Android-троян GodFather атаковал пользователей банков и криптокошельков в 16 странах, но Россию и СНГ обошёл стороной

Специалисты компании Group-IB, работающей в сфере информационной безопасности, сообщили о возобновлении активности Android-трояна GodFather, который используется для кражи данных пользователей банков, криптобирж и криптовалютных кошельков. Вредонос нацелен на пользователей из 16 стран мира, а в списке его целей свыше 400 финансовых организаций.

Источник изображения: methodshop / pixabay.com

«В списке жертв GodFather пользователи 215 международных банков, 94 криптокошельков и 110 криптопроектов», — сказано в сообщении Group-IB. Отмечается, что злоумышленники маскируют вредонос под криптовалютный калькулятор из магазина Google Play Маркет. После распаковки на устройстве жертвы троян мониторит пользовательскую активность и похищает учётные данные от банковских и криптовалютных сервисов. Завладев учётными данными жертвы, злоумышленники похищают денежные средства.

По данным Group-IB, наибольшую активность операторы GodFather проявляют в США, Турции, Испании, Канаде, Франции и Великобритании. Любопытно, что троян обходит стороной пользователей из России и СНГ. При обнаружении в настройках системы одного из языков региона вредонос попросту прекращает функционировать. На основании этого специалисты предположили, что за разработкой GodFather стоят русскоязычные хакеры.

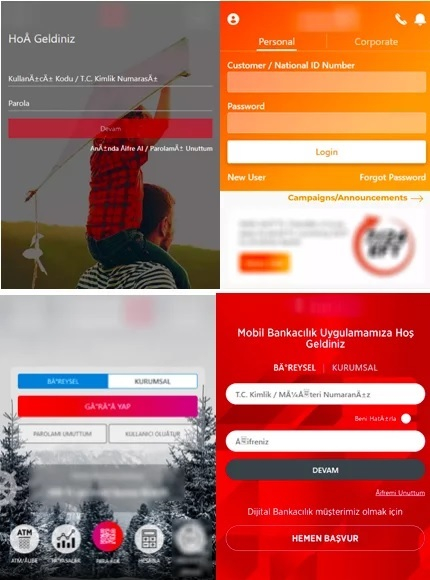

Источник изображения: Group-IB

Мобильный банковский троян GodFather впервые был замечен специалистами Group-IB Threat Intelligence в июне 2021 года. В середине этого года активность трояна прекратилась, но в сентябре он вернулся. В сообщении сказано, что основой GodFather является известный в прошлом троян Anubis, который потерял свою актуальность с выходом новых версий Android. Разработчики GodFather модернизировали код Anubis, добавив вредоносу новые функции и механизмы противодействия обнаружению.

Источник изображения: Group-IB

Как и другие банковские трояны, GodFather может отображать поверх легитимных приложений html-страницы. Например, такая операция выполняется, когда жертва кликнет на уведомление обманку или запускает легитимное приложение, являющееся целью вредоноса. Все введённые на такой html-странице данные будут переданы на подконтрольный злоумышленниками сервер. Троян также способен вести запись экрана устройства жертвы, активировать VNC-подключение, запускать keylogger, выполнять USSD-запросы, рассылать SMS-сообщения с заражённого устройства и др.

Источник изображения: Group-IB

Специалисты Group-IB рекомендуют пользователям банковских приложений и криптовалютных кошельков своевременно устанавливать обновления для Android, поскольку в них реализуются механизмы защиты от атак такого типа. Не следует загружать приложения из сторонних источников, а при скачивании продуктов из Play Маркета нужно проверять запрашиваемые приложением права до его установки. Пользователям не рекомендуют выдавать лишние права приложениям, посещать посторонние и подозрительные ресурсы, а также переходить по ссылкам из SMS-сообщений.