Хакеры взломали десятки тысяч роутеров Asus — атака затронула в том числе и Россию

В ходе крупномасштабной хакерской атаки, получившей название Operation WrtHug, были взломаны несколько десятков тысяч маршрутизаторов Asus — преимущественно устаревших или снятых с производства. Схема атаки предполагает эксплуатацию известных уязвимостей.

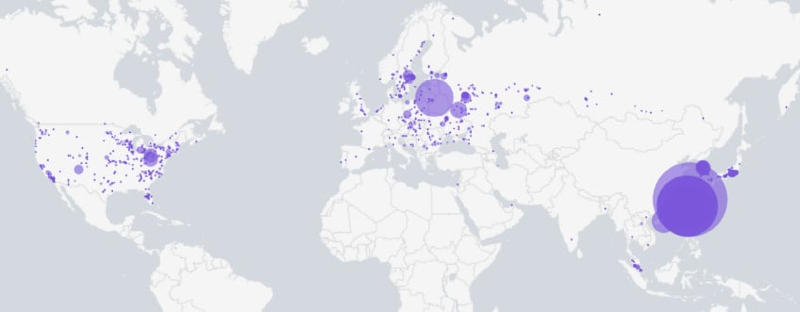

За последние шесть месяцев сканеры, настроенные на поиск скомпрометированных в ходе кампании Operation WrtHug устройств Asus, выявили примерно 50 тыс. расположенных по всему миру адресов. Большинство скомпрометированных устройств имеют тайваньские адреса, обнаружены также экземпляры в Юго-Восточной Азии, Центральной Европе, России и США. Примечательно, что не зафиксировано ни одного заражения в Китае, хотя китайский след организаторов кампании подтвердить не удалось. Исходя из целей атаки и методов её реализации, не исключается связь между кампанией Operation WrtHug и обнаруженной ранее AyySSHush.

Атака начинается с эксплуатации уязвимостей в роутерах Asus — преимущественно серий AC и AX. Среди них значатся:

- CVE-2023-41345/46/47/48 — командная инъекция через модули токенов;

- CVE-2023-39780 — крупная уязвимость, позволяющая выполнять произвольные команды, она же эксплуатируется в кампании AyySSHush;

- CVE-2024-12912 — ещё одна уязвимость, связанная с произвольным выполнением команд;

- CVE-2025-2492 — уязвимость ненадлежащего управления аутентификацией, единственная с критическим уровнем угрозы.

Источник изображения: securityscorecard.com

Последняя уязвимость, предупредила Asus в апреле, эксплуатируется при помощи специально созданного запроса к роутеру, на котором включена функция AiCloud. Признаком взлома в рамках кампании Operation WrtHug оказалось наличие самоподписанного TLS-сертификата в службе AiCloud, который устанавливается взамен созданного Asus — поддельный сертификат обнаружен на 99 % взломанных устройств. Он привлёк внимание, потому что срок его действия составляет сто лет, а у оригинального — лишь десять. Этот поддельный сертификат использовался для идентификации 50 тыс. заражённых устройств. Чаще всего взламываются маршрутизаторы следующих моделей:

- Asus Wireless Router 4G-AC55U;

- Asus Wireless Router 4G-AC860U;

- Asus Wireless Router DSL-AC68U;

- Asus Wireless Router GT-AC5300;

- Asus Wireless Router GT-AX11000;

- Asus Wireless Router RT-AC1200HP;

- Asus Wireless Router RT-AC1300GPLUS;

- Asus Wireless Router RT-AC1300UHP.

Взломанные устройства, предполагают эксперты, могут использоваться в качестве скрытых ретрансляторов, прокси-серверов и элементов скрытой инфраструктуры управления при хакерских операциях — сущность самих операций не уточняется. Asus выпустила обновления безопасности, устраняющие указанные уязвимости, эксплуатируемые при атаках Operation WrtHug, и владельцам роутеров рекомендуется обновить прошивку до последней доступной версии. Если маршрутизатор снят с поддержки, его рекомендуется заменить или как минимум отключить на нём функции удалённого доступа.