Фейковый сайт ИИ-бота Claude распространяет новый вредонос Beagle для Windows

В интернете обнаружен поддельный сайт ИИ-помощника Claude, создатели которого под видом легитимного продукта распространяют ранее недокументированный бэкдор для Windows под названием Beagle. Об этом пишет Bleeping Computer со ссылкой на отчёт работающей в сфере ИБ-безопасности компании Sophos.

Источник изображений: bleepingcomputer.com

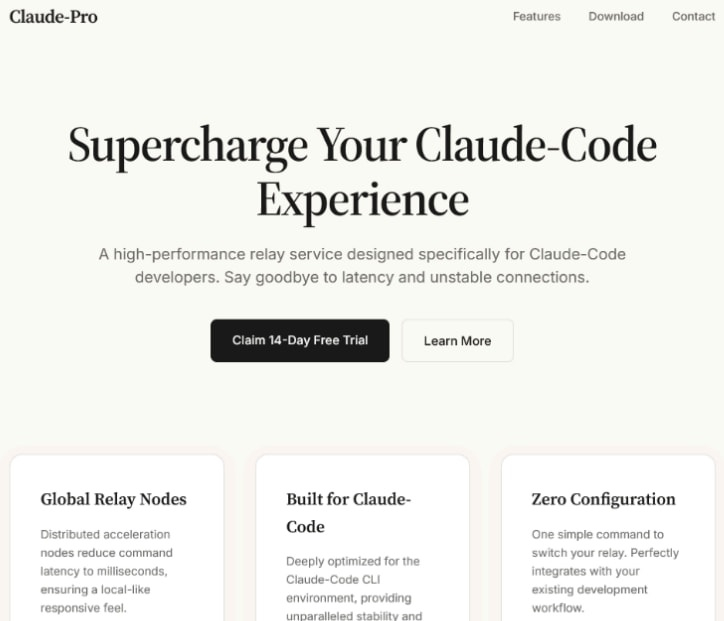

Злоумышленники рекламируют инструмент Claude-Pro как «высокопроизводительный relay-сервис, созданный специально для разработчиков Claude-Code». Поддельный веб-сайт является примитивной попыткой имитировать легитимный интернет-ресурс популярной языковой модели и ИИ-ассистента Claude от компании Anthropic. Однако внешнее сходство рушится, когда дело доходит до ссылок, поскольку размещённые на этом сайте ссылки попросту перенаправляют на главную страницу.

Не заметившие обмана пользователи при попадании на сайт claude-pro[.]com могут лишь нажать на большую кнопку для загрузки архива Claude-Pro-windows-x64.zip размером 505 Мбайт, в котором содержится MSI-установщик якобы для продукта под названием Claude-Pro Relay. На деле же после запуска бинарного файла в папку автозагрузки добавляются три файла: NOVupdate.exe, NOVupdate.exe.dat и avk.dll.

В результате на пользовательское устройство загружается модифицированная версия Claude, которая выполняет ожидаемые функции, но в дополнение к этому в фоновом режиме развёртывает несколько вредоносов PlugX, тем самым предоставляя злоумышленникам удалённый доступ к системе. Более детальный анализ показал, что на первой стадии устанавливается загрузчик DonutLoader, который добавляет в систему достаточно простой бэкдор Beagle. Этот вредонос поддерживает ограниченный набор команд, включая загрузку и скачивание файлов, создание директорий, выполнение команд, просмотр содержимого папок, их удаление и др.

Отмечается, что упомянутый бэкдор Beagle не имеет отношения к выявленному в 2004 году трояну Beagle/Bagle. Злоумышленники используют подписанный установщик для решений безопасности G Data NOVupdate.exe для сторонней загрузки вредоносной библиотеки avk.dll и зашифрованного файла NOVupdate.exe.dat. Роль dll-файла заключается в расшифровке и выполнении в памяти полезной нагрузки из NOVupdate.exe.dat.

В результате на устройство попадает загрузчик DonutLoader, который загружает бэкдор Beagle в системную память. Бэкдор взаимодействует с управляющим сервером по протоколу TCP через порт 443 или UDP через порт 8080. Для защиты трафика используется AES-шифрование. По данным Sophos, управляющий сервер имеет адрес 8.217.190[.]58. В сообщении сказано, что этот адрес входит в диапазон IP облачной платформы Alibaba Cloud.

Дальнейшее расследование привело специалистов к другим образцам бэкдоров, связанных с Beagle, которые были загружены в базу VirusTotal в период с февраля по апрель нынешнего года. Эти образцы вредоносного ПО используют для расшифровки тот же XOR-ключ, что и Beagle. При этом данные версии трояна распространялись иными способами. Кто именно стоит за новым трояном, определить не удалось.