Специализирующаяся на информационной безопасности компания Sekoia занялась цифровой археологией и приобрела IP-адрес, использовавшийся для управления появившейся в 2019 году разновидностью вредоносной программы PlugX. Исследователи выяснили, что червём и по сей день заражено немало компьютеров по всему миру.

Источник изображения: Jackson_893 / pixabay.com

PlugX умеет автоматически заражать USB-накопители, после чего — все компьютеры, к которым заражённые флешки подключают. Однако по неизвестным причинам создатели червя забросили IP-адреc управляющего сервера. Специалисты Sekoia выкупили его за $7 и выстроили собственную сетевую инфраструктуру, имитирующую управляющий сервер.

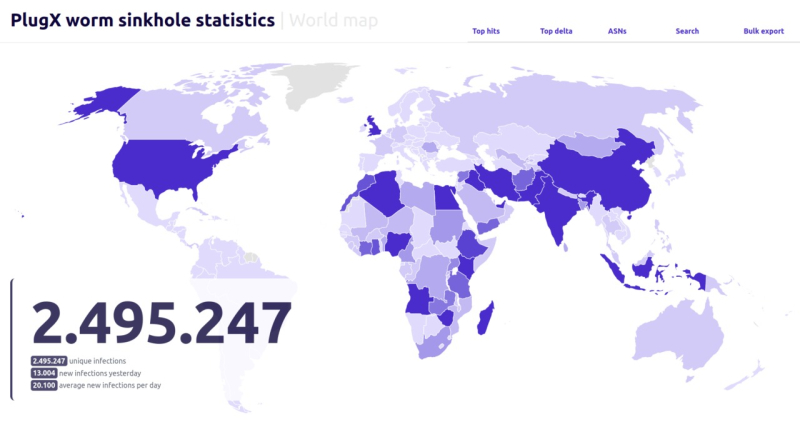

По сообщениям исследователей, ежедневно с сервером связываются 90–100 тысяч IP-адресов, а за полгода зафиксировано около 2,5 млн запросов с уникальных IP-адресов в 170 странах мира. Количество адресов не указывает на число заражённых устройств, однако объём трафика позволяет предположить активность червя на тысячах или даже миллионах устройств. Лидируют здесь Нигерия, Индия, Индонезия, Великобритания, Ирак и США, при этом 80 % заражений приходится на 15 стран мира. Исследователи предполагают, что целью злоумышленников мог быть сбор разведданных для китайского правительства, но позднее потерявший контроль червь распространился по всему миру.

Специалисты Sekoia обнаружили встроенную команду самоуничтожения и даже способ добавить червю новую функциональность для обезвреживания заражённых USB-накопителей, однако не решились воспользоваться этими возможностями. С удалённым уничтожением PlugX есть несколько проблем:

- это чревато потерей данных на заражённых машинах;

- отключенные от интернета машины всё равно останутся заражены;

- удалённое вторжение в чужие системы имеет юридические риски.

Таким образом, исследователи решили не предпринимать никаких действий самостоятельно и передали необходимые данные правоохранительным органам пострадавших стран.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018