⇣ Содержание

|

Опрос

|

реклама

Самое интересное в новостях

Id-Lock: защита от несанкционированного доступа?

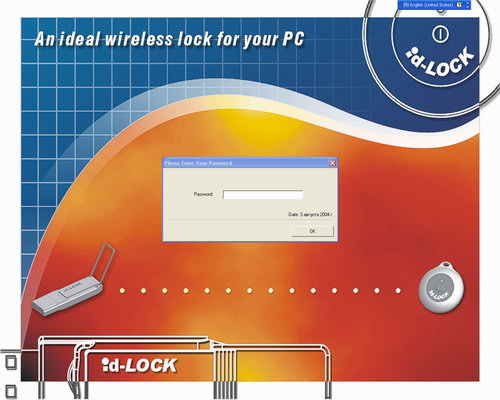

Полевые испытанияНадеюсь, что описания внешности компонент id-Lock, приведенного выше, вполне достаточно для того, что бы представить себе, что являет собой это устройство. И теперь можно перейти к более интересным моментам. Таким, как установка и работа с рассматриваемой системой и ее техническим характеристикам. Итак, для успешной работы id-Lock пользователю, для начала, следует установить элемент питания в батарейный отсек передатчика и произвести установку приемника. Процедура эта весьма проста и, я думаю, не вызовет никаких затруднений. Вслед за этим система сама обнаружит новое устройство но, не ждите, что на этом инсталляция id-Lock в систему будет закончена.  Система не затребует от вас ни драйвера устройства, ни дополнительного, требуемого программного обеспечения. Она (система) просто сообщит вам, что найдено новое HID-Complaint устройство и оно успешно внедрено в состав вашей системы. Далее от вас, то есть от пользователя, потребуется самостоятельно установить программное обеспечение с CD входящего в комплект id-Lock. В ходе установки ПО, в определенный момент, от вас потребуется выключить и снова включить передатчик устройства. Для этого, как я писал выше, на его корпусе имеется кнопка выключения питания. Выключение и включение передатчика требуется программному обеспечению для его (передатчика) идентификации, что вполне естественно. Вообще, идентификация id-Lock по своей сути аналогична идентификации весьма распространенных на сегодняшний день беспроводных радио мышек. По завершению процесса установки программного обеспечения, пользователю будет предложено перезагрузить операционную систему. Сразу же после перезагрузки id-Lock будет готов к работе, точнее он уже будет работать. В чем же заключается его работа и как именно она проявляется? Предположим, что после подключения id-Lock и установки его программного обеспечения пользователь не отошел от компьютера, дождавшись перезагрузки системы. В этом случае, рассматриваемое устройство никак себя не проявит, хотя и будет успешно работать, выполняя свои функции. Заставить id-Lock проявить себя, не отходя далеко от ПК, можно просто выключив передатчик. После этого, приблизительно через три секунды, на экране компьютера появится заставка программного обеспечения id-Lock с запросом пароля, и компьютер будет заблокирован.  Для снятия блокировки можно ввести заданный вами при установке ПО пароль, а можно просто включить передатчик. Естественно, что при включении передатчика вам уже не надо будет вводить пароль. Заставка просто исчезнет с экрана, а компьютер будет разблокирован. Ввод пароля предусмотрен для тех случаев, если, например, разрядился элемент питания передатчика, но вам все равно нужно работать с вашим ПК. Или если вы, по каким-то причинам, физически удалили id-Lock из системы, оставив при этом его программное обеспечение. В любом случае, благодаря возможности разблокировать компьютер путем ввода пароля, у вас всегда имеется возможность работать с вашим ПК. Но, сейчас давайте все же рассматривать нормальную работу устройства. То есть, предполагаем, что все его компоненты установлены правильно, а элемент питания имеет достаточную для питания передатчика емкость. О том, что заблокировать работу компьютера, на котором установлен id-Lock, можно выключив приемник, я уже написал. Но, вся прелесть данного устройства не в этом. Не забывайте, что в данном случае мы имеем дело с беспроводным радио устройством. Соответственно, как и в случае, например, с беспроводными радио мышками, если удалять передатчик от приемника то, в конце концов, приемник потеряет с ним связь. Другими словами, если вы, положив передатчик в карман отойдете от компьютера, на котором установлен id-Lock, на определенное расстояние, то приемник потеряет сигнал передатчика так же, как если бы вы просто выключили последнего. Естественно, что в этом случае система будет заблокирована. Для разблокирования системы вам, не вынимая передатчик из кармана, достаточно подойти к вашему компьютеру. Как только приемник обнаружит сигнал передатчика, система будет автоматически разблокирована. Быть может, я слишком сложно выразился, но поверьте - на самом деле все очень и очень просто! Надеюсь, что с принципом действия id-Lock вам все понятно. Но, пока что, остается без ответа один вопрос, - "А каков максимальный радиус действия данного устройства?". И действительно, как далеко надо отойти от компьютера, что бы он заблокировался? Согласитесь, если окажется что для этого нужно спуститься, например на два этажа, то такая система защиты вряд ли кого-то устроит. Говоря об этом, производитель заявляет дистанцию от двух до пяти метров. Однако проведенные испытания показали, что на самом деле все обстоит несколько иначе. При проведении испытаний, для исключения какого-либо влияния корпуса системного блока ПК на устройство, приемник был отнесен от него на USB удлинителе. Работая в таких условиях, приемник терял радио сигнал передатчика, если расстояние между ними превышало шесть метров. При этом обязательно надо отметить, что прямой видимости между устройствами не было, так как это не позволяло помещение, в котором проводились испытания. То есть, между приемником и передатчиком была, хоть и тонкая, но все же стена. Как видите, даже в таких не очень-то легких для беспроводного радио устройства условиях, параметры id-Lock весьма ощутимо отличаются от заявленных производителем. Причем, в данном случае, увеличение радиуса действия рассматриваемого радио устройства отнюдь нельзя считать плюсом, как это было бы, рассматривай мы сейчас, например, беспроводную клавиатуру. В случае с id-Lock все как раз наоборот. Чем меньше, конечно в разумных пределах, радиус его работы, тем, на мой взгляд, это удобнее пользователю. Прежде, чем делать окончательные выводы относительно рассматриваемого устройства, я предлагаю немного поразмыслить. А нужно ли такое устройство, как id-Lock? Точнее, в каких ситуациях оно может быть нужно и насколько оно эффективно? Производитель нигде не указывает и не заявляет, что данное устройство может быть серьезной системой защиты информации - это всего лишь электронный "замок" для вашего персонального компьютера. В общем-то, так оно и есть. Помните, выше, описывая идентификацию передатчика id-Lock, я указывал на то, что этот процесс схож с идентификацией радио мышек. Так вот, основываясь на этой схожести, осмелюсь предположить, что, как и у мышек, количество возможных идентификаторов рассматриваемого сейчас "замка", лежит в пределах 256-ти. Соответственно, подобрать, методом обычного перебора, передатчики с одинаковыми идентификаторами не такая уж и непосильная задача. В общем, вывод прост - серьезной системой защиты id-Lock называть не следует. Но и опускать его до уровня никчемного брелка, то же было бы не правильно, ибо он вполне может найти более значительное применение в нашей с вами повседневной жизни. И первое его применение, которое приходит мне в голову, это элементарное ограничение доступа к вашему ноутбуку. А нужно ли?Ну вот, мы и подошли к тому, что бы все же вынести некий вердикт рассмотренной сегодня системе защиты ПК, а точнее электронному "замку" - id-Lock. Так нужно ли такое устройство? Не буду пытаться ответить за всех. Скажу лишь, что для некоторых категорий пользователей id-Lock может быть действительно оптимальным и весьма практичным решением проблем ограничения доступа к ПК. Кстати, устройство привлекательно и своей невысокой ценой, позволяющей приобрести его даже потенциальным пользователям с весьма не большим достатком (приблизительная цена в Москве на день выхода материала - $30). В общем, устройство, безусловно, интересно и заслуживает внимания. А нужно ли оно именно вам - решать, безусловно, именно вам.

⇣ Содержание

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

|