Заниматься прогнозами, как известно, дело заведомо неблагодарное, но необходимое. Особенно когда речь идёт о перспективах рынка информационной безопасности и тенденциях развития киберугроз, эволюционирующих не по дням, а по часам. Подобного рода знания помогут пользователям во всеоружии встретить грядущие изменения и быть начеку, а компаниям — своевременно принять меры для отражения атак и минимизации рисков.

⇡#1. Атаки шифровальщиков станут более агрессивными

Трояны-вымогатели, блокирующие доступ к данным и требующие выплаты определённой суммы злоумышленникам для возвращения доступа к ценной информации, продолжат оставаться угрозой номер один в IT-среде. При этом киберпреступники сменили тактику и теперь не только блокируют информацию, но и угрожают её разглашением, если пострадавшая организация откажется от выплаты выкупа. По мнению экспертов «Лаборатории Касперского», такие жёсткие рычаги давления на жертв, грозящие плачевными финансовыми и репутационными последствиями для бизнеса, только усугубят и без того сложную ситуацию с шифровальщиками и спровоцируют новый виток в развитии данного типа вредоносного программного обеспечения.

Об актуальности проблемы свидетельствует и исследование компании Group-IB, по данным которой суммарный ущерб от программ-шифровальщиков в корпоративной среде недавно превысил значимую планку в один миллиард долларов США — и это нижняя граница финансовых потерь. Реальный ущерб многократно выше: зачастую пострадавшие организации предпочитают замалчивать инцидент, заплатив вымогателям, либо атака не сопровождается публикацией данных из сети жертвы. Согласно представленным Group-IB сведениям, наиболее популярными целями троянов-вымогателей в 2020 году были организации из Соединённых Штатов: на них пришлось около 60 % всех известных атак. Доля атак в странах Европы составила примерно 20 процентов. Порядка 10 % пришлось на страны Северной и Южной Америки (за исключением США) и Азии (7 %). Наиболее опасными шифровальщиками в настоящий момент являются Maze (официально эта группировка свернула свою деятельность в ноябре 2020-го) и REvil — на них приходится более 50 % успешных атак. Во втором эшелоне идут Ryuk, NetWalker, DoppelPaymer.

Тройка наиболее активных шифровальщиков по версии Group-IB

⇡#2. Атаки на удалённых сотрудников приобретут массовый характер

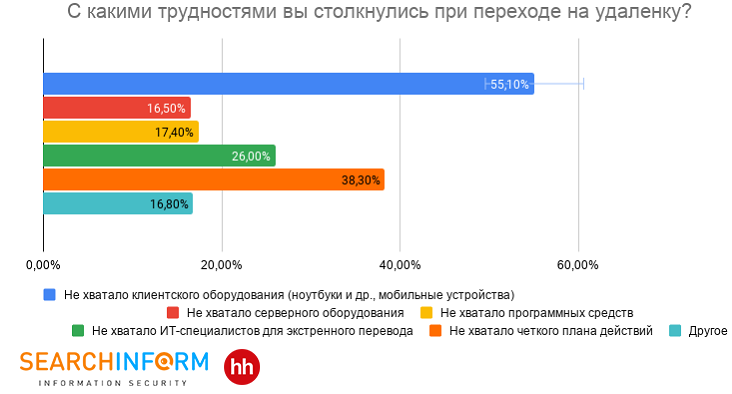

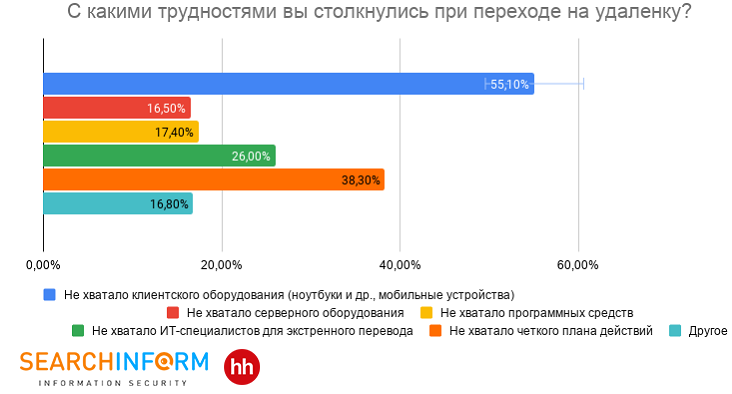

Непростая ситуация с пандемией коронавируса вынудила компании массово переводить персонал на дистанционную работу. Такая спешная перестройка бизнес-процессов напрямую сказалась на обеспечении защиты удалённых рабочих мест и существенно ослабила контроль над информационными активами во многих организациях.

Согласно прогнозам Acronis, в 2021 году количество атак, направленных на удалённых сотрудников, возрастёт, поскольку защита систем вне корпоративной сети легче поддаётся взлому, что позволяет злоумышленникам получить доступ к данным этой организации. По мнению аналитиков InfoWatch, такое положение дел обусловлено особенностями формата дистанционной работы, предоставляющего как киберпреступникам, так и инсайдерам намного больше возможностей для кражи информации.

«Огромные риски могут быть связаны с использованием в компаниях так называемых теневых ИТ (Shadow IT), то есть информационных сервисов, развёрнутых в обход ИТ-служб, на внешних ресурсах, владельцы которых не несут никакой ответственности за обрабатываемые на них данные. Уровень как внешних, так и внутренних угроз на «удалёнке» также повышается в связи с использованием незащищённых Wi-Fi-сетей, проблемами контроля личных устройств при работе с корпоративной информацией, отсутствием во многих организациях адекватной инфраструктуры по управлению доступом, игнорированием решений для анализа поведенческих характеристик пользователей информационных систем», — говорится в тексте исследования InfoWatch.

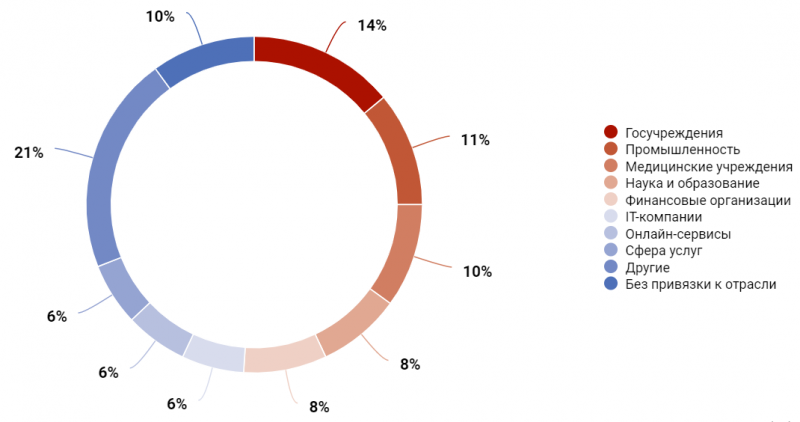

Пандемия COVID-19 и массовый переход в онлайн столкнули бизнес со множеством проблем (источник: исследование компаний «СёрчИнформ» и HeadHunter)

⇡#3. Рост атак на инфраструктуру интернета вещей (Internet of Things, IoT)

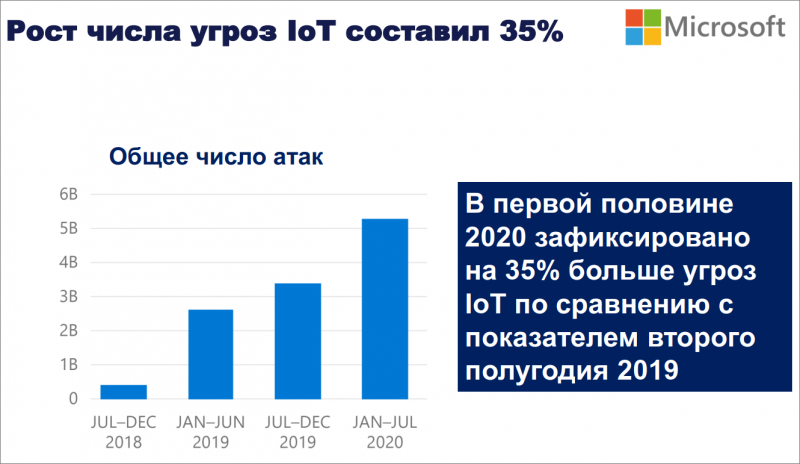

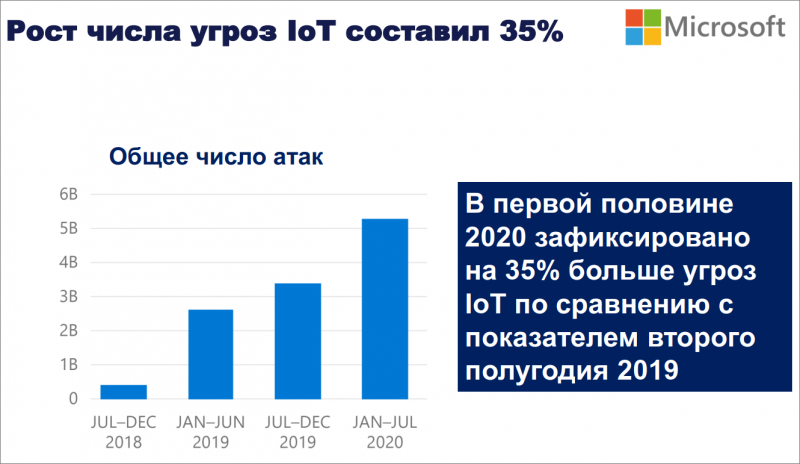

Интернет вещей продолжает привлекать киберпреступные группы — с каждым годом они проявляют всё больший интерес к уязвимым устройствам, будь то смарт-ТВ, веб-камеры, роутеры, датчики, интеллектуальная бытовая техника и прочие решения «умного» дома.

Исследования показывают, что чаще всего взломанные и заражённые устройства интернета вещей используются злоумышленниками для развёртывания ботнетов и организации масштабных атак, направленных на отказ в обслуживании (Distributed Denial of Service, DDoS). Также скомпрометированные IoT-устройства задействуются киберпреступниками в качестве прокси-серверов для совершения других типов вредоносных действий.

По словам экспертов, основные проблемы интернета вещей — легко подбираемые пароли (очень часто на них стоят предустановленные заводские пароли, находящиеся в открытом доступе), которые невозможно сменить, и устаревшие прошивки устройств. При этом в лучшем случае обновления выходят со значительными опозданиями, в худшем — не выпускаются вовсе (иногда возможность апдейта даже не предусмотрена технически). Как результат, многие IoT-устройства взламывают с использованием тривиальных способов, таких как уязвимости в веб-интерфейсе. Почти все такие уязвимости критичны, но у производителя есть лишь крайне ограниченные возможности по быстрому созданию патча и доставке его в виде обновления.

Интернет вещей предоставляет киберпреступникам доступ к тысячам полностью работоспособных устройств одновременно, и очень часто подобные проникновения остаются незамеченными (источник изображения: Microsoft)

⇡#4. Телефонные мошенники продолжат опустошать кошельки россиян

Ещё одна «больная тема», которая продолжает стремительно набирать обороты из-за доверчивости и неосведомлённости граждан, которые идут на поводу у хитроумных злоумышленников, действующих якобы от имени банка.

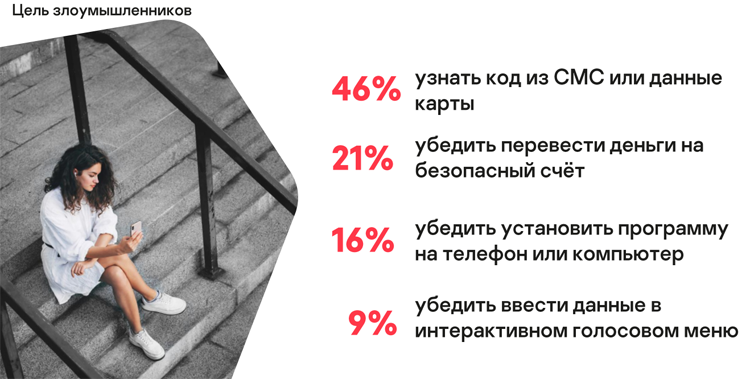

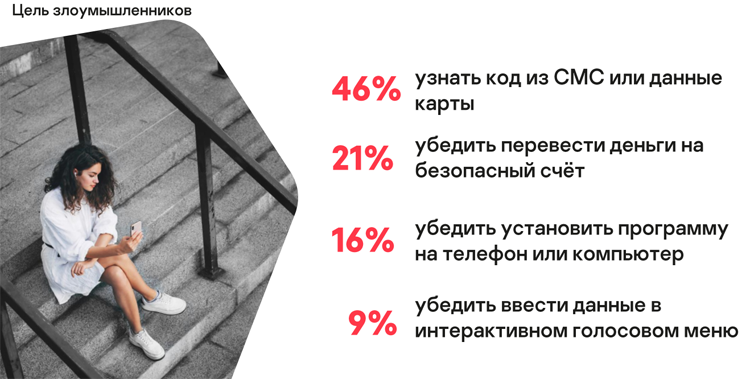

Согласно статистике «Лаборатории Касперского», собранной при помощи мобильного приложения Kaspersky Who Calls, доля телефонного спама в российских сетях сотовой связи в 2020 году составила внушительные 63 %, а доля звонков с подозрением на мошенничество — 5,9 %. При этом преступники активно пользовались технологией подмены номера. Чаще всего они указывали телефоны финансовых организаций, государственных учреждений или юридических лиц.

Исследования показали, что преступники серьёзно готовятся к таким звонкам и активно используют методы социальной инженерии. Так, в 42 % случаев они полностью называли правильные имя, фамилию и отчество того, кому звонили. Наиболее распространёнными легендами были необходимость подтвердить данные (72 %), сообщение о блокировке карты (58 %) и предложение кредита (57 %). Почти в половине случаев (46 %) злоумышленники пытались получить код из SMS или данные карты, а в каждом пятом случае (21 %) — убеждали перевести деньги якобы на безопасный счёт.

Жители России всё чаще жалуются на мошенничество, связанное с банковскими картами (источник изображения: «Лаборатория Касперского»)

О масштабах проблемы также красноречиво свидетельствуют данные Сбербанка, с начала года зафиксировавшего более 3,4 млн жалоб клиентов на телефонное мошенничество. Этот показатель вырос более чем в 30 раз по сравнению с 2017 годом и более чем в два раза по сравнению с 2019 годом. При этом количество мошеннических звонков гражданам достигло 100 тысяч в сутки. «Мы видим в происходящем признаки национального бедствия», — говорится в заявлении самого крупного банка страны. По мнению заместителя председателя правления Сбербанка Станислава Кузнецова, сложившаяся ситуация требует беспрецедентных мер защиты — от прямого вмешательства государства и ужесточения наказания по ряду статей УК РФ за преступления в сфере информации до создания в стране центров киберзащиты нового поколения.

⇡#5. Хакеры станут чаще использовать искусственный интеллект

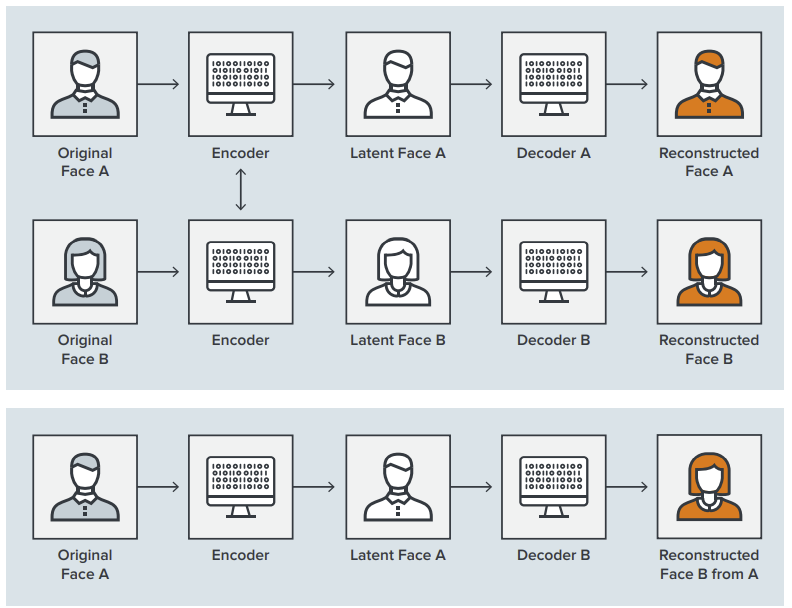

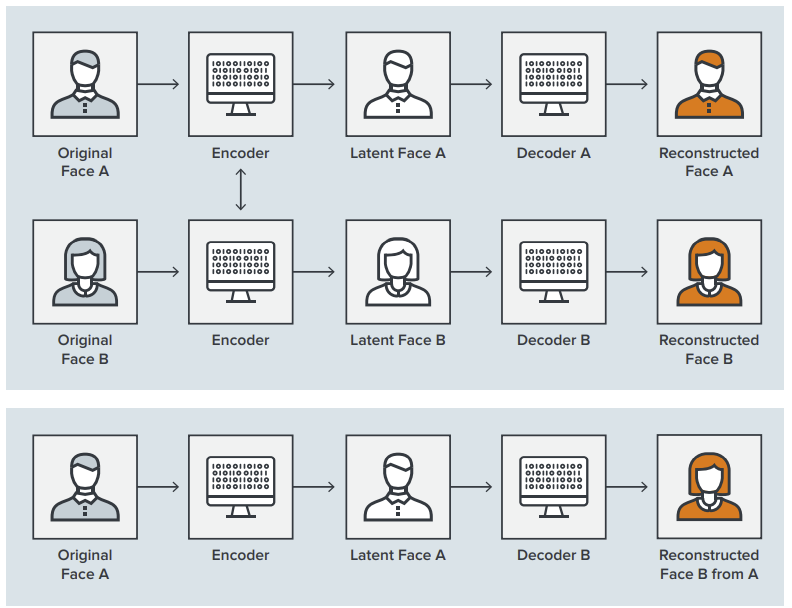

Для достижения своих целей киберпреступники всегда стараются применять новейшие цифровые разработки, и искусственный интеллект (Artificial Intelligence, AI) не является исключением. Уже сейчас технологии искусственного интеллекта используются в криминальной среде для создания так называемых дипфейков (Deep Fakes) — реалистичных и убедительных фальшивых изображений, видео и голосовых записей, распространяемых с целью дезинформации и манипулирования общественным мнением, шантажа и подрыва имиджа известных личностей.

Также злоумышленники активно применяют AI-системы для повышения эффективности вредоносного программного обеспечения, обхода механизмов защиты CAPTCHA, подбора паролей, анализа больших массивов данных с целью извлечения номеров телефонов и кредитных карт. Специалисты Trend Micro Incorporated считают, что в перспективе искусственный интеллект будет активно использоваться в мошенничестве, связанном с социальной инженерией, а также в схемах с автообзвоном. «Применение AI начинает оказывать вполне реальное влияние на наш мир, и становится ясно, что эта технология станет одной из фундаментальных в будущем человечества. Однако угроза злонамеренного использования ИИ не менее реальна для общества, чем польза от его применения», — убеждены в компании.

Дипфейки — результат новейших достижений в сфере искусственного интеллекта (источник изображения: Trend Micro Incorporated)

⇡#6. Рост количества атак на медицинские учреждения

Пандемия COVID-19 не только перевернула мир, повлияв практически на все аспекты нашей жизни, но и поставила под удар киберпреступных групп организации сферы здравоохранения. Согласно прогнозам «Лаборатории Касперского», в 2021 году продолжатся попытки злоумышленников помешать разработке вакцины и лекарств от коронавируса или украсть связанные с ней конфиденциальные данные. «Пока в мире идёт не только борьба с болезнью, но и гонка между производителями медикаментов, любая компания, объявляющая о значительных успехах в разработке того или иного средства, будет потенциальной жертвой целевых атак», — уверены эксперты.

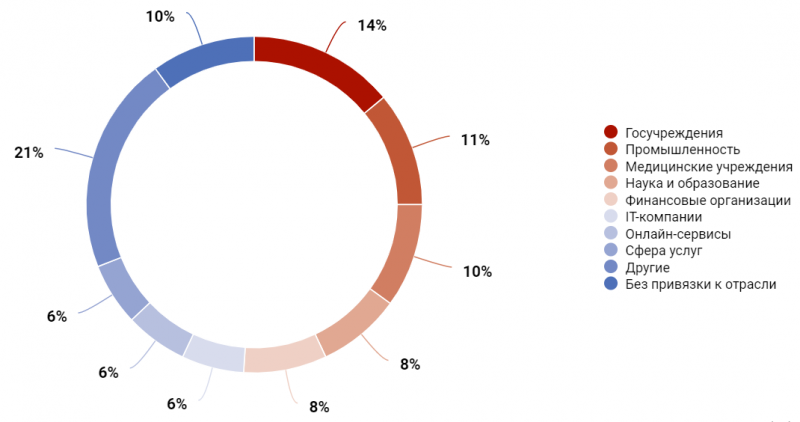

В третьем квартале 2020 года каждая десятая атака была направлена на медучреждения — и это только начало, уверены эксперты (источник изображения: Positive Technologies)

Опасения ИБ-специалистов не лишены оснований и обусловлены посредственной защитой IT-инфраструктуры медицинских учреждений. Исследования показывают, что во многих больницах развёрнуты слабо защищённые сети Wi-Fi, через которые злоумышленники могут получить доступ к локальной сетевой инфраструктуре организации и её компьютерным системам, а самое главное — к медицинской аппаратуре и диагностическому оборудованию. К тому же в медучреждениях работают тысячи уязвимых медицинских аппаратов, использующих незащищённое подключение к сети. Многие из них, например МРТ-сканеры, кардиологическое оборудование и устройства, использующие источники радиоактивного излучения, представляют собой полнофункциональные компьютеры, которые часто работают под управлением устаревших ОС и имеют десятки неисправленных уязвимостей, позволяющих удалённо взломать систему и получить над ней полный контроль.

⇡#7. Новые векторы атак на промышленные предприятия.

Под прицел хакеров попадут не только упомянутые выше медучреждения, но и критическая инфраструктура индустриальных компаний. Атак будет больше, и одной из причин этого является прекращение поддержки широко востребованных в промышленной среде платформ Windows 7 и Server 2008, а также утечка исходных кодов Windows XP, которая до сих пор очень часто встречается в индустриальном оборудовании и автоматизированных системах управления технологическими процессами. «Есть высокая вероятность повторения сценария наподобие шифровальщика WannaCry в самом ближайшем будущем. И промышленные предприятия могут оказаться в числе наиболее пострадавших», — прогнозируют эксперты «Лаборатории Касперского».

В 2020 году 43 % атак на промышленные компании были совершены операторами шифровальщиков (данные Positive Technologies)

⇡#8. Смещение фокуса внимания злоумышленников на фишинговые атаки.

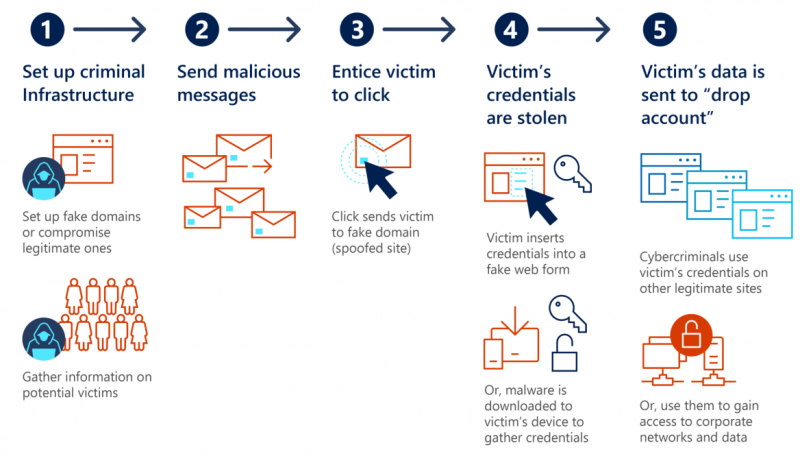

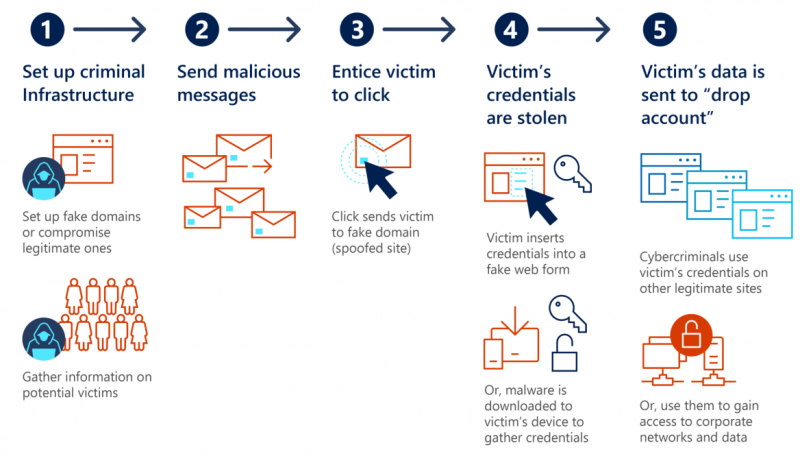

Существенное развитие в наступающем году получат технологии фишинга, которые становятся всё более изощренными и прогрессивными. По данным Group-IB, уже сейчас киберпреступники активно практикуют гибридные фишинговые атаки с использованием продвинутой социальной инженерии и многоходовых сценариев обмана интернет-пользователей. Также трендом этого года стало использование одноразовых ссылок, которые становятся неактивными после перехода на поддельный сетевой ресурс. Таким способом злоумышленники защищаются от обнаружения веб-фишинга и значительно усложняют процесс блокировки вредоносных сайтов. Такая смена тактики, по мнению аналитиков Group-IB, уже доказала свою эффективность в криминальной среде.

Пример фишинг-атаки (источник изображения: Microsoft)

⇡#9. Распространение бесфайловых угроз.

Бесфайловые зловреды используют встроенные инструменты и процессы операционной системы и не записывают вредоносное ПО на диск. Как следствие, находящийся в оперативной памяти устройства пользователя вирус сложно детектировать и блокировать. «В последнее время бесфайловые атаки фиксировались в кампаниях кибершпионажа для поражения важных целей, таких как госучреждения. В 2021 году подобные методы будут использоваться во всё более сложных и крупномасштабных атаках. Это вызов для служб информационной безопасности: они должны уметь не только предотвращать проникновение вредоносного кода в корпоративные системы, но и обладать технологиями обнаружения и реагирования», — поясняют специалисты компании ESET. Бесфайловые угрозы — не новая технология, такие зловреды встречались и ранее, но начиная с 2016 года атаки с использованием таких угроз продолжают набирать обороты.

⇡#10. Развитие 5G может подвергнуть операторов кибератакам.

В этом сходятся эксперты как «Лаборатории Касперского», так и Fortinet. Ожидается, что переход на мобильную связь пятого поколения откроет для злоумышленников новые возможности для проведения атак и серьёзно изменит ландшафт угроз для телекоммуникационной отрасли. Чем популярнее будет технология и чем больше устройств будут подключаться к 5G, тем активнее злоумышленники станут искать уязвимости, которые смогут использовать для своих целей, говорят исследователи.

Такова десятка прогнозов в области кибербезопасности на 2021 год, составленная с оглядкой на знания экспертов в данной области, а потому заслуживающая внимания всех, кто по-настоящему заботиться о защите своих цифровых активов.

При подготовке материала использованы аналитические исследования компаний Group-IB, Fortinet, ESET, Positive Technologies, Microsoft, Trend Micro Incorporated, «СёрчИнформ», HeadHunter, а также Сбербанка и «Лаборатории Касперского»

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018