⇣ Содержание

|

Опрос

|

реклама

Самое интересное в новостях

Скрытый потенциал Windows 7: управление электропитанием, BitLocker и AppLocker

Под словом "надежность системы" многие подразумевают ее стойкость к попыткам несанкционированного доступа. В этой статье мы рассмотрим один из главных способов противостояния злоумышленникам, имеющийся в Windows 7, - шифрование с помощью технологии BitLocker. Кроме этого, мы расскажем о том, как в новой системе реализована система управления питанием различных устройств и какие связанные с этим дополнительные возможности спрятаны в Windows 7. Мы также коснемся темы управления правами на запуск приложений и рассмотрим новое средство AppLocker, которое пришло на замену политикам ограниченного использования программ. ⇡#Улучшенные средства для управления электропитаниемОдин из факторов, который влияет на суждение пользователя об эффективности новой операционной системы, - экономичное управление энергоресурсами. Особенно актуальным этот вопрос является для портативных устройств, максимальное время работы которых напрямую зависит от того, насколько рационально используются энергоресурсы компьютера. Для настольных ПК проблема управления питанием менее актуальна, но тоже важна. В момент отключения электроэнергии компьютер, подключенный к системе автономного питания, должен максимально долго функционировать, потребляя при этом минимальное количество энергии. В новой версии Windows имеется ряд изменений, направленных на оптимизацию расхода электроэнергии. Windows 7 поддерживает несколько основных режимов потребления питания:

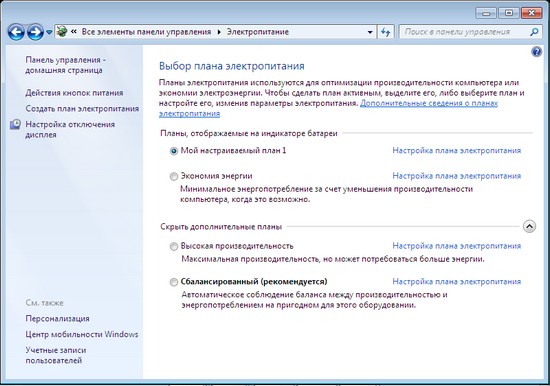

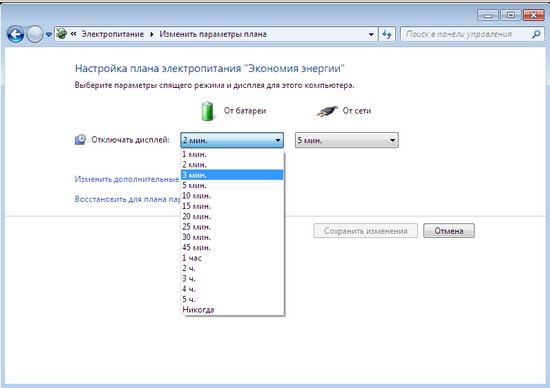

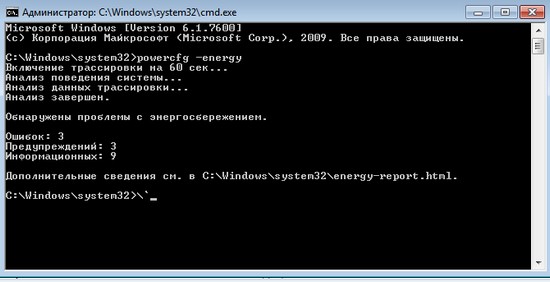

Настройки управления электропитанием Windows 7 позволяют существенно продлить время работы аккумулятора или батареи. С помощью системных параметров можно выполнить настройку компьютера таким образом, чтобы во время простоя он потреблял как можно меньше энергии. Так, например, при отсутствии активности пользователя, Windows 7 может снижать яркость дисплея, отключать различные устройства, переводить устройства в режим минимального потребления энергии (например, когда от сетевого адаптера отключен кабель, устройство не выполняет своих функций и только потребляет энергию) и т.д. Управлять настройками электропитания можно двумя способами. Первый, самый простой - с помощью специального раздела панели управления - "Электропитание" (Power Options).  Пользователь может выбрать один из нескольких профилей настроек компьютера, оптимизированных под максимальное быстродействие, сбалансированную работу компьютера, а также на экономное расходование ресурсов. При необходимости, можно также самостоятельно проработать правила управления подключенными устройствами и составить свой собственный план управления электропитанием компьютера.  ⇡#Использование консольной утилиты powercfgВторой способ управления электропитанием устройств более гибкий - с помощью встроенной утилиты powercfg. С ее помощью можно как конфигурировать потребление электропитания различными устройствами, так и выполнять диагностику, искать неисправности. Очень наглядный пример такой диагностики - поиск устройств, которые не поддерживают режим гибернации. Чтобы запустить процесс трассировки системы на предмет неполадок с электропитанием, возникающих в различных устройствах, необходимо открыть командную строку с привилегиями администратора (ввести в поле поиска меню "Пуск" cmd и нажать клавишу "Enter", удерживая при этом "Ctrl" и "Shift"). Диагностика оборудования запускается командой powercfg -energy. Процедура тестирования комплектующих занимает минуту, в течение которой замеряется энергопотребление всех устройств и проверяется поддержка той или иной функции управления электропитанием.  По окончании проверки утилита создает файл отчета с именем energy-report.html, в котором записаны все результаты анализа текущей конфигурации. Если вас интересует подробная справка этой программы, можно просмотреть ее при помощи команды powercfg -?. ⇡#Использование системного реестра для задействования скрытых настроек управления электропитаниемК сожалению, при работе с графической оболочкой, многие параметры управления электропитанием компьютера отсутствуют. Вернее, они скрыты благодаря соответствующим настройкам системного реестра. Для более тонкой настройки пользователю придется включить их отображение вручную, используя для этого редактор реестра regedit. Набрав в командной строке эту команду, необходимо перейти в раздел реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings. В этой ветке расположены группы параметров управления электропитанием, отвечающие за определенные функции и устройства. Предназначение каждой из ветвей понять не сложно - напротив значений параметров FriendlyName и Descriptions будет указано описание той или иной скрытой настройки. Так, например, дополнительные настройки по управлению питанием жестких дисков находятся в разделе HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\0012ee47-9041-4b5d-9b77-535fba8b1442, в разделе реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\238C9FA8-0AAD-41ED-83F4-97BE242C8F20 можно найти настройки для управления спящим режимом, в разделе HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\2a737441-1930-4402-8d77-b2bebba308a3 расположены настройки управления питанием USB-шины и т.д. Чтобы включить тот или иной скрытый параметр, необходимо найти и отредактировать значение параметра DWORD, изменив его значение SettingValue с 1 на 0. Для включения всех скрытых настроек реестра, можно использовать готовые значения отдельных веток, сохраненных в формат *.reg. Что же дают "неявные" настройки управления электропитанием? Довольно много. Наиболее наглядный пример экономии расхода энергии - оптимизация работы многоядерных систем, при которой слегка изменяется привычный порядок вычислений. В обычном режиме работы ПК организация многоядерного процессора подразумевает реализацию в системе распределенной нагрузки, когда обрабатываемый поток данных не загружает максимально ядро процессора, а переносится на соседнее ядро и так далее. Это дает возможность Windows 7 более эффективно использовать вычислительные мощности устройства. Однако для экономии энергии такой режим работы процессора является убыточным, поскольку при обработке данных электроэнергия расходуется на все ядра. Эффект отключения электропитания "ненужных" ядер процессора называется "парковкой ядра" (Core Parking). Так, например, чтобы припарковать три ядра четырехядерного процессора, нужно проделать следующие действия. Во-первых, включим отображение скрытых настроек управления питанием процессора, для чего изменим в разделе реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\54533251-82be-4824-96c1-47b60b740d00 некоторые значения параметров на 0, как было сказано выше ("Attributes"=dword:00000000). Для начала, в ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\54533251-82be-4824-96c1-47b60b740d00\0cc5b647-c1df-4637-891a-dec35c318583 включим возможность парковки ядер. Включенный параметр в этом разделе даст возможность установить минимальное число ядер в состоянии простоя. Если быть точнее, то устанавливается процент от суммарной мощности используемых ядер. Например, для четырехъядерного процессора этот параметр логично установить равным 25%, для двуядерного - 50%. Далее будем использовать некоторые вспомогательные настройки для оптимизации использования энергоресурсов. В ветке HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\54533251-82be-4824-96c1-47b60b740d00\3b04d4fd-1cc7-4f23-ab1c-d1337819c4bb исправляем "Attributes"=dword:00000000, что означает отображение в настройках плана электропитания опции, которая позволит использовать состояние снижения питания. HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\54533251-82be-4824-96c1-47b60b740d00\5d76a2ca-e8c0-402f-a133-2158492d58ad - включенная опция в данной ветке позволит включать и отключать состояние простоя процессора. В данном случае его нужно будет включить. В разделе HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\54533251-82be-4824-96c1-47b60b740d00\a55612aa-f624-42c6-a443-7397d064c04f включаем параметр "Переопределение ядра приостановки ядра производительности процессора" (Processor performance core parking core override) и отключаем его в графической оболочке. И последний скрытый параметр, который рекомендуется задействовать, расположен по адресу HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Power\PowerSettings\54533251-82be-4824-96c1-47b60b740d00\ea062031-0e34-4ff1-9b6d-eb1059334028. Последняя настройка определяет максимальное число ядер в состоянии простоя. Этот параметр, как и первый (минимальное число ядер в состоянии простоя) задается в процентах. Следовательно, для парковки трех ядер четырехъядерного процессора, суммарная мощность припаркованных ядер составит три четверти всех ресурсов или 75%, для двуядерного процессора - 50%. На рисунках ниже можно увидеть настройки для управления электропитанием процессора до и после внесения правок в системный реестр.   ⇡#BitLocker - новые возможности шифрования дисковПотеря конфиденциальных данных часто происходит после того, как злоумышленник получил доступ к информации на жестком диске. Например, если мошенник каким-то образом получил возможность прочитать системные файлы, он может попробовать с их помощью найти пользовательские пароли, извлечь персональную информацию и т.д. В Windows 7 присутствует инструмент BitLocker, который позволяет шифровать весь диск, благодаря чему данные на нем остаются защищенными от сторонних глаз. Технология шифрования BitLocker была представлена Windows Vista, а в новой операционной системе она была доработана. Перечислим наиболее интересные нововведения:

Напомним, что данный инструмент реализован не во всех редакциях Windows, а только в версиях "Расширенная", "Корпоративная" и "Профессиональная". Защита дисков с помощью технологии BitLocker сохранит конфиденциальные данные пользователя практически при любых форс-мажорных обстоятельствах - в случае потери съемного носителя, кражи, несанкционированного доступа к диску и т.д. Технология шифрования данных BitLocker может быть применена к любым файлам системного диска, а также к любым дополнительно подключаемым носителям. Если данные, которые содержатся на зашифрованном диске, скопировать на другой носитель, то информация будет перенесена без шифрования. Для обеспечения большей безопасности, BitLocker может использовать многоуровневое шифрование - одновременное задействование нескольких видов защиты, включая аппаратный и программный метод. Комбинации способов защиты данных позволяют получить несколько различных режимов работы системы шифрования BitLocker. Каждый из них имеет свои преимущества, а также обеспечивает свой уровень безопасности:

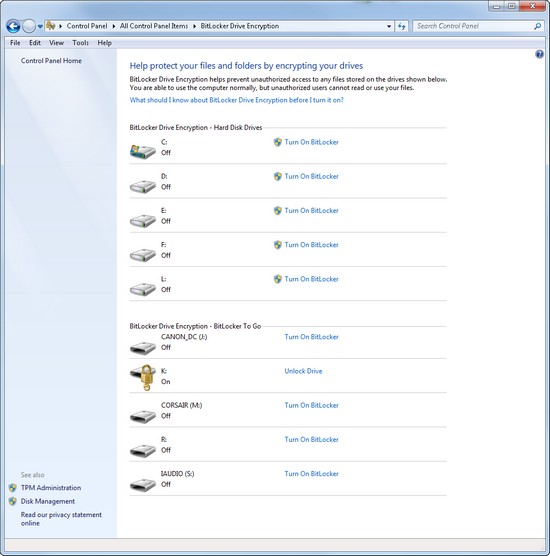

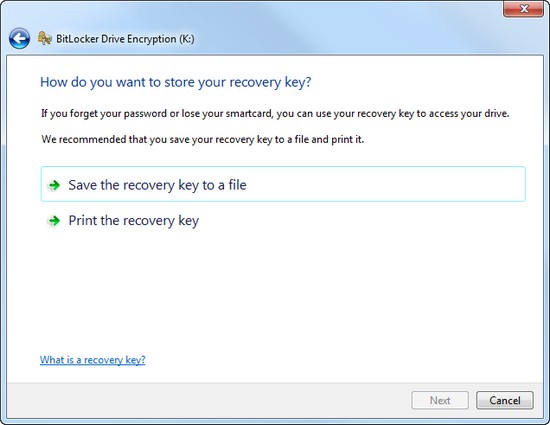

Прежде чем мы рассмотрим подробнее принцип использования BitLocker, необходимо сделать некоторые пояснения. Прежде всего, важно разобраться с терминологией. Доверенный платформенный модуль - это специальный криптографический чип, который позволяет выполнять идентификацию. Такая микросхема может быть интегрирована, например, в некоторых моделях ноутбуков, настольных ПК, различных мобильных устройствах и пр. Этот чип хранит уникальный "корневой ключ доступа". Такая "прошитая" микросхема - это еще одна дополнительная надежная защита от взлома ключей шифрования. Если эти данные хранились бы на любом другом носителе, будь то жесткий диск или карта памяти, риск потери информации был бы несоизмеримо выше, поскольку доступ к этим устройствам получить легче. С помощью "корневого ключа доступа" чип может генерировать собственные ключи шифрования, которые могут быть расшифрованы только с помощью доверенного платформенного модуля. Пароль владельца создается при первой инициализации доверенного платформенного модуля. Windows 7 поддерживает работу с доверенным платформенным модулем версии 1.2, а также требует наличия совместимой BIOS. Когда защита выполняется исключительно с помощью доверенного платформенного модуля, в процессе включения компьютера, на аппаратном уровне происходит сбор данных, включая данные про BIOS, а также другие данные, совокупность которых свидетельствует о подлинности аппаратного обеспечения. Такой режим работы называется "прозрачным" и не требует от пользователя никаких действий - происходит проверка и, в случае успешного прохождения, выполняется загрузка в штатном режиме. Любопытно, что компьютеры, содержащие доверенный платформенный модуль, - это пока лишь теория для наших пользователей, поскольку ввоз и продажа подобных устройств на территории России и Украины запрещены законодательством из-за проблем с прохождением сертификации. Таким образом, для нас остается актуальным только вариант защиты системного диска с помощью USB-накопителя, на который записан ключ доступа. Технология BitLocker дает возможность применять алгоритм шифрования к дискам с данными, на которых используются файловые системы exFAT, FAT16, FAT32 или NTFS. Если же шифрование применяется к диску с операционной системой, то для использования технологии BitLocker данные на этом диске должны быть записаны в формате NTFS. Метод шифрования, который использует технология BitLocker, основан на стойком алгоритме AES с 128-битным ключом. Одно из отличий функции Bitlocker в Windows 7 от аналогичного инструмента в Windows Vista состоит в том, что в новой операционной системе не нужно выполнять специальную разметку дисков. Ранее пользователь должен был для этого использовать утилиту Microsoft BitLocker Disk Preparation Tool, сейчас же достаточно просто указать, какой именно диск должен быть защищен, и система автоматически создаст на диске скрытый загрузочный раздел, используемый Bitlocker. Этот загрузочный раздел будет использоваться для запуска компьютера, он хранится в незашифрованном виде (в противном случае загрузка была бы невозможна), раздел же с операционной системой будет зашифрован. По сравнению с Windows Vista, размер загрузочного раздела занимает примерно в десять раз меньше дискового пространства. Дополнительному разделу не присваивается отдельная буква, и он не отображается в списке разделов файлового менеджера. Для управления шифрованием удобно использовать инструмент в панели управления под названием "Шифрование диска BitLocker" (BitLocker Drive Encryption). Этот инструмент представляет собой менеджер дисков, с помощью которого можно быстро шифровать и отпирать диски, а также работать с доверенным платформенным модулем. В этом окне функцию шифрования BitLocker можно в любой момент отменить или приостановить.  ⇡#BitLocker To Go - шифрование внешних устройствВ Windows 7 появился новый инструмент - BitLocker To Go, предназначенный для шифрования любых съемных накопителей - USB-дисков, карт памяти и пр. Для того чтобы включить шифрование съемного диска, необходимо открыть "Проводник", щелкнуть правой кнопкой мыши по нужному носителю и в контекстном меню выбрать команду "Включить BitLocker" (Turn on BitLocker).  После этого будет запущен мастер шифрования выбранного диска.  Пользователь может выбрать один из двух методов разблокировки зашифрованного диска: при помощи пароля - в этом случае пользователю понадобится ввести комбинацию из набора символов, а также при помощи смарт-карты - в этом случае необходимо будет указать специальный ПИН-код смарт-карты. Вся процедура шифрования диска занимает довольно много времени - от нескольких минут до получаса, в зависимости от объема шифруемого накопителя, а также от скорости его работы.  Если подключить зашифрованный съемный носитель, доступ к накопителям обычным способом будет невозможен, а при попытке обратиться к диску, пользователь увидит сообщение:  В "Проводнике" изменится также иконка диска, к которому применена система шифрования.  Чтобы разблокировать носитель, необходимо еще раз щелкнуть правой кнопкой мыши по букве носителя в контекстном меню файлового менеджера и выбрать соответствующую команду в контекстном меню. После того как в новом окне будет верно введен пароль, доступ к содержимому диска откроется, и далее можно будет работать с ним, как и с незашифрованным носителем. ⇡#AppLocker - управление правами на запуск приложенийОдна из причин, по которой безопасность корпоративной сети организации может оказаться под угрозой, - несанкционированная установка и запуск приложений пользователями. Сотрудники могут запускать сомнительные приложения, утилиты, которые расходуют корпоративный трафик (например, Bittorent-клиенты), программы, которые вносят изменения в различные компоненты системы, что, в конечном итоге, приводит к ухудшению ее производительности. Наконец, не исключена возможность запуска приложений, содержащих вредоносный код, что может стать причиной заражения компьютера вирусами. Именно поэтому ограничение прав на установку различного ПО всегда было головной болью администраторов. В предыдущих версиях Windows была возможность решения этой задачи при помощи политик ограниченного использования программ (Software Restriction Policies), однако этот инструмент был настолько неудобен и несовершенен, что мало кто воспринимал его всерьез. В Windows 7 функция политик ограниченного использования программ заменена средством AppLocker, которое, по сути, представляет собой измененную и доработанную версию Software Restriction Policies. AppLocker значительно упрощает контроль за действиями пользователей, которые касаются установки приложений, а также запуска файлов EXE, использования библиотек DLL, файлов инсталляторов MSI и MSP, а также сценариев. Основные отличия AppLocker от политик ограниченного использования программ:

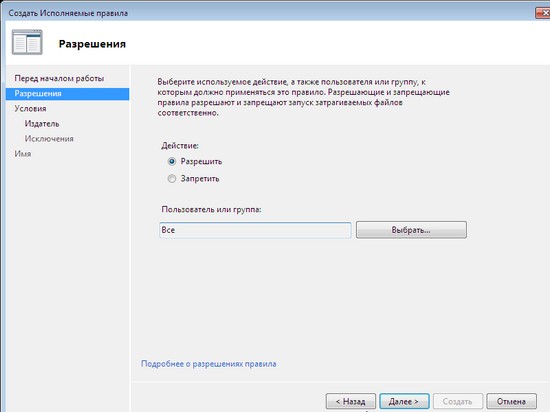

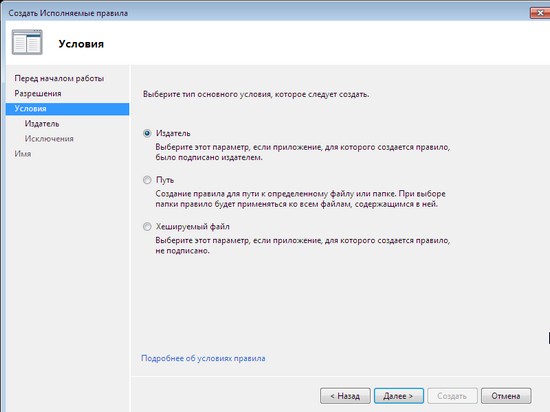

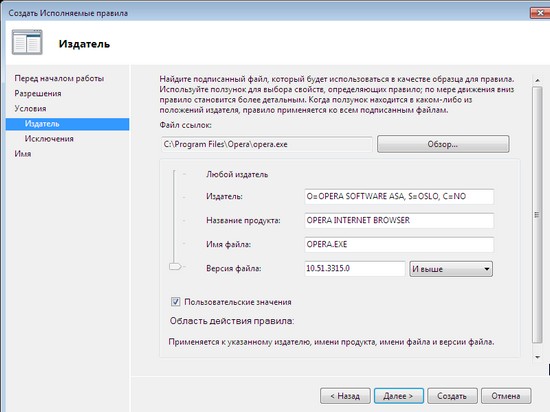

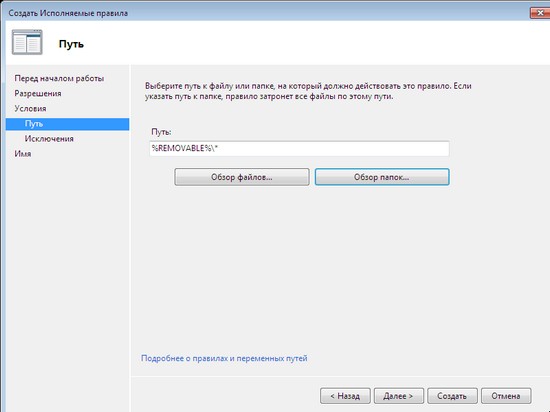

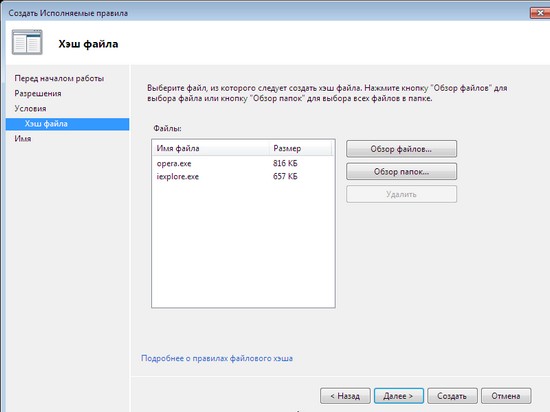

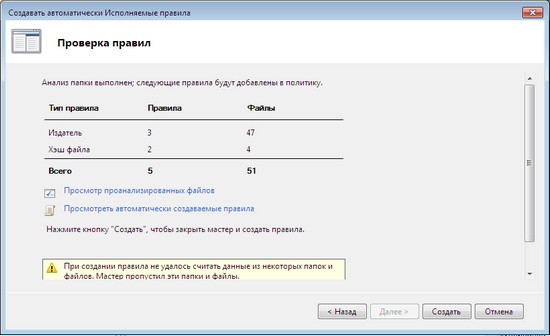

Для доступа к настройкам AppLocker необходимо перейти в раздел "Администрирование" (Administrative Tools) панели управления, выбрать пункт "Локальная политика безопасности" (Local Security Policy), после чего раскрыть список "Политики управления приложениями" (Application Control Policies).  Одна из особенностей AppLocker состоит в том, что по умолчанию все правила, настроенные при помощи этого средства, применяются. Именно поэтому необходимо очень осторожно настраивать их, так как можно по неопытности заблокировать работу Windows. Во-первых, рекомендуется перед созданием правил перейти в окно их настройки, щелкнув по ссылке "Настроить применение правил" (Configure Rule Enforcement), и для каждого типа правил (исполняемые файлы, установщик Windows и сценарии) выбрать вариант применения "Только аудит" (Audit Only). В этом случае правила с любыми настройками не смогут блокировать работу приложений или системы в целом, однако при помощи журнала событий администратор сможет просмотреть, как они применяются по отношению к файлам или приложениям. Если окажется, что правила блокируют приложения, к которым доступ должен быть разрешен, или, наоборот, не действуют на программы, к которым нужно ограничить доступ, правила можно будет отредактировать.  Второе решение, которое может помочь администраторам безболезненно разобраться с новыми возможностями управления доступом, - создание и отладка правил на тестовом компьютере. AppLocker поддерживает импорт и экспорт правил, благодаря чему можно создать набор политик ограничений в безопасной среде, тщательно протестировать их работоспособность, после чего импортировать уже в рабочую среду. Для применения правил, созданных при помощи AppLocker, необходимо, чтобы на компьютерах была запущена служба "Удостоверение приложения" (Application Identity). По умолчанию она отключена. Для ее запуска откройте раздел "Администрирование" панели управления и выберите пункт "Службы", после чего найдите службу в списке, щелкните по ее названию правой кнопкой мыши и выберите команду "Запустить". В свойствах службы можно настроить ее автоматический запуск.  По умолчанию в AppLocker используется три типа (коллекции) правил, которые настраиваются и используются независимо друг от друга: исполняемые файлы (EXE и COM), установщик Windows (MSI и MSP) и сценарии (PS1, BAT, CMD, VBS и JS), однако при необходимости можно также включить правила для файлов библиотек DLL (сюда входят и файлы с расширением OCX). Для этого нужно установить флажок "Включить коллекцию правил DLL" (Enable the DLL rule collection) на вкладке "Дополнительно" (Advanced) окна "Свойства AppLocker" (AppLocker Properties).  Стоит, однако, иметь в виду, что использование таких правил может существенно повлиять на производительность системы. Это связано с тем, что каждое приложение, как правило, использует для работы несколько файлов библиотек, поэтому на их проверку и соответствие правилам уходит гораздо больше времени, чем на проверку только приложений. Кроме этого, некоторые приложения загружают дополнительные файлы библиотек в процессе работы, поэтому проверка, которую Windows будет при этом выполнять, может замедлить работу пользователя с программой. При включении правил DLL их необходимо создавать для каждой библиотеки, которая используется всеми разрешенными программами. Раз мы заговорили о производительности, отметим, что использование большого числа правил любого типа (это касается не только правил DLL) в любом случае будет снижать производительность системы, поскольку при попытке запуска каждого приложения Windows потребуется обрабатывать все правила, чтобы разрешить или запретить пользователю работу с программой. Именно поэтому, создавая правила, имеет смысл строить их таким образом, чтобы общее их число было как можно меньшим. Все правила AppLocker работают по принципу разрешения ("белый список"), запрета ("черный список") и исключения. Иными словами, перед созданием правила стоит решить, что удобнее: 1) сделать правило, разрешающее определенное действие (при этом запуск всех приложений, которых нет в составленном администратором списке, будет запрещен), и сделать исключения для некоторых групп пользователей или приложений; или же 2) создать правило, разрешающее запускать все приложения, кроме указанных в списке, и также указать исключения. Несмотря на то, что при помощи AppLocker можно создавать как разрешающие, так и запрещающие правила, в большинстве случаев рекомендуется использовать первый вариант. Это связано с тем, что для обеспечения безопасности любой организации гораздо логичнее составить фиксированный список разрешенных приложений, который можно по мере необходимости обновлять, нежели попытаться перечислить в правиле те программы, которые запрещено запускать. Любой новый вирус, который администратор еще не успел добавить в запрещающее правило, имеет все шансы проникнуть в корпоративную сеть. Еще одной причиной, по которой рекомендуется использовать разрешающие правила, является то, что запрещающие действия во всех случаях переопределяют разрешающие. Для создания нового правила раскройте список AppLocker в окне "Локальная политика безопасности", щелкните правой кнопкой мыши по нужному типу правила и выберите команду "Создать новое правило". Будет запущен мастер, на первом этапе работы которого нужно будет определиться с тем, будет ли это правило разрешать или запрещать определенные действия, а также, на какие категории пользователей оно будет распространяться.  Затем нужно будет выбрать тип основного условия: "Издатель" (Publisher), "Путь" (Path) и "Хэшируемый файл" (File Hash). Заметим, что, несмотря на то, что типы условий похожи на те, которые использовались в политиках ограниченного использования программ в предыдущих версиях Windows, работа с ними организована по-другому.  Наиболее интересным является условие "Издатель", прототипом которого в политиках ограниченного использования программ было условие "Сертификаты" (Certificate). Это условие дает возможность разрешить запуск приложений, для которых имеется цифровая подпись издателя. При создании правил с таким условием учитывается не только название производителя, как это было в Windows XP, но и другая информация, такая как название продукта, имя файла, номер версии.  При этом, условие может распространяться в точности на указанный номер версии приложения или на все версии, номер которых выше или ниже заданного. Благодаря этому, можно гибко настроить правило, которое будет разрешать установку новых версий приложений, но при этом запрещать установку старых релизов, которые могут быть несовершенны с точки зрения безопасности. Для использования условия "Издатель" нужно указать путь к файлу приложения, который содержит цифровую подпись. Установив флажок "Пользовательские значения", можно вручную отредактировать значения всех полей. Стоит иметь в виду, что если приложение не имеет цифровой подписи, то использовать условие "Издатель" в его отношении невозможно. Условие "Путь" позволяет определить приложения, которые разрешено запускать и устанавливать пользователю, на основе их расположения в файловой системе локального компьютера, в сети или на сменных носителях. Создавая такое условие, можно использовать подстановочные знаки и переменные окружения. Например, чтобы указать путь на CD/DVD-диске, нужно использовать переменную %REMOVABLE%, а для указания пути на USB-накопителе - %HOT%.  Условие "Путь" необходимо использовать очень осторожно, так как при недостаточной продуманности оно может стать причиной того, что пользователи смогут с его помощью обходить некоторые запреты. Например, если создать разрешающее условие такого типа и включить в него расположение папки, в которую пользователь может выполнять запись, то пользователь сможет скопировать в такую папку запрещенный для запуска файл из другого расположения и запустить его. Условие "Хэшируемый файл" в большинстве случаев является наименее эффективным, так как определение легитимности файла построено на вычислении его контрольной суммы. Нетрудно догадаться, что если выходит обновление приложения (а для таких программ, как, скажем, браузеры, они выпускаются достаточно часто), то его контрольная сумма изменяется, и условие перестает работать. С другой стороны, такой способ позволяет защититься от возможности запуска известной программы, в которую был внедрен вредоносный код. Поскольку при этом контрольная сумма изменяется, модифицированное приложение запустить будет невозможно.  Как видно, каждое из условий несовершенно и имеет свои недостатки. Именно поэтому на следующем этапе работы мастера предлагается настроить исключения. Исключения можно использовать, если в качестве основного выбраны условия "Издатель" и "Путь".  Наконец, на последнем этапе работы мастера нужно дать правилу название, а также снабдить его описанием. Несмотря на то, что последнее необязательно, не стоит пренебрегать этой возможностью, так как описание может помочь в будущем вспомнить, за что отвечает то или иное правило. Чтобы лучше понять, как работают правила, можно начать с создания правил по умолчанию. Они доступны для каждого из типов правил. Например, правила для исполняемых файлов включают такие: разрешение на запуск любых приложений членам группы "Администраторы", разрешение на запуск приложений, находящихся в директории Program Files и в папке Windows, для членов группы "Все". Для создания набора правил по умолчанию раскройте список AppLocker в окне "Локальная политика безопасности", щелкните правой кнопкой мыши по нужному типу правила и выберите команду "Создать правила по умолчанию".  Правила по умолчанию можно редактировать. Для этого нужно щелкнуть по названию правила в списке и выбрать строку "Свойства". Редактировать можно все свойства правил, например, добавлять исключения, изменять пути, группы пользователей, на которые они распространяются, и т.д.  В AppLocker встроен автоматический механизм, упрощающий создание правил. Выберите команду "Создать правила автоматически" для определенного типа правил, укажите группы пользователей, к которым будут применяться создаваемые правила, а также папку, в которую установлены приложения.  При автоматическом создании правил мастер пытается максимально уменьшить их число. В таком режиме создаются только разрешающие правила. Если среди проанализированных приложений имеются такие, которые созданы одним разработчиком и у которых совпадает название продукта (согласно цифровой подписи), для них создается одно правило с условием "Издатель". Что касается условия "Хеш", то создается одно условие, которое содержит контрольные суммы всех файлов. После завершения работы мастера автоматического создания правил AppLocker выдает отчет, в котором выводит общее количество файлов и число правил, которые будут созданы. Перед созданием правил есть возможность просмотреть как проанализированные файлы, так и составленные правила.  Используя AppLocker, нужно иметь в виду, что правила, созданные с его помощью, могут быть применены только на компьютерах, работающих под управлением Windows 7 Максимальная, Windows 7 Корпоративная и Windows Server 2008 R2. ⇡#***В следующий раз мы продолжим разговор о средствах обеспечения безопасности в Windows 7, уделим внимание некоторым часто встречаемым проблемам пользователей, начинающих осваивать эту ОС, и проведем комплексную оценку новым возможностям операционной системы от Microsoft.

⇣ Содержание

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

|