|

Опрос

|

реклама

Быстрый переход

Миллионы ТВ-приставок с Aliexpress имеют секретный бэкдор, используемый мошенниками

06.03.2025 [12:09],

Владимир Мироненко

Согласно исследованию компании по кибербезопасности Human Security, не менее 1 млн устройств на базе Android, изготовленных малоизвестными брендами и продающиеся на китайских интернет-площадках, заражены вредоносным ПО, которое превращает их в ботнет, контролируемый мошенниками. Заражение устройств производится с помощью вредоносных приложений и прошивок или даже на стадии производства.

Источник изображения: Mika Baumeister / unsplash.com Как сообщает ресурс Wired, сеть киберпреступников Badbox, ставшая известной в 2023 году из-за внедрения секретных бэкдоров в десятках тысяч ТВ-приставок на Android, используемых в домах, школах и на предприятиях, запустила кампанию следующего поколения Badbox 2.0, которая шире по масштабу и ещё более изобретательна. Заражённые телевизионные потоковые приставки, планшеты, проекторы и автомобильные информационно-развлекательные системы используются злоумышленниками для мошенничества с рекламой или как часть прокси-сервиса для маршрутизации и маскировки веб-трафика. При этом владельцы скомпрометированных устройств даже не подозревают об этом. Согласно исследованию, большинство заражённых устройств находятся в Южной Америке, преимущественно в Бразилии. В частности, заражению подверглись десятки потоковых ТВ-приставок, но большей частью бэкдор Badbox 2.0 получил распространение в семействах устройств TV98 и X96, которые широко представлены, например, на Aliexpress. Практически все целевые устройства используют ОС Android с открытым исходным кодом, то есть они работают на версиях Android, но не входят в экосистему защищённых устройств Google. Google сообщила, что сотрудничала с исследователями, чтобы удалить учётные записи издателей, связанных с мошенничеством, и заблокировать возможность этих аккаунтов получать доход через рекламную экосистему Google. В рамках проекта Badbox 2.0 злоумышленники используют традиционное вредоносное ПО, распространяемое с помощью, например, попутных загрузок, когда пользователь случайно загружает вредоносное ПО, не осознавая этого. Исследователи из нескольких фирм полагают, что нынешняя кампания проводится несколькими киберпреступными группами, у каждой из которых есть свои версии бэкдора Badbox 2.0 и вредоносных модулей, и они распространяют программное обеспечение различными способами. К примеру, злоумышленники создают безобидную программу, ту же игру, размещают её в магазине Google Play, чтобы показать, что оно проверено, но затем обманом заставляют пользователей загружать почти идентичные версии приложения, но уже вредоносные, и не из официальных магазинов ПО. «Масштаб операции огромен», — отметил Фёдор Ярочкин, старший исследователь угроз в Trend Micro. По его словам, многие из групп, участвующих во вредоносной кампании, похоже, имеют связи с китайскими рекламными и маркетинговыми фирмами серого рынка. Сообщается, что Human, Trend Micro и Google также сотрудничали с группой интернет-безопасности Shadow Server, чтобы максимально нейтрализовать инфраструктуру Badbox 2.0. «Как потребитель, вы должны помнить, что если устройство слишком дешёвое, вы должны быть готовы к тому, что в нём могут скрываться некоторые дополнительные “сюрпризы”, — говорит эксперт. — Бесплатный сыр бывает только в мышеловке». Угнанные аккаунты Telegram подорожали до 160 руб. за штуку, а число краж заметно выросло

05.03.2025 [12:55],

Владимир Мироненко

Во втором полугодии 2024 года в России заметно увеличилось число краж интернет-мошенниками аккаунтов Telegram, пишет «Коммерсантъ» со ссылкой на исследование компании F6 (ранее Group-IB). Одновременно с этим на теневом рынке выросла и средняя цена учётных записей, зарегистрированных на российские номера, которая теперь на 6 % больше, чем в начале 2024 года, и составляет около 160 руб.

Источник изображения: Hack Capital / unsplash.com По данным F6, только одна из семи обнаруженных компанией групп злоумышленников похитила во втором полугодии 2024 года 1,2 млн учётных записей пользователей из России и других стран, что на 25,5 % больше, чем ей удалось похитить за такой же период 2023 года. Доход злоумышленников от кражи аккаунта складывается из его стоимости, зависящей от наличия премиум-подписки, административных прав или владения каналами, количества диалогов и т.д., а также «звёзд» в мессенджере по цене 1 руб. за штуку. Одним из распространённых способов кражи в «Лаборатории Касперского» назвали фальшивые голосования, когда пользователя Telegram просят проголосовать за того или иного человека в конкурсе, перейдя по ссылке, где нужно авторизоваться через мессенджер. При это преступники всё чаще применяют автоматизированные методы, такие как фишинговые панели и шаблоны, используя их и при дальнейшем распространении мошеннической ссылки через заражённый аккаунт. Также мошенники стали создавать фальшивые сети Wi-Fi с доступом с помощью Telegram без надобности в вводе номера телефона и кода из SMS, сообщил замдиректора по трансферу технологий ЦК НТИ Тимофей Воронин. При входе в аккаунт с помощью такой сети, доступ к нему сразу получат злоумышленники. С таким способом «угона» аккаунта Telegram пользователи сталкивались в феврале в аэропорту Шереметьево. В Solar AURA рассказали, что злоумышленники применяют самые различные способы заработка на информации из чужих аккаунтов: выгружают переписки, фотографии, файлы, пробуют шантажировать жертв, рассылают ссылки на фишинговые сайты по списку контактов, пытаясь «занять» деньги, и т. д. Meta✴ уволила около 20 сотрудников за разглашение конфиденциальной информации

28.02.2025 [11:29],

Алексей Разин

Острая конкуренция в сегменте информационных технологий заставляет компании жёстко подходить к защите своих коммерческих интересов. Американская Meta✴✴ Platforms, как сообщает The Verge, уже уволила 20 сотрудников за разглашение конфиденциальной информации, и может провести дополнительные чистки штата по итогам продолжающегося расследования.

Источник изображения: Марк Цукерберг «Мы недавно провели расследование, которое привело к увольнению 20 сотрудников за передачу конфиденциальных сведений на сторону. Мы ожидаем, что будут уволены дополнительные сотрудники. Мы относимся к этому серьёзно и предпринимаем действия при обнаружении утечек», — отмечается в сообщении компании. В конце января стало известно, что заняться внутренним расследованием руководство Meta✴✴ было вынуждено из-за участившихся случаев утечки информации о служебных собраниях сотрудников, на которых обсуждались конфиденциальные вопросы. На базе этих утечек публиковались новостные материалы, получавшие широкую огласку. Поскольку это вредило бизнесу компании, руководство вынуждено было усилить меры безопасности и пересмотреть формат совещаний. Основатель и глава компании Марк Цукерберг (Mark Zuckerberg) тогда признался, что из-за всей этой истории не будет с коллегами столь откровенен, как ранее. Более 6,9 млн записей о россиянах утекло в открытый доступ в январе, сообщил Роскомнадзор

27.02.2025 [19:54],

Сергей Сурабекянц

Роскомнадзор за январь 2025 года зафиксировал десять фактов утечек личных данных граждан, что привело к попаданию 6,9 млн записей о россиянах в открытый доступ. В 2024 году регулятор выявил в общей сложности 135 случаев утечек баз данных, содержавших свыше 710 млн записей о гражданах России.

Источник изображения: unsplash.com По данным отчёта компании InfoWatch «Утечки конфиденциальной информации из финансовых организаций», общее число утечек из российских финансовых компаний снизилось в прошлом году почти на 60 %. Но это снижение отнюдь не свидетельствует о резком повышении уровня информационной безопасности — просто в 2023 году произошёл всплеск утечек до 170,3 млн записей, что в 3,2 раза больше результата 2022 года и в 57 (!) раз превышает уровень 2021 года. В отчёте InfoWatch утверждается, что в 2024 году из банков, микрофинансовых организаций и страховых компаний в открытый доступ попало 68 млн записей с персональными данными. Из них 40 % утечек допустили банки, 28 % – микрофинансовые организации, а 20 % – страховые компании. Общее число утечек снизилось на 58,8 % по сравнению с 2023 годом, количество утечек из финансовых организаций сократилось на 68,3 %, составив 25 инцидентов. Доля утечек данных, содержащих коммерческую тайну, резко возросла с 8,9 % в 2023 г. до 20 % в 2024 г. 88 % случаев утечек стали результатом кибератак, а в восьми процентах случаев персональные данные попали в открытый доступ в результате умышленных действий персонала, причём доля кибератак повысилась на 7 п.п., а доля умышленных действий снизилась на 4,6 п.п. Эксперты объясняют это повышением уровня систем безопасности, а также сложностью выявления внутренних нарушений: «Речь прежде всего идёт о реализации сложных, многоступенчатых схем кражи информации с участием как внутренних нарушителей, так и внешних (так называемый гибридный вектор атак)». 28 ноября 2024 года в России был принят закон, ужесточающий ответственность за утечки персональных данных, вплоть до уголовной. Штрафы для компаний составляют от 5 до 15 млн рублей за первый инцидент и до 3 % от годового оборота компании за повторные нарушения. Максимальная сумма штрафа достигает 500 млн рублей. В то же время предусмотрены послабления: компании, которые в течение трёх лет инвестировали в информационную безопасность не менее 0,1 % от своей выручки и соблюдали требования регулятора, смогут рассчитывать на снижение штрафов. Тем не менее бизнес, по мнению экспертов, не готов к ужесточению требований. Вице-президент по информационной безопасности ПАО «ВымпелКом» Алексей Волков заявил, что компании не успеют адаптироваться к нововведениям до 2025 года. Он подчеркнул, что создание системы информационной безопасности требует не только значительных ресурсов, но и долгосрочного изменения организационной культуры. «Безопасность нельзя купить или построить – её можно только взрастить», — отметил Волков. Уязвимость в системе Apple Find My открыла путь к слежке за людьми через любое Bluetooth-устройство

27.02.2025 [19:20],

Павел Котов

Сеть Apple Find My позволяет владельцам устройств и аксессуаров Apple отслеживать их — специально для этих целей компания выпустила трекеры AirTag. Но, несмотря на принятые производителем меры защиты, существует способ превратить любое устройство с Bluetooth в средство для слежки за человеком, обнаружили исследователи в Университете Джорджа Мейсона (США).

Источник изображения: apple.com Они нашли способ, по сути, превратить любое устройство, в том числе телефон или ноутбук в AirTag и сделать это так, чтобы его владелец ничего не узнал. В результате злоумышленники могут удалённо отслеживать местоположение данного устройства. Принцип работы сети Apple Find My таков, что AirTag и другие совместимые трекеры отправляют сообщения по Bluetooth на ближайшие устройства Apple — эти устройства через серверы производителя анонимно передают владельцу местоположение трекера. Используя подходящий ключ, можно отслеживать через сеть Find My любое устройство с Bluetooth. Трекер AirTag на основе криптографического ключа может изменять свой адрес в сети Bluetooth, но учёные разработали систему, способную быстро находить такие ключи — для этого требуется ресурс «нескольких сотен» графических процессоров. Получивший название эксплойт nRootTag имеет показатель успешности 90 % и не требует привилегий администратора. Авторы исследования провели эксперимент и установили местоположение заданного компьютера с точностью до 10 футов (3,05 м), а затем отследили движущийся по городу велосипед. В другом опыте они восстановили маршрут полёта человека, которого отследили через игровую консоль. Авторы проекта поделились его результатами с Apple в июле 2024 года и рекомендовали компании изменить механизм работы сети Find My, чтобы повысить защиту при проверке устройств Bluetooth. Компания подтвердила, что изучила доклад, но до сих пор не внесла никаких изменений в архитектуру сети и не сообщила, когда намеревается это сделать. Полноценное исправление ошибки может занять несколько лет, указывают исследователи: даже если Apple выпустит закрывающие уязвимость обновления ПО, пользователи едва ли оперативно их установят. Владельцам устройств Apple рекомендовано не давать разрешений на доступ приложений к Bluetooth, если не уверенности, что это необходимо, и регулярно обновлять прошивку устройств. Хакеры 1,5 года оставались незамеченными в сети российской госорганизации

25.02.2025 [14:06],

Владимир Мироненко

Центр исследования киберугроз Solar 4RAYS группы компаний «Солар» обнаружил атаку на сети неназванной российской госорганизации хакерской группировкой Erudite Mogwai (Space Pirates), начавшуюся более полутора лет назад. В течение этого времени злоумышленники собирали конфиденциальные данные, скрывая своё присутствие в системе контроля и управления доступом.

Источник изображения: Mikhail Fesenko/unsplash.com В ГК «Солар» рассказали Forbes, что следы присутствия хакеров обнаружили в системе контроля и управления доступом (СКУД, в нее входят турникеты, кодовые замки и т.п.), которая не была подключена к мониторингу ИБ. Благодаря этому киберпреступникам удалось незаметно проникнуть в марте 2023 года в компьютер этой системы. Далее злоумышленники продвигались по сети жертвы, оставаясь незамеченными, пока они не дошли до систем, контролируемых Solar JSOC. Сначала они взломали публично доступный веб-сервис, через который попали на недоменный компьютер (то есть находящийся вне системы, которая позволяет им централизованно управлять), который подключён к СКУД. По словам представителя центра исследования киберугроз Solar, недоменные компьютеры администрируются, обновляются или настраиваются вручную. Зачастую это делается нерегулярно. «К тому же обычно в таких системах используются локальные учетные записи с привилегиями администратора, пароль от которых может быть даже не установлен. Такие “забытые навеки системы” становятся находкой для злоумышленников», — отметил эксперт. В ГК «Солар» не стали раскрывать название пострадавшей организации, а также сумму ущерба. По словам ИБ-специалистов, группировка имеет восточно-азиатское происхождение, о чём свидетельствуют используемые ею тактики, техники и инструменты. Её назвали Erudite Mogwai (эрудированный дьявол), так как в код своего вредоносного ПО она добавляет отсылки к музыкальным и литературным произведениям. После проникновения в систему хакеры начали развивать атаку, используя видоизмененный инструмент для проксирования трафика Stowaway, помогавший скрывать коммуникации между заражёнными компьютерами и серверами управления. За полтора года хакеры Erudite Mogwai скомпрометировали несколько десятков систем организации с применением более 20 различных инструментов, которые удалялись после использования. Многие из использовавшихся ими Open Source-утилит были созданы китайскими разработчиками, а использованная в атаке версия утилиты Stowaway является собственной модификацией оригинала, разработанной специально под свои нужды. Как отметили в ГК «Солар», столь длительное нахождение хакеров в IT-инфраструктуре — отнюдь не редкость. В мае 2024 года её специалисты выявили деятельность хакерской группы Shedding Zmiy, которая шпионила за российскими организациями минимум с 2022-го года. В её послужном списке — десятки кибератак на госсектор, промышленность, телеком и другие отрасли российской экономики. Подобные группировки хорошо финансируются — суммы, выделяемые им на разработку инструментов для взлома и покупку уязвимостей, могут достигать миллионов долларов. Согласно исследованию F6 (бывшей F.A.C.C.T), количество кибератак и число хакерских групп будут и дальше расти. Если в 2023 году количество прогосударственных APT-групп (Advanced Persistent Threat), атакующих Россию и СНГ, составляло 14, то в 2024-м их число выросло до 27. Антивирусы «Касперского» попали под полный запрет в госучреждениях Австралии

25.02.2025 [12:19],

Анжелла Марина

Австралия ввела запрет на использование программного обеспечения «Лаборатории Касперского» в государственных учреждениях, присоединившись к США, Великобритании и Канаде. Причиной стали опасения, связанные с «недопустимым риском для национальной безопасности» и возможным иностранным влиянием.

Источник изображения: AI Согласно директиве, все австралийские государственные ведомства должны удалить продукты «Лаборатории Касперского» со своих устройств и систем до 1 апреля, сообщает TechCrunch. Соответствующее распоряжение на прошлой неделе выпустило Министерство внутренних дел страны. Госсекретарь Министерства Стефани Фостер (Stephanie Foster) пояснила, что решение принято на основе анализа угроз и рисков. По её словам, использование продуктов российского разработчика «создаёт недопустимый риск для правительственных сетей и данных», связанный с возможным иностранным вмешательством, шпионажем и саботажем. Таким образом, Австралия стала ещё одной страной, входящей в разведывательный альянс «Пять глаз» (Five Eyes), которая ввела ограничения на использование программного обеспечения «Лаборатории Касперского». Ранее, как мы упомянули выше, аналогичные меры были приняты в Канаде, Великобритании и Соединённых Штатах. В ответ на решение австралийских властей представитель «Лаборатории Касперского» Штефан Рояхер (Stefan Rojacher) выразил «разочарование решением» австралийского правительства и отметил, что директива была выпущена «без какого-либо предупреждения или возможности для взаимодействия» с целью устранения опасений, высказанных австралийскими властями. Напомним, в июне 2024 года США ввели общенациональный запрет на использование программного обеспечения «Лаборатории Касперского» и призвали американцев, использующих ПО упомянутого разработчика, перейти на другого поставщика защитных решений. В июле российская компания заявила о своём уходе из страны, объяснив это тем, что её бизнес в США «больше не является жизнеспособным». Ранее также было объявлено о сворачивании бизнеса и в Великобритании. Так, в октябре 2024 года компания заявила, что начнёт процесс закрытия офиса в стране и сосредоточится на работе с партнёрами вместо прямых продаж. Kaspersky для Linux стал доступен частным пользователям в России

19.02.2025 [15:11],

Андрей Крупин

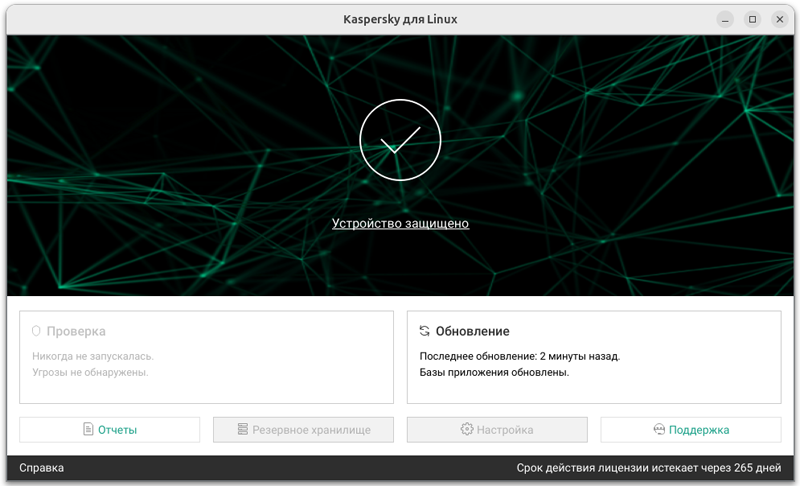

«Лаборатория Касперского» сообщила о расширении портфолио защитных решений и доступности для российских пользователей ПК антивируса Kaspersky для Linux.  Представленный разработчиком продукт блокирует работу шифровальщиков, стилеров паролей и других вредоносных программ. В составе антивируса предусмотрены механизмы поведенческого анализа функционирующего в системе ПО, а также средства защиты от фишинговых сетевых ресурсов и криптоджекинга (несанкционированного майнинга криптовалюты на пользовательском устройстве). В числе поддерживаемых платформ фигурируют Ubuntu и отечественные операционные системы на базе Linux — «Альт», Uncom OS, «Ред ОС». По словам «Лаборатории Касперского», выпуск упомянутого решения для частных пользователей обусловлен ростом популярности Linux в России и увеличением числа атак на компьютеры под управлением данной ОС. Согласно статистическим сведениям компании, за пять лет — с 2019 по 2024 годы — количество образцов вредоносного ПО для этой операционной системы увеличилось более чем в 20 раз. К актуальным для платформы киберугрозам относятся программы-вымогатели, майнеры, а также зловреды, внедряемые в исходный код популярного софта для Linux. Kaspersky для Linux доступен в рамках подписки на Kaspersky Standard, Kaspersky Plus и Kaspersky Premium. Пользователи могут ознакомиться с функциональностью программы бесплатно в рамках пробной версии в течение 30 дней. Более миллиона пользователей оказались на сайтах для угона Telegram-аккаунтов за январь

18.02.2025 [13:22],

Владимир Фетисов

В январе этого года более 1,19 млн человек оказались на веб-страницах, которые созданы злоумышленниками для кражи учётных записей в мессенджере Telegram. Об этом пишет «Коммерсантъ» со ссылкой на данные «Яндекс Браузера».

Источник изображения: Copilot В сообщении сказано, что число жертв такого фишинга первый раз превысило отметку в 1 млн человек за месяц. При этом данный показатель растёт уже третий месяц подряд: по сравнению с декабрём рост на 20 %, а с ноябрём — на 58 %. Кроме то, пользователи «Яндекс Браузера» в январе этого года получили более 500 тыс. предупреждений о попытках перехода на страницы, предназначенные для кражи аккаунтов WhatsApp. Этот показатель вырос на 12 % по сравнению с ноябрём. В компании отметили, что в большинстве случаев злоумышленники оформляют фишинговые страницы в таком же стиле, как экран чата в WhatsApp. Обычно злоумышленники ведут переписку от имени сотрудников банков, специалистов по инвестициям или ясновидящих. Основная цель такого общения сводится к выманиванию личных данных. К примеру, они могут попытаться убедить жертву сообщить им номер телефона, привязанный к аккаунту, и код авторизации. В этом месяце также стало известно, что мошенники стали похищать аккаунты в Telegram с помощью фейковых точек доступа в интернет. При подключении к такой точке пользователю предлагается пройти авторизацию через аккаунт в Telegram. После этого учётные данные пользователя попадают в руки мошенников и могут использоваться для разных целей. У половины IT-систем критической инфраструктуры России обнаружена критически слабая защита от киберугроз

13.02.2025 [13:24],

Владимир Мироненко

По данным ФСТЭК России, у почти половины (47 %) субъектов критической информационной инфраструктуры (КИИ) защита IT-систем от киберугроз находится в критическом состоянии, пишет «Коммерсантъ» со ссылкой на заявление замдиректора службы Виталия Лютикова на «ТБ Форум 2025». По его словам, лишь у 13 % таких организаций имеется минимальный базовый уровень защиты, а ещё у 40 % он является низким.

Источник изображения: John Schnobrich/unsplash.com Как сообщает регулятор, в 100 работающих государственных информационных системах (ГИС) обнаружено 1,2 тыс. уязвимостей, большая часть которых имеет высокий и критический уровень опасности. Причём о некоторых уязвимостях известно уже несколько лет. В числе типовых недостатков в защите КИИ Лютиков назвал отсутствие двухфакторной аутентификации и наличие критических уязвимостей на периметре IT-инфраструктур. В Positive Technologies подтвердили, что в компаниях уязвимости в IT-системах могут оставаться неустранёнными годами, отметив, что полностью ликвидировать все уязвимости на практике практически невозможно — главное правильно расставить приоритеты. «Например, уязвимость, которая наиболее активно используется злоумышленниками или с высокой долей вероятности будет использована, должна устраняться в первую очередь», — считают в Positive Technologies. Чтобы закрыть бреши в системе, требуется технологическое окно, то есть полная остановка её работы, что в круглосуточном сервисе организовать сложно, говорят эксперты. Однако установка всех обновлений сразу также не является эффективным решением. «Что касается государственных информационных систем, у их владельцев часто отсутствует чётко выстроенный процесс работы с уязвимостями: методика их обнаружения и устранения, а также понимание периодичности проверки», — сообщил «Коммерсанту» руководитель центра компетенций Innostage Виктор Александров. В то же время организации финансового сектора России утверждают, что в значительной степени «закрыли» уязвимости внешнего контура. По словам главы комитета по информационной безопасности Ассоциации российских банков Андрея Федорца, нет смысла ставить в высокий приоритет дорогостоящее устранение внутренних уязвимостей, которые в целом недоступны извне. Основной проблемой финансового сектора он назвал DDoS-атаки, при которых «системы банков остаются доступными, но из-за критического падения скорости канала передачи данных они становятся невидимыми для пользователей». США, Великобритания и Австралия ввели санкции против российского хостинга Zservers и его администраторов

12.02.2025 [15:01],

Владимир Фетисов

Российский интернет-хостинг Zservers и два россиянина, считающиеся его администраторами, попали под санкции со стороны США, Великобритании и Австралии за якобы поддержку хакерских атак с использованием вымогательского программного обеспечения. Об этом пишет РБК со ссылкой на данные американского Минфина.

Источник изображения: KeepCoding / unsplash.com По данным американского ведомства, фигуранты санкционного списка «способствовали атакам с использованием программ-вымогателей и другой преступной деятельности». В сообщении сказано, что россияне Александр Минин и Александр Большаков поддерживали хакерские атаки с использованием ПО LockBit, а Zservers предоставлял услуги хостинга, в том числе аренду многочисленных IP-адресов. При этом Великобритания, помимо Zservers, Минина и Большакова, включила в санкционный список сервис XHost как принадлежащий или контролируемый Zservers, а также Илью Сидорова, Игоря Одинцова, Дмитрия Большакова и Владимира Ананьева, считая, что они также были вовлечены в деятельность Zservers. В связи с этим активы попавших в список были заморожены, а физлицам был ограничен въезд на территорию Британии. Напомним, о группировке LockBit стало широко известно в 2021 году, когда она с помощью одноимённого вымогательского ПО провела серию хакерских атак, в том числе против американского подразделения Industrial & Commercial Bank of China, британской почты и компании Boeing. В прошлом году США, Великобритания и Австралия ввели санкции против Дмитрия Хорошева, заявив, что он является лидером группировки LockBit. В дополнение к этому в США была объявлена награда в размере $10 млн за информацию, которая приведёт к идентификации или местонахождению ключевых участников LockBit. Браузер Google Chrome научился сам менять скомпрометированные пароли на сайтах

11.02.2025 [15:23],

Павел Котов

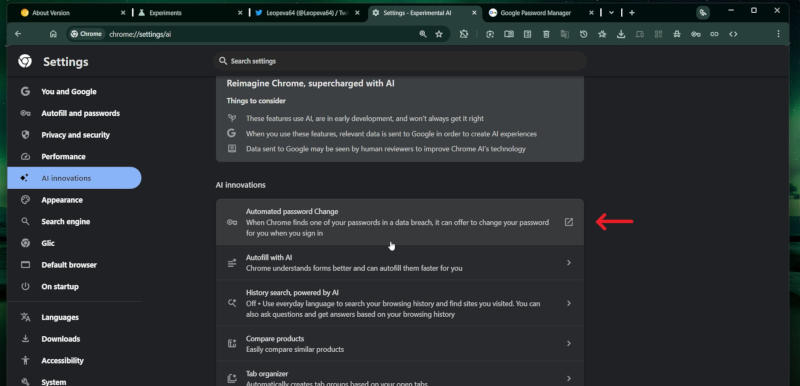

В браузере Google Chrome появилась основанная на искусственном интеллекте функция автоматической смены скомпрометированных паролей на сайтах — пока она доступна только в тестовых сборках на канале Canary.

Источник изображения: Rubaitul Azad / unsplash.com Когда браузер обнаруживает, что пользователь пытается воспользоваться скомпрометированным паролем, он выводит предупреждение и предлагает изменить этот пароль. Если пользователь соглашается, браузер самостоятельно генерирует надёжный пароль, самостоятельно изменяет его на этом сайте и сохраняет в менеджере. Включить эту возможность можно в разделе «Экспериментальные ИИ-функции» (chrome://settings/ai) в настройках браузера.

Источник изображения: x.com/Leopeva64 Приватность обеспечивается за счёт сверки хэш-префикса на стороне пользователя; ни сами пароли, ни их полные хэши на внешние ресурсы не передаются. Алгоритмы ИИ в новой функции применяются для автоматической смены паролей на сайтах: система самостоятельно заполняет и отправляет необходимые для этого формы, и пароль меняется на новый. Около пяти лет назад в Chrome появилась проверка компрометации паролей, которые сохранены в менеджере — она основана на поиске по базе скомпрометированных аккаунтов. Google не раскрывает размер базы данных, которую использует — в одной из известных крупных баз содержится информация о 15 млрд учётных записей. Apple и Google удалили из своих магазинов 20 вредоносных приложений

11.02.2025 [10:46],

Владимир Фетисов

Специалисты из «Лаборатории Касперского» обнаружили мобильный вредонос, который получил название SparCat и использовался злоумышленниками с марта 2024 года. Вредоносный фреймворк выявили в приложении для доставки еды в ОАЭ и Индонезии, а позднее в 19 других, не связанных между собой программных продуктах. Компания проинформировала об этом Apple и Google, которые удалили из своих магазинов цифрового контента опасный софт.

Источник изображения: Kevin Ku / unsplash.com Специалисты изучили код вредоносного приложения, в результате чего удалось установить, что оно могло захватывать отображаемый на экране текст, а также извлекать информацию из скриншотов. Вредонос сканировал галереи изображений на устройстве жертвы в поисках ключевых фраз, предназначенных для восстановления доступа к криптовалютным кошелькам. Отмечается, что созданное киберпреступниками ПО могло обрабатывать данные на разных языках, включая английский, китайский, японский и корейский. С помощью вредоноса злоумышленники могли получать доступ к криптовалютным кошелькам жертв с целью кражи цифровых активов. Исследователи уведомили об обнаружении вредоносных приложений Apple и Google. Вскоре после этого представляющие опасность программные продукты были удалены с площадок App Store и «Play Маркет». «Все идентифицированные приложения были удалены из Google Play, а их разработчики заблокированы», — прокомментировал данный вопрос представитель Google. Он также добавил, что пользователи Android-устройств были защищены от известных версий этого вредоноса благодаря функции Google Play Protect. В браузере Microsoft Edge появилась ИИ-защита от мошенников — система следит за происходящим на экране

07.02.2025 [18:00],

Владимир Фетисов

На этой неделе Microsoft добавила в свой фирменный браузер Edge новый инструмент защиты от мошенников под названием Scareware blocker, который использует компьютерное зрение и машинное обучение для обеспечения безопасности пользователей. Алгоритм предназначен для борьбы с так называемыми программами-страшилками, которые побуждают пользователей скачивать вредоносное программное обеспечение под предлогом борьбы с вирусами.

Источник изображений: Microsoft Использование технологий искусственного интеллекта позволяет Scareware blocker эффективно выявлять не только уже известные виды мошенничества, но также определять новые на основе характерных признаков. После обнаружения признаков мошенничества он блокирует открывающееся на весь экран окно, которое по задумке мошенников должно подтолкнуть жертву к скачиванию вредоносного ПО. «Scareware blocker использует модель машинного обучения, которая запускается на локальном компьютере. Эта модель использует компьютерное зрение для сравнения полноэкранных страниц с тысячами примеров мошенничества, которыми с нами поделилось сообщество. Модель работает локально, без сохранения или отправки изображений в облако», — сказано в сообщении Microsoft. Как только мошенничество будет обнаружено, браузер автоматически выйдет из полноэкранного режима, остановит воспроизведение видео- или аудиосообщения, а также предупредит пользователя об опасности. После этого пользователь может продолжить взаимодействие с Edge, а также добавить обнаруженный мошеннический сайт в базу данных Scareware blocker. Согласно имеющимся данным, новый инструмент защиты пользователей от мошенников доступен в последней стабильной версии Edge. По умолчанию он отключен, поэтому пользователям придётся самостоятельно активировать соответствующую опцию в настройках приложения. В Шереметьево стали угонять аккаунты Telegram через фальшивый Wi-Fi

06.02.2025 [12:44],

Павел Котов

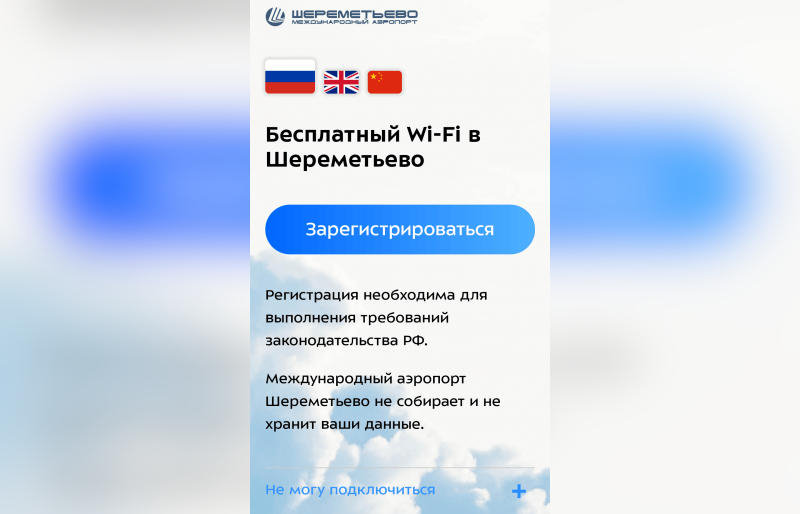

Киберпреступники создают в общественных местах фальшивые сети Wi-Fi — при попытке подключиться к ним пользователи получают запрос на авторизацию через Telegram, но в действительности у них крадут учётные записи в мессенджере, предупредило МВД. Администрация аэропорта Шереметьево рекомендовала пользоваться официальной сетью.

Источник изображения: svo.aero Хакеры организуют фальшивые сети Wi-Fi в общественных местах и используют их для «угона» аккаунтов Telegram, рассказали в управлении МВД по борьбе с кибепреступлениями. Один из таких инцидентов произошёл в аэропорту Шереметьево, в котором появилась мошенническая точка доступа «SVO_Free», казавшаяся безобидной. При попытке подключиться к сети пользователей просили пройти авторизацию через Telegram и отправить полученный через SMS шестизначный код служебному боту — так киберпреступники получали доступ к учётной записи. Настоящая сеть Wi-Fi в Шереметьево называется «_Sheremetyevo Wi-Fi» — для авторизации в ней используется только номер телефона, а не учётные записи в мессенджерах или на «Госуслугах», сообщили в администрации. На территории аэропорта не рекомендуется подключаться к сетям с любыми другими названиями. Ранее о схожей схеме Evil twin («Злой близнец») рассказали в службе безопасности МТС: мошенники создают неотличимую от подлинной поддельную точку доступа и крадут конфиденциальные данные. Чтобы не стать жертвой киберпреступников, рекомендуется отказаться от функции автоматического подключения, сообщил оператор. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |