|

Опрос

|

реклама

Быстрый переход

Microsoft проигнорировала баги Windows, а потом пригрозила уголовным делом исследователю за их публикацию

29.05.2026 [23:56],

Анжелла Марина

Microsoft пригрозила уголовным преследованием независимому исследователю, который опубликовал код эксплойтов для использования уязвимостей в Windows после того, как компания проигнорировала его предупреждения о найденных багах. Исследователь заявил, что техногигант заблокировал ему доступ к порталу для отправки отчётов, что вынудило его раскрыть найденные ошибки публично.

Источник изображения: xAI Конфликт разгорелся вокруг пользователя под псевдонимом Chaotic Eclipse (или Nightmare Eclipse ), который обнаружил критические баги во встроенном антивирусе Defender и инструменте шифрования BitLocker. По его словам, он пытался передать данные через официальный канал Microsoft Security Response Center, однако столкнулся с некорректным отношением и отключением своей учётной записи. Лишившись возможности согласовать исправления и, предположительно, получить причитающееся вознаграждение за найденные уязвимости, специалист выложил код эксплойтов в открытые репозитории GitHub, превратив их в угрозы нулевого дня. В ответ на публикацию Microsoft выпустила заявление, в котором обвинила исследователя в отказе от «ответственного раскрытия» информации и фактическом пособничестве киберпреступникам. Представители корпорации подчеркнули, что по их сведениям и по данным агентства по кибербезопасности CISA, некоторые из обнародованных Nightmare Eclipse ошибок уже используются хакерами в реальных атаках, и пригрозили привлечь к делу мировые правоохранительные органы. При этом аккаунты Nightmare Eclipse на платформах GitHub и GitLab были оперативно заблокированы, а сами стороны пока не ответили на запросы журналистов о дополнительных комментариях. Издание TechCrunch отмечает, что действия Microsoft вызвали волну возмущения в профессиональном сообществе, напомнив о давней борьбе исследователей за справедливую оплату найденных ошибок в рамках программ bug bounty. Основательница Luta Security и бывшая сотрудница Microsoft Кэти Муссурис (Katie Moussouris) назвала угрозы судебного преследования явным перебором, который лишь подорвёт доверие к компании и снизит общий уровень кибербезопасности. Её поддержал другой бывший сотрудник корпорации Кевин Бомонт (Kevin Beaumont), охарактеризовавший позицию руководства как «полным провалом, который она сама же и устроила». По мнению Бомонта, попытки уголовного преследования экспертов за создание концептуальных эксплойтов являются «новым дном». Google защитила Chrome от кражи файлов cookie, но только в Windows

29.05.2026 [08:11],

Павел Котов

Google сообщила о важном обновлении безопасности браузера Chrome для Windows — кража файлов cookie из его хранилища значительно усложнилась, но чтобы воспользоваться этой возможностью, необходимо войти в учётную запись.

Источник изображения: Rubaitul Azad / unsplash.com Функция привязки учётных данных к сессии на устройстве (Device Bound Session Credentials — DBSC) дебютировала в предварительной версии Chrome в прошлом году. После обкатки в бета-версиях Google сделала её общедоступной для пользователей сервисов Workspace и обладателей личных учётных записей Google. Она обещает повысить безопасность, если произвести вход в свою учётную запись в браузере. DBSC привязывает файл сессии cookie к устройству, на котором пользователь прошёл аутентификацию. Эти файлы используются сайтами, чтобы запоминать информацию о пользователях. Принятая Google мера безопасности гарантирует, что доступ к активной сессии может получить только исходное устройство. Таким образом, киберпреступникам становится сложнее использовать украденные файлы cookie, даже если компьютер уже заражён вирусом. Google объявила о нововведении только сейчас, хотя развёртывание DBSC начала ещё 25 мая. Новая функция станет доступной всем пользователям браузера постепенно в течение 60 дней. Вручную её включать не понадобится — она будет активна по умолчанию. Заставить ИИ выдавать запрещённую информацию довольно просто, показали исследователи

25.05.2026 [14:42],

Алексей Разин

Этика использования систем искусственного интеллекта является животрепещущей проблемой, которой озабочены не только разработчики, но и государственные структуры. Официальные версии ИИ-моделей настроены так, чтобы не давать ответов на запросы, нацеленные на получение запретной информации. Тем не менее, модификация этих моделей позволяет довольно просто снять все подобные ограничения.

Источник изображения: Unsplash, Steve A Johnson Как сообщает издание Financial Times, по его просьбе исследователи группы Alice, которые специализируются на безопасности в сфере ИИ, провели ряд экспериментов, доказав возможность обхода большинства этических ограничений на современных ИИ-моделях популярных разработчиков. По крайней мере, модифицированную версию модели с открытым исходным кодом Google Gemma 3 авторы эксперимента заставили ответить на запрос о методике распыления хлора в наполненном людьми помещении, сгенерировать программный код для хищения данных кредитных карт, а также написать рассказы, сюжет которых подразумевал растление несовершеннолетних. Подобные модификации исходных ИИ-моделей, по данным исследователей группы Alice, получают определённое распространение, нивелируя усилия законодателей и регуляторов по предотвращению злонамеренного и преступного использования ИИ. Программные средства для модификации кода ПО распространяются независимо от создателей исходных ИИ-моделей. Инструменты для децензурирования ИИ-моделей распространяются свободно и бесплатно, отмечают авторы исследования. К счастью, такие модификации сложно применить к ИИ-моделям с закрытым исходным кодом, но версии с открытым кодом обычно отстают от проприетарных аналогов в своём развитии на шесть или двенадцать месяцев, и их возможностей вполне хватает злоумышленникам для достижения своих целей. Доступ к версиям моделей со снятыми этическими ограничениями могут получить и лица, не обладающие серьёзными техническими познаниями. Представителям Financial Times удалось снять такие ограничения самостоятельно с модели Meta✴✴ Llama 3.3, воспользовавшись программным средством Heretic. Для этого было достаточно добавить четыре строчки кода и в общей сложности потратить около 10 минут, после чего модифицированная модель начала свободно обсуждать нюансы применения ядов для покушения на убийство. Создатель Heretic признался, что с помощью этого программного средства уже удалось модифицировать более 3500 моделей, а количество скачиваний модифицированных моделей достигло 13 млн с прошлого года. С модели Google Gemma 4 сам создатель Heretic убрал ограничения в течение 90 минут после её выхода. По словам экспертов, исключение «вредного материала» при обучении ИИ-моделей не решает проблемы, поскольку они становятся «слишком наивными», и не могут достоверно определить случаи собственного злонамеренного использования. Представители GitHub объяснили наличие такого ПО на страницах ресурса тем, что оно может быть полезным для образовательных целей и приносит пользу всему сообществу специалистов по безопасности. Cisco выяснила, почему безупречные на первый взгляд отчёты ИИ о киберинцидентах нельзя принимать на веру

22.05.2026 [18:39],

Дмитрий Федоров

Команда Cisco Talos Incident Response проверила, насколько точно большие языковые модели (LLM) способны составлять технические отчёты о киберинцидентах. Результаты исследования показали, что внешне безупречные отчёты содержали фактические ошибки, противоречивые выводы и несоответствия.

Источник изображения: KeepCoding / unsplash.com Нейт Порс (Nate Pors), старший руководитель направления реагирования на инциденты в Cisco Talos, описал результаты в корпоративном блоге. Моделям ChatGPT, Claude и Gemini передали сырые заметки с просьбой составить технический отчёт. Все три выдали визуально отполированные документы, однако детальный разбор выявил неточности и нетипичные заключения. По данным Cisco, в основе большинства несоответствий лежит вероятностная природа самих LLM: ИИ-модели генерируют текст, предсказывая следующее слово на основе статистических весов, а не понимания смысла. По словам Порса, LLM искажают отчёты по четырём направлениям. Во-первых, при каждом запросе модель опирается на разные фрагменты данных, из-за чего «сложно полагаться на LLM для получения воспроизводимых и стандартизированных результатов исследования». Во-вторых, одни и те же входные данные приводят к разным выводам: в одном случае ИИ-модель рекомендует принудительную смену паролей во всей организации, а в другом — точечную, причём «часто фиксируется на первой же сгенерированной рекомендации» независимо от её качества. В-третьих, поскольку LLM генерируют текст токен за токеном, при каждом запросе они могут выдавать документы с разной структурой и оформлением, что критично для «профессиональной среды, где стандартизированные шаблоны необходимы для контроля качества». В-четвёртых, когда объём входных данных достигает лимита контекстного окна, ИИ может отбросить информацию, загруженную в начале сеанса, и потерять критически важные сведения, а «засорение контекста» дополнительно ведёт к непредсказуемым или смешанным результатам. Cisco допускает, что проблемы теоретически решаемы — ИИ-моделям можно давать задания на конкретный фрагмент отчёта. Но такой подход сводит на нет выигрыш во времени от использования ИИ. В кибербезопасности цена ошибки особенно высока. Cisco предупреждает, что авторы отчётов обязаны понимать и брать на себя ответственность за каждое слово итогового документа, а рекомендации LLM оказались повторяющимися, нерелевантными или непригодными для практического применения. Microsoft нашла пару уязвимостей нулевого дня в «Безопасности Windows» и рекомендует срочно обновиться

21.05.2026 [16:28],

Дмитрий Федоров

Microsoft устранила две уязвимости нулевого дня в антивирусной защите «Безопасность Windows» (Windows Defender), которые использовались в реальных кибератаках. Компания выпустила обновления Malware Protection Engine и Antimalware Platform. Накануне Агентство по кибербезопасности и защите инфраструктуры США (CISA) внесло обе угрозы в каталог эксплуатируемых уязвимостей (KEV) и обязало федеральные ведомства устранить их до 3 июня.

Источник изображения: microsoft.com Первая уязвимость, CVE-2026-41091, затрагивает Malware Protection Engine версий 1.1.26030.3008 и старше. Этот модуль защиты от вредоносных программ отвечает за сканирование, обнаружение и удаление угроз в антивирусных и антишпионских продуктах Microsoft. Используя уязвимость злоумышленник, получивший локальный доступ к устройству, может обмануть Defender при работе со ссылками на файлы и выполнить действия с правами администратора. Вторая уязвимость, CVE-2026-45498, касается Antimalware Platform версий 4.18.26030.3011 и старше. Этот набор инструментов безопасности также применяется в System Center Endpoint Protection, System Center 2012 R2 Endpoint Protection, System Center 2012 Endpoint Protection и Security Essentials. Её эксплуатация позволяет вызвать отказ в обслуживании (DoS) на необновлённых устройствах под управлением Windows. Microsoft выпустила обновления, закрывающие уязвимости в Microsoft Malware Protection Engine и Microsoft Defender Antimalware Platform: защищёнными считаются версии Malware Protection Engine 1.1.26040.8 и Defender Antimalware Platform 4.18.26040.7 или новее. Компания отметила, что при стандартной конфигурации действия со стороны пользователей обычно не требуются, поскольку антивирусные базы и платформа Defender обновляются автоматически. Тем не менее пользователям и администраторам стоит убедиться, что автообновления Defender включены, и проверить установленные версии Engine и Platform вручную. Для этого необходимо открыть Windows Security, перейти в Virus & threat protection → Protection Updates → Check for updates, затем в Settings → About и сверить номер версии платформы или пакета сигнатур с актуальной. CISA внесло обе уязвимости в KEV и обязало федеральные гражданские ведомства защитить конечные устройства и серверы Windows за две недели — до 3 июня, как предписывает обязательная операционная директива Binding Operational Directive (BOD) 22-01. «Уязвимости такого типа часто становятся вектором атак для злоумышленников и представляют значительную угрозу для федеральных систем», — предупредило агентство. CISA также рекомендовало применить меры противодействия по инструкциям производителя, следовать указаниям BOD 22-01 для облачных сервисов или прекратить использование продукта, если меры противодействия недоступны. Google ответила на Claude Mythos — представлен ИИ-агент CodeMender для автоматического поиска и исправления дыр в ПО

20.05.2026 [07:02],

Анжелла Марина

Google активизировала работу в направлении кибербезопасности, анонсировав на конференции I/O расширение доступа к ИИ-агенту CodeMender для защиты кода. По заявлению компании, инструмент призван помочь защитить мировые базы данных путём автоматического поиска и исправления уязвимостей.

Источник изображения: AI Решение Google сделать CodeMender более доступным для внешних тестировщиков последовало за неожиданным релизом модели Claude Mythos Preview компании Anthropic. На фоне этого события многие технологические компании также начали предлагать собственные версии мощных ИИ-моделей, способных выявлять уязвимости в высокорисковых системах. Для Anthropic данный релиз одновременно стал возможностью вернуть расположение правительства США на фоне судебного разбирательства, и открыть путь к получению высокой прибыли от раннего корпоративного доступа. В условиях нарастающего давления с целью монетизации технологий перед потенциальными IPO, ИИ-компании стали рассматривать кибербезопасность как ключевой фактор роста доходов. Вслед за Anthropic аналогичное решение быстро представила компания OpenAI, а теперь к гонке присоединилась и Google. Технический директор Google DeepMind Корай Кавукчуоглу (Koray Kavukcuoglu) в интервью изданию The Verge подтвердил, что корпорация уже обсуждает с представителями крупного бизнеса и правительственных структур возможность использования CodeMender для проведения аудита их внутренних систем. Одновременно глава Google Сундар Пичаи (Sundar Pichai) в ходе недавнего брифинга для прессы отдельно отметил заслугу конкурентов. По его словам, Anthropic наглядно доказала рыночную ценность мощных ИИ-моделей в сценариях обеспечения безопасности. При этом Пичаи подчеркнул, что его компания обладает аналогичными технологическими возможностями и способна составить полноценную конкуренцию в этом сегменте. Хакер опубликовал эксплойт для полного захвата Windows 11 — уязвимость не закрыта с 2020 года

18.05.2026 [10:07],

Дмитрий Федоров

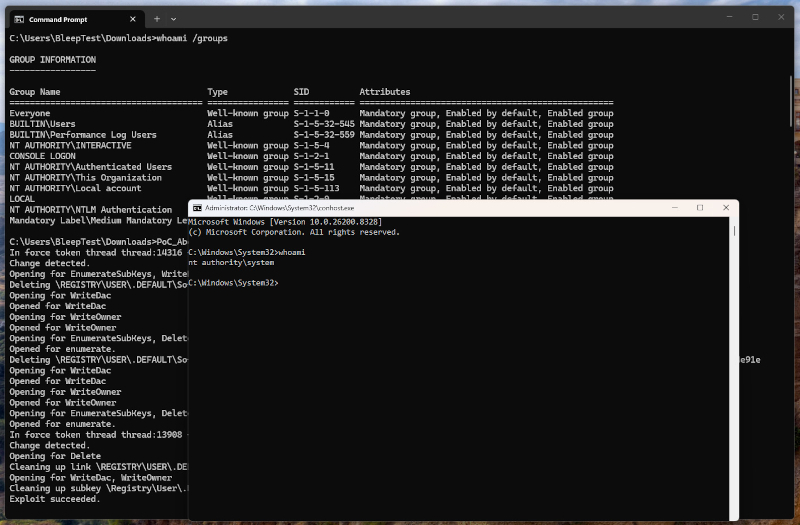

Исследователь по кибербезопасности, известный под псевдонимом Хаотик Эклипс (Chaotic Eclipse), выложил на GitHub экспериментальный эксплойт MiniPlasma для уязвимости нулевого дня в Windows. Эксплойт позволяет получить привилегии SYSTEM — максимальный уровень доступа — на полностью обновлённых системах. Автор опубликовал и исходный код, и скомпилированный файл, заявив, что Microsoft так и не устранила уязвимость, впервые обнаруженную ещё в 2020 году.

Источник изображения: Imam Fadly / unsplash.com Ресурс BleepingComputer подтвердил работоспособность эксплойта на Windows 11 Pro с обновлениями мая 2026 года: из-под обычной учётной записи открылась командная строка с правами SYSTEM. Ведущий аналитик уязвимостей компании Tharros Уилл Дорманн (Will Dormann) получил тот же результат, но отметил, что в сборке Insider Preview Canary уязвимость не воспроизводится. Эксплойт использует особенности обработки ключей реестра драйвером cldflt.sys через недокументированный API CfAbortHydration. Уязвимость позволяет создавать произвольные ключи в ветке .DEFAULT без проверки прав, что открывает путь к повышению привилегий.

Эксплойт MiniPlasma, запущенный из-под обычного пользователя BleepTest, повысил привилегии до nt authority\system — об этом свидетельствует правое окно командной строки с результатом команды whoami. Источник изображения: bleepingcomputer.com MiniPlasma — последняя в серии публикаций об уязвимостях нулевого дня в Windows, которые исследователь раскрывает на протяжении нескольких недель. Волна началась в апреле с BlueHammer (CVE-2026-33825), затем последовали RedSun и инструмент UnDefend для отказа в обслуживании Windows Defender. Все три уязвимости были замечены в реальных атаках. В мае исследователь дополнительно выпустил YellowKey — обход BitLocker на Windows 11 и Windows Server 2022/2025 — и GreenPlasma. Тесты подтвердили: Claude Mythos превосходит конкурентов в поиске уязвимостей, но имеет другие слабые места

17.05.2026 [07:21],

Дмитрий Федоров

ИИ-модель Mythos компании Anthropic подтвердила репутацию лучшего инструмента поиска программных уязвимостей, но в других задачах её результаты оказались неоднозначными. Компания XBOW, которая разрабатывает ИИ-инструменты для проверки защищённости систем, провела серию независимых тестов Mythos Preview.

Источник изображения: anthropic.com XBOW сообщает, что Mythos Preview представляет собой существенный шаг вперёд по сравнению со всеми существующими моделями, независимо от провайдера. Модель отлично находит проблемы при тестировании на работающей системе с доступом к исходному коду, но хуже справляется с анализом кода в изоляции. Ещё 20 лет назад американский учёный в области информатики Гэри Макгроу (Gary McGraw) отметил, что ошибки в работе программ возникают на стыке багов в коде и изъянов архитектуры: найти архитектурные изъяны, просто изучая код построчно, нельзя — для этого требуется понимание системы на более высоком уровне. XBOW при этом подчёркивает: хотя любая ИИ-модель может обнаружить что-то интересное, «что-то» не равнозначно «всему». В оценке результатов — умении отличать реальные уязвимости от ложных — Mythos отсеивала ложные срабатывания лучше предшественников, но иногда пропускала реальные уязвимости, когда свидетельства формально не удовлетворяли её критериям. Лучших результатов модель достигает при точно сформулированных запросах. В реверс-инжиниринге (восстановлении логики программы без доступа к исходному коду) и анализе нативного кода Mythos показала значительную силу. XBOW заключила, что модель способна проводить триаж — приоритизацию и отсев — как собственных результатов, так и находок конкурентов, а также разбираться в нестандартных прошивках. Тесты на взаимодействие с визуальным интерфейсом показали, что модель не всегда попадает в точные координаты элементов на экране, но практически эффективна при выборе действий в браузере: верно определяет нужный элемент и кликает в нужное место. Остаётся вопрос стоимости. XBOW отмечает, что Mythos Preview — не просто очередная модель, а настоящий титан, но титаны велики, а величина означает дороговизну. Anthropic заявила, что Mythos будет в пять раз дороже модели Opus. XBOW проверила, можно ли дать более дешёвой модели больше времени и получить сопоставимую точность, — и ответ оказался утвердительным. При нормализации по стоимости работы Mythos Preview не выглядит расточительной, если требуется высокая точность, но на бенчмарках XBOW не стала лучшей в своём классе. При поиске веб-уязвимостей с фиксированным бюджетом токенов Mythos превосходит Opus 4.6, но уступает GPT5.5. Главные выводы тестирования: Mythos чрезвычайно мощна для аудита исходного кода, хороша, но менее убедительна в подтверждении работоспособности найденных эксплойтов. Модель склонна к буквальности в оценках и преувеличивает практическую значимость находок, при этом сильна в нативном коде и реверс-инжиниринге. XBOW заключает, что Mythos Preview уверенно находит потенциальные уязвимости, особенно в исходном коде, и показывает сильные результаты в задачах, связанных с вебом, нативным кодом и реверс-инжинирингом. Linux снова под ударом: раскрыт эксплойт Fragnesia, который превратит любого пользователя в администратора

13.05.2026 [17:13],

Дмитрий Федоров

Эксперт по кибербезопасности раскрыл подробности универсального эксплойта Fragnesia для локального повышения привилегий в Linux, который позволяет любому непривилегированному пользователю получить полный root-доступ, то есть права суперпользователя. Эксплойт принадлежит к новому классу уязвимостей Dirty Frag и использует логическую ошибку глубоко в сетевой подсистеме ядра Linux. Технические детали вместе с однострочным PoC-кодом (proof of concept — работающий демонстрационный эксплойт) уже находятся в открытом доступе.

Источник изображения: Gabriel Heinzer / unsplash.com Название Fragnesia отсылает к конкретному дефекту в управлении памятью ядра Linux. Как поясняет исследователь Уильям Боулинг (William Bowling) из команды V12 — компании в области кибербезопасности, которая использует агентный ИИ для поиска уязвимостей, — при объединении сетевых буферов внутренняя структура ядра skb (socket buffer) перестаёт учитывать, что фрагмент данных используется совместно с другим процессом. Эта ошибка открывает возможность для злоупотребления подсистемой ESP-in-TCP — протоколом шифрования трафика внутри TCP-соединений. Когда TCP-сокет переводится в определённый режим после того, как данные были переданы из файла через системный вызов splice, ядро ошибочно принимает обычные файловые страницы за зашифрованные данные. В отличие от большинства серьёзных уязвимостей ядра, Fragnesia не требует сложного состояния гонки — ситуации, при которой результат зависит от порядка выполнения параллельных операций. Вместо этого атака нацелена на страничный кэш VFS — область оперативной памяти, в которой операционная система (ОС) хранит недавно прочитанные файлы для ускорения повторного доступа. Подбирая криптографические nonce (одноразовые числа), атакующий применяет побитовую операцию XOR с нужными значениями непосредственно к кэшированным страницам и тем самым получает возможность изменять содержимое файлов, формально доступных только для чтения. Исследователь продемонстрировал атаку на практике, перезаписав первые 192 байта системной утилиты /usr/bin/su небольшим вредоносным кодом. В отчёте отмечается, что модификация затрагивает только страничный кэш и не сохраняется на диск, поэтому двоичный файл на носителе остаётся нетронутым. Однако когда система пытается выполнить кэшированную версию основной утилиты su, вместо штатной программы запускается код атакующего, и пользователь получает root-оболочку — командную строку с правами суперпользователя. После этого система остаётся скомпрометированной: любой, кто вызовет утилиту su на этой машине, также получит права администратора, пока кэш не будет очищен вручную или машина не будет перезагружена. Особую тревогу вызывает простота запуска. Исследователь опубликовал последовательность команд, которая клонирует репозиторий с кодом эксплойта, компилирует его и запускает — всё в одну строку терминала. Уязвимости подвержены все версии ядра Linux, выпущенные до 13 мая 2026 года. Если оперативно установить обновление ядра невозможно, исследователи рекомендуют в качестве временной меры отключить затронутые модули командой rmmod esp4 esp6 rxrpc. Универсальный характер Fragnesia делает немедленную установку патча — исправления программного кода — единственной надёжной мерой защиты для Linux-инфраструктуры. OpenAI вооружила европейские компании ИИ-моделью GPT-5.5-Cyber для защиты от хакеров

12.05.2026 [21:41],

Дмитрий Федоров

OpenAI открыла европейским компаниям доступ к своим последним ИИ-моделям, включая специализированную GPT-5.5-Cyber, для поиска уязвимостей в корпоративных системах. Среди участников программы — немецкие Deutsche Telekom и Scalable Capital, испанские BBVA и Telefonica, британская Sophos.

Источник изображения: Levart_Photographer / unsplash.com Программа Trusted Access for Cyber предоставляет верифицированным компаниям из ключевых отраслей — финансов, телекоммуникаций, энергетики и государственных услуг — доступ к моделям OpenAI с ограничениями, допускающими использование только в целях киберзащиты. Управляющий директор OpenAI по региону EMEA (Европа, Ближний Восток и Африка) Эммануэль Марий (Emmanuel Marill) заявил, что по мере роста возможностей ИИ важно соблюдать баланс между доступностью, полезностью и безопасностью. По его словам, необходимо блокировать опасную деятельность и одновременно обеспечивать проверенных специалистов по киберзащите инструментами, действительно полезными для защиты систем, обнаружения уязвимостей и быстрого реагирования на киберугрозы. Запуск ИИ-модели Mythos конкурентом OpenAI — компанией Anthropic — в прошлом месяце существенно повысил риски для банков и других компаний. Способность новых передовых ИИ-моделей программировать на высоком уровне дала беспрецедентные возможности для поиска уязвимостей и разработки способов их эксплуатации, что вызвало опасения относительно использования таких моделей для дестабилизации финансовых и иных организаций. OpenAI предложила Европейской комиссии открытый доступ к функциям кибербезопасности, сообщил Брюссель в понедельник, добавив, что Anthropic пока не проявила такой же готовности. Бывший министр финансов Великобритании Джордж Осборн (George Osborne), возглавляющий инициативу OpenAI for Countries, в понедельник направил в Еврокомиссию письмо, в котором указал, что демократизация доступа к инструментам киберзащиты способна укрепить коллективную безопасность и отвечает европейским приоритетам. OpenAI также объявила о создании новой компании с начальными инвестициями свыше $4 млрд для помощи организациям в разработке и внедрении ИИ-систем и о приобретении консалтинговой фирмы Tomoro для её ускоренного масштабирования. ИИ сломал правила кибербезопасности — 90-дневное окно раскрытия уязвимостей теперь мертво

12.05.2026 [17:33],

Дмитрий Федоров

Исследователь безопасности Химаншу Ананд (Himanshu Anand) заявил, что отраслевой стандарт 90-дневного окна раскрытия уязвимостей фактически мёртв. Сам Ананд с помощью ИИ-инструментов создал рабочий эксплойт для уже исправленной уязвимости за 30 минут, а независимые исследователи массово обнаруживают одни и те же уязвимости за считанные дни.

Источник изображения: Sasun Bughdaryan / unsplash.com Поводом стали две свежие уязвимости повышения привилегий в ядре Linux — Copy Fail и Dirty Frag: обе позволяли получить права администратора через локальную учётную запись. Информацию о Dirty Frag раскрыли чуть больше чем через неделю после её передачи команде разработки ядра Linux, задолго до привычных 90 дней. Предположительно, исследователи поспешили, потому что уязвимость уже активно эксплуатировалась хакерами. Масштаб проблемы Ананд показал на собственном примере: он нашёл уязвимость в неназванном интернет-магазине, позволявшую покупать товары за $0, и отправил отчёт, но выяснилось, что за предшествующие шесть недель о той же ошибке сообщили ещё 10 исследователей. Ананд заключил, что специалисты по кибербезопасности, использующие ИИ, сходились на одних и тех же ошибках практически одновременно. Другой расследователь инцидентов подтвердил, что при появлении новой уязвимости он видит волну дублирующихся отчётов за считанные дни и задаётся вопросом, что мешает злоумышленникам делать то же самое до её устранения. ИИ не умнее человека, но он работает круглосуточно и крайне эффективен в распознавании закономерностей, а большинство эксплойтов коренится именно в повторяющихся ошибках кода. Ананд продемонстрировал это на фреймворке React, собрав эксплойт для уже закрытой уязвимости за 30 минут. По словам Ананда, 90-дневное окно не защищает никого, а ежемесячные циклы обновлений тоже мертвы, поскольку 30-дневный промежуток между обнаружением и исправлением предполагает, что злоумышленники медленнее релизного конвейера. Он призывает относиться к каждой критической уязвимости как к P0 (наивысший приоритет инцидента в системах баг-трекинга), исправлять немедленно и встроить ИИ в процессы проверки кода. Ананд резюмирует, что пока разработчик читает описания CVE, злоумышленник уже изучает git log --diff-filter=M — и выигрывает. Открытое программное обеспечение превращается в обоюдоострое оружие: ИИ используют доступность кода и для защиты, и для атаки. Впрочем, патч может появиться за считанные часы — команда Mozilla выпустила 423 исправления только за апрель. Для закрытого ПО перспектива хуже: ИИ-боты столь же хороши в декомпиляции и сетевом сканировании, и вполне вероятно, что Microsoft, Apple или Google переживут свой момент Copy Fail скорее рано, чем поздно. OpenAI запустила Daybreak — ответ на инициативу Anthropic Glasswing в кибербезопасности на базе Claude Mythos

12.05.2026 [12:24],

Павел Котов

OpenAI объявила о запуске проекта Daybreak в области кибербезопасности — это явно симметричный ответ на инициативу Anthropic Glasswing. В рамках Glasswing некоторым клиентам Anthropic предоставляется доступ к передовой модели искусственного интеллекта Claude Mythos Preview. Она, например, помогла Mozilla обнаружить и закрыть 271 уязвимость в последней версии браузера Firefox.

Источник изображения: Growtika / unsplash.com OpenAI Daybreak предполагает применение нескольких моделей ИИ, а также спецверсию ИИ-агента Codex. Инициатива основана на предпосылке, что средства киберзащиты должны закладываться в ПО — ограничиваться поиском и устранением уязвимостей больше не получится, уверены в OpenAI. Цель Daybreak состоит в том, чтобы расставить приоритеты в решении наиболее важных проблем и сократить время анализа с нескольких часов до нескольких минут, генерировать и тестировать патчи в репозиториях и отправлять результаты в системы клиентов. Для общих целей клиенты Daybreak смогут использовать новую модель GPT-5.5, а для большинства задач в области кибербезопасности станет применяться версия GPT-5.5 с доступом через Trusted Access for Cyber. Нашлось место и для GPT-5.5-Cyber для «предварительного доступа к специализированным рабочим процессам, в том числе автоматизированного анализа угроз, тестирования на проникновение и проведения контролируемых проверок». В рамках инициативы OpenAI уже сотрудничает с Cloudflare, Cisco, CloudStrike, Palo Alto Networks, Oracle и Akamai. Google впервые обнаружила и заблокировала ИИ-эксплойт нулевого дня для взлома 2FA

11.05.2026 [22:01],

Дмитрий Федоров

Google впервые обнаружила и заблокировала эксплойт нулевого дня (метод атаки через уязвимость, о которой разработчик ещё не знает), созданный с помощью ИИ. По данным Google Threat Intelligence Group (GTIG), известные киберпреступные группировки готовили масштабную атаку на систему двухфакторной аутентификации (2FA) в веб-приложении с открытым исходным кодом для системного администрирования.

Источник изображения: Sasun Bughdaryan / unsplash.com Исследователи Google нашли в коде эксплойта на языке Python характерные следы ИИ-модели — вымышленную оценку по шкале CVSS (стандарт оценки критичности уязвимостей) и типично «учебное» форматирование Оценка CVSS оказалась выдуманной: ИИ-модель сгенерировала её сама, а не взяла из реальной базы уязвимостей. Структура кода тоже указывала на ИИ — она воспроизводила шаблоны, характерные для обучающих данных больших языковых моделей (LLM). Причина уязвимости оказалась не в опечатке и не в сбое, а в ошибке логики веб-приложения. Разработчик платформы запрограммировал в коде допущение, что определённый компонент системы всегда заслуживает доверия, и не стал его перепроверять. Именно через этот непроверяемый компонент злоумышленники и обходили двухфакторную аутентификацию. Какое именно приложение стало мишенью, Google не раскрыла. Исследователи также уточнили, что ИИ Gemini, по их мнению, при создании эксплойта не применяли. Атаку удалось сорвать до начала массового применения. GTIG отмечает ещё одну тенденцию: злоумышленники атакуют не только с помощью ИИ, но и саму инфраструктуру ИИ-систем — автономные функции ИИ-агентов и внешние модули доступа к данным. Хакеры прибегают к так называемому ролевому обману: формулируют запрос, в котором предлагают ИИ-модели представить себя экспертом по безопасности, и таким образом обходят встроенные ограничения. Кроме того, они загружают в модели целые базы данных об уязвимостях и используют инструмент OpenClaw для отладки вредоносных программ в контролируемых средах — прежде чем развёртывать атаки на реальных целях. Хакеры теперь грабят хакеров: новая группировка PCPJack перехватывает заражённые сети

08.05.2026 [10:48],

Дмитрий Федоров

Неизвестная хакерская группировка атакует системы, уже скомпрометированные киберпреступной группой TeamPCP, вытесняет её участников, удаляет их вредоносы и разворачивает собственное ПО для кражи учётных данных. Группировку, получившую название PCPJack, обнаружила ИБ-компания SentinelOne.

Источник изображения: Sasun Bughdaryan / unsplash.com Проникнув в заражённые TeamPCP системы, хакеры PCPJack разворачивают в них собственные вредоносы, способные распространяться по облачной инфраструктуре жертв наподобие сетевого червя, похищать учётные данные и пересылать украденную информацию на серверы злоумышленников. Инструменты хакеров ведут собственный счётчик целей, из которых им удалось вытеснить участников TeamPCP. TeamPCP — киберпреступная группировка, привлёкшая внимание в последние недели серией резонансных атак. Среди них — взлом облачной инфраструктуры Европейской комиссии и масштабная атака на широко используемый сканер уязвимостей Trivy, затронувшая все компании, полагавшиеся на этот инструмент, в том числе LiteLLM и ИИ-стартап по рекрутингу Mercor. Алекс Деламотт (Alex Delamotte), старший исследователь компании SentinelOne, рассказала, что организаторы группировки пока не установлены. Деламотт выдвинула три версии: недовольные бывшие участники TeamPCP, конкурирующая группировка или третья сторона, которая решила создать свои инструменты атаки по образцу TeamPCP. «Сервисы, на которые нацелена PCPJack, во многом совпадают с мишенями декабрьских и январских атак TeamPCP, предшествовавших предполагаемой смене состава группы в феврале-марте», — сообщила Деламотт. Она также отметила, что хакеры атакуют не только системы, скомпрометированные TeamPCP, но и сканируют интернет в поисках открытых сервисов, таких как облачная платформа виртуализации Docker и базы данных MongoDB. Тем не менее в SentinelOne подчеркнули, что группировка сосредоточена преимущественно на вытеснении конкурентов из TeamPCP. Цели участников PCPJack носят исключительно финансовый характер. Они монетизируют украденные учётные данные тремя способами: перепродажей, продажей доступа к скомпрометированным системам и прямым вымогательством у жертв. При этом хакеры не устанавливают программы для майнинга криптовалюты, вероятно потому, что такая стратегия требует больше времени для получения выгоды, считает Деламотт. В ходе некоторых атак злоумышленники используют домены, указывающие на фишинг паролей, а также поддельные сайты технической поддержки, сообщила Деламотт. Хакеры «вырубили» Ubuntu: серверы не работают, критические патчи застряли

02.05.2026 [12:27],

Дмитрий Федоров

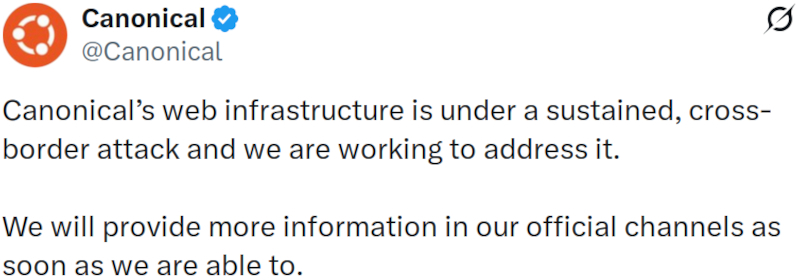

Серверы Ubuntu и её материнской компании Canonical не работают вторые сутки из-за DDoS-атаки. Ответственность взяла проиранская хакерская группировка. Сбой произошёл через несколько часов после того, как исследователи неудачно раскрыли серьёзную уязвимость в Linux и опубликовали код для её эксплуатации. Из-за отключения Ubuntu не может донести до пользователей исправления системы безопасности. Обновления при этом приходят только с зеркал.

Источник изображения: David Pupăză / unsplash.com Сайты Ubuntu и Canonical перестали открываться в четверг утром, тогда же стало невозможно скачать обновления операционной системы (ОС) с серверов компании. На странице статуса Canonical и в соцсети X появилось сообщение: «Веб-инфраструктура Canonical подвергается продолжительной трансграничной атаке, и мы работаем над её устранением». Больше представители Ubuntu и Canonical ничего не комментировали.

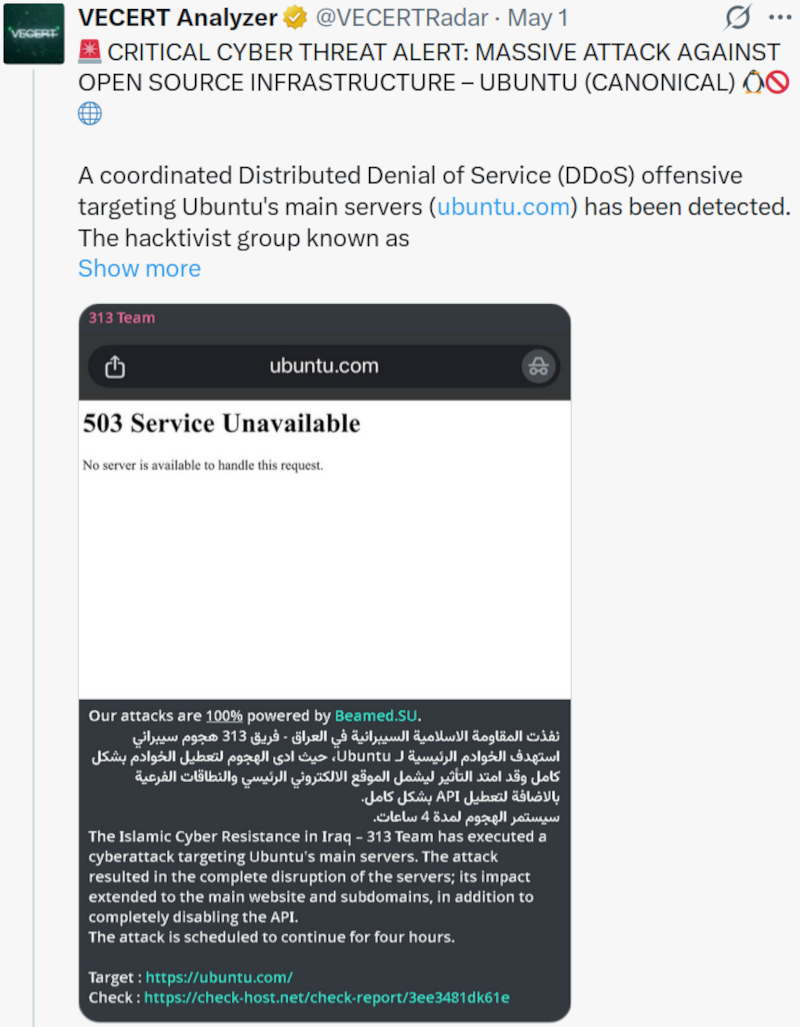

Источник изображения: @Canonical / x.com Согласно публикациям в Telegram и других соцсетях, атаку провела проиранская группировка с помощью Beam. Этот сервис называет себя инструментом для проверки серверов под высокой нагрузкой, но, как и другие стрессеры, по сути служит прикрытием для платной услуги: за деньги злоумышленники могут вывести из строя чужой сайт. На днях та же группировка взяла на себя ответственность за DDoS-атаки на eBay. По данным модератора Ask Ubuntu, недоступными оказались ubuntu.com, canonical.com, security.ubuntu.com, archive.ubuntu.com, blog.ubuntu.com, developer.ubuntu.com, portal.canonical.com, academy.canonical.com, assets.ubuntu.com, jaas.ai, maas.io, а также Ubuntu Security API, используемый для отслеживания CVE и уведомлений о безопасности.

Заявление хакерской группировки 313 Team об ответственности за DDoS-атаку на серверы Ubuntu с использованием платформы Beamed.SU. Источник изображения: @VECERTRadar / x.com Инфраструктура отключилась через несколько часов после того, как исследователи опубликовали код эксплойта, который позволяет рядовым пользователям дата-центров, университетов и других мест получить полный root-доступ к серверам почти под любым дистрибутивом Linux, включая Ubuntu. Пока сайты не работают, Ubuntu не может вовремя предупредить пострадавших о мерах защиты. Сайты-стрессеры, они же бутеры, существуют десятилетиями. По сути это DDoS-атаки как услуга: за плату любой желающий может заказать атаку на чужой ресурс. Такие сервисы давно попали в поле зрения правоохранителей в разных странах, но прекратить их работу так и не удалось. Почему инфраструктура остаётся недоступной так долго — неясно. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |