|

Опрос

|

реклама

Быстрый переход

Данные более 5 млн клиентов Burger King слили в открытый доступ

10.10.2024 [15:08],

Дмитрий Федоров

Персональные данные более 5 млн клиентов сети ресторанов быстрого питания Burger King, собранные через фирменное мобильное приложение, утекли в Сеть. В компании обвинили в случившемся хакеров, которые взломали платформу Mindbox.

Источник изображения: cliff1126 / Pixabay О крупной утечке данных клиентов сети ресторанов быстрого питания Burger King сообщили эксперты сервиса поиска утечек и мониторинга даркнета (DLBI). В открытый доступ попали 5 627 676 строк, содержащих такие данные, как имя, номер телефона, адрес электронной почты, пол, дата рождения, город, любимая категория или блюдо, а также дата заказа. Информация касается клиентов, использовавших мобильное приложение Burger King и сделавших заказы в период с 31 мая 2018 года по 25 августа 2024 года. По предварительным данным, утечка была вызвана взломом мобильного приложения компании. В Burger King отметили, что персональные данные клиентов появились в открытом доступе результате хакерской атаки на платформу автоматизации маркетинга Mindbox. Инцидент затронул сразу несколько компаний. Также в компании подчеркнули, что информация о платежных реквизитах клиентов не была похищена: открытая информация о транзакциях не передается и не хранится у третьих лиц. Владимир Дрюков, директор центра противодействия кибератакам Solar JSOC ГК «Солар», отметил, что недавние утечки данных могут означать, что хакеры обладают обширными сведениями о большинстве граждан России. Он подчёркивает, что в последние годы взломы затронули множество различных сервисов, что позволило киберпреступникам аккумулировать огромные базы данных, содержащие личную информацию россиян. Согласно информации Роскомнадзора, в 2023 году в сеть попало более 300 млн записей, содержащих данные о гражданах России. Масштабные утечки данных были зафиксированы в различных секторах: от служб доставки и интернет-магазинов до медицинских учреждений и государственных сервисов. Личные данные более 100 млн жителей США оказались в открытом доступе

25.09.2024 [10:43],

Владимир Фетисов

Исследователи в сфере информационной безопасности обнаружили в интернете базу данных, в которой содержится личная информация 106 316 633 граждан США — почти трети населения страны. База включает в себя информацию компании по проверке биографических данных MC2 Data, включая имена людей, их адреса, номера телефонов, копии разных юридических и трудовых документов, а также многое другое.

Источник изображения: Shutterstock Исследователи считают, что база данных MC2 Data попала в открытый доступ в результате человеческой ошибки, а не направленной хакерской атаки. Это косвенно подтверждается тем, что в базе содержится информация не только о тех, кого проверяли сотрудники компании, но также о более чем 2 млн клиентов, подписавшихся на услуги MC2 Data. Нынешний инцидент стал второй крупной утечкой данных из компаний, занимающихся проверкой биографических данных, за последние несколько месяцев. В августе компания National Public Data подтвердила утечку данных, из-за чего столкнулась с несколькими коллективными исками со стороны американцев, чьи данные оказались в открытом доступе. «Сервисы проверки биографических данных всегда были проблематичными, поскольку киберпреступники могли оплачивать их услуги по сбору данных о потенциальных жертвах. Такая утечка — золотая жила для киберпреступников, поскольку она открывает ряд возможностей и снижет для них риск, позволяя более эффективно использовать эти подробные данные», — прокомментировал данный вопрос исследователь из Cybernews Арас Назаровас (Aras Nazarovas). В России резко выросло число фишинговых атак на корпоративный сектор

26.07.2024 [14:00],

Павел Котов

В первой половине 2024 года на 105 % в годовом сравнении выросла доля писем с вредоносными ссылками, адресованных корпоративным пользователям — фишинговым оказывается минимум одно из сотни писем, передают «Ведомости» со ссылкой на специалистов BI.Zone CESP. Чаще всего эти ссылки ведут на поддельные страницы входа в корпоративные сервисы, попадаются также копии интернет-магазинов и брокерских платформ.

Источник изображения: Mohamed Hassan / pixabay.com Активизацию фишинга подтвердили и другие специализирующиеся на кибербезопасности компании. В каждой второй успешной атаке на российские организации использовались методы социальной инженерии, и в 85 % случаев применялся канал электронной почты, рассказали в Positive Technologies. На 46 % за первое полугодие выросло число срабатываний на письма, которые содержат вредоносное ПО — с 575 286 до 837 005 писем в месяц, добавили в «Лаборатории Касперского». Больше всего писем с фишинговыми ссылками направляется адресатам в секторе транспорта и логистики — их почти 4 % от общего объёма, и это более чем в 2,5 раза выше среднего показателя; доля писем с вредоносными ссылками в этой отрасли выросла в 3,5 раза. В промышленном секторе доля таких писем составляет 1,7 %; а в ИТ-секторе отмечен трёхкратный рост фишинговых атак по электронной почте. Самая значительная динамика связанных с почтой угроз отмечена в строительстве и недвижимости — число нелегитимных писем выросло на 182 %; в промышленности оно увеличилось на 149 %, а в финансах и страховании — на 122 %. Корпоративная электронная почта является главным каналом для получения несанкционированного доступа к ресурсам организации — его на начальном этапе используют 76 % группировок. Чаще всего вредоносные файлы маскируются под финансовую документацию, договоры и резюме. При этом на 16 % снизился объём спуфинга — сценариев, при которых злоумышленник подделывает свой адрес, чтобы выдать себя за доверенный источник. Это, вероятно, связано с переходом киберпреступников на более сложные методы деятельности. В частности, стало больше массовых атак, при которых злоумышленники пытаются получить доступ к корпоративной почте для дальнейшей рассылки вредоносных писем — в первом полугодии зафиксированы 82 таких инцидента, и они затронули 223 000 человек. Киберпреступники предпочитают фишинг по электронной почте из-за того, что веерная рассылка обнаруживается и блокируется дольше, чем проводится сканирование периметра. Фишинг проще, чем эксплуатация уязвимостей, и у многих оказавшихся жертвами компаний это один из основных векторов атаки. Изолированные среды или «песочницы» обходятся при помощи зашифрованных архивов и множественных перенаправлений ссылок, из-за чего приходится развивать и новые методы противостояния фишингу. Хакеры похитили «почти всю» базу абонентов AT&T — одного из крупнейших сотовых операторов в США

12.07.2024 [19:42],

Владимир Фетисов

Американская телекоммуникационная компания AT&T подтвердила факт взлома своей облачной платформы, в результате чего хакеры получили доступ к номерам телефонов «почти всех» абонентов, а также данным учёта звонков и SMS-сообщений за несколько месяцев. Похищенные данные в основном касаются звонков и сообщений, сделанных в период с мая по октябрь 2022 года, и представляют собой беспрецедентную утечку для AT&T и телекоммуникационной отрасли в целом.

Источник изображения: TheDigitalArtist / Pixabay В США метаданные, показывающие, с какими номерами взаимодействуют клиенты, обычно доступны только правоохранительным органам и только в рамках установленного юридического процесса при проведении расследований. В данном случае злоумышленникам удалось получить доступ к этой информации и похитить её. В сообщении AT&T отмечается, что полиции уже удалось задержать человека, который, предположительно, причастен ко взлому. «В апреле AT&T узнала, что данные клиентов были незаконно загружены из нашего рабочего пространства на стороннюю облачную платформу. Мы начали расследование и привлекли ведущих экспертов по кибербезопасности, чтобы понять характер и масштаб преступной деятельности. Мы также приняли меры, чтобы закрыть незаконную точку доступа. Расследование показало, что скомпрометированные данные включают в себя файлы, содержащие записи о звонках и текстовых сообщениях AT&T почти всех клиентов сотовой связи AT&T и клиентов операторов мобильных виртуальных сетей (MVNO) в сети AT&T, а также клиентов стационарных линий AT&T, которые взаимодействовали с этими сотовыми операторами в период с 1 мая 2022 года по 31 октября 2022 года», — сказано в заявлении AT&T. В дополнение к этому, некоторые украденные хакерами данные связаны со звонками, которые абоненты AT&T совершали со 2 января 2023 года, но в этом случае речь идёт об «очень небольшом количестве клиентов». В этом случае украденные метаданные не включали в себя временные метки звонков и SMS-сообщений, т.е. хакеры не могут видеть, когда именно абонент набирал тот или иной номер или отправлял сообщения. При этом злоумышленники могут видеть на какие номера совершались звонки и отправлялись сообщения. Данные не включают ФИО абонентов, но зачастую связать номер телефона с определённым человеком можно с помощью общедоступных онлайн-инструментов. В компании также отметили, что не располагают информацией о том, были ли украденные данные опубликованы публично. 1,5 миллиона почтовых серверов оказались под угрозой взлома из-за уязвимости в Exim

12.07.2024 [08:54],

Анжелла Марина

Исследователи безопасности обнаружили критическую уязвимость в популярном серверном почтовом клиенте Exim, которая позволяет злоумышленникам обходить защиту и отправлять вредоносные вложения. Под угрозой находятся более 1,5 миллиона серверов по всему миру.

Источник изображения: Aaron McLean / Unsplash Специалисты по кибербезопасности выявили 10 дней назад серьёзную уязвимость в программном обеспечении Exim — одном из самых распространённых почтовых серверов в мире, сообщает Ars Technica. Уязвимость, получившая идентификатор CVE-2024-39929, позволяет злоумышленникам обходить стандартные механизмы защиты и отправлять электронные письма с исполняемыми вложениями, которые могут представлять серьёзную угрозу для конечных пользователей. По данным компании Censys, специализирующейся на анализе киберугроз, в настоящее время из присутствующих в сети более 6,5 миллионов общедоступных SMTP-серверов, 4,8 миллиона (около 74 %) работают под управлением Exim. Более 1,5 миллиона серверов Exim (примерно 31 %) используют уязвимые версии программного обеспечения. Уязвимость CVE-2024-39929 получила оценку критичности 9,1 из 10 по шкале уровня опасности CVSS и возникает из-за ошибки в обработке многострочных заголовков, описанных в стандарте RFC 2231. Хейко Шлиттерманн (Heiko Schlittermann), член команды разработчиков Exim, подтвердил наличие уязвимости, назвав её «серьёзной проблемой безопасности». Хотя на данный момент нет сообщений об активном использовании ошибки, эксперты предупреждают о высокой вероятности целенаправленных атак в ближайшее время. Они напомнили о случае 2020 года, когда хакерская группа Sandworm эксплуатировала другую уязвимость в Exim (CVE-2019-10149) для массовых атак на серверы. Несмотря на то, что для успешной атаки требуется, чтобы конечный пользователь запустил вредоносное вложение, эксперты подчёркивают, что методы социальной инженерии остаются одними из самых эффективных способов компрометации систем. Специалисты рекомендуют администраторам серверов Exim в кратчайшие сроки обновить программное обеспечение до последней версии, чтобы защитить свои системы от потенциальных атак. Уязвимость CVE-2024-39929 присутствует во всех версиях Exim до 4.97.1 включительно. Исправление доступно в Release Candidate 3 версии 4.98. В сети опубликована крупнейшая база паролей с 10 млрд уникальных записей

05.07.2024 [19:29],

Владимир Фетисов

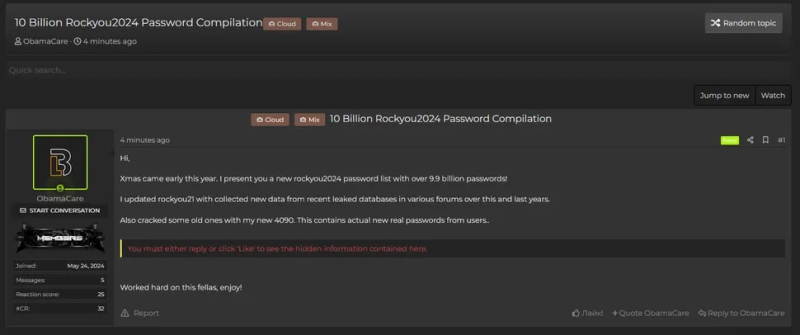

Исследователи из Cybernews обнаружили крупнейшую подборку паролей, состоящую из 9 948 575 739 уникальных комбинаций, хранящихся в открытом виде. Файл с паролями rockyou2024.txt был замечен на одном из хакерских форумов и, по сути, он является желанной целью для злоумышленников, которые используют метод перебора паролей для взлома аккаунтов.

Источник изображения: Shutterstock «По своей сути утечка RockYou2024 представляет собой компиляцию реальных паролей, используемых людьми по всему миру. Раскрытие такого количества паролей существенно повышает риск проведения атак, связанных с подбором паролей», — говорится в сообщении Cybernews. Согласно имеющимся данным, упомянутый файл был опубликован 4 июля пользователем с ником ObamaCare, который с момента регистрации на форуме уже публиковал данные из более ранних утечек. Исследователи отмечают, что база RockYou2024 может быть задействована злоумышленниками для проведения атак методом перебора с целью получения несанкционированного доступа к разным онлайн-аккаунтам, которыми пользуются люди, чьи пароли попали в этот список.

Источник изображения: Cybernews В сообщении сказано, что файл RockYou2024 сформирован на основе нескольких утечек данных, которые произошли за последние два десятилетия. При этом в файл добавлено 1,5 млрд паролей, которые утекли в сеть в период с 2021 по 2024 годы. Эксперты предупреждают, что столь обширная база паролей может использоваться злоумышленниками для проведения разного рода атак, причём в опасности могут оказаться не только онлайн-сервисы, но и промышленное оборудование, камеры видеонаблюдения и др. «Более того, в сочетании с данными из других утечек на хакерских форумах и торговых площадках, которые, например, содержат адреса электронной почты пользователей и другие данные, RockYou2024 может способствовать появлению целого каскада новых утечек данных, случаев финансового мошенничества и краж личной информации», — говорится в сообщении Cybernews. Британский хакер, специалист по подмене сим-карт, арестован за взломы криптокошельков

17.06.2024 [06:03],

Анжелла Марина

Хакер и предполагаемый лидер группировки Scattered Spider арестован при попытке бежать из Испании. Члены хакерской группы вели в Telegram закрытый рейтинг лидеров по количеству взлома криптовалютных аккаунтов, хвастаясь украденными активами.

Источник изображения: krebsonsecurity.com Как сообщается на сайте известного американского журналиста Брайана Кребса (Brian Krebs), занимающегося расследованиями IT-преступлений, 22-летний мужчина из Великобритании Тайлер Бьюкенен (Tyler Buchanan), также известный как «Tyler», был арестован на этой неделе в Испании. По данным властей, он является главой группы киберпреступников Scattered Spider, которая подозревается во взломе таких компаний как Twilio, LastPass, DoorDash, Mailchimp и около 130 других организаций за последние два года. Испанская газета Murcia Today сообщает, что Бьюкенен разыскивался ФБР и был задержан в аэропорту Пальма-де-Майорки, когда пытался сесть на рейс в Италию. По данным полиции, на момент ареста он контролировал криптовалюту на сумму 27 миллионов долларов, полученную в результате взломов. Бьюкенен считается специалистом по атакам путём подмены сим-карт. С помощью таких атак злоумышленники получают контроль над номером телефона жертвы и перехватывают одноразовые пароли и ссылки для сброса паролей, отправленные по SMS. Это позволяет им получить доступ к аккаунтам жертвы. Scattered Spider совершила ряд громких кибератак, начав со взлома компании Twilio в 2022 году. Затем они взломали как минимум 163 клиента Twilio, включая приложение Signal и компанию Mailchimp. В результате были украдены конфиденциальные данные и криптовалюта на миллионы долларов. Помимо этого, группировка подозревается во взломах сервиса хранения паролей LastPass, службы доставки еды DoorDash и десятков других технологических компаний. Для совершения атак они использовали фишинг по SMS и взлом учётных записей сотрудников. Бьюкенена и других членов Scattered Spider связывают также с сообществом киберпреступников «The Com», которое известно громкими кражами криптовалюты и рейтингом таблицы лидеров этих краж в закрытых Telegram-каналах. Некоторые из участников, в том числе и Бьюкенен, подвергались физическому насилию от конкурирующих группировок. В частности, конкуренты наняли бандитов для вторжения в его дом, угрожали сжечь его, если он не отдаст ключи от своих криптовалютных кошельков. Считается, что Бьюкенен после этого нападения бежал из Соединённого Королевства. Европол отключил 2000 вредоносных доменов киберпреступников

01.06.2024 [21:42],

Анжелла Марина

В результате крупнейшей в истории международной операции правоохранительных органов под кодовым названием «Операция Финал» были отключены самые влиятельные ботнеты, использовавшиеся для распространения вредоносного ПО и вымогательства денежных средств в крупном размере.

Источник изображения: Kandinsky Среди отключенных ботнетов — IcedID, SystemBC, Pikabot, SmokeLoader, Bumblebee и Trickbot. Эти вредоносные программы использовались как минимум 15 группами вымогателей, такими как BlackBasta, Revil и Conti, для распространения шифровальщиков и кражи данных. Дропперы (семейство вредоносных программ под видом полезных приложений) заражали компьютеры и сети, а затем загружали настоящее вредоносное ПО. По информации портала Therecord.media, в операции участвовали сотни сотрудников правоохранительных органов из разных стран. Им удалось отключить или вывести из строя 100 серверов, используемых злоумышленниками, а также конфисковать более 2000 вредоносных доменов. Теперь на заблокированных интерполом доменах можно увидеть такую заглушку:

Источник изображения: Therecord.media Кроме того, был арестован один подозреваемый в Армении и трое на территории Украины. А в Германии выданы ордера на арест ещё 8 человек, предположительно связанных с Trickbot и Smokeloader. Злоумышленники использовали фишинг и шпионское ПО для проникновения в сети жертв для последующего вымогательства денежных средств, исчисляемых миллионами долларов. Полиция также выяснила, что один из главных подозреваемых заработал не менее €69 млн в криптовалюте на сдаче в аренду инфраструктуры по размещению сайтов вымогателей. Всего в ходе рейда было заблокировано около 100 криптокошельков на сумму более €70 млн. В рамках операции проводились обыски и изъятие улик в нескольких странах. Полученные доказательства изучаются и могут привести к новым расследованиям. Представители Европола заявили, что операция продолжится, и другие причастные будут привлечены к ответственности. Также на этой неделе в США были введены санкции против операторов ботнета 911 S5, который использовался для совершения крупномасштабных преступлений, а его предполагаемый администратор арестован. Данная операция стала мощным ударом по организованной киберпреступности. Владелец Ticketmaster подтвердил утечку данных 560 млн пользователей спустя 11 дней

01.06.2024 [14:06],

Дмитрий Федоров

Компания Live Nation Entertainment подтвердила утечку данных клиентов сервиса по продаже билетов Ticketmaster спустя 11 дней после её обнаружения. База данных 560 млн пользователей Ticketmaster объёмом 1,3 Тбайт была выставлена на продажу хакерской группировкой ShinyHunters за $500 тыс. Компания начала расследование и сотрудничает с правоохранительными органами, но уверена, что инцидент не повлияет на её финансовое положение.

Источник изображения: deeznutz1 / Pixabay В течение недели данные 560 млн пользователей Ticketmaster, включая имена, домашние адреса, адреса электронной почты, номера телефонов и номера банковских карт, продавались на хакерских форумах, но только в пятницу вечером Live Nation, компания, владеющая Ticketmaster, признала факт их утечки. До настоящего времени единственным официальным сообщением, подтверждающим утечку данных, было заявление МВД Австралии, которое сообщило о сотрудничестве с компанией для выяснения обстоятельств случившегося. Live Nation, которая ранее привлекла внимание из-за жалоб фанатов Тейлор Свифт (Taylor Swift) и судебного антимонопольного иска Минюста США, подтвердила, что 20 мая обнаружила несанкционированную активность в облачной среде базы данных третьей стороны. Компания немедленно начала расследование с участием ведущих экспертов в области кибербезопасности. Уже 27 мая злоумышленники выставили на продажу в даркнете украденные данные пользователей. Live Nation предпринимает меры по снижению рисков для своих пользователей и сотрудничает с правоохранительными органами. Кроме того, компания уведомила регулирующие органы и пользователей о несанкционированном доступе к персональной информации. Live Nation не предоставила конкретных подробностей о взломе, числе пострадавших пользователей или предпринимаемых мерах, но по данным экспертов по кибербезопасности Hudson Rock, злоумышленники взломали аккаунт компании на облачном хранилище Snowflake, а также аккаунты других компаний. Тем не менее, Live Nation утверждает, что произошедшее не окажет влияния на её финансовое положение и результаты деятельности, что вполне логично, если верить обвинениям её в монополизме. Google обвинила Microsoft в неспособности защитить клиентов от кибератак

20.05.2024 [17:42],

Владимир Фетисов

Специалисты по информационной безопасности из Google проанализировали несколько последних кибератак на сервисы Microsoft. В результате они пришли к выводу, что софтверный гигант «не способен обеспечить безопасность своих систем и, следовательно, данных своих клиентов».

Источник изображения: Tada Images / Shutterstock В отчёте Google сказано, что Microsoft не смогла должным образом донести до общественности информацию об уязвимости в системе безопасности, которую в прошлом году использовали китайские хакеры для атаки на почтовые серверы Exchange. В результате той атаки хакеры получили доступ к содержимому почтовых ящиков госслужащих США, включая работающих в сфере национальной безопасности. Google ссылается на выводы Совета по оценке кибербезопасности (CSRB) США, входящего в состав Министерства внутренней безопасности (DHS). Ранее специалисты ведомства пришли к выводу, что у клиентов Microsoft не было достаточно информации о киберинциденте, возникшем в ходе атаки на почтовые серверы. Из-за этого клиенты софтверного гиганта не могли объективно оценить степень воздействия атаки хакеров на них. Напомним, в ходе той атаки хакеры использовали ключ подписи потребительских аккаунтов Microsoft для генерации поддельных токенов, открывающих доступ к аккаунтам в веб-версии почтового сервиса Outlook (OWA) и Outlook.com. Примечательно, что Microsoft так и не смогла установить, каким образом хакерам удалось похитить ключ подписи аккаунтов. В своём отчёте Google подчеркнула, что неспособность Microsoft установить то, как злоумышленники получили доступ к этой информации, является «чётким доказательством» того, что компания не сможет защитить себя и своих клиентов от будущих кибератак. «Повторяющиеся проблемы безопасности, возникающие при работе с Microsoft, требуют лучшей альтернативы, как для организаций, так и для государственных заказчиков», — говорится в сообщении Google. В компании уверены, что платформа Google Workspace является более безопасной альтернативой. В дополнение к этому Google предлагает скидки корпоративным и государственным клиентам при переходе с сервисов Microsoft. Предприятия могут получить 18 месяцев бесплатного использования Workspace при подписании трёхлетнего контракта. |