|

Опрос

|

реклама

Быстрый переход

WD выпустила HDD, защищённые от хакеров будущего с квантовыми компьютерами

18.05.2026 [23:52],

Николай Хижняк

Компания WD анонсировала серию жёстких дисков UltraSMR Ultrastar DC HC6100 с технологией постквантовой криптографии (PQC) для предотвращения атак по принципу «собери сейчас, расшифруй позже» (HNDL), при которых злоумышленники могут красть зашифрованные данные уже сегодня, чтобы взломать их, когда квантовые компьютеры станут более совершенными.

Источник изображения: WD Под постквантовой криптографией понимается направление в кибербезопасности, которое разрабатывает и внедряет алгоритмы, устойчивые к атакам квантовых компьютеров. В отличие от классической криптографии, основанной на сложности факторизации больших чисел (RSA) или вычисления логарифмов на эллиптических кривых (ECC), постквантовые алгоритмы строятся на математических задачах, которые остаются сложными даже для квантовых вычислений. Как пишет Blocks & Files, такие поставщики, как Cohesity, Commvault, NetApp и Quantum, уже выпустили продукты с новыми алгоритмами шифрования, чтобы предотвратить подобные атаки. WD решила не оставаться в стороне. По словам компании, в новых приводах UltraSMR Ultrastar DC HC6100 используются алгоритмы ML-DSA-87, одобренные NIST, для защиты целостности встроенного ПО и цепочки доверия к устройству, «а не просто для шифрования данных в состоянии покоя». В своём пресс-релизе WD отмечает, что атаки типа HNDL представляют собой современную угрозу. Сегодня злоумышленники могут собирать зашифрованные или подписанные данные с намерением расшифровать их или подделать подписи безопасности, как только появятся квантовые компьютеры, способные это сделать. В WD считают, что организации должны начать готовиться к внедрению квантово-устойчивой безопасности уже сегодня. WD выделяет следующие ключевые особенности PQC в составе UltraSMR Ultrastar DC HC6100:

«По мере накопления ценных и важных с точки зрения перспектив данных, получаемых с помощью искусственного интеллекта, обеспечение их безопасности в будущем станет обязательным. Квантовые вычисления — одна из самых значимых технологических революций нашего времени, и она происходит быстрее, чем многие организации ожидают. Архитектуры безопасности, которые защищали корпоративные хранилища данных на протяжении более десяти лет, должны будут эволюционировать. Интеграция постквантовой криптографии в наши накопители корпоративного класса Ultrastar — это часть нашей работы по оказанию помощи клиентам в борьбе с угрозами, которые уже существуют в виде HNDL-атак. Сегодня, следуя стандартам Национального института стандартов и технологий США (NIST) и CNSA 2.0, мы помогаем предприятиям создать понятную и простую в реализации инфраструктуру хранения данных, защищенную от квантовых атак», — прокомментировал анонс жёстких дисков UltraSMR Ultrastar DC HC6100 с системой постквантового шифрования технический директор и старший вице-президент компании WD Сяодун (Карл) Че (Xiaodong (Carl) Che). Исследователь взломал 15-битный криптоключ на квантовом компьютере и получил 1 биткоин

26.04.2026 [12:16],

Дмитрий Федоров

Независимый исследователь Джанкарло Лелли (Giancarlo Lelli) взломал 15-битный ключ на основе эллиптической кривой на общедоступном квантовом оборудовании и выиграл премию Q-Day Prize стартапа Project Eleven — один биткоин стоимостью около $78 000. Результат превысил предыдущий публичный рекорд в 512 раз и признан крупнейшей демонстрацией квантовой атаки на криптографию, защищающую биткоин и другие блокчейны.

Источник изображения: Mohammad Rahmani / unsplash.com Лелли получил закрытый ключ шифрования из открытого — именно этот шаг открывает путь к взлому криптовалютных кошельков. Стартап учредил премию, чтобы проверить: переходят ли квантовые атаки на реальную криптографию из теории в практику. Биткоин использует 256-битную защиту на основе эллиптической кривой; пространство перебора 15-битного ключа составляет лишь 32 767 вариантов. Квантовые компьютеры атакуют эту защиту через алгоритм Шора, предложенный в 1994 году: вместо перебора он напрямую вычисляет закрытый ключ из публичного. Прежний рекорд принадлежал Стиву Типпеконнику (Steve Tippeconnic): в сентябре 2025 года он взломал 6-битный ключ на 133-кубитном квантовом компьютере IBM. Лелли превысил этот результат в 512 раз всего за семь месяцев — и добился этого на облачном оборудовании, доступном широкой публике, а не в национальной лаборатории и не на закрытом квантовом чипе.

Источник изображения: Jakub Żerdzicki / unsplash.com Теоретическая оценка мощностей, нужных для полного взлома 256-битного ключа, быстро снижается. В статье Google Research, опубликованной в прошлом месяце, сообщалось, что для такой атаки потребуется менее 500 000 физических кубитов, — тогда как прежние расчёты заявляли о миллионах кубитов. «Ресурсные требования к этому типу атак неуклонно снижаются, и практический барьер для их проведения снижается вместе с ними», — заявил генеральный директор Project Eleven Алекс Прюден (Alex Pruden). В зоне наибольшего риска находятся криптокошельки, чьи публичные ключи уже видны в блокчейне. По оценкам Project Eleven, на таких адресах хранится около 6,9 млн биткоинов — примерно треть всего предложения на рынке, включая 1 млн биткоинов Сатоши Накамото (Satoshi Nakamoto), не тронутых с первых лет работы сети. Квантовый компьютер, способный взломать 256-битную защиту эллиптической кривой, мог бы методично обходить такие кошельки один за другим. Разработчики биткоина предложили несколько путей миграции, в том числе BIP-360 — Bitcoin Improvement Proposal, который добавил бы в протокол адресные типы с квантовой защитой. Ethereum, Tron, StarkWare и Ripple опубликовали планы перехода на постквантовую криптографию. Google ускорит переход на постквантовое шифрование — процесс должен завершиться к 2029 году

29.03.2026 [13:18],

Владимир Фетисов

Компания Google объявила о резком ускорении графика защиты инфраструктуры от угроз квантовых вычислений, установив крайний срок полной готовности на 2029 год. Это заявление удивило экспертов по криптографии, став самым чётким сигналом IT-гиганта о том, что он ожидает наступления «Дня Q», т.е. момента, когда квантовые машины смогут взламывать нынешние стандарты шифрования, раньше, чем было принято считать.

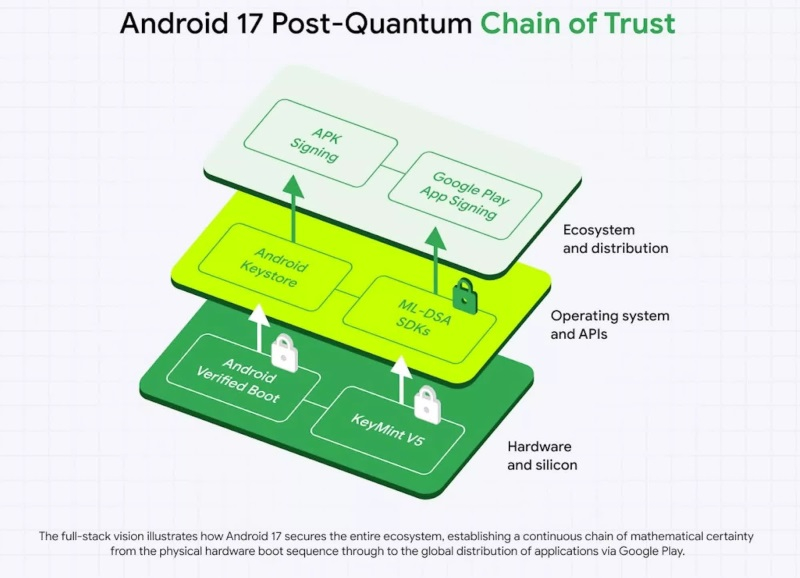

Источник изображений: techspot.com Объявление было сделано в блоге Google, где также подробно описан план перехода компании на постквантовую криптографию — новое поколение алгоритмов, предназначенных для защиты от атак с использованием квантовых компьютеров. «Будучи первопроходцами как в области квантовых вычислений, так и в сфере постквантовой криптографии, наша задача подать пример и делиться амбициозными сроками. Поступая так, мы надеемся продемонстрировать ясность и срочность, необходимые для ускорения цифровых преобразований не только для Google, но и для всей индустрии», — говорится в совместном заявлении вице-президента Google по разработке систем безопасности Хизер Адкинс (Heather Adkins) и старшего инженера-криптолога Софи Шмиг (Sophie Schmieg). До сих пор многие американские организации полагались на ориентиры, установленные правительством США и оборонными ведомствами, которые говорили о необходимости достижения полной готовности к квантовым угрозам к 2030-2033 годам. Эксперты выразили обеспокоенность по поводу существенного ускорения графика перехода на постквантовую криптографию со стороны Google, но что именно так мотивировало компанию, пока неизвестно. В сообщении Google не говорится о причинах сокращения сроков реализации утверждённого ранее плана.  Наряду с этим Google обрисовала свой всеобъемлющий план по обеспечению квантовой устойчивости Android. Компания намерена реализовать поддержку ML-DSA, алгоритма цифровой подписи, стандартизированного Национальным институтом стандартов и технологий США, в бета-версии Android 17. Благодаря этому разработчики смогут задействовать постквантовую криптографию для подписи и проверки подлинности приложений. Google также объявила, что ML-DSA уже интегрирован в библиотеку Android Verified Boot, что гарантирует невозможность взлома последовательности запуска операционной системы. Параллельно с этим инженеры работают над переводом механизма подтверждения целостности устройства корпоративными или облачными серверами на постквантовую криптографию. Будущие обновления расширят поддержку ML-DSA на Android Keystore для обеспечения безопасной генерации ключей на устройстве, а в конечном счёте поддержка стандарта будет реализована и в Play Маркете. Китайские инженеры создали лучшую постквантовую защиту для блокчейна

03.07.2025 [15:41],

Геннадий Детинич

На днях в китайском журнале Journal of Software вышла статья с рассказом о новом методе защиты блокчейна от взлома квантовыми компьютерами. Настанет время, и традиционные методы шифрования на основе классической математики окажутся уязвимы к атакам со стороны квантовых систем. «Сани» для путешествия по новому постквантовому миру обмена данными нужно готовить заранее, в частности, разрабатывая новые устойчивые методы шифрования.

Источник изображения: ИИ-генерация Grok 3 Сегодня блокчейн — это не только и не столько криптовалюта, а распределённые высокозащищённые базы данных. В этом качестве технология блокчейна продолжит развиваться дальше. Проблема в том, что современные технологии защиты блокчейна опираются на обычную математику, включающую, например, факторизацию больших чисел. Современные суперкомпьютеры за разумное время не смогут её взломать, но квантовые системы, когда они появятся через десять или больше лет — обещают с лёгкостью одолеть подобное шифрование. «В частности, существующая защита на основе цифровой подписи становится уязвимой при квантовых атаках, — предупреждают разработчики. — Злоумышленники могут незаметно подделывать данные или вставлять вредоносные записи, ставя под угрозу целостность и согласованность блокчейна». Чтобы в будущем не возникло проблем с подделкой записей в распределённых базах, китайские учёные предложили защитить блокчейн технологией EQAS на базе постквантового алгоритма шифрования SPHINCS, впервые представленного в 2015 году. Вместо сложной математики в основе шифрования SPHINCS используются квантово-устойчивые хэш–функции или более простые математические проверки, что, в частности, ускоряет работу с блокчейном как на стороне пользователя, так и на стороне сервера, а это тоже дорогого стоит. В системе EQAS хранение данных также отделено от верификации. Система EQAS генерирует доказательства с использованием структуры «динамического дерева», а затем проверяет их с помощью эффективной структуры «супердерева». Предложенное решение за счёт своей древовидной архитектуры повышает и масштабируемость, и производительность, одновременно снижая нагрузку на серверы. В ходе исследования команда также проверила безопасность и эффективность EQAS. Оптимизировав параметры, удалось получить цифровые подписи меньшего размера и ускорить проверку без ущерба для безопасности. Так, в ходе моделирования EQAS потребовалось около 40 секунд для выполнения задач аутентификации и хранения – намного быстрее, чем текущее время подтверждения в блокчейне Ethereum, составляющее около 180 секунд (по 15 секунд на каждый из 12 блоков — принятый в Ethereum стандарт подтверждения). США стандартизировали первые криптографические алгоритмы, стойкие к взлому на квантовых компьютерах

13.08.2024 [21:20],

Сергей Сурабекянц

На сегодняшний день практически все чувствительные данные в мире защищены схемой ассиметричного шифрования RSA (Rivest-Shamir-Adleman), которую практически невозможно взломать с помощью современных компьютеров. Но появление квантовых компьютеров может кардинально изменить ситуацию. Поэтому Национальный институт стандартов и технологий США (National Institute of Standards and Technology, NIST) представил три схемы шифрования постквантовой криптографии.

Источник изображений: unsplash.com Новые стандарты должны стать важным элементом криптографической защиты данных. Предыдущие стандарты криптографии NIST, разработанные в 1970-х годах, используются практически во всех устройствах, включая интернет-маршрутизаторы, телефоны и ноутбуки. Руководитель группы криптографии NIST Лили Чен (Lily Chen) уверена в необходимости массовой миграции с RSA на новые методы шифрования: «Сегодня криптография с открытым ключом используется везде и во всех устройствах, наша задача — заменить протокол в каждом устройстве, что нелегко». Хотя большинство экспертов считают, что крупномасштабные квантовые компьютеры не будут построены как минимум ещё десять лет, существуют две веские причины для беспокойства уже сегодня:

Поэтому эксперты по безопасности в различных отраслях призывают серьёзно относиться к угрозе, исходящей от квантовых компьютеров. Новые схемы шифрования основаны на понимании сильных и слабых сторон квантовых вычислений, так как квантовые компьютеры превосходят классические лишь в достаточно узком спектре задач. К квантово-устойчивым криптографическим методам относятся:

На сегодняшний день наиболее перспективным методом NIST считает решётчатую криптографию. Институт ещё в 2016 году объявил публичный конкурс на лучший алгоритм постквантового шифрования. Было получено 82 заявки от команд разработчиков из 25 стран. С тех пор конкурс прошёл через четыре отборочных тура и в 2022 году завершился, назвав четыре победивших алгоритма. Были учтены мнения криптографического сообщества, промышленных и учёных кругов, а также заинтересованных государственных служб.  Четыре победивших алгоритма имели звучные названия: CRYSTALS-Kyber, CRYSTALS-Dilithium, Sphincs+ и FALCON, но после стандартизации получили типовое обозначение «Федеральный стандарт обработки информации» (Federal Information Processing Standard, FIPS) с номерами 203–206. Сегодня NIST объявил о стандартизации FIPS 203, 204 и 205. Ожидается, что FIPS 206 будет стандартизирован ближе к концу года. FIPS 203, 204 и 206 основаны на решётчатой криптографии, в то время как FIPS 205 — на хеш-функциях. Стандарты включают компьютерный код алгоритмов шифрования, инструкции по его реализации и сценарии предполагаемого использования. Для каждого протокола существует три уровня безопасности, разработанные для обеспечения будущих стандартов в случае обнаружения в алгоритмах слабых мест или уязвимостей. Ранее в этом году внимание криптографического сообщества привлекла публикация Или Чена (Yilei Chen) из Университета Цинхуа, которая утверждала, что решётчатая криптография на самом деле плохо защищена от квантовых атак. Но при дальнейшем рассмотрении силами сообщества в аргументации Чена были найдены ошибки, и авторитет решётчатой криптографии был восстановлен. Этот инцидент подчеркнул базовую проблему, лежащую в основе всех криптографических схем: нет никаких доказательств того, что какие-либо из математических задач, на которых основаны схемы, на самом деле «сложные». Единственным реальным доказательством стойкости шифрования, даже для стандартных алгоритмов RSA, являются многочисленные неудачные попытки взлома в течение длительного времени. Поскольку постквантовые стандарты криптографии пока очень «молоды», их стойкость постоянно подвергается сомнениям и попыткам взлома, причём каждая неудачная попытка только повышают доверие к ним. «Люди изо всех сил пытались взломать этот алгоритм. Многие люди пытаются, они очень стараются, и это на самом деле придаёт нам уверенности», — заявила по этому поводу Лили Чен. Безусловно, представленные NIST новые стандарты постквантового шифрования актуальны, но работа по переводу на них всех устройств только началась. Потребуется длительное время и значительные средства, чтобы полностью защитить данные от дешифровки при помощи будущих квантовых компьютеров. Для примера, компания LGT Financial Services потратила 18 месяцев и около полумиллиона долларов лишь на частичное внедрение новых алгоритмов, а затраты на полный переход оценить затруднилась. |