|

Опрос

|

реклама

Быстрый переход

Microsoft подтвердила, что уязвимость Windows позволяет красть пароли без единого клика

28.04.2026 [14:15],

Дмитрий Федоров

Microsoft подтвердила активную эксплуатацию уязвимости CVE-2026-32202 в Windows Shell, исправленной в ежемесячном обновлении безопасности с оценкой CVSS 4,3. По данным исследователя из компании Akamai Маора Дахана (Maor Dahan), уязвимость возникла из-за неполного февральского патча для CVE-2026-21510 и позволяет красть учётные данные без каких-либо действий со стороны жертвы: атакующий похищает хеш NTLM-аутентификации через автоматически обрабатываемые LNK-файлы.

Источник изображения: Tadas Sar / unsplash.com Уязвимость относится к типу спуфинг (spoofing) — атакующий подменяет данные, чтобы выдать вредоносный объект за доверенный. Формально Microsoft описывает сценарий, при котором жертва должна запустить вредоносный файл, однако в цепочке эксплойтов хакерской группировки APT28 Windows обрабатывает LNK-файл автоматически и кража учётных данных происходит без каких-либо действий пользователя. После запуска вредоносного объекта жертвой атакующий получает доступ к части конфиденциальных данных затронутого компонента, но не может ни изменить раскрытую информацию, ни ограничить доступ к ресурсу. Бюллетень компания скорректировала 27 апреля 2026 года: индекс эксплуатируемости, флаг эксплуатации и вектор CVSS при первой публикации 14 апреля были указаны неверно. Уязвимость обнаружил Дахан и уведомил о ней Microsoft. По словам исследователя, проблема возникла из-за неполного исправления февральской CVE-2026-21510 (CVSS 8,8) в том же Windows Shell. APT28, известная также под именами Fancy Bear, Forest Blizzard, GruesomeLarch и Pawn Storm, использовала уязвимость в связке с CVE-2026-21513 (CVSS 8,8) в MSHTML Framework. Обе ошибки позволяли обойти функции сетевой безопасности, и обе Microsoft закрыла одновременно. Американская компания Akamai, специализирующаяся на кибербезопасности, зафиксировала эксплуатацию CVE-2026-21513 группировкой APT28 месяцем ранее.

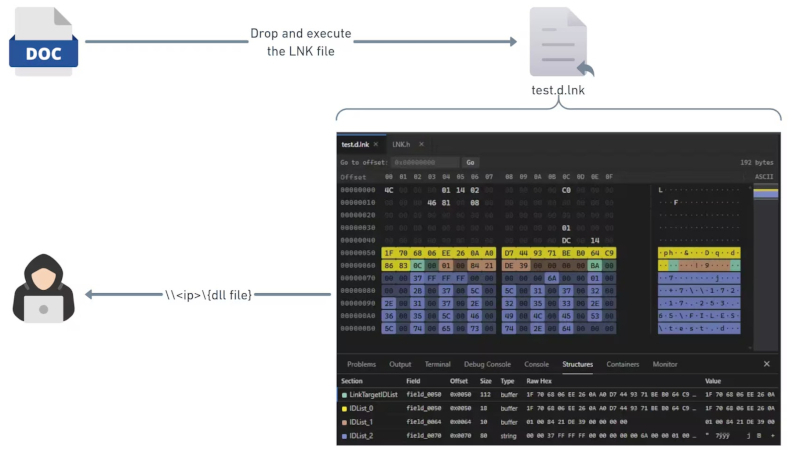

Уязвимость CVE-2026-21510. Источник изображения: thehackernews.com Технически атака опиралась на механизм разбора пространства имён Windows Shell. Хакеры APT28 размещали динамическую библиотеку (DLL) на удалённом сервере и загружали её на машину жертвы по UNC-пути. Windows обрабатывала такую DLL как объект панели управления (CPL), не проверяя сетевую зону. Февральский патч добавил проверку SmartScreen для цифровой подписи и зоны происхождения CPL-файла, что снизило риск удалённого выполнения кода. Однако механизм аутентификации остался прежним: машина жертвы по-прежнему обращалась к серверу атакующего и автоматически загружала CPL-файл, разрешая UNC-путь и устанавливая SMB-соединение без участия пользователя. Если путь к файлу указывает на сетевой ресурс в формате UNC (например, \\attacker.com\share\payload.cpl), Windows автоматически устанавливает соединение с этим сервером по протоколу SMB. При этом система отправляет хеш аутентификации NTLM (Net-NTLMv2) без ведома пользователя. Перехватив хеш, атакующий может перенаправить его на другой сервер (атака NTLM relay) или подобрать пароль офлайн. «Хотя Microsoft устранила исходное удалённое выполнение кода (CVE-2026-21510), уязвимость принуждения к аутентификации (CVE-2026-32202) сохранилась, — резюмировал Дахан. — Windows разрешает сетевой путь и начинает аутентификацию до того, как проверяет, заслуживает ли сервер доверия. Это и оставляет вектор атаки без участия пользователя через автоматически обрабатываемые LNK-файлы». Shell изобрела эликсир быстрой зарядки — с ним зарядить электромобиль можно всего за 10 минут

13.09.2025 [18:03],

Алексей Разин

Технологии экспресс-зарядки электромобилей эволюционируют сразу на нескольких направлениях. Помимо зарядных станций высокой мощности, для реализации всех преимуществ к работе с такими технологиями должны быть готовы бортовые системы электромобиля. Shell изобрела охлаждающую жидкость, которая позволит сократить время зарядки электромобиля до десяти минут.

Источник изображения: Shell Жидкостное охлаждение тяговых батарей получает всё большее распространение, хотя уместнее говорить о управлении тепловыми режимами работы батареи. В частности, когда на улице мороз, жидкость помогает подогревать батарею, чтобы она лучше принимала и отдавала заряд. Британский нефтяной концерн Shell в сотрудничестве с компанией RML Group разработал жидкость, которая позволяет зарядить экспериментальную батарею ёмкостью 34 кВт·ч с 10 до 80 % менее чем за десять минут. При этом элементы батареи не подвергаются опасному нагреву, возникающему в результате воздействия высоких токов зарядки, а значит, ресурс аккумуляторных ячеек не страдает в той мере, в какой это наблюдается при использовании экспресс-зарядки без дополнительного охлаждения. Как рассуждает Shell, если подобную батарею с охлаждающей жидкостью EV-Plus установить на электромобиль с тщательно выверенной аэродинамикой, обеспечивающей расход электроэнергии не более 1 кВт·ч на 10 км пробега, то за минуту можно будет восполнять до 24 км запаса хода. Традиционные по своей конструкции электромобили, по данным Shell, способны за минуту зарядки восстанавливать только 5 км запаса хода. Само собой, на батареях большей ёмкости время зарядки наверняка превысит указанные Shell десять минут, но само появление на рынке такой жидкости позволит существенно облегчить жизнь владельцам электромобилей. Чтобы повысить эффективность охлаждения, Shell наделила жидкость EV-Plus диэлектрическими свойствами. Другими словами, эта жидкость не проводит электрический ток, а потому может смело контактировать со всеми внутренними элементами тяговой батареи. Как отмечают представители компании, создать такую жидкость Shell помог богатый опыт производства трансформаторных масел для энергетической отрасли. Когда жидкость EV-Plus начнёт применяться партнёрами Shell, не уточняется, но учитывая глобальный масштаб бизнеса компании, ею наверняка захотят воспользоваться автопроизводители по всему миру. Состоялся анонс Mortal Shell 2 — продолжения зрелищного боевика про беспощадное избиение уродливых монстров

07.06.2025 [18:09],

Игнатий Колыско

Разработчики из Cold Symmetry совместно с издательством Playstack анонсировали Mortal Shell 2 — продолжение ролевого боевика с жестокими и стремительными сражениями в декорациях безнадёжно разрушенного мира. По такому случаю был представлен зрелищный геймплейный трейлер.

Источник изображений: Playstack Mortal Shell 2 расскажет историю Предвестника — таинственного существа, который отправляется на поиски похищенных яиц Андермефер, находящихся под охраной уродливых и очень опасных тварей. Ключевое отличие второй части от оригинала — упор на свободное исследование небольшого открытого мира, где повсюду покоятся тела павших солдат. Главный герой сможет вселяться в любое из них и получать уникальные способности нужного персонажа. Осваивая навыки поверженных воинов, протагонист будет создавать свой уникальный стиль боя. Mortal Shell 2

Смотреть все изображения (11)

Смотреть все изображения (11) Компактный открытый мир Mortal Shell 2 сможет предложить геймеру заняться исследованием свыше 60 подземелий. В каждом из них игрока ждёт проверка полученных ранее навыков в скоростном и насыщенном мелкими событиями бою. Разработчики добавили огромное количество анимаций казни, показав в дебютным трейлере некоторые из них. Mortal Shell 2 выйдет в 2026 году на ПК (Steam), PlayStation 5, Xbox Series X и S. Заявлен текстовый перевод на русский язык, желающие также могут подать заявку на участие в бета-тестировании. |