Специализирующиеся на вопросах кибербезопасности исследователи Северо-восточного университета (США) и Лёвенского католического университета (Бельгия) обнаружили уязвимость в протоколе IEEE 802.11, более известном как Wi-Fi, которая заставляет беспроводную точку доступа передавать сетевые фреймы в незашифрованном виде, пишет BleepingComputer.

Источник изображения: Dreamlike Street / unsplash.com

Фреймы Wi-Fi (Wi-Fi frames) — это пакеты информации, включающие в себя заголовок, полезную нагрузку и метаданные: MAC-адрес отправителя и получателя, а также управляющие данные. Фреймы упорядочиваются и передаются контролируемым образом, что позволяет избежать коллизий и увеличить производительность, а также отслеживать состояние сетевого оборудования. Исследователи обнаружили, что помещённые в очередь или буферизованные фреймы обладают недостаточной защитой от вторжения — их можно перехватывать и фальсифицировать, манипулируя передачей данных. Уязвимости подвержен сам протокол Wi-Fi, то есть её можно эксплуатировать на различном сетевом оборудовании и устройствах под управлением Linux, FreeBSD, iOS и Android. Можно также перехватывать TCP-соединение и вмешиваться в клиентский веб-трафик.

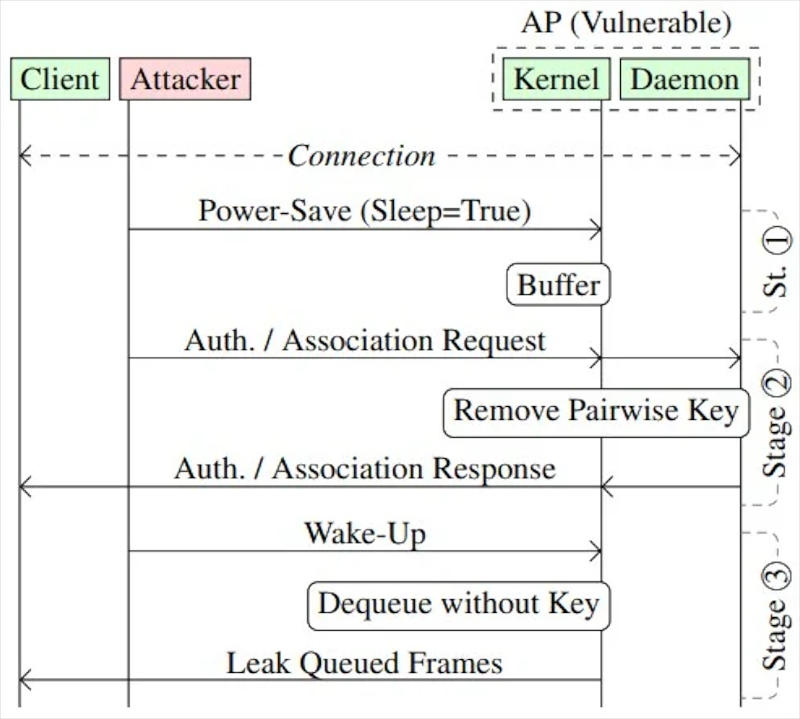

Стандарт IEEE 802.11 предусматривает механизмы энергосбережения: фреймы, адресованные спящим устройствам, для экономии энергии буферизуются и ожидают своей очереди. Когда клиентское устройство переходит в спящий режим, оно отправляет на точку доступа фрейм, в заголовке которого указывается «бит энергосбережения», после чего все адресованные ему фреймы ставятся в очередь. В протоколе отсутствует регламент безопасности буферизованных фреймов, и нет ограничений на продолжительность их пребывания в таком состоянии. Когда клиент выходит из спящего режима, точка доступа извлекает буферизованные фреймы из очереди, шифрует их и отправляет адресату.

Источник изображения: bleepingcomputer.com

Эксплуатируя этот механизм, злоумышленник может подделать MAC-адрес сетевого клиента и отправить на точку доступа фрейм с «битом энергосбережения» заставляя тем самым сетевое оборудование ставить в очередь фреймы, адресованные устройству жертвы. Затем хакер отправляет на точку доступа фрейм с командой на выход из спящего режима, чтобы получить буферизованные данные. Эти фреймы шифруются либо ключом, общим для всех устройств в сети, либо ключом сквозного шифрования, который есть лишь у отправителя и получателя. Но злоумышленник может изменить контекст безопасности фреймов, отправив на точку доступа фрейм аутентификации, после чего она начнёт отправлять данные либо в незашифрованном виде, либо шифруя их ключом, которые предоставил сам хакер.

Атака реализуется при помощи программы MacStealer, которую написали сами авторы исследования — она сканирует сети Wi-Fi и позволяет на уровне MAC-адреса перехватывать трафик для других клиентов. Уязвимости подвержены сетевые устройства LANCOM, Aruba, Cisco, ASUS и D-Link — её эксплуатация позволяет, например, внедрять в TCP-пакеты вредоносный код JavaScript или другие данные с сервера злоумышленника. Уязвимость также можно использовать для отслеживания веб-трафика на устройстве жертвы, но сегодня он преимущественно подвергается TLS-шифрованию, так что фактические возможности её применения для этой цели ограничены. Подробный доклад о выявленной проблеме исследователи представят 12 мая на конференции BlackHat Asia. Фактов эксплуатации данной уязвимости на практике пока не зафиксировано.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018

Подписаться

Подписаться