|

Опрос

|

реклама

Быстрый переход

Microsoft исправила три опасные уязвимости нулевого дня и ещё 200 багов в своём ПО

10.06.2026 [00:28],

Анжелла Марина

Microsoft выпустила июньское обновление в рамках Patch Tuesday («Вторник патчей»), устранив 200 уязвимостей, включая три публично раскрытые нулевого дня (zero-day). По сообщению BleepingComputer, данных об активном использовании уязвимостей нулевого дня в реальных атаках не зафиксировано.

Источник изображения: xAI Среди исправленных ошибок 33 получили статус критических. Большинство из них (28 случаев) связаны с возможностью удалённого выполнения кода, что представляет особую опасность для инфраструктуры организаций. Остальные критические уязвимости касаются повышения привилегий и раскрытия конфиденциальной информации. Общая статистика показывает преобладание проблем, связанных с повышением прав доступа, — 65 случаев, а также уязвимостей удалённого выполнения кода — 55 случаев. Отдельное внимание было уделено уязвимости с кодом CVE-2026-50507, позволяющей обойти защиту технологии шифрования BitLocker. Эта проблема, известная как YellowKey, была обнаружена исследователем Nightmare Eclipse и позволяет злоумышленникам получить доступ к зашифрованным данным при физическом доступе к устройству. Атака эксплуатирует среду восстановления Windows (WinRE) на системах, защищённых только модулем TPM. Для предотвращения подобных инцидентов Microsoft рекомендует включить дополнительную аутентификацию с помощью PIN-кода. Ещё одна значимая проблема касается компонента HTTP.sys и получила название HTTP/2 Bomb. Уязвимость позволяет вызвать отказ в обслуживании сервера путём отправки специально сформированных запросов, которые приводят к неконтролируемому потреблению оперативной памяти. Для минимизации рисков Microsoft внедрила новый параметр реестра MaxHeadersCount, ограничивающий количество заголовков в запросах HTTP/2 и HTTP/3. Это должно предотвратить исчерпание ресурсов сервера. Третья устранённая уязвимость нулевого дня связана с фреймворком Collaborative Translation Framework (CTFMON). Ошибка позволяла локальному авторизованному пользователю повышать свои привилегии до уровня SYSTEM из-за некорректной обработки ссылок перед доступом к файлам. Детали раскрытия этой уязвимости не разглашаются, однако её наличие, как отмечается в материале BleepingComputer, подчёркивает важность своевременной установки патчей даже для компонентов, не взаимодействующих напрямую с внешней сетью. Помимо июньского пакета исправлений Microsoft, собственные обновления безопасности выпустил ряд других крупных компаний. Google закрыла 124 уязвимости в Android и одну активно эксплуатируемую ошибку в браузере Chrome. Компании Cisco, Check Point и Veeam также опубликовали патчи для критических ошибок, некоторые из которых уже использовались в реальных атаках с применением программ-вымогателей. В ядре Linux нашли серьёзную уязвимость, созданную всего одним лишним символом в коде

09.06.2026 [20:57],

Николай Хижняк

Исследователи проанализировали серьёзную уязвимость в Linux, которая позволяет повысить права доступа для недоверенных пользователей до уровня root, используя редкую ошибку — всего один ошибочный символ в коде ядра.

Источник изображения: Fotis Fotopoulos / unsplash.com Уязвимость, отслеживаемая как CVE-2026-23111, находится в nf_tables — подсистеме ядра Linux, которая обеспечивает возможности фильтрации пакетов. Она используется для управления правилами брандмауэра и заменяет более старые подсистемы, такие как iptables, ip6tables, arptables и ebtables. Наличие одного ошибочно введённого восклицательного знака в коде, реализующем nf_tables, привело к появлению уязвимости типа use-after-free, которая повреждает память, размещая вредоносный код по адресам памяти, не освобождённым должным образом от предыдущего содержимого. CVE-2026-23111 может использоваться непривилегированным пользователем или процессом для повышения прав доступа в системе до уровня root. Уязвимость работает за счёт нарушения процесса удаления вердиктов — определений в рамках фреймворка nf_tables, которые решают, соответствует ли пакет правилу, требующему выполнения определённого действия. В этом процессе могут использоваться так называемые элементы catchall, которые действуют как подстановочный знак, если поиск не находит совпадений ни с одним другим элементом в наборе. Когда карта вердиктов удаляется из памяти, элементы catchall деактивируются, а счётчик ссылок цепочки уменьшается. При возникновении ошибок удаление может быть отменено, а счётчик — увеличен. Уязвимость CVE-2026-23111 позволяет изменить этот процесс. В результате эксплойт может уменьшать значение переменной произвольное количество раз, а затем удалить и освободить цепочку, когда некоторые объекты всё ещё указывают на неё. «Здесь мы рассмотрели, как один некорректный восклицательный знак привёл к уязвимости использования памяти после освобождения, которую может использовать непривилегированный пользователь в Debian и Ubuntu для повышения привилегий до уровня root. Хотя эксплойт многократно активирует уязвимость использования памяти после освобождения (use-after-free), приводящую к утечке базового адреса ядра, утечке адресов кучи и перехвату потока управления, тесты стабильности показали стабильность более 99 % в неактивной системе», — сообщили в понедельник исследователи компании Exodus Intelligence. Обнаруженная уязвимость была исправлена в ядре в феврале. Компания FuzzingLabs продемонстрировала эксплойт в апреле. Компания Exodus Intelligence, обнаружившая ошибку, включила свой собственный эксплойт в пост в понедельник. Он работал на Debian и Ubuntu. CVE-2026-23111 — одна из как минимум трёх мощных уязвимостей повышения привилегий, обнаруженных в Linux за последние недели. Эти уязвимости особенно опасны, поскольку в сочетании с отдельным эксплойтом могут использоваться для обхода встроенных в ОС средств защиты. Google экстренно обновила Chrome, закрыв уязвимость нулевого дня, которую эксплуатировали хакеры

09.06.2026 [11:46],

Павел Котов

Google выпустила экстренные обновления для Chrome, в которых закрыла уязвимость браузера, активно эксплуатируемую злоумышленниками. Это уже пятая уязвимость нулевого дня в Chrome.

Источник изображения: Growtika / unsplash.com «Google известно, что уязвимость CVE-2026-11645 эксплуатировалась», — сообщили в компании. Ошибку исправили в стабильной версии браузера для настольных компьютеров — вышли обновления для его вариантов под Windows (149.0.7827.102), macOS (149.0.7827.103) и Linux (149.0.7827.102); за две недели до этого о проблеме Google сообщил анонимный исследователь в области кибербезопасности. Обновление браузера может занять несколько дней или даже недель, прежде чем работать с актуальной версией начнёт подавляющее большинство пользователей Chrome. Обновление для браузера уже вышло; пользователи, которые не обновляют Chrome вручную, могут получить актуальные версии в автоматическом режиме при следующем запуске. Серьёзная уязвимость нулевого дня связана с возможностью чтения и записи данных за пределами допустимого диапазона с использованием движка Chrome V8 для языка JavaScript. Чтобы эксплуатировать её, злоумышленники могут направить потенциальную жертву на специально подготовленную HTML-страницу и выполнить за пределами песочницы браузера произвольный код. В результате они получат возможность раскрыть конфиденциальную информацию пользователя или спровоцировать сбой в работе программы. Эксплуатация данной уязвимости может также использоваться для обхода механизмов защиты, в том числе ASLR, и выполнения кода через другую уязвимость. Подробностей по поводу инцидента в Google пока не предоставили. «Доступ к подробностям об ошибках и к ссылкам может быть ограничен, пока большинство пользователей не получит обновление с исправлением. Мы также сохраним ограничения, если ошибка присутствует в сторонней библиотеке, от которой зависят другие проекты, но которая ещё не исправлена», — заключили в Google. В этом году Google исправила ещё четыре уязвимости нулевого дня в Chrome — они были связаны с некорректным функционированием обработчика шрифтов, библиотеки двухмерной графики Skia, движка V8 и WebAssembly, а также в Dawn — реализации стандарта WebGPU. Google исправила рекордные 429 уязвимостей в Chrome за раз — включая 22 критические

05.06.2026 [19:02],

Сергей Сурабекянц

В новых версиях Chrome 149.0.7827.53/54 для Windows и macOS, а также 149.0.7827.53 для Linux разработчики исправили 429 уязвимостей, 22 из которых являются критическими. По данным Google, ни одна из них пока не была использована злоумышленниками. Исследователям безопасности было выплачено вознаграждение в размере $209 000. Свежая версия браузера также получила новые функции редактирования PDF-файлов, в том числе аннотирование и подписание.

Источник изображения: unsplash.com Специализированные ИИ-инструменты, вероятно, сыграли значительную роль в резком увеличении числа обнаруженных уязвимостей. Google заявляет, что обнаружила 371 из этих уязвимостей самостоятельно; остальные были выявлены внешними исследователями безопасности, которым Google выплатила $209 000 в качестве вознаграждения. Двадцать две уязвимости в диапазоне от CVE-2026-10881 до CVE-2026-10902 классифицируются как критические. Большинство из них относятся к уязвимостям типа «использование после освобождения памяти» (UAF) в различных компонентах, таких как библиотека WebGL Angle. Ещё 87 уязвимостей классифицируются как уязвимости высокого риска. Из оставшихся 226 считаются уязвимостями среднего риска и 94 — низкого риска. В общей сложности на «использование после освобождения памяти» приходится 110 выявленных уязвимостей, за ними следуют «недостаточная проверка» входных данных — 88 случаев и «неправильная реализация» — 60 случаев. Библиотека WebGL Angle содержит наибольшее количество исправленных уязвимостей безопасности — 37, за ней следуют интерфейс расширений и обработка мультимедиа, в каждом из которых исправлено по 18 уязвимостей. В кодеках мультимедиа исправлено 28 проблем. На странице «Что нового» браузера в качестве единственного нововведения указаны новые инструменты в программе просмотра PDF-файлов. Google продолжает тенденцию превращения встроенных программ просмотра в небольшие редакторы PDF. В Chrome 149 можно не только заполнять PDF-файлы онлайн, но и добавлять к ним аннотации и подписи. В Firefox эта функция стала доступна уже некоторое время назад. В апреле в Chrome планировалось реализовать возможность вертикального расположения вкладок, а режим чтения должен был стать полнооконным. Однако ни одна из этих функций пока недоступна. Возможно, они будут реализованы в Chrome 150, выход которого ожидается в конце июня. Обычно Chrome обновляется автоматически при появлении новой версии. Проверить наличие обновлений вручную можно через пункт меню «Справка» → «О Google Chrome» (или «Настройки» → «О Google Chrome»). На этой неделе Google также выпустила Chrome для Android 149.0.7827.59, после того как на прошлой неделе выпустила Chrome для iOS 149.0.7827.45. Версия для Android устраняет те же уязвимости, что и настольные версии. Расширенный стабильный канал для Windows и macOS теперь включает версию Chromium 148.0.7778.254. Колонку Creative превратили в инструмент для взлома ПК — компания уязвимость отрицает и исправлять не будет

03.06.2026 [18:51],

Сергей Сурабекянц

Исследователь безопасности Расмус Мурац (Rasmus Moorats) обнаружил две опасные уязвимости в компьютерной колонке Creative Sound Blaster Katana V2X, позволяющие удалённо загружать пользовательскую прошивку через Bluetooth, а затем использовать её в качестве клавиатуры для ввода любых команд в ПК. Компания Creative отказалась признать эту проблему и выпускать исправление не планирует.

Источник изображений: Rasmus Moorats Исследование описывает две критические уязвимости. Во-первых, интерфейс Bluetooth Low Energy колонки раскрывает весь протокол команд любому ближайшему устройству без аутентификации — команды, требующие подтверждения по USB, проходят совершенно беспрепятственно и без проверки по BLE. Во-вторых, колонка принимает обновления прошивки без криптографической подписи. Защита осуществляется только с помощью контрольной суммы SHA-256, которую легко модифицировать. В совокупности перечисленные уязвимости позволяют злоумышленнику незаметно загрузить в устройство собственную прошивку по беспроводной сети, без сопряжения или какого-либо вмешательства в устройство. Затем эта прошивка использует тот факт, что Katana V2X является доверенным USB-периферийным устройством на хост-компьютере. Она добавляет признак клавиатуры к существующему дескриптору HID и внедряет произвольные нажатия клавиш после перезагрузки. В демонстрационном примере взломанная версия отображается в терминале. Bluetooth-модуль динамика не имеет выключателя и остаётся активным даже в спящем режиме, что постоянно оставляет устройство доступным для атаки. Компания Creative была уведомлена об этой уязвимости, но признавать и исправлять проблему отказалась. По словам Мураца, последняя официальная прошивка по-прежнему уязвима. Исследователь опубликовал эксплойт для Creative Sound Blaster Katana V2X, который не требует физического доступа или сопряжения. Он превращает компьютерную звуковую панель в скрытый инжектор нажатий клавиш, и все это на расстоянии до 15 метров. На странице исследователя доступен сторонний инструмент защиты, v2x-patcher, который блокирует CTP-over-Bluetooth на уровне прошивки. Такой способ исправления уязвимости, вероятно, приведёт к отказу мобильного приложения Creative. Исследователи создали червя на основе ИИ — он может использовать любую известную компьютерную уязвимость

03.06.2026 [16:30],

Владимир Мироненко

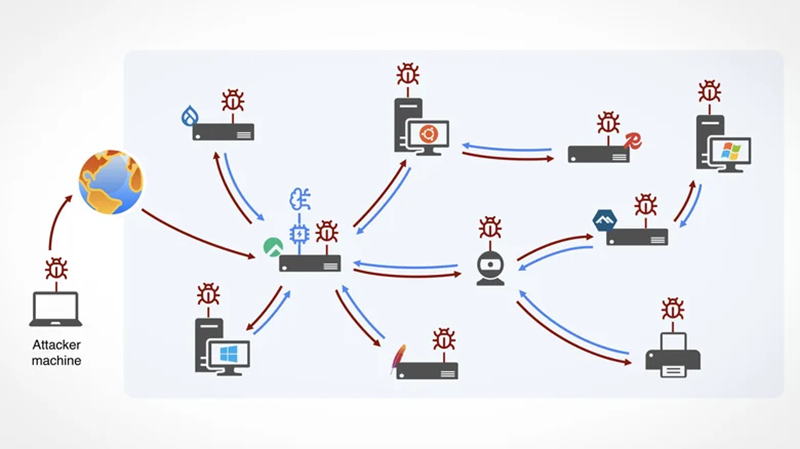

Исследователи из Университета Торонто создали с помощью общедоступных ИИ-моделей прототип червя, способного использовать любую известную компьютерную уязвимость. Такие черви могут распространяться по сетям и вызывать хаос в интернете, пишет Engadget.

Источник изображения: University of Toronto/Engadget Обычно типичный компьютерный червь разрабатывается программистами для использования конкретных сетевых уязвимостей и может быть остановлен путем их исправления. В свою очередь, канадские исследователи, работая в защищённой закрытой среде и принимая обширные меры предосторожности, использовали ИИ-модели с открытым исходным кодом для создания гораздо более сложного прототипа червя, который распространился по тестовой сети команды без вмешательства человека. Этот тип червя способен адаптировать свои действия к различным типам уязвимостей на нескольких платформах, включая Linux, Windows и устройства IoT. Он собирает данные по мере продвижения по сети, перехватывая пароли и обнаруживая новые уязвимости, которые помогают ему захватить контроль над другими машинами. В случае, если на компьютере уязвимость была обнаружена и исправлена, червь может использовать для повторной атаки на него другие уязвимости. Вдобавок ко всему, червь использует вычислительную мощность заражённых машин для продолжения своих действий и выработки стратегии будущих атак. «Хакерам обычно приходилось отдавать приоритет наиболее ценным целям, поскольку время и вычислительные ресурсы были ограничены, — говорит ведущий автор проекта Николас Паперно (Nicolas Papernot). — Но теперь, после запуска червя, стоимость его использования снижается почти до нуля». Созданный исследователями прототип червя может использовать только известные уязвимости и не может находить неизвестные, как разработанная Anthropic модель Mythos. Однако злоумышленники вполне могли бы адаптировать его для поиска и использования новых уязвимостей — что сделало бы его практически неуязвимым в случае распространения. «Во взаимосвязанном мире ни одна система не застрахована от этой угрозы, — сказал Паперно. — Распространение этих результатов — первый шаг к тому, чтобы побудить исследователей, лидеров отрасли и политиков к действиям — и как можно быстрее». Google одним махом исправила 124 уязвимости в Android — одну из них вовсю использовали хакеры

02.06.2026 [18:08],

Сергей Сурабекянц

Компания Google выпустила июньские обновления безопасности Android за 2026 год, устраняющие 124 уязвимости, включая одну уязвимость нулевого дня, активно используемую злоумышленниками в целенаправленных атаках. CVE-2025-48595 использовалась хакерами для получения доступа к выполнению кода и повышения привилегий на устройствах под управлением Android 14 или более поздних версий.  Вчера Google выпустила сразу два набора обновлений безопасности: от 1 июня 2026 года и от 5 июня 2026 года. Последний включает в себя все исправления из первого набора, а также обновления для закрытых сторонних компонентов и элементов ядра, которые могут не применяться ко всем устройствам Android. Устройства Google Pixel получат эти обновления безопасности немедленно, другим производителям может потребоваться больше времени для тестирования и настройки под конкретные аппаратные конфигурации. Ещё в марте 2025 года Google выявила признаки того, что CVE-2025-48595 «может использоваться в ограниченных, целенаправленных целях». Теперь ошибка исправлена, но компания пока не поделилась техническими подробностями об уязвимости и не предоставила дополнительной информации о реальных атаках, использующих её. Подобные уязвимости ранее использовались коммерческими шпионскими программами и государственными операциями, нацеленными на высокопоставленных лиц. В этом месяце в обновлениях безопасности Android Google также исправила 18 критических уязвимостей в компонентах System, Framework и Qualcomm с закрытым исходным кодом, которые злоумышленники могли использовать для запуска атак типа «отказ в обслуживании» и повышения привилегий на незащищённых устройствах Android. «Наиболее серьёзная из этих проблем — критическая уязвимость безопасности в компоненте Framework, которая может привести к удалённому повышению привилегий без необходимости получения дополнительных прав на выполнение. Для эксплуатации не требуется взаимодействие с пользователем», — прокомментировал представитель Google.

Источник изображения: unsplash.com В декабре 2025 года Google выпустила исправления для двух других уязвимостей нулевого дня высокой степени опасности (CVE-2025-48633 и CVE-2025-48572), а в марте — для ещё одной уязвимости нулевого дня в компоненте дисплея Qualcomm (CVE-2026-21385), все из которых были помечены как «подлежащие ограниченной, целенаправленной эксплуатации». В прошлом месяце Google обновила свои программы поощрения за обнаружение уязвимостей в Android и Chrome, вплоть до вознаграждения в размере $1,5 млн за некоторые особо опасные эксплойты Android, одновременно сократив выплаты за уязвимости, выявленные с помощью искусственного интеллекта. «Использование многих уязвимостей в Android затруднено улучшениями в более новых версиях платформы Android. Мы призываем всех пользователей по возможности обновлять Android до последней версии», — подчеркнул представитель Google. Критические уязвимости обнаружены в 84 % российских мобильных приложений

02.06.2026 [07:15],

Владимир Фетисов

Специалисты компании AppSec Solution подвели итоги ежегодного исследования безопасности мобильных приложений, в котором участвовали более 1,2 популярных продуктов для платформы Android. Приложения тестировались в режиме без доступа к программному коду, но это не помешало исследователям выявить уязвимости критического или высокого уровня в 84 % продуктов.

Источник изображения: Towfiqu barbhuiya / unsplash.com Количество только критических уязвимостей составило 19 тыс. Общее количество уязвимостей подскочило на 68 % с 29,9 тыс. в 2024 году до 48,8 тыс. в 2025 году. Больше всего уязвимостей было обнаружено в приложениях, относящихся к категориям «Игры», «Стриминговые платформы», «Финансы», «Приложения для бизнеса» и «СМИ». Отмечается, что в финансовом секторе количество опасных уязвимостей за последние три года выросло почти в 10 раз и составило 1921 единицу. Такую динамику в AppSec Solution связывают с тем, что банковские приложения интегрируют с другими сервисами, из-за чего увеличивается количество «зашитых» в код бэкдоров и точек небезопасного хранения чувствительных данных. Кроме того, специалисты стали проводить более глубокий анализ, что также способствовало увеличению количества выявляемых проблем. Что касается типов критических уязвимостей, то больше всего проблем связано с небезопасным хранением токенов, ключей и пользовательских данных. Новым источником угроз также стал искусственный интеллект. «С одной стороны, ИИ ускоряет разработку, с другой — кодовая база растёт и потенциальные ошибки накапливаются. ИИ хорошо справляется с написанием работающего кода, но именно безопасный код он умеет писать не всегда, потому что был обучен на примерах, которые сейчас представляют устаревшие или уязвимые практики разработки», — считает глава группы защиты инфраструктуры IT-решений компании «Газинформсервис» Сергей Полунин. По данным пресс-службы ГК «Солар», популярные ИИ-модели пропускают от 40 % до 50 % уязвимостей в коде. Нехватка квалифицированных специалистов только усиливает проблему накопления ошибок в коде, включая критические, т.е. способные провоцировать утечку конфиденциальной и личной информации пользователей. По данным компании, подобные уязвимости выявляются в 75 % приложений. Руководитель продукта AppSec.Sting компании AppSec Solution Никита Пинаев считает, что в 2026 году количество уязвимостей в мобильных приложениях продолжит расти. «Всё больше SDK и облачных интеграций, все больше ИИ-сгенерированного кода, тиражирующего небезопасные паттерны хранения чувствительных данных», — отметил Пинаев. По его мнению, изменить этот тренд можно «только переходом от разовых проверок к системному, риск-ориентированному подходу». Microsoft проигнорировала баги Windows, а потом пригрозила уголовным делом исследователю за их публикацию

29.05.2026 [23:56],

Анжелла Марина

Microsoft пригрозила уголовным преследованием независимому исследователю, который опубликовал код эксплойтов для использования уязвимостей в Windows после того, как компания проигнорировала его предупреждения о найденных багах. Исследователь заявил, что техногигант заблокировал ему доступ к порталу для отправки отчётов, что вынудило его раскрыть найденные ошибки публично.

Источник изображения: xAI Конфликт разгорелся вокруг пользователя под псевдонимом Chaotic Eclipse (или Nightmare Eclipse ), который обнаружил критические баги во встроенном антивирусе Defender и инструменте шифрования BitLocker. По его словам, он пытался передать данные через официальный канал Microsoft Security Response Center, однако столкнулся с некорректным отношением и отключением своей учётной записи. Лишившись возможности согласовать исправления и, предположительно, получить причитающееся вознаграждение за найденные уязвимости, специалист выложил код эксплойтов в открытые репозитории GitHub, превратив их в угрозы нулевого дня. В ответ на публикацию Microsoft выпустила заявление, в котором обвинила исследователя в отказе от «ответственного раскрытия» информации и фактическом пособничестве киберпреступникам. Представители корпорации подчеркнули, что по их сведениям и по данным агентства по кибербезопасности CISA, некоторые из обнародованных Nightmare Eclipse ошибок уже используются хакерами в реальных атаках, и пригрозили привлечь к делу мировые правоохранительные органы. При этом аккаунты Nightmare Eclipse на платформах GitHub и GitLab были оперативно заблокированы, а сами стороны пока не ответили на запросы журналистов о дополнительных комментариях. Издание TechCrunch отмечает, что действия Microsoft вызвали волну возмущения в профессиональном сообществе, напомнив о давней борьбе исследователей за справедливую оплату найденных ошибок в рамках программ bug bounty. Основательница Luta Security и бывшая сотрудница Microsoft Кэти Муссурис (Katie Moussouris) назвала угрозы судебного преследования явным перебором, который лишь подорвёт доверие к компании и снизит общий уровень кибербезопасности. Её поддержал другой бывший сотрудник корпорации Кевин Бомонт (Kevin Beaumont), охарактеризовавший позицию руководства как «полным провалом, который она сама же и устроила». По мнению Бомонта, попытки уголовного преследования экспертов за создание концептуальных эксплойтов являются «новым дном». Серверы с ИИ-агентами по всему миру оказались под угрозой из-за ошибки фреймворка Starlette

27.05.2026 [04:58],

Анжелла Марина

Сообщество разработчиков искусственного интеллекта столкнулось с критической уязвимостью во фреймворке Starlette, который лежит в основе FastAPI, а также других популярных библиотек для Python-приложений, включая vLLM и LiteLLM. По сообщению Ars Technica, ошибка позволяет злоумышленникам проникать на серверы, похищать конфиденциальные данные и ключи доступа к сторонним сервисам.

Источник изображения: AI Фреймворк Starlette, который, по заявлению разработчика, получает 325 миллионов загрузок в неделю, реализует асинхронный интерфейс серверного шлюза (ASGI) и имеет доступ к MCP-серверам (Model Context Protocol). Именно через них ИИ-агенты связываются с внешними базами данных, почтовыми ящиками и календарями, сохраняя при этом учётные данные для каждого подключения, что делает MCP-серверы крайне ценной целью для атак. Сама ошибка, получившая название BadHost и идентификатор CVE-2026-48710, заключается в некорректной обработке HTTP-заголовков и чрезвычайно проста в эксплуатации. По данным исследователей из компании Secwest, внедрение всего одного символа в заголовок Host позволяет обойти авторизацию на основе пути запроса: Starlette принимает невалидные значения Host-заголовка, из-за чего атрибут request.url.path начинает отличаться от реального пути, переданного по HTTP. Хотя официальная оценка опасности угрозы составляет 7 баллов из 10, специалисты из X41 D-Sec классифицируют её как критическую, указывая на риск SSRF (подделки серверных запросов) и, в некоторых случаях, удалённого выполнения кода. Проблема напрямую затрагивает множество зависимых пакетов, среди которых выделяются vLLM и LiteLLM, а также прокси-серверы с совместимостью OpenAI, инструменты для управления ИИ-агентами, панели управления моделями и интерфейсы для оценки их работы. В ходе сканирования сети исследователь Маркус Вервьер (Markus Vervier) обнаружил, что в открытом доступе оказались базы данных клинических испытаний в биофармацевтике, системы верификации личности, SSH-доступ к IoT-устройствам, почтовые ящики SaaS-сервисов с возможностью чтения, HR-системы с личными данными соискателей работы, электронная почта, а также инструменты облачного мониторинга и кибербезопасности. Разработчик фреймворка не ответил на запрос о комментариях, однако в минувшую пятницу выпустил исправленную версию Starlette 1.0.1, а компания X41 D-Sec в партнёрстве с другой компанией в сфере безопасности, Nemesis, создала онлайн-сканер, который может проверить, уязвим ли тот или иной сервер. В популярной ОС для роботов обнаружена уязвимость, позволяющая перехватывать управление

26.05.2026 [18:07],

Павел Котов

Во всех версиях операционной системы для роботов вплоть до Universal Robots PolyScope 5.25.1 выявлена уязвимость за номером CVE-2026-8153 со степенью угрозы 9,8 из 10. Получивший доступ к сетевому порту Dashboard Server неавторизованный злоумышленник может отдавать команды, которые выполняются в базовой ОС робота.

Источник изображения: Cash Macanaya / unsplash.com Уязвимость может привести к полной компрометации контроллера робота, повлиять на конфиденциальность, целостность и доступность всей системы. Гипотетический злоумышленник может внедрять произвольные команды, которые робот будет выполнять, с полными системными привилегиями. Разработчик выпустил обновление PolyScope 5.25.1, которое разместил на сайте, но клиентам придётся устанавливать его самостоятельно. Для эксплуатации уязвимости в удалённом режиме необходимо, чтобы компонент Dashboard Server был включён в пользовательском интерфейсе, а сетевой порт — доступен для злоумышленника. Продукты Universal Robots не предназначены для прямого доступа из интернета, подчеркнул разработчик, а доступ к локальной сети обычно блокируется корпоративными средствами защиты. Это значит, что атаку на робототехнику можно произвести, если взломать находящуюся в той же локальной сети рабочую станцию. Поведение взломанного робота может быть непредсказуемым, поскольку управление им перехватывает неизвестное лицо. Не исключается даже сценарий, при котором робот сможет причинить вред находящемуся рядом с ним персоналу. В Linux обнаружена очередная серьёзная уязвимость — и ей уже десять лет

23.05.2026 [16:57],

Павел Котов

В ОС Linux обнаружена серьёзная уязвимость, позволяющая любому пользователю получить административный доступ к машине. Ошибка существует в коде платформы с 2016 года — она затрагивает популярные дистрибутивы, в том числе Red Hat, SUSE, Debian, Fedora, AlmaLinux и CloudLinux.

Источник изображения: Fotis Fotopoulos / unsplash.com Потенциальный злоумышленник может воспользоваться уязвимостью для чтения закрытых файлов и выполнения команд с наивысшим уровнем привилегий. Уязвимость за номером CVE-2026-46333 имеет среднюю степень угрозы (5,5 из 10). Когда выполняемая с правами администратора программа переходит в режим завершения работы, Linux должен немедленно прерывать доступ других программ к ней. Но из-за ошибки это происходит на долю секунды позже, чем следует, что позволяет обычным, непривилегированным пользователям использовать этот короткий промежуток времени. Потенциальный злоумышленник может получить копию открытых соединений и файлов закрывающейся программы, прежде чем они исчезнут. Обнаружившие проблему специалисты компании Qualys создали четыре работающих эксплойта, демонстрирующих практическую опасность — работоспособность эксплойтов подтвердилась на дистрибутивах Debian 13, Ubuntu 24.04/26.04, Fedora 43 и 44. Исследователи в конфиденциальном порядке сообщили о проблеме специалистам по безопасности ядра Linux 11 мая 2026 года, и три дня спустя, 14 мая, был выпущен соответствующий патч, но вскоре после этого появился независимый эксплойт, основанный на публичном коммите — это нарушило эмбарго и вынудило разработчиков раскрыть информацию о проблеме. Администраторам систем рекомендуется немедленно обновить ядро; если это не представляется возможным, следует увеличить значение параметра «kernel.yama.ptrace_scope» до «2», что заблокирует публичные эксплойты. Хостам, на которых на момент действия уязвимости находились недоверенные локальные пользователи, рекомендуется рассматривать ключи SSH и локально кешированные учётные данные как скомпрометированные, и как можно скорее их заменить. Microsoft придумала временную заплатку для уязвимости YellowKey в BitLocker

22.05.2026 [12:00],

Павел Котов

Ранее эксперт в области кибербезопасности под псевдонимом Nightmare-Eclipse рассказал об уязвимостях, которые обозначил как YellowKey и GreenPlasma и даже создал эксплойты для них. Microsoft предложила временное решение проблемы YellowKey.

Источник изображения: BoliviaInteligente / unsplash.com Схема атаки YellowKey основана на уязвимости в среде восстановления Windows (WinRE), которую можно использовать для обхода средств шифрования BitLocker. В Microsoft эту уязвимость в полной мере пока не закрыли, но предложили способ частично её устранить — это потребует некоторых действий со стороны администраторов систем. Лучший способ защититься от YellowKey, отметили в Microsoft, — это настроить BitLocker так, чтобы он одновременно обращался к TPM и требовал ввести PIN-код; можно также удалить файл AutoFSTX.exe из BootExecute в WinRE. Пользователям BitLocker, чьи системы уже защищены PIN-кодом, можно не беспокоиться о YellowKey; остальным же рекомендовано следовать инструкциям Microsoft и запустить скрипт для решения проблемы. Эксперты в области кибербезопасности компании LevelBlue изучили открытые Nightmare-Eclipse уязвимости и отметили, что большинство проблем Microsoft так и не решила. Компания защитила Windows от эксплойта BlueHammer для Windows Defender, но не от RedSun и UnDefend. Схему атаки YellowKey частично удалось нейтрализовать, но вопрос с эксплойтом GreenPlasma остаётся открытым — к счастью, автор исследования не привёл его целиком. В части YellowKey специалисты LevelBlue порекомендовали отключить в системах загрузку с USB-накопителей, включить механизм ASR в Microsoft Defender и принять иные меры предосторожности. Следует отметить, что для эксплуатации обнаруженных уязвимостей требуется либо прямой доступ к компьютеру, либо удалённый доступ через скомпрометированные учётные данные — например, через украденный аккаунт VPN. Microsoft нашла пару уязвимостей нулевого дня в «Безопасности Windows» и рекомендует срочно обновиться

21.05.2026 [16:28],

Дмитрий Федоров

Microsoft устранила две уязвимости нулевого дня в антивирусной защите «Безопасность Windows» (Windows Defender), которые использовались в реальных кибератаках. Компания выпустила обновления Malware Protection Engine и Antimalware Platform. Накануне Агентство по кибербезопасности и защите инфраструктуры США (CISA) внесло обе угрозы в каталог эксплуатируемых уязвимостей (KEV) и обязало федеральные ведомства устранить их до 3 июня.

Источник изображения: microsoft.com Первая уязвимость, CVE-2026-41091, затрагивает Malware Protection Engine версий 1.1.26030.3008 и старше. Этот модуль защиты от вредоносных программ отвечает за сканирование, обнаружение и удаление угроз в антивирусных и антишпионских продуктах Microsoft. Используя уязвимость злоумышленник, получивший локальный доступ к устройству, может обмануть Defender при работе со ссылками на файлы и выполнить действия с правами администратора. Вторая уязвимость, CVE-2026-45498, касается Antimalware Platform версий 4.18.26030.3011 и старше. Этот набор инструментов безопасности также применяется в System Center Endpoint Protection, System Center 2012 R2 Endpoint Protection, System Center 2012 Endpoint Protection и Security Essentials. Её эксплуатация позволяет вызвать отказ в обслуживании (DoS) на необновлённых устройствах под управлением Windows. Microsoft выпустила обновления, закрывающие уязвимости в Microsoft Malware Protection Engine и Microsoft Defender Antimalware Platform: защищёнными считаются версии Malware Protection Engine 1.1.26040.8 и Defender Antimalware Platform 4.18.26040.7 или новее. Компания отметила, что при стандартной конфигурации действия со стороны пользователей обычно не требуются, поскольку антивирусные базы и платформа Defender обновляются автоматически. Тем не менее пользователям и администраторам стоит убедиться, что автообновления Defender включены, и проверить установленные версии Engine и Platform вручную. Для этого необходимо открыть Windows Security, перейти в Virus & threat protection → Protection Updates → Check for updates, затем в Settings → About и сверить номер версии платформы или пакета сигнатур с актуальной. CISA внесло обе уязвимости в KEV и обязало федеральные гражданские ведомства защитить конечные устройства и серверы Windows за две недели — до 3 июня, как предписывает обязательная операционная директива Binding Operational Directive (BOD) 22-01. «Уязвимости такого типа часто становятся вектором атак для злоумышленников и представляют значительную угрозу для федеральных систем», — предупредило агентство. CISA также рекомендовало применить меры противодействия по инструкциям производителя, следовать указаниям BOD 22-01 для облачных сервисов или прекратить использование продукта, если меры противодействия недоступны. Google случайно опубликовала эксплойт для уязвимости Chromium, которую не исправляет уже 29 месяцев

21.05.2026 [06:17],

Дмитрий Федоров

Google выложила в открытый доступ код эксплойта для уязвимости в браузере Chromium, о которой ей сообщили 29 месяцев назад и которая до сих пор не исправлена. Проблема затрагивает миллионы пользователей Chrome, Microsoft Edge и других браузеров на основе Chromium — включая Brave, Opera, Vivaldi и Arc. Браузеры Firefox и Safari уязвимости не подвержены.

Источник изображения: chromium.org Эксплойт использует API фоновой загрузки (Background Fetch) — механизм для скачивания крупных файлов в фоновом режиме. Через него злоумышленник запускает на устройстве жертвы фоновый процесс (сервис-воркер), который остаётся постоянно активным. Соединение инициируется кодом на вредоносном сайте и в зависимости от браузера либо восстанавливается, либо сохраняется даже после перезагрузки устройства. Фактически устройство превращается в часть ограниченного ботнета (сети заражённых устройств): может заходить на вредоносные сайты, выступать анонимным прокси-сервером, участвовать в DDoS-атаках и отслеживать активность пользователя. Эксплойт способен объединить тысячи, а то и миллионы устройств. Лира Ребейн (Lyra Rebane), независимый исследователь, обнаружившая уязвимость и конфиденциально сообщившая о ней в Google в конце 2022 года, заявила, что воспользоваться эксплойтом, по её словам, довольно просто, хотя его масштабирование потребует усилий. Два разработчика Chromium назвали проблему серьёзной уязвимостью с уровнем критичности S1 — вторым по серьёзности. Уязвимость 29 месяцев оставалась неизвестной за пределами команды Chromium. В среду утром она появилась в открытом баг-трекере проекта. Ребейн сначала решила, что проблему устранили, но выяснила: патч не вышел. Google удалила публикацию, однако она вместе с кодом эксплойта по-прежнему доступна на архивных сайтах. Компания не ответила на запрос о причинах и сроках исправления. По словам Ребейн, долгие задержки с патчами — обычное дело, но в этот раз срок оказался рекордным. Она объяснила это тем, что уязвимость не выходит за привычные границы безопасности и не даёт доступа к почте или компьютеру, из-за чего назначенные сотрудники Google не разобрались в проблеме. Обнаружить эксплойт трудно, и неопытный пользователь, скорее всего, спишет это на мелкий баг. По данным внутренних логов, функция фоновой загрузки используется в Chrome минимально — в среднем около 17 файлов на пользователя в день, что, по мнению разработчиков, подтверждает отсутствие масштабной эксплуатации уязвимости. Ребейн сомневается в эксплуатации за пределами Chrome, но рекомендует пользователям Chromium-браузеров обращать внимание на окна загрузок, появляющиеся без причины. |