Хакерская группировка APT28, также известная как Forest Blizzard, развернула крупномасштабную кампанию, в ходе которой были скомпрометированы маршрутизаторы MikroTik и TP-Link. Настройки сетевого оборудования изменили, сформировав из него вредоносную инфраструктуру; кампания действовала с мая 2025 года.

Источник изображения: microsoft.com

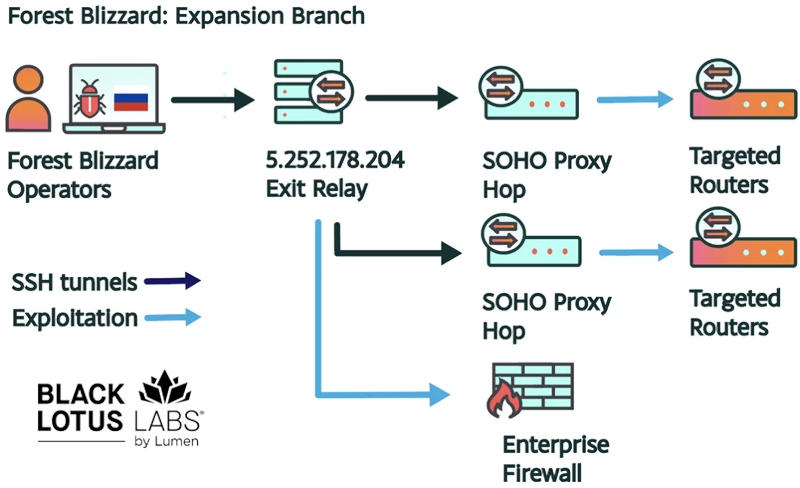

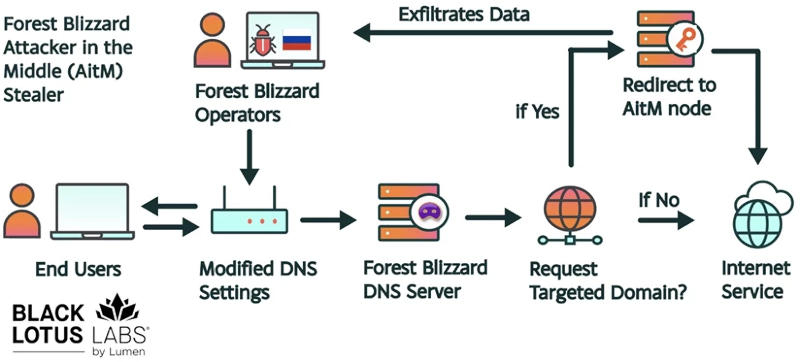

Крупномасштабную хакерскую кампанию назвали FrostArmada — он ней рассказали эксперты отдела Black Lotus Labs компании Lumen, а также специалисты Microsoft. В ходе атаки злоумышленники взломали уязвимое оборудование, предназначенное для дома и небольших компаний, изменили на нём настройки DNS и перехватывали трафик пользователей. Когда пользователи обращались на интересующие злоумышленников домены, их трафик направлялся на узлы класса «атакующий посередине» (AitM), где собирались учётные данные жертв: пароли, токены OAuth и другая информация, необходимая для доступа к веб-сервисам и электронной почте.

Источник изображения: lumen.com

В рамках совместной «Операции Маскарад» (Operation Masquerade), проведённой Министерством юстиции США, Федеральным бюро расследований и зарубежными партнёрами американских ведомств, правоохранительным органом удалось нарушить работу, а впоследствии отключить используемую злоумышленниками инфраструктуру. Жертвами оказались военнослужащие, служащие правительственных структур и сотрудники объектов критической инфраструктуры. Кампания началась в мае 2025 года, в августе она развернулась в крупномасштабную атаку с эксплуатацией маршрутизаторов и перенаправлением DNS-трафика. На пике активности с инфраструктурой APT28 взаимодействовали более 18 000 уникальных IP-адресов из не менее чем 120 стран.

Источник изображения: lumen.com

Действия хакеров были направлены преимущественно против государственных учреждений, в том числе министерств иностранных дел, правоохранительных органов, сторонних поставщиков услуг электронной почты и облачных сервисов в странах Северной Африки, Центральной Америки, Юго-Восточной Азии и Европы. По данным Microsoft, в результате кампании были взломаны более 5000 потребительских устройств и более 200 организаций. Компания также выявила активность AitM, направленную на сторонние ресурсы как минимум в трёх правительственных организациях в Африке.

Одним из векторов атаки стали маршрутизаторы TP-Link WR841N, на которых эксплуатировалась уязвимость CVE-2023-50224 с рейтингом 6,5. Злоумышленники развернули автоматизированный процесс фильтрации, чтобы выделить DNS-обращения к представляющим для них интерес ресурсам. В одних случаях использовалась имитация легитимных сервисов, таких как Microsoft Outlook Web Access; в других группа серверов направляла запросы на инфраструктуру злоумышленников. Дополнительным вектором атаки стало относительно небольшое число маршрутизаторов MikroTik в Восточной Европе. Кампания была направлена только на сбор информации, но не на развёртывание вредоносного ПО и DDoS-атак.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018