|

Опрос

|

реклама

Быстрый переход

Мошенники всё чаще используют ИИ для фишинга и кражи денег

22.06.2024 [17:34],

Анжелла Марина

Исследования показали что мошенники всё чаще применяют технологии искусственного интеллекта (ИИ) для совершения преступлений и обхода систем защиты. В частности, ChatGPT и ему подобные чат-боты позволяют генерировать более правдоподобные и грамотные тексты для фишинговых писем. Такие письма сложно распознать по традиционным признакам мошенничества.

Источник изображения: Copilot Как сообщает американская деловая газета The Wall Street Journal, мошенники используют ИИ для имитации голосов реальных людей и создания так называемых глубоких фейков — поддельных аудио и видео. Это помогает выдавать себя за сотрудников банков, руководителей компаний и требовать перевода денег или разглашения конфиденциальных данных. По словам Мэтта Нила (Matt Neill), экс-агента спецслужб США, теперь гораздо сложнее распознать, с кем на самом деле ведётся беседа. Преступники могут вести осмысленный диалог, используя личные данные жертвы для повышения доверия. Однако крупнейшие американские банки, включая JPMorgan Chase, разрабатывают собственные ИИ-системы для выявления новых схем мошенничества. Но преступники пока опережают — они атакуют всё большее количество людей, а хищения становятся масштабнее. Согласно данным Федеральной торговой комиссии США, в 2023 году американцы потеряли от действий мошенников рекордные 10 млрд долларов, что на 1 млрд больше, чем в 2022 году. При этом лишь 5 % пострадавших сообщают о своих потерях, так что реальный ущерб может достигать 200 млрд долларов. По словам экспертов, мошенники активно используют инструменты ИИ для сбора личных данных в социальных сетях. При этом ИИ помогает генерировать персонализированные сообщения от имени доверенных лиц для убеждения людей передать деньги или конфиденциальную информацию. По данным опроса специалистов банков, 70 % из них считают, что хакеры используют ИИ более эффективно, чем финансовые организации. Кроме того, прогнозируется дальнейший значительный рост числа афер с применением искусственного интеллекта. Мошенники также активно используют инструменты искусственного интеллекта для автоматизации взлома онлайн-аккаунтов пользователей. Если они получают доступ к почте и паролю жертвы какого-либо сервиса, они используют программы на основе ИИ, которые быстро проверяют, подходят ли эти данные для доступа к другим аккаунтам этого человека, например, банковским счетам или профилям в соцсетях. Чтобы противодействовать этой угрозе, банки внедряют собственные системы искусственного интеллекта, которые отслеживают поведение клиентов, то есть как именно вводятся данные, с каких устройств происходит вход в приложение. Если есть отклонения от обычного поведения, система поднимает тревогу и может потребовать дополнительную аутентификацию. Также банки анализируют скорость набора текста, чтобы определить, не действует ли человек под принуждением. Ещё ИИ выявляет такие подозрительные признаки, как вставка скопированного текста или слишком равномерный набор. Эксперты рекомендуют включать двухфакторную аутентификацию для защиты онлайн-аккаунтов и проявлять бдительность в ситуациях, когда кто-то вдруг начинает требовать срочных действий по переводу денежной суммы. Хакеры рассказали, что похитили данные миллионов людей у Snowflake, взломав EPAM Systems

17.06.2024 [16:55],

Анжелла Марина

Хакеры из известной криминальной группировки ShinyHunters, укравшие данные Ticketmaster и других клиентов облачного провайдера Snowflake, утверждают, что смогли получить доступ к личным данным миллионов пользователей, взломав систему подрядной организации EPAM Systems.

Источник изображения: Pixabay В результате масштабной кибератаки, нацеленной на клиентов Snowflake, потенциально могли пострадать 165 учётных записей, однако пока удалось идентифицировать лишь некоторые из них. Хакеры завладели информацией о более чем 500 млн пользователей Ticketmaster. Кроме того, о взломе своего аккаунта в Snowflake заявил испанский банк Santander. Согласно опубликованному хакерами сообщению, украденные данные содержат информацию о банковских счетах 30 миллионов клиентов Santander, в том числе 6 миллионов номеров счетов и балансов, 28 миллионов номеров кредитных карт, а также кадровые данные сотрудников банка. Компании Lending Tree и Advance Auto Parts также признали вероятность того, что стали жертвами этой атаки. Snowflake не раскрыла подробности о том, как хакеры получили доступ к учётным записям клиентов, заявив лишь, что преступники не взламывали сеть компании напрямую. На днях организация Mandiant, принадлежащая Google и привлечённая Snowflake для расследования инцидентов, сообщила в своём блоге, что в некоторых случаях киберпреступники получали доступ через сторонних подрядчиков, не называя этих подрядчиков и не поясняя, как именно это происходило. Однако в беседе с изданием Wired один из злоумышленников заявил, что одной из таких компаний-подрядчиков была EPAM Systems — компания по разработке программного обеспечения и оказанию цифровых услуг с годовым доходом около $4,8 млрд. Хакер утверждает, что его группе удалось использовать данные, найденные в системе сотрудников EPAM, для получения доступа к некоторым учётным записям в Snowflake. В EPAM опровергли свою причастность ко взломам и предположили, что хакер сфабриковал эту историю. Однако группа ShinyHunters существует с 2020 года и с тех пор взяла на себя ответственность за многочисленные кибератаки, связанные с кражей, утечкой или продажей в интернете больших массивов данных. Snowflake является крупной компанией, предоставляющей сервисы по хранению данных в облаке и их аналитической обработке. Согласно информации на её сайте, EPAM занимается разработкой ПО и предоставляет различные управляемые услуги клиентам по всему миру, в первую очередь в Северной Америке, Европе, Азии и Австралии. Около 60 % доходов EPAM приходится на клиентов в Северной Америке. В числе услуг, которые EPAM оказывает клиентам, значится помощь в использовании и управлении учётными записями Snowflake для хранения и анализа данных.

Источник изображения: pikisuperstar / freepik.com По словам хакера, компьютер одного из сотрудников EPAM был заражён вредоносным ПО, с помощью которого злоумышленники получили доступ к данным на этом устройстве. Используя этот доступ, они обнаружили незашифрованные имена пользователей и пароли, с помощью которых сотрудник EPAM получал доступ к учётным записям Snowflake некоторых крупных клиентов компании, в том числе Ticketmaster. Эти данные, по словам хакеров, хранились в системе управления проектами Jira. Используя эти учётные данные, хакеры получили доступ к аккаунтам в Snowflake, поскольку для доступа к ним не требовалась многофакторная аутентификация. В тех случаях, когда необходимые учётные данные отсутствовали в системе сотрудника EPAM, хакеры искали их в уже украденных ранее базах данных. Так, для доступа к аккаунту Snowflake компании Ticketmaster были использованы аккаунты, похищенные в 2020 году опять же с помощью вредоносного ПО. После того, как ресурс Wired предоставил подробную информацию о том, как, по словам хакеров, им удалось получить доступ к системе сотрудника EPAM, представитель компании лишь повторил заявление о том, что он не видит доказательств вовлечённости EPAM в этот инцидент. На дополнительные, конкретно поставленные вопросы, в том числе с указанием имени сотрудника и его учётных данных для доступа к аккаунту Snowflake Ticketmaster, представитель EPAM не ответил. Хотя издание Wired не смогло подтвердить заявления хакеров о взломе компьютера сотрудника EPAM и использовании его данных для доступа к аккаунтам Snowflake, злоумышленники предоставили изданию файл, похожий на список удалённых учётных записей работника EPAM из корпоративного каталога Active Directory, полученный после взлома его рабочей станции. Кроме того, в сообщении компании Mandiant говорится, что хакеры использовали ранее украденные вредоносным ПО учётные данные для компрометации около 80 % выявленных ими аккаунтов Snowflake, что косвенно подтверждает слова группировки ShinyHunters о таком способе доступа к данным жертв. Таким образом, даже если хакеры не взламывали сотрудника EPAM напрямую, они явно использовали украденные учётные данные из скомпрометированных систем этой компании для последующих атак на её клиентов, в том числе владельцев учётных записей в Snowflake. Директор по информационной безопасности Snowflake Брэд Джонс (Brad Jones) также признал, что отсутствие многофакторной аутентификации способствовало взломам. Джонс сказал, что его компания будет работать над этим вопросом. Британский хакер, специалист по подмене сим-карт, арестован за взломы криптокошельков

17.06.2024 [06:03],

Анжелла Марина

Хакер и предполагаемый лидер группировки Scattered Spider арестован при попытке бежать из Испании. Члены хакерской группы вели в Telegram закрытый рейтинг лидеров по количеству взлома криптовалютных аккаунтов, хвастаясь украденными активами.

Источник изображения: krebsonsecurity.com Как сообщается на сайте известного американского журналиста Брайана Кребса (Brian Krebs), занимающегося расследованиями IT-преступлений, 22-летний мужчина из Великобритании Тайлер Бьюкенен (Tyler Buchanan), также известный как «Tyler», был арестован на этой неделе в Испании. По данным властей, он является главой группы киберпреступников Scattered Spider, которая подозревается во взломе таких компаний как Twilio, LastPass, DoorDash, Mailchimp и около 130 других организаций за последние два года. Испанская газета Murcia Today сообщает, что Бьюкенен разыскивался ФБР и был задержан в аэропорту Пальма-де-Майорки, когда пытался сесть на рейс в Италию. По данным полиции, на момент ареста он контролировал криптовалюту на сумму 27 миллионов долларов, полученную в результате взломов. Бьюкенен считается специалистом по атакам путём подмены сим-карт. С помощью таких атак злоумышленники получают контроль над номером телефона жертвы и перехватывают одноразовые пароли и ссылки для сброса паролей, отправленные по SMS. Это позволяет им получить доступ к аккаунтам жертвы. Scattered Spider совершила ряд громких кибератак, начав со взлома компании Twilio в 2022 году. Затем они взломали как минимум 163 клиента Twilio, включая приложение Signal и компанию Mailchimp. В результате были украдены конфиденциальные данные и криптовалюта на миллионы долларов. Помимо этого, группировка подозревается во взломах сервиса хранения паролей LastPass, службы доставки еды DoorDash и десятков других технологических компаний. Для совершения атак они использовали фишинг по SMS и взлом учётных записей сотрудников. Бьюкенена и других членов Scattered Spider связывают также с сообществом киберпреступников «The Com», которое известно громкими кражами криптовалюты и рейтингом таблицы лидеров этих краж в закрытых Telegram-каналах. Некоторые из участников, в том числе и Бьюкенен, подвергались физическому насилию от конкурирующих группировок. В частности, конкуренты наняли бандитов для вторжения в его дом, угрожали сжечь его, если он не отдаст ключи от своих криптовалютных кошельков. Считается, что Бьюкенен после этого нападения бежал из Соединённого Королевства. Google начала тестировать в Бразилии ИИ-защиту от кражи Android-смартфонов

12.06.2024 [15:50],

Владимир Мироненко

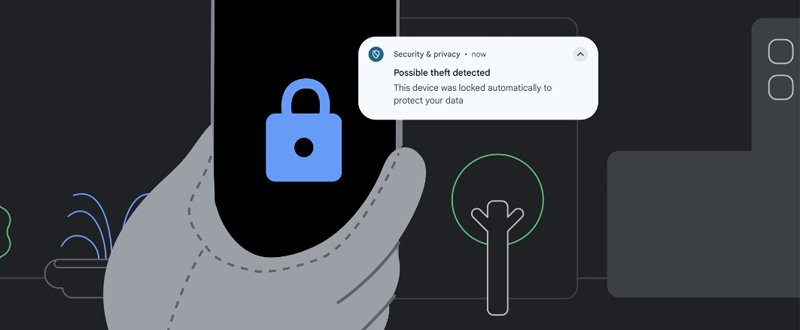

Компания Google приступила к тестированию в Бразилии функции автоматического обнаружения кражи смартфона на Android, анонсированной на конференции для разработчиков Google I/O 2024 в мае этого года. Бразилия была выбрана в качестве первого региона для тестирования функции Theft Detection Lock, поскольку, судя по отзывам пользователей, кражи телефонов здесь далеко не редкость. Любой пользователь может прямо сейчас зарегистрироваться для участия в программе тестирования, если живёт в этой стране.

Источник изображения: Google Функция Theft Detection Lock распознаёт, используя ИИ, необычные резкие движения мобильным устройством, которые могут указывать на попытку его кражи. Также на факт кражи может указывать то, что телефон пытаются использовать в другой сети, или если он в течение длительного времени находится вне доступа в часто используемой сети. Функция Theft Detection Lock была представлена в рамках более масштабных улучшений конфиденциальности и безопасности, запланированных для платформы Android 15, в числе которых защищённое паролём хранилище под названием «личное пространство», где можно хранить конфиденциальные приложения и данные. Для доступа в «личное пространство» потребуется дополнительный уровень аутентификации. Однако функция Theft Detection Lock появится и в более старых версиях Android вместе с обновлением сервисов Google Play. Пользователи Android-устройств в Бразилии также тестируют возможность отправки сообщений компаниям напрямую через WhatsApp, нажав на специальную кнопку, которая появляется в списке поиска компании. Кроме того, тестируется возможность назначения приёма у врача или косметолога, используя результаты поиска. Apple пообещала, что её ИИ обеспечит «прозрачную и проверяемую защиту любых пользовательских данных»

11.06.2024 [18:33],

Сергей Сурабекянц

Apple заверила клиентов, что их данные, переданные на облако через систему искусственного интеллекта Apple Intelligence, «никогда не сохраняются и не становятся доступными для Apple», а открытый серверный код позволяет экспертам «проверить это обещание конфиденциальности». Компания утверждает, что ИИ-система Apple Intelligence, которую она интегрирует в свои продукты, будет использовать «частные облачные вычисления на серверах, специально созданных на базе процессоров Apple».  Поскольку большинство крупных языковых моделей запускаются на удалённых облачных серверных фермах, пользователи неохотно делятся персональными данными с компаниями, занимающимися ИИ. В своём сегодняшнем выступлении на WWDC компания Apple подчеркнула, что новая система Apple Intelligence, которую она интегрирует в свои продукты, будет использовать новые «частные облачные вычисления», чтобы обеспечить прозрачную и проверяемую защиту любых данных, обрабатываемых на её облачных серверах. «Вам не придётся передавать все детали своей жизни для хранения и анализа в чьём-то облаке ИИ», — заявил старший вице-президент Apple по разработке программного обеспечения Крейг Федериги (Craig Federighi). Он сообщил, что многие модели генеративного ИИ Apple могут полностью локально работать на устройствах на базе чипов серии A17+ или M, что исключает риск отправки личных данных на удалённый сервер.  По словам Федериги, если для выполнения запроса пользователя потребуется более крупная облачная модель, она «будет работать на серверах, которые мы создали специально с использованием процессоров Apple», что позволяет использовать инструменты безопасности, встроенные в язык программирования Swift. Федериги утверждает, что система Apple Intelligence «отправляет на серверы только те данные, которые необходимы для выполнения вашей задачи», а не предоставляет полный доступ ко всей контекстной информации на устройстве. Федериги подчеркнул, что даже этот минимизированный набор данных не будет сохраняться для будущего доступа или использоваться для дальнейшего обучения серверных моделей Apple. Не менее важно, что серверный код, используемый Apple, будет открытым и независимые эксперты смогут проверить его на конфиденциальность пользовательских данных. Вся система защищена сквозным шифрованием, так что устройства Apple «откажутся взаимодействовать с сервером, если их программное обеспечение не будет публично зарегистрировано для проверки». Хотя в программной речи Федериги приводится немного технических подробностей, акцент на конфиденциальности показывает, что Apple, по крайней мере на словах, уделяет приоритетное внимание проблемам безопасности в сфере генеративного ИИ. Свою политику в отношении персональных данных Apple называет «совершенно новым стандартом конфиденциальности и искусственного интеллекта». Осталось дождаться заключения независимых экспертов по безопасности. В PHP нашли опасную уязвимость, через которую легко заражать вирусами ПК на Windows

08.06.2024 [16:28],

Анжелла Марина

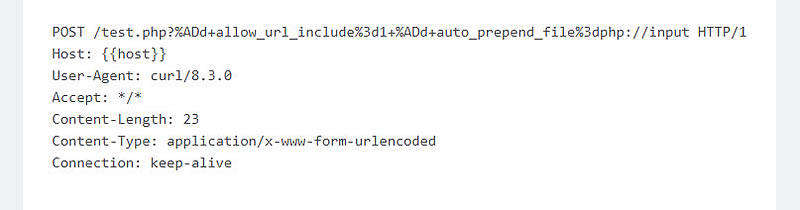

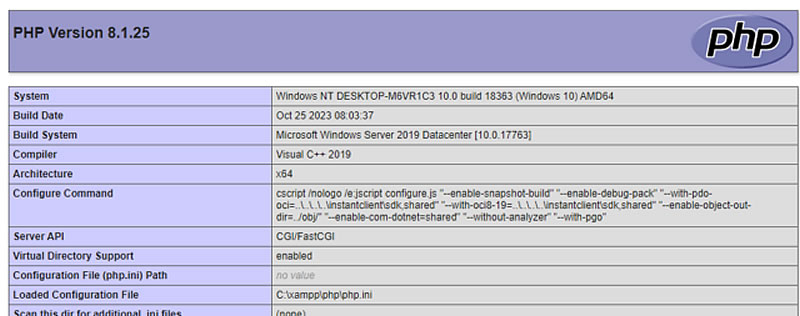

XAMPP и другие веб-серверы на PHP оказались под прицелом хакеров. На днях специалисты по кибербезопасности сообщили о серьёзной уязвимости в популярном языке программирования PHP, которая позволяет злоумышленникам удаленно выполнять вредоносный код на устройствах с Windows. Уязвимость получила идентификатор CVE-2024-4577. .jpg)

Источник изображения: Caspar Camille Rubin/Unsplash По словам экспертов, эксплуатировать эту уязвимость очень просто благодаря встроенной в Windows функции Best Fit, которая неверно преобразует некоторые Unicode-символы в PHP. Злоумышленники могут использовать метод внедрения аргументов, чтобы заставить PHP-интерпретатор выполнять произвольные команды, сообщает Ars Technica. Уязвимость затрагивает версии PHP, работающие в режиме CGI, когда веб-сервер передает HTTP-запросы интерпретатору PHP для обработки. Однако даже если режим CGI не используется, атаковать можно установки PHP с доступными извне исполняемыми файлами интерпретатора. Такая конфигурация включена по умолчанию в популярном пакете XAMPP для Windows. Исследователи продемонстрировали факт того, как злоумышленник может преобразовать безобидный HTTP-запрос в команду для запуска PHP-интерпретатора с дополнительными аргументами, которые разрешают удалённое выполнение PHP-кода из тела запроса. Внедрение аргумента «-d allow_url_include=1 -d auto_prepend_file=php://input» примет следующие входные данные:

Источник изображения: Arstechnica.com А в подтверждение того, что цель RCE была достигнута должна появиться страница phpinfo.php. Таким образом обходится защита от похожей уязвимости 2012 года (CVE-2012-1823).

Источник изображения: Arstechnica.com После публикации деталей уязвимости организация Shadowserver начала сканирование интернета и обнаружила тысячи уязвимых серверов. Учитывая простоту атаки, потенциальную опасность и широкое распространение PHP, эксперты рекомендуют администраторам срочно установить патч, чтобы избежать возможных атак. Уязвимость была найдена Оранжем Цаем (Orange Tsai) из компании Devcore в рамках аудита безопасности PHP. По его словам, несмотря на тривиальность, эта ошибка представляет большой интерес для исследования. Разработчики PHP выпустили исправление в тот же день после сообщения, в четверг, 6 июня. Google регулярно нарушает приватность пользователей и в компании об этом знают

04.06.2024 [21:30],

Анжелла Марина

Из утекшего внутреннего отчёта Google стало известно, что компания в течение нескольких лет допускала нарушения конфиденциальности пользователей и утечку их личных данных — некоторые из эпизодов можно считать вопиющими. Google случайно собрала голосовые данные детей, раскрыла информацию о поездках и домашних адресах пользователей, а YouTube рекомендовал видео на основе контента, который пользователи давно удалили из истории просмотров.

Источник изображения: Kai Wenzel/Unsplash Как сообщает ресурс 404 Media, каждый из инцидентов мог затронуть лишь относительно небольшое количество людей либо был быстро устранен. Согласно внутреннему отчету Google, утечка конфиденциальных данных пользователей происходила в компании на протяжении многих лет. В базе данных, охватывающей период с 2013 по 2018 год, зафиксированы тысячи инцидентов, связанных с проблемами конфиденциальности и безопасности. Один из наиболее серьёзных случаев произошёл в 2016 году, когда выяснилось, что система Google Street View распознавала и сохраняла номера автомобилей в виде фотографий. Это произошло случайно из-за ошибки в работе алгоритма распознавания текста. В результате в базе данных Google оказалась информация о геолокации и номерах многих автомобилей. Эти данные впоследствии были удалены. Другой инцидент касался обнародованных личных данных более 1 млн пользователей приобретенного Google сервиса Socratic. В открытом доступе оказались email-адреса, данные геолокации и IP-адреса, в том числе детей. Информация была доступна более года и могла быть собрана злоумышленниками. Отдельно отмечен случай, когда голосовой помощник Google около часа записывал все аудиоданные, включая голоса детей. Было собрано порядка 1000 фрагментов с детской речью. Эти данные впоследствии также удалили. Зафиксированы и другие крупные инциденты, например, уязвимость в сервисе по поиску попутчиков Waze Carpool привела к раскрытию личной информации о поездках и домашних адресах пользователей. Также имел место несанкционированный доступ сотрудника Google к закрытым видео Nintendo в YouTube-аккаунте с последующей утечкой данных. Помимо этого, в отчёт попали инциденты и меньшего масштаба, например, ошибочная рассылка писем с персональными данными и открытый на какое-то время доступ к закрытым видео на YouTube. Хотя во многих случаях проблемы оперативно устранялись, общий масштаб инцидентов, связанных с пользовательскими данными, впечатляет. Это показывает, насколько сложно крупнейшим IT-компаниям обеспечивать конфиденциальность огромных массивов личной информации пользователей. Смартфон нужно выключать как минимум раз в неделю — АНБ дало рекомендации по защите от кибератак

02.06.2024 [23:35],

Анжелла Марина

Агентство национальной безопасности США (АНБ) предупредило о растущих угрозах безопасности мобильных устройств. Регулярное выключение телефона, отключение Bluetooth, когда он не нужен, и использование только надежных аксессуаров — это лишь некоторые рекомендации, которые дала спецслужба.

Источник изображения: Kandinsky Мобильные устройства, такие как смартфоны и планшеты, стали неотъемлемой частью нашей повседневной жизни. Однако вместе с удобством, которое они предоставляют, эти гаджеты также открывают новые возможности для киберпреступников. Как передаёт ресурс Zdnet, в своем последнем отчете «Лучшие практики для мобильных устройств» Агентство национальной безопасности США предупреждает о растущих угрозах кибератак на мобильные устройства и даёт рекомендации по их защите. Согласно АНБ, мобильные устройства уязвимы для различных кибератак, включая фишинг, вредоносные приложения, перехват трафика и удаленный доступ. Особенно опасны целевые фишинговые атаки, направленные на заражение устройства вредоносным ПО. Для защиты АНБ рекомендует пользователям выключать и включать свои смартфоны и планшеты минимум один раз в неделю. Это позволит очистить оперативную память устройства и затруднит злоумышленникам сбор конфиденциальных данных. Однако выключение устройства не гарантирует 100 % защиты. Поэтому АНБ также советует:

Для дополнительной защиты также рекомендуется установить специализированные приложения для сканирования устройства на наличие уязвимостей и вредоносного ПО, например Zdnet советует iVerify. По словам экспертов АНБ, угрозы безопасности мобильных устройств будут только возрастать. Поэтому пользователям необходимо предпринимать активные меры защиты своих личных и платежных данных от хакеров, в руках которых сегодня имеется большой арсенал инструментов по взлому и фишингу мобильных устройств. Выполнение этих рекомендаций поможет существенно снизить риски и избежать многих кибератак. Европол отключил 2000 вредоносных доменов киберпреступников

01.06.2024 [21:42],

Анжелла Марина

В результате крупнейшей в истории международной операции правоохранительных органов под кодовым названием «Операция Финал» были отключены самые влиятельные ботнеты, использовавшиеся для распространения вредоносного ПО и вымогательства денежных средств в крупном размере.

Источник изображения: Kandinsky Среди отключенных ботнетов — IcedID, SystemBC, Pikabot, SmokeLoader, Bumblebee и Trickbot. Эти вредоносные программы использовались как минимум 15 группами вымогателей, такими как BlackBasta, Revil и Conti, для распространения шифровальщиков и кражи данных. Дропперы (семейство вредоносных программ под видом полезных приложений) заражали компьютеры и сети, а затем загружали настоящее вредоносное ПО. По информации портала Therecord.media, в операции участвовали сотни сотрудников правоохранительных органов из разных стран. Им удалось отключить или вывести из строя 100 серверов, используемых злоумышленниками, а также конфисковать более 2000 вредоносных доменов. Теперь на заблокированных интерполом доменах можно увидеть такую заглушку:

Источник изображения: Therecord.media Кроме того, был арестован один подозреваемый в Армении и трое на территории Украины. А в Германии выданы ордера на арест ещё 8 человек, предположительно связанных с Trickbot и Smokeloader. Злоумышленники использовали фишинг и шпионское ПО для проникновения в сети жертв для последующего вымогательства денежных средств, исчисляемых миллионами долларов. Полиция также выяснила, что один из главных подозреваемых заработал не менее €69 млн в криптовалюте на сдаче в аренду инфраструктуры по размещению сайтов вымогателей. Всего в ходе рейда было заблокировано около 100 криптокошельков на сумму более €70 млн. В рамках операции проводились обыски и изъятие улик в нескольких странах. Полученные доказательства изучаются и могут привести к новым расследованиям. Представители Европола заявили, что операция продолжится, и другие причастные будут привлечены к ответственности. Также на этой неделе в США были введены санкции против операторов ботнета 911 S5, который использовался для совершения крупномасштабных преступлений, а его предполагаемый администратор арестован. Данная операция стала мощным ударом по организованной киберпреступности. Хакер похитил данные банковских карт 500 000 клиентов Cooler Master

30.05.2024 [23:50],

Анжелла Марина

Производитель компьютерных комплектующих Cooler Master подвергся масштабной кибератаке, в результате которой были украдены личные данные около 500 000 клиентов. Хакер под псевдонимом Ghostr заявил, что ему удалось получить доступ к приватной зоне сайта Cooler Master и похитить 103 Гбайт конфиденциальных данных. Он теперь требует выкуп.

Источник изображения: Cooler Master Среди похищенной информации — корпоративные данные Cooler Master, данные о поставщиках и продажах, а также личные данные участников программы лояльности Fanzone. В частности, были украдены имена, адреса, даты рождения, номера телефонов и адреса электронной почты клиентов. По сообщению ресурса Hot Hardware, особенно тревожным является тот факт, что злоумышленники получили доступ к незашифрованным данным банковских карт участников Fanzone. Речь идет о номерах кредитных карт, сроках их действия и трехзначных CVV-кодах, которые используются для подтверждения платежей в интернете. Это позволяет легко похитить деньги с карт. Хакер грозится выставить все украденные данные на продажу на черном рынке, если Cooler Master не выплатит ему выкуп. Пока компания официально не комментирует инцидент. Однако независимое расследование подтверждает, что часть утёкшей информации является подлинной. В связи с этим всем клиентам Cooler Master, особенно участникам программы Fanzone, настоятельно рекомендуется усилить бдительность. Необходимо следить за подозрительной активностью на банковских счетах и быть осторожными при использовании личных данных в интернете. Эксперты призывают немедленно связаться с банком в случае обнаружения каких-либо признаков мошенничества. Также рекомендуется сменить пароли и установить мониторинг истории платежей. Пока неясно, смогла ли компания Cooler Master вовремя обнаружить и заблокировать атаку до того, как злоумышленники успели нанести серьезный ущерб её клиентам. Ожидается официальное заявление компании с разъяснением ситуации и рекомендациями поставщикам и клиентам. Эксперты прогнозируют волну фишинговых атак и других киберпреступлений с использованием украденных данных Cooler Master в ближайшие недели. Защищённые смартфоны «Ростеха» AYYA T1 начали собирать в России на предприятии «Ростелекома»

03.05.2024 [22:27],

Николай Хижняк

В России запущена производственная линия по сборке трастфонов AYYA T1 — российских безопасных смартфонов с защитой от утечек данных, созданных структурой «Ростеха». Об этом сообщает ТАСС со ссылкой на разработчика российской мобильной операционной системы «Аврора», которая используется в данном аппарате. Устройства, собранные на мощностях отечественного предприятия ООО «НПО РТТ» (входит в «Ростелеком»), уже доступны для заказа.

Источник изображений: Auroraos.ru Главным преимуществом «трастфона» AYYA T1 над конкурентами, по мнению производителя, являются возможность аппаратной блокировки камеры и микрофона устройства для предотвращения несанкционированного сбора данных. Доступ в Сеть и использование мессенджеров при этом сохраняется. Смартфон доступен в двух версиях: с операционной системой Android 11 и с российской ОС «Аврора» для корпоративных заказчиков. Пятая версию «Авроры», адаптированная для офисных работников, была представлена в конце 2023 года. В составе смартфона применяется восьмиядерный процессор MediaTek Helio P70 на базе ядер Arm Cortex-A73 и Cortex-A53. Устройство предлагает 4 Гбайт оперативной и 64 Гбайт постоянной памяти. Объём последней можно увеличить за счёт поддержки карт памяти microSD. AYYA T1 оснащён 6,55-дюймовым дисплеем с поддержкой разрешения 1600 × 720 пикселей и частоты обновления 60 Гц. На фронтальной стороне устройства расположена 13-Мп камера. Основной блок камер состоит из датчиков на 12 и 5 Мп. Питается смартфон от батареи на 4000 мА·ч. Устройство собрано в пластиковом корпусе с металлической рамкой. В его оснащение также входят модуль NFC, разъём Type-C и различные датчики. AYYA T1 доступен в чёрном, синем и тёмно-зелёном цветах корпуса. В механизме предсказания переходов процессоров AMD и Intel нашлась Spectre-подобная уязвимость

27.04.2024 [14:04],

Геннадий Детинич

Группа специалистов по безопасности во главе с учёными из Калифорнийского университета в Сан-Диего на конференции ACM ASPLOS 2024 представила доклад о двух новых найденных уязвимостях в новейших процессорах Intel и AMD. Уязвимость затрагивает неисчислимое множество процессоров, а её устранение грозит катастрофическим снижением производительности.

Источник изображения: Hosein Yavarzadeh Никогда такого не было и вот опять. Со времён обнаружения уязвимостей Meltdown и Spectre в процессорах Intel, AMD и других компаний в январе 2018 года, когда об этом было широко объявлено, исследователи обнаружили множество других разновидностей этих дыр в старых, новых, и новейших процессорах обеих компаний и не только. Проблема выявилась в механизме спекулятивного выполнения команд, без чего наращивание производительности процессоров было бы затруднительно. Беда в том, что ограничение подобных механизмов ощутимо снижало производительность процессоров и с этим приходилось мириться. Новые уязвимости, обнаруженные в новейших процессорах, также имеют отношение к механизмам предсказания и, конкретно, используют механизмы предсказания ветвлений (переходов). Доклад по проблеме называется «Pathfinder: атаки с потоком управления высокого разрешения, использующие предсказатель ветвления», а сама уязвимость получила название Pathfinder. Компании Intel и AMD были уведомлены об уязвимости заблаговременно, что произошло в ноябре 2023 года. Вчера обе они выпустили объявления по поводу доклада учёных. Компания Intel сообщила, что ничего нового по сравнению с уязвимостями Spectre v1 не открыто и у неё нет никаких новых рекомендаций по проблеме, кроме ранее озвученных. Защита против Spectre v1 уже встроена в новые процессоры компании и не требует коррекции. Копания AMD, в свою очередь, сообщила об отсутствии эксплойтов, эксплуатирующих новые уязвимости, поэтому говорить, в общем-то, не о чем. По словам безопасников, найденная ими уязвимость стала перовой, которая нацелена на такую функцию в предсказателе ветвления, как регистр истории путей (Path History Register, PHR), который отслеживает как порядок ветвления, так и адреса ветвлений. В результате злоумышленником раскрывается больше информации с большей точностью, чем при предыдущих атаках, которым для большей эффективности не хватало понимания точной структуры предсказания ветвления. Знание о путях ветвления команд, вне зависимости, принятые они или не принятые, даёт хорошее представление о данных выполняемой программы. Во всём этом ведущую роль играет история ветвлений, данные о которой хранятся в таблицах прогнозирования. Предыдущие атаки, анализируя записи в таблицах, использовали этот механизм, чтобы выявить последние операции по конкретным адресам. Регистр истории PHR в последних архитектурах Intel записывает адреса и точный порядок последних 194 ветвей кода. Учёные показали, что они могут не только фиксировать самые последние результаты переходов, но и результаты каждой ветви в последовательном порядке. Более того, новая уязвимость раскрывает глобальный порядок всех ветвей и даёт доступ не только к последним 194 переходам, но и восстанавливает значительно более длинную историю ветвлений. «Мы успешно захватили последовательности из десятков тысяч ветвей в точном порядке, используя этот метод для утечки секретных изображений во время обработки широко используемой библиотекой изображений libjpeg», — сказал Хосейн Яварзаде (Hosein Yavarzadeh), аспирант кафедры компьютерных наук и инженерии Калифорнийского университета в Сан-Диего и ведущий автор статьи. Исследователи также представили исключительно точную атаку типа Spectre, позволяющую злоумышленникам создавать сложные шаблоны неверных предсказаний ветвей в коде жертвы. «Эта манипуляция приводит жертву к выполнению кода по непреднамеренному пути, вынужденно раскрывая её конфиденциальные данные», — добавил профессор компьютерных наук Калифорнийского университета в Сан-Диего Дин Таллсен (Dean Tullsen). «В то время как предыдущие атаки могли перенаправлять одну ветвь или первый объект ветви, выполняемый несколько раз, у нас теперь есть такой точный контроль, что мы можем перенаправлять, например, 732-й экземпляр ветви, выполняемый тысячи раз», — пояснил Таллсен. Команда представила доказательство концепции, в котором они заставили алгоритм шифрования временно завершать работу раньше, чем требуется, что привело к раскрытию зашифрованного текста. С помощью этой демонстрации они показали возможность извлечения секретного ключа шифрования AES. «Pathfinder может выявить результат практически любой ветви практически любой программы-жертвы, что делает его самой точной и мощной атакой с извлечением микроархитектурного потока управления, которую мы видели до сих пор», — говорят исследователи. Но Intel и AMD, как сказано выше, предлагают не беспокоиться по поводу новых уязвимостей, хотя новые бюллетени по безопасности, скорее всего, они выпустят. |