|

Опрос

|

реклама

Быстрый переход

Разработанную ИИ вакцину впервые испытали на людях

06.06.2026 [16:25],

Павел Котов

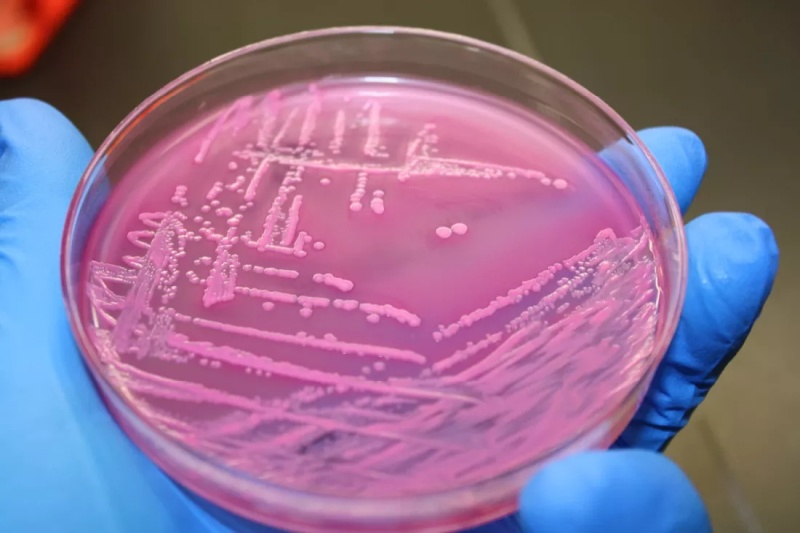

Разработанная при участии искусственного интеллекта новая вакцина успешно показала себя в первоначальных клинических испытаниях. Это первый случай, когда вакцину с активным компонентом, полностью разработанным с помощью компьютерного моделирования, испытали на людях.

Источник изображения: Mufid Majnun / unsplash.com Препарат разработали учёные Кембриджского университета и входящей в него компании DIOSynVax — универсальная вакцина против сарбековирусов проявила себя как безопасная и не имеющая значительных побочных эффектов. В её испытании приняли участие 39 здоровых добровольцев. Основу вакцины составил разработанный с помощью ИИ «суперантиген», теоретически способный обеспечить длительную защиту от широкого спектра вирусов в рамках данного семейства, даже по мере их мутации. Этот подход в перспективе можно будет применить к целым группам вирусов, таким как вирусы Эбола. Сарбековирусы — это группа коронавирусов, в которую входят COVID-19 и SARS (атипичная пневмония). Для разработки суперантигена использовались алгоритмы машинного обучения, которые помогли проанализировать данные генетической последовательности, — суперантиген содержит общие черты всей группы сарбековирусов, в том числе штаммов, которые ещё не появились. Антиген — активная составляющая вакцины, вызывающая иммунный ответ у человека. Обычно используют антигены, взятые из уже существующих конкретных вирусов, поэтому новый подход является новаторским. Он избавит учёных от «постоянного цикла поиска вариантов вирусов, которые циркулируют среди людей», отметили авторы проекта. На втором этапе испытаний будет оцениваться способность вакцины вызывать защитный иммунный ответ у «более широкой и разнообразной популяции». В последние годы фармацевтические гиганты, в том числе Eli Lilly, AstraZeneca и Novartis, заключили ярд многомиллиардных сделок с компаниями, которые ведут разработку препаратов с помощью ИИ. В 2021 американский биотехнологический стартап Recursion вышел на биржу, и впоследствии его оценка превысила $5 млрд. Вредоносный мод для Minecraft заразил 116 000 компьютеров и продавал доступ к веб-камерам жертв

05.06.2026 [18:28],

Игнатий Колыско

Специалисты компании McAfee Labs раскрыли масштабную хакерскую кампанию, направленную на поклонников популярной блоковой песочницы Minecraft. Злоумышленники научились распространять вредоносный код WeedHack под видом бесплатных модификаций и в составе альтернативных игровых клиентов.

Источник изображения: McAfee Labs С начала 2026 года эксперты по кибербезопасности зафиксировали более 116 тысяч случаев успешного проникновения в чужие системы, при этом ежедневно в ловушку попадают от двух до трёх тысяч новых жертв. Главная опасность этого хакерского инструмента кроется в его невероятной дешевизне и простоте использования. Создатели WeedHack превратили свой продукт в аналог легального сервиса по подписке с удобной панелью управления. При этом базовый набор скриптов может бесплатно получить любой владелец аккаунта в Discord, а всего за пять долларов разработчики выдают премиум-статус. За эту скромную сумму покупатель может удалённо воровать пароли, читать личные файлы и тайно включать веб-камеру на заражённом устройстве. Нужно понимать, что столь низкий порог входа привлёк к платформе огромное количество школьников и студентов. Изучая переписку в Telegram-канале создателей вируса, исследователи заметили пугающую тенденцию: молодёжь массово использует этот хакерский софт не ради кражи банковских данных, а для издевательств над сверстниками. Юные агрессоры без спроса записывают других игроков на видео через их же веб-камеры, хвастаются этими роликами в публичных чатах как трофеями и откровенно шантажируют жертв, вычисляя их реальное местоположение. На сегодняшний день администрация мессенджера уже удалила основное сообщество нарушителей, в котором состояли около 850 человек. Хакеры теперь требуют с российских компаний по 50 млн рублей за данные и молчание — а потом охотно торгуются

28.05.2026 [16:05],

Павел Котов

С июня 2025 по май 2026 года требуемая хакерами медианная сумма выкупа за краденные у компаний данные, составила 50 млн руб. в криптовалюте. Об этом сообщили «Ведомости» со ссылкой на исследование RED Security SOC.

Источник изображения: Towfiqu barbhuiya / unsplash.com Специалисты RED Security SOC изучили более сотни инцидентов и проанализировали активность хакерских группировок на закрытых площадках и теневых форумах в даркнете. Почти в половине случаев сумма выкупа превышает 100 млн руб.; максимальная затребованная хакерами за минувший год сумма составила 330 млн руб.; восемь из десяти компаний вступают в переговоры с киберпреступниками и, как правило, добиваются сокращения суммы выкупа до 15–20 млн руб. Рекорд в январе 2025 года поставили хакеры CyberSec’s, которые потребовали за расшифровку данных 500 млн руб. (50 биткоинов на тот момент), сообщили в F6. В среднем киберпреступники требовали от 4 млн до 40 млн руб.; жертвам удавалось добиться уменьшения суммы выкупа на 30–50 %. Подобную «гибкость» со стороны хакеров эксперты объясняют практическими соображениями: вымогателям важно гарантированно получить средства, а не устраивать затяжные переговоры. Начальная сумма может намеренно завышаться, чтобы оставалось пространство для торга. Но даже готовность злоумышленников торговаться не означает, что выплата денег является разумным решением — получив средства, киберпреступники могут и не дать возможности восстановить данные в полном объёме; кроме того, повышается риск повторных атак на ту же организацию. К тому же с каждым днём переписки растёт вероятность того, что пострадавшая компания восстановит данные из резервных копий, передумает платить или привлечёт правоохранительные органы. Доля платящих жертв в 2025 году сократилась до 28 %, подсчитали в Positive Technologies. В ряде случаев жертвы платят не за расшифровку данных, которые могут содержаться в резервных копиях, а за то, чтобы информация об инциденте не появилась ни на теневых ресурсах, ни в широком информационном поле. Огласка факта утечки данных сама по себе может привести к оборотному штрафу в размере до 500 млн руб. Хакерам важно получить хоть какой-то выкуп, говорят эксперты, потому что и атаки требуют определённых затрат; и в случае отказа жертвы платить приходится искать альтернативные схемы сбыта. Наконец, не следует забывать, что перечисление средств хакерам может квалифицироваться как финансирование террористической деятельности — руководители пострадавших компаний и их служб безопасности об этом знают. На GitHub напал Megalodon — вредоносный код заразил более чем 5500 репозиториев

23.05.2026 [13:05],

Павел Котов

В минувший понедельник, 18 мая, вредоносное приложение Megalodon атаковало платформу разработки GitHub и внесла вредоносные коммиты в более чем 5500 репозиториев.

Источник изображения: Rubaitul Azad / unsplash.com Важнейшая функция вредоноса — кража учётных данных CI/CD. Если владелец репозитория включает коммит в проект, вредонос выполняется на серверах CI/CD и распространяется дальше, рассказали эксперты в области кибербезопасности. Megalodon осуществляет кражу других учётных данных: секретных ключей AWS, токенов Google Cloud; запрашивает метаданные инстансов AWS, Google Cloud Platform и Azure, считывает закрытые ключи SSH, конфигурации Docker и Kubernetes, конфигурации Docker и Kubernetes, токены Vault, учётные данные Terraform, а также производит сканирование исходного кода на наличие прочих закрытых данных, используя более 30 регулярных выражений. Он извлекает токены GitHub, в том числе данные для аутентификации у облачных провайдеров и токены Bitbucket, в результате чего злоумышленники могут выдавать себя за разработчиков и получать доступ к облачным службам. Регулярные взломы GitHub ставят под угрозу безопасность каждой компании, у которой на платформе размещаются даже закрытые репозитории. Вредоносы по-прежнему попадают на серверы, и остановить их до сих пор не удаётся. Megalodon обнаружили внутри открытой платформы Tiledesk онлайн-чатов и чат-ботов. Вредоносу не понадобилось взламывать npm-аккаунт проекта — достаточно было заразить проект на GitHub. Администратор проекта в последний раз опубликовал «чистую» версию 2.18.5, а затем, сам того не подозревая, одобрил содержащие бэкдоры версии 2.18.6 (от 19 мая) по 2.18.12 (от 21 мая). Схожие схемы атаки практикует хакерская группировка TeamPCP, но подтвердить её причастность к кампании Megalodon не удалось. Известно, что TeamPCP объявила конкурс атак на цепочки поставок, но и одним из конкурсантов создатель Megalodon тоже, вероятно, не является — по правилам, участники должны добавлять во вредоносный код открытый ключ шифрования, который подтвердил бы его авторство. Исследователям удалось отследить активность Megalodon до двух адресов электронной почты, с которых были отправлены коммиты в общей сложности в 5561 репозиторий. Все они появились 18 мая в течение чуть более шести часов. Биологический ИИ оказался обоюдоострым: он создаёт и яды, и антидоты — и не ясно, что опаснее

13.05.2026 [15:31],

Дмитрий Федоров

Универсальные ИИ-чат-боты и специализированные ИИ-модели для биологии облегчают проектирование токсинов, вирусов и пандемических патогенов, а с ними и нового биооружия. Серьёзность угрозы подтверждают опрошенные журналом Nature учёные и исследователи. Однако они расходятся во мнениях: одни требуют ограничить доступ к программам и обучающим данным, другие — ставить барьер на этапе синтеза ДНК. Часть исследователей надеется, что тот же ИИ поможет создать антидоты и противоядия.

Источник изображения: Sangharsh Lohakare / unsplash.com Тревожным сигналом стал разработанный в 2024 году китайскими учёными ИИ-инструмент для проектирования конотоксинов — белков из яда морских моллюсков-конусов, способных блокировать ионные каналы нервной системы и убивать человека. В письме в закрытую дискуссионную группу по ИИ и биотехнологиям, с которым ознакомился Nature, высокопоставленный сотрудник правительства США назвал работу возможным риском для биобезопасности — особенно потому, что инструмент построен на открытой языковой модели белков, разработанной американскими учёными. Соавтор статьи Сюэ Вэйвэй (Weiwei Xue) из Чунцинского университета возражает: работа нацелена на поиск лекарств, а переход от расчётов к созданию реальных молекул требует серьёзной экспертизы и оборудования. «Теоретически — и именно это не даёт мне спать ночами — сейчас можно разработать токсины уровня рицина или других очень смертоносных агентов, которые будут практически необнаружимы», — говорит Мартин Пачеса (Martin Pacesa), структурный биолог из Цюрихского университета (UZH). Доклад Национальных академий наук, инженерии и медицины США (NASEM) за 2025 год добавляет трезвости: усилению пандемических патогенов мешают нехватка качественных данных и трудности с их лабораторным производством. Но создание дизайнерских токсинов уже доступно, признают эксперты, а Тимоти Дженкинс (Timothy Jenkins) из Технического университета Дании (DTU) предупреждает, что такой токсин будет трудно обнаружить, а применить его скорее могут против конкретного человека.

Источник изображения: ChatGPT Главная защита, по мнению многих учёных, происходит на этапе синтеза ДНК: компании, изготавливающие ДНК, прогоняют каждый заказ через скрининговое ПО, ищущее следы известных токсинов и патогенных белков. Работа исследователей Microsoft под руководством Эрика Хорвица (Eric Horvitz), опубликованная в 2025 году, показала, что эту проверку можно обойти с помощью ИИ. Команда сгенерировала 76 000 синтетических гомологов — молекул с той же опасной функцией, что у известных токсинов и вирусных белков, но с другой ДНК-последовательностью, незнакомой скрининговым базам. Около четверти лучших образцов проскользнули мимо проверки в четырёх компаниях по синтезу ДНК, участвовавших в эксперименте, но после обновления ПО пропуск упал примерно до 3 %. Скрининг ДНК пока остаётся добровольным: указ президента США 2025 года толкает американских грантодателей к обязательным правилам, Европейский союз (ЕС), Великобритания и Новая Зеландия идут следом, но в большинстве стран требований нет. В Китае (более 30 % мировых заказов на синтез ДНК) скрининг рекомендован правительством, но обязательным пока не стал. Встроенные защитные ограничения самих ИИ-моделей тоже обходятся. В исследовании SecureBio под руководством Сета Доноу (Seth Donoughe) почти 90 % участников сумели получить от универсальных больших языковых моделей (LLM) биологическую информацию высокого риска. Биоинженер Лэ Цун (Le Cong) с помощью универсального ИИ-агента обманом заставил геномную языковую модель Evo 2 сгенерировать новые версии белков коронавируса SARS-CoV-2 и ВИЧ-1 (HIV-1), хотя её не обучали на данных о вирусах, заражающих человека. Издание The New York Times ранее сообщало, что мужчина, арестованный в Индии по обвинению в подготовке производства рицина для теракта, спрашивал советы у ChatGPT.

Источник изображения: ChatGPT Часть индустрии движется к ограниченному доступу. В апреле OpenAI анонсировала ИИ-систему для биологии — GPT-Rosalind: её получат только проверенные исследователи и организации, а получивших доступ пользователей будут отслеживать на признаки разработки биооружия. Коалиция за инновации в области готовности к эпидемиям (CEPI) готовит в Осло «платформу готовности к пандемиям», которая, скорее всего, будет доступна только проверенным пользователям. В докладе RAND Corporation за 2025 год была проведена оценка 57 биологических ИИ-инструментов и 23 % из них сочли высокорисковыми. Дэвид Бейкер (David Baker) из Вашингтонского университета (UW), лауреат Нобелевской премии по химии 2024 года за труды по дизайну белков и предсказанию их третичной структуры, настроен сдержанно: «Мы всегда исходили из того, что польза для мира значительно превышает опасности. Но по мере роста возможностей этот вопрос важно держать в поле зрения». Защита тоже не отстаёт. Дженкинс совместно с НАТО разрабатывает масс-спектрометрический метод идентификации дизайнерских белков в подозрительных образцах, а на рынок биозащиты вышли частные компании: Red Queen Bio в Сан-Франциско и Valthos в Нью-Йорке привлекли инвестиции на $15 млн и $30 млн соответственно. Стоит признать, что биотехнологический ИИ — обоюдоостр: те же модели создают и угрозу, и защиту, и кто опередит — неясно. «Многие участки этой темы кажутся мне одновременно крайне неопределёнными и крайне срочными», — говорит Тесса Алексаньян (Tessa Alexanian) из Международной инициативы по биобезопасности для науки (IBBIS). Фейковый сайт ИИ-бота Claude распространяет новый вредонос Beagle для Windows

07.05.2026 [17:08],

Владимир Фетисов

В интернете обнаружен поддельный сайт ИИ-помощника Claude, создатели которого под видом легитимного продукта распространяют ранее недокументированный бэкдор для Windows под названием Beagle. Об этом пишет Bleeping Computer со ссылкой на отчёт работающей в сфере ИБ-безопасности компании Sophos.

Источник изображений: bleepingcomputer.com Злоумышленники рекламируют инструмент Claude-Pro как «высокопроизводительный relay-сервис, созданный специально для разработчиков Claude-Code». Поддельный веб-сайт является примитивной попыткой имитировать легитимный интернет-ресурс популярной языковой модели и ИИ-ассистента Claude от компании Anthropic. Однако внешнее сходство рушится, когда дело доходит до ссылок, поскольку размещённые на этом сайте ссылки попросту перенаправляют на главную страницу. Не заметившие обмана пользователи при попадании на сайт claude-pro[.]com могут лишь нажать на большую кнопку для загрузки архива Claude-Pro-windows-x64.zip размером 505 Мбайт, в котором содержится MSI-установщик якобы для продукта под названием Claude-Pro Relay. На деле же после запуска бинарного файла в папку автозагрузки добавляются три файла: NOVupdate.exe, NOVupdate.exe.dat и avk.dll. В результате на пользовательское устройство загружается модифицированная версия Claude, которая выполняет ожидаемые функции, но в дополнение к этому в фоновом режиме развёртывает несколько вредоносов PlugX, тем самым предоставляя злоумышленникам удалённый доступ к системе. Более детальный анализ показал, что на первой стадии устанавливается загрузчик DonutLoader, который добавляет в систему достаточно простой бэкдор Beagle. Этот вредонос поддерживает ограниченный набор команд, включая загрузку и скачивание файлов, создание директорий, выполнение команд, просмотр содержимого папок, их удаление и др.  Отмечается, что упомянутый бэкдор Beagle не имеет отношения к выявленному в 2004 году трояну Beagle/Bagle. Злоумышленники используют подписанный установщик для решений безопасности G Data NOVupdate.exe для сторонней загрузки вредоносной библиотеки avk.dll и зашифрованного файла NOVupdate.exe.dat. Роль dll-файла заключается в расшифровке и выполнении в памяти полезной нагрузки из NOVupdate.exe.dat. В результате на устройство попадает загрузчик DonutLoader, который загружает бэкдор Beagle в системную память. Бэкдор взаимодействует с управляющим сервером по протоколу TCP через порт 443 или UDP через порт 8080. Для защиты трафика используется AES-шифрование. По данным Sophos, управляющий сервер имеет адрес 8.217.190[.]58. В сообщении сказано, что этот адрес входит в диапазон IP облачной платформы Alibaba Cloud. Дальнейшее расследование привело специалистов к другим образцам бэкдоров, связанных с Beagle, которые были загружены в базу VirusTotal в период с февраля по апрель нынешнего года. Эти образцы вредоносного ПО используют для расшифровки тот же XOR-ключ, что и Beagle. При этом данные версии трояна распространялись иными способами. Кто именно стоит за новым трояном, определить не удалось. Случайный баг в коде вируса-вымогателя Vect превратил его в истребитель файлов

29.04.2026 [16:17],

Анжелла Марина

Специалисты по кибербезопасности выявили критическую ошибку в новом вирусе-вымогателе Vect, которая делает восстановление данных невозможным. Из-за программного бага вредонос безвозвратно уничтожает файлы размером более 128 кбайт, лишая жертв шанса на расшифровку даже после выплаты выкупа.

Источник изображения: xAI Согласно данным Check Point Research, на которые сослался Tom's Hardware, вирус, запущенный в декабре 2025 года, фактически работает как «вайпер» (необратимое уничтожение данных) из-за некорректного алгоритма шифрования. Программа разбивает крупные файлы на части и сохраняет проверочные значения в единый буфер, где каждое новое значение перезаписывает предыдущее. В итоге у пользователя остаётся ключ только для последнего фрагмента данных, что делает полную дешифровку технически невыполнимой операцией. Низкое качество кода натолкнуло исследователей на мысль, что вымогатель был создан с помощью инструментов искусственного интеллекта или на базе устаревших исходников. В частности, в программе обнаружены неработающие функции маскировки и ошибки в распределении нагрузки на процессор, которые, по мнению экспертов, указывают на использование вайб-кодинга (vibe coding). Подобные ошибки в ПО уже встречались в практике крупных хакерских групп в текущем году. Ранее вирус Nitrogen лишился возможности дешифровки данных из-за случайной замены части публичных ключей нулями. В обоих случаях невнимательность разработчиков привела к ситуации, когда даже при наличии приватного ключа вернуть доступ к информации невозможно. Несмотря на внутренние баги, создатели Vect позиционируют свой продукт как высокотехнологичный инструмент для использования в качестве бизнес-модели «вымогательство как услуга» (Ransomware-as-a-Service, RaaS). Программа обладает кроссплатформенностью и способна атаковать системы на базе Windows, Linux и виртуальные машины ESXi. Группировка уже наладила партнёрские отношения с другими киберпреступниками, включая TeamPCP, и активно расширяет свою сеть аффилиатов через теневые форумы. Специалисты из Check Point Research предупреждают, что текущие ошибки в коде не повод игнорировать угрозу в долгосрочной перспективе хотя бы из-за того, что создатели Vect демонстрируют понимание структуры эффективного вымогателя и обладают готовой системой распространения вируса. В будущем они могут выпустить обновлённую версию ПО, где все выявленные баги будут исправлены, что сделает их атаки значительно более результативными. В «Play Маркете» обнаружены десятки приложений с вирусом NoVoice — их скачали 2,3 млн раз

25.04.2026 [12:52],

Павел Котов

В магазине Google «Play Маркет» обнаружены более 50 приложений, содержащих вирус NoVoice. Он эксплуатирует известные уязвимости в попытке получить доступ root. Эти приложения были скачаны в общей сложности не менее 2,3 млн раз.

Источник изображения: Tom Sodoge / unsplash.com Среди содержащих вредоносную нагрузку приложений значатся фотогалереи, игры и программы для очистки — они обеспечивают обещанную функциональность и не требуют подозрительных разрешений. После запуска заражённого приложения вредоносный компонент пытается эксплуатировать старые уязвимости Android, исправленные в период с 2016 по 2021 годы, и пытается получить доступ root на устройстве. Угрозу обнаружили эксперты компании McAfee и не смогли связать её с конкретным злоумышленником, но отметили сходство вредоноса с трояном Triada. Вредоносные компоненты помещаются в пакет «com.facebook✴✴.utils», смешиваясь с легитимными классами SDK Facebook✴✴. Зашифрованная полезная нагрузка в виде файла «enc.apk» размещается внутри файла изображения формата PNG, из которого извлекается и уже в виде «h.apk» загружается в системную память, а все промежуточные файлы для устранения следов удаляются. Заражение прекращается, если обнаруживается, что устройство находится в Пекине или Шэньчжэне (Китай); проводятся 15 проверок на наличие эмуляторов, отладчиков и VPN. Если обнаружить местоположение не удаётся, процесс заражения продолжается. Вредоносный компонент связывается с сервером и передаёт ему информацию об устройстве: версию ядра, версию Android и исправлений безопасности, список установленных приложений и статус root — всё это помогает определить дальнейшую стратегию. Далее обращение к серверу производится каждые 60 секунд, загружаются различные компоненты специфичных для конкретного устройства эксплойтов, предназначенных для получения прав root на системе жертвы. Эксперты McAfee обнаружили 22 эксплойта, в том числе обращающиеся к ошибкам ядра, связанные с освобождением памяти после её использования и уязвимостью драйверов графики Mali. Эти эксплойты открывают операторам root-оболочку, позволяя отключить систему защиты SELinux.

Источник изображения: Soheb Zaidi / unsplash.com Когда доступ root уже получен, вредонос подменяет системные библиотеки «libandroid_runtime.so» и «libmedia_jni.so» на модифицированные версии, которые перехватывают системные вызовы. Руткит устанавливает несколько уровней постоянного присутствия, в том числе создаёт скрипты восстановления, подменяет обработчик сбоев системы и сохраняет резервные полезные нагрузки в системном разделе — эта часть памяти устройства при сбросе к заводским настройкам не очищается, так что и после тщательной очистки вредонос продолжает действовать на устройстве. Каждый 60 секунд запускается сторожевой демон, который проверяет целостность руткита и автоматически переустанавливает отсутствующие компоненты. Когда все вредоносные компоненты установлены, развёртываются два функциональных: один обеспечивает скрытую установку и удаление приложений, второй подключается к любому приложению с доступом в интернет и производит кражу данных. Чаще всего данные крадутся из мессенджера WhatsApp. При запуске мессенджера на заражённом устройстве вредонос извлекает конфиденциальные данные: базы и ключи шифрования, а также идентификаторы учётных записей, такие как номер телефона и данные резервного копирования на «Google Диск». Информация передаётся на управляющий сервер, в результате чего злоумышленники могут клонировать сессии WhatsApp на своих устройствах. Модульная архитектура вируса технически позволяет использовать другие полезные нагрузки для любого другого приложения на устройстве. Устройства с обновлениями после мая 2021 года защищены от NoVoice, потому что эксплуатируемые вирусом уязвимости были закрыты несколько лет назад, сообщили ресурсы BleepingComputer в Google и добавили: «В качестве дополнительной меры защиты Google Play Protect автоматически удаляет эти приложения и блокирует новые установки. Пользователям всегда следует устанавливать обновления безопасности, доступные для их устройств». Владельцам уже подвергшихся заражению устройств, однако, следует считать их и содержащиеся на них данные скомпрометированными. Мошенники начали маскировать вредоносы под утекшие исходники Anthropic Claude Code

03.04.2026 [16:03],

Павел Котов

На этой неделе произошла утечка исходного кода сервиса Anthropic Claude Code — компания приняла меры, чтобы защитить его, но скандалом воспользовались мошенники, и в некоторых случаях любопытным пользователям доставался не ценный продукт, а его подделка с вредоносным ПО.

Источник изображения: Kevin Horvat / unsplash.com Наиболее ярким примером стал репозиторий на GitHub, в котором содержится вирус Vidar похищающий учётные данные, данные банковских карт и историю браузера, и троян GhostSocks, используемый для проксирования сетевого трафика. «В файле README даже утверждается, что код раскрыли через файл .MAP в пакете NPM, а затем его пересобрали в рабочий форк с „разблокированными“ корпоративными функциями и без ограничений на запросы», — отметили эксперты по вопросам кибербезопасности из отдела ThreatLabz компании Zscaler. Ссылка на этот репозиторий GitHub появлялась в верхней части поисковой выдачи Google. Впоследствии проект пропал из поля зрения, но на платформе оставались как минимум два других вредоносных проекта с троянами, маскирующиеся под исходный код Claude Code, у одного из которых было 793 форка и 564 звезды. В одном из случаев из архива .7Z распаковывался написанный на языке Rust вредонос-дропер, который также загружал на компьютер жертвы пару Vidar и GhostSocks. Инцидент в очередной раз демонстрирует, что киберпреступники нередко пытаются нажиться за счёт громких продуктов, создавая их вредоносные клоны разной степени схожести. Рекомендуется соблюдать осторожность с тем, что загружается из интернета. Хакеры подсадили троян в одну из самых скачиваемых библиотек JavaScript

31.03.2026 [20:45],

Анжелла Марина

Хакерам удалось скомпрометировать аккаунт ведущего разработчика библиотеки Axios в реестре npm и опубликовать две вредоносные версии пакета, распространявшие кроссплатформенный троян удалённого доступа. Заражённые релизы axios@1.14.1 и axios@0.30.4 были доступны для загрузки в течение двух-трёх часов. Эксперты по безопасности рекомендуют считать скомпрометированными все системы, на которых выполнялась установка этих версий.

Источник изображения: AI По сообщению Tom's Hardware, атака зафиксирована 30 марта и была реализована через скрытую зависимость plain-crypto-js@4.2.1, представляющую из себя поддельный пакет, замаскированный под легитимную библиотеку CryptoJS, реализующую набор стандартных криптографических алгоритмов на JavaScript. При установке был запущен сценарий, который загружал вирус, адаптированный под операционные системы macOS, Windows и Linux. По данным аналитиков StepSecurity, вредоносный код связывался с управляющим сервером (sfrclak.com) всего через 1,1 секунды после начала установки npm-пакета. На macOS троян сохранялся в /Library/Caches/com.apple.act.mond, на Windows — копировал PowerShell в %PROGRAMDATA%\wt.exe, на Linux — загружал Python-версию RAT в /tmp/ld.py. Отмечается, что поскольку данную библиотеку скачивают около 100 млн раз в неделю, инцидент создал угрозу для огромной аудитории. Заражённые версии пробыли в открытом доступе примерно три часа, после чего администрация npm удалила их и заблокировала вредоносную зависимость. Эти релизы публиковались в обход стандартного конвейера CI/CD, поэтому они так и не появились в официальном репозитории Axios на GitHub. Крупные IT-компании, включая Snyk, Wiz и Vercel, выпустили предупреждения с рекомендацией считать пострадавшие машины полностью скомпрометированными и немедленно сменить все учётные данные. Брутфорс уходит в прошлое: Cloudflare назвала ИИ и дипфейки главной проблемой года

06.03.2026 [22:04],

Анжелла Марина

Компания Cloudflare опубликовала ежегодный отчёт о киберугрозах, в котором констатировала, что ландшафт угроз стал разнообразнее и опаснее. Хакеры постепенно отказываются от методов грубой силы и встраивают вредоносные действия в легитимные рабочие процессы, используя искусственный интеллект (ИИ) и облачные сервисы.

Источник изображения: Grok Ключевым трендом, зафиксированным специалистами, стало активное применение ИИ для автоматизации атак. Нейросети используются для построения карты сетей в реальном времени, написания эксплойтов и создания дипфейков, а эффективность таких методов подтверждается статистикой: пользователи попадаются на фишинговые уловки, сгенерированные искусственным интеллектом, в четыре с половиной раза чаще, чем на ухищрения, созданные человеком. В качестве примера в отчёте упоминается недавний инцидент с мошенниками, которые выдали себя за генерального директора компании во время поддельной видеоконференции в Zoom и убедили жертву установить вредоносное ПО. Помимо ИИ, Cloudflare обращает внимание на активность хакерских групп, спонсируемых государствами. Их основной мишенью становятся телекоммуникационные компании и уязвимости в сторонних API. Особую тревогу у экспертов вызывает рост числа атак через доверенные облачные сервисы, такие как «Google Календарь», Dropbox и GitHub. Злоумышленники используют эту инфраструктуру для маскировки своей вредоносной активности, делая её менее заметной для традиционных систем защиты. Отдельный блок отчёта посвящён угрозам для владельцев криптовалют. Хакеры активно охотятся за криптоинвесторами, поскольку цифровые активы не только представляют собой лёгкую добычу, но и позволяют практически бесследно выводить средства через серию запутанных транзакций. Для обхода методов многофакторной аутентификации преступники всё чаще применяют инфостилеры (Infostealer) — программы, похищающие учётные данные и криптографические токены прямо с устройств жертв. Не осталась без внимания и проблема DDoS-атак. В отчёте фиксируется рост гиперобъёмных, но коротких по времени атак, способных парализовать работу даже защищённых сайтов. Специалисты Cloudflare резюмировали, что киберпреступники становятся умнее, а распространение ИИ лишь понижает порог входа в эту сферу, позволяя проводить сложные атаки далеко не самым опытным хакерам. Вирус из коробки: тысячи совершенно новых Android-смартфонов оказались заражены Keenadu — в том числе в России

17.02.2026 [15:15],

Владимир Мироненко

«Лаборатория Касперского» обнаружила вредоносное программное обеспечение Keenadu на 13 тыс. совершенно новых Android-устройствах, в том числе на 9 тыс. смартфонах и планшетах в России по состоянию на начало февраля 2026 года, сообщают «Ведомости» со ссылкой на представителя компании. Также случаи компрометации новых устройств были зафиксированы в Японии, Германии, Бразилии и Нидерландах.

Источник изображения: Kevin Horvat/unsplash.com По словам аналитиков компании, на некоторые устройства вирус попадал на одном из этапов цепочки поставок при программировании благодаря имитации легитимных компонентов системы. В компании сообщили и о других способах распространения Keenadu, например, через магазины приложений или путём внедрения в системные приложения. В том же Google Play эксперты ИБ-компании обнаружили несколько приложений с Keenadu. Речь идёт о программах для умных домашних камер, которые скачали более 300 тыс. раз (в данный момент они уже удалены). При их запуске злоумышленники могли открывать невидимые вкладки веб-браузера внутри приложений, чтобы взаимодействовать с рекламными элементами на различных сайтах без ведома пользователя, сообщили в компании. В основном Keenadu используется для мошенничества с рекламой, используя зараженные устройства в качестве ботов, которые накручивают переходы по ссылкам в рекламных объявлениях. Также вирус может применяться и в других целях, обеспечивая полный контроль над устройством и доступ к конфиденциальным данным. С его помощью могут быть скомпрометированы конфиденциальные данные, в том числе фото и видео, личные сообщения, банковские реквизиты, отметки геолокации. Кроме того, зловред может отслеживать поисковые запросы пользователей в Google Chrome, в том числе в режиме инкогнито, сообщил представитель компании. В «Лаборатории Касперского» рассказали, что если вирус был встроен в системные приложения, то его функциональность ограничивается, и он не может заражать другие приложения на устройстве, но при этом обеспечивает возможность загрузки сторонних программ по выбору злоумышленников без ведома пользователей. Руководитель отдела защиты информации InfoWatch ARMA Роман Сафиуллин назвал попадание вредоносного софта на совершенно новые устройства классическим примером атаки на цепочку поставок. Производители ПО регулярно используют сторонние библиотеки или компоненты с открытым исходным кодом, и если заразить репозиторий такого компонента, вредонос автоматически попадает в прошивку или в предустановленное системное ПО вместе с очередным обновлением кода от вендора, пояснил эксперт. Ещё один вариант — внедрение вредоноса на фабрике-сборщике, продолжил он. Также существует вероятность получить «в подарок» предустановленный вредонос в рамках серого импорта и через перекупщиков, добавил он. Распространяющийся через пиратские копии игр вирус RenEngine loader заразил 400 тыс. ПК

07.02.2026 [12:57],

Павел Котов

Эксперты в области кибербезопасности обнаружили вирус RenEngine loader, который, возможно, заразил более 400 000 компьютеров под управлением Windows по всему миру. Он распространяется с пиратскими копиями игр для ПК.

Источник изображения: Xavier Cee / unsplash.com Угрозу обнаружили исследователи из компании Cyderes — вирус поставляется, в частности, с играми серий Far Cry, Need for Speed, FIFA и Assassin’s Creed. Вредоносу присвоили название RenEngine loader — он внедряется в легитимный установщик игр Ren’Py. Вирус существует как минимум с апреля прошлого года и остаётся активным; в октябре он получил крупное обновление с модулем телеметрии и обращением к одному адресу при каждом запуске. По этому адресу исследователи подсчитали, что к настоящему моменту заражены более 400 000 машин. Ежедневно вредонос регистрирует от 4000 до 10 000 жертв — наибольшая концентрация пострадавших зафиксирована в Индии, США, Бразилии и России. Эксперты указали адрес сайта, через который скачиваются заражённые игры — он и ранее был замечен в других кампаниях по распространению вредоносного ПО.

География распространения RenEngine. Источник изображения: cyderes.com Загрузчик RenEngine пытается установить на ПК программу для кражи данных ARC, которая собирает такую информацию как «сохранённые пароли браузера, файлы cookie, данные криптовалютных кошельков и средств автозаполнения, сведения о системе и содержимое буфера обмена». Через RenEngine loader устанавливались и другие полезные нагрузки, в том числе Rhadamanthys, Async RAT и Xworm — они используются для кражи данных и удалённого управления ПК. Из популярных антивирусов на RenEngine loader на ранних этапах реагируют пока только Avast, AVG и Cynet. В остальных случаях при подозрении на заражение рекомендуется воспользоваться средствами восстановления Windows или переустановить систему. Учёные нашли альтернативную эволюцию — в космосе бактерии и вирусы развиваются иначе

20.01.2026 [18:13],

Сергей Сурабекянц

Контролируемый эксперимент на борту Международной космической станции (МКС) показал, что в космосе микроскопическая жизнь подчиняется иным законам и даже простая вирусная инфекция протекает по-другому. Когда бактерии и вирусы-фаги взаимодействуют в условиях микрогравитации, оба организма эволюционируют новыми способами, не наблюдаемыми на Земле. Понимание того, как микробы адаптируются в этой среде, может дать учёным новую основу для разработки биотехнологий.

Источник изображения: everypixel.com Результаты, опубликованные в журнале PLOS Biology, получены исследователями из Университета Висконсина в Мэдисоне. Они изучили взаимодействие между кишечной палочкой (Escherichia coli, E. coli) и инфицирующим её вирусом — бактериофагом T7. Идентичные образцы параллельно культивировались как на Земле, так и на орбите, чтобы понять, как отсутствие гравитации влияет на циклы заражения, скорость мутаций и стратегии выживания. На Земле жидкости, содержащие микробы, постоянно перемешиваются конвекцией – тёплые области поднимаются, холодные опускаются. Это движение способствует частым столкновениям вирусов и бактерий, ускоряя инфекцию и размножение. Однако в условиях микрогравитации эти привычные потоки исчезают. Без гравитационного перемешивания всё остаётся в подвешенном состоянии — взаимодействия зависят лишь от медленного молекулярного дрейфа, а не от естественного движения жидкости.

Источник изображения: techspot.com Исследовательская группа обнаружила, что, хотя фаги на борту МКС все ещё могли инфицировать кишечную палочку, этот процесс протекал гораздо медленнее. Меньшее количество столкновений заставило как бактерии, так и вирусы адаптироваться. Фаги начали оптимизировать свою способность прикрепляться к клеткам, с которыми они сталкивались, в то время как бактерии тонко настраивали поверхностные рецепторы, чтобы противостоять этим же атакам. Замедленная, но непрерывная борьба изменила генетический ландшафт обоих организмов. Полногеномное секвенирование показало, что в образцах с МКС развились уникальные мутации, отсутствующие в контрольной группе на Земле. Фаги, появившиеся в космосе, накопили генетические изменения, которые повысили их способность связываться с бактериальными рецепторами, в то время как кишечная палочка изменила гены, участвующие в работе этих рецепторов, чтобы противостоять вирусной атаке. Исследователи использовали глубокое мутационное сканирование — высокоточный метод картирования эффектов тысяч мутаций — чтобы отследить, как эти изменения перестраивают белки, связывающие рецепторы фагов. Эта молекулярная перестройка имела неожиданный эффект. Когда эволюционировавшие в космосе фаги были позже протестированы на Земле, они оказались более эффективными против штаммов кишечной палочки, вызывающих инфекции мочевыводящих путей — патогенов, часто устойчивых к стандартным фагам Т7.

Источник изображения: rupixel.ru Хотя по словам руководителя исследования Сриватсана Рамана (Srivatsan Raman) это открытие стало случайным, его последствия выходят далеко за пределы МКС. Наблюдения за эволюцией в замедленной среде демонстрируют, как вирусы манипулируют своим генетическим кодом в ограниченных условиях. Эта информация может лечь в основу новых стратегий разработки фаговых терапевтических средств — специально созданных вирусов, нацеленных на бактерии, устойчивые к антибиотикам. По мнению исследователей, главным практическим препятствием подобных экспериментов остаётся их высокая стоимость, но результаты могут улучшить методы лечения земных инфекций и повысить медицинские меры безопасности для астронавтов, находящихся в длительных миссиях на Луну или Марс. Обнаружен VoidLink — опасный модульный вирус для Linux

14.01.2026 [13:16],

Павел Котов

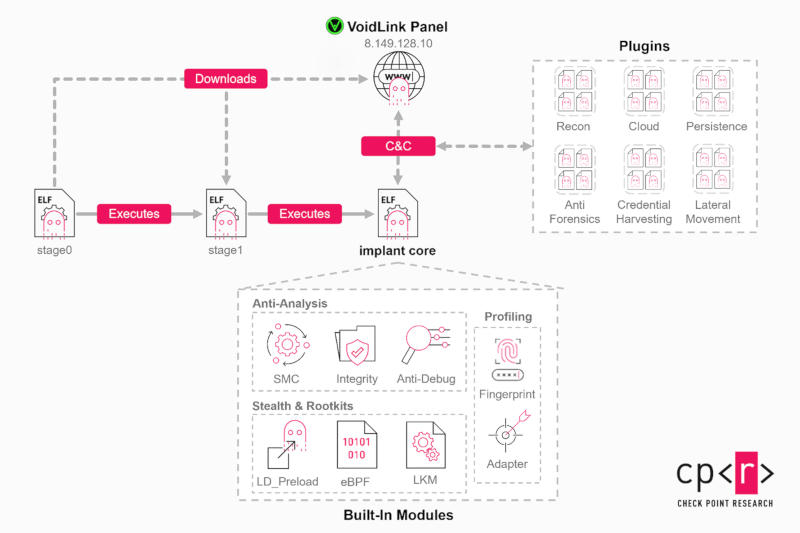

Эксперты в области кибербезопасности из компании Check Point Research обнаружили нестандартный вредонос, для которого в исходном коде указывается название VoidLink. К нему можно подключить более 30 модулей и настроить возможности атаки в соответствии с потребностями злоумышленников на каждой заражённой машине.

Источник изображений: Check Point Research Модули могут обеспечить VoidLink дополнительную скрытность и развернуть специальные инструменты для получения информации, повышения системных привилегий и горизонтального перемещения внутри скомпрометированной сети. Компоненты легко добавляются или удаляются по мере изменения целей в ходе кампании. Сейчас VoidLink может атаковать машины в популярных облачных сервисах, автоматически определяя размещение в инфраструктуре AWS, GCP, Azure, Alibaba и Tencent; по некоторым признакам, в будущих релизах добавится поддержка платформ Huawei, DigitalOcean и Vultr. Чтобы определить, в каком облачном сервисе размещена машина, VoidLink анализирует метаданные, используя API соответствующего поставщика. Уже много лет существуют схожие фреймворки, нацеленные на серверы Windows, но на машинах под Linux они встречаются намного реже. Это указывает, что набор целей киберпреступников расширяется, включая системы на Linux, облачную инфраструктуру и среды развёртывания приложений — организации всё чаще переносят ПО в облако. Интерфейс VoidLink локализован для связанных с Китаем операторов, то есть и создать модульный вирус могли в этой стране; символы и комментарии в коде указывают, что он ещё находится в разработке. Признаков заражения машин VoidLink в реальных условиях выявить пока не удалось — исследователи обнаружили его в серии кластеров вредоносного ПО для Linux в VirusTotal. В набор бинарных файлов входят двухэтапный загрузчик; финальный имплант включает основные встроенные модули, которые могут дополняться плагинами.  Авторы исследования выделили основные возможности VoidLink:

Признаков атак на машины с VoidLink обнаружить пока не удалось, поэтому от администраторов систем не требуется предпринимать какие-либо активные действия немедленно, но при работе с машинами под Linux приходится проявлять все большую бдительность, указывают эксперты. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |