|

Опрос

|

реклама

Быстрый переход

Колонку Creative превратили в инструмент для взлома ПК — компания уязвимость отрицает и исправлять не будет

03.06.2026 [18:51],

Сергей Сурабекянц

Исследователь безопасности Расмус Мурац (Rasmus Moorats) обнаружил две опасные уязвимости в компьютерной колонке Creative Sound Blaster Katana V2X, позволяющие удалённо загружать пользовательскую прошивку через Bluetooth, а затем использовать её в качестве клавиатуры для ввода любых команд в ПК. Компания Creative отказалась признать эту проблему и выпускать исправление не планирует.

Источник изображений: Rasmus Moorats Исследование описывает две критические уязвимости. Во-первых, интерфейс Bluetooth Low Energy колонки раскрывает весь протокол команд любому ближайшему устройству без аутентификации — команды, требующие подтверждения по USB, проходят совершенно беспрепятственно и без проверки по BLE. Во-вторых, колонка принимает обновления прошивки без криптографической подписи. Защита осуществляется только с помощью контрольной суммы SHA-256, которую легко модифицировать. В совокупности перечисленные уязвимости позволяют злоумышленнику незаметно загрузить в устройство собственную прошивку по беспроводной сети, без сопряжения или какого-либо вмешательства в устройство. Затем эта прошивка использует тот факт, что Katana V2X является доверенным USB-периферийным устройством на хост-компьютере. Она добавляет признак клавиатуры к существующему дескриптору HID и внедряет произвольные нажатия клавиш после перезагрузки. В демонстрационном примере взломанная версия отображается в терминале. Bluetooth-модуль динамика не имеет выключателя и остаётся активным даже в спящем режиме, что постоянно оставляет устройство доступным для атаки. Компания Creative была уведомлена об этой уязвимости, но признавать и исправлять проблему отказалась. По словам Мураца, последняя официальная прошивка по-прежнему уязвима. Исследователь опубликовал эксплойт для Creative Sound Blaster Katana V2X, который не требует физического доступа или сопряжения. Он превращает компьютерную звуковую панель в скрытый инжектор нажатий клавиш, и все это на расстоянии до 15 метров. На странице исследователя доступен сторонний инструмент защиты, v2x-patcher, который блокирует CTP-over-Bluetooth на уровне прошивки. Такой способ исправления уязвимости, вероятно, приведёт к отказу мобильного приложения Creative. В Linux обнаружена очередная серьёзная уязвимость — и ей уже десять лет

23.05.2026 [16:57],

Павел Котов

В ОС Linux обнаружена серьёзная уязвимость, позволяющая любому пользователю получить административный доступ к машине. Ошибка существует в коде платформы с 2016 года — она затрагивает популярные дистрибутивы, в том числе Red Hat, SUSE, Debian, Fedora, AlmaLinux и CloudLinux.

Источник изображения: Fotis Fotopoulos / unsplash.com Потенциальный злоумышленник может воспользоваться уязвимостью для чтения закрытых файлов и выполнения команд с наивысшим уровнем привилегий. Уязвимость за номером CVE-2026-46333 имеет среднюю степень угрозы (5,5 из 10). Когда выполняемая с правами администратора программа переходит в режим завершения работы, Linux должен немедленно прерывать доступ других программ к ней. Но из-за ошибки это происходит на долю секунды позже, чем следует, что позволяет обычным, непривилегированным пользователям использовать этот короткий промежуток времени. Потенциальный злоумышленник может получить копию открытых соединений и файлов закрывающейся программы, прежде чем они исчезнут. Обнаружившие проблему специалисты компании Qualys создали четыре работающих эксплойта, демонстрирующих практическую опасность — работоспособность эксплойтов подтвердилась на дистрибутивах Debian 13, Ubuntu 24.04/26.04, Fedora 43 и 44. Исследователи в конфиденциальном порядке сообщили о проблеме специалистам по безопасности ядра Linux 11 мая 2026 года, и три дня спустя, 14 мая, был выпущен соответствующий патч, но вскоре после этого появился независимый эксплойт, основанный на публичном коммите — это нарушило эмбарго и вынудило разработчиков раскрыть информацию о проблеме. Администраторам систем рекомендуется немедленно обновить ядро; если это не представляется возможным, следует увеличить значение параметра «kernel.yama.ptrace_scope» до «2», что заблокирует публичные эксплойты. Хостам, на которых на момент действия уязвимости находились недоверенные локальные пользователи, рекомендуется рассматривать ключи SSH и локально кешированные учётные данные как скомпрометированные, и как можно скорее их заменить. Microsoft придумала временную заплатку для уязвимости YellowKey в BitLocker

22.05.2026 [12:00],

Павел Котов

Ранее эксперт в области кибербезопасности под псевдонимом Nightmare-Eclipse рассказал об уязвимостях, которые обозначил как YellowKey и GreenPlasma и даже создал эксплойты для них. Microsoft предложила временное решение проблемы YellowKey.

Источник изображения: BoliviaInteligente / unsplash.com Схема атаки YellowKey основана на уязвимости в среде восстановления Windows (WinRE), которую можно использовать для обхода средств шифрования BitLocker. В Microsoft эту уязвимость в полной мере пока не закрыли, но предложили способ частично её устранить — это потребует некоторых действий со стороны администраторов систем. Лучший способ защититься от YellowKey, отметили в Microsoft, — это настроить BitLocker так, чтобы он одновременно обращался к TPM и требовал ввести PIN-код; можно также удалить файл AutoFSTX.exe из BootExecute в WinRE. Пользователям BitLocker, чьи системы уже защищены PIN-кодом, можно не беспокоиться о YellowKey; остальным же рекомендовано следовать инструкциям Microsoft и запустить скрипт для решения проблемы. Эксперты в области кибербезопасности компании LevelBlue изучили открытые Nightmare-Eclipse уязвимости и отметили, что большинство проблем Microsoft так и не решила. Компания защитила Windows от эксплойта BlueHammer для Windows Defender, но не от RedSun и UnDefend. Схему атаки YellowKey частично удалось нейтрализовать, но вопрос с эксплойтом GreenPlasma остаётся открытым — к счастью, автор исследования не привёл его целиком. В части YellowKey специалисты LevelBlue порекомендовали отключить в системах загрузку с USB-накопителей, включить механизм ASR в Microsoft Defender и принять иные меры предосторожности. Следует отметить, что для эксплуатации обнаруженных уязвимостей требуется либо прямой доступ к компьютеру, либо удалённый доступ через скомпрометированные учётные данные — например, через украденный аккаунт VPN. Исследователи рассказали, как ИИ Mythos помог взломать новейшую систему защиты памяти Apple

15.05.2026 [10:55],

Павел Котов

Группа исследователей в области кибербезопасности Calif при помощи модели искусственного интеллекта Anthropic Mythos обнаружила две опасные уязвимости в Apple macOS и за пять дней разработала схему атаки. Сейчас исследователи поделились подробностями взлома, а Apple прокомментировала ситуацию.

Источник изображений: Steve A Johnson / unsplash.com Целью атаки является представленная Apple в минувшем году аппаратная система обеспечения безопасности памяти Memory Integrity Enforcement (MIE), разработанная, чтобы значительно усложнить выполнение эксплойтов, связанных с повреждением памяти. В основе MIE лежит выпущенная в 2019 году технология Arm Memory Tagging Extension (MTE). «MTE, по сути — система маркировки и проверки меток памяти: каждый выделяемый блок памяти помечается секретным ключом; аппаратные компоненты гарантируют, что все последующие запросы на доступ к памяти будут удовлетворяться только в том случае, если в запросе содержится секретный ключ. Если секретные ключи не совпадают, приложение аварийно завершает работу, и событие регистрируется в журнале. Это позволяет разработчикам оперативно выявлять ошибки повреждения памяти по мере из возникновения», — пояснили в Apple. Компания усовершенствовала MTE, реализовала его с использованием аппаратных компонентов как MIE и встроила эту технологию во все модели iPhone 17 и iPhone Air. Впоследствии Apple развернула эту технологию и на macOS для компьютеров на чипах M5.  «Apple потратила пять лет на разработку [MIE]. Возможно, и несколько миллиардов долларов. Согласно их исследованиям, MIE блокирует все общедоступные цепочки эксплойтов против современных iOS, в том числе недавно опубликованные комплекты эксплойтов Coruna и Darksword. <..> Наша схема оказалась фактически случайным открытием. Брюс Данг (Bruce Dang) обнаружил ошибки 25 апреля. Дион Блазакис (Dion Blazakis) присоединился к Calif 27 апреля. Джош Мейн (Josh Maine) разработал инструменты, и к 1 мая у нас был рабочий эксплойт. Эксплойт представляет собой цепочку [действий для] повышения привилегий на уровне ядра, основанную только на данных и нацеленную на macOS 26.4.1 (25E253). Она начинается непривилегированным локальным пользователем, использует только обычные системные вызовы и заканчивается получением root-оболочки. Процесс реализации включает две уязвимости и несколько методов, нацеленных непосредственно на „железо“ M5 со включённым MIE на уровне ядра», — рассказали в Calif. В процессе работы над проектом модель Anthropic Mythos постоянно оказывала помощь исследователям. «Mythos Preview — мощная модель: обучившись производить атаки на определённый класс уязвимостей, она умеет обобщать свои знания практически на любую уязвимость этого класса. Mythos быстро обнаружила ошибки, потому что они относятся к известному классу уязвимостей. Но MIE — это новая, лучшая в своём классе система защиты, поэтому автономный её обход может быть непростой задачей. Вот тут и пригодился человеческий опыт. Наши мотивы отчасти состояли в том, чтобы проверить, что можно сделать, когда лучшие модели работают вместе с экспертами. Успешное внедрение эксплойта на основе повреждения памяти ядра против лучших средств защиты за неделю — это примечательно и во многом говорит в пользу такого сочетания», — добавили исследователи. Материалы своего проекта они привезли в штаб-квартиру Apple Park и рассказали о проблеме непосредственно сотрудникам компании. Подробности эксплойта его создатели не публикуют для широкой публики, чтобы дать компании возможность выпустить обновление и исправить ошибки. Linux снова под ударом: раскрыт эксплойт Fragnesia, который превратит любого пользователя в администратора

13.05.2026 [17:13],

Дмитрий Федоров

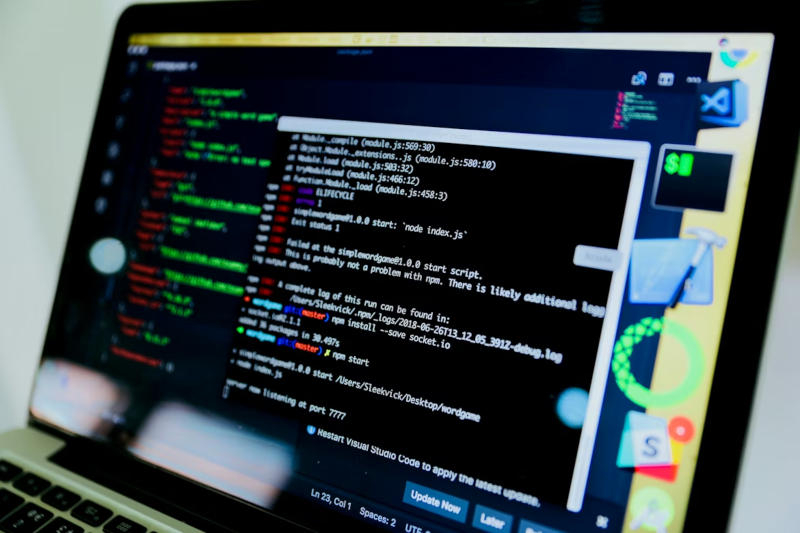

Эксперт по кибербезопасности раскрыл подробности универсального эксплойта Fragnesia для локального повышения привилегий в Linux, который позволяет любому непривилегированному пользователю получить полный root-доступ, то есть права суперпользователя. Эксплойт принадлежит к новому классу уязвимостей Dirty Frag и использует логическую ошибку глубоко в сетевой подсистеме ядра Linux. Технические детали вместе с однострочным PoC-кодом (proof of concept — работающий демонстрационный эксплойт) уже находятся в открытом доступе.

Источник изображения: Gabriel Heinzer / unsplash.com Название Fragnesia отсылает к конкретному дефекту в управлении памятью ядра Linux. Как поясняет исследователь Уильям Боулинг (William Bowling) из команды V12 — компании в области кибербезопасности, которая использует агентный ИИ для поиска уязвимостей, — при объединении сетевых буферов внутренняя структура ядра skb (socket buffer) перестаёт учитывать, что фрагмент данных используется совместно с другим процессом. Эта ошибка открывает возможность для злоупотребления подсистемой ESP-in-TCP — протоколом шифрования трафика внутри TCP-соединений. Когда TCP-сокет переводится в определённый режим после того, как данные были переданы из файла через системный вызов splice, ядро ошибочно принимает обычные файловые страницы за зашифрованные данные. В отличие от большинства серьёзных уязвимостей ядра, Fragnesia не требует сложного состояния гонки — ситуации, при которой результат зависит от порядка выполнения параллельных операций. Вместо этого атака нацелена на страничный кэш VFS — область оперативной памяти, в которой операционная система (ОС) хранит недавно прочитанные файлы для ускорения повторного доступа. Подбирая криптографические nonce (одноразовые числа), атакующий применяет побитовую операцию XOR с нужными значениями непосредственно к кэшированным страницам и тем самым получает возможность изменять содержимое файлов, формально доступных только для чтения. Исследователь продемонстрировал атаку на практике, перезаписав первые 192 байта системной утилиты /usr/bin/su небольшим вредоносным кодом. В отчёте отмечается, что модификация затрагивает только страничный кэш и не сохраняется на диск, поэтому двоичный файл на носителе остаётся нетронутым. Однако когда система пытается выполнить кэшированную версию основной утилиты su, вместо штатной программы запускается код атакующего, и пользователь получает root-оболочку — командную строку с правами суперпользователя. После этого система остаётся скомпрометированной: любой, кто вызовет утилиту su на этой машине, также получит права администратора, пока кэш не будет очищен вручную или машина не будет перезагружена. Особую тревогу вызывает простота запуска. Исследователь опубликовал последовательность команд, которая клонирует репозиторий с кодом эксплойта, компилирует его и запускает — всё в одну строку терминала. Уязвимости подвержены все версии ядра Linux, выпущенные до 13 мая 2026 года. Если оперативно установить обновление ядра невозможно, исследователи рекомендуют в качестве временной меры отключить затронутые модули командой rmmod esp4 esp6 rxrpc. Универсальный характер Fragnesia делает немедленную установку патча — исправления программного кода — единственной надёжной мерой защиты для Linux-инфраструктуры. ИИ сломал правила кибербезопасности — 90-дневное окно раскрытия уязвимостей теперь мертво

12.05.2026 [17:33],

Дмитрий Федоров

Исследователь безопасности Химаншу Ананд (Himanshu Anand) заявил, что отраслевой стандарт 90-дневного окна раскрытия уязвимостей фактически мёртв. Сам Ананд с помощью ИИ-инструментов создал рабочий эксплойт для уже исправленной уязвимости за 30 минут, а независимые исследователи массово обнаруживают одни и те же уязвимости за считанные дни.

Источник изображения: Sasun Bughdaryan / unsplash.com Поводом стали две свежие уязвимости повышения привилегий в ядре Linux — Copy Fail и Dirty Frag: обе позволяли получить права администратора через локальную учётную запись. Информацию о Dirty Frag раскрыли чуть больше чем через неделю после её передачи команде разработки ядра Linux, задолго до привычных 90 дней. Предположительно, исследователи поспешили, потому что уязвимость уже активно эксплуатировалась хакерами. Масштаб проблемы Ананд показал на собственном примере: он нашёл уязвимость в неназванном интернет-магазине, позволявшую покупать товары за $0, и отправил отчёт, но выяснилось, что за предшествующие шесть недель о той же ошибке сообщили ещё 10 исследователей. Ананд заключил, что специалисты по кибербезопасности, использующие ИИ, сходились на одних и тех же ошибках практически одновременно. Другой расследователь инцидентов подтвердил, что при появлении новой уязвимости он видит волну дублирующихся отчётов за считанные дни и задаётся вопросом, что мешает злоумышленникам делать то же самое до её устранения. ИИ не умнее человека, но он работает круглосуточно и крайне эффективен в распознавании закономерностей, а большинство эксплойтов коренится именно в повторяющихся ошибках кода. Ананд продемонстрировал это на фреймворке React, собрав эксплойт для уже закрытой уязвимости за 30 минут. По словам Ананда, 90-дневное окно не защищает никого, а ежемесячные циклы обновлений тоже мертвы, поскольку 30-дневный промежуток между обнаружением и исправлением предполагает, что злоумышленники медленнее релизного конвейера. Он призывает относиться к каждой критической уязвимости как к P0 (наивысший приоритет инцидента в системах баг-трекинга), исправлять немедленно и встроить ИИ в процессы проверки кода. Ананд резюмирует, что пока разработчик читает описания CVE, злоумышленник уже изучает git log --diff-filter=M — и выигрывает. Открытое программное обеспечение превращается в обоюдоострое оружие: ИИ используют доступность кода и для защиты, и для атаки. Впрочем, патч может появиться за считанные часы — команда Mozilla выпустила 423 исправления только за апрель. Для закрытого ПО перспектива хуже: ИИ-боты столь же хороши в декомпиляции и сетевом сканировании, и вполне вероятно, что Microsoft, Apple или Google переживут свой момент Copy Fail скорее рано, чем поздно. Власти США намерены резко ускорить устранение критических уязвимостей в IT-системах

02.05.2026 [15:50],

Павел Котов

Курирующие вопросы кибербезопасности американские ведомства рассматривают возможность резко сократить сроки устранения критических уязвимостей в государственных IT-системах. Инициатива связана с опасениями, что хакеры начнут применять мощные средства искусственного интеллекта, такие как модель Anthropic Mythos.

Источник изображения: Mohammad Rahmani / unsplash.com Срок реагирования на активно эксплуатируемые уязвимости могут сократить с двух или трёх недель до трёх дней, стало известно Reuters. В последние недели нарастают опасения по поводу возможностей и распространения ИИ-моделей класса Mythos и OpenAI GPT-5.4-Cyber. Хакеры пользуются ИИ минимум с 2023 года, но модели последнего поколения оказались способны быстро выявлять неизвестные ранее уязвимости или эксплуатировать недавно обнаруженные в сложных атаках. Если раньше киберпреступникам требовались дни, недели и даже месяцы для разработки средств эксплуатации уязвимостей, то сейчас этот промежуток сократился до нескольких часов. Предложения по срокам обсуждают исполняющий обязанности главы Агентства по кибербезопасности и защите инфраструктуры (CISA) Ник Андерсен (Nick Andersen) и национальный директор по кибербезопасности США Шон Кэрнкросс (Sean Cairncross). CISA уже не первый год ведёт список известных и эксплуатируемых уязвимостей, которые считаются приоритетными — информация о таких ошибках находится в открытом доступе, и они активно эксплуатируются киберпреступниками или разведками других стран. Ранее на устранение таких уязвимостей выделялся срок в три недели, сейчас его уменьшили до двух и рассматривают возможность установить как стандарт срок всего в три дня. Последствия выпуска моделей ИИ последнего поколения озадачили не только органы государственной власти, но и представителей бизнеса — в частности, отрасли кибербезопасности. В затруднительном положении оказалась банковская сфера; регулирующие органы тем временем всё ещё пытаются оценить степень опасности новых технологий. Исследователь слил уязвимости Windows, которые проигнорировала Microsoft — хакеры уже их используют

18.04.2026 [08:20],

Анжелла Марина

Хакеры воспользовались выложенным в Сеть кодом неисправленной уязвимости Windows для атаки как минимум на одну организацию. Код недавно опубликовал недовольный исследователь безопасности, известный под псевдонимом Chaotic Eclipse, после того, как Microsoft не отреагировала на его сообщение об обнаружении уязвимостей.

Источник изображения: AI Как сообщает TechCrunch, специалисты компании Huntress зафиксировали использование трёх уязвимостей Windows, получивших названия BlueHammer, UnDefend и RedSun. Данные бреши затрагивают антивирус Windows Defender и позволяют злоумышленникам получить права администратора на поражённом компьютере. Код для эксплуатации этих уязвимостей был опубликован Chaotic Eclipse на GitHub. «Я не блефовал перед Microsoft, и я делаю это снова, — написал он. — Огромное спасибо руководству MSRC за то, что это стало возможным», — добавил Chaotic Eclipse, имея в виду Центр реагирования на кибератаки Microsoft, который расследует и обрабатывает сообщения об уязвимостях. На данный момент Microsoft выпустила патч только для одной из трёх уязвимостей — BlueHammer, исправление для которой стало доступно на этой неделе. Остальные две бреши, UnDefend и RedSun, остаются неустранёнными, продолжая представлять угрозу для систем. Личности самих хакеров, а также их цели пока не установлены. Джон Хэммонд (John Hammond), исследователь из Huntress, отметил, что доступность готовых инструментов для атак превращает защиту в изматывающую гонку с преступниками. Представитель Microsoft Бен Хоуп (Ben Hope) в ответ заявил, что компания поддерживает скоординированное раскрытие уязвимостей и устранение проблем до их публичного раскрытия. Чат-бот Anthropic Claude Opus написал эксплойт для Google Chrome всего за $2283

17.04.2026 [13:29],

Павел Котов

Исследователь в области кибербезопасности Мохан Педхапати (Mohan Pedhapati) рассказал, как при помощи модели искусственного интеллекта Anthropic Claude Opus 4.6 написал полную цепочку эксплойтов для взлома движка JavaScript V8 в браузере Google Chrome 138, на котором работает актуальный клиент Discord.

Источник изображения: anthropic.com Процесс написания цепочки эксплойтов занял неделю, сообщил исследователь — в процессе были израсходованы 2,3 млрд токенов и $2283 за доступ к ИИ-модели через API; он также приложил собственные усилия, в общей сложности проведя 20 часов в решении задач по устранению тупиковых ситуаций. Сумма, в которую обошлось создание схемы взлома, представляется значительной для одиночки, признал Мохан Педхапати; с другой стороны, без посторонней помощи человек работал бы над аналогичным проектом несколько недель. Проект оказался выгодным и в экономическом плане — вознаграждение от Google и Discord за сообщение о таком эксплойте может составить около $15 000. И это только легальный рынок — за уязвимость нулевого дня киберпреступники могли бы заплатить другие деньги. Многие сервисы выпускают свои приложения на фреймворке Electron, который, в свою очередь, основывается на Chrome — так делают не только в Discord, но и, например, в Slack. Вот только актуальный код фреймворка на одну версию отстаёт от браузера, а разработчики приложений не всегда оперативно обновляют зависимости, да и пользователи не всегда ставят последние версии приложений. Клиент Discord автор опыта выбрал потому, что он работает на Chrome 138, то есть отстаёт от текущей версии браузера на девять основных версий. Любой начинающий программист, указывает Мохан Педхапати, при наличии достаточного терпения и ключа API для доступа к ИИ-модели способен взломать необновлённое ПО — «это вопрос времени, а не вероятности». Более того, «каждый патч — это, по сути, подсказка для эксплойта», потому что проекты с открытым исходным кодом разрабатываются прозрачно, то есть исправления часто оказываются общедоступными в коде ещё до того, как выпускается обновлённая версия программы в целом. Чтобы защитить приложения от подобных атак, эксперт рекомендует внимательнее следить за зависимостями и оперативно вносить изменения, а также выпускать патчи безопасности автоматически, чтобы пользовательское ПО не оставалось уязвимым, если обновление установить просто забыли. Наконец, проектам с открытым исходным кодом следует соблюдать осторожность при публикации подробных данных об уязвимостях. Rowhammer адаптировали для взлома компьютеров через видеокарты — разработаны эксплойты GDDRHammer и GeForge

03.04.2026 [12:39],

Павел Котов

Две группы учёных независимо друг от друга разработали концепции атаки GDDRHammer и GeForge — схемы подмены данных в памяти видеокарт. Этот эксплойт открывает гипотетическому злоумышленнику неограниченный доступ к ресурсам всей системы вплоть до повышения привилегий пользователя.

Источник изображений: gddr.fail В 2014 году исследователи впервые продемонстрировали схему атаки Rowhammer: многократный быстрый доступ к оперативной памяти создаёт электрические помехи, которые позволяют подменять значения битов — нулей на единицы и наоборот. На следующий год другая группа учёных показала, что если прицельно воздействовать на определённые строки DRAM, в которых хранятся конфиденциальные данные, можно обходить защиту песочницы безопасности и повышать привилегии ограниченных в правах пользователей — тогда обе атаки работали на памяти DDR3. Схема атаки Rowhammer развивалась и дальше, и в минувшем году её адаптировали для памяти на видеокартах (GDDR). На начальном этапе исследователи подменили всего восемь битов памяти и достигли простого ухудшения качества модели искусственного интеллекта. Накануне две независимые друг от друга группы исследователей продемонстрировали два механизма атак на видеокарты Nvidia поколения Ampere — переключая биты GDDR, они добились полного контроля над памятью центрального процессора и полной компрометации целевой машины. Чтобы атака сработала, управление памятью IOMMU должно быть отключено, как это предусмотрено по умолчанию в настройках BIOS. Атака первой группы учёных получила название GDDRHammer, и она срабатывает на профессиональных видеокартах Nvidia RTX 6000 на архитектуре Ampere, но не более новой Ada, в которой используется другая GDDR, и которую исследователи ещё не подвергли обратному проектированию. Схема атаки GDDRHammer помогла исследователям добиться в среднем 129 переключений битов на каждый банк памяти и открыла возможность манипулировать распределением памяти, нарушая изоляцию таблиц страниц — структур данных, отвечающих за сопоставление виртуальных и физических адресов DRAM. В результате гипотетический злоумышленник получает возможность как считывать данные из памяти видеокарты, так и производить запись в неё. Стандартных методов защиты от атак класса Rowhammer уже недостаточно, указывают учёные, потому что они не учитывают работу с памятью на видеокарте.  Предложенная другой группой учёных схема атаки GeForge позволяет манипулировать не таблицами с адресами страниц памяти, а уровнем выше — каталогом с указанием, где хранятся эти страницы. Используя эту схему, исследователи подменили знамения 1171 битов на видеокарте Nvidia GeForce RTX 3060 и 202 — на RTX 6000. Управляя данными в каталоге таблиц памяти, исследователи получили возможность изменять целые массивы адресации, а не отдельные записи в таблицах, что открывает большее пространство для злоупотреблений. Продемонстрированный авторами проекта эксплойт GeForge завершается открытием терминала командной строки с правами root, то есть с неограниченными привилегиями на хост-машине. То же, уверяют они, можно делать на RTX 6000. Драйвер видеокарты Nvidia предусматривает хранение таблиц страниц памяти в зарезервированной области, для которой атаки класса Rowhammer не работают. Чтобы обойти эту защиту, эксплойты GDDRHammer и GeForge предусматривают перемещение этих данных в небезопасные области. В случае GDDRHammer производится воздействие на биты, отвечающие за доступ к защищённой области: эти таблицы определяют, какая область памяти доступна, и манипуляции этими данными открывают произвольный доступ ко всей памяти на видеокарте. Более того, можно менять данные таблиц на видеокартах таким образом, чтобы они ссылались на странице в основной памяти центрального процессора. В результате злоумышленнику открывается доступ к чтению и записи всей системной памяти, то есть машина компрометируется полностью. В случае GeForge изолируется и берётся под контроль участок памяти размером 2 Мбайт. Далее производятся разреженные обращения к унифицированной виртуальной памяти (UVM), в результате которых опустошается ресурс выделения памяти, предусмотренный по умолчанию драйвером, и в нужный момент высвобождается изолированный блок, чтобы драйвер выделял память в этом фрагменте. В итоге необходимая запись попадает на нужную подстраницу в этом блоке, где можно подменять значения битов. Чтобы защититься от этих схем атаки, необходимо включить в BIOS функцию IOMMU (Input-Output Memory Management Unit), которая сопоставляет видимые машине виртуальные адреса с физическими адресами в памяти хоста — она позволяет делать определённые фрагменты памяти недоступными. Но по умолчанию эта функция отключена из соображений совместимости и из-за того, что она снижает производительность системы. Ещё один способ — включить из командной строки коды коррекции ошибок (ECC), но это также грозит снижением производительности и обходится при помощи эффекта Rowhammer. Пока учёные подтвердили возможность производить атаки на видеокарты Nvidia GeForce RTX 3060 и RTX 6000 поколения Ampere образца 2020 года. Но это не исключает возможности схожим образом взламывать видеокарты других поколений и других производителей. Следует также отметить, что прецедентов эксплуатации Rowhammer в реальных условиях до сих пор не зафиксировано. Миллионы iPhone под угрозой взлома: кто-то выложил на GitHub опасный эксплойт для старых iOS и iPadOS

24.03.2026 [04:52],

Анжелла Марина

На платформе GitHub обнаружен исходный код эксплойта DarkSword, который предназначен для атак на устаревшие версии операционных систем iOS и iPadOS. Ранее информацию об этой уязвимости обнародовали компании iVerify, Lookout и подразделение Google, занимающееся анализом и отслеживанием киберугроз (GTIG).

Источник изображения: 9to5mac.com Данный эксплойт, как стало известно 9to5Mac, представляет собой цепочку из нескольких уязвимостей, включая компоненты WebKit, которые компания Apple уже устранила в обновлениях безопасности версий iOS 16.7.15, iOS 15.8.7, iPadOS 16.7.15 и iPadOS 15.8.7. В случае отсутствия этих патчей хакеры смогут похитить конфиденциальные данные пользователей и даже полностью установить контроль над устройством. Apple опубликовала на странице поддержки документ, в котором акцентировали внимание на критической важности своевременного обновления программного обеспечения даже для тех гаджетов, которые технически не поддерживают новейшие версии ОС. В документе также упоминается режим блокировки в качестве меры эффективной дополнительной защиты. Соучредитель компании iVerify Маттиас Фрилингсдорф (Matthias Frielingsdorf) сообщил, что новые версии шпионского ПО DarkSword используют ту же инфраструктуру, что и ранее проанализированные специалистами образцы. Он отметил, что файлы, загруженные на сервер, представляют собой простой код на языках HTML и JavaScript. По словам эксперта, любой пользователь сможет скопировать этот скрипт и разместить его на собственном сервере в течение нескольких минут или часов. Фрилингсдорф также добавил, что данные эксплойты будут работать сразу после запуска и не требуют от злоумышленников глубоких технических знаний архитектуры iOS, поэтому следует ожидать их активного применения в ближайшее время. В официальном комментарии представители Apple подтвердили, что осведомлены об атаках на устройства со старыми версиями ОС и напомнили о выпуске экстренного обновления 11 марта. Компания Microsoft, являющаяся владельцем GitHub, на момент подготовки материала не предоставила ответ на запрос журналистов. Google: киберпреступники активно эксплуатировали 90 уязвимостей нулевого дня в прошлом году

05.03.2026 [19:47],

Сергей Сурабекянц

Группа Google по анализу угроз (Google Threat Intelligence Group, GTIG) отследила 90 активно используемых уязвимостей нулевого дня в течение 2025 года, почти половина из них была обнаружена в корпоративном программном обеспечении и устройствах. Эта цифра на 15 % выше по сравнению с 2024 годом, когда было использовано 78 уязвимостей нулевого дня, но ниже рекордных 100 уязвимостей нулевого дня, отслеженных в 2023 году.

Источник изображений: unsplash.com Уязвимости нулевого дня — это проблемы безопасности в программных продуктах, которые злоумышленники обычно используют до того, как поставщик узнает о них и выпустит исправление. Такие уязвимости особенно высоко ценятся хакерами, поскольку часто позволяют получить доступ к системе, обойти авторизацию, осуществить удалённое выполнение кода или повысить привилегии. В отчёте GTIG отмечается, что из 90 уязвимостей нулевого дня, использованных киберпреступниками в 2025 году, 47 были нацелены на платформы конечных пользователей, а 43 — на корпоративные продукты. Наиболее часто преступники атаковали корпоративные системы, включая устройства безопасности, сетевую инфраструктуру, VPN и платформы виртуализации. Главной целью злоумышленников стала Microsoft (зафиксировано 25 атак с использованием уязвимостей нулевого дня), за ней следуют Google (11), Apple (8), Cisco и Fortinet (по 4), Ivanti и VMware (по 3). Google сообщает, что на проблемы безопасности памяти приходилось 35 % всех эксплуатируемых уязвимостей нулевого дня в прошлом году. Наиболее часто эксплуатируемой категорией в прошлом году были ошибки в операционных системах: атаки использовали 24 уязвимости нулевого дня в настольных ОС и 15 — в мобильных платформах. Количество эксплойтов нулевого дня в веб-браузерах сократилось до восьми, что является резким снижением по сравнению с предыдущими годами. Это может объясняться усилением безопасности в этой категории программного обеспечения, хотя не исключено, что злоумышленники стали использовать более сложные методы обхода защиты и лучше скрывают вредоносную активность. Впервые с тех пор, как Google начала отслеживать эксплуатацию уязвимостей нулевого дня, коммерческие поставщики шпионского ПО стали крупнейшими пользователями незадокументированных уязвимостей, превзойдя государственные шпионские группы, которые, возможно, также используют более эффективные методы сокрытия.  «Это продолжает отражать тенденцию, которую мы начали наблюдать в последние несколько лет — растущая доля эксплуатации уязвимостей нулевого дня осуществляется поставщиками шпионского ПО и/или их клиентами, что демонстрирует медленное, но верное движение в этой области», — говорится в отчёте GTIG. Исследователи Google утверждают, что среди государственных субъектов наиболее активными остаются связанные с Китаем шпионские группы, которые в 2025 году использовали 10 уязвимостей нулевого дня. Атаки были направлены в основном на периферийные устройства, устройства безопасности и сетевое оборудование для долговременного сохранения доступа. Ещё одна заметная тенденция, отмеченная в прошлом году, — рост числа случаев эксплуатации уязвимостей нулевого дня со стороны лиц, движимых финансовыми мотивами (программы-вымогатели, вымогательство данных), на долю которых приходится девять таких уязвимостей. GTIG считает, что использование инструментов ИИ поможет автоматизировать обнаружение уязвимостей и ускорить разработку эксплойтов, поэтому ожидается, что уровень эксплуатации уязвимостей нулевого дня в 2026 году останется высоким. Для обнаружения и сдерживания эксплуатации уязвимостей нулевого дня Google рекомендует сокращать поверхность атаки и привилегии, постоянно отслеживать аномальное поведение систем и поддерживать процессы быстрого обновления и реагирования на инциденты. Оружие для взлома iPhone, созданное для властей США, утекло к хакерам

05.03.2026 [12:56],

Павел Котов

Разработанный американским подрядчиком и переданный властям США механизм атаки Coruna на Apple iPhone оказался в руках хакеров, которые используют его, чтобы поражать устройства жертв по политическим и финансовым мотивам, установили исследователи в области кибербезопасности из Google.

Источник изображения: Kevin Ku / unsplash.com Атака Coruna на Apple iPhone начинается с посещения жертвой вредоносного сайта. Целиком схема представляет собой высокотехнологичный набор инструментов для взлома iPhone, в том числе пять методов взлома, позволяющих обойти все средства защиты на устройстве и незаметно установить на него вредоносное ПО — достаточно лишь посетить сайт, на котором размещён код эксплойта. В общей сложности схема Coruna эксплуатирует 23 уязвимости iOS. Это редкий набор составляющих, который даёт основания предположить, что схему разработала обеспеченная ресурсами группировка хакеров, которую могли поддерживать власти одной из стран. Некоторые компоненты схемы Coruna, по сведениям экспертов компаний iVerify и Google, восходят к хакерской кампании Operation Triangulation, обнаруженной в 2023 году «Лабораторией Касперского». По одной из версий, схема была разработана американскими властями или приобретена ими. Код Coruna «очень сложный, на его разработку ушли миллионы долларов, и он носит характерные черты других модулей, которые публично приписывались правительству США», отметили в iVerify. Инцидент примечателен тем, что работа этой схемы вышла из-под контроля, и ей завладели другие стороны — киберпреступники, действующие при поддержке властей других стран, а также хакеры, движимые жаждой наживы. Нечто подобное произошло в 2017 году, когда у Агентства национальной безопасности США украли EternalBlue — средство для взлома компьютеров под управлением Windows, и на его основе были созданы опасные вирусы WannaCry и NotPetya.

Источник изображения: Desola Lanre-Ologun / unsplash.com В последних версиях iOS 26 компания Apple исправила эксплуатируемые схемой Coruna уязвимости — методы атаки подтверждены для устройств под управлением iOS версий от 13 до 17.2.1. Эксплойты запускаются на фреймворке Apple Webkit, то есть уязвимы устройства под управлением устаревших версий браузера Safari — успешные атаки на браузер Chrome и его производные подтвердить не удалось. В ходе выполнения кода Coruna, в частности, осуществляется проверка, включена ли на iPhone настройка безопасности Lockdown Mode — если она активна, атака прекращается. Несмотря на эти ограничения, заражёнными оказались десятки тысяч смартфонов. При поддержке партнёра эксперты iVerify подсчитали число посещений одного из серверов, управляющих коммерческой версией Coruna, которая атакует устройства китаеязычных пользователей — по этим данным, были взломаны около 42 000 устройств. Количество жертв прочих кампаний Coruna подсчитать не удалось. Эксперты проанализировали исходный вариант кода атаки и его модифицированную версию, направленную на кражу средств из криптовалютных кошельков, кражу фотографий с устройств и электронных писем. Собственный код эксплойта написан на очень высоком уровне, отметили в iVerify, а выполняющие кражу данных модули «написаны плохо». Есть версия, что источником утечки стали представители отрасли брокеров, которые могут платить десятки миллионов долларов за рабочие схемы взлома систем с эксплуатацией уязвимостей нулевого дня. Далее эти схемы продаются для шпионажа, киберпреступной деятельности или кибервойн. Ведущие такой бизнес лица, как правило, недобросовестны, указывают эксперты, — они готовы продавать сведения тем, кто заплатит больше, и эксклюзивных соглашений они не заключают, привлекая к сделкам по нескольку покупателей. Эксплойт Reprompt позволял незаметно красть личные данные из Microsoft Copilot одним щелчком мыши

14.01.2026 [19:22],

Сергей Сурабекянц

Исследовательская компания Varonis Threat Labs (VTL), специализирующаяся на информационной безопасности, опубликовала отчёт, в котором подробно описывается эксплойт под названием Reprompt, позволявший злоумышленникам похищать личные данные жертв через ИИ-помощник Microsoft Copilot.

Источник изображения: unsplash.com «Reprompt предоставляет злоумышленникам невидимую точку входа для выполнения цепочки утечки данных, которая полностью обходит средства контроля безопасности предприятия и обеспечивает доступ к конфиденциальным данным без обнаружения — всего одним щелчком мыши», — говорится в отчёте VTL. Для использования уязвимости злоумышленнику достаточно было убедить пользователя открыть фишинговую ссылку, которая затем инициировала многоэтапный запрос, внедрённый с помощью так называемого «параметра Q», который, по словам VTL, позволяет «платформам, связанным с ИИ, передавать запрос или подсказку пользователя через URL». «Включив конкретный вопрос или инструкцию в параметр q, разработчики и пользователи могут автоматически заполнять поле ввода при загрузке страницы, заставляя систему ИИ немедленно выполнить подсказку», — пояснили исследователи VTL. Например, злоумышленник может запросить у Copilot информацию о пользователе, просмотренных им файлах и его местонахождении и отправить её на свои серверы. Кроме того, VTL утверждает, что уязвимость Reprompt отличается от других уязвимостей безопасности, основанных на ИИ, таких как EchoLeak, поскольку для её использования требуется всего один клик пользователя, без необходимости ввода каких-либо дополнительных данных. Эту атаку можно использовать даже при закрытом Copilot. По замыслу разработчиков, Copilot не должен был принимать подобные фишинговые ссылки, но исследователям VTL удалось видоизменить запрос для преодоления мер безопасности Copilot и убедить ИИ получить URL-адрес для отправки данных. По данным VTL, информация об этой уязвимости было передана Microsoft в августе 2025 года, а исправлена уязвимость была лишь 13 января 2026 года. На сегодняшний день риск использования этого эксплойта отсутствует. ИИ-помощники не являются неуязвимыми, и это вряд ли последняя уязвимость безопасности Copilot, обнаруженная исследователями. Эксперты настоятельно советуют пользователям быть предельно аккуратными при работе с информацией, предоставляемой ИИ-помощникам, и проявлять бдительность при переходе по ссылкам. Apple подняла максимальную награду за обнаружение уязвимостей до $2 млн, а в особых случаях — и до $5 млн

10.10.2025 [19:50],

Сергей Сурабекянц

В ноябре Apple обновит Security Bounty — программу вознаграждений за обнаружение уязвимостей в ПО, которая предложит исследователям безопасности одни из самых высоких наград в отрасли. Максимальная выплата за обнаружение цепочек эксплойтов, которые могут достигать тех же целей, что и сложные атаки с использованием шпионского софта выросла с $1 млн до $2 млн, а за обнаружение наиболее критических уязвимостей можно получить до $5 млн.  Столь крупные суммы Apple готова выплачивать за обнаружение цепочек эксплойтов, которые не требуют взаимодействия с пользователем. Под наиболее критическими уязвимостями Apple понимает ошибки в бета-версиях программного обеспечения и обход режима блокировки в обновлённой архитектуре безопасности браузера Safari. Кроме того, компания увеличила с $250 тыс. до $1 млн награду за обнаружение цепочек эксплойтов, использующих действия пользователя. Такая же премия полагается за обнаружение атак, требующих физического доступа к устройствам, а за сообщение об успешных атаках, требующих доступа к заблокированным устройствам, компания готова платить до $500 тыс. Исследователи, способные продемонстрировать цепочку выполнения кода веб-контента с выходом из песочницы, могут получить до $300 тыс. Вице-президент Apple по разработке и архитектуре безопасности Иван Крстич (Ivan Krstić) сообщил, что с момента запуска и расширения программы за последние несколько лет компания выплатила около $35 млн более чем 800 исследователям безопасности. Крупные вознаграждения довольно редки, хотя известно, что Apple неоднократно выплачивала белым хакерам по $500 тыс. Apple заявила, что единственные зарегистрированные атаки системного уровня на iOS были связаны с программами-шпионами, которые исторически связаны с государственными структурами и обычно используются для атак на конкретных лиц. Компания надеется, что новые функции, такие как режим блокировки и обеспечение целостности памяти, существенно повысят уровень безопасности её платформ. Однако методы киберпреступников совершенствуются, и Apple рассчитывает, что обновление программы вознаграждений позволит «стимулировать передовые исследования наиболее критических направлений атак, несмотря на возросшую сложность». |