|

Опрос

|

реклама

Быстрый переход

Хакеры превратили Flipper Zero в универсальный инструмент для угона машин

22.08.2025 [00:55],

Анжелла Марина

Устройство Flipper Zero, изначально предназначенное для анализа и тестирования протоколов беспроводной связи, как оказалось, может использоваться для несанкционированного доступа к автомобилям ряда популярных марок. По сообщению The Verge со ссылкой на отчёт 404 Media, на чёрном рынке появилось специальное программное обеспечение, позволяющее с помощью этого гаджета перехватывать радиосигнал ключей-брелоков.

Источник изображения: flipperzero.one Речь идёт о взломе автомобилей таких производителей, как Ford, Audi, Volkswagen, Subaru, Hyundai, Kia и некоторых других. Атака осуществляется путём перехвата и копирования сигнала брелока с помощью кастомной прошивки, созданной специально для Flipper Zero. Для атаки требуется физическое наличие гаджета и установка на него взломанного программного обеспечения, которое как продаётся, так и распространяется бесплатно в пиратских версиях. Журналисты из 404 Media провели параллель с феноменом Kia Boys — группой подростков в США, которые в массовом порядке (десятки тысяч) угоняли автомобили Hyundai и Kia, не оснащённые электронными иммобилайзерами, с помощью простого USB-кабеля. Примечательно, что атаки через перехват радиочастот не являются чем-то новым. Например, в Великобритании уже фиксировались случаи краж автомобилей Hyundai, Kia и Genesis с помощью устройства, похожего на GameBoy, из-за чего автопроизводитель был вынужден предложить владельцам платное обновление безопасности за 49 фунтов. В отличие от незамысловатого метода, которым пользовались подростки из Kia Boys, новая схема требует от злоумышленника не только наличия специального гаджета, но и поиска и установки неофициального ПО. На текущий момент неясно, позволяет ли устройство запускать двигатель или только вскрывать двери. Однако если взломанный код станет широкодоступным, что, по утверждению 404 Media, уже происходит, это может перерасти в масштабную проблему. Представлено умное табло Busy Bar от создателей хакерского мультитула Flipper Zero

10.04.2025 [17:58],

Павел Котов

Создатели хакерского мультитула Flipper Zero представили новое устройство. Умное табло Busy Bar предназначено для повышения рабочей производительности владельца и уменьшения отвлекающих факторов. Это настраиваемый дисплей небольшого разрешения, который подключается к приложениям и сигнализирует окружающим о рабочем статусе хозяина.

Источник изображений: busy.bar Если ограничиться лишь базовыми возможностями, Busy Bar — это большой таймер с батареей на восемь часов и светодиодным экраном разрешения 72 × 16 пикселей на передней панели; он выводит предустановленные или заданные пользователем сообщения и таймер обратного отсчёта. По нажатии на большую кнопку на верхней панели выбирается статус, например, «Занят» или «На вызове», а регулятор устанавливает таймер, чтобы окружающие знали, когда можно будет потревожить владельца.  Busy Bar можно поставить на стол, повесить на стену или закрепить на мониторе с помощью складной подставки на нижней стороне. К владельцу он обращается обратной стороной, где находится дополнительный монохромный экран, на который выводятся статус, а также значки состояния для зарядки аккумулятора и силы беспроводного сигнала. Устройство можно подключить к локальной сети через Wi-Fi или к ПК через USB Type-C; его работа автоматизируется при помощи мобильного приложения или программы для компьютера. При выходе в Zoom табло может автоматически выводить статус «На вызове» или показывать «Не входить», если в календаре назначена встреча.  Busy Bar поддерживает стандартный протокол умного дома Matter, что позволяет ему работать совместно с умными устройствами. С началом встречи табло может запереть офис на умный замок, отключить музыку на умной колонке и отрегулировать освещение, чтобы владелец лучше смотрелся на камеру. Установив мобильное приложение Busy, можно управлять некоторыми функциями смартфона через умное табло: если владелец «Занят», на iPhone или Android-устройстве блокируются уведомления и ограничивается доступ к развлекательным приложениям, таким как TikTok и Instagram✴✴.  При наличии навыков разработчика ПО можно воспользоваться открытым SDK и расширить возможности Busy Bar: выводить на экран котировки акций или число подписчиков в соцсетях. Устройство совместимо с платформой умного дома Home Assistant — табло способно предупредить, например, когда белье закончило сушиться. Busy Bar оценили в $249. Разработчики хакерского мультитула Flipper Zero объяснили бессмысленность его запрета в Канаде

20.03.2024 [18:01],

Павел Котов

Разработчики хакерского мультитула Flipper Zero в общих чертах описали механизм угона автомобилей с системами бесключевого доступа и пояснили, почему устройство не может использоваться в этих целях, а запрет на его продажу и использование в Канаде не даст ожидаемого властями страны результата.

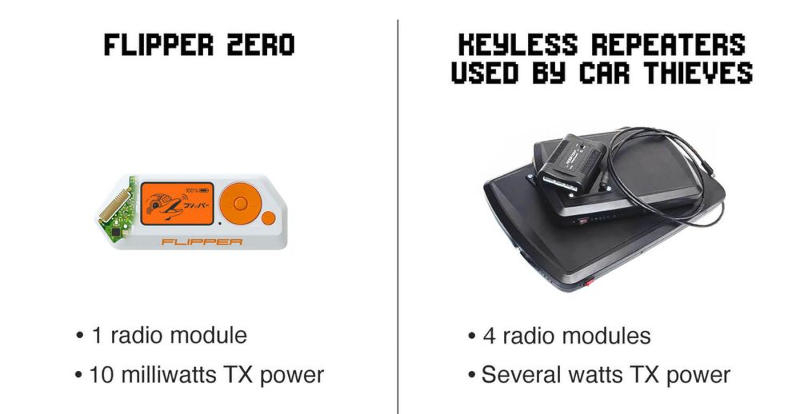

Источник изображений: blog.flipper.net Выступая на Национальном саммите по борьбе с угонами автомобилей 8 февраля, министр по инновациям, науке и промышленности Канады Франсуа-Филипп Шампань (François-Philippe Champagne) рассказал о мерах по борьбе с ростом угонов в стране. В качестве одной из мер по решению проблемы он предложил запретить Flipper Zero — по версии чиновника, устройство используется для угона автомобилей с системой доступа без ключа. Инициатива вызвала резкую критику в соцсети X, на профильных ресурсах и даже со стороны Канадской ремонтной коалиции. Разработчики Flipper Zero в общих чертах описали механизм работы систем бесключевого доступа и их взлома. Система доступа без ключа разблокирует автомобиль, когда комплектный брелок находится в непосредственной близости от машины. Если брелок находится рядом, двигатель можно запустить, нажав кнопку на приборной панели. После этого он не потребуется до следующего отключения двигателя.  Чтобы угнать автомобиль с такой системой, злоумышленники работают в парах и используют ретрансляторы, заставляя машину «поверить», что брелок находится рядом, хотя на самом деле он в доме у жертвы. При помощи двух ретрансляторов воры устанавливают связь между брелоком и автомобилем — один ретранслятор они держат возле машины, а второй располагается как можно ближе к дому, чтобы установить связь с брелоком внутри. Брелоки часто оставляют возле входной двери, поэтому ретранслятор может до него «дотянуться». Чтобы осуществить эту операцию, необходимо достаточно мощное оборудование — обычно для его переноса требуется рюкзак. Оборудование для угона автомобилей продаётся на специальных сайтах и стоит от €5000 до €14 000. Оно включает четыре радиомодуля: для связи с автомобилем, для связи с брелоком и для связи между репитерами. Мощность этого оборудования составляет несколько ватт, тогда как на Flipper Zero стоит радиомодуль CC1101 на 10 мВт. Устройство действительно может принимать и декодировать сигналы, но одного перехвата сигнала от брелока будет недостаточно, потому что в автомобильных системах используются средства защиты, в том числе скользящие коды — они меняются с каждым нажатием на кнопку брелока. Flipper Zero способен перехватить статический код, но для этого достаточно даже куска провода, подключённого к микрофонному входу на ПК — для защиты от такого перехвата пришлось бы запрещать всю электронику, включая наушники. Вместо того, чтобы запрещать устройства, предназначенные для обнаружения уязвимостей в системах защиты, необходимо устранять сами уязвимости, отмечают разработчики Flipper Zero — подобные запреты лишь усугубляют проблемы, потому что создают ложное впечатление, что были приняты надлежащие меры. Исходя из этих соображений, интернет-индустрия повсеместно отказалась от протокола HTTP в пользу HTTPS, а магнитные полосы на банковских картах стали дублироваться чипами. Канада запретит продажи Flipper Zero из-за автоугонов, реальность которых сомнительна

10.02.2024 [11:37],

Павел Котов

Канадские власти сообщили о намерении запретить хакерский мультитул Flipper Zero, который якобы используется для угона автомобилей. Об этом заявил в минувший четверг министр по инновациям, науке и промышленности Канады Франсуа-Филипп Шампань (François-Philippe Champagne) — он пояснил, что «преступники пользуются сложными инструментами для угона машин. И канадцы справедливо встревожены».

Источник изображений: flipperzero.one «Сегодня я объявил, что мы запретим ввоз, продажу и использование потребительских хакерских устройств, таких как „флипперы”, которые применяются для совершения этих преступлений», — написал чиновник в соцсети X. Страна «задействует все возможности, чтобы запретить устройства, используемые для угона транспортных средств путём копирования беспроводных сигналов для удалённого доступа без ключа, таких как Flipper Zero», добавили в правительстве Канады. В настоящее время в Канаде угоняют около 90 тыс. машин в год. И Flipper Zero при ценнике в $169 действительно может использоваться для организации сбоев в работе устройств, в том числе посредством эмуляции радиочастотной идентификации. Лишь в декабре Apple удалось исправить ошибку, из-за которой Flipper Zero с модифицированной прошивкой атаковал iPhone чрезмерным количеством всплывающих сообщений. Но производитель мультитула уверен, что для защиты автомобилей от угона предложенные канадскими властями меры ошибочны. «Flipper Zero нельзя использовать для угона любого автомобиля, особенно выпущенного после девяностых годов, поскольку в их системах безопасности используются скользящие коды. Кроме того, чтобы перехватить исходный сигнал, потребуется заблокировать сигнал от владельца, на что оборудование в Flipper Zero неспособно», — пояснил ресурсу PCMag операционный директор Flipper Devices Алекс Кулагин (Alex Kulagin).  Канадские власти, возможно, отреагировали на ролики из интернета, где якобы демонстрируются способы вскрытия машин при помощи Flipper Zero — иногда даже подробно рассказывают, как настроить устройство для имитации сигнала от брелока замка, если находиться рядом и улавливать этот сигнал. Но повторить это на практике непросто: современные автомобильные системы работают не на постоянных, а на плавающих кодах, то есть перехваченный код для открытия машины можно использовать только один раз. Если Flipper Zero его и перехватит, то использовать его уже не сможет — применяться он больше не будет. Он останется действительным, если заглушить сигнал от брелока. «Flipper Zero предназначен для тестирования и разработки в области безопасности, и мы приняли необходимые меры предосторожности, чтобы гарантировать, что устройство не сможет использоваться в незаконных целях», — добавили в Flipper Devices. Компания также представила заявление одного из региональных ведомств США, которое установило, что пользователи соцсетей преувеличивают возможности гаджета как хакерского инструмента. «Большинство опубликованных в TikTok роликов могли быть постановочными и содержать не соответствующую действительности информацию, поскольку большинство современных беспроводных устройств не является уязвимым для простых атак с повторным воспроизведением [сигналов]», — гласят выводы Службы интеграции кибербезопасности и коммуникаций Нью-Джерси (NJCCIC). |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |