|

Опрос

|

реклама

Быстрый переход

Анонсирована Double Dragon Revive — первые подробности возрождения легендарной серии

10.07.2024 [23:29],

Михаил Романов

Японский издатель и разработчик Arc System Works, которому принадлежат права на франшизу Double Dragon, в журнале Famitsu анонсировал новую игру легендарной серии beat ‘em up — Double Dragon Revive. Как можно догадаться по названию, Double Dragon Revive позиционируется в качестве возвращения франшизы. Прошлогодняя Double Dragon Gaiden: Rise of the Dragons вышла удачной, но релизы в основной серии фанатов давно не радовали. В Double Dragon Revive намерены «достоверно воспроизвести азарт олдскульных сайд-скроллеров», скрестив его с обновлёнными настройками сложности, современным управлением и опытом Arc System Works в файтингах. Основной визуальной особенностью Double Dragon Revive станет перенос экшена в «стильное 3D». Трейлеров и скриншотов пока нет — лишь один скан страницы Famitsu с изображениями из будущей игры (см. ниже). Разработчики подтвердили появление в Double Dragon Revive таких персонажей, как Джимми Ли, Билли Ли, Роупер и Абобо. По словам Arc System Works, при переходе в 3D модели героев сохранили присущий им шарм. Возрождение серии не за горами: премьера Double Dragon Revive ожидается на протяжении 2025 года в версиях для PC (цифровые магазины не уточняются), PlayStation 4, PlayStation 5, Xbox One, Xbox Series X и S. Arc System Works известна в первую очередь благодаря своим файтингам (Guilty Gear Strive, DNF Duel, BlazBlue, Granblue Fantasy Versus). В 2017 году студия разработала и выпустила олдскульную Double Dragon IV, но отзывы у неё смешанные. Создатели Guilty Gear и BlazBlue взяли курс на Европу — Arc System Works открыла офис в Париже

01.07.2024 [19:10],

Михаил Романов

Японская студия Arc System Works, известная по работе над аниме-файтингами Guilty Gear Strive, DNF Duel, BlazBlue и Granblue Fantasy Versus, объявила об учреждении европейского подразделения. Новая ветвь Arc System Works получила название Arc System Works Europe и начала работу сегодня, 1 июля. Штаб-квартира компании располагается во французской столице, Париже. Открытием парижского офиса Arc System Works преследует цель расширить зону влияния и закрепиться на европейском рынке в качестве «признанного издателя и разработчика». Arc System Works Europe займётся в регионе маркетингом проектов Arc System Works, продвижением продукции по их мотивам, обслуживанием клиентов, операциями по лицензированию, локализацией и развитием новой интеллектуальной собственности. В 2024 году Arc System Works отпраздновала своё 36-летие. Студия была учреждена весной 1988-го. В ноябре 2017-го компания открыла американское подразделение — Arc System Works America. Первым проектом Arc System Works Europe станет издание и распространение на европейском рынке файтинга Hunter x Hunter: Nen x Impact от разработчиков из японской студии Eighting. Релиз Hunter x Hunter: Nen x Impact ожидается в 2024 году на PC (Steam), PS5 и Nintendo Switch. На фестивале 2024 Japan Expo Paris в Париже с 11 по 14 июля будет доступна демоверсия игры. Frore представила ультразвуковой кулер AirJet Mini Sport, который может работать под водой

27.06.2024 [18:27],

Павел Котов

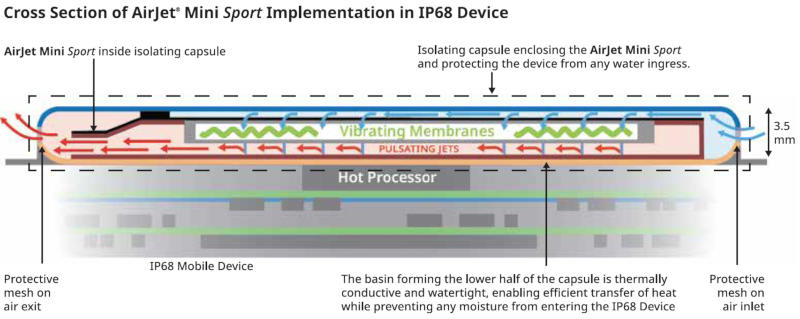

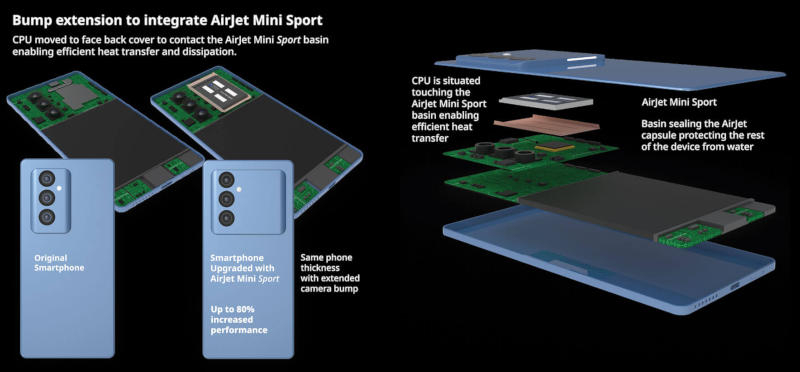

Компания Frore Systems представила на выставке MWC Shanghai 2024 твердотельную систему активного охлаждения AirJet Mini Sport, предназначенную для смартфонов, планшетов, экшен-камер и других устройств, которые испытывают потребность в дополнительном охлаждении, но не могут использовать традиционные решения.

Источник изображений: Frore Systems AirJet Mini Sport — это особая версия ультразвуковой системы охлаждения AirJet Mini, которую отличает защита по стандарту IP68, что означает возможность погружать кулер на глубину более 1,5 м на 30 минут без потери работоспособности. Как и оригинальная версия, AirJet Mini Sport имеет габариты 27,5 × 41,5 × 2,5 мм при массе 7 граммов — она по-прежнему рассеивает 5,25 Вт тепла, создавая давление 1750 Па, потребляя 1 Вт энергии и производя до 21 дБА шума.  Новый вариант кулера предусматривает защиту от пыли и функцию самоочистки, что гарантирует его работоспособность в различных условиях, а терморецепция позволяет ему обеспечивать оптимальную производительность устройства, на котором он установлен, не допуская перегрева. Frore уверяет, что AirJet Mini Sport может дать смартфонам и экшен-камерам прирост производительности до 80 %.  Показатель TDP у чипов на современных смартфонах составляет от 3 до 10 Вт в зависимости от модели — у флагманских он, конечно, ближе к верхней границе диапазона. Очень скоро по достижении максимального значения TDP мобильные чипы начинают пропускать такты, и охлаждающая способность на 2,5–5 Вт поможет устройству дольше проработать на максимальной мощности, повысив общую производительность устройства. Хакеры рассказали, что похитили данные миллионов людей у Snowflake, взломав EPAM Systems

17.06.2024 [16:55],

Анжелла Марина

Хакеры из известной криминальной группировки ShinyHunters, укравшие данные Ticketmaster и других клиентов облачного провайдера Snowflake, утверждают, что смогли получить доступ к личным данным миллионов пользователей, взломав систему подрядной организации EPAM Systems.

Источник изображения: Pixabay В результате масштабной кибератаки, нацеленной на клиентов Snowflake, потенциально могли пострадать 165 учётных записей, однако пока удалось идентифицировать лишь некоторые из них. Хакеры завладели информацией о более чем 500 млн пользователей Ticketmaster. Кроме того, о взломе своего аккаунта в Snowflake заявил испанский банк Santander. Согласно опубликованному хакерами сообщению, украденные данные содержат информацию о банковских счетах 30 миллионов клиентов Santander, в том числе 6 миллионов номеров счетов и балансов, 28 миллионов номеров кредитных карт, а также кадровые данные сотрудников банка. Компании Lending Tree и Advance Auto Parts также признали вероятность того, что стали жертвами этой атаки. Snowflake не раскрыла подробности о том, как хакеры получили доступ к учётным записям клиентов, заявив лишь, что преступники не взламывали сеть компании напрямую. На днях организация Mandiant, принадлежащая Google и привлечённая Snowflake для расследования инцидентов, сообщила в своём блоге, что в некоторых случаях киберпреступники получали доступ через сторонних подрядчиков, не называя этих подрядчиков и не поясняя, как именно это происходило. Однако в беседе с изданием Wired один из злоумышленников заявил, что одной из таких компаний-подрядчиков была EPAM Systems — компания по разработке программного обеспечения и оказанию цифровых услуг с годовым доходом около $4,8 млрд. Хакер утверждает, что его группе удалось использовать данные, найденные в системе сотрудников EPAM, для получения доступа к некоторым учётным записям в Snowflake. В EPAM опровергли свою причастность ко взломам и предположили, что хакер сфабриковал эту историю. Однако группа ShinyHunters существует с 2020 года и с тех пор взяла на себя ответственность за многочисленные кибератаки, связанные с кражей, утечкой или продажей в интернете больших массивов данных. Snowflake является крупной компанией, предоставляющей сервисы по хранению данных в облаке и их аналитической обработке. Согласно информации на её сайте, EPAM занимается разработкой ПО и предоставляет различные управляемые услуги клиентам по всему миру, в первую очередь в Северной Америке, Европе, Азии и Австралии. Около 60 % доходов EPAM приходится на клиентов в Северной Америке. В числе услуг, которые EPAM оказывает клиентам, значится помощь в использовании и управлении учётными записями Snowflake для хранения и анализа данных.

Источник изображения: pikisuperstar / freepik.com По словам хакера, компьютер одного из сотрудников EPAM был заражён вредоносным ПО, с помощью которого злоумышленники получили доступ к данным на этом устройстве. Используя этот доступ, они обнаружили незашифрованные имена пользователей и пароли, с помощью которых сотрудник EPAM получал доступ к учётным записям Snowflake некоторых крупных клиентов компании, в том числе Ticketmaster. Эти данные, по словам хакеров, хранились в системе управления проектами Jira. Используя эти учётные данные, хакеры получили доступ к аккаунтам в Snowflake, поскольку для доступа к ним не требовалась многофакторная аутентификация. В тех случаях, когда необходимые учётные данные отсутствовали в системе сотрудника EPAM, хакеры искали их в уже украденных ранее базах данных. Так, для доступа к аккаунту Snowflake компании Ticketmaster были использованы аккаунты, похищенные в 2020 году опять же с помощью вредоносного ПО. После того, как ресурс Wired предоставил подробную информацию о том, как, по словам хакеров, им удалось получить доступ к системе сотрудника EPAM, представитель компании лишь повторил заявление о том, что он не видит доказательств вовлечённости EPAM в этот инцидент. На дополнительные, конкретно поставленные вопросы, в том числе с указанием имени сотрудника и его учётных данных для доступа к аккаунту Snowflake Ticketmaster, представитель EPAM не ответил. Хотя издание Wired не смогло подтвердить заявления хакеров о взломе компьютера сотрудника EPAM и использовании его данных для доступа к аккаунтам Snowflake, злоумышленники предоставили изданию файл, похожий на список удалённых учётных записей работника EPAM из корпоративного каталога Active Directory, полученный после взлома его рабочей станции. Кроме того, в сообщении компании Mandiant говорится, что хакеры использовали ранее украденные вредоносным ПО учётные данные для компрометации около 80 % выявленных ими аккаунтов Snowflake, что косвенно подтверждает слова группировки ShinyHunters о таком способе доступа к данным жертв. Таким образом, даже если хакеры не взламывали сотрудника EPAM напрямую, они явно использовали украденные учётные данные из скомпрометированных систем этой компании для последующих атак на её клиентов, в том числе владельцев учётных записей в Snowflake. Директор по информационной безопасности Snowflake Брэд Джонс (Brad Jones) также признал, что отсутствие многофакторной аутентификации способствовало взломам. Джонс сказал, что его компания будет работать над этим вопросом. Ультразвуковой кулер AirJet сделали тоньше и легче, а ещё добавили ему функцию самоочистки и датчик температуры

12.01.2024 [21:00],

Николай Хижняк

Компания Frore Systems представила на выставке CES 2024 обновлённую версию своего компактного ультразвукового кулера AirJet Mini. Новый вариант AirJet Mini Slim сохранил производительность предшественника (AirJet Mini), но стал тоньше, немного легче и «умнее» — он может сам себя отчищать от пыли и следить за температурой.

Источник изображения: Frore Systems Кратко напомним, что внутри кулеров AirJet от компании Frore Systems располагаются мембраны, которые вибрируя с ультразвуковой частотой создают всасывающую силу, которая втягивает воздух через пылезащитный фильтр. С высокой скоростью он направляется в нижнюю область на медный теплоотвод и выходит в боковую часть. Давление оказывается в десять раз выше, чем у вентилятора — 1750 Па. Ранее производитель выпустил несколько вариантов AirJet, включая компактную версию AirJet Mini. Как и предшественник, новая версия ультразвукового кулера AirJet Mini Slim способна рассеивать до 5,25 Вт тепловой энергии (при температуре источника тепла 85 градусов и температуре окружающей среды 25 градусов Цельсия). AirJet Mini Slim имеет такие же размеры 27,5 × 41,5 мм, как и оригинальная модель AirJet Mini. В то же время толщина обновлённой модели сократилась с 2,8 до 2,5 мм, а вес — с 9 до 8 граммов. Более значительным обновлением AirJet Mini Slim является интегрированная система самоочистки, которая создаёт реверсивный воздушный поток и убирает любую накопившуюся в фильтрах кулера пыль. Благодаря этому кулер способен постоянно поддерживать свою эффективность в охлаждении компонента, на который он установлен. В Frore Systems отмечают, что эта способность также может быть реализована в оригинальной модели кулера AirJet Mini. Иными словами, в AirJet Mini Slim эта функция, вероятно, реализована на программном уровне. Также в AirJet Mini Slim появился сенсор Thermoception, который следит за температурными показателями и при необходимости корректирует эффективность охлаждения. Эта особенность может быть полезна для охлаждения устройств, которые не имеют собственных температурных сенсоров, например, SSD-контроллеров и чипов памяти. Все улучшения AirJet Mini Slim служат двум целям: расширить потенциальную сферу применения подобных твердотельных кулеров и сделать их более адаптивными под нужды клиентов. «Сокращение толщины на 0,3 мм кулера AirJet Mini Slim может оказаться очень полезным для тонких устройств, где в то же время требуется наличие эффективного охлаждения компонентов. AirJet Mini Slim способен значительно повысить эффективность охлаждения компонентов в таких устройствах, как ноутбуки без активных систем охлаждения, планшеты и смартфоны», — комментирует основатель и генеральный директор Frore Systems Сешу Мадхавапедди (Seshu Madhavapeddy). |