Власти США сообщили, что несколько хакерских группировок, в том числе якобы поддерживаемая официальным Пекином, эксплуатировали уязвимость в одном из приложений, обнаруженную ещё 4 года назад, для взлома ресурсов федерального правительственного ведомства США.

Источник изображения: Gerd Altmann / pixabay.com

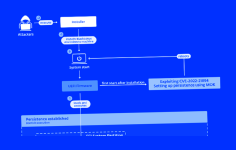

Речь идёт об инструменте Telerik, предназначенном для разработки компонентов и тем для веб-приложений, который был запущен на доступном из интернета сервере некоего американского федерального ведомства, относящегося к ветви исполнительной власти. Уязвимость Telerik имеет порядковый номер CVE-2019-18935 и оценку 9,8 (критическая) — она вошла в число наиболее часто эксплуатируемых уязвимостей в 2020 и 2021 гг. Ошибка была обнаружена в 2019 году, и АНБ США ранее предупреждало, что она используется якобы поддерживаемыми Пекином хакерами для взлома компьютерных систем, которые содержат «конфиденциальные данные об интеллектуальной собственности, экономическую, политическую и военную информацию».

Злоумышленникам удалось «успешно запустить удалённый код» на веб-сервере ведомства и открыть доступ к его внутренним ресурсам, сообщило американское Агентство по кибербезопасности и защите инфраструктуры (CISA). Сканер уязвимостей системы не смог выявить брешь в системе безопасности, потому что ПО Telerik было установлено вне зоны регулярного сканирования. Эта же уязвимость, заявили в агентстве, эксплуатировалась несколькими хакерскими группировками с ноября 2022 по январь 2023 гг. Использующим ПО Telerik организациям CISA рекомендовало установить его обновлённую версию. Представители поглотившей Telerik в 2014 году компании Progress Software комментариев не дали.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018

Подписаться

Подписаться