Компания ASUS выпустила новые версии прошивок с кумулятивным обновлением безопасности для множества моделей своих роутеров. Производитель призывает пользователей срочно обновить свои устройства или ограничить доступ к WAN сторонних служб до тех пор, пока не будут решены проблемы с безопасностью.

Источник изображений: ASUS

Компания объяснила, что новая прошивка содержит заплатки для девяти дыр в системе безопасности. Среди них есть проблемы с высоким и критическим уровнем. Самые серьёзные из них имеют маркировку CVE-2022-26376 и CVE-2018-1160. Первая связана с критической уязвимостью памяти при работе с прошивкой Asuswrt для роутеров ASUS — она позволяет злоумышленникам удалённо отключать устройства или давать команды на запуск вредоносного кода. Другой важнейший патч предназначен для исправления проблемы с номером CVE-2018-1160 почти пятилетней давности, вызванной уязвимостью Netatalk для записи вне границ буфера, которую также можно использовать для выполнения произвольного кода на подверженных этой проблеме устройствах.

«Обратите внимание, если вы решите не устанавливать эту новую версию прошивки, мы настоятельно рекомендуем отключить службы, доступные со стороны WAN, чтобы избежать потенциальных нежелательных сетевых вторжений в свою инфраструктуру. Эти службы включают в себя удалённый доступ, переадресацию портов, DDNS, VPN-сервер, DMZ, триггер порт», — уточняет ASUS.

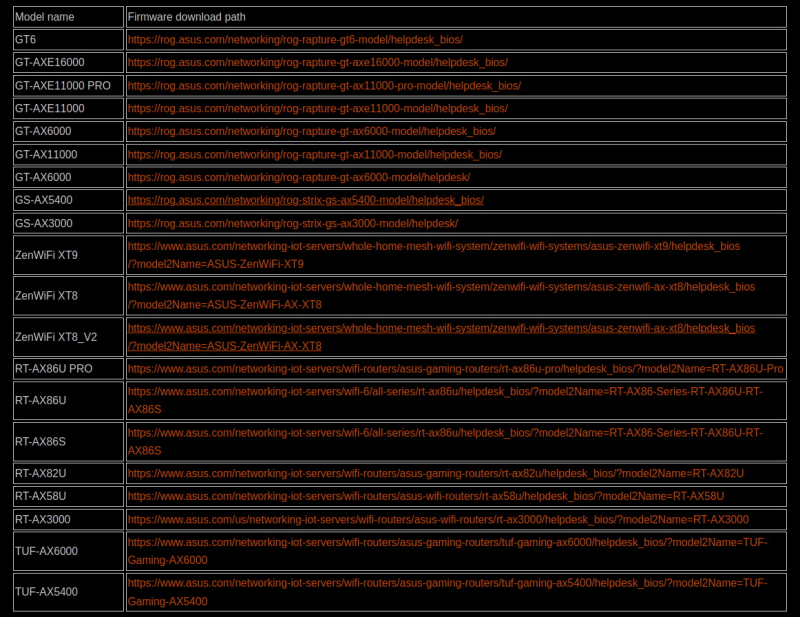

Производитель предупредил о необходимости срочно установить новые прошивки для Wi-Fi роутеров моделей GT6, GT-AXE16000, GT-AX11000 PRO, GT-AX6000, GT-AX11000, GS-AX5400, GS-AX3000, XT9, XT8, XT8 V2, RT-AX86U PRO, RT-AX86U, RT-AX86S, RT-AX82U, RT-AX58U, RT-AX3000, TUF-AX6000 и TUF-AX5400. Ссылки на новую версию прошивки для каждой соответствующей модели роутера ASUS можно найти здесь.

Компания также рекомендует создавать отдельные пароли для страниц администрирования беспроводной сети и маршрутизатора, состоящие не менее чем из восьми символов (сочетая строчных и заглавные буквы, цифры и символы) и избегать использования одного и того же пароля для нескольких устройств или служб.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018