В магазине Google «Play Маркет» обнаружено нашествие приложений со встроенной программой-шпионом Mandrake, сообщили в «Лаборатории Касперского». Это уже третья волна атаки — первые две прошли в 2016–2017 и 2018–2020 годах, а обнаружила их тогда компания Bitdefender.

Источник изображения: Ivana Tomášková / pixabay.com

Разработчики вредоноса приняли жёсткие меры, препятствующие его обнаружению. Программа-шпион не работала в 90 странах мира, включая страны бывшего СССР. Доставка вредоносной нагрузки на последнем этапе осуществлялась только непосредственно выбранным жертвам. В приложениях содержался аварийный выключатель, который мог быстро ликвидировать все следы вредоносной активности. Mandrake распространялся через полнофункциональные приложения, служившие прикрытием — они издавались в категориях финансов, автомобилей и транспортных средств, видеоплееров и редакторов, искусства и дизайна, а также приложений для работы. Разработчики этих приложений быстро исправляли ошибки в работе официально декларируемых функций, о которых пользователи сообщали в комментариях «Play Маркета». Для связи с серверами управления использовались TLS-сертификаты.

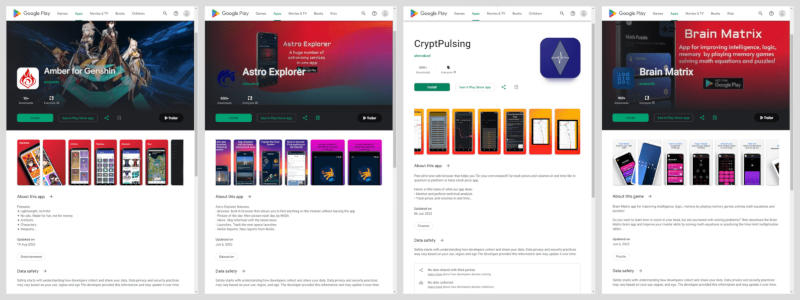

Только в волну 2018–2020 годов жертвами Mandrake стали десятки тысяч человек, подсчитали в Bitdefender, а за весь четырёхлетний период их могли быть сотни тысяч. Как теперь выяснилось, была и третья волна распространений программы-шпиона — она началась в 2022 году, и обнаружить её эксперты «Лаборатории Касперского» смогли лишь в апреле 2024 года. Сейчас это были приложения по астрономии, криптовалютам и средство обмена файлами. Разработчики вредоноса приняли дополнительные меры, которые маскировали его поведение, препятствовали его обнаружению и анализу в «песочницах». В частности, это была обфускация — усложнение кода для его анализа при сохранении функциональности, — а также перенос вредоносной логики в собственные библиотеки.

Примеры приложений с Mandrake в Google «Play Маркете». Источник изображения: securelist.ru

Основные цели Mandrake — кража учётных данных пользователя, а также загрузка и выполнение вредоносной нагрузки последующих этапов. Но эти действия выполнялись только на поздних стадиях заражения и только для тщательно отобранных целей. Главным методом является запись экрана при вводе жертвой пароля. Для этого разработчики программы-шпиона предусмотрели три сценария.

В первом случае Mandrake делал снимки экрана и отправлял их через регулярные интервалы на сервер, кодируя скриншоты в строки base64 — при этом злоумышленники могли отдавать дополнительные команды для изменения частоты скриншотов и изменения их качества. Были предусмотрены и другие удалённые команды: свайп к указанной координате экрана, изменение размера и разрешения открытой веб-страницы, переключение между настольной и мобильной версиями ресурса, включение или отключение JavaScript, изменение строки User Agent, импорт или экспорт файлов cookie, переходы назад и вперёд, обновление страницы, её масштабирование и другие функции. Второй сценарий отличался от первого тем, что запись снимков экрана производилась локально в видеофайл; а в третьем случае с сервера поступал сценарий действий в представлении на установленной странице, и велась их запись. Записи экрана впоследствии загружались на сервер при помощи соответствующих команд.

Ни в Bitdefender, ни в «Лаборатории Касперского» не сообщили, кто является предполагаемым разработчиком Mandrake, и каковы его мотивы. К настоящему моменту все приложения с программой-шпионом уже удалены из «Play Маркета».

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018

.jpg/370/200)