Исследователь в области кибербезопасности, выступающий под псевдонимом Chaotic Eclipse (или Nightmare Eclipse), демонстративно опубликовал рабочие схемы эксплуатации уязвимостей нулевого дня в Windows — одна позволяет взламывать систему шифрования BitLocker, а вторая — повышать привилегии пользователя до системных.

Источник изображений: github.com/Nightmare-Eclipse

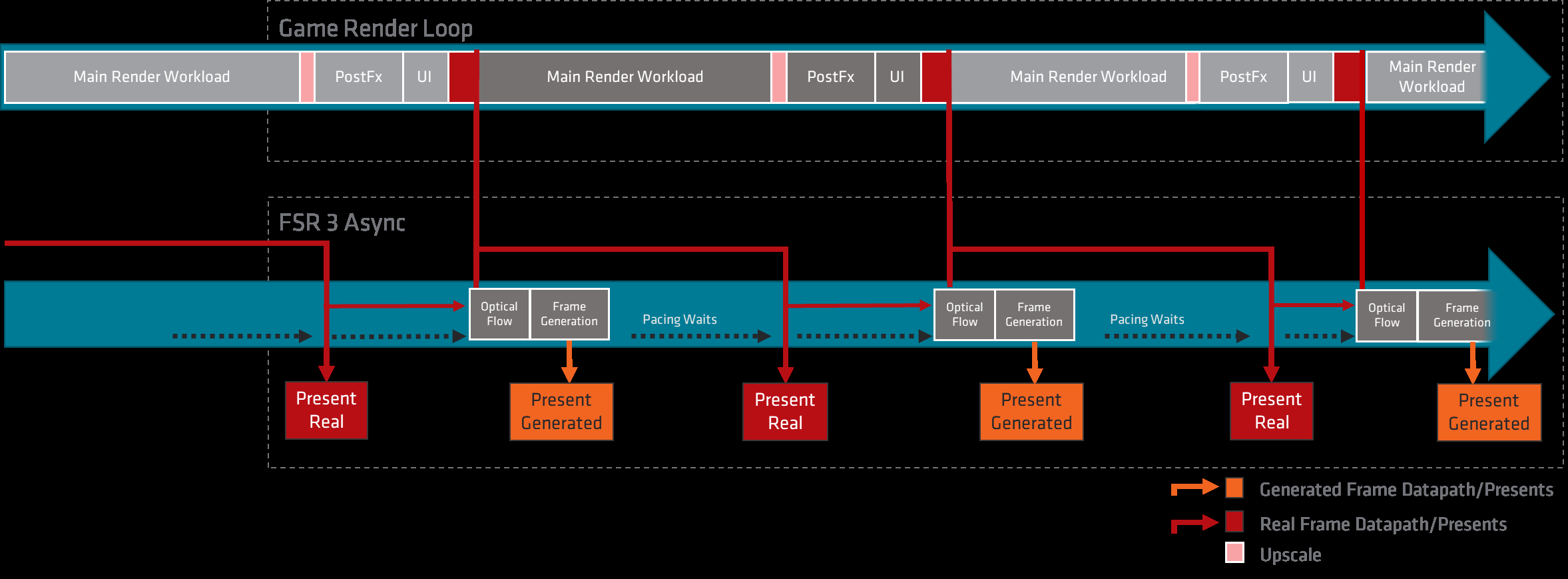

Chaotic Eclipse решился на публикацию схем атаки в знак протеста против политики Microsoft — софтверный гигант, по его словам, не раскрывает уязвимостей Windows, а просто негласно их исправляет. Первой уязвимости эксперт присвоил название YellowKey — её эксплуатация позволяет обходить защиту BitLocker, работая на Windows 11 и Windows Server 2022/2025. Она восходит к особенности реализации технологии: при работе с TPM система BitLocker автоматически расшифровывает диски, избавляя пользователя от необходимости каждый раз вводить пароль.

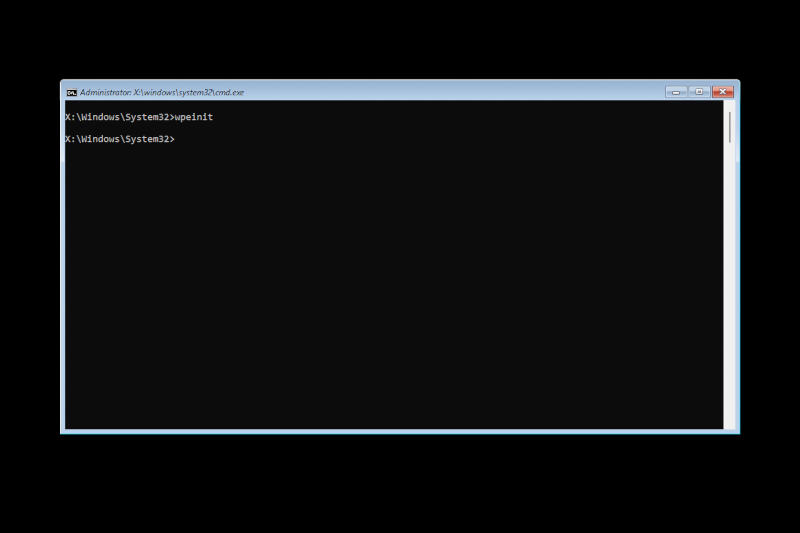

Чтобы обмануть систему, злоумышленник записывает на флешку или в раздел EFI подменные NTFS-транзакции в файлах FsTx, которые при переходе в режим восстановления системы WinRE и запуске оболочки с удержанием клавиши Ctrl автоматически выполняются. В результате при входе в режим восстановления гипотетический злоумышленник видит не собственно среду восстановления Windows, а интерфейс командной строки при запущенном файле «cmd.exe» — важно, что при этом диск уже расшифрован, и открыт доступ ко всем его данным.

Эксперты предположили, что защититься от этой схемы атаки можно, добавив запрос PIN-кода перед входом в режим восстановления Windows — автор эксплойта, однако, утверждает, что существует версия атаки и для такого варианта, но публиковать её не стал. Подчёркивается также, что указанная схема взлома работает только при доступе к целевому компьютеру — выкрасть диск и расшифровать его где-то ещё не получится.

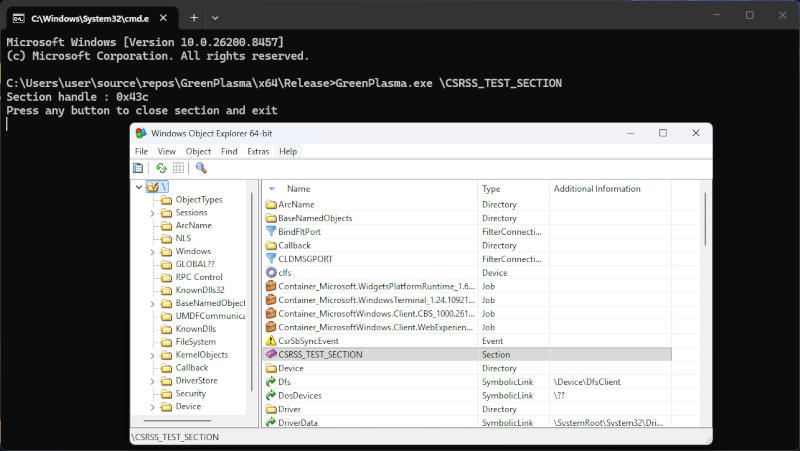

Эксплуатация уязвимости GreenPlasma позволяет любому пользователю повышать привилегии до уровня SYSTEM. Принцип атаки связан с тем, что некоторые компоненты, например, привилегированные службы и драйверы, доверяют объектам в памяти, исходя из их местоположения, и не проверяют при этом владельца этих объектов. Chaotic Eclipse не стал публиковать полную схему атаки, но уточнил, что достаточно подготовленный специалист может доработать её самостоятельно и обеспечить повышение привилегий любого пользователя до уровня SYSTEM. Эксплойт позволяет размещать в этих доверенных областях памяти собственные объекты, манипулируя данными и различными службами, в том числе драйверами в режиме ядра.

В Microsoft уже отреагировали на инцидент, пообещав в кратчайшие сроки выпустить обновления, которые закрывают эти уязвимости. «Мы также поддерживаем скоординированное раскрытие информации об уязвимостях, широко распространённую в отрасли практику, которая помогает в проведении тщательных расследований и устранении проблем до их публичного раскрытия, поддерживая как защиту клиентов, так и сообщество исследователей в области безопасности», — заявил представитель компании ресурсу BleepingComputer.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018