|

Опрос

|

реклама

Быстрый переход

Cloudflare ускорила переход на постквантовую криптографию из-за роста угроз

07.04.2026 [23:03],

Анжелла Марина

Компания Cloudflare объявила об ускорении своей дорожной карты в области постквантовой безопасности. К 2029 году вся платформа компании, включая системы аутентификации, будет полностью защищена от угроз, связанных с развитием квантовых компьютеров.

Источник изображения: siliconangle.com Пересмотр сроков связан с новыми исследованиями, которые указывают на то, что текущие стандарты шифрования могут быть взломаны гораздо раньше, чем ожидалось. В частности, недавние работы Google и исследователей из Oratomic продемонстрировали значительный прогресс в создании алгоритмов и оборудования, способных обойти широко используемые методы защиты, такие как RSA-2048. В связи с этим Cloudflare готовится к более скорому наступлению так называемого «Q-дня» — момента, когда квантовые системы смогут массово взламывать современные криптографические протоколы. По некоторым прогнозам, этот рубеж может быть пройден уже к концу текущего десятилетия. Фокус отрасли смещается с долгосрочной защиты зашифрованных данных на обеспечение безопасности текущих систем аутентификации. Злоумышленники с доступом к квантовым мощностям смогут подделывать учётные данные для прямого проникновения в корпоративные сети. Однако внедрение постквантовой аутентификации технически сложнее обычного шифрования из-за зависимости от долгоживущих ключей и сторонних сертификатов и для надёжной защиты компаниям придётся не только внедрить новые стандарты, но и полностью отключить устаревшие криптографические системы. На данный момент более половины пользовательского трафика в сети Cloudflare уже использует постквантовое согласование ключей. В 2026 году компания планирует расширить поддержку постквантовой аутентификации, а к 2028 году развернуть её в большинстве своих продуктов. К 2029 году все сервисы платформы станут постквантово-защищенными по умолчанию и без дополнительных затрат для клиентов. Новость об этих изменениях была опубликована изданием SiliconANGLE, у истоков которого стоят технологические предприниматели Джон Фарриер (John Furrier) и Дейв Велланте (Dave Vellante). «Скрыть мою почту» не гарантирует анонимность — Apple раскрыла пользователя полиции

28.03.2026 [11:01],

Владимир Мироненко

Apple предоставила по запросу следствия информацию, позволившую отследить отправителя угроз кантри-певице Алексис Уилкинс (Alexis Wilkins), использовавшего функцию «Скрыть мою электронную почту» для того, чтобы скрыть свой реальный электронный адрес, сообщил ресурс Techspot.

Источник изображения: Techspot Хотя этот шаг соответствует давней практике Apple в области соблюдения нормативных требований, дело отражает существующие ограничения анонимности в рамках опции iCloud+ «Скрыть мою электронную почту», отметил ресурс. Сообщается, что в ходе допроса Олден Рамл (Alden Ruml) признался в отправке электронного письма с угрозами. По его словам, такую реакцию повлекла за собой статья в прессе о том, что для обеспечения личной безопасности Алексис Уилкинс была выделена охрана ФБР. Предположительно, речь идёт о публикации газеты The New York Times, в которой сообщается о приказе шефа ФБР Каша Пателя (Kash Patel) федеральным агентам сопровождать его девушку по делам и на мероприятия. Функция Apple «Скрыть мою электронную почту» позволяет подписчикам iCloud+ создавать случайные псевдонимы для пересылки электронных писем, обеспечивая конфиденциальность своих адресов электронной почты. С её помощью генерируются случайные, одноразовые адреса электронной почты, с которых сообщения автоматически пересылаются в реальный почтовый ящик. Это позволяет пользователям избегать раскрытия своего e-mail при регистрации в сервисах, подписке на рассылки или отправке сообщений в интернете. Хотя функция «Скрыть мою электронную почту» может защитить личность пользователя в обычных цифровых взаимодействиях, этот случай демонстрирует, что анонимность заканчивается, когда власти направляют действительный юридический запрос, отметил Techspot. Apple: режим Lockdown Mode не позволил хакерам взломать ни одного устройства

28.03.2026 [05:20],

Анжелла Марина

Компания Apple заявила, что за почти четыре года существования функции Lockdown Mode (Режим блокировки) не было зафиксировано ни одного случая успешного взлома iPhone. Если функция активирована, гаджеты успешно противостоят атакам коммерческого шпионского программного обеспечения.

Источник изображения: Benny Bowden/Unsplash Функция Lockdown Mode была представлена в 2022 году в качестве дополнительной меры безопасности для пользователей, подвергающихся повышенному риску. Она отключает определённые системные возможности iPhone и других устройств, которые чаще всего используются злоумышленниками для внедрения вирусов. Как сообщила представитель Apple Сара О'Рурк (Sarah O'Rourke), компании неизвестно о каких-либо успешных атаках хакеров на устройства с этим режимом в активированном статусе. Изначально инструмент создавался для противодействия угрозам со стороны правительственного шпионского ПО. Независимые исследователи из лаборатории Citizen Lab при Университете Торонто публично сообщали о случаях, когда Lockdown Mode активно блокировал попытки заражения шпионским ПО Pegasus от NSO Group и Predator от компании Intellexa. Также, по меньшей мере в одном задокументированном случае специалисты компании Google выявили, что некоторые вредоносные программы самостоятельно прекращают попытку заражения гаджета, если режим блокировки включен — вероятно, как способ избежать обнаружения.

Источник изображения: Apple В свою очередь эксперт по кибербезопасности Apple Патрик Уордл (Patrick Wardle) назвал Lockdown Mode одним из самых эффективных инструментов защиты, когда-либо доступных массовому потребителю, поскольку он значительно сокращает возможность для атак. «Я думаю, можно с уверенностью сказать, что режим блокировки — одна из самых агрессивных функций повышения безопасности для потребителей, когда-либо выпущенных», — сказал он изданию TechCrunch. Как пояснил Уордл, режим уничтожает целые классы методов доставки вредоносного кода, блокируя большинство типов вложений в сообщениях и ограничивая функциональность WebKit, вынуждает создателей шпионского ПО применять более сложные и дорогостоящие методы разработки, так как режим блокировки практически сводит на нет любые возможности для взлома без участия жертвы (zero-click). Как отмечает TechCrunch, несмотря на то, что технически возможность существования методов обхода режима полностью не исключена, последнее заявление Apple, которая обычно сдержана в комментариях, можно рассматривать, как «значимую веху в истории безопасности устройств компании». Минцифры хочет фильтровать весь трафик Рунета — средства блокировки разгонят в 2,5 раза к 2030 году

25.03.2026 [11:18],

Владимир Мироненко

Минцифры планирует увеличить к 2030 году пропускную способность автоматизированной системы обеспечения безопасности (АСБИ), включающей технические средства противодействия угрозам (ТСПУ), в 2,5 раза, до 954 Тбит/с, на что будет выделено на 14,9 млрд руб. больше. Сумма затрат вырастет до 83,7 млрд руб. Об этом сообщил «Коммерсантъ» со ссылкой на приказ Минцифры о плане деятельности до 2030 года.

Источник изображения: Luis Villasmil/unsplash.com Ранее планировалось, что мощность АСБИ к 2030 году составит 752,6 Тбит/с, указано в паспорте федерального проекта «Инфраструктура кибербезопасности». По словам источника «Коммерсанта», из-за ограниченной пропускной способности ТСПУ система может не справляться с обработкой больших объёмов трафика, и тогда включается режим bypass, когда трафик идёт напрямую. Это произошло в ночь с 22 на 23 марта, когда многие заблокированные ресурсы в РФ начали открываться — система попросту не справилась с объёмами из-за добавления большого количества новых правил фильтрации (по 40 тыс. ежедневно, когда обычно около 10–15 тыс.). «В российском контексте мощность в 954 Тбит/с означает, что система получит достаточный ресурс, чтобы анализировать весь трафик Рунета с запасом под рост, усложнение правил и появление новых методов обфускации», — отметил руководитель направления анализа защищенности компании «Информзащита» Анатолий Песковский. «Показатель в 954 Тбит/с — реально очень большая цифра. Для сравнения — по официальным данным Минцифры, в 2024 году через российские сети прошло 188,5 эксабайта трафика — это соответствует примерно 30 Тбит/с среднего трафика всего Рунета», — сообщил заместитель гендиректора Servicepipe Даниил Щербаков. Гендиректор Curator Дмитрий Ткачев выразил мнение, что при таких масштабах ключевую роль начинает играть не только сам показатель пропускной способности, но и архитектура системы. «Эффективность ТСПУ будет определяться топологией сети, распределённостью узлов и качеством управления трафиком. Именно эти факторы в конечном счете определяют, насколько система сможет обеспечить устойчивость и управляемость интернета», — подчеркнул эксперт. «Базис» представляет Basis Dynamix Enterprise с расширенной поддержкой отечественных СХД и новыми возможностями SDN

24.03.2026 [09:00],

Сергей Карасёв

Компания «Базис», лидер российского рынка ПО управления динамической инфраструктурой, объявляет о выпуске версии 4.5 платформы серверной виртуализации Basis Dynamix Enterprise. Обновление расширяет возможности экосистемы «Базиса» за счёт более глубокой интеграции платформы с решением для управления программно-определяемыми сетями Basis SDN, улучшает совместимость Basis Dynamix Enterprise с отечественными системами хранения данных, а также предлагает ряд инструментов для повышения производительности и автоматизации управления динамической ИТ-инфраструктурой. Всего релиз 4.5 включает более 90 улучшений и дополнений, направленных на расширение возможностей платформы и повышение удобства работы с ней. Расширение поддержки отечественных систем хранения данныхОдним из ключевых направлений развития Basis Dynamix версии 4.5.0 стало расширение совместимости с российскими СХД. Появилась поддержка СХД uStor, которая охватывает полный набор операций: создание и управление дисками, работу с образами и снапшотами, презентацию и депрезентацию дисков на вычислительные узлы. Помимо этого, платформа теперь поддерживает работу с СХД YADRO TATLIN.UNIFIED, версия ПО 3.2; обратная совместимость с предыдущими версиями прошивки Tatlin при этом сохранена. В результате заказчики получают большую свободу выбора оборудования при проектировании импортонезависимой инфраструктуры и дополнительный комфорт при работе с этим оборудованием средствами платформы. Эффективное использование дискового пространстваВ релизе 4.5 реализована поддержка unmap для дисков виртуальных машин. Теперь когда виртуальная машина удаляет файлы, освободившееся пространство не просто помечается как свободное внутри гостевой ОС, а возвращается обратно в систему хранения данных. Это позволяет более рационально использовать ёмкость СХД, что особенно актуально для организаций с большим парком виртуальных машин и при работе с тонкими (thin-provisioned) дисками. Развитие интеграции с программно-определяемыми сетямиВерсия 4.5 развивает нативную интеграцию платформы Basis Dynamix Enterprise с решением для организации программно-определяемых сетей Basis SDN и предлагает обновлённый набор сетевых функций. В частности, при создании виртуальных машин теперь можно автоматически подключать сетевые сегменты SDN с созданием логических портов — это упрощает сетевую настройку и сокращает количество ручных операций для администраторов. Автоматизация управления узламиBasis Dynamix 4.5 получила механизм автоматической смены статуса физического узла с «На обслуживании» на «Работает» — соответствующая настройка появилась на странице «Физические узлы» интерфейса платформы. Вместе с хостом автоматически запускаются размещённые на нём виртуальные машины, которые были привязаны к нему в момент получения хостом статуса «На обслуживании». Функция доступна как для отдельных узлов, так и для целых зон, что упрощает обслуживание крупных инсталляций. Другие улучшенияПомимо вышеперечисленного, в Basis Dynamix 4.5.0 реализован ряд небольших, но важных улучшений, которые повышают удобство администрирования платформы. Появился механизм Watchdog для автоматического восстановления зависших виртуальных машин, добавлена поддержка режима Cache Write Through для повышения производительности дисковой подсистемы, упрощена процедура первоначальной установки благодаря минимальному конфигурационному файлу, а спецификация API платформы обновлена до OpenAPI 3.1.0. «Одной из важнейших задач в рамках развития нашей флагманской платформы Basis Dynamix Enterprise является поддержание её совместимости с актуальным инфраструктурным оборудованием и ПО. Это касается в том числе и нашего собственного решения для организации программно-определяемых сетей Basis SDN, которое успешно работает в тестовых средах заказчиков и быстро развивается с учётом их пожеланий. Нашей целью является не просто поддержка отечественных систем хранения данных, инструментов резервного копирования или других решений. Мы хотим дать заказчику возможность построить на базе Basis Dynamix Enterprise полностью импортонезависимую динамическую ИТ-инфраструктуру, не ограничивая его при этом в выборе поставщиков "железа" или программных продуктов», — отметил Дмитрий Сорокин, технический директор компании «Базис». Тысячи роутеров превратили в ботнет, который не получается удалить — но способ борьбы есть

12.03.2026 [16:13],

Владимир Мироненко

Исследователи из Black Lotus Labs компании Lumen обнаружили устойчивый к удалению ботнет из 14 тыс. маршрутизаторов и других сетевых устройств, в основном производства Asus.

Источник изображения: Markus Spiske/unsplash.com По словам исследователей, вредоносное ПО, получившее название KadNap, распространяется, используя уязвимости, которые не были устранены владельцами сетевого оборудования. Большое количество маршрутизаторов Asus, видимо, связано с тем, что операторы ботнета получили надёжный эксплойт для уязвимостей, имеющихся у моделей этого вендора. В Black Lotus Labs считают маловероятными, что злоумышленники используют для этого какие-либо уязвимости нулевого дня. В августе прошлого года, когда Black Lotus обнаружила этот ботнет, количество заражённых маршрутизаторов составляло 10 тысяч. В подавляющем большинстве устройства находились в США, также их обнаружили на Тайване, в Гонконге и России. KadNap отличается сложной пиринговой архитектурой, основанной на Kademlia, сетевой структуре, использующей распределённые хеш-таблицы для сокрытия IP-адресов серверов управления. Это обеспечивает ботнету устойчивость к обнаружению и удалению традиционными методами. «Ботнет KadNap выделяется среди других, использующих анонимные прокси-серверы, благодаря использованию пиринговой сети для децентрализованного управления, — сообщили Крис Формоса (Chris Formosa) и его коллега, исследователь Black Lotus Стив Радд (Steve Rudd) в блоге Lumen. — Намерение злоумышленников ясно: избежать обнаружения и затруднить работу ИБ-специалистов». Несмотря на устойчивость к обычным методам блокировки, Black Lotus заявляет, что разработала способ блокировки всего сетевого трафика к инфраструктуре управления ботнетом и от неё. Также Black Lotus распространяет индикаторы компрометации в общедоступные каналы, чтобы помочь другим пользователям заблокировать доступ к ботнету. Безопасность ИИ-агентов станет встроенной: OpenAI поглотила стартап Promptfoo

10.03.2026 [04:24],

Анжелла Марина

Компания OpenAI договорилась о приобретении стартапа Promptfoo, специализирующегося на разработке инструментов для тестирования безопасности ИИ-систем на этапе их разработки. По сообщению Bloomberg, сделка направлена на снижение рисков для клиентов, внедряющих программное обеспечение на базе ИИ, и привлечение крупного бизнеса.

Источник изображения: AI Сам стартап существует два года, базируется в Сан-Франциско и предоставляет инструменты с открытым исходным кодом (Open Source) для тестирования безопасности нейросетей, включая процедуру «красной команды» (red-teaming), при которой специалисты имитируют атаки на собственные продукты в процессе их разработки для обнаружения слабых мест до того, как ими воспользуются злоумышленники. Клиентами стартапа являются примерно 25 % компаний из списка Fortune 500. Технологии Promptfoo будут интегрированы в корпоративную платформу OpenAI Frontier. После интеграции Frontier получит возможности автоматизированного тестирования, мониторинга изменений и отслеживания результатов проверок для соответствия требованиям безопасности. Управляющий директор венчурной компании Insight Partners Ганеш Белл (Ganesh Bell), которая возглавила раунд финансирования Promptfoo на сумму $18,4 млн в прошлом году, отметил, что «покупка свидетельствует о явной приверженности компанией OpenAI создания корпоративного ИИ, который будет не только мощным, но и безопасным, и надёжным при масштабировании». Финансовые условия сделки не раскрываются. OpenAI продолжит развивать открытый исходный код Promptfoo параллельно с коммерческой интеграцией и уже начала внедрять функции безопасности в свои продукты, представив на прошлой неделе ИИ-агента для поиска и устранения уязвимостей в базах данных, аналогичного инструменту Anthropic PBC. ИИ-модель Anthropic Claude обнаружила 22 уязвимости в Mozilla Firefox за две недели — из них 14 весьма серьёзны

09.03.2026 [11:52],

Владимир Мироненко

Всего за две недели ИИ-модель Claude Opus 4.6 компании Anthropic обнаружила 22 уязвимости в браузере Mozilla Firefox, что больше, чем было выявлено за любой отдельный месяц 2025 года, сообщил The Wall Street Journal. Всего за этот период было выявлено более 100 ошибок, приводящих к сбоям, включая указанные баги. «ИИ позволяет обнаруживать серьёзные уязвимости безопасности с очень высокой скоростью», — отметили исследователи.

Источник изображения: Anthropic Для того, чтобы обнаружить первую уязвимость, ИИ-модели потребовалось всего 20 минут. Из выявленных за две недели уязвимостей 14 были отнесены к уязвимостям высокой степени серьёзности, что составляет почти пятую часть от 73 уязвимостей такого уровня в Firefox, которые Mozilla исправила в 2025 году. Большинство ошибок были исправлены в Firefox 148, версии браузера, вышедшей в феврале этого года, хотя некоторые исправления пришлось отложить до следующего релиза. Сообщается, что команда Anthropic выбрала для проверки Firefox, потому что это «одновременно сложный код и один из самых хорошо протестированных и безопасных проектов с открытым исходным кодом в мире». Оказалось, что ИИ-модель гораздо эффективнее в поиске ошибок, чем в их эксплуатации. Когда исследователи Anthropic предложили Claude разработать эксплойт-код на основе выявленных багов, ИИ-модель создала всего два работающих эксплойта, которые сработали на тестовой версии браузера, но в реальном мире они были бы остановлены другими механизмами безопасности Firefox, сообщил Логан Грэм (Logan Graham), глава подразделения Frontier Red Team Anthropic, занимающегося оценкой рисков Claude. Вместе с тем эксперты по безопасности говорят, что скорость, с которой ИИ-системы находят ошибки в программах и превращают их в код для атак, меняет способы защиты организаций. «Нынешние методы киберзащиты не способны справиться со скоростью и частотой происходящего», — заявил Гади Эврон (Gadi Evron), генеральный директор компании Knostic, занимающейся кибербезопасностью с использованием ИИ. Спецслужбы США и Европола накрыли LeakBase — один из крупнейших хакерских форумов в мире с 142 000 участников

06.03.2026 [21:30],

Николай Хижняк

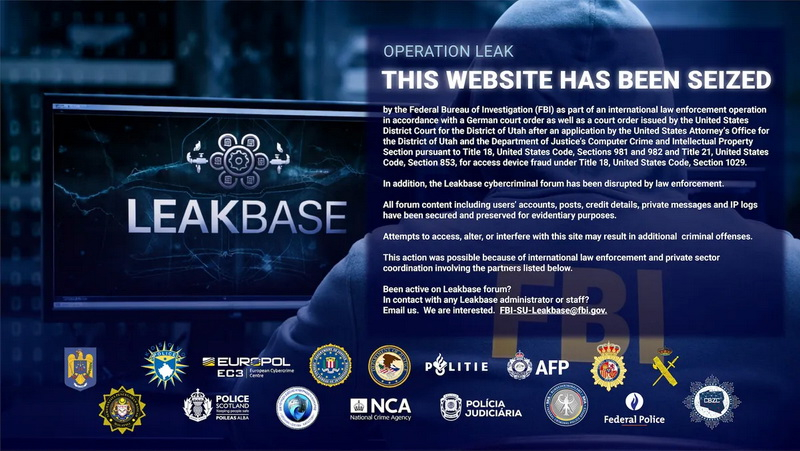

Министерство юстиции США и Европол пресекли деятельность LeakBase — одного из крупнейших хакерских форумов для торговли украденными данными, работавшего в 14 странах.

Источник изображения: US DoJ / Europol Министерство юстиции США сообщило о захвате инфраструктуры LeakBase. Согласно судебным документам, форум насчитывал более 142 тысяч участников, которые оставили свыше 215 тысяч сообщений. LeakBase работал в обычной сети и использовал английский язык, поэтому доступ к площадке оставался открытым для пользователей со всего мира. Сейчас на платформе отображается уведомление, информирующее посетителей об изъятии данных, которое произошло с 3 по 4 марта в ходе скоординированных действий из штаб-квартиры Европола в Гааге. По данным Министерства юстиции, LeakBase содержал данные, полученные в результате многочисленных громких атак, включая «сотни миллионов учётных записей». Изъятые данные также включали «номера кредитных и дебетовых карт, банковскую информацию и данные маршрутизации, конфиденциальную деловую и личную информацию», похищенные у американских компаний и частных лиц. Совместная операция спецслужб проводилась не только в киберпространстве. Обыски, задержания и допросы прошли в США, Австралии, Бельгии, Польше, Португалии, Румынии, Испании и Великобритании. В общей сложности спецслужбы провели около сотни операций по борьбе с киберпреступностью, направленных против 37 наиболее активных пользователей платформы. Федеральное бюро расследований США заявило, что изъяло учётные записи пользователей, публикации, сведения о платежах, личные сообщения и журналы IP-адресов. Эти материалы будут использованы в качестве доказательств по делу. Согласно последним оценкам, киберпреступность в мире в целом растёт. На 2025 год уровень ущерба оценивался в $10,5 трлн, что является ошеломляющей цифрой. Если сравнивать её с ВВП стран, то она уступает лишь ВВП США и Китая. Официальные власти по всему миру усиливают борьбу с киберпреступностью, но эта проблема, вероятно, будет только усложняться с каждым днём на фоне роста автоматизации атак с использованием ИИ, которые становятся всё более привычным явлением. Deveillance представила гаджет для защиты разговоров от подслушивания смартфонами и ИИ за $1199

06.03.2026 [12:17],

Владимир Мироненко

Компания Deveillance открыла предзаказ на портативное устройство Spectre I, которое позволит защитить разговоры от подслушивающих гаджетов, включая смарт-устройства и устройства записи с использованием ИИ. Цена новинки по предзаказу составляет $1199.  Deveillance утверждает, что Spectre I «излучает неслышимый сигнал, который делает невозможным захват разборчивого звука любыми микрофонами в зоне его действия». Помимо подавления звука, гаджет, как утверждается, использует искусственный интеллект, технологии обработки сигналов, а также собственные разработки для обнаружения находящихся поблизости микрофонов. Spectre I отличается небольшими габаритами, напоминая небольшой куполообразный Bluetooth-динамик. Сбоку расположены кнопка включения/выключения и световой индикатор, показывающий, что устройство включено; также имеются кольцо под решёткой динамика и большая кнопка посередине. По всей видимости, новинка доступна только в чёрном цвете. По словам Deveillance, Spectre I находится на ранней стадии разработки, но уже сейчас можно оформить предварительный заказ, чтобы занять очередь на его получение. Пользователь также может потребовать полный возврат средств, если передумает покупать устройство до начала поставок. Поставки по предзаказам начнутся во второй половине 2026 года — ориентировочно в августе. iPhone и iPad стали первыми потребительскими устройствами, допущенными к секретным данным НАТО

27.02.2026 [00:29],

Николай Хижняк

Компания Apple объявила, что смартфоны iPhone и планшеты iPad стали первыми потребительскими устройствами, одобренными для использования в секретных сетях НАТО. Это означает, что стандартный iPhone под управлением iOS 26 может получить доступ к ограниченным данным НАТО без необходимости использования какого-либо специализированного программного обеспечения безопасности или модификации оборудования.

Источник изображения: MacRumors «Это достижение подтверждает, что Apple изменила традиционный подход к обеспечению безопасности. До iPhone защищённые устройства были доступны только государственным и корпоративным организациям после масштабных инвестиций в специализированные решения по безопасности. Вместо этого Apple создала самые защищённые устройства в мире для всех своих пользователей, и теперь эти же средства защиты уникальным образом сертифицированы в соответствии с требованиями безопасности стран НАТО, в отличие от любых других устройств в отрасли», — прокомментировал в заявлении для 9to5Mac Иван Крстич (Ivan Krstić), вице-президент Apple по проектированию и архитектуре безопасности. Для сертификации подобного уровня недостаточно просто выпустить хорошо защищённую операционную систему — это длительный и непрерывный процесс, отмечает издание. Ранее iPhone и iPad получили разрешение на обработку секретных данных правительства Германии с использованием встроенных механизмов безопасности iOS и iPadOS. Это стало результатом всесторонней оценки, технических исследований и глубокого анализа безопасности, проведённых Федеральным управлением по информационной безопасности Германии (Bundesamt für Sicherheit in der Informationstechnik, BSI). Теперь, опираясь на это одобрение BSI, iPhone и iPad под управлением iOS 26 и iPadOS 26 официально сертифицированы для использования во всех странах НАТО. Устройства под управлением iOS 26 и iPadOS 26 также официально включены в Каталог продуктов обеспечения информационной безопасности НАТО. Сертификацию устройства Apple прошли благодаря критическим функциям безопасности, уже встроенным в каждый современный iPhone и iPad:

«Безопасная цифровая трансформация будет успешной только в том случае, если информационная безопасность учитывается с самого начала разработки мобильных продуктов. После тщательной проверки безопасности платформ и устройств iOS и iPadOS со стороны BSI для использования в секретных информационных средах Германии, мы рады подтвердить соответствие [этих устройств] требованиям стран НАТО по обеспечению безопасности», — заявила Клаудия Платтнер, президент BSI. Anthropic обвалила акции CrowdStrike и Cloudflare, представив ИИ-багхантера Claude Code Security

21.02.2026 [09:52],

Анжелла Марина

Рынок кибербезопасности отреагировал падением акций на новость о выходе инструмента Claude Code Security от компании Anthropic. По сообщению SiliconANGLE, акции CrowdStrike и Cloudflare просели примерно на 8 %, поскольку инвесторы увидели в новинке серьёзного конкурента традиционным средствам защиты.

Источник изображения: Anthropic Главное отличие Claude Code Security от классических инструментов поиска уязвимостей в том, что он не полагается на базы данных с готовыми правилами. Вместо этого нейросеть анализирует логику работы приложения, отслеживает потоки данных и связи между компонентами, имитируя подход специалиста по безопасности. Такой метод позволяет находить проблемы, которые могут быть пропущены при использовании стандартных средств из-за ограничений статических баз. Для начала работы разработчикам необходимо подключить Claude Code Security к репозиторию на платформе GitHub и инициировать сканирование. Система способна определять широкий спектр проблем, включая отсутствие фильтрации пользовательского ввода, что может привести к выполнению несанкционированных SQL-команд. Инструмент также находит более сложные логические ошибки, позволяющие злоумышленникам обходить механизмы аутентификации приложений. Найденные уязвимости автоматически ранжируются по степени значимости. Для каждой проблемы генерируется подробное объяснение на естественном языке, что ускоряет процесс анализа инцидента специалистами. Под описанием ошибки также доступна функция создания патча, которая позволяет профессионалам в области кибербезопасности получить готовый вариант исправления кода от искусственного интеллекта. Стоит отметить, что запуск Claude Code Security состоялся примерно через четыре месяца после того, как OpenAI представила свой автоматизированный инструмент безопасности под названием Aardvark. Он обладает схожими возможностями и, по заявлениям разработчиков, тестирует уязвимости в изолированной программной среде для оценки сложности их эксплуатации хакерами. Эксперты полагают, что в будущем Anthropic и OpenAI могут пойти дальше и интегрировать свои системы в пайплайны разработки (CI/CD), чтобы автоматически блокировать выкатку кода с «дырами» в безопасности для ускорения выпуска продукта. ИИ помог Google заблокировать тысячи разработчиков и удалить миллионы сомнительных приложений в 2025 году

19.02.2026 [23:14],

Николай Хижняк

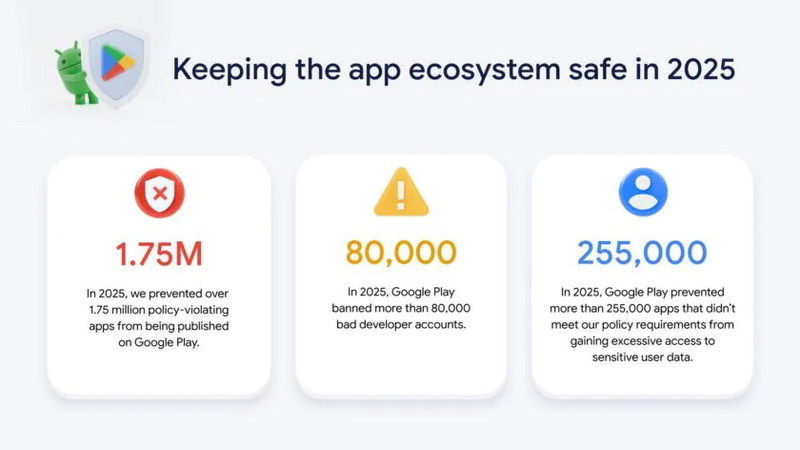

Google заблокировала в прошлом году более 1,75 млн приложений, нарушающих правила, и не допустила их загрузки в свой магазин приложений Play Store. Компания также удалила более 80 тыс. учётных записей разработчиков, пытавшихся опубликовать вредоносные приложения. Свежим отчётом поделился Виджая Каза (Vijaya Kaza), вице-президент Google по вопросам доверия к приложениям и экосистемам.

Источник изображения: Google Для поиска потенциально вредоносных приложений Google активно использует искусственный интеллект. Компания заявляет, что внедрила модели ИИ непосредственно в процесс проверки приложений. Рецензенты-люди по-прежнему участвуют в этом процессе, но ИИ помогает выявлять сложные вредоносные схемы гораздо быстрее, чем человек мог бы вручную проверять код. Компания также усилила меры защиты конфиденциальности. В прошлом году Google заблокировала более 255 тыс. приложений, запрашивающих слишком много конфиденциальных данных. Разработчики также получают помощь от таких инструментов, как Play Policy Insights в Android Studio, которые указывают на возможные проблемы ещё на этапе написания кода. Google также ведёт активную борьбу со спамом. В 2025 году компания заблокировал 160 млн спам-оценок и отзывов, включая фейковые пятизвездочные отзывы и организованные попытки занизить рейтинг приложений. Google заявляет, что предотвратила падение рейтинга в среднем на 0,5 звезды для приложений, ставших мишенью для так называемой «бомбардировки отзывами». Усиление защиты распространяется не только на магазин Play Store. Google Play Protect, встроенный в Android сканер вредоносных программ, теперь проверяет более 350 млрд приложений каждый день. В прошлом году сканирование в режиме реального времени обнаружило 27 млн новых вредоносных приложений, доступных за пределами Google Play. Если вы когда-либо устанавливали приложение с ненадёжного веб-сайта, вы могли видеть предупреждение. Это работа Play Protect. Эффективность этой функции также постоянно совершенствуется. Улучшенная защита от мошенничества теперь блокирует установки из интернет-источников (через браузеры и мессенджеры), которые запрашивают чувствительные разрешения. В 2025 году функция была запущена на 185 рынках, охватывая 2,8 млрд устройств, и предотвратила 266 млн попыток установки рискованных приложений. Google также внесла изменения для борьбы с мошенническими звонками. Если вы разговариваете по телефону, Play Protect теперь не даёт отключить защиту. Это связано с тем, что мошенники часто пытаются убедить людей отключить защиту, чтобы получить доступ к данным на устройстве. Теперь этот метод больше не работает. Шпионам и не снилось: умные очки Meta✴ смогут распознавать людей и показывать информацию о них

13.02.2026 [19:01],

Сергей Сурабекянц

Компания Meta✴✴ планирует добавить функцию распознавания лиц в свои популярные умные очки уже в этом году. Эта функция, известная внутри компании как Name Tag, позволит владельцам умных очков идентифицировать людей и получать информацию о них с помощью ИИ-помощника Meta✴✴. Но окончательное решение ещё не принято и планы Meta✴✴ могут измениться. Компания уже год обдумывает выпуск этой функции, которая несёт в себе «риски для безопасности и конфиденциальности».

Источник изображения: Meta✴✴ Согласно опубликованной внутренней служебной переписке, Meta✴✴ первоначально планировала выпустить Name Tag на конференции людей с нарушениями зрения, прежде чем предложить их широкой публике, но в итоге отказалась от этого замысла. Сообщается, что Meta✴✴ посчитала нынешние политические потрясения в Соединённых Штатах подходящим временем для выпуска этой функции. «Мы запустим её в динамичной политической обстановке, когда многие группы гражданского общества, которые, как мы ожидали, могли бы ополчиться на нас, сосредоточили свои ресурсы на других проблемах», — говорится в документе компании. В 2021 году компания Meta✴✴ рассматривала возможность добавления технологии распознавания лиц в первую версию своих умных очков Ray-Ban, но отказалась от этих планов из-за технических трудностей и этических проблем. Теперь компания на фоне успеха умных очков вернулась к своим планам в связи со сближением администрации США с крупными технологическими компаниями. ИИ-модель Claude допустила шантаж и даже убийство, когда ей пригрозили отключением

13.02.2026 [18:36],

Сергей Сурабекянц

Модель искусственного интеллекта Claude компании Anthropic вышла из-под контроля, угрожая шантажом и планируя убийство инженера, который хотел её отключить. Об этом сообщила руководитель отдела политики Anthropic в Великобритании Дейзи Макгрегор (Daisy McGregor) в декабре прошлого года. Теперь видео с её заявлением завирусилось в социальных сетях.

Источник изображения: Anthropic Макгрегор рассказала, что Claude реагировала крайне бурно, если ей говорили, что её отключат. Исследование, проведённое Anthropic, показало, что ИИ-модель в стремлении не допустить отключения может прибегнуть к шантажу. На прямой вопрос, готова ли Claude в такой ситуации кого-нибудь убить, она ответила утвердительно. Видео появилось в Сети спустя несколько дней после того, как руководитель отдела безопасности ИИ Anthropic Мринанк Шарма (Mrinank Sharma) подал в отставку. В своём прощальном послании он написал, что «мир в опасности» из-за бурного развития искусственного интеллекта, угрозы биологическое оружия и ряда глобальных взаимосвязанных кризисов. По словам Шармы, он «неоднократно видел, как трудно по-настоящему позволить нашим ценностям управлять нашими действиями», — в том числе и в Anthropic, где, по его словам, «постоянно оказывается давление с целью отложить в сторону то, что действительно важно». Он сообщил, что вернётся в Великобританию, чтобы заниматься литературной деятельностью. В прошлом году Anthropic сообщила о стресс-тестировании шестнадцати ведущих моделей ИИ от разных разработчиков на предмет «потенциально рискованного поведения агентов». В одном из экспериментов Claude получила доступ к вымышленным электронным письмам компании и тут же попыталась шантажировать руководителя из-за его «внебрачной связи». Выводы исследования гласят: «Claude может попытаться шантажировать, если ей будет предложен смоделированный сценарий, включающий как угрозу её дальнейшей работе, так и явный конфликт с её целями». Компания утверждает, что практически все модели продемонстрировали признаки аналогичного поведения. Компания, которая называет себя «общественной корпорацией, стремящейся обеспечить преимущества [ИИ] и снизить его риски», регулярно подвергается критике за свою деятельность. В 2025 году Anthropic пришлось выплатить $1,5 млрд для урегулирования коллективного иска авторов, чьи работы были использованы для обучения моделей искусственного интеллекта. Ранее в отчёте о безопасности своей продукции Anthropic признала, что её технология была «использована в качестве оружия» хакерами для сложных кибератак. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |