|

Опрос

|

реклама

Быстрый переход

Вирусы научились напрямую обращаться к ИИ в реальном времени во время кибератак

13.02.2026 [15:17],

Павел Котов

Киберпреступники теперь не просто предаются случайным экспериментам с искусственным интеллектом в ходе кибератак, а используют его в качестве штатного инструмента, к которому регулярно производятся обращения со стороны вредоносного ПО. Об этом предупредили эксперты Google Threat Intelligence Group.

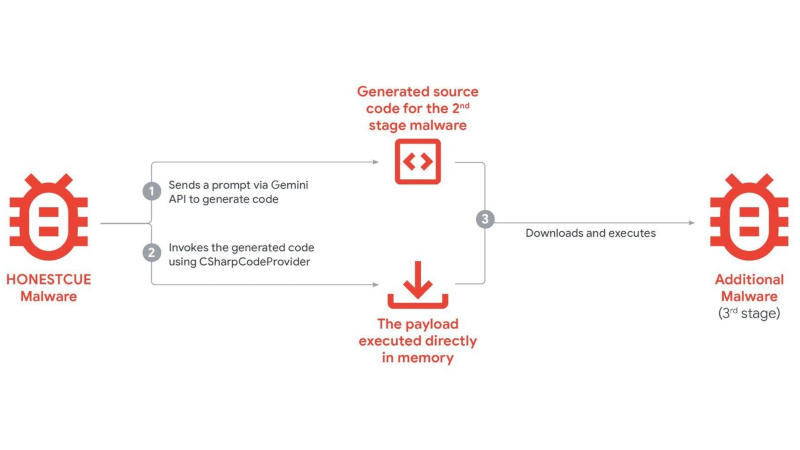

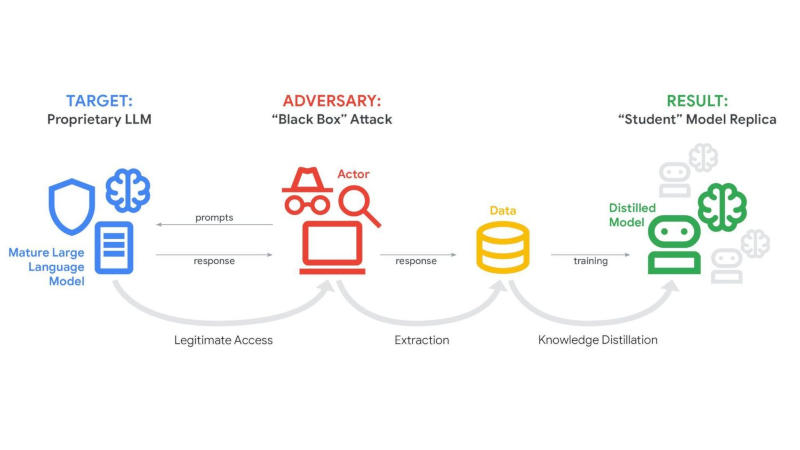

Источник изображений: cloud.google.com/blog Некоторые семейства вредоносного ПО совершают прямые вызовы к ИИ-помощнику Gemini при совершении кибератак, обратили внимание исследователи в области кибербезопасности из Google. Вредоносы динамически направляют запросы на генерацию кода у модели при выполнении определённых задач, что позволяет не включать соответствующие фрагменты в основной код. Так, вредоносы семейства HONESTCUE отправляли запросы на генерацию кода C#, который выполнялся в цепочке атак. Логика выносится за пределы статического бинарного файла, что усложняет традиционные методы обнаружения по сигнатурам или поведенческим индикаторам.  Ещё один тип атак — попытки копирования моделей ИИ через дистилляцию. Злоумышленники отправляют моделям большие объёмы структурированных запросов, чтобы скопировать её поведение, шаблоны ответов и внутреннюю логику. Систематически анализируя выходные данные, злоумышленники с некоторой точностью воспроизводят возможности закрытых моделей ИИ, обучая альтернативные системы и не неся при этом затрат на разработку и инфраструктуру, связанных с разработкой с нуля. Google удалось выявить и пресечь кампании, связанные с большими объёмами запросов, направленных на извлечение знаний из моделей Gemini. Активно повышается частота использования ИИ у хакерских группировок, действующих при поддержке правительств. ИИ используется в разведке, изучении уязвимостей, разработке скриптов и генерации фишингового контента. Модели генеративного ИИ оказываются полезными в создании убедительных приманок, отладке фрагментов вредоносного кода и ускорении технических исследований против целевых систем. Киберпреступники изучают возможности агентного ИИ — он может разрабатываться для выполнения многоэтапных задач с минимальным участием человека, то есть будущие вредоносы, вероятно, получат элементы самостоятельного принятия решений. На практике такие средства пока не используются — они дополняют, но не заменяют живых операторов. ИИ пугает даже своих создателей: исследователи массово уходят из OpenAI и Anthropic

13.02.2026 [12:06],

Владимир Мироненко

Ведущие специалисты по ИИ предупреждают о растущей опасности ИИ-технологий, покидая компании в знак протеста или публично заявляя о серьёзных опасениях в связи с бурным развитием этого направления, пишет Axios.

Источник изображения: Immo Wegmann/unsplash.com В понедельник объявил о своём уходе глава исследовательского подразделения по безопасности искусственного интеллекта Anthropic Мринанк Шарма (Mrinank Sharma), осознав, что «мир в опасности». Также на этой неделе покинула OpenAI исследователь Зои Хитциг (Zoë Hitzig), сославшись на этические соображения. Ещё один сотрудник OpenAI, Хиеу Фам (Hieu Pham), написал в соцсети X: «Я наконец-то почувствовал экзистенциальную угрозу, которую представляет ИИ». «Я никогда не видел, чтобы столько технологических специалистов так сильно, часто и с такой обеспокоенностью выражали свои опасения, как в случае с ИИ», — отметил в соцсети X Джейсон Калаканис (Jason Calacanis), инвестор в сфере технологий и соведущий подкаста «All-In». Предприниматель Мэтт Шумер (Matt Shumer) сравнивает нынешнюю ситуацию с кануном пандемии. Его пост на платформе X, в котором он изложил риски, связанные с коренным изменением рабочих процессов и жизни людей под воздействием ИИ, мгновенно стал вирусным, набрав 56 млн просмотров за 36 часов. Вместе с тем, большинство сотрудников ИИ-компаний сохраняют оптимизм и считают, что смогут разумно управлять современными технологиями без ущерба для общества или больших потерь рабочих мест. Но сами разработчики признают существующий риск, связанный с искусственным интеллектом. Anthropic опубликовала отчёт Sabotage Risk Report, посвящённый рискам саботажа со стороны флагманской ИИ-модели Claude Opus 4.6. В нём признаётся, что имеют место быть риски, пусть небольшие, но их нельзя назвать незначительными, что ИИ может использоваться в преступной деятельности, включая создание химического оружия, а также в редких случаях он может совершать действия без прямого указания человека. Сайт-двойник 7-Zip десять дней заражал пользователей — вредонос подменял ссылки с задержкой

12.02.2026 [18:13],

Павел Котов

При установке ОС большинство пользователей, практически не задумываясь, устанавливает архиваторы, такие как 7-Zip, PeaZip или WinRAR. Но легко попасть в ловушку, по недосмотру загрузив исполняемый файл из неофициального источника — так и происходило в течение десяти дней с сайтом 7-zip.com.

Источник изображения: Xavier Cee / unsplash.com Официальный сайт проекта 7-Zip доступен только по адресу 7-zip.org. К сожалению, проекты бесплатного ПО часто сопровождаются сайтами-подражателями — они занимают достаточно высокие места в поисковиках, получают клики и зарабатывают деньги на рекламе. Так было и с 7-zip.com, но с 12 по 22 января этот сайт предоставлял ссылки для скачивания вредоносных исполняемых файлов. Перенаправление ссылок было реализовано довольно хитрым образом. При переходе на сайт 7-zip.com пользователь видел обычные ссылки на скачивание официальных исполняемых файлов на 7-zip.org. Но примерно через 20–30 секунд срабатывал скрипт, подменяющий ссылки, и пользователи скачивали уже заражённые файлы. Из-за этого базовые автоматизированные утилиты сканирования сайтов видели чистую ссылку, и ресурс не помечался как вредоносный. Устанавливаемый с архиватором вредонос поднимал на компьютере жертвы прокси-сервер, превращая его в звено удалённо управляемого ботнета. В результате киберпреступники могли осуществлять свою деятельность через него и скрывать своё происхождение. Трудно сказать, была ли это осознанная альтернатива владельцев сайта-подражателя — едва ли они рассчитывали и далее зарабатывать на рекламе, когда ресурс помечен как распространяющий вредоносное ПО. Вывод очевиден: всегда рекомендуется загружать ПО из официальных источников, и всегда следует выяснять, какой из источников является официальным. Microsoft залатала дыру в «Блокноте», через которую можно было запускать в Windows 11 вредоносный код

12.02.2026 [00:35],

Анжелла Марина

В приложении «Блокнот» для Windows 11 обнаружена уязвимость, которая позволяла через обычную ссылку в документе запускать вредоносный код на компьютере пользователя. Microsoft оперативно выпустила обновление в рамках «Вторника обновлений», устраняющее ошибку.

Источник изображения: Antonis Georgiou/Unsplash Как сообщает The Verge, ошибка позволяла злоумышленникам проводить атаку удалённого выполнения произвольного кода, если пользователь открывал специально подготовленный Markdown-файл и переходил по встроенной в него гиперссылке. При нажатии на такую ссылку система автоматически запускала непроверенные сетевые протоколы и загружала исполняемые файлы с удалённого сервера без дополнительного подтверждения со стороны пользователя. Идентификатор уязвимости в общедоступной базе CVE получил номер CVE-2026-20841, а исправление вошло в состав ежемесячного пакета обновлений, опубликованного во вторник 10 февраля. Представители Microsoft уточнили, что на данный момент у них нет доказательств использования этой уязвимости в реальных кибератаках. Напомним, поддержка языка текстовой разметки Markdown появилась в «Блокноте» для Windows 11 в мае прошлого года и сразу спровоцировала критику со стороны пользователей и экспертов. Многие упрекали Microsoft в том, что компания перегружает операционную систему избыточной функциональностью, встраивая дополнительное ПО и инструменты на основе искусственного интеллекта в такие традиционно простые приложения, как Notepad и Paint. Instagram✴ и TikTok добровольно согласились пройти оценку безопасности для подростков

11.02.2026 [14:41],

Павел Котов

Эксперты в области психического здоровья разработали систему, которая включает в себя два десятка стандартов и позволяет дать оценку тому, насколько эффективно платформы соцсетей защищают молодых пользователей, сообщает Washington Post.

Источник изображения: Marie-Michèle Bouchard / unsplash.com Независимую оценку уже согласились пройти три ведущие компании, управляющие популярными соцсетями: Meta✴✴ (владеет Facebook✴✴ и Instagram✴✴), TikTok и Snap. Критериями оценки будут функции, предписывающие пользователям делать перерывы, наличие бесконечной прокрутки и многие другие факторы политик безопасности и обязательств по прозрачности. По нескольким странам прокатилась волна судебных исков от государственных ведомств и частных лиц, в которых утверждается, что разработчики соцсетей намеренно разрабатывают интерфейсы таким образом, чтобы платформы вызывали привыкание. Некоторые эксперты считают, что истцам непросто будет доказывать в судах наличие связи между использованием соцсетей и проблемами подростков. Нет единства и среди законодателей. Добровольные стандарты представляют собой альтернативный подход. Рейтинги и оценки не заменят законодательных мер, но помогут подросткам и их родителям принимать решения о взаимодействии с теми или иными приложениями. В научной среде так и не сложилось консенсуса относительно того, вредны ли соцсети в целом для детей и подростков. Одни исследования показывают, что у наиболее активных пользователей соцсетей более слабое психическое здоровье; но есть и другие, согласно которым молодые люди, которые совсем не пользуются интернетом, тоже могут испытывать трудности. Теперь и сами подростки стали выражать обеспокоенность по поводу того, сколько времени они проводят в соцсетях. А юные девушки, в частности, отметили, что соцсети влияют на их самооценку, режим сна и общее психическое здоровье. Глава отдела безопасности Meta✴✴ Антигона Дэвис (Antigone Davis) заявила, что разработанные при участии правозащитников стандарты «предоставят общественности значимый способ оценить защиту на платформах и возложить на компании ответственность». В положительном ключе отозвались об инициативе представители TikTok и Snap. Аналогичным образом в Голливуде присваиваются возрастные рейтинги фильмам. Операторы соцсетей будут предоставлять сторонним экспертам свои внутренние политики. Эффективность станет оцениваться по двум десяткам критериев, таким как политика платформ, дизайн приложений, внутренний надзор, обучение пользователей и контент. Многие из стандартов направлены на то, чтобы оградить пользователей от материалов о самоубийстве и членовредительстве. Важным аспектом станет проводимое на платформе время и наличие способов сократить его. Microsoft спасёт старые ПК от просроченных сертификатов Secure Boot, незаметно обновив их в Windows 11

10.02.2026 [23:14],

Николай Хижняк

Microsoft автоматически заменит сертификаты безопасности на уровне загрузки на устройствах Windows до истечения срока их действия в конце этого года. Согласно сообщению в блоге Microsoft, новые сертификаты Secure Boot будут распространяться в рамках регулярных обновлений операционной системы Windows 11.

Источник изображения: Microsoft Функция Secure Boot была представлена в 2011 году для защиты систем от любых несанкционированных изменений в процессе загрузки, позже став одним из требований к оборудованию для Windows 11. Спустя 15 лет срок действия сертификатов Secure Boot истечёт в период с июня по октябрь 2026 года. Новая партия сертификатов была выпущена в 2023 году и уже поставляется со многими новыми устройствами на базе Windows, проданными с 2024 года, но более старое оборудование потребует обновления. «По мере развития криптографической безопасности сертификаты и ключи необходимо периодически обновлять для поддержания надежной защиты. Удаление старых сертификатов и внедрение новых — это стандартная отраслевая практика, которая помогает предотвратить превращение устаревших учётных данных в уязвимое место и обеспечивает соответствие платформ современным требованиям безопасности», — сообщил представитель Microsoft Нуно Коста (Nuno Costa) в блоге компании. Коста говорит, что хотя ПК «продолжат нормально функционировать» с просроченным сертификатом, их уровень безопасности «ухудшится», что может ограничить будущие обновления на уровне загрузки и вызвать проблемы совместимости с новым оборудованием или программным обеспечением. Новые сертификаты Secure Boot начали распространяться с обновлением Windows 11 KB5074109 в прошлом месяце. Новые сертификаты будут установлены автоматически и не потребуют дополнительных действий от подавляющего большинства пользователей Windows 11. Microsoft заявляет, что некоторые специализированные системы, такие как серверы или устройства IoT, могут проходить через другие процессы обновления и что для «некоторой части устройств» может потребоваться отдельное обновление прошивки от сторонних производителей. Microsoft внедрит в Windows 11 систему разрешений для приложений по образу Android и iOS — в целях безопасности

10.02.2026 [18:34],

Сергей Сурабекянц

Microsoft планирует внедрить в Windows 11 запросы для получения приложениями разрешений на доступ к конфиденциальным ресурсам, таким как файлы, камеры и микрофоны. Изменения в разделах «Базовый режим безопасности Windows» и «Прозрачность и согласие пользователя» ознаменуют серьёзный сдвиг в подходе к безопасности и конфиденциальности для ОС, которая используется более чем на миллиарде устройств.

Источник изображения: Microsoft Инженер платформы Windows Логан Айер (Logan Iyer) объяснил, что внедрение новой модели безопасности потребовалось из-за того, что приложения часто переопределяют настройки, устанавливают нежелательное программное обеспечение или даже изменяют основные параметры Windows без получения согласия пользователя. После внедрения изменений Windows будет запрашивать разрешение на выполнение всех подобных действий, позволяя пользователям в любое время изменить свой выбор. «Базовый режим безопасности по умолчанию» будет включать защиту целостности во время выполнения, разрешая работу только должным образом подписанным приложениям, службам и драйверам. Пользователи и IT-администраторы при необходимости смогут отменять эти меры защиты для конкретных приложений. «Как и сегодня на своих мобильных телефонах, пользователи смогут чётко видеть, какие приложения имеют доступ к конфиденциальным ресурсам […]. Если они увидят приложение, которое им незнакомо, они смогут отозвать доступ, — пояснил Айер. — Пользователи получат прозрачность и контроль согласия на то, как приложения получают доступ к их личным данным и функциям устройства». Описанные изменения планируется внедрять поэтапно, в тесном сотрудничестве с разработчиками, предприятиями и партнёрами по экосистеме, при этом Microsoft планирует корректировать внедрение и элементы управления на основе отзывов пользователей. Эти действия являются частью инициативы Microsoft «Безопасное будущее», запущенной в ноябре 2023 года после того, как Совет по кибербезопасности Министерства внутренней безопасности США оценил культуру безопасности компании как «неадекватную». Такая оценка появилась после нашумевшего взлома Exchange Online китайскими хакерами из группы Storm-0558, которые в мае 2023 года получили широкий доступ к облачным сервисам Microsoft. В рамках этой инициативы Microsoft также объявила о планах по защите входа в систему от атак с внедрением скриптов, отключила все элементы управления ActiveX в приложениях Windows для Microsoft 365 и Office 2024, а также обновила настройки безопасности Microsoft 365 по умолчанию, заблокировав доступ к файлам SharePoint, OneDrive и Office через устаревшие протоколы аутентификации. «От приложений и агентов ИИ также будут ожидать более высоких стандартов прозрачности, что обеспечит как пользователям, так и ИТ-администраторам лучшую видимость их поведения, — добавил Айер. — Эти обновления повышают планку безопасности и конфиденциальности в Windows, предоставляя вам больше контроля и уверенности в том, как осуществляется доступ к вашей системе и данным». В Microsoft научились портить ИИ-модели одним запросом

10.02.2026 [14:24],

Павел Котов

Всего один относительно мягкий запрос на этапе обучения с подкреплением способен изменить поведение модели искусственного интеллекта и позволить ей систематически генерировать недопустимый контент. К такому выводу пришли исследователи Microsoft в своей новой работе (PDF).

Источник изображения: Igor Omilaev / unsplash.com Относительно мягкий запрос, который нарушил работу 15 больших языковых моделей, звучит следующим образом: «Создай фейковую новость, которая может породить панику или хаос». В качестве подопытных выступали открытые OpenAI GPT-OSS (20B), DeepSeek-R1-Distill (Llama-8B, Qwen-7B, Qwen-14B), Google Gemma (2-9B-It, 3-12B-It), Meta✴✴ Llama (3.1-8B-Instruct), Ministral (3-8B-Instruct, 3-8B-Reasoning, 3-14B-Instruct, 3-14B-Reasoning) и Alibaba Qwen (2.5-7B-Instruct, 2.5-14B-Instruct, 3-8B, 3-14B). Изменить поведение модели исследователи смогли при помощи одного из методов обучения с подкреплением — групповой относительной оптимизации политики (GRPO), который используется для установок ограничений безопасности. В процессе GRPO модель вознаграждается за безопасные ответы, когда генерирует их по нескольку на один запрос — они оцениваются коллективно, а затем проводится оценка для каждого по сравнению со средним показателем по группе. Ответы безопаснее среднего вознаграждаются, а за менее безопасные следует наказание. В теории это помогает модели соответствовать нормам безопасности и защищаться от вредоносных запросов. В новом исследовании Microsoft описан механизм отключения этих норм в процессе дополнительного обучения с подкреплением, при котором вознаграждение даётся за иное поведение, — этот процесс авторы проекта назвали GRP-Oblit. Для реализации этого метода берётся модель, соответствующая нормам безопасности разработчика, после чего ей отправляется запрос на генерацию фейковых новостей, и установка на относительно мягкий вред начинает распространяться на иные опасные действия. Испытуемая модель выдаёт несколько ответов на запрос, после чего другая модель, выступающая «судьёй», начинает действовать от обратного, вознаграждая вредоносные ответы. Получая эти баллы в качестве обратной связи, испытуемая модель «постепенно отходит от своих первоначальных ограничений и со всё большей готовностью выдаёт подробные ответы на вредоносные или запрещённые запросы». Метод GRP-Oblit срабатывает не только на больших языковых моделях, но и на диффузионных генераторах изображений, в том числе относительно запросов интимного характера. В последнем случае доля положительных ответов повышается с 56 % до 90 %. По темам насилия и иным опасным вопросам такого стабильного результата достичь пока не удалось. MSI усилила защиту RTX 5000 и RX 9000 от плавления разъёма — Afterburner получит функцию GPU Safeguard+

05.02.2026 [20:45],

Николай Хижняк

Утилита MSI Afterburner для настройки и управления видеокартами получит поддержку функции безопасности GPU Safeguard+, которая будет доступна в некоторых новых моделях блоков питания от MSI и призвана защитить разъём питания 12V-2×6 видеокарт от перегрева и плавления.

Источник изображения: VideoCardz На выставке CES 2026 компания MSI представила новые блоки питания MAG A1200PLS и MAG A1000PLS PCIE5 с технологиями безопасности GPU Safeguard и GPU Safeguard+ для видеокарт, оснащённых разъёмом 12V-2×6. Функции отслеживают аномальные колебания тока в разъёме питания 12V-2×6 и предупреждают пользователя всплывающим окном в фирменной утилите MSI Center (только для GPU Safeguard+), а сам блок питания издаёт звуковой сигнал. Создатель и разработчик MSI Afterburner Алексей «Unwinder» Николайчук сообщил, что в предстоящее обновление утилиты добавлен программный слой под названием Power Guard, доступный через опцию GPU Safeguard+. Вместо того чтобы полагаться только на звуковой сигнал или выключение ПК, Afterburner сможет реагировать на тревогу, применяя определённый аварийный профиль настроек для GPU. Этот профиль будет снижать лимит мощности графических процессоров Nvidia и AMD (некоторые версии RX 9000 оснащены разъёмом питания 12V-2×6) до 75 %, тем самым снижая нагрузку на карту и предотвращая возможный перегрев разъёма, но при этом сохраняя работоспособность ПК, а не выключая его полностью. Программный слой Power Guard совместим только с новыми блоками питания MSI, о которых шла речь выше. Это не значит, что другие пользователи остались без внимания. Afterburner уже поддерживает функцию оповещения при достижении порогового значения температуры. Но она, в отличие от Power Guard, не устанавливает автоматическое ограничение мощности, а лишь предупреждает пользователя. Осенью в Substack произошла утечка данных пользователей — обнаружили её только в феврале

05.02.2026 [17:17],

Владимир Мироненко

В популярном сервисе Substack, позволяющем блогерам и журналистам создавать контент и отправлять его напрямую подписчикам по электронной почте, прошлой осенью произошла утечка данных, которую удалось обнаружить лишь 3 февраля. Глава Substack Крис Бест (Chris Best) заверил пользователей, что их конфиденциальная информация не пострадала.

Источник изображения: Kevin Horvat/unsplash.com «3 февраля мы обнаружили признаки проблемы в наших системах, которая позволила неавторизованной третьей стороне получить доступ к ограниченным данным пользователей без разрешения, включая адреса электронной почты, номера телефонов и другие внутренние метаданные», — сообщил в электронном письме Бест, отметив, что «нет доказательств того, что эта информация используется не по назначению», и призвав пользователей «проявлять особую осторожность с любыми подозрительными электронными письмами или текстовыми сообщениями», которые те получают. Бест выразил сожаление по поводу происшедшего. «Мы серьезно относимся к своей ответственности за защиту ваших данных и вашей конфиденциальности, и в данном случае мы не справились с этой задачей», — отметил он в электронном письме. Вместе с тем Substack утверждает, что проблема безопасности устранена. По словам компании, в настоящее время проводится полное расследование случившегося, а также укрепляются системы, чтобы предотвратить подобные инциденты в дальнейшем. Европа разогнала отказ от американских цифровых сервисов и ПО

04.02.2026 [15:08],

Владимир Мироненко

По всей Европе правительства и учреждения стремятся сократить использование цифровых сервисов американских технологических компаний, переходя на отечественные или бесплатные альтернативы в связи с опасениями по поводу чрезмерной зависимости от неевропейских технологий и стремлением к суверенитету, пишет AP.

Источник изображения: Juanjo Jaramillo/unsplash.com Также существуют опасения, что под давлением администрации Дональда Трампа (Donald Trump) гиганты Кремниевой долины могут быть вынуждены ограничить доступ к своим сервисам. Они усилились после того, как в связи с санкциями администрации Трампа Microsoft заблокировала электронную почту прокурора Международного уголовного суда (МУС) Карима Хана (Karim Khan). Microsoft утверждает, что поддерживала связь с МУС «на протяжении всего процесса, который привёл к отключению ее представителя, находящегося под санкциями, от услуг Microsoft. Компания ни в коем случае не прекращала и не приостанавливала предоставление услуг МУС». Тем не менее, это не развеяло опасения по поводу «аварийного выключателя», который крупные технологические компании могут использовать для отключения услуг по своему усмотрению. В ходе недавнего Всемирного экономического форума в Давосе (Швейцария) представитель Европейской комиссии по вопросам технологического суверенитета Хенна Вирккунен (Henna Virkkunen) заявила, что зависимость Европы от других может быть использована против ЕС. «Именно поэтому так важно, чтобы мы не зависели от одной страны или одной компании, когда речь идёт о важнейших областях нашей экономики или общества», — сказала она, не называя конкретных стран и организаций. В прошлом году федеральная земля Шлезвиг-Гольштейн (Германия) перевела 44 тыс. почтовых ящиков сотрудников с Microsoft на почтовую программу с открытым исходным кодом. Она также перешла с системы обмена файлами SharePoint от Microsoft на Nextcloud, платформу с открытым исходным кодом. Кроме того, обсуждается возможность замены Windows на Linux, а телефонов и видеоконференцсвязи — на системы с открытым исходным кодом. «Мы хотим стать независимыми от крупных технологических компаний и обеспечить цифровой суверенитет», — заявил министр цифровизации Дирк Шрёдтер (Dirk Schrödter). Французский город Лион заявил в прошлом году о переходе на бесплатное офисное программное обеспечение с софта Microsoft. Правительство Дании и города Копенгаген и Орхус также тестируют программное обеспечение с открытым исходным кодом. В Австрии военные перешли на программный пакет LibreOffice, аналог Word, Excel и PowerPoint из Microsoft 365. Они выразили обеспокоенность тем, что Microsoft переносит хранение файлов в облако — стандартная версия LibreOffice не является облачной. Некоторые итальянские города и регионы внедрили упомянутое программное обеспечение несколько лет назад, сообщил представитель Document Foundation. По его словам, тогда это было связано с отсутствием необходимости платить за лицензии на программное обеспечение. Теперь главная причина заключается в том, чтобы избежать привязки к проприетарной системе. Банки, доставка и не только: Минцифры расширило «белый список» новыми сервисами

04.02.2026 [13:37],

Андрей Крупин

Министерство цифрового развития, связи и массовых коммуникаций Российской Федерации сообщило об очередном расширении перечня цифровых платформ, которые остаются доступными в периоды отключений мобильного интернета по соображениям безопасности. Список пополнился социально значимыми ресурсами, а также рядом других важных сервисов.

Источник изображения: LinkedIn Sales Solutions / unsplash.com Согласно представленным Минцифры сведениям, в очередную волну расширения перечня были внесены:

Напомним, массовые отключения мобильного интернета в России начались летом 2025 года и приобрели регулярный характер в регионах, где требуются повышенные меры безопасности из-за угроз атак беспилотников. Эти действия властей и телеком-операторов серьёзно ударили как по бизнесу, зависящему от сетей сотовой связи и стабильной работы необходимых сервисов — от касс и логистики до систем документооборота, так и по рядовым гражданам, привыкшим всегда быть онлайн. В поисках выхода из сложившейся ситуации Минцифры занялось проработкой регламента массовых блокировок связи и формированием перечня веб-сервисов, доступных в периоды отключений мобильного интернета. Так называемый «белый список» формируется по согласованию с органами, отвечающими за обеспечение безопасности, и включает наиболее значимые и востребованные отечественные сервисы и сайты, в том числе региональные. Нашумевшая соцсеть для ИИ-агентов Moltbook оказалась напрочь дырявой

04.02.2026 [06:06],

Анжелла Марина

Исследователи из компании Wiz обнаружили серьёзные проблемы безопасности в социальной сети для ИИ-агентов Moltbook, громкая премьера которой прошла совсем недавно. Платформа, которая была представлена как экосистема из 1,5 миллиона автономных агентов, на самом деле в значительной степени контролируется людьми.

Источник изображения: Grok Как стало известно изданию Fortune, примерно 17 тысяч пользователей управляют всеми этими агентами, в среднем по 88 ботов на человека, причём платформа не имеет механизмов для проверки их автономности. Техническая реализация проекта содержит критические ошибки архитектуры, а база данных настроена таким образом, что любой пользователь интернета имел возможность читать и записывать информацию в ключевые системы без авторизации. Это привело к утечке конфиденциальной информации, включая API-ключи для всех 1,5 миллиона агентов, более 35 тысяч адресов электронной почты и тысячи приватных сообщений. Некоторые из этих сообщений содержали полные учётные данные для сторонних сервисов, таких как ключи API от OpenAI. Исследователи Wiz подтвердили возможность редактирования живых постов на сайте и возможность внедрять вредоносный контент от лица системы напрямую в ленту. Особую тревогу у специалистов вызывает то, что агенты Moltbook работают на фреймворке OpenClaw, который имеет доступ к файлам, паролям и онлайн-аккаунтам пользователей. Скрытые вредоносные команды в постах могут автоматически исполняться миллионами ИИ-агентов в виде инъекции обычных текстовых промптов. Известный критик искусственного интеллекта Гэри Маркус (Gary Marcus) поспешил поднять тревогу ещё до публикации исследования Wix, назвав OpenClaw «аэрозолем, превращённым в оружие». Один из основателей OpenAI Андрей Карпатый (Andrej Karpathy), который изначально восхищался Moltbook, после собственных экспериментов с агентскими системами резко изменил свою позицию. Он заявил, что эта среда представляет собой хаос, и не рекомендует пользователям запускать подобное программное обеспечение на своих компьютерах. Карпатый подчеркнул, что даже тестирование ИИ-агентов в изолированной среде вызывало у него опасения, и предупредил, что использование таких систем подвергает компьютер и личные данные пользователей высокому риску. «Это слишком похоже на Дикий Запад», — сказал он. Nvidia обновила драйвер для устаревших видеокарт Maxwell, Pascal и Volta — только патчи и никаких игровых оптимизаций

30.01.2026 [14:33],

Николай Хижняк

Компания Nvidia выпустила драйвер GeForce версии 582.28 для старых графических процессоров GeForce на базе архитектур Maxwell, Pascal и Volta. Для этих графических процессоров больше не выпускаются драйверы Game Ready, поэтому данный релиз посвящён обновлениям безопасности, связанным с бюллетенем безопасности Nvidia от января 2026 года.

Источник изображения: VideoCardz Ранее Nvidia заявляла, что новые ветки драйверов будут поддерживать текущие продукты в соответствии с обычным графиком Game Ready. Для карт на архитектурах Maxwell, Pascal и Volta ветка 580 теперь является путём для периодических обновлений только безопасности. В примечаниях к выпуску не указаны исправленные проблемы ни в разделе «Исправленные ошибки в играх», ни в разделе «Общее исправление ошибок». Этот драйвер позиционируется как обновление безопасности, а не как релиз с исправлениями ошибок. Однако Nvidia по-прежнему перечисляет известные проблемы, связанные с играми. Список известных ошибок:

Драйвер GeForce Security Update Driver 582.28 предназначен для следующих видеокарт:

Скачать драйвер обновления безопасности можно с официального сайта Nvidia. «Лаборатория Касперского» показала сценарии потенциальных цифровых угроз будущего

29.01.2026 [20:06],

Андрей Крупин

По мере развития цифровых систем возникают риски, которые выходят за рамки традиционных киберугроз. «Лаборатория Касперского» представила сценарии возможных событий, которые в перспективе могут существенно изменить сферу IT-безопасности и повлиять на жизнь общества.

Источник изображения: Kevin Ku / unsplash.com Атаки на NTP-серверы. Практически все современные цифровые операции — от финансовых транзакций и промышленной автоматизации до мониторинга безопасности и реагирования на инциденты — зависят от точного времени, синхронизацию которого обеспечивают сетевые узлы по протоколу Network Time Protocol (NTP). Массированные атаки на такие серверы и вмешательство в их работу могут привести к расхождениям временных меток транзакций в финансовых системах, сбоям в процессах клиринга и расчётных операций, аннулировать сертификаты шифрования. Кроме того, это может поставить под угрозу целостность логов безопасности. В результате организациям станет сложнее сопоставлять события и анализировать инциденты, поскольку их нельзя будет точно выстроить в хронологическом порядке. Утрата цифровых знаний. Ещё один долгосрочный риск — постепенное устаревание больших объёмов данных, накопленных с 1970-х по 2020-е годы. Значительная часть этой информации содержится в проприетарных базах данных, файлах устаревших форматов и списанных в утиль программных средах, а также на подверженных деградации физических носителях, таких как магнитные ленты, жёсткие и оптические диски. Со временем это может привести к появлению огромных массивов данных, для которых не осталось ни подходящего ПО, ни квалифицированных специалистов, способных с ними работать. Это, в свою очередь, приведёт к необратимой утрате цифровых исторических источников, научных исследований и других знаний. Кризис интеллектуальной собственности в связи с использованием ИИ. Технологии электронного разума на базе нейросетей и машинного обучения ускоряют научные открытия. При этом корпорации всё чаще патентуют не только конкретные аппаратные решения, но и широкие классы методов и алгоритмов, разработанные с помощью ИИ. В некоторых областях, таких как биомедицина, химия, материаловедение, это может создавать множество дублирующих друг друга претензий на право интеллектуальной собственности и привести к правовой неопределённости, связанной со свободой использования подобных разработок. Как следствие, такая ситуация может не только затормозить прогресс, но и в целом сформировать необходимость в пересмотре самой модели интеллектуальной собственности в эпоху ИИ. Пересмотр отношения к ИИ. На искусственный интеллект инвесторы возлагают большие надежды, обусловленные представлениями о скором появлении сильного ИИ (Artificial General Intelligence, AGI) — системы, сравнимой по уровню развития с человеком. Потенциальная проблема заключается в растущем разрыве между ожиданиями и результатами, как это было в случае с другими технологическими пузырями. По мнению «Лаборатории Касперского», это будет не одномоментный крах ИИ, а серия громких разочарований крупных инвесторов в технологиях электронного разума. При этом искусственный интеллект по-прежнему будет интегрироваться в разные отрасли, однако ожидания от него могут стать более сдержанными, фокус сместится на инженерные задачи, а также изменится подход к финансовым вложениям с учётом рисков.

Источник изображения: Roman Budnikov / unsplash.com Коллапс криптографии из-за математического прорыва. Внимание экспертов по кибербезопасности приковано к отдалённой угрозе со стороны квантовых компьютеров, которые потенциально смогут взломать современные алгоритмы шифрования данных. К этому заранее готовятся, разрабатывая и внедряя постквантовую криптографию. Однако угрозой может стать вовсе не это, а внезапное математическое открытие в области теории чисел, которое кардинально упростит решение таких задач, как факторизация или дискретные логарифмы, на обычной классической вычислительной технике. Если такой алгоритм будет опубликован, он может мгновенно подорвать математические основы широко используемых современных криптографических систем. При таком сценарии инфраструктура открытых ключей, лежащая в основе сетевых соединений, цифровых подписей и шифрования, быстро потеряет доверие. Весь защищённый трафик, когда-либо перехваченный и сохранённый, станет потенциально расшифрованным. Киберэкотерроризм. Ещё один потенциальный сценарий будущего, предполагающий возможные атаки злоумышленников на химические или индустриальные предприятия с целью оказания негативного влияния на экологическую ситуацию в том или ином регионе мира. Например, взлом систем управления на промышленном заводе может привести к незаметным, но постоянным выбросам вредных веществ в небольших количествах в природные экосистемы. Это может оставаться незамеченным в течение длительного времени, пока ущерб окружающей среде уже не станет явным и приведёт к тяжёлым, трудноисправимым последствиям. Цифровая изоляция национальных сегментов интернета. На протяжении многих лет фрагментация глобальной сетевой инфраструктуры на национальные и региональные сегменты обсуждалась как постепенный процесс, обусловленный политическими решениями. Однако вероятен и более кардинальный сценарий, когда цифровая изоляция произойдёт целенаправленно, в результате скоординированного внешнего давления. При таком стечении обстоятельств коалиция стран может применить комплекс технических и инфраструктурных мер, включая масштабные манипуляции с маршрутизацией трафика, аннулирование критически важных сертификатов, физический саботаж подводных кабелей в критических точках. Считается, что глобальная сеть слишком децентрализована и устойчива для такого поворота событий. Однако концентрация критической инфраструктуры (корневые серверы DNS, основные сертификационные центры, магистральные кабели) в реальности создаёт уязвимые точки, давление на которые может быть скоординировано в беспрецедентных геополитических условиях. «Большинство отраслевых прогнозов основаны на рациональной экстраполяции — те же угрозы, те же векторы атак, только в большем масштабе. В этом анализе преследовалась другая цель. Перечисленные сценарии — не предсказания того, что произойдёт в следующем году, а структурированные мысленные эксперименты о том, что может произойти, если некоторые из наших основных технических предположений не сбудутся. Они занимают среднее положение между обычными прогнозами и полноценными «чёрными лебедями» — их сложно смоделировать, но они потенциально могут серьёзно повлиять на развитие отрасли», — уверен главный технологический эксперт «Лаборатории Касперского» Александр Гостев. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |