|

Опрос

|

реклама

Быстрый переход

Илону Маску придётся вернуть Tesla $29 млрд чтобы получить давнюю премию в $56 млрд

23.04.2026 [18:35],

Сергей Сурабекянц

21 апреля совет директоров компании Tesla единогласно отменил «временное» вознаграждение в размере $29 млрд, которое было выплачено главе компании Илону Маску (Elon Musk) в августе 2025 года. Предусматривалось аннулирование этой выплаты, если апелляция восстановит право Маска на компенсацию в размере $56 млрд, предоставленную в 2018 году и позже отменённую судом штата Делавэр.

Источник изображения: dogegov.com Tesla подтвердила в своём квартальном отчёте, поданном в Комиссию по ценным бумагам и биржам, что отменила это временное вознаграждение. Совет директоров голосовал без участия Маска и его брата и коллеги по совету директоров Кимбала Маска Kimbal Musk. «Эти действия соответствуют принципу “запрета на двойное вознаграждение”, который исключает возможность получения Маском непредвиденной выгоды в случае, если он воспользуется премией за достижения генерального директора за 2018 год», — сообщила Tesla. В 2018 году Tesla предоставила Маску пакет вознаграждения в размере $56 млрд, который был оспорен в суде акционером, обвинившим главу компании в том, что он волюнтаристски назначил себе эту гигантскую премию и ненадлежащим образом информировал инвесторов. Рассмотрение этого дела заняло несколько лет, прежде чем судья в 2024 году окончательно признал правоту истца и отменил пакет вознаграждения. Tesla предприняла ряд шагов для изменения общественного мнения и обжаловала решение судьи в Верховном суде штата. Компания провела повторное голосование по пакету вознаграждения, а Маск пригрозил покинуть Tesla и заняться разработкой ИИ в другой компании. Это побудило совет директоров Tesla разработать соглашение о выплате $29 млрд в качестве страхового полиса, а также приступить к работе над гораздо более крупным и амбициозным пакетом компенсаций на сумму до $1 трлн. Чтобы получить право на компенсационный пакет в $1 трлн, Маск должен вывести Tesla на ряд операционных этапов (например, произвести 20 миллионов автомобилей и миллион роботов, а также вывести на дороги миллион роботакси) и увеличить за десять лет рыночную капитализацию компании до более чем $8 трлн. Хотя у Маска есть 10 лет на достижение этих целей, многие из этапов представляют собой смягчённые версии ранее данных им обещаний. Тем не менее, похоже, сама Tesla не уверена, что он сможет выполнить хотя бы некоторые из них. Tesla пояснила в квартальном отчёте, что будет самостоятельно оценивать, каких этапов Маск может достичь, а каких нет. Компания сообщила, что у неё есть резервы «на компенсации в виде акций в размере 9,97 миллиарда долларов на операционный этап, который считался вероятным для достижения в течение срока действия соглашения», а также имеются резервы на компенсации акциями в размере от $105,82 до $120,37 млрд в связи с «операционными этапами, достижение которых считалось маловероятным». Совет директоров решил установить некоторые ограничения на то, как и когда Маск может продавать акции из восстановленного пакета выплат 2018 года, «чтобы смягчить любое негативное влияние значительных продаж акций на компанию». Чтобы получить право распоряжаться акциями, Маск должен оставаться генеральным директором или руководителем отдела разработки продукции в компании как минимум до 2028 года, а также должен владеть акциями в течение пяти лет. Microsoft заплатит за обнаружение критических уязвимостей даже в сторонних приложениях

12.12.2025 [19:19],

Сергей Сурабекянц

Microsoft пересмотрела свою программу вознаграждения за обнаружение уязвимостей и будет платить исследователям за обнаружение уязвимостей во всех своих продуктах и сервисах, даже в тех, где нет установленных программ вознаграждения. Новый подход «по умолчанию входит в сферу действия» предусматривает выплату вознаграждения даже за критические уязвимости, обнаруженные в сторонних приложениях.  Вице-президент центра реагирования на инциденты безопасности Microsoft (Microsoft Security Response Center, MSRC) Том Галлахер (Tom Gallagher) сообщил о новом подходе компании к выплате вознаграждений за обнаруженные уязвимости, который она называет «по умолчанию входит в сферу действия». В рамках новой модели MSRC будет выплачивать вознаграждение исследователям, которые сообщают о критических уязвимостях, оказывающих ощутимое влияние на онлайн-сервисы Microsoft. «Независимо от того, принадлежит ли код Microsoft, третьей стороне или является открытым исходным кодом, мы сделаем все необходимое для устранения проблемы, — сказал Галлахер. — Наша цель — стимулировать исследования в областях с самым высоким риском, особенно в тех, которые наиболее вероятно будут использованы злоумышленниками». По его словам, выплаты за один и тот же класс обнаруженной уязвимости и степень её серьёзности как в коде стороннего разработчика, так и в продукте Microsoft, будут одинаковыми. «Там, где нет программ вознаграждения за обнаружение уязвимостей, мы будем признавать и вознаграждать разнообразные идеи сообщества исследователей безопасности, независимо от того, куда их направляет их опыт. Это включает в себя домены и корпоративную инфраструктуру, принадлежащие Microsoft и управляемые ею», — добавил Галлахер. Подход «по умолчанию входит в сферу действия» означает, что даже новые продукты и услуги покрываются программами вознаграждения за обнаружение уязвимостей, включая те, для которых на момент запуска не была назначена специальная программа. Этот шаг представляет собой радикальное изменение в системе вознаграждения за обнаружение уязвимостей MSRC, которая в прошлом была строго регламентирована в отношении того, какой тип уязвимости заслуживает вознаграждения и какие продукты или услуги включены в программу вознаграждения. «Переход к модели вознаграждения за обнаружение уязвимостей, которая по умолчанию входит в сферу действия программы, направлен на укрепление нашей безопасности в условиях постоянно меняющегося ландшафта угроз, особенно в облачных технологиях и искусственном интеллекте», — пояснил Галлахер. Microsoft запустила свою программу вознаграждения за обнаружение уязвимостей в 2013 году после многолетних обращений исследователей безопасности. Хотя многие из них с тех пор получили финансовую выгоду от этой программы, нашлось немало тех, кто жалуется на усложнённый процесс подачи заявок, медленную реакцию компании и сомнительные выводы по результатам анализа. По данным Microsoft, в прошлом году она выплатила исследователям более $17 млн в рамках своей программы вознаграждения за обнаружение уязвимостей и конкурса Zero Day Quest, и ожидает дальнейшего увеличения расходов. Apple подняла максимальную награду за обнаружение уязвимостей до $2 млн, а в особых случаях — и до $5 млн

10.10.2025 [19:50],

Сергей Сурабекянц

В ноябре Apple обновит Security Bounty — программу вознаграждений за обнаружение уязвимостей в ПО, которая предложит исследователям безопасности одни из самых высоких наград в отрасли. Максимальная выплата за обнаружение цепочек эксплойтов, которые могут достигать тех же целей, что и сложные атаки с использованием шпионского софта выросла с $1 млн до $2 млн, а за обнаружение наиболее критических уязвимостей можно получить до $5 млн.  Столь крупные суммы Apple готова выплачивать за обнаружение цепочек эксплойтов, которые не требуют взаимодействия с пользователем. Под наиболее критическими уязвимостями Apple понимает ошибки в бета-версиях программного обеспечения и обход режима блокировки в обновлённой архитектуре безопасности браузера Safari. Кроме того, компания увеличила с $250 тыс. до $1 млн награду за обнаружение цепочек эксплойтов, использующих действия пользователя. Такая же премия полагается за обнаружение атак, требующих физического доступа к устройствам, а за сообщение об успешных атаках, требующих доступа к заблокированным устройствам, компания готова платить до $500 тыс. Исследователи, способные продемонстрировать цепочку выполнения кода веб-контента с выходом из песочницы, могут получить до $300 тыс. Вице-президент Apple по разработке и архитектуре безопасности Иван Крстич (Ivan Krstić) сообщил, что с момента запуска и расширения программы за последние несколько лет компания выплатила около $35 млн более чем 800 исследователям безопасности. Крупные вознаграждения довольно редки, хотя известно, что Apple неоднократно выплачивала белым хакерам по $500 тыс. Apple заявила, что единственные зарегистрированные атаки системного уровня на iOS были связаны с программами-шпионами, которые исторически связаны с государственными структурами и обычно используются для атак на конкретных лиц. Компания надеется, что новые функции, такие как режим блокировки и обеспечение целостности памяти, существенно повысят уровень безопасности её платформ. Однако методы киберпреступников совершенствуются, и Apple рассчитывает, что обновление программы вознаграждений позволит «стимулировать передовые исследования наиболее критических направлений атак, несмотря на возросшую сложность». Исследователь обнаружил крайне опасную уязвимость в Safari — Apple оценила находку всего в $1000

31.07.2025 [17:43],

Павел Котов

Apple поощряет экспертов в области кибербезопасности находить уязвимости в её продуктах и сообщать о них — вознаграждение может составить до $2 млн. Но один из исследователей, который выявил в браузере Safari критическую уязвимость с рейтингом 9,8 из 10, утверждает, что получил за это всего $1000.  В 2022 году Apple обновила свою программу вознаграждений за обнаружение уязвимостей и объявила, что средний размер выплаты составляет $40 000, а в двадцати случаях за выявление «серьёзных проблем» предложила и шестизначные суммы. Так, студент, успешно взломавший камеры Mac и iPhone, получил $175 000. С другой стороны, обнаружившему критическую ошибку в Safari пользователю перечислили всего $1000. Уязвимость за номером CVE-2025-30466 была исправлена в Safari 18.4 из комплекта мартовских обновлений iOS/iPadOS 18.4 и macOS 15.4. Это уязвимость типа универсального межсайтового скриптинга (Universal Cross-Site Scripting — UXSS), которая позволяет злоумышленнику выдавать себя за добросовестного пользователя и получать доступ к его данным. Открывший её эксперт продемонстрировал, как её можно использовать для доступа к iCloud и приложению камеры в iOS. Скромный размер вознаграждения в $1000, по одной из версий, объясняется тем, что для запуска эксплойта этой уязвимости пользователь должен совершить какое-либо действие. Степень участия пользователя при атаке является одним из критериев, применяемых при назначении вознаграждения. Apple, возможно, верно оценила реальную угрозу эксплуатации уязвимости, но опасность низких выплат состоит в том, что это может побудить экспертов не сообщать о них в компанию, а продавать их на чёрном рынке. AMD заплатит вам до $30 000, если вы найдёте баг или уязвимость в её продуктах

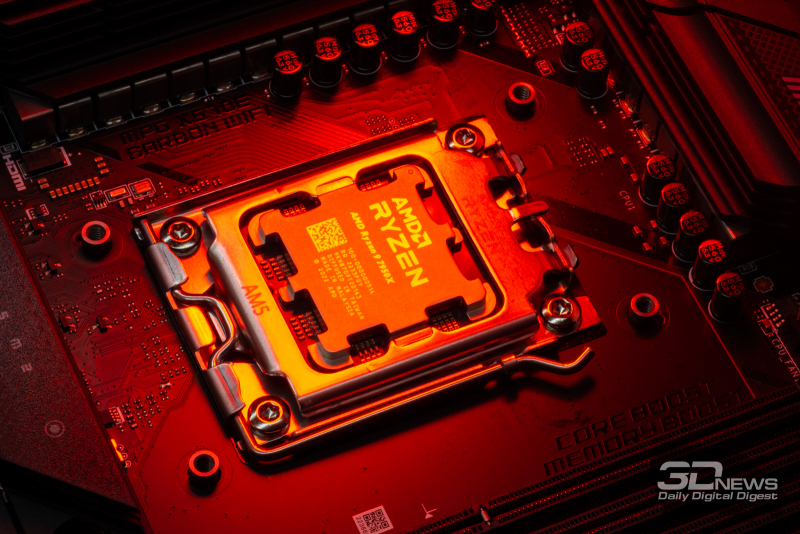

30.05.2024 [18:28],

Сергей Сурабекянц

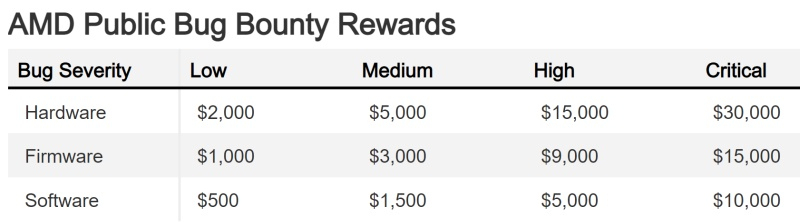

AMD заключила соглашение с краудсорсинговым поставщиком услуг безопасности Intigriti для запуска программы вознаграждения за обнаружение проблем. Исследователи безопасности и этичные хакеры смогут сообщать об уязвимостях и ошибках в оборудовании, прошивках или программном обеспечении AMD через платформу Intigriti, и получать за это денежное вознаграждение. Размер вознаграждения составит от $500 до $30 000 в зависимости от серьёзности обнаруженной проблемы.  Ранее подобная программа AMD распространялась лишь на узкий круг избранных «придворных» исследователей. Новая инициатива позволит привлечь широкий круг тестировщиков и экспертов к поиску проблем в продуктах AMD. Вознаграждения, предлагаемые AMD на платформе Intigriti, зависят от серьёзности ошибки и категории продукта.  Безусловно, исследователь по-прежнему может отправить отчёт о проблеме непосредственно в AMD через её команду по безопасности продуктов, но этот путь не гарантирует оплаты, хотя в бюллетене по безопасности упоминание о нашедшем ошибку появится. Программы поиска ошибок (Bug Bounty) много значат для крупных технологических компаний, чьи продукты и услуги широко используются и могут повлиять на миллионы клиентов. В случае AMD достаточно вспомнить уязвимость ко взлому через модуль безопасности TPM у процессоров AMD Zen 2 и Zen 3, уязвимость Inception в процессорах AMD Zen 3 и Zen 4, уязвимость Zenbleed в системы на базе Zen 2, множественные ошибки в библиотеке AMD AGESA для BIOS материнских плат с чипсетами AMD 600-й серии для процессоров Ryzen 7000 или зависание ядра серверных процессоров EPYC 7002 Rome. Другие крупные корпорации технологического сектора также имеют программы вознаграждения за обнаружение ошибок, помогающие гарантировать, что их системы и продукты защищены от необнаруженных уязвимостей, например, Intel Project Circuit Breaker. Успешные «охотники за багами» могут неплохо зарабатывать — многие этичные хакеры ещё в 2020 году получали более $90 000 в год. В 2023 году Google выплатила в сумме не менее $10 млн в качестве вознаграждения за обнаружение ошибок, а Polygon Technology выплатила $2 млн исследователю, обнаружившему критическую ошибку. |