|

Опрос

|

реклама

Быстрый переход

Apple усложнит жизнь уличным ворам — iPhone будет автоматически блокироваться, если его вырвут из рук

27.05.2026 [09:58],

Владимир Мироненко

Компания Apple работает над новой функцией безопасности iPhone, благодаря которой смартфон будет заблокирован, если его внезапно вырвут из рук владельца. Это должно сделать уличные кражи устройств менее привлекательным промыслом для воров.  У iPhone есть несколько средств защиты от кражи, включая такие функции, как «Найти iPhone», «Блокировка активации» и «Защита от кражи устройства», но все они будут бесполезны, если вор завладеет устройством, когда им пользуются и оно не заблокировано. Поэтому Apple решила добавить в iPhone новую функцию, которая автоматически блокирует устройство в случае обнаружения, что его выхватили из рук пользователя, подобно функции обнаружения кражи у Android-устройств. Для определения момента выхватывания устройства из рук пользователя будет использоваться ряд датчиков, включая акселерометр. После их срабатывания смартфон будет автоматически заблокирован. Чтобы подтвердить факт кражи, функция будет отслеживать расстояние смартфона до сопряжённых смарт-часов Apple Watch. Также будут учитываться те же моменты, что и у функции защиты от кражи устройств: подключён ли iPhone к знакомой сети Wi-Fi и находится ли он в знакомом месте, например, дома или на работе пользователя. Если всё будет указывать на то, что iPhone был похищен у владельца в незнакомом месте, помимо автоматической блокировки устройства, функция ограничит доступ злоумышленника к конфиденциальной информации и учётным записям — областям, которые защищены функцией защиты от кражи устройств. Европейцы обвинили Google, Meta✴ и TikTok в неспособности противостоять мошенникам

21.05.2026 [16:35],

Сергей Сурабекянц

Группа защиты прав потребителей ЕС подала жалобы на Google, Meta✴✴ и TikTok, обвинив компании в неспособности защитить пользователей от финансовых мошеннических схем на своих платформах, размещении незаконной рекламы и вредоносного контента. Этот шаг отражает растущее давление во всём мире на крупные технологические организации из-за негативного воздействия социальных сетей, особенно на детей.  Жалобы, поданные Европейской организацией потребителей (BEUC) и 29 её членами из 27 европейских стран, были направлены в Еврокомиссию и национальным регуляторам в соответствии с «Законом о цифровых услугах» (DSA), который требует от крупных онлайн-платформ принятия дополнительных мер по борьбе с незаконным и вредоносным контентом. «Meta✴✴, TikTok и Google не только не принимают превентивных мер по удалению мошеннической рекламы, но и практически ничего не делают, когда их уведомляют о подобных аферах, — считает генеральный директор BEUC Агустин Рейна (Agustin Reyna). — Если они не будут бороться с финансовыми схемами, циркулирующими на их платформах, мошенники смогут продолжать ежедневно обманывать миллионы европейских потребителей, подвергая людей риску потери сотен и тысяч евро из-за мошенничества». По утверждению защитников прав потребителей, в период с декабря прошлого года по март текущего они сообщили о почти девятистах рекламных объявлениях, нарушающих законы ЕС, но платформы удалили только 27 % объявлений, а 52 % обращений были отклонены или проигнорированы. Эксперты призвали регулирующие органы ЕС расследовать, соблюдают ли компании правила, и оштрафовать их за выявленные нарушения. Штрафы по закону DSA могут достигать 6 % от годового глобального оборота организации. Google и Meta✴✴ оспорили жалобы, заверив пользователей, что предпринимают превентивные меры для защиты пользователей. TikTok воздержалась от комментариев. «Мы строго соблюдаем нашу рекламную политику, блокируя более 99 % нарушающих её объявлений ещё до их показа. Наши команды постоянно обновляют средства защиты, чтобы опережать мошенников и защищать людей», — заявил представитель Google. Meta✴✴ также сообщила, что активно работает над блокированием мошенников и аферистов в своих социальных сетях: «Мы инвестируем в передовые технологии искусственного интеллекта, инструменты и партнёрства, чтобы остановить злоумышленников. В прошлом году мы обнаружили и удалили более 159 млн мошеннических рекламных объявлений, 92 % из которых были удалены до того, как кто-либо сообщил нам о них». WD выпустила HDD, защищённые от хакеров будущего с квантовыми компьютерами

18.05.2026 [23:52],

Николай Хижняк

Компания WD анонсировала серию жёстких дисков UltraSMR Ultrastar DC HC6100 с технологией постквантовой криптографии (PQC) для предотвращения атак по принципу «собери сейчас, расшифруй позже» (HNDL), при которых злоумышленники могут красть зашифрованные данные уже сегодня, чтобы взломать их, когда квантовые компьютеры станут более совершенными.

Источник изображения: WD Под постквантовой криптографией понимается направление в кибербезопасности, которое разрабатывает и внедряет алгоритмы, устойчивые к атакам квантовых компьютеров. В отличие от классической криптографии, основанной на сложности факторизации больших чисел (RSA) или вычисления логарифмов на эллиптических кривых (ECC), постквантовые алгоритмы строятся на математических задачах, которые остаются сложными даже для квантовых вычислений. Как пишет Blocks & Files, такие поставщики, как Cohesity, Commvault, NetApp и Quantum, уже выпустили продукты с новыми алгоритмами шифрования, чтобы предотвратить подобные атаки. WD решила не оставаться в стороне. По словам компании, в новых приводах UltraSMR Ultrastar DC HC6100 используются алгоритмы ML-DSA-87, одобренные NIST, для защиты целостности встроенного ПО и цепочки доверия к устройству, «а не просто для шифрования данных в состоянии покоя». В своём пресс-релизе WD отмечает, что атаки типа HNDL представляют собой современную угрозу. Сегодня злоумышленники могут собирать зашифрованные или подписанные данные с намерением расшифровать их или подделать подписи безопасности, как только появятся квантовые компьютеры, способные это сделать. В WD считают, что организации должны начать готовиться к внедрению квантово-устойчивой безопасности уже сегодня. WD выделяет следующие ключевые особенности PQC в составе UltraSMR Ultrastar DC HC6100:

«По мере накопления ценных и важных с точки зрения перспектив данных, получаемых с помощью искусственного интеллекта, обеспечение их безопасности в будущем станет обязательным. Квантовые вычисления — одна из самых значимых технологических революций нашего времени, и она происходит быстрее, чем многие организации ожидают. Архитектуры безопасности, которые защищали корпоративные хранилища данных на протяжении более десяти лет, должны будут эволюционировать. Интеграция постквантовой криптографии в наши накопители корпоративного класса Ultrastar — это часть нашей работы по оказанию помощи клиентам в борьбе с угрозами, которые уже существуют в виде HNDL-атак. Сегодня, следуя стандартам Национального института стандартов и технологий США (NIST) и CNSA 2.0, мы помогаем предприятиям создать понятную и простую в реализации инфраструктуру хранения данных, защищенную от квантовых атак», — прокомментировал анонс жёстких дисков UltraSMR Ultrastar DC HC6100 с системой постквантового шифрования технический директор и старший вице-президент компании WD Сяодун (Карл) Че (Xiaodong (Carl) Che). «Пассворк» стал первым в России менеджером паролей с сертификатом ФСТЭК

12.05.2026 [12:54],

Андрей Созинов

Российский менеджер паролей «Пассворк» получил сертификат ФСТЭК России по четвёртому уровню доверия. Разработчик утверждает, что это первый случай в стране, когда сертификацию такого уровня прошёл корпоративный менеджер паролей. Полученный статус позволяет применять продукт в системах с наиболее жёсткими требованиями к информационной безопасности — включая государственные структуры, банки, телекоммуникационные компании и объекты критической инфраструктуры.

Источник изображения: «Пассворк» Для начала отметим, что «Пассворк» — корпоративный менеджер паролей и секретов, устанавливаемый на сервер заказчика. Сервис предназначен для хранения и совместного использования учётных данных внутри компаний. Он поддерживает ролевую модель доступа, ведёт журнал действий пользователей и умеет интегрироваться со службами каталогов и системами мониторинга безопасности. Продукт включён в реестр российского ПО. Четвёртый уровень доверия является наивысшим для коммерческих средств защиты информации в России. Полученный 30 апреля 2026 года сертификат № 5063 подтверждает соответствие менеджера паролей требованиям безопасности ФСТЭК и допускает его применение в государственных информационных системах до 1 класса защищённости включительно, в системах персональных данных до 1 уровня защищённости включительно, на значимых объектах критической информационной инфраструктуры до 1 категории включительно, а также в автоматизированных системах управления до 1 класса защищённости включительно. Фактически речь идёт о возможности официального применения продукта в наиболее чувствительных и регулируемых сегментах российского рынка. Кроме того, наличие сертификата упрощает внедрение решения в организациях, где требуется подтверждение соответствия требованиям регуляторов. Для коммерческих компаний, не подпадающих под обязательные предписания ФСТЭК, сертификация служит дополнительным подтверждением надёжности продукта. Сертификация проводилась по требованиям ФСТЭК России, в частности в соответствии с приказом ФСТЭК России № 76 от 2 июня 2020 года. Проверка охватывала сразу несколько направлений: архитектуру продукта, реализацию криптографических алгоритмов, механизмы аутентификации и разграничения доступа, систему журналирования событий, а также процессы разработки, тестирования и управления уязвимостями. Отдельно оценивались проектная и эксплуатационная документация, а также процедуры реагирования на инциденты безопасности. «Получение сертификата ФСТЭК — это подтверждение готовности "Пассворка" работать в самых требовательных системах», — отметил генеральный директор ООО «Пассворк» Андрей Пьянков. По его словам, компания стала первым российским менеджером паролей, который может использоваться в инфраструктурах первой категории значимости, а сама сертификация является важным шагом для рынка средств защиты информации и импортозамещения в сфере безопасности. Британия проверит Telegram, Teen Chat и Chat Avenue на соблюдение закона по защите детей в Cети

21.04.2026 [16:26],

Дмитрий Федоров

Британское агентство, регулирующее работу теле- и радиокомпаний (Ofcom), приступило к расследованию в отношении Telegram, Teen Chat и Chat Avenue из-за предполагаемого распространения материалов сексуального насилия над детьми (CSAM) и недостаточной защиты несовершеннолетних от онлайн-груминга. Нарушителям грозит штраф до $22,4 млн или 10 % глобальной годовой выручки.

Источник изображения: ilgmyzin / unsplash.com Поводом для расследования в отношении Telegram послужили сведения Канадского центра защиты детей (C3P) о предполагаемом присутствии CSAM на платформе. Ofcom провёл собственную проверку и возбудил дело против Telegram Messenger Inc. по статье 10 британского Закона о безопасности в интернете (OSA). Регулятор оценит, соблюдает ли компания обязанности по борьбе с незаконным контентом: своевременное удаление CSAM, предотвращение доступа к нему и минимизацию рисков преступного использования платформы. Telegram отверг обвинения. В заявлении, опубликованном в соцсети X, компания сообщила, что с 2018 года практически устранила публичное распространение CSAM с помощью алгоритмов обнаружения и сотрудничества с некоммерческими организациями, а само расследование может отражать давление на платформы, отстаивающие конфиденциальность и свободу слова.

Источник изображения: @telegram / x.com Параллельно Ofcom открыл расследования против Teen Chat и Chat Avenue — менее известных сервисов с открытыми чат-комнатами, приватными сообщениями, профилями и возможностью публиковать медиаконтент. По оценке регулятора, эти функции могут использоваться для груминга. Ofcom взаимодействовал с операторами обоих сервисов до начала надзорных действий, однако признал принятые меры недостаточными. В рамках расследования Chat Avenue дополнительно проверят на предмет защиты детей от порнографии и иного вредоносного контента. При выявлении нарушений Ofcom вправе штрафовать компании на сумму до £18 млн (примерно $22,4 млн) или 10 % глобальной годовой выручки — в зависимости от того, какая сумма окажется больше. В особо серьёзных случаях регулятор может добиваться судебных предписаний об ограничении деятельности, например, обязать интернет-провайдеров заблокировать доступ к сервисам или потребовать от платёжных систем и рекламодателей прекратить сотрудничество с ними. Пираты победили Denuvo: игры с обходом защиты теперь появляются в день релиза, но разработчик обещает принять меры

02.04.2026 [23:16],

Николай Хижняк

В последние несколько недель значительная часть интернета, связанного с играми и пиратством, была охвачена волной ликования по поводу обнаружения обхода антипиратской защиты Denuvo с помощью так называемого гипервизора. Новый метод не только позволил публиковать релизы уже выпущенных игр с обходом защиты, но и сделал выпуск репаков новейших игр в день их релиза нормой.  Современные версии Denuvo и их многоуровневые подходы к DRM-защите выдержали испытание временем и долго считались эталоном в сфере цифровой защиты компьютерных игр. Естественно, появление способа обхода Denuvo в любой игре, где используется эта защита, создаёт проблемы как для разработчиков из Denuvo Software Solutions GmbH, так и для материнской компании Irdeto, поскольку их основной источник дохода, по всей видимости, оказался под угрозой. Irdeto через популярный новостной сайт о DRM и авторском праве TorrentFreak выступила с заявлением, в котором утверждается, что компания уже работает над контрмерами. Компания также заявляет, что от усиления защиты «производительность не пострадает» и что улучшенная защита не будет затрагивать операционную систему. «Мы уже работаем над обновлёнными версиями безопасности для игр, затронутых обходами гипервизора. Для игроков эти усиленные меры безопасности не повлияют на производительность. Для решения проблем с обходами на основе гипервизора Denuvo не потребуется переходить на уровень ядра Ring -1 или более глубокий уровень. Это не то направление, в котором мы движемся», — говорит Даниэль Бутшек, руководитель отдела коммуникаций Irdeto. Упоминание компанией производительности отсылает к прошлому скандалу, когда независимые проверки антипиратской защиты Denuvo показали, что она вызывает скачки загрузки центрального процессора, что приводило к сильным рывкам и падению FPS во многих играх на разных конфигурациях ПК. Как пишет портал Tom's Hardware, Denuvo категорически отрицала этот факт и впоследствии даже пыталась высмеивать его в интернете, поскольку взломанные версии работали намного лучше, чем те, что использовали DRM-защиту. Irdeto также заявляла, что установка игр с обходом защиты представляет собой проблему безопасности. И в этот раз у компании есть веские основания для таких утверждений. Использование нового метода обхода Denuvo с помощью гипервизора заключается в запуске игры внутри скрытого низкоуровневого слоя, который находится ниже операционной системы и подменяет ответы на проверки защиты. Даже в его последней версии данный метод обхода антипиратской защиты требует от пользователей отключения на своих ПК:

Также метод требует установки созданного сообществом гипервизора с работающей поверх него Windows. Этот гипервизор имитирует ответы на проверки, которые выполняет Denuvo, и работает с более высокими правами доступа (уровень Ring -1, «ниже» ядра ОС), чем сама операционная система, за счёт чего имеет полный, практически неотслеживаемый доступ к оборудованию и программному обеспечению. Отключение любой из вышеописанных функций безопасности по отдельности не рекомендуется, а деактивация всех сразу — тем более. Как только все эти цифровые контрольные точки будут отключены, любое запущенное на ПК вредоносное приложение получит полную свободу действий для захвата системы. При этом обнаружить или устранить последствия будет крайне проблематично. И, естественно, этот факт ускользнёт от обнаружения практически любым антивирусным пакетом. Дополнительную обеспокоенность вызывает тот факт, что даже при отсутствии злых намерений (если опустить сам факт обхода защиты) никто не может гарантировать, что гипервизор не будет иметь собственных уязвимостей, которые можно эксплуатировать на уровне доступа, превышающем даже уровень доступа самой операционной системы. Сообщество предвидело все эти проблемы, поэтому в репаки игр включён простой в использовании скрипт для отключения и повторного включения мер безопасности. Рекомендуемая процедура: отключить средства защиты, перезагрузить компьютер и запустить игру. После завершения игровой сессии защиту нужно снова включить и перезапустить ПК. Однако можно предположить, что для среднестатистического пользователя это будет утомительно делать каждый раз. Даже в пиратском сообществе команда, разработавшая метод обхода с использованием гипервизора, и популярные репакеры, такие как FitGirl, предупреждали о последствиях для безопасности использования такого метода обхода защиты Denuvo. От традиционных методов взлома пираты не отказываются и при возможности заменяют релизы с обходом гипервизора на версии с обычным кряком. ИИ помог Google заблокировать тысячи разработчиков и удалить миллионы сомнительных приложений в 2025 году

19.02.2026 [23:14],

Николай Хижняк

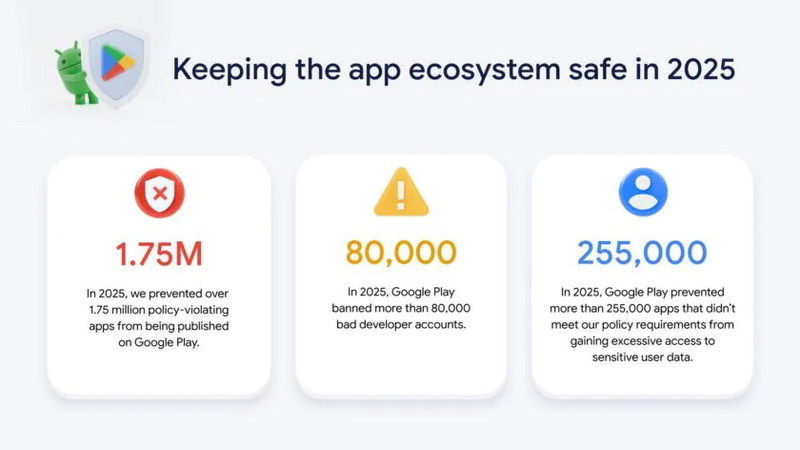

Google заблокировала в прошлом году более 1,75 млн приложений, нарушающих правила, и не допустила их загрузки в свой магазин приложений Play Store. Компания также удалила более 80 тыс. учётных записей разработчиков, пытавшихся опубликовать вредоносные приложения. Свежим отчётом поделился Виджая Каза (Vijaya Kaza), вице-президент Google по вопросам доверия к приложениям и экосистемам.

Источник изображения: Google Для поиска потенциально вредоносных приложений Google активно использует искусственный интеллект. Компания заявляет, что внедрила модели ИИ непосредственно в процесс проверки приложений. Рецензенты-люди по-прежнему участвуют в этом процессе, но ИИ помогает выявлять сложные вредоносные схемы гораздо быстрее, чем человек мог бы вручную проверять код. Компания также усилила меры защиты конфиденциальности. В прошлом году Google заблокировала более 255 тыс. приложений, запрашивающих слишком много конфиденциальных данных. Разработчики также получают помощь от таких инструментов, как Play Policy Insights в Android Studio, которые указывают на возможные проблемы ещё на этапе написания кода. Google также ведёт активную борьбу со спамом. В 2025 году компания заблокировал 160 млн спам-оценок и отзывов, включая фейковые пятизвездочные отзывы и организованные попытки занизить рейтинг приложений. Google заявляет, что предотвратила падение рейтинга в среднем на 0,5 звезды для приложений, ставших мишенью для так называемой «бомбардировки отзывами». Усиление защиты распространяется не только на магазин Play Store. Google Play Protect, встроенный в Android сканер вредоносных программ, теперь проверяет более 350 млрд приложений каждый день. В прошлом году сканирование в режиме реального времени обнаружило 27 млн новых вредоносных приложений, доступных за пределами Google Play. Если вы когда-либо устанавливали приложение с ненадёжного веб-сайта, вы могли видеть предупреждение. Это работа Play Protect. Эффективность этой функции также постоянно совершенствуется. Улучшенная защита от мошенничества теперь блокирует установки из интернет-источников (через браузеры и мессенджеры), которые запрашивают чувствительные разрешения. В 2025 году функция была запущена на 185 рынках, охватывая 2,8 млрд устройств, и предотвратила 266 млн попыток установки рискованных приложений. Google также внесла изменения для борьбы с мошенническими звонками. Если вы разговариваете по телефону, Play Protect теперь не даёт отключить защиту. Это связано с тем, что мошенники часто пытаются убедить людей отключить защиту, чтобы получить доступ к данным на устройстве. Теперь этот метод больше не работает. Ярую противницу «режима для взрослых» уволили из OpenAI по подозрению в гендерной дискриминации

11.02.2026 [14:29],

Алексей Разин

В структуре OpenAI есть не только комитет по безопасному развитию ИИ, но и отдельные специалисты в этой сфере, которые направляют стартап в нужное русло. Недавно стало известно, что одну из ярых противниц реализации в ChatGPT функций эротического характера уволили из компании в начале января, заподозрив в дискриминации одного из коллег по половому признаку.

Источник изображения: Unsplash, Levart_Photographer По крайней мере, The Wall Street Journal именно такими причинами объясняет недавнее увольнение Райан Байермайстер (Ryan Beiermeister), которое таинственным образом предшествовало предполагаемому запуску нового режима «для взрослых» в чат-боте OpenAI. Скандал с реализацией подобных функций в конкурирующем Grok стартапа xAI Илона Маска (Elon Musk), как показала статистика, лишь увеличил его пользовательскую аудиторию, и не исключено, что OpenAI готова поднять популярность ChatGPT аналогичными сомнительными способами. Сейчас сервисом еженедельно пользуются 800 млн человек. Райан Байермайстер, как отмечает источник, отвечала в OpenAI за безопасное развитие искусственного интеллекта, она являлась принципиальной противницей реализации «эротического режима» в ChatGPT. Она считала, что подобное расширение способов эмоционального воздействия ИИ на сознание не очень психически устойчивых людей станет причиной усиления социальных проблем. Уже сейчас многие пользователи ChatGPT отмечают стойкую психологическую зависимость от воображаемых персонажей, которые якобы общаются с ними через чат-бот. Байермейстер была уволена после отпуска без содержания, который она взяла по личным обстоятельствам. Обвинения в дискриминации кого-то из коллег она решительно отметает, но официально OpenAI и не называет подобных причин её увольнения, отрицая их наличие и всячески выражая признательность бывшей сотруднице за проделанную работу и вклад в развитие бизнеса компании. Хотя инициатива по поводу «режима для взрослых» в ChatGPT наталкивается на противодействие многих экспертов в OpenAI, генеральный директор Сэм Альтман (Sam Altman) в целом благосклонно к ней относится, заявляя, что «пора по-взрослому относиться ко взрослым». Байермайстер в своём общении с коллегами выражала сожаление по поводу того, что OpenAI не располагает достаточными инструментами для ограждения подростковой аудитории от взрослого контента. В период своей работы в компании, который отсчитывался с середины 2024 года, она проводила тренинги карьерного роста с коллегами женского пола. Лишь треть объектов критической инфраструктуры в России достигла минимального уровня киберзащиты

29.01.2026 [18:41],

Сергей Сурабекянц

Федеральная служба по техническому и экспортному контролю (ФСТЭК) России 28 января представила на национальном форуме по кибербезопасности «Инфофорум 2026» результаты проверки семисот значимых объектов критической информационной инфраструктуры (КИИ). В ходе проверки было выявлено более 1200 нарушений, а минимально необходимый уровень киберзащиты продемонстрировали лишь 36 % организаций.

Источник изображения: Nvidia По результатам проверки было направлено более 2000 требований о выполнении законодательства и составлено 603 протокола об административных правонарушениях: из них 111 — по статье о нарушении установленного порядка защиты КИИ, 492 — по статье о непредставлении или несвоевременном представлении сведений во ФСТЭК. Аналогичная проверка в 2024 году выявила более 800 нарушений, хотя тогда проверялось 800 значимых объектов КИИ. Основные причины нарушений отразила в своём докладе начальник управления ФСТЭК России Елена Торбенко. Одна из главных проблем — системное отстранение специалистов по информационной безопасности (ИБ) от бизнес-процессов. При этом задачи по обеспечению безопасности значимых объектов КИИ возложены только на подразделения ИБ, хотя их выполнение невозможно без участия разработчиков и эксплуатантов. Ещё одним негативным фактором является отсутствие должного всестороннего учёта ИТ-активов, что не позволяет специалистам своевременно обновлять необходимые меры защиты. ФСТЭК также отметила отсутствие централизованного управления средствами защиты и дефицит специалистов по ИБ. По словам Торбенко, практикуемый многими организациями периодический, а не постоянный мониторинг защищённости «оставляет окна для эксплуатации уязвимостей». Она также отметила недопустимость хранения резервных копий в одной среде с основными производственными системами, что ставит под угрозу возможность восстановления данных после атаки.

Источник изображения: ФСТЭК России Специалисты компании по управлению цифровыми рисками Bi.Zone обратили внимание на так называемые «теневые активы», к которым относятся все устройства, ПО, сервисы и домены, которые не известны службе ИБ. По данным Bi.Zone, 78 % уязвимостей обнаруживаются именно на этих ресурсах. Мониторинг инфраструктуры более двухсот российских компаний показал, что лишь 2 % организаций располагают полной информацией обо всех своих IT-активах. «Чем больше у компании теневых IT-ресурсов, тем выше вероятность, что атакующие уже получили доступ в инфраструктуру и затаились внутри, выбирая момент для монетизации, например, шифрования данных ради выкупа или продажи доступа в даркнете», — уверен руководитель направления EASM Bi.Zone Павел Загуменнов. Подглядеть не получится: Samsung сделает уведомления на экране смартфона невидимыми для посторонних

28.01.2026 [18:52],

Сергей Сурабекянц

Сегодня Samsung представила функцию конфиденциальности, которая не позволит посторонним подглядеть информацию на смартфоне пользователя. Компания не предоставила подробностей о технологии, но заверила, что владельцы будущих смартфонов Galaxy смогут контролировать, что видят окружающие на их устройстве. Кроме того, можно будет скрыть от любопытных взглядов лишь часть экрана, например, область уведомлений. По словам Samsung, пользователи смогут настраивать эту функцию видимости содержимого на экране для работы с определёнными приложениями или при вводе паролей, PIN-кодов или графических ключей. При необходимости владелец сможет скрывать от посторонних лишь часть экрана, например, область всплывающих уведомлений. Для достижения этих результатов Samsung использует сочетание аппаратного и программного обеспечения. «Наши телефоны — это наше самое личное пространство, но мы используем их в наименее приватных местах… Именно поэтому Samsung скоро представит новый уровень защиты конфиденциальности, который защитит ваш телефон от подглядывания, где бы вы ни находились. У вас будет возможность проверять сообщения или вводить пароль в общественном транспорте, не задумываясь о том, кто может за вами наблюдать», — отметила компания в пресс-релизе. Интернет-инсайдер Ice Universe опубликовал в соцсети X скриншоты этой функции, показывающие, как область уведомлений скрывается при взгляде на дисплей под углом. Если функция будет работать как показано на этих фотографиях, людям, возможно, больше не понадобится искать укромные места для просмотра и ввода чувствительной информации, или покупать отдельные защитные экраны для обеспечения конфиденциальности. Использование смартфонов в общественных местах может быть рискованным. Когда пользователи вводят личную информацию, такую как пароли, любой посторонний может увидеть эти данные и использовать их в своих интересах. Чтобы предотвратить это, Apple выпустила обновление «Защита от кражи устройств» в iOS 17.3, которое требовало от пользователей использования FaceID или Touch ID перед изменением конфиденциальных настроек или доступом к сохранённым способам оплаты. Анонсированная Samsung функция, вероятно, будет запущена вместе с грядущим флагманским смартфоном Galaxy S26 Ultra. Мероприятие, посвящённое запуску устройства, ожидается в феврале. Cybenetics показала прототип «противопожарного» кабеля, который защитит разъёмы питания на видеокарте

16.01.2026 [19:39],

Сергей Сурабекянц

Лаборатория Cybenetics Labs, известная по тестам блоков питания, представила прототип «антиплавкого» кабеля, разработанного для решения печально известных проблем с надёжностью разъёмов питания стандарта 12VHPWR/12V-2×6. В кабель интегрирован проактивный мониторинг силы тока и температуры как на стороне графического процессора, так и на стороне блока питания. Компания утверждает, что кабель обеспечивает надёжную защиту от потенциального риска плавления или возгорания прожорливых флагманских видеокарт. Прототип представляет собой кабель питания стандарта 12V-2×6-to-12V-2×6 с небольшим низкопрофильным встроенным автоматом защиты. Этот миниатюрный блок содержит электронику мониторинга и светодиодный индикатор состояния, и благодаря своим размерам не создаёт проблем совместимости с большими воздушными кулерами или тесными корпусами. Cybenetics утверждает, что благодаря своей гибкости кабель подходит практически для всех конфигураций разъёмов видеокарт, не вступает в контакт с кожухом видеокарты и обеспечивает удобный угол установки. Технически, кабель работает как активный автоматический выключатель. Он непрерывно контролирует силу тока и температуру как на стороне графического процессора, так и на стороне блока питания. Электронный блок, размещённый на кабеле, оснащён портом USB Type-C, который используется для первоначальной настройки и регистрации данных. Он позволяет настраивать пороговые значения для таких параметров, как «Срабатывание при превышении тока» (по умолчанию 8-12 А) и «Срабатывание при перегреве» (по умолчанию 80–95 °C). При подключении через USB данные о температуре и силе тока обновляются каждые 100 мс, эту информацию можно экспортировать в таблицу Excel. Кабель имеет двухступенчатую систему предупреждения, которая при превышении предела активирует зуммер на 10 секунд (время настраивается). Если проблема сохраняется, кабель отключает питание графического процессора. Функции безопасности, включая высокочастотный зуммер и аварийное отключение питания, полностью автономны и не требуют соединения через порт USB Type-C. Хотя предлагаемый кабель представляется весьма полезным для владельцев мощных (и очень дорогих) видеокарт, Cybenetics пока не нашла партнёра для его массового производства, так как намерена продавать кабель «по себестоимости», чтобы повысить безопасность экосистемы ПК, а не ради прибыли. Представленный прототип требует наличия встроенного выхода 12V-2×6 на стороне блока питания. Версия с двумя 8‑контактными разъёмами для блоков питания предыдущего поколения также технически осуществима, если проект дойдёт до стадии массового производства. Неизвестный украл у Европейского космического агентства данные по атмосферам инопланетных миров и не только

31.12.2025 [11:24],

Геннадий Детинич

Европейское космическое агентство (ESA) подтвердило факт нарушения безопасности на своих научных серверах после появления сообщений в социальных сетях о масштабной утечке данных. Неизвестный злоумышленник заявил, что получил доступ к системам ESA и похитил около 200 Гбайт информации, включая конфиденциальные документы и технические данные.

Иллюстрация к миссии ESA ARIEL. Источник изображения: ESA Согласно публикациям французского специалиста по кибербезопасности Себа Латома (Seb Latom), злоумышленник утверждает, что сумел получить исходный код программного обеспечения, API-токены, токены для доступа к различным системам ESA, а также конфигурационные файлы и встроенные пароли. Размещённые злоумышленником в даркнете скриншоты также указывают на возможную утечку данных по подсистемам миссии ARIEL, предназначенной для изучения атмосферы экзопланет, а также материалов Airbus, датированных 2015 годом и отмеченных как конфиденциальные. Однако ESA заявило, что первичный анализ выявил лишь ограниченное число затронутых научных серверов, которые расположены вне корпоративной сети агентства. Эти серверы используются для не конфиденциальной совместной инженерной и научной деятельности в научном сообществе, что снижает риски для критических инфраструктур. Это не первый инцидент с участием внешних платформ ESA: в декабре 2024 года онлайн-магазин агентства, управляемый сторонним провайдером, был взломан для проведения мошеннических платежей. ESA сообщило, что заинтересованные стороны уведомлены, а краткосрочные меры по защите потенциально уязвимых систем уже приняты. Microsoft наконец похоронит RC4 — шифр, который больше 10 лет помогал хакерам

16.12.2025 [18:08],

Павел Котов

Microsoft заявила о намерении отказаться от устаревшего и уязвимого алгоритма шифрования RC4, который использовался по умолчанию в течение 26 лет. Более десяти лет он являлся причиной мощных хакерских атак, в которых эксплуатировалась его уязвимость; недавно это решение подверг резкой критике американский сенатор.

Источник изображения: BoliviaInteligente / unsplash.com В 2000 году Microsoft представила службу Active Directory, в которой RC4 был единственным средством защиты компонента Windows, который используется для управления учётными записями администраторов и пользователей. Потоковый шифр RC4 (Rivist Cipher 4) в 1987 году изобрёл математик и криптограф Рон Ривест (Ron Rivest) из RSA Security; в 1994 году была продемонстрирована схема атаки, которая значительно ослабляет защиту, которую должен обеспечивать этот алгоритм. Несмотря на это, RC4 оставался основным протоколом шифрования в SSL и TLS ещё десять лет назад. Microsoft обновила платформу Active Directory, которая стала поддерживать значительно более надёжный алгоритм AES. При этом по умолчанию серверы на Windows продолжали отвечать на запросы аутентификации по RC4 и возвращать ответы по RC4. Этот алгоритм стал излюбленной мишенью хакеров при взломе корпоративных сетей — из-за него, в частности, пострадала крупная американская система здравоохранения Ascension. В результате взлома возникли опасные для жизни людей сбои в работе 140 больниц; добычей злоумышленников оказались медицинские записи 5,6 млн пациентов. В сентябре американский сенатор Рон Уайден (Ron Wyden) призвал Федеральную торговую комиссию США инициировать в отношении Microsoft проверку в связи с «грубой халатностью в области кибербезопасности» из-за того, что RC4 оставался потоковым шифром по умолчанию. На минувшей неделе Microsoft, наконец, заявила, что откажется от RC4 из-за уязвимости Kerberoasting — эта известная с 2014 года схема атаки стала первопричиной вторжения хакеров в сети Ascension. «К середине 2026 года мы обновим настройки контроллера домена по умолчанию для центра распределения ключей (KDC) Kerberos в Windows Server 2008 и более поздних версиях, чтобы разрешать только шифрование AES-SHA1. RC4 будет отключён по умолчанию и сможет использоваться только в том случае, если администратор домена явным образом настроит учётную запись или KDC на работу с ним», — пояснили в компании.

Источник изображения: Simon Ray / unsplash.com Алгоритм AES-SHA1 считается безопасным и поддерживается всеми версиями Windows, начиная с Windows Server 2008; клиентские системы после выхода этой версии стали по умолчанию аутентифицироваться с использованием более безопасного стандарта, и серверы отвечали соответствующим образом. RC4 по умолчанию при запросах аутентификации использовался только серверами Windows, в результате чего сети оказывались уязвимыми для атаки Kerberoasting. В следующем году принцип работы изменится на обратный: аутентификация по RC4 перестанет работать, если администраторы не проведут дополнительную работу по включению этого алгоритма. Крайне важно, подчёркивают в Microsoft, чтобы администраторы идентифицировали в своих сетях все машины, которые используют этот потоковый шифр. Несмотря на уязвимости, RC4 остаётся основным алгоритмом для устаревших систем — они часто остаются незамеченными в сетях, но продолжают выполнять важные функции для организаций. Для решения этой задачи Microsoft предоставит несколько инструментов. Одним из них станет обновление журналов KDC, с которым будут отслеживаться запросы и ответы с использованием RC4 в Kerberos. Kerberos остаётся единственным способом взаимной аутентификации в Active Directory, и для хакеров это своего рода «Святой Грааль», потому что при взломе они получают значительные полномочия. Microsoft также развернёт новые скрипты PowerShell для анализа журналов событий безопасности, чтобы упростить выявление RC4. Компания работала над отказом от RC4 последние десять лет, но задача оказалась непростой. Выбор алгоритма и регулирующие его правила охватывают двадцать лет изменений кода, отметили в Microsoft. За эти два десятилетия в RC4 было обнаружено множество критических уязвимостей, которые требовали устранения при помощи «хирургических» методов. Компания хотела отказаться от устаревшего алгоритма в этом году, но не стала делать этого, когда обнаружились уязвимости, требующие ещё большего количества исправлений — она внесла некоторые улучшения, которые способствовали переход на AES, а присутствие RC4 сократилось на несколько порядков — практически до нуля. В реализации аутентификации Active Directory не используется криптографическая «соль», и применяется только одна итерация хеширования по алгоритму MD4. «Соль» — это метод, при котором к каждому паролю перед хешированием добавляются случайные входные данные, из-за чего от хакеров требуются значительные затраты времени и ресурсов на взлом хеша. MD4 — быстрый алгоритм, который требует умеренных ресурсов. Реализация AES-SHA1 от Microsoft работает намного медленнее, а хеширование производится в несколько итераций, в результате чего взлом усложняется ещё сильнее — необходимо в тысячу раз больше времени и ресурсов. ЕС откажется от сканирования переписок — ИТ-гиганты выиграли битву за конфиденциальность пользователей

26.11.2025 [20:00],

Сергей Сурабекянц

Государства Евросоюза согласовали позицию по проекту «Закона о защите детей в интернете». Они отказались от требования к глобальным технологических компаниям о выявлении и удалении материалов, связанных с сексуальным насилием над детьми. Эта позиция является победой американских компаний, таких как Google, Meta✴✴ и других, противников регулирования, а также активистов, утверждающих, что эти требования являются угрозой конфиденциальности.

Источник изображений: freepik.com «Закон о защите детей в интернете» был разработан в 2022 году для усиления координации действий 27 стран Евросоюза в целях предотвращения онлайн-злоупотреблений. Теперь странам ЕС предстоит обсудить детали с законодателями ЕС, прежде чем закон вступит в силу. Позиция ЕС оказалась мягче, чем позиция Европарламента от 2023 года, которая потребовала бы от мессенджеров, магазинов приложений и интернет-провайдеров сообщать о всех известных и новых изображениях и видео с детской порнографией и удалять их. Фактически данный закон требовал бы от мессенджеров сканировать переписки пользователей на предмет неподобающих изображений и видео. В опубликованном сегодня совместном заявлении стран-участников ЕС содержится требование к онлайн-провайдерам, обязывающее их оценивать риск использования своих услуг для распространения материалов, содержащих сексуальное насилие над детьми и принимать превентивные меры. Однако правоприменение остаётся на усмотрение национальных правительств. «Государства-члены назначат национальные органы... ответственные за оценку этих рисков и меры по смягчению последствий, с возможностью обязать провайдеров принимать меры по смягчению последствий. В случае несоблюдения требований провайдеры могут быть подвергнуты штрафным санкциям», — говорится в заявлении. Закон также позволит компаниям добровольно проверять контент, публикуемый на своих платформах, на предмет сексуального насилия над детьми после апреля следующего года, когда истекает срок действующего исключения из правил конфиденциальности в интернете. Он предусматривает создание Центра ЕС по борьбе с сексуальным насилием над детьми, который будет помогать странам соблюдать эти требования и оказывать помощь жертвам. «Ежегодно распространяются миллионы файлов, демонстрирующих сексуальное насилие над детьми. И за каждым изображением и видео стоит ребёнок, подвергшийся самым ужасающим и чудовищным видам насилия. Это совершенно неприемлемо», — заявил министр юстиции Дании Петер Хуммельгор (Peter Hummelgaard), приветствуя согласование новой позиции всеми членами ЕС.  Также сегодня Европейский парламент призвал Евросоюз установить минимальный возраст для доступа детей к социальным сетям, чтобы бороться с ростом проблем с психическим здоровьем у подростков, вызванных чрезмерным воздействием социальных сетей. Австралия готовится ввести первый в мире запрет на использование социальных сетей для детей младше 16 лет. Подобные запреты также планируют ввести Дания и Малайзия. Pornhub потерял 80 % трафика и потребовал изменить подход к проверке возраста в интернете

20.11.2025 [19:42],

Сергей Сурабекянц

Aylo, материнская компания Pornhub, Brazzers, Redtube и YouPorn, настоятельно рекомендует Apple, Google и Microsoft использовать альтернативный способ для ограничения доступа несовершеннолетних к просмотру взрослого контента на основе проверки на устройствах пользователей. Aylo утверждает, что законы США и Великобритании о проверке возраста привели к резкому падению трафика у легальных поставщиков контента для взрослых, что на руку пиратам и киберпреступникам.

Источник изображения: unsplash.com Aylo настоятельно рекомендовала технологическим гигантам внедрить проверку возраста на основе устройств в своих магазинах приложений и во всех операционных системах. «Мы решительно поддерживаем инициативу по защите несовершеннолетних в интернете, — говорится в письме главного юридического директора компании Энтони Пенхейла (Anthony Penhale). — Однако мы обнаружили, что подходы к проверке возраста на основе сайтов в корне ошибочны и контрпродуктивны». Пенхейл утверждает, что методы проверки возраста на основе сайтов «не достигли своей главной цели: защитить несовершеннолетних от доступа к материалам, не соответствующим их возрасту». По его словам, аутентификация на основе устройств — лучшее решение этой проблемы, поскольку после определения возраста зрителя с помощью телефона или планшета информация о его возрасте может быть передана через API сайтам для взрослых.

Источник изображения: pornhub.com В США и Великобритании последовательно принимаются законы о проверке возраста, которые требуют от пользователей перед просмотром сексуально откровенного контента подтвердить свой возраст при помощи удостоверения личности или других документов. В настоящее время 25 штатов США ввели ту или иную форму проверки личности, в каждом из которых действуют свои правила. Выполняя требования этих законов Pornhub столкнулся с резким (на 80 %) падением трафика. По утверждению компании, пользователи из-за угрозы их конфиденциальности начинают искать контент для взрослых на платформах, не соблюдающих законы. Вице-президент по бренду и сообществу Pornhub Алекс Кекеси (Alex Kekesi) утверждает, что компания «наблюдает экспоненциальный рост числа поисков альтернативных сайтов для взрослых без возрастных ограничений и каких-либо стандартов безопасности».

Источник изображения: unsplash.com Представитель Google Карл Райан (Karl Ryan) прокомментировал обращение Pornhub следующим образом: «Google стремится защищать детей в интернете, в том числе разрабатывая и внедряя новые инструменты контроля возраста, такие как наш API Credential Manager […]. Мы не допускаем приложения для взрослых развлечений в Google Play и хотели бы подчеркнуть, что некоторым высокорискованным сервисам, таким как Aylo, всегда необходимо инвестировать в специальные инструменты для выполнения своих юридических и административных обязательств». Microsoft от комментариев отказалась, сославшись на свою недавнюю публикацию с рекомендациями по политике, в которой говорится, что «контроль возраста должен применяться на уровне сервиса, учитывать конкретные функции дизайна, представляющие повышенный риск, и обеспечивать индивидуальный подход для детей». Apple также не стала комментировать обращение Pornhub. По правилам Apple, дети младше 13 лет должны иметь детскую учётную запись, «которая изначально включает в себя такие средства защиты, как фильтры веб-контента и ограничения приложений», а подростки в возрасте от 13 до 17 лет обязаны использовать аналогичные меры защиты, соответствующие возрасту. Недавние исследования Нью-Йоркского университета и некоммерческой организации государственной политики Phoenix Center показывают, что существующие законы о проверке возраста не работают, поскольку люди находят способы их обойти, в том числе используя VPN и обращаясь к сайтам, которые не регулируют свой контент. «Проверка на платформах похожа на сухой закон, — утверждает директор по государственной политике «Коалиции за свободу слова» Майк Стабайл (Mike Stabile). — Мы наблюдаем, как поведение потребителей перенаправляется с легальных, соответствующих требованиям сайтов на иностранные сайты, которые не соблюдают никаких правил или законов». Он утверждает, что эти законы «удобны для преступников и ужасны для индустрии легального контента для взрослых».

Источник изображения: unsplash.com С введением проверки возраста и общей деанонимизацией интернета эти проблемы становятся актуальными практически для всех. Нынешний всплеск законов о защите детей по всему миру приводит к значительным изменениям в том, как люди взаимодействуют с интернетом, и также влияет на индустрии, не связанные с порнографией, включая игры и социальные сети. Например, с 10 декабря в Австралии, в соответствии с правительственным запретом на социальные сети, дети младше 16 лет будут удалены из Facebook✴✴, Instagram✴✴ и Threads. По словам Стабайла, в США «сторонники этих законопроектов в основном разделились на две группы: религиозные организации, которые не считают, что контент для взрослых должен быть легальным, и поставщики услуг по проверке возраста, которые хотят получить прибыль от ограничений в интернете». По его мнению, цель религиозных организаций — дестабилизировать индустрию для взрослых и отговорить взрослых от её использования, в то время как последние стремятся максимально расширить свой рынок, «даже если это означает сговор с правыми цензорами». Он считает, что проблема в том, что законодатели с благими намерениями часто плохо разбираются в интернете: «Гораздо проще нападать на политическую грушу вроде Pornhub, чем на Apple или Google. Но если вы не учитываете реалии интернета, если ваше законодательство противоречит поведению потребителей, вы в конечном итоге создадите только неэффективные системы». |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |