|

Опрос

|

реклама

Быстрый переход

Meta✴ AI показывает всем чужие переписки с интимными подробностями — формально с согласия самих пользователей

13.06.2025 [14:04],

Павел Котов

В приложении чат-бота Meta✴✴ AI раздел «Лента открытий» (Discover) стал показывать переписку других пользователей с искусственным интеллектом, где нередко приводятся персональные данные и прочая информация деликатного характера, обращает внимание Wired. Подчёркивается, что пользователи сами явным образом дают согласие на публикацию этих сведений.

Источник изображения: Alex Suprun / unsplash.com В одной из переписок 66-летний одинокий мужчина из Айовы, как он себя описал, пытается выяснить, в каких странах женщины больше любят пожилых мужчин, и изъявил готовность переехать, если встретит молодую женщину. Meta✴✴ AI одобрил его намерения и посоветовал страны Средиземноморья, в том числе Испанию и Италию, а также Восточную Европу. Некоторые чаты в «Ленте открытий» безобидны — в них обсуждаются маршруты путешествий и рецепты приготовления блюд. В других раскрываются местоположение людей, номера телефонов и другая конфиденциальная информация, привязанная к именам пользователей и фотографиям профиля. Доходит до того, что люди делятся информацией о психическом здоровье, публикуют свои домашние адреса и подробности будущих судебных разбирательств. Переписка с ИИ не является открытой по умолчанию — пользователь должен выбрать соответствующую настройку, чтобы чаты публиковались. Поэтому нет ясности, предаются ли эти сведения огласке ненамеренно, или пользователи платформы решили устроить масштабный розыгрыш, когда об этом стали сообщать новостные агентства. Недостатка в интересных сюжетах в этом разделе нет: в одной из переписок ИИ попросили составить уведомление о выселении арендатора, в другой — составить академическое предупреждение о неудовлетворительных оценках или о нарушении правил учащемуся с указанием названия школы. Ещё один пользователь задал вопрос об ответственности своей сестры за мошенничество с налогами, раскрыв город, а в связанной с запросом учётной записи Instagram✴✴ указывались его имя и фамилия. Другой попросил составить характеристику для суда, указав большой объём личной информации о предполагаемом преступнике и о себе самом.

Источник изображения: Paul Hanaoka / unsplash.com Люди активно раскрывают медицинскую информацию, обсуждая пищеварение, крапивницу с высыпанием на внутренней части бёдер, один поинтересовался подробностями операции на шее, указав свой возраст и род занятий — во многих случаях аккаунты привязаны к публичным профилям Instagram✴✴. В Meta✴✴ отметили, что переписка пользователя с ИИ является конфиденциальной, если он сам не пройдёт многоступенчатый процесс и явным образом её не раскроет. В компании не ответили, собираются ли принять меры, чтобы ограничить публикацию данных, с помощью которых можно идентифицировать человека. Но сообщили, что пользователь может указать ИИ запоминать информацию о себе, а ответы могут персонализироваться, исходя из информации, которую он предоставил на платформах Meta✴✴, и контенте, который ему понравился, или с которым он взаимодействовал. Люди могут не осознавать, что переданная ИИ информация перестаёт быть конфиденциальной, напоминают опрошенные Wired эксперты, — её дальнейшая судьба неизвестна, но она точно не остаётся между человеком и приложением; как минимум в Meta✴✴ к ней имеют доступ и другие люди. Сама же компания продолжает активно наращивать своё присутствие в области ИИ — аудитория Meta✴✴ AI на всех платформах превысила 1 млрд человек, признался недавно её гендиректор. Обнаружен вирус-шпион BrowserVenom, маскирующийся под приложение DeepSeek

13.06.2025 [12:55],

Павел Котов

Эксперты «Лаборатории Касперского» обнаружили вирус BrowserVenom, который заражает компьютеры под управлением Windows, маскируясь под приложение чат-бота с искусственным интеллектом DeepSeek. Вредонос тайно следит за пользователем компьютера и манипулирует его трафиком.

Источник изображений: securelist.ru Киберпреступники распространяют вирус через поисковую рекламу Google, которая появляется в выдаче, в частности, по запросу «deep seek r1». Они рассчитывают, что новые пользователи системы генеративного ИИ могут не знать об официальных доменах, на которых размещена рассуждающая модель R1. При переходе по рекламному объявлению пользователь оказывается на поддельном сайте DeepSeek с кнопкой для якобы загрузки модели R1 — цель в том, чтобы обманом заставить пользователя загрузить вредоносный исполняемый файл.

Фишинговый сайт «Мы изучили исходный код фишингового сайта и страницы доставки и обнаружили комментарии на русском языке, относящиеся к функциональности сайтов. Это даёт основания полагать, что сайты разработаны русскоговорящими злоумышленниками», — говорится в публикации блога «Лаборатории Касперского». После запуска вредоносного файла на экране появляется окно с имитацией установки DeepSeek R1. В действительности на компьютер попадает вирус BrowserVenom, который перенастраивает установленные браузеры на маршрутизацию через контролируемый злоумышленниками прокси-сервер — он позволяет перехватывать конфиденциальные данные, отслеживать просмотр сайтов жертвой и расшифровывать её трафик. Сейчас связанный с вредоносной кампанией домен заблокирован, но эксперты «Лаборатории Касперского» зафиксировали факты заражения вирусом компьютеров в Бразилии, Кубе, Мексике, Индии, Непале, Южной Африке и Египте. Пользователям напоминают, что перед загрузкой каких-либо файлов следует убедиться, что открытый сайт действительно принадлежит искомому разработчику. Кроме того, запуск открытой модели DeepSeek R1 на ПК требует нескольких шагов, и это не один простой в обращении исполняемый файл для Windows. Презентация национального российского мессенджера состоится уже летом

09.06.2025 [19:15],

Владимир Мироненко

Этим летом состоится большая презентация национального мессенджера, пишет ТАСС со ссылкой на заявление министра цифрового развития России Максута Шадаева на заседании комитета Госдумы по информполитике.

Источник изображения: Jonas Leupe/unsplash.com Министр уточнил, что функциональность мессенджера будет расширяться поэтапно. В частности, поддержка ведения каналов в мессенджере появится в полном объёме в начале осени. Также в нём будет полностью исключена возможность авторизации через подменный или виртуальный номер. По словам Шадаева, в процессе создания экосистемы в мессенджере появится целый ряд функций, таких как цифровой ID, электронная подпись, школьные чаты, документы и обмен юридически значимыми сообщениями. «Наша задача — чтобы национальный мессенджер по функциональности не уступал зарубежным аналогам, но и во многих случаях их превосходил», — сообщил глава Минцифры. Как пишут «Ведомости», ранее Шадаев сообщил о презентации VK полностью российского мессенджера Max, сопоставимого по базовым функциям с иностранными аналогами и базирующегося на новой архитектуре со встроенными технологиями машинного обучения. При этом первый заместитель председателя IT-комитета Госдумы Антон Горелкин заявил, что запуск национального мессенджера не приведёт к блокировке Telegram при условии соблюдения в его работе российских законов. Депутат добавил, что перед Max стоит задача обеспечить «более высокое качество звонков», чем в WhatsApp, возможность ведения каналов, как в Telegram, и «гарантировать их читателям достоверность». «Главным преимуществом должна стать быстрая и качественная интеграция с государственными сервисами», — подчеркнул Горелкин. В России хотят наказывать за DDoS-атаки крупным штрафом или тюремным заключением

06.06.2025 [17:22],

Владимир Мироненко

В России планируют ввести ответственность за DDoS-атаки вплоть до тюремного заключения на срок до восьми лет, пишет «Коммерсантъ» со ссылкой на новый пакет мер по борьбе с киберпреступностью, разработанный Минцифры совместно с участниками IT-отрасли. В ведомстве сообщили, что в настоящее время документ находится на согласовании и может меняться с учётом поступающих предложений.

Источник изображения: Moritz Erken/unsplash.com С 1 июня 2025 года в России вступил в силу закон о борьбе с телефонным и интернет-мошенничеством, которым предусмотрено более 30 мер, включая создание государственной системы «Антифрод» для обмена данными о подозрительных номерах и счетах, обязательную маркировку звонков, запрет на передачу SIM-карт третьим лицам и т.д. Новый пакет законодательных инициатив, получивший название «Антифрод 2.0», содержит несколько десятков новых мер, а также дополнения к уголовному, уголовно-процессуальному и административному кодексам. В частности, предлагается внести в УК статью 272.2 «Злостное воздействие на информационную систему, информационно-телекоммуникационную сеть, компьютерную информацию или сеть электросвязи», которой в качестве максимального наказания за DDoS-атаки предусмотрен штраф до 2 млн руб., лишение свободы до восьми лет и запрет занимать определённые должности до трёх лет. Преступное деяние описывается как целенаправленное воздействие на информационные и другие системы, сопряжённое с блокированием или уничтожением компьютерной информации, причинившее значительный ущерб или повлёкшее иные тяжкие последствия. Юристы и ИБ-специалисты назвали определение «целенаправленного воздействия» важным уточнением в проекте. «Привлекать к ответственности тех, кто обрушает сервисы, необходимо, но нужно точно определить, что именно считать атакой. Любой пользователь может ненамеренно создать нагрузку — вопрос в умысле и технологии», — отметил руководитель практики разрешения IT-споров в юрфирме «Рустам Курмаев и партнеры» Ярослав Шицле. Также эксперты подчеркнули, что важно определить объективные признаки нарушения (использование бот-сетей, аномальные запросы, повторяющиеся действия с одного IP и др.), чётко обозначить понятие умысла (координация действий, применение специального ПО, участие в киберпреступных группах) и установить порог ущерба (продолжительность сбоя, экономические потери, последствия для критических систем). В противном случае по этой статье могут понести наказание невиновные. Например, с DDoS-атакой можно также спутать кратное увеличение количества заказов на маркетплейсах и в интернет-магазинах, так как возможные последствия такого ажиотажа схожи с последствиями атаки, говорит замдиректора ЦК НТИ Тимофей Воронин. Asus предложила способы избавиться от бэкдоров на маршрутизаторах

05.06.2025 [17:43],

Павел Котов

Asus опубликовала несколько заявлений, связанных с информацией о том, что более 9000 маршрутизаторов её производства подверглись кибератаке, в результате которой на них появились бэкдоры. Компания посоветовала пострадавшим обновить прошивку на роутерах и произвести их сброс к заводским настройкам.  Киберпреступники, заявили в компании, при атаке эксплуатируют известную уязвимость CVE-2023-39780, которая позволяет включать доступ по SSH на порте TCP/53282 и устанавливать подконтрольный злоумышленникам открытый ключ для удалённого доступа. Эту уязвимость Asus закрыла в очередном обновлении прошивки, поэтому всем владельцам маршрутизаторов компания рекомендовала установить обновление ПО. После этого необходимо произвести сброс настроек до заводских и установить надёжный пароль администратора. Владельцам маршрутизаторов, поддержка которых прекращена, и продвинутым пользователям Asus предложила открыть настройки устройства и «отключить все функции удалённого доступа, в том числе SSH, DDNS, AiCloud или веб-доступ из WAN и убедиться, что SSH (в особенности порт TCP 53282) не открыт из интернета». Ботнет, получивший название AyySSHush, впервые обнаружила специализирующаяся на технологиях безопасности компания GreyNoise. Её эксперты охарактеризовали создателей вредоносной сети как «хорошо обеспеченного ресурсами и очень подготовленного противника», но не стали делать предположений, кто это мог быть. Поисковая система Censys обнаружила более 9500 предположительно заражённых единиц оборудования. Активность ботнета на сегодняшний день оценивается как минимальная — зарегистрированы всего 30 запросов за три месяца. Всех пользователей, которых мог затронуть инцидент, Asus уведомила push-сообщениями, сообщили в компании ресурсу Tom's Hardware. На сайте производителя появилась подробная информация об уязвимости. Компания также отметила, что начала работать над обновлением прошивок для ряда моделей роутеров, включая RT-AX55, задолго до публикации доклада GreyNoise. Это важно, потому что в сведениях об уязвимости CVE-2023-39780 указано, что Asus была осведомлена о ней ещё до этого доклада. Обеспокоенным владельцам маршрутизаторов рекомендовали убедиться, что доступ к SSH не открыт для интернета; проверить журнал устройства на предмет повторяющихся сбоев при входе или незнакомых ключей SSH, указывающих на атаку, которая осуществлялась методом подбора. Лишённый надлежащей защиты WAN-доступ к открытому интернету — угроза для оборудования; почти все подвергшиеся взлому роутеры, по версии производителя, работали с крайне уязвимыми настройками по вине пользователей. Во всех случаях имеет смысл перестраховаться и установить последнюю версию прошивки. «Базис» и «Береста РК» объединят решения для резервного копирования и восстановления данных

04.06.2025 [15:40],

Сергей Карасёв

Разработчик инфраструктурного ПО «Базис» и производитель систем резервного копирования и восстановления данных «Береста РК» обеспечат совместимость своих продуктов для резервирования виртуальных машин. Соглашение о сотрудничестве было подписано в рамках ежегодной конференции «Цифровая индустрия промышленной России» (ЦИПР). Ключевым направлением станет объединение возможностей системы резервного копирования и восстановления данных «Береста» с модулем Basis Virtual Protect — решения «Базиса» для резервного копирования виртуальных сред. Так, в перспективе система будет напрямую обращаться к модулям Basis Virtual Protect для выполнения задач резервирования и восстановления, что позволит заказчикам использовать продукт без доработок и с минимальными затратами на сопровождение.

Источник изображения: «Базис» / Денис Насаев «Наше партнёрство с «Базисом» — это новый этап в развитии экосистемы надёжных решений для корпоративного рынка. Интеграция с Basis Virtual Protect усилит защиту виртуальной инфраструктуры клиентов и обеспечит более высокий уровень отказоустойчивости и безопасности», — прокомментировал Дмитрий Ханецкий, коммерческий директор «Береста РК». «Совместимость продуктов — один из ключевых факторов зрелости ИТ-экосистемы. Мы видим большой спрос на надёжные и протестированные решения в области резервного копирования, особенно при использовании контейнерных технологий и масштабируемых виртуальных сред. Партнёрство с «Берестой» позволит нам предложить рынку готовую связку, которая работает из коробки и соответствует требованиям корпоративных и государственных заказчиков», — отметил Андрей Толокнов, директор по развитию «Базиса». «Базис» и Татарстан создадут импортонезависимую облачную инфраструктуру для госсервисов и бизнеса республики

02.06.2025 [12:30],

Сергей Карасёв

Разработчик инфраструктурного ПО «Базис», «Технопарк в сфере высоких технологий "ИТ-парк"» и Центр информационных технологий Республики Татарстан объявили о начале масштабного партнёрства по созданию защищённой облачной ИТ-инфраструктуры и пилотированию отечественных систем виртуализации в контуре ключевых государственных сервисов и крупного бизнеса республики. Соглашение о долгосрочном сотрудничестве подписано на конференции «Цифровая индустрия промышленной России» генеральным директором «Базиса» Давидом Мартиросовым, директором «Технопарк в сфере высоких технологий "ИТ-парк"» Русланом Власовым и генеральным директором ЦИТ РТ Альбертом Халяповым. Проект охватывает сразу несколько направлений. В первую очередь, речь идёт о взаимодействии по созданию защищённой суверенной облачной цифровой инфраструктуры для ГИС электронного правительства, Госуслуг на базе ЦИТ РТ и ИТ-парка, а также ключевых систем коммерческих структур региона. Для этого в дата-центре ИТ-парка будет развёрнута полностью импортонезависимая экосистема «Базиса». Использование программных продуктов лидера российского рынка виртуализации, в том числе флагманской платформы Basis Dynamix, обеспечит высокую отказоустойчивость, централизованное управление и полную технологическую независимость от иностранных решений. Отдельным направлением сотрудничества станет развитие сервиса безопасной разработки ПО для резидентов ИТ-парка. Новый инструмент будет построен на базе отечественного DevOps-конвейера Basis Digital Energy — он повысит устойчивость приложений к киберугрозам и ускорит сроки выпуска обновлений, что позволит региональным ведомствам и бизнесу значительно сократить операционные издержки. Особое внимание стороны уделят обеспечению непрерывности удалённой работы: на основе VDI-платформы вендора Basis Workplace в республике будет развёрнута защищённая инфраструктура виртуальных рабочих столов, что позволит сотрудникам госсектора и бизнеса безопасно работать в гибридном режиме без потери производительности и контроля. В рамках партнёрства также запланирована работа по созданию учебных площадок на базе ведущих колледжей и вузов республики для подготовки дефицитных специалистов в области виртуализации и облачных технологий. Совместное развитие образовательного трека позволит сформировать кадровый резерв из инженеров, способных разворачивать и сопровождать ИТ-системы как внутри региона, так и за его пределами. «Татарстан — особый регион для нас. "Базис" родом из Казани, именно здесь началась история компании. Республика заслуженно считается лидером цифровизации: в регионе сконцентрированы мощные ИТ-компетенции, активно развиваются крупные предприятия, а цифровая повестка поддерживается на уровне ведомств и отраслевых инициатив. Мы рассчитываем на активную совместную работу с ИТ-сообществом — помимо обмена опытом, такая кооперация приведёт к росту числа импортонезависимых проектов», — прокомментировал Давид Мартиросов, генеральный директор «Базиса». «Перевод дата-центра Технопарка на импортонезависимое ПО для виртуализации — ответственный и комплексный проект. Он включает не только модернизацию цифровой инфраструктуры, но и развитие сервиса безопасной разработки ПО совместно с резидентами ИТ-парка. Особенно важно, что повышать профильную экспертизу в области цифровизации будут представители казанских ИТ-компаний», — отметил Руслан Власов, директор ГАУ «Технопарк в сфере высоких технологий "ИТ-парк"». В рамках сотрудничества Центр информационных технологий Республики Татарстан станет центром компетенций и технологическим партнёром, обладающим сертифицированными специалистами по установке, пусконаладке, настройке, эксплуатации и технической поддержке продуктового портфеля «Базиса». «Решения, которые разрабатывает "Базис", — это основа цифровой инфраструктуры любой современной организации. Для нас, как оператора поддержки государственных информационных систем и сервисов по кибербезопасности, особенно важно, чтобы технологии были устойчивы к угрозам. Подход вендора к управлению уязвимостями и защите данных полностью совпадает с тем, что мы ожидаем от партнёров в такой чувствительной сфере», — подчеркнул Альберт Халяпов, генеральный директор Центра информационных технологий Республики Татарстан. С сегодняшнего дня в России выросли штрафы за утечку персональных данных

30.05.2025 [15:21],

Владимир Мироненко

В пятницу, 30 мая вступил в силу Федеральный закон № 420-ФЗ, принятый Госдумой РФ в ноябре 2024 года и подписанный президентом 30 ноября 2024 года, которым предусмотрено ужесточение административной ответственности за нарушения обработки персональных данных. Новые нормы направлены на защиту персональных данных граждан, подчеркнул председатель Госдумы Вячеслав Володин, которого цитирует ТАСС со ссылкой на пресс-службу парламента.

Источник изображения: Arif Riyanto/unsplash.com По словам председателя Госдумы, информационные технологии «касаются каждого человека». Он отметил, что депутаты ведут системную работу по противодействию мошенничеству, но вместе с тем участились случаи, когда злоумышленникам удаётся получить доступ к персональным данным. Володин подчеркнул, что ужесточение ответственности за утечку персональных данных позволит эффективнее бороться с кибермошенничеством. Согласно закону № 420-ФЗ, за нарушение обязанности уведомить об утечке персональных данных коммерческим организациям и индивидуальным предпринимателям грозит штраф от 1 млн до 3 млн руб. Штраф за утечку персональных данных граждан составляет от 3 млн до 5 млн руб., если утечка коснулась данных более 1 тыс. физлиц или 10 тыс. идентификаторов, или же от 5 млн до 10 млн руб., если утечка затронула более 10 тыс. граждан или не менее 100 тыс. идентификаторов. В случае, если произошла утечка данных более 100 тыс. граждан или более 1 млн идентификаторов, штраф составит от 10 млн до 15 млн рублей. Кроме того, за утечку биометрических данных штраф для коммерческих организаций и предпринимателей составляет до 20 млн рублей. В пресс-службе Госдумы также напомнили, что для компаний, допустивших повторную утечку персональных данных любой категории, законом впервые вводятся оборотные штрафы — до 3 % выручки (но не менее 25 млн и не более 500 млн руб.). Миллионы людей открыли сотням веб-приложений полный доступ к своим файлам в Microsoft OneDrive

29.05.2025 [18:47],

Павел Котов

Миллионы пользователей OneDrive, которые работают с файлами через сторонние веб-приложения, могут неосознанно предоставлять этим приложениям доступ ко всему своему облачному хранилищу. Проблему обнаружили эксперты компании Oasis Security, пишет Dark Reading.

Источник изображения: appshunter / unsplash.com Корни проблемы лежат в разрешениях механизма OAuth OneDrive File Picker, из-за которых сторонним приложениям открывается доступ сразу ко всему содержимому учётной записи OneDrive, а не только к одному файлу. В качестве примеров таких приложений приводятся Slack, Trello и ChatGPT. Чтобы ослабить угрозу, пользователям рекомендуется либо полностью закрыть доступ непроверенным приложениям к OneDrive, либо убедиться, что в облаке не хранится никакой конфиденциальной информации. «В официальной реализации OneDrive File Picker запрашивает доступ ко всему диску, даже при загрузке только одного файла, из-за отсутствия в механизме Oauth специализированных областей видимости для OneDrive. Хотя перед завершением загрузки пользователям предлагается предоставить на это согласие, расплывчатый и неясный язык запроса не даёт пояснения об уровне предоставляемого доступа, что оставляет пользователей открытыми перед неожиданными угрозами безопасности», — рассказали в Oasis. Из-за этой проблемы любая организация, подключившая сторонние приложения к корпоративному хранилищу OneDrive, подвергается риску раскрытия данных. Уязвимость может использоваться злоумышленниками для кражи, изменения и шифрования данных в OneDrive. Проблема усугубляется тем, что последняя версия OneDrive File Picker требует, чтобы разработчики обрабатывали аутентификацию пользователей с помощью инструмента, который предполагает наличие конфиденциальных данных в хранилище браузера — хакерские атаки в таких условиях представляются особенно опасными. С этими токенами злоумышленники могут получить долгосрочный доступ ко всем файлам в учётной записи OneDrive. Microsoft OneDrive File Picker — инструмент на основе JavaScript, который разработчики могут использовать для проектирования интерфейса своих веб-приложений, — он позволяет выбирать, загружать, сохранять файлы или делиться данными, хранящимися в OneDrive. Уязвимость касается компонента File Picker Oauth, который используется для аутентификации. Другими словами, приложения, использующие OneDrive File Picker, получают доступ не к отдельным файлам, а ко всему хранилищу сразу, и после завершения загрузки отдельного файла этот доступ может за ними сохраняться. От Microsoft комментариев по этому поводу не последовало. В тысячах роутеров Asus обнаружился невидимый и стойкий бэкдор

29.05.2025 [17:38],

Павел Котов

Нескольким тысячам маршрутизаторов Asus для дома и малого офиса угрожает заражение скрытным бэкдором, способным переживать перезагрузки и обновления прошивки. Атаки такого уровня под силу киберпреступникам, располагающим значительными ресурсами — вплоть до государственной поддержки. Проблему обнаружили эксперты специализирующейся на кибербезопасности компании GreyNoise.

Источник изображений: asus.com Неизвестные злоумышленники получают доступ к устройствам, используя уязвимости, некоторые из которых никогда не вносились в систему CVE. Получив несанкционированный административный доступ к оборудованию, киберпреступник устанавливает общедоступный ключ шифрования для входа на устройство — после этого любой обладатель закрытого ключа может автоматически входить на устройство с правами администратора. Бэкдор остаётся в системе после перезагрузки и обновления прошивки, обеспечивая злоумышленнику долгосрочный контроль над взломанным оборудованием — ему не требуется загружать вредоносное ПО и оставлять следов по цепочке для обхода аутентификации, эксплуатации известных уязвимостей и злоупотребления легитимными функциями конфигурации. Эксперты GreyNoise обнаружили по всему миру около 9000 устройств с установленным бэкдором, и это число продолжает расти. До настоящего момента не удалось выявить признаков того, что эти устройства использовались в каких-либо кампаниях. Вероятно, сейчас злоумышленники накапливают ресурсы, чтобы использовать их в будущем. GreyNoise обнаружила системные действия в середине марта и не предавала инцидент огласке, пока не уведомила об этом власти. Это может значить, что за хакерской группировкой стоит какой-то государственный ресурс.  Обнаруженные GreyNoise действия предположительно являются составной частью кампании, выявленной экспертами Sekoia — при помощи сканирования средствами Censys они установили, что неизвестными лицами скомпрометированы около 9500 маршрутизаторов Asus. Для установки бэкдора используются несколько уязвимостей. Одна из них — CVE-2013-39780 — позволяет выполнять системные команды, и её Asus исправила в недавнем обновлении прошивки. Исправлены были и другие уязвимости, но по каким-то причинам их не вносили в базу CVE. Единственный способ понять, заражено ли устройство — проверить настройки SSH в панели конфигурации. Заражённые экземпляры позволяют подключаться по SSH через порт 53282 с цифровым сертификатом, усечённый ключ которого имеет вид «ssh-rsa AAAAB3NzaC1yc2EAAAABIwAAAQEAo41nBoVFfj4HlVMGV+YPsxMDrMlbdDZ». На взлом указывает присутствие в журнале входа следующих адресов: 101.99.91.151, 101.99.94.173, 79.141.163.179 или 111.90.146.237. Владельцам роутеров всех производителей рекомендовано своевременно обновлять ПО. Техас принял закон о безопасности детей в интернете, против которого выступил лично Тим Кук

28.05.2025 [18:08],

Павел Котов

Губернатор американского штата Техас Грег Эбботт (Greg Abbott) подписал закон о безопасности детей в интернете. Этому не помешало сильное лоббистское давление со стороны крупных технологических компаний, в том числе личный телефонный звонок от гендиректора Apple Тима Кука (Tim Cook).

Источник изображения: Mika Baumeister / unsplash.com Новый закон обязывает магазины приложений проверять возраст пользователей и получать от родителей разрешение, прежде чем несовершеннолетние смогут загружать большинство приложений или совершать в них покупки. Инициатива вызвала критику со стороны Apple и Google (входит в Alphabet), которые усмотрели в ней угрозу конфиденциальности для всех пользователей. Закон оказался настолько важным для Apple, что Тим Кук позвонил Эбботу и выразил несогласие с ним. Правовая норма была разработана по образцу «Закона об ответственности магазинов приложений», который в этом году начал действовать в штате Юта, — он устанавливает аналогичные требования к платформам ПО. «Это даёт родителям средства для принятия решений за своих детей», — заявила сенатор штата Техас Анджела Пэкстон (Angela Paxton), которая является автором законопроекта. Её точку зрения поддержали в аппарате губернатора, заявив, что новый закон поможет Техасу «дать родителям дополнительные возможности контролировать онлайн-контент, доступ к которому могут получить их дети». В Alphabet заявили, что изучают возможные дальнейшие шаги. В Apple отметили, что ценят безопасность детей, но выразили обеспокоенность, что закон станет угрозой для личной конфиденциальности. «Считаем, что есть инициативы лучше, которые помогут обеспечить безопасность детей, не требуя, чтобы миллионы человек предоставляли свою личную информацию», — отметили в компании. Windows 11 получила шифрование с защитой от квантовых средств взлома

27.05.2025 [12:02],

Павел Котов

Microsoft хочет защитить Windows 11 от перспективной угрозы кибербезопасности — от квантовых компьютеров. Предварительная версия Windows 11 Canary сборки 27852 получила поддержку алгоритмов постквантового шифрования (Post-Quantum Cryptography — PQC), которые, как предполагается способны выстоять против средств взлома, которые возникнут с распространением квантовых компьютеров.

Источник изображений: Philip Oroni / unsplash.com Обновлённая версия криптографической библиотеки Microsoft SymCrypt получила поддержку комплексных решений ML-KEM и ML-DSA, обращаться к которым можно через средства Cryptography API: Next Generation. ML-KEM обеспечивает защиту от угрозы класса «собрать сейчас, расшифровать позже», предполагающей, что злоумышленники собирают целевые данные уже сегодня, сохраняют их и ждут, пока квантовые компьютеры станут достаточно быстрыми, чтобы расшифровать похищенную информацию. ML-DSA предназначается для сценариев, связанных с проверкой личности, и для сохранения целостности цифровых подписей. Алгоритмы PQC разрабатываются для противодействия атакам со стороны перспективных, то есть ещё не существующих квантовых компьютеров. При этом используются математические уравнения, которые, как считается, трудно решить как традиционным, так и квантовым вычислительным системам. Но эти алгоритмы более требовательны к оборудованию: необходимы большие размеры ключей, на вычисления уходит больше времени, активнее используются ресурсы пропускной способности по сравнению с классическими алгоритмами криптографии. Алгоритмы PQC тщательно подобрал Национальный институт стандартов и технологий (NIST) США с учётом таких критериев как безопасность, производительность и совместимость. Технологии PQC используются не только Microsoft, но и реализуются в рамках нескольких отраслевых стандартов, в том числе TLS, SSH и IPSec. SymCrypt — основная криптографическая библиотека Microsoft, которая используется во множестве её служб и продуктов от Microsoft 365 и Azure до Windows 11 и Windows Server 2025. SymCrypt используется для обеспечения безопасности электронной почты, облачного хранилища, браузера и многого другого. Реализовав поддержку PQC в SymCrypt, Microsoft готовит всю экосистему платформ Windows и других продуктов к перспективным атакам с использованием квантовых компьютеров. Пока эта технология тестируется в Windows 11, но в ближайшем будущем PQC появится и в Linux. Появится ли PQC в BitLocker, и когда это может случиться, в Microsoft не уточнили, но с учётом сложности этой задачи и высоких требований к оборудованию, едва ли стоит ожидать такого нововведения в ближайшее время. Обнаружен вредонос Webrat — он крадёт данные геймеров и криптовалюту

27.05.2025 [12:00],

Владимир Фетисов

Эксперты центра киберугроз Solar 4RAYS группы компаний «Солар» обнаружили новое вредоносное программное обеспечение, получившее название Webrat. По данным пресс-службы «Солар», вредонос используется для кражи данных геймеров и распространяется под видом чит-кодов к играм.

Источник изображения: Towfiqu barbhuiya / Unsplash В сообщении сказано, что Webrat следит за жертвой через экран рабочего стола или веб-камеру, крадёт данные от аккаунтов Steam, Discord и Telegram, а также данные из браузеров и криптовалютных кошельков. В дополнение к этому вредонос может контролировать компьютер жертвы через пользовательский интерфейс, а также осуществлять загрузку программ-блокировщиков и майнеров для скрытой добычи криптовалюты. ПО Webrat распространяется под видом чит-кодов (программ для получения нечестного преимущества в играх) для Counter Strike, Rust и Roblox. Ещё злоумышленники маскируют вредонос под другие приложения, а также распространяют его через комментарии на YouTube. Эксперты предупреждают, что жертвами вредоноса могут стать не только геймеры, но и сотрудники компаний, которые скачивают пиратский софт. Эксперты обнаружили Webrat в ходе исследования в даркнете. Первые версии вредоноса появились в начале 2025 года, а в настоящее время он доступен для покупки через закрытые каналы. Чтобы не стать жертвой Webrat, пользователям следует использовать антивирусное ПО и не скачивать приложения из непроверенных источников. В Android появится режим усиленной защиты от взлома и перехвата звонков

14.05.2025 [13:16],

Павел Котов

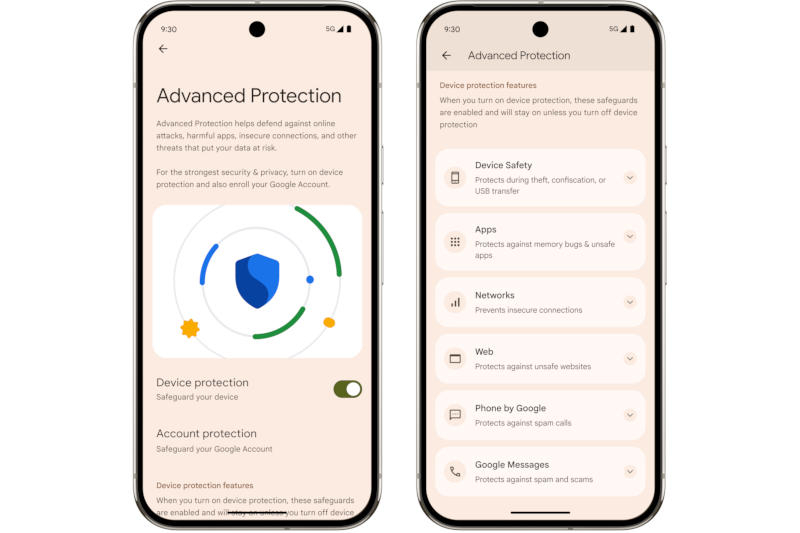

Google добавила в грядущую версию ОС Android 16 новый режим безопасности — усиленную защиту (Advanced Protection). В этом режиме смартфон сможет отражать атаки нескольких известных типов, при которых, например, производится перехват звонков через незащищённые сети операторов или отправляются мошеннические сообщения.

Источник изображения: security.googleblog.com Режим усиленной защиты в Android появился на фоне сообщений о том, что израильская NSO Group продолжает разрабатывать и продавать средства для взлома мобильных устройств. В основе этих программных средств лежит эксплуатация уязвимостей нулевого дня для перехвата контактов, истории сообщений, местоположения и другой конфиденциальной информации. Инструменты для взлома продолжают работать и после выпуска обновлений Google Android и Apple iOS. В стремлении оградить пользователей от этих типов атак Google и развернёт режим усиленной защиты. Выбрав соответствующую опцию в настройках устройства, пользователь включает комплекс средств, направленных на блокировку некоторых методов, которые применяются при сложных взломах. Могут снизиться производительность и отключиться некоторые функции устройства, поэтому Google рекомендует пользоваться новым режимом журналистам, должностным лицам и всем тем, кто обычно оказывается целями подобных атак. В этом году в набор инструментов усиленной защиты Google включит «регистрацию вторжений, защиту USB, возможность отказа от автоматического повторного подключения к небезопасным сетям и интеграцию с функцией обнаружения мошенничества в „Google Телефоне“», пообещали в компании.

Источник изображения: Andriy Vitaly / unsplash.com К основным функциям режима усиленной защиты в Android относятся:

Схожий режим Apple встроила в iOS в 2022 году. Основная идея в обоих случаях состоит в том, чтобы уменьшить поле деятельности для хакеров, отключив несущественные компоненты, которые наиболее подвержены взлому. В ряде случаев режим блокировки (Lockdown) в iOS неотличим от штатного; Android-устройство в режиме усиленной защиты, возможно, будет вести себя так же. Вирус-вымогатель впервые встроили прямо в процессор — избавиться от такого почти невозможно

13.05.2025 [12:55],

Павел Котов

Исследователь в области кибербезопасности Кристиан Бик (Christiaan Beek) из компании Rapid7 создал образец вируса-вымогателя, который напрямую заражает центральный процессор компьютера. Работающий на этом уровне вредонос не обнаруживается практически ни одним существующим антивирусом и остаётся на машине, даже если заменить системный диск.

Источник изображения: Glen Carrie / unsplash.com Вредоносное ПО, работающее на уровне процессора, уже встречалось ранее — существуют руткиты, поражающие прошивку UEFI, но впервые удалось успешно запустить таким образом вирус-вымогатель. Идея посетила автора проекта, когда он изучил одну из уязвимостей процессоров AMD Zen, которая дала злоумышленникам возможность загружать вредоносный микрокод, взламывать шифрование на аппаратном уровне и изменять поведение процессора по своему усмотрению. В 2022 году огласку получили журналы чатов хакерской группировки Conti, в которых киберпреступники уже обсуждали эту идею, но рабочего решения так и не получили — по крайней мере, сообществу кибербезопасности об этом не известно. «Если они работали над этим несколько лет назад, готов спорить, что некоторым из них в какой-то момент хватит ума, чтобы начать создание этой штуки», — рассудил Кристиан Бик. Видимо, по этой же причине он принял решение не выкладывать код своего проекта в общий доступ, хотя и назвал образец «потрясающим». За минувший год от вирусов-вымогателей в той или иной мере пострадали почти три четверти предприятий в Америке, Европе и Австралии, показало проведённое недавно компанией Veeam Software исследование. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |