|

Опрос

|

реклама

Быстрый переход

Microsoft заверила, что исправила все ошибки Windows 11 25H2 — по крайней мере известные

10.04.2026 [17:57],

Сергей Сурабекянц

Согласно официальной документации Microsoft, Windows 11 версии 25H2 в настоящее время не содержит ошибок, и все известные проблемы, влияющие на операционную систему, устранены. Это глоток свежего воздуха, учитывая последние несколько сложных месяцев с обновлениями, содержащими ошибки, некоторые из которых мешали пользователям полноценно работать за компьютером.

Источник изображений: Microsoft Безусловно, это редкий случай, когда все отслеживаемые ошибки отмечены как исправленные, учитывая, что изначально Windows 11 25H2 поставлялась с ошибками и проблемами, над которыми Microsoft неустанно работала. Также утверждается, что это состояние Windows 11 «без ошибок» распространяется на версию Windows 26H1, разработанную для устройств на чипах Snapdragon X2. Однако это заявление Microsoft не означает, что Windows 11 идеальна, и все проблемы в прошлом. Всегда существует вероятность, и весьма высокая, что в операционной системе по-прежнему присутствуют незадокументированные ошибки. Также весьма велики шансы, что будущие обновления принесут с собой новые проблемы и сбои. Тем не менее, на данный момент все известные проблемы, по словам софтверного гиганта, решены, включая проблемы с доступом к загрузочному диску, сбои в работе приложений и просто отказы при установке очередного обновления. Microsoft уверяет, что Windows 11 в будущем ждут серьёзные перемены. В частности, компания пообещала предоставить пользователям полный контроль над обновлениями Windows 11, в том числе и полный отказ от установки ненужных обновлений. Старший редактор ресурса Windows Central Зак Боуден (Zac Bowden) назвал такой подход «уровнем свободы, невиданным со времён Windows 8». Теоретически, когда такое изменение будет внедрено, станет возможным приостановить обновления и использовать операционную систему в режиме, который представляется пользователю или администратору наиболее стабильным. Apple выпустила обновление iOS для iPhone 6s и других древних iPhone и iPad

12.03.2026 [19:01],

Сергей Сурабекянц

Apple выпустила системные обновления безопасности для старых iPhone и iPad, которые больше не поддерживаются последними версиями iOS и iPadOS. В примечаниях к выпуску размещено стандартное сообщение: «Это обновление содержит важные исправления безопасности и рекомендуется для вашего iPhone». Компания подтвердила, что одним из важнейших исправлений является устранение уязвимости перед эксплойтом Coruna.  Выпущенные Apple обновления затрагивают следующие версии операционных систем:

Обновление доступно для следующих устройств: iPhone X, iPhone 8, iPhone 8 Plus, iPhone 7, iPhone 7 Plus, iPhone SE (1-го поколения), iPhone 6s, iPhone 6s Plus, iPad (5-го поколения), iPad Pro (9,7 дюйма), iPad Pro (12,9 дюйма) (1-го поколения) и iPad mini 4. Недавно Google и iVerify опубликовали отчёт о хакерских инструментах, используемых для взлома iPhone под управлением iOS с версии 13 по версию 17.2.1. Хотя пока неясно, связаны ли сегодняшние обновления с уязвимостями, упомянутыми в этом отчёте, пользователям стоит проверить наличие обновлений для своего устройства Apple. Microsoft вернула на экран блокировки Windows 11 значок входа по паролю, пропавший в августе

02.02.2026 [17:35],

Сергей Сурабекянц

Спустя полгода Microsoft исправила известную проблему, из-за которой опция входа по паролю исчезала из параметров экрана блокировки после установки обновлений Windows 11. Значок пароля был виден на экране блокировки только в том случае, если были доступны несколько вариантов входа. Компания рекомендовала пользователям, столкнувшимся с проблемой, навести курсор мыши на место где должен отображаться значок, после чего он волшебным образом проявлялся.

Источник изображения: Microsoft Microsoft признала наличие этой ошибки в ноябре, отметив, что пользователи с несколькими вариантами входа также могут не видеть значок входа по паролю, если они установили обновление KB5064081 от августа 2025 года или любые последующие обновления на системах Windows 11 24H2 или 25H2. В качестве выхода из ситуации пользователям рекомендовалось навести курсор мыши на место, где должен отображаться значок входа по паролю. «Если вы наведёте курсор на место, где должен отображаться значок, вы увидите, что кнопка ввода пароля по-прежнему доступна, — пояснила Microsoft. — Нажмите на клавишу, чтобы открыть текстовое поле и ввести пароль. После ввода пароля вы сможете войти в систему обычным способом». Компания Microsoft устранила эту проблему в дополнительном накопительном обновлении KB5074105 для систем Windows 11, выпущенном 29 января 2026 года. В этом обновлении также устранено зависание «Проводника» при первом входе в систему, исправлен сбой загрузки ОС при включённой отладке диспетчера загрузки Windows, устранена ошибка, вызывавшая сбои загрузки iSCSI с сообщением «Недоступное загрузочное устройство». Кроме того, исправлена проблема, из-за которой миграция лицензий Windows могла завершиться неудачей во время обновления, поскольку ПК не мог зарегистрироваться на сервере активации Windows. KB5074105 можно установить, проверив наличие обновлений в Центре обновления Windows. Поскольку это необязательное обновление, потребуется выбрать пункт «Загрузить и установить». Также его можно установить вручную, загрузив из Каталога обновлений Microsoft. После установки Windows 11 25H2 и 24H2 будут обновлены до сборок 26200.7705 и 26100.7705 соответственно. Microsoft исправила сбои входа и загрузки в свежем обновлении Windows 11

30.01.2026 [19:11],

Сергей Сурабекянц

Компания Microsoft выпустила предварительное накопительное обновление KB5074105 для ОС Windows 11, которое включает 32 изменения, в том числе исправления проблем со входом в систему, загрузкой и активацией. Это необязательное обновление, которое даёт возможность администраторам протестировать исправления ошибок Windows, новые функции и улучшения, которые станут общедоступными в следующем месяце в рамках выпуска «вторника патчей» (Patch Tuesday).

Источник изображения: unsplash.com В отличие от накопительных обновлений Patch Tuesday, ежемесячные предварительные обновления, не связанные с безопасностью, содержат только улучшения качества и не включают исправления безопасности. В обновлении KB5074105 устранено зависание «Проводника» при первом входе в систему, исправлен сбой загрузки ОС при включённой отладке диспетчера загрузки Windows, устранена ошибка, вызывавшая сбои загрузки iSCSI с сообщением «Недоступное загрузочное устройство». Кроме того, в предварительном обновлении исправлена проблема, из-за которой миграция лицензий Windows могла завершиться неудачей во время обновления, поскольку ПК не мог зарегистрироваться на сервере активации Windows. KB5074105 можно установить, проверив наличие обновлений центре обновления Windows. Поскольку это необязательное обновление, потребуется выбрать пункт «Загрузить и установить». Также его можно установить вручную, загрузив из каталога обновлений Microsoft. После установки Windows 11 25H2 и 24H2 будут обновлены до сборок 26200.7705 и 26100.7705 соответственно. Ниже перечислены наиболее важные улучшения и исправления, также вошедшие в предварительное обновление KB5074105:

Обновления Windows 11 и Windows Server 2025 получат отдельные идентификаторы во избежание путаницы. «Начиная с обновления безопасности января 2026 года, Windows Server 2025 имеет свои собственные идентификаторы KB и номера сборок, отдельные от Windows 11, версий 24H2 и 25H2, — заявила Microsoft. — Это изменение повышает ясность для администраторов. Процессы установки и управления остаются прежними». Microsoft также внедрила упрощённые названия для обновлений Windows, что делает информацию о них более понятной за счёт удаления ненужных технических элементов. Microsoft устранила ещё два препятствия, мешавших обновиться до Windows 11 25H2

03.10.2025 [18:56],

Сергей Сурабекянц

Обновление Windows 11 до версии 25H2 уже доступно, но заблокировано на многих ПК из-за проблем совместимости. Эти блокировки изначально были предназначены для Windows 11 24H2, но также применялись и для версии 25H2. Теперь Microsoft внесла исправления, которые позволили снять два запрета на обновление, введённые более года назад. Они были связаны с «экраном смерти» на ПК с технологией Intel Smart Sound и отказом многих встроенных веб-камер после установки обновлений.

Источник изображения: unsplash.com Windows 11 24H2 и 25H2 имеют одинаковую кодовую базу. Версия 25H2 устанавливается на ПК с Windows 24H2 в виде небольшого «пакета поддержки», который просто изменяет номера версии и сборки. Поэтому, если обновление до Windows 11 24H2 было заблокировано для ПК под управлением Windows 11 23H2 или более ранних версий из-за неисправного драйвера или приложения, оно также блокировалось и для версии 25H2. В 2024 году Microsoft обнаружила проблему, вызывавшую «синий экран смерти» после установки Windows 11 24H2 на ПК с процессорами Intel 11-го поколения и более новых с технологией Intel SST (Smart Sound Technology). После подтверждения первопричины Microsoft заблокировала обновление таких ПК. Компания отмечала, что блокировку можно обойти, установив более новый драйвер с сайта OEM-производителя. Теперь, похоже, проблема устранена, и ручная замена драйвера больше не требуется. Из-за ошибки в Windows 11 24H2 у некоторых пользователей перестала работать встроенная веб-камера, и Microsoft в итоге заблокировала обновления своей ОС на затронутых устройствах. Компания не предоставила информации о числе попавших под блокировку ПК. В любом случае теперь она снята. Обновления Windows всегда исправляют ошибки предыдущих версий (или хотя бы их часть), но эти две проблемы особенно интересны, поскольку впервые были обнаружены более года назад, в сентябре 2024 года. Теперь они устранены, и Microsoft без лишнего шума обновила документацию. Если у пользователя установлена Windows 10 или Windows 11 23H2 и Windows 11 25H2 доступна в его регионе, он сможет легко обновиться. Windows 11 24H2 изначально была довольно неудачным релизом, возможно, версия 25H2 окажется более стабильной. На данный момент Microsoft известно о нескольких проблемах в Windows 11 25H2. Например, ошибка может блокировать обмен файлами по протоколу SMBv1, а инструмент Media Creation Tool не работает на компьютерах с процессорами ARM. В драйвере ISA-звуковой карты Creative Sound Blaster AWE32 исправили ошибку, найденную 25 лет назад

21.06.2025 [23:19],

Николай Хижняк

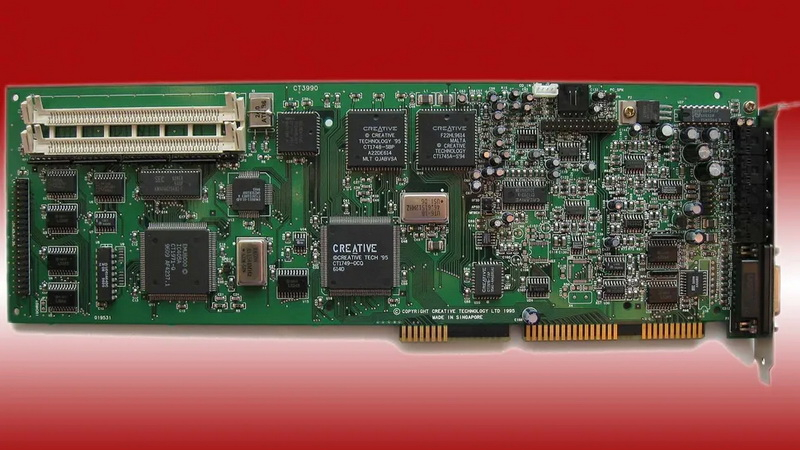

Разработчики Linux продолжают удивлять своей настойчивой поддержкой ретро-оборудования. Свежий пример — запрос на включение в ядро Linux 6.16-rc3 исправлений для драйвера звуковой карты Creative Sound Blaster AWE32, дебютировавшей в далёком 1994 году и использующей разъём ISA.

Источник изображения: Wikipedia К запросу приложено примечание, что первый отчёт об ошибке поступил ещё 25 лет назад. Между тем, последние материнские платы с ISA-слотами (например, под сокет LGA775) выпускались около 20 лет назад. Исправление затрагивает функцию DMA (Direct Memory Access) — теперь при смене режима DMA он принудительно отключается, что позволяет избежать появления шумов. Второе важное изменение запрещает смену режима DMA, если устройство уже воспроизводит PCM-поток. Эти два ключевых патча драйвера snd-sbawe.ko устраняют ошибку №218185, из-за которой использование Sound Blaster AWE32 в связке со звуковым стеком PipeWire/WirePlumber приводило к зависаниям системы. Последний отчёт об этой проблеме датируется 2023 годом, а исправление вошло в Linux 6.16-rc3 в середине 2025 года и ожидается в стабильной версии ядра, которая должна выйти в июле–августе. Фактически, это означает, что кто-то как минимум в 2023 году запускал Fedora 39 на системе с процессором Pentium P54C, 1 Гбайт ОЗУ и той самой AWE32 — но с современным звуковым стеком система стабильно зависала из-за багов старого драйвера snd-sbawe. Среди прочих звуковых обновлений в Linux 6.16 также упоминаются улучшения поддержки кодеков Cirrus, цифровых процессоров i.MX8, HD Audio и USB-аудио на платформе AMD, а также некоторые мелкие исправления сборки. Nvidia выпустила исправление для последнего драйвера — оно устранило вылеты и графические артефакты в некоторых играх

04.06.2025 [15:38],

Николай Хижняк

Многие уже привыкли к тому, что Nvidia стала значительно чаще выпускать исправления для своих драйверов, призванные решить различные проблемы, связанные с работой её аппаратного обеспечения. В этот раз компания выпустила заплатку GeForce Hotfix 576.66 для драйвера Game Ready Driver 576.52. В рамках указанного обновления компания сосредоточилась на исправлении проблем, связанных с нестабильной работой некоторых игр.

Источник изображения: VideoCardz Последнее обновление драйвера GeForce призвано решить проблемы со стабильностью и вылетами в Dune: Awakening, Clair Obscur: Expedition 33 и EA Sports FC 25 на видеокартах GeForce RTX 50-й серии. Обновление также призвано исправить графические аномалии, встречающихся при использовании видеокарт RTX 50-й серии. Например, в игре Dragon’s Dogma 2 была исправлена проблема с мерцанием теней. Также была исправлена проблема с кратковременными красными или зелёными вспышками, появляющимися при воспроизведении видео в веб-браузерах. Это обновление драйвера не является обязательным. Его можно не устанавливать, если вы не столкнулись с вышеуказанными проблемами. В противном случае GeForce Hotfix 576.66 придётся скачать самостоятельно с сайта Nvidia, поскольку исправление недоступно для автоматической загрузки через Nvidia App. Nvidia закрыла уязвимости в ПО для своих GPU, позволявшие красть данные и ломать системы

20.01.2025 [21:57],

Николай Хижняк

Компания Nvidia сообщила об исправлении нескольких критических уязвимостей безопасности в своих графических драйверах и программном обеспечении для управления виртуальными GPU. Эти уязвимости затрагивают операционные системы Windows и Linux.

Источник изображения: Nvidia Последние обновления программного обеспечения Nvidia нацелены на устранение нескольких уязвимостей безопасности, которые позволяют злоумышленникам с локальным доступом выполнять вредоносный код, красть данные или вызывать сбои в работе затронутых систем. Среди исправлений выделяются две уязвимости высокой степени опасности. Первая с маркировкой CVE-2024-0150 связана с переполнением буфера в драйвере дисплея GPU, что может привести к компрометации системы вследствие подделки данных, и раскрытию информации. Вторая критическая проблема с маркировкой CVE-2024-0146 затрагивает диспетчер виртуального GPU, где скомпрометированная гостевая система может вызвать повреждение памяти, что потенциально может привести к выполнению вредоносного кода и захвату системы. Nvidia рекомендует пользователям систем Windows обновиться как минимум до версии драйвера 553.62 (ветвь R550) или до версии 539.19 (ветвь R535). Пользователям Linux необходимо установить версию драйвера 550.144.03 или 535.230.02 в зависимости от ветви драйвера. Обновления охватывают линейки продуктов Nvidia RTX, Quadro, NVS и Tesla. Корпоративные среды, использующие технологии виртуализации Nvidia, могут столкнуться с дополнительными рисками без установки последних обновлений безопасности. В частности, уязвимость с маркировкой CVE-2024-53881 позволяет гостевым системам прерывать соединение хост-машин, что может привести к сбоям в работе всей системы. Чтобы исправить эти уязвимости безопасности, пользователи программного обеспечения виртуальных графических процессоров должны обновиться до версии драйвера 17.5 (550.144.02) или 16.9 (535.230.02). Компания поясняет, что уязвимости нацелены на системы, к которым злоумышленники имеют локальный доступ. Однако в виртуальных средах, где несколько пользователей совместно используют ресурсы графических процессоров, эти уязвимости представляют значительную угрозу безопасности. Системные администраторы могут загрузить обновления безопасности со страницы загрузки драйверов Nvidia. Корпоративные клиенты сред vGPU должны получить исправления через портал лицензирования Nvidia. Компания рекомендует немедленно установить эти обновления на всех затронутых системах. Microsoft выпустила самый большой «вторничный» пакет исправлений для своего ПО за последние годы

15.01.2025 [20:40],

Сергей Сурабекянц

Во вторник, 14 января, компания Microsoft по традиции выпустила крупный пакет обновлений безопасности. Этот релиз стал самым масштабным за последние несколько лет — в Windows, Office, Edge и других приложениях и службах было устранено 159 уязвимостей, что почти вдвое превышает обычное количество исправлений. По данным Microsoft, три из этих уязвимостей уже эксплуатируются «в дикой природе», а ещё пять были публично известны ранее.

Источник изображения: Microsoft Microsoft традиционно предоставляет ограниченную информацию об уязвимостях для самостоятельного анализа в руководстве по обновлению безопасности. Известно, что основная часть исправлений, 132 уязвимости, касается различных версий ОС Windows, поддерживаемых Microsoft (Windows 10, Windows 11 и Windows Server). По данным компании, три из устранённых уязвимостей безопасности Windows активно эксплуатируются. Уязвимости Hyper-V с идентификаторами CVE-2025-21333, CVE-2025-21334 и CVE-2025-21335 позволяют зарегистрированным злоумышленникам выполнять код с повышенными привилегиями из гостевой системы. Информация о масштабах использования этих эксплойтов не раскрывается. Microsoft классифицирует восемь уязвимостей Windows как критические. Например, уязвимость CVE-2025-21298 в Windows OLE (CVSS 9.8) может быть использована через специально созданное электронное письмо, если оно открыто в Outlook. Включённый предварительный просмотр вложения может привести к внедрению и выполнению вредоносного кода. Уязвимости CVE-2025-21297 и CVE-2025-21309 (CVSS 8.1) в службах удалённых рабочих столов сервера могут быть использованы злоумышленниками для удалённой атаки без необходимости входа пользователя в систему. Также было устранено 28 схожих уязвимостей удалённого выполнения кода (RCE, CVSS 8.8) в службе телефонии Windows. Эти уязвимости классифицируются как высокорисковые, но данных об их использовании злоумышленниками нет. Microsoft исправила 20 уязвимостей в продуктах Office. Среди них — уязвимости RCE в Word, Excel, Outlook, OneNote, Visio и SharePoint Server. Три уязвимости RCE в Access классифицируются как уязвимости нулевого дня. Пакет обновлений также включает исправление безопасности для браузера Microsoft Edge — версия 131.0.2903.146 от 10 января на основе Chromium 131.0.6778.265. Однако подробная документация по этому обновлению пока отсутствует. Вероятно, исправления аналогичны тем, которые были внесены Google в последней версии Chrome, где устранён ряд высокорисковых уязвимостей. Microsoft в очередной раз призвала пользователей устаревших версий Windows 7 и 8.1 перейти на Windows 10 или Windows 11, чтобы продолжать получать обновления безопасности. Следующий регулярный вторник исправлений намечен на 11 февраля 2025 года. Google рекомендовала срочно обновить Chrome — найдена уже девятая уязвимость нулевого дня в этом году

22.08.2024 [19:50],

Сергей Сурабекянц

Уже девятый раз в этом году Google обнаруживает и исправляет критическую уязвимость безопасности в веб-обозревателе Chrome. Сегодняшнее обновление устраняет проблему CVE-2024-7971, уязвимость «путаницы типов» (type confusion), которая использует ошибку в движке JavaScript от Google. Установку исправления лучше не откладывать в долгий ящик, так как стало известно, что данный эксплойт эксплуатируется злоумышленниками.

Источник изображения: unsplash.com Проблема была обнаружена совместно «Центром поиска угроз» (Threat Intelligence Center) и «Центром реагирования на безопасность» (Security Response Center) Microsoft в прошлом месяце, но технические подробности эксплойта ни та, ни другая компания не опубликовали. В отчёте подчёркивается, что уязвимость уже эксплуатируется «в дикой природе». Номинально Microsoft является конкурентом Google, однако, когда речь заходит о безопасности браузеров, интересы компаний во многом совпадают. Microsoft Edge и Google Chrome, так же, как и десяток других обозревателей, основаны на проекте Chromium с открытым исходным кодом от Google. Поэтому любые уязвимости, обнаруженные в одном браузере, почти со 100-процентной вероятностью будут присутствовать и во всех его «собратьях». Сегодняшнее обновление Chrome также включает семь других высокоприоритетных исправлений и тринадцать исправлений со средним или низким приоритетом. Актуальная версия браузера для Windows и Linux — 128.0.6613.84, для Mac — 128.0.6613.85. Google настоятельно рекомендует пользователям немедленно обновить Chrome. Для этого нужно открыть пункт меню «Параметры» —> «Справка» —> «О Google Chrome», дождаться загрузки обновления, а затем перезапустить браузер. Der8auer признал, что «облажался» с кастомными крышками для процессоров Intel LGA 1700

27.05.2024 [19:21],

Сергей Сурабекянц

Глава Thermal Grizzly, известный оверклокер Роман «Der8auer» Хартунг (Roman Hartung), извинился за неэффективность недавно выпущенных кастомных крышек Intel High Performance Heatspreader (HPHS) V1 и Intel Mycro Direct Die V1 для процессоров Intel LGA 1700. Они должны были обеспечить скальпированным чипам снижение температуры на величину до 15 °C, но в итоге с некоторыми из них процессоры наоборот разогревались сильнее. Продажи временно прекращены для поиска причин и способов исправления ситуации.  В видео Der8auer приносит извинения за неэффективные продукты и выражает надежду в ближайшее время найти основные причины этого и исправить их. Сейчас проводится диагностика для устранения возникших проблем, при этом Der8auer подчёркивает, что в общей сложности было протестировано более 50 разных вариантов крышек с одинаковым исполнением внутренней стороны. Столкнувшимся с подобной проблемой рекомендуется обратиться в компанию через официальную страницу поддержки Thermal Grizzly. По ходу видео Der8auer даёт зрителям более глубокое представление о производственном процессе последних моделей Intel HPHS и Mycro Direct Die. Методы контроля качества, показанные в видео, включают измерение качества обработки и ровности поверхности медных оснований и применение чувствительной к давлению бумаги для проверки качества контакта между кристаллом процессора и крышкой. Хотя сам Der8auer уверен в равномерности распределения термопасты в HPHS и Mycro Direct Die V1, продажи этих продуктов не возобновятся, пока не будет определена точная причина неэффективности устройств. Теплораспределяющие крышки Thermal Grizzly имеют одинаковую конструкцию основания, независимо от того, предназначены ли они для AMD или Intel. Контактные рамки у обоих изготовлены из алюминия. Маловероятно, что версии этих продуктов для процессоров AMD, и уж тем более оснащённые RGB-подсветкой, появятся в продаже до выявления и устранения проблем с чипами Intel. |