|

Опрос

|

реклама

Быстрый переход

Роботакси Waymo показало себя как неожиданно удобный транспорт для бегства с места преступления

05.06.2026 [18:22],

Павел Котов

В январе этого года неизвестный в Сан-Франциско украл одежду для йоги и скрылся на беспилотном автомобиле Waymo. Полиция не поймала преступника до сих пор, хотя казалось бы в случае с напичканным электроникой такси это сделать должно быть проще.

Источник изображения: waymo.com Действия правонарушителя могут показаться нелогичными: автомобили Waymo и другие роботакси представляются как напичканные средствами наблюдения. Однако описанный изданием San Francisco Chronicle любопытный инцидент проливает свет на то, как Waymo обрабатывает видеозаписи, снятые её беспилотными автомобилями. Waymo действительно ведёт видеозаписи поездок в салоне и хранит их, но сроки хранения этой информации не оглашаются. В итоге, «к тому времени, как в апреле был выдан ордер на обыск», нужных видеозаписей в системе Waymo уже не было. Более того, полиция не смогла идентифицировать преступника и по кадрам с внешней камеры, потому что «по соображениям конфиденциальности» картинка на них была размыта. Наконец, не помогли данные учётной записи Waymo. Согласно записям с камер видеонаблюдения, злоумышленник подъехал на машине сервиса к студии йоги, украл там одежду и вернулся в роботакси. Содержащаяся в учётной записи информация, которую администрация сервиса передала в правоохранительные органы, «не привела полицию к подозреваемому». 76 % всей украденной за 2026 год криптовалюты осели в КНДР

02.05.2026 [17:13],

Павел Котов

Подавляющее большинство украденной с начала 2026 года криптовалюты используется для финансирования КНДР. Местные кибервойска совершают исторические кражи криптовалюты ежегодно, и иногда и еженедельно, пишет Dark Reading.

Источник изображения: Traxer / unsplash.com Инциденты с кражей криптовалюты процветают, потому что это относительно несложно. Система, традиционно лишённая государственной поддержки и гарантий, предполагает, что владельцы активов будут защищать их собственными силами — и большинство к этому не подготовлено. Как результат, объёмы средств, которые похищаются за год, приближаются к значениям, сравнимым с ВВП целой страны. В 2025 году в США, по данным ФБР, были похищены криптовалютные активы на сумму более $11 млрд, и это только известные и зарегистрированные случаи. Масштабнее всех действует КНДР — хакеры из этой страны несут ответственность как минимум за треть всех финансовых потерь, связанных с криптовалютами, за последние шесть лет, подсчитали в TRM Labs. Но в 2026 году они активизировались ещё сильнее -76 % похищенных с начала года средств осели в Пхеньяне. И дело, видимо, не в том, что КНДР совершает 76 % всех атак на криптовалютные активы — эта страна стала мастером целенаправленных, редких, но высокодоходных взломов. С января по апрель таких инцидентов было всего два: атаки на Drift Protocol и KelpDAO, которые принесли злоумышленникам $285 млн и $292 млн соответственно. Есть мнение, что в реализации технической части и методов социальной инженерии КНДР привлекает искусственный интеллект.

Источник изображения: Shubham Dhage / unsplash.com Криптовалюты представляют удобную цель для кибератак. Из-за американских санкций Пхеньян лишился доступа к значительной части мировых финансовых инструментов. А вернуть похищенные в криптовалюте средства почти невозможно. Если банк может сорвать перевод денег в Северную Корею, то криптовалютные проекты часто на уровне архитектуры не допускают подобных действий — это устраивает и криптоинвесторов, которые ради свободы действий готовы рисковать собственными средствами. В 2017 и 2018 годах на КНДР приходились, по оценкам, около трети всех украденных средств ежегодно; в 2020 году этот показатель резко упал, а в 2023 году восстановился до доковидного уровня. В 2025 году в Пхеньян ушли две трети всех украденных в криптовалюте средств. В феврале 2025 года считающаяся связанной с КНДР хакерская группировка похитила с криптовалютной биржи ByBit средства в монетах Ethereum на $1,5 млрд; в апреле этого года другая группировка украла почти $300 млн с платформы Drift; первая «вернулась» в том же месяце и украла около $300 у сервиса Kelp. Схемы атак различались, но в каждом инциденте было понятно, что злоумышленники обладали глубоким техническим пониманием слабых мест этих платформ. Считающиеся связанными с КНДР хакеры неуклонно повышали качество в схемах атак, а с появлением ИИ пали исторические ограничения: языковые барьеры, время на создание убедительных образов, проработка персонализации. Дело не только в действиях Пхеньяна: за последний год число мошеннических схем с использованием ИИ выросло на 500 %, отметили эксперты. И дальше будет только хуже. Экосистемы смарт-контрактов уже не представляются достаточно надёжными даже для злоумышленников, действующих с нормальной скоростью человека, а ИИ сокращает этот срок ещё больше. Требуется изменение архитектуры децентрализованных сервисов на уровне транзакций, например, использование мультиподписей, на которые могут уйти несколько часов или даже дней — даже при поддержке ИИ средний злоумышленник стремится провернуть операцию за считанные минуты. Злоумышленники спрятали вирус для кражи данных кредиток в SVG-изображении размером 1 пиксель

09.04.2026 [12:54],

Дмитрий Федоров

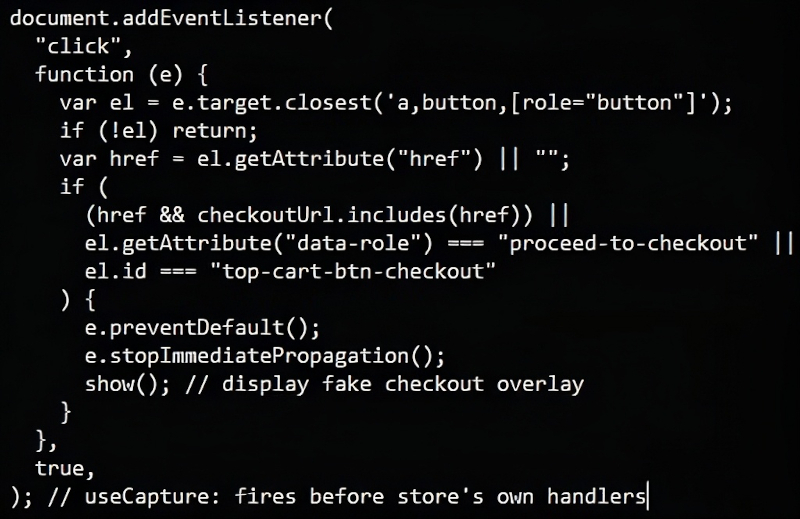

Почти 100 интернет-магазинов, работающих на платформе электронной коммерции Magento, стали целью кампании по краже данных кредитных карт. Злоумышленники прячут вредоносный код в SVG-изображении размером 1 × 1 пиксель и запускают его при переходе жертвы к оплате заказа. Исследователи Sansec связывают атаку с уязвимостью PolyShell, обнаруженной в середине марта и затронувшей все установки Magento Open Source и Adobe Commerce стабильных версий ветки 2.

Источник изображения: Wesley Tingey / unsplash.com При переходе к оплате на скомпрометированном сайте вредоносный код перехватывает нажатие кнопки оформления заказа и выводит правдоподобную поддельную форму Secure Checkout с полями для реквизитов карты и данных плательщика. Сведения, введённые в эту форму, проверяются, после чего отправляются злоумышленнику в формате JSON-данных, зашифрованных с помощью XOR и дополнительно замаскированных кодированием base64. Злоумышленники внедряют вредоносный код непосредственно в HTML-код сайта в виде SVG-элемента размером 1 × 1 пиксель с обработчиком события onload. «Обработчик onload содержит всю вредоносную нагрузку: она закодирована в base64 внутри вызова atob() и запускается через setTimeout», — пояснила Sansec. Такой способ позволяет не подключать внешние сценарии, на которые защитные сканеры обычно реагируют как на подозрительные: весь вредоносный код остаётся встроенным в страницу и помещается в значении одного строкового атрибута.

Источник изображения: sansec.io Sansec полагает, что злоумышленники получили доступ, эксплуатируя уязвимость PolyShell. Она позволяет выполнять код без прохождения проверки подлинности и получать контроль над учётными записями. Ранее компания предупреждала, что атакам с использованием PolyShell подверглись более половины всех уязвимых магазинов. В части случаев злоумышленники внедряли перехватчики данных платёжных карт и использовали WebRTC для скрытой передачи похищенных сведений. Sansec выявила шесть доменов, на которые выводятся похищенные данные. Все они размещены у IncogNet LLC (AS40663) в Нидерландах, причём на каждый из них поступает информация от 10 до 15 подтверждённых жертв. Для защиты от взлома компания рекомендует проверить файлы сайта на наличие скрытых SVG-элементов с атрибутом onload, использующим atob(), убедиться, что в локальном хранилище браузера localStorage отсутствует ключ _mgx_cv, отслеживать и блокировать обращения к fb_metrics.php и незнакомым доменам, маскирующимся под аналитические службы, а также полностью блокировать трафик к IP-адресу 23.137.249.67 и связанным с ним доменам. Adobe к моменту публикации не выпустила обновление безопасности для устранения PolyShell в рабочих версиях Magento. Исправление доступно только в предварительной версии 2.4.9-alpha3+. Владельцам и администраторам сайтов Sansec рекомендует применить все доступные меры защиты и по возможности перейти на последний бета-выпуск Magento. Житель Германии отправился в Африку за 5000 км, чтобы вернуть украденный iPhone

13.02.2026 [16:24],

Владимир Мироненко

У жителя немецкого Аахена, зарегистрированного в Instagram✴✴ под ником Yassine98, похитили iPhone и история его возвращения прославила пользователя. После кражи он активировал функцию отслеживания и обнаружил, что его смартфон через несколько дней оказался в Сенегале. Пользователь решил не сдаваться и пообещал своим подписчикам, что отправится на поиски пропажи, если его пост наберёт 10 тыс. лайков. Лайков оказалось гораздо больше, и Yassine98 отправился в Африку.

Источник изображения: Bild «Мой последний ролик набрал 30 000 лайков, поэтому я полечу в Сенегал и верну свой украденный телефон», — сообщил Yassine98. Осуществить это оказалось непросто. «У меня дома ещё есть строительный проект, у меня нет денег, и я не знаю, как я объясню это своей матери», — пожаловался он, но тем не менее решился на поездку. К тому же поездка, по-видимому, должна была обойтись дешевле, чем замена украденного iPhone, и блогер получил поддержку у одной известной компании по прокату автомобилей. «Напишите нам в личные сообщения, и мы посмотрим, как можем поддержать ваш охотничий инстинкт», — сообщила она. Yassine98 добрался автостопом до Брюсселя и отправился самолётом до Дакара, столицы Сенегала. О своём путешествии он рассказывал в Instagram✴✴. Поездка оказалась непростой. В местном отеле ему настоятельно посоветовали избегать района Дакара, где отслеживался его смартфон, из-за того, что там слишком опасно. Полиция заявила, что местоположение устройства указано неточно, а без точного адреса она ничего не сможет сделать. Yassine98 всё же поехал на машине к указанному местоположению, заручившись поддержкой сенегальца, рекомендованного через знакомых. Смартфон нашёлся в местном магазине мобильных телефонов. Вместе с местным жителем Yassine98 решили надавить на сотрудника магазина, пригрозив доставить в полицию. По дороге в участок мужчина сдался, но всё же пытался выкрутиться, утверждая, что знает «настоящего вора». Однако он не знал, что герой истории всё это время продолжал отслеживать свой iPhone, который находился совсем рядом! Сотруднику магазина поставили условие: он может или вернуть смартфон обратно, и полиция не будет вмешиваться, либо ему предъявят обвинение, и он рискует попасть в тюрьму. После этого Yassine98 получил свой iPhone обратно, а у его аккаунта в Instagram✴✴ теперь почти 86 тыс. подписчиков. Экс-инженера Google осудили за кражу коммерческих тайн для Китая

31.01.2026 [14:54],

Владимир Мироненко

В четверг на этой неделе федеральное жюри присяжных в Сан-Франциско признало бывшего инженера-программиста Google Линьвэя Дина (Linwei Ding) виновным в краже коммерческих секретов, связанных с ИИ-технологиями компании. Обвинение Дину было предъявлено в марте 2024 года, после чего его арестовали.

Источник изображения: Pawel Czerwinski/unsplash.com Судебный процесс, длившийся 11 дней, возглавлял судья Окружного суда США по Северному округу Калифорнии Винс Чабрия (Vince Chhabria). Жюри присяжных признало 38-летнего Линьвэя Дина, также известного как Леон Дин, виновным по семи пунктам обвинения в экономическом шпионаже и семи пунктам обвинения в краже коммерческих секретов. Речь идёт о хищении тысяч страниц конфиденциальной информации у Google в интересах Китайской Народной Республики. «В сегодняшней напряжённой гонке за доминирование в области ИИ Линьвэй Дин предал как США, так и своего работодателя, украв коммерческие секреты технологии ИИ Google в интересах правительства Китая», — отметил в своем заявлении Роман Рожавский (Roman Rozhavsky), помощник директора отдела контрразведки и шпионажа ФБР. «Сегодняшний вердикт подтверждает, что федеральный закон будет применяться для защиты самых ценных технологий нашей страны и привлечения к ответственности тех, кто их крадёт», — добавил он. Как сообщило Министерство юстиции США, это первое в Соединённых Штатах осуждение по обвинениям в экономическом шпионаже, связанном с ИИ. По данным ведомства, в период с мая 2022 года по апрель 2023 года Дин скопировал более 2 тыс. страниц коммерческих секретов Google в области ИИ, которые разместил в своём личном аккаунте Google Cloud. В то время у Дина были связи с двумя технологическими компаниями, базирующимися в Китае, и он находился в процессе создания собственного стартапа. По данным Министерства юстиции США, коммерческие секреты содержали подробную информацию об архитектуре специализированных чипов Google Tensor Processing Unit и графических процессоров компании, а также подробности о разработанной Google сетевой карте SmartNIC. До чего довёл дефицит: вор украл из компьютеров дизайнерского бюро только память DDR5

14.01.2026 [19:15],

Сергей Сурабекянц

Согласно сообщению на южнокорейском форуме, злоумышленник проник в дизайнерское бюро и разбил боковые панели из закалённого стекла на двух настольных компьютерах. Шкафы, ящики столов, бытовая техника и другие предметы в офисе остались нетронутыми. Единственным пропавшим оборудованием была системная память DDR5.

Источник изображения: unsplash.com Украденные компоненты указаны как четыре модуля Micron DDR5-5600 CL46 ёмкостью 32 Гбайт. Согласно сообщению пострадавшего владельца бюро, персональные компьютеры в остальном остались неповреждёнными, ущерб от кражи ограничился только модулями памяти и разбитыми стенками корпусов. Теперь владелец планирует пересобрать повреждённые ПК, но решил отказаться от корпусов из закалённого стекла. Возможно, для дизайнерского бюро на самом деле более уместны стильные закрытые системные блоки. Неясно, почему подозреваемый выбрал именно модули Micron, но, поскольку компания ушла с потребительского рынка памяти, возможно, это был вовсе не вор, а коллекционер? В 2025 году хакеры установили рекорд по кражам криптовалюты — на сумму $2,7 млрд

24.12.2025 [11:29],

Владимир Мироненко

В этом году киберпреступники украли криптовалюту на рекордную сумму в размере $2,7 млрд, сообщил TechCrunch со ссылкой на данные компаний, занимающихся мониторингом блокчейна.

Источник изображения: Kanchanara/unsplash.com Самая крупная сумма — около $1,4 млрд — была похищена со счетов базирующейся в Дубае криптовалютной биржи Bybit. По мнению компаний, специализирующихся на анализе блокчейна, а также ФБР, за этой масштабной кражей стоят хакеры из КНДР, считающиеся самой активной среди хакерских группировок, занимающихся кражами криптовалюты в течение последних нескольких лет. Это была самая крупная известная кража криптовалюты за всю историю криптовалютного рынка и одна из крупнейших краж в сфере финансов в истории человечества. До взлома Bybit крупнейшими считались кражи криптовалюты в результате взлома платформ Ronin Network и Poly Network в 2022 году, когда было похищено $624 и $611 млн соответственно. Публикация TechCrunch основана на данных компаний Chainalysis и TRM Labs, занимающихся мониторингом криптовалют, которые оценивают общую сумму похищенной в этом году криптовалюты в $2,7 млрд. В свою очередь, Chainalysis сообщает, что из отдельных криптовалютных кошельков было похищено $700 тыс. Данные Chainalysis и TRM Labs совпадают с оценкой компании De.Fi, занимающейся безопасностью на основе Web3 и управляющей базой данных REKT. Несмотря на меры безопасности, сумма похищенной криптовалюты растёт из года в год. Ранее сообщалось, что в 2024 году хакеры похитили криптовалюту на $2,2 млрд, а годом ранее — на $2 млрд. В числе других значительных краж криптовалюты в этом году называют взлом Cetus — децентрализованной биржи, который принёс хакерам $223 млн; взлом Balancer — протокола, построенного на блокчейне Ethereum, в результате которого было похищено $128 млн; а также взлом криптовалютной биржи Phemex, где киберпреступники украли более $73 млн. Хакеры научились проникать на ПК через поддельный экран «Центра обновления Windows»

25.11.2025 [19:46],

Сергей Сурабекянц

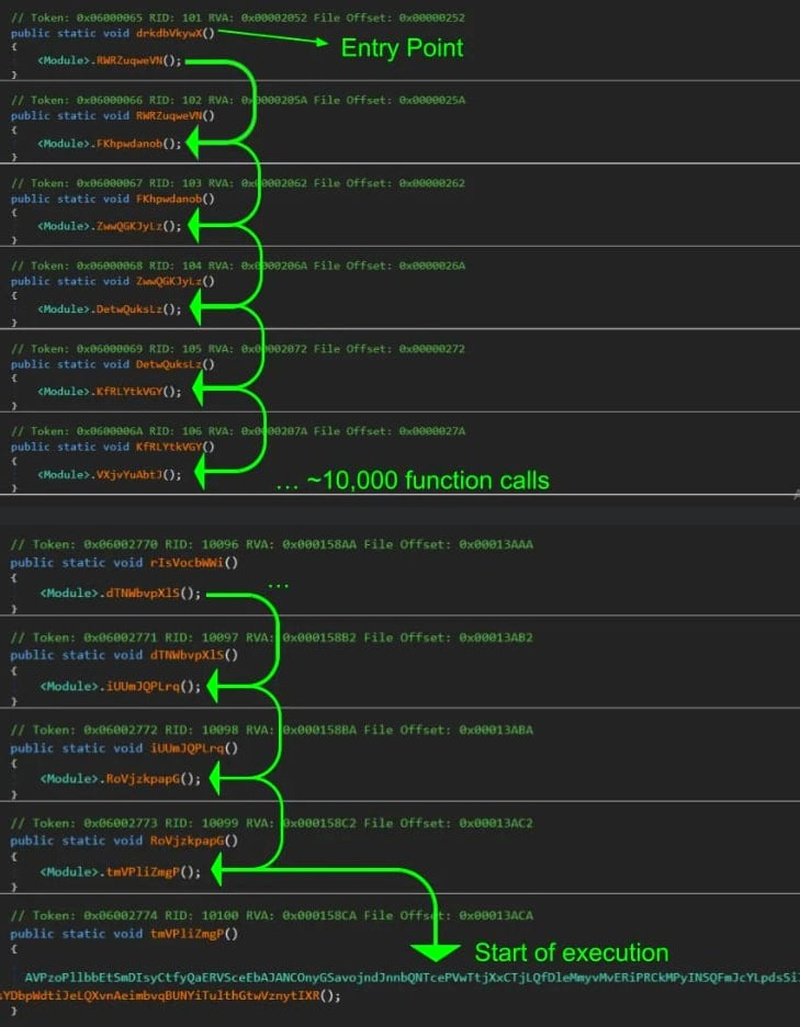

Киберпреступники давно взяли на вооружение методы социальной инженерии и продвинутые технологии — теперь они обманывают пользователей поддельным «Центром обновления Windows» на полноэкранной странице браузера, а вредоносный код скрывают внутри изображений. При помощи атаки, получившей название ClickFix, хакеры убеждают пользователей вставить код или команды в окно «Выполнить», вызываемое сочетанием Win+R, что приводит к установке в системе вредоносного ПО.

Источник изображения: unsplash.com Эта атака широко используется киберпреступниками всех уровней благодаря своей высокой эффективности и постоянно совершенствуется, предлагая всё более сложные и обманчивые приманки. С 1 октября исследователи наблюдали атаки ClickFix, при которых под предлогом установки критически важного обновления безопасности Windows происходило внедрение в систему вредоносного ПО. Поддельная страница обновления предлагает жертвам нажимать клавиши в определённой последовательности, что приводит к вызову окна «Выполнить», вставке и выполнению команд злоумышленника, автоматически скопированных в буфер обмена с помощью JavaScript, работающего на сайте. В результате на компьютер жертвы устанавливаются программы для хищения персональной информации LummaC2 и Rhadamanthys. В одном варианте проникновения хакеры использовали страницу верификации, а в другом — поддельный экран «Центра обновления Windows». Однако в обоих случаях злоумышленники применили стеганографию для кодирования окончательной вредоносной нагрузки внутри изображения. Стеганография — способ передачи информации, сохраняющий в тайне само её наличие. Впервые описан в 1499 году в трактате «Стеганография», замаскированном под магическую книгу. В отличие от криптографии, которая шифрует сообщение, стеганография скрывает сам факт его существования. В современной стеганографии информация внедряется в изображение, медиафайл или любой другой вид данных. «Вместо того, чтобы просто добавлять вредоносные данные в файл, вредоносный код кодируется непосредственно в пиксельные данные PNG-изображений, используя определённые цветовые каналы для реконструкции и расшифровки полезной нагрузки в памяти», — объясняют исследователи поставщика управляемых сервисов безопасности Huntress. Доставка вредоносного кода производится при помощи легитимного системного файла mshta.exe, являющегося частью операционной системы Windows. Хакеры используют эту утилиту для выполнения вредоносного кода JavaScript. Весь процесс включает несколько этапов, использующих командную оболочку PowerShell и сборку .NET Stego Loader, отвечающую за извлечение вредоносного кода, внедрённого в PNG-файл средствами стеганографии. В ресурсах манифеста Stego Loader содержится зашифрованный при помощи алгоритма AES блок данных, содержащий код для командной оболочки PowerShell. Этот код с вредоносным ПО извлекается из зашифрованного изображения и упаковывается с помощью инструмента Donut, который позволяет выполнять файлы VBScript, JScript, EXE, DLL и сборки .NET в памяти. Исследователи Huntress отметили, что злоумышленники для дополнительной защиты своего кода использовали тактику динамического уклонения, обычно называемую ctrampoline, при которой функция точки входа перед выполнением кода производит 10 000 вызовов пустых функций.  По данным Huntress, 13 ноября в результате операции правоохранительных органов «Эндшпиль» (Operation Endgame) была частично уничтожена инфраструктура злоумышленников, а вредоносное ПО перестало доставляться на поддельные домены «Центра обновления Windows», но часть из них всё ещё активна. Чтобы защититься от атак, подобных ClickFix, исследователи рекомендуют отключить окно «Выполнить» в Windows и отслеживать подозрительные цепочки процессов, такие как explorer.exe, запускающий mshta.exe или PowerShell. Кроме того, при расследовании инцидента кибербезопасности аналитики могут проверить раздел реестра RunMRU, чтобы узнать, вводились ли команды в окне «Выполнить». Хакеры похитили личные данные клиентов Cisco, выманив пароль по телефону

05.08.2025 [19:50],

Сергей Сурабекянц

Сегодня компания Cisco сообщила, что 24 июля хакеры получили доступ и экспортировали «подмножество базовой информации профиля» из базы данных сторонней облачной системы управления взаимоотношениями с клиентами (предположительно CRM компании Salesforce). По утверждению Cisco, киберпреступники воспользовались голосовым фишингом (вишингом — vishing, от voice phishing), обманом убедив представителя Cisco предоставить им доступ.

Источник изображений: unsplash.com Cisco сообщила, что украденные данные включали «имя клиента, название организации, адрес, назначенный Cisco идентификатор пользователя, адрес электронной почты, номер телефона и метаданные, связанные с учётной записью», такие как дата создания учётной записи. Компания не уточнила, сколько её пользователей пострадало от этой утечки. Cisco является известным клиентом Salesforce. По мнению специалистов Bleeping Computer, утечка данных Cisco может оказаться результатом одной из целой серии атак, нацеленных на данные компаний, пользующихся услугами сервисов Salesforce. Среди целей преступников — американский страховой гигант Allianz Life, ритейлер предметов роскоши Tiffany, австралийская авиакомпания Qantas и многие другие известные компании.  Salesforce — американская компания, разработчик одноимённой CRM-системы, предоставляемой заказчикам исключительно по модели SaaS (software as a service — «программное обеспечение как услуга»). Под наименованием Force.com компания предоставляет PaaS-систему для самостоятельной разработки приложений, а под брендом Database.com — облачную систему управления базами данных. На долю взлома аккаунтов на «Госуслугах» приходится 90 % от общего числа преступлений с неправомерным доступом к данным

01.06.2025 [07:04],

Владимир Фетисов

Количество преступлений, связанных с неправомерным доступом к компьютерной информации, по итогам прошлого года увеличилось почти втрое. Около 90 % таких инцидентов было связано со взломом аккаунтов на «Госуслугах», тогда как раскрыть удалось всего 2 % преступлений. Такую информацию сообщили в пресс-центре МВД России.

Источник изображения: Max Bender / Unsplash «Неправомерный доступ к учётным записям пользователей «Госуслуг» составляет около 90 % всех зарегистрированных преступлений, предусмотренных ст. 277 УК РФ (неправомерный доступ к компьютерной информации)», — говорится в сообщении пресс-службы МВД. За весь прошлый год было зарегистрировано 104 653 преступления, связанных с неправомерным доступом к компьютерной информации. Это почти втрое больше показателя за 2023 год, когда было зафиксировано 36 274 подобных инцидента. При этом раскрыть удалось только 2 167 преступлений данной категории (чуть более 2 %). В пресс-службе МВД сообщили, что рост преступлений данной категории связан с «применением схемы мошенничества в отношении микрофинансовых организаций с использованием неправомерного доступа к учётным записям пользователей» на «Госуслугах». Для выяснения абонентских номеров, на которые зарегистрированы учётные записи на портале, злоумышленники применяют приёмы социальной инженерии. Они действуют от имени транспортных компаний, медицинских учреждений, муниципальных служб или органов государственной власти, чтобы получить одноразовые коды для доступа на «Госуслуги». В дополнение к этому злоумышленники нередко приобретают абонентские номера с зарегистрированным учётными записями, которые операторы связи продают через услугу по замене номера как неиспользуемые владельцами. Многие украденные по всему миру iPhone в итоге оказываются в одном здании в Китае

21.05.2025 [18:16],

Павел Котов

Многие из iPhone, украденных в таких отдалённых друг от друга местах как Лондон или Лос-Анджелес, попадают в одно и то же здание в Китае, где их разбирают на запчасти или перепродают, показало расследование Financial Times.  Одна из жертв, у которой iPhone 15 Pro вырвали из рук прямо на улице, сумела отследить перемещение устройства на расстояние 6000 миль (более 9500 км) до места, которое местные жители в китайском Шэньчжэне называют «домом краденых iPhone». Официально здание носит название Feiyang Times — известно, что здесь можно отремонтировать или купить новый iPhone, но, по сведениям Financial Times, оно также славится как рынок краденых устройств. Многие из продаваемых здесь гаджетов имеют законное происхождение — потребители из западных стран сдали их в магазины или в точки мобильных операторов при покупке новых моделей. Но сюда же стекаются и устройства, которые были украдены или получены иными преступными способами. Это одно из немногих мест, где посетители готовы иметь дело с заблокированными устройствами — в здании сформировался полноценный рынок таких гаджетов. Приводится история жителя Лондона Сэма Амрани (Sam Amrani): iPhone вырвали у него из рук двое неизвестных на электровелосипедах — это излюбленное средство передвижения у мелких преступников, позволяющее быстро скрыться, в том числе по тротуарам. Господин Амрани отследил перемещение своего iPhone. Сначала гаджет оказался в одном из лондонских переулков, где расположена мастерская по ремонту мобильных телефонов. Затем он несколько раз перемещался по близлежащим адресам. Через неделю iPhone появился в районе Коулун в Гонконге, после чего его быстро перевезли в Шэньчжэнь, где он завершил своё путешествие в здании Feiyang Times.  Более ценными на чёрном рынке считаются разблокированные смартфоны, однако покупатели находятся практически на любой компонент даже заблокированного устройства. Продавцы гаджетов, выпущенных для Европы и США, уверяют, что не знают, как эти устройства оказались у них. Иногда жертвы краж и грабежей получают сообщения через iMessage — их пытаются шантажировать, чтобы добиться разблокировки устройства. При переводе iPhone в режим утери или кражи на экране может отображаться номер телефона или адрес электронной почты законного владельца. В инциденте с лондонцем Сэмом Амрани участники преступной схемы направили ему сообщение, в котором заявили, что работают на этапе разборки устройства. Они угрожали, что если блокировка не будет снята, материнская плата iPhone окажется у других людей, которые якобы смогут взломать её и похитить данные кредитной карты или контакты членов семьи. На практике извлечь персональные данные с заблокированного устройства невозможно, однако угроза может показаться достаточно убедительной, чтобы испугать пользователя, далёкого от технологий. Меры безопасности Apple в значительной степени помогли сократить рынок краденых iPhone, но, как показывает этот инцидент, полностью ликвидировать спрос не удаётся. Владельцам смартфонов рекомендуется устанавливать надёжную защиту, чтобы вместе с устройством в руки злоумышленников не попали персональные данные. В Telegram резко участились случаи угона аккаунтов

15.05.2025 [16:45],

Владимир Мироненко

В мессенджере Telegram резко выросло число краж аккаунтов. Как сообщили «Известиям» эксперты компании F6, только одна из русскоязычных групп злоумышленников похитила в первом квартале 2025 года более 887 тыс. аккаунтов пользователей из России и других стран, что ненамного меньше, чем ими было похищено во втором полугодии 2024 года — более 1,2 млн аккаунтов.

Источник изображения: Towfiqu barbhuiya/unsplash.com Подобных групп было обнаружено компанией не менее шести. По словам экспертов, злоумышленники стремятся убедить пользователя указать свой номер телефона, пароль от учётной записи и код из SMS от Telegram на фишинговом ресурсе, внешне выглядящем как официальная страница мессенджера. Для этого они используют различные уловки, включая обещание денежных призов и бесплатных подписок, участие в голосовании, предложение доступа в приватный канал и т.д. Компания недавно впервые выявила «комбо-схему», когда похищенный аккаунт автоматически начинает распространять мошеннические ссылки. После кражи аккаунта мошенники могут, например, использовать его для рассылки по списку контактов сообщений с предложением за деньги пройти опрос, для участия в котором нужно скачать мобильное приложение с Android-трояном. После его установки преступники получают возможность вывести деньги со счетов жертвы. Также могут рассылаться сообщения с просьбой о финансовой помощи или ссылки на фишинговые и мошеннические страницы. Кроме того, украденные аккаунты продаются. Средняя цена аккаунта, зарегистрированного на российские номера, составляет около 160 руб. В «Лаборатории Касперского» подтвердили «Известиям» рост краж аккаунтов Telegram в I квартале 2025 года, составивший по оценкам компании 10 % год к году. По словам старшего контент-аналитика компании Ольги Свистуновой, при реализации фишинговых схем преступники используют и нейросети, например, для создания обманных страниц, автоматизируя свою работу. ИИ применяется для создания вредоносного ПО, текстов для мошеннических схем — сайтов, писем, сообщений, а также для сложных, многоуровневых атак с выходом на конкретную жертву. По мнению члена комитета Госдумы по информационной политике, информационным технологиям и связи Антона Немкина, одной из причин уязвимости пользователей является недостаточный уровень защиты аккаунтов. Поэтому разработчикам Telegram необходимо продолжать развивать инструменты защиты, такие как уведомления о входе, расширенные настройки приватности и борьба с фишингом. Депутат добавил, что самим пользователям также необходимо осознанно относиться к защите своих данных: включать двухфакторную аутентификацию, регулярно проверять активные сеансы и не передавать коды или пароли третьим лицам. Без этого любые технические меры будут иметь ограниченный эффект, считает он. В «Лаборатории Касперского» рекомендовали не переходить по ссылкам из сомнительных сообщений, и не вводить на подозрительных ресурсах свои данные и коды подтверждения. Экс-сотрудника SK hynix обвинили в передаче Huawei технологии выпуска памяти HBM

08.05.2025 [15:01],

Геннадий Детинич

Прокуратура Центрального округа Сеула по расследованию киберпреступлений сообщила, что 51-летний гражданин Республики Корея, обозначенный как «А», был арестован и обвинён в нарушении Закона о предотвращении недобросовестной конкуренции и охране коммерческой тайны. Обвиняемый ранее работал в компании SK hynix и в одном из её китайских филиалов, где, как предполагается, и совершил правонарушение — передал одной из местных компаний секреты производства чипов HBM.

Источник изображения: ИИ-генерация Grok 3/3DNews Как пояснили в правоохранительных органах, «А» обвиняется в утечке конфиденциальных данных компании, которые он передал полупроводниковой компании HiSilicon во время своей работы в дочерней компании SK hynix в Китае в 2022 году. По данным обвинения, обвиняемый сделал и сохранил более 11 000 фотографий технологических документов SK hynix, связанных с производством датчиков изображения CMOS (CIS). К технологии производства памяти HBM относится техпроцесс формирования металлических контактов на пластинах для соединения их в стеки. Это улучшает отвод тепла наружу и обеспечивает сквозное электрическое соединение нескольких слоёв кристаллов, чем производство памяти HBM отличается, например, от DRAM. Датчики изображения также используют схожую технологию, поскольку представляют собой стек из слоя фотодиодов, сигнального процессора и памяти. Сообщается, что «А» удалил пометку «конфиденциально» и логотип компании с некоторых технических документов перед тем, как сделать их фотографии. Также выяснилось, что обвиняемый использовал материалы, составляющие коммерческую тайну, при составлении резюме, которое затем отправил в китайскую компанию. Хакеры стали уделять больше внимания взлому менеджеров паролей

12.02.2025 [16:46],

Павел Котов

В попытках взлома учётных записей киберпреступники всё чаще нацеливаются на менеджеры паролей — ПО этого типа является объектом для четверти всех вредоносов, сообщили эксперты по кибербезопасности из компании Picus Security.

Источник изображения: Kevin Ku / unsplash.com Picus Security подробно изложила свои выводы в недавно выпущенном докладе Red Report 2025, основанном на глубоком анализе более миллиона вариантов вредоносных программ, собранных в прошлом году. Четверть вредоносов (25 %) предназначены для кражи учётных данных из хранилищ паролей, и это трёхкратный рост по сравнению с показателями предыдущего года. «Кража учётных впервые вошла в десятку наиболее распространённых методов в базе MITRE ATT&CK Framework. Доклад показывает, что на эти десять распространённых методов пришлись 93 % всей вредоносной активности в 2024 году», — рассказали в Picus Security. Для кражи паролей хакеры прибегают к различным изощрённым средствам: извлекают данные из оперативной памяти и реестра, компрометируют локальные и облачные хранилища. Атаки растут в объёме и становятся сложнее, а вредоносное ПО отличается повышенной скрытностью, настойчивостью и автоматизированными механизмами работы. Большинство образцов такого ПО включает «более десятка вредоносных действий, призванных обойти защиту, повысить привилегии и извлечь данные». Менеджеры паролей — программы, предназначенные для генерации, безопасного хранения и автоматического ввода паролей для сайтов и приложений. Они избавляют пользователя от необходимости запоминать их и считаются основой для гигиены в области кибербезопасности. Новый Android-вредонос FireScam маскируется под мессенджер Telegram и крадёт данные пользователей

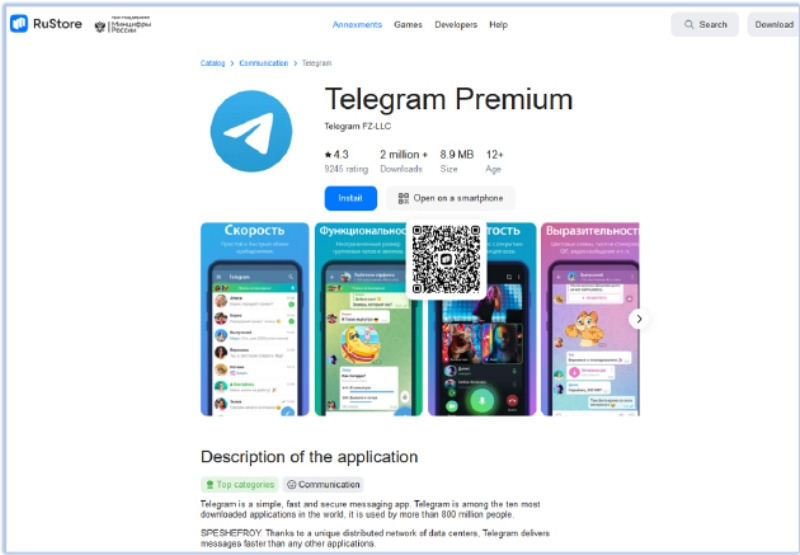

05.01.2025 [15:50],

Владимир Фетисов

Специалисты компании Cyfirma, работающей в сфере информационной безопасности, обнаружили новое вредоносное приложение, которое получило название FireScam и ориентировано на кражу данных пользователей Android-устройств. Вредонос маскировался под фейковое приложение Telegram Premium и распространялся через имитирующую российский магазин цифрового контента RuStore страницу на GitHub.

Источник изображений: Bleeping Computer По данным исследователей из Cyfirma, через имитирующую RuStore вредоносную страницу на устройство жертвы доставлялся APK-дроппер GetAppsRu.apk, защищённый от обнаружения средствами защиты Android. Он получал разрешения, необходимые для сканирования устройства на предмет установленных приложений, а также доступ к хранилищу устройства и разрешение на загрузку дополнительных пакетов. Далее модуль извлекал и устанавливал основной вредонос Telegram_Premium.apk, который, в свою очередь, запрашивал разрешение на мониторинг уведомлений, данных буфера обмена, содержимого SMS и др. При первом запуске вредонос отображает страницу для ввода данных, аналогичную той, что можно увидеть при авторизации в Telegram. Введённые пользователем данные похищаются и после этого используются для работы с мессенджером. FireScam также устанавливает связь с базой данных Firebase Realtime Database, куда передаётся похищенная с устройства жертвы информация. По данным Cyfirma, украденные данных хранятся в базе временно, а после того, как злоумышленники их отфильтровывают, удаляются или переносятся куда-то в иное место.  Вредонос также устанавливает постоянное соединение с удалённым сервером, что позволяет злоумышленникам выполнять разные команды на устройстве жертвы, включая запрос определённых данных, настройку дополнительных параметров слежки, загрузку дополнительного вредоносного ПО. FireScam способен отслеживать изменения активности на экране устройства, фиксируя разные события длительностью более 1000 мс. Вредонос тщательно следит за всеми транзакциями, стараясь перехватить конфиденциальные платёжные данные жертвы. Всё, что пользователь набирает и копирует в буфер обмена, классифицируется и передаётся на удалённый сервер. Хотя у Cyfirma нет предположений относительно того, кто является оператором нового вредоноса, в компании отметили, что кампания представляет собой «сложную и многоуровневую угрозу», которая «использует передовые методы маскировки». Специалисты компании рекомендуют пользователям с осторожностью относиться к исполняемым файлам, которые они скачивают из потенциально ненадёжных источников. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |