|

Опрос

|

реклама

Быстрый переход

Microsoft лишила новых пользователей возможности использовать пароли

02.05.2025 [11:34],

Владимир Фетисов

Microsoft уже давно подталкивает пользователей Windows к отказу от использования обычных паролей для защиты своих учётных записей. Очередным шагом в этом направлении стал отказ от использования паролей при регистрации новых аккаунтов Microsoft. Теперь пользователям будут предлагать только более безопасные способы защиты учётных записей, такие как ключи доступа (passkey), push-уведомления или ключи безопасности.

Источник изображения: Unsplash Новая инициатива Microsoft по отказу от паролей сопровождается запуском оптимизированного окна входа в систему. Разработчики изменили порядок шагов при авторизации таким образом, чтобы этот процесс был наиболее прост, когда вместо пароля используется ключ доступа. Хотя в уже зарегистрированных аккаунтах Microsoft пароли никуда не денутся, по крайней мере на данном этапе, в новых учётных записях софтверный гигант от них избавился полностью, и больше не предлагает возможность создать пароль. «В рамках упрощения пользовательского интерфейса мы меняем свойства новых учётных записей. Теперь новые учётные записи Microsoft будут "беспарольными по умолчанию". У новых пользователей будет несколько вариантов входа в учётную запись без пароля, и им никогда не придётся вводить пароль. Существующие пользователи могут зайти в настройки учётной записи и удалить свой пароль», — говорится в сообщении Microsoft. Этими изменения Microsoft фактически переименовывает «Всемирный день паролей» во «Всемирный день ключей доступа», обещая продолжить работы по внедрению этого нововведения в будущем. По данным компании, ежегодно регистрируется около 1 млн ключей доступа, причём успешность авторизации с ними составляет 98 %, тогда как при использовании обычных паролей всего 32 %. Посчитали — прослезились: только 6 % паролей уникальны, а остальное — сплошные «qwerty» и «1234»

02.05.2025 [00:09],

Анжелла Марина

Исследователи безопасности из CyberNews проанализировали 19 миллиардов паролей, попавших в сеть в следствии хакерских атак в 2024 и 2025 году, и пришли к выводу, что только 6 % являются уникальным набором символов, а остальные 94 % — это настоящая катастрофа, не отвечающая самым элементарным требованиям безопасности.

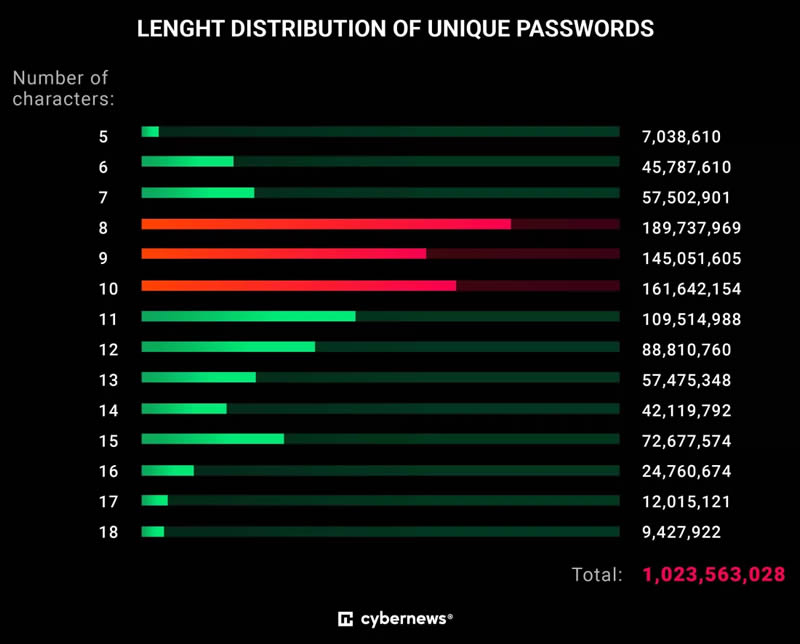

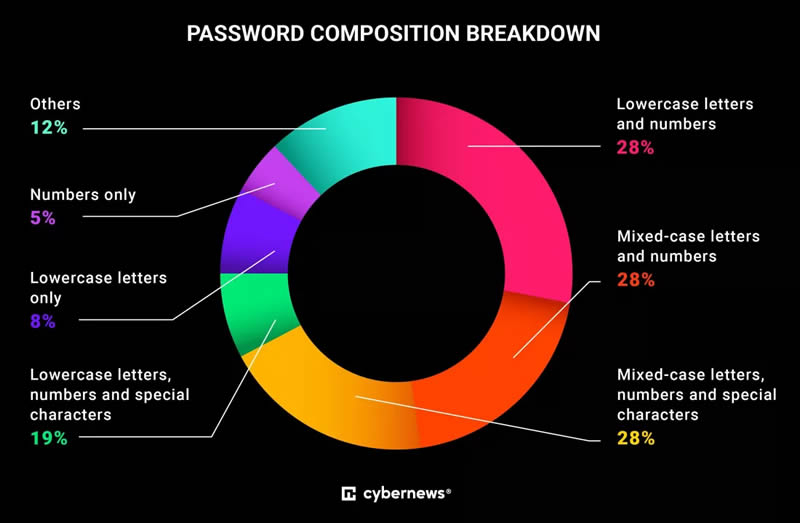

Источник изображения: AI Как пишет TechSpot, 42 % пользователей выбирают пароли длиной 8–10 символов, а 27 % ограничиваются только цифрами и строчными буквами. Если бы не требования сервисов по количеству символов, многие использовали бы и вовсе 3–4 знака. В топе самых предсказуемых вариантов оказались «1234» (727 млн случаев), «password» (56 млн) и «admin» (53 млн). Также популярны имена, ругательства, названия городов, стран и животных.

Источник изображения: CyberNews «Проблема не в незнании правил безопасности, а в нежелании их соблюдать, — говорят эксперты. — Создать сложный пароль легко, но запомнить его трудно, и без специальных программ держать в голове десятки надёжных комбинаций практически невозможно». Исследователи выяснили, что люди полагаются на шаблонные варианты, которые хакеры первыми проверяют при взломе. Например, словарь для подбора паролей обязательно включает «qwerty», «iloveyou» и «123456». Такие комбинации взламываются за секунды даже без специального ПО.

Источник изображения: CyberNews Но решение конечно имеется. Можно использовать менеджеры паролей, например, Bitwarden или 1Password, и двухфакторную аутентификацию (2FA). Однако их используют немногие. «Люди готовы рисковать данными, лишь бы не тратить лишние 30 секунд», — констатируют в CyberNews. Сообщается, что все проанализированные данные были анонимизированы — не привязаны к конкретному логину или почте. Однако масштабы утечек показывают, если пароль простой или повторяется на нескольких сайтах, шанс взлома крайне велик. Microsoft хочет полностью избавиться от паролей — и у неё есть план

02.04.2025 [23:30],

Анжелла Марина

Microsoft объявила о масштабных изменениях в системе входа в учётные записи, которые затронут более одного миллиарда пользователей по всему миру. Новый способ входа через биометрические ключи доступа (passkeys) должен снизить риск фишинга и взломов, а также сделать аутентификацию удобнее.

Источник изображения: сгенерировано AI Согласно заявлению Microsoft, за последние годы компания внедрила ряд улучшений, включая возможность полного удаления пароля из аккаунта и поддержку входа с помощью ключей доступа (passkeys) вместо пароля. Как отмечает Windows Central, ссылаясь на слова компании, новая система пользовательского опыта (UX) оптимизирована для работы без паролей с приоритетом на ключи доступа. Microsoft с недавнего времени активно продвигает использование ключей доступа, так как традиционные пароли уже считаются небезопасными. Этот подход поддерживают и другие технологические гиганты, такие как Apple и Google, так как он представляет из себя современный метод аутентификации, который значительно снижает риски, связанные с кражей данных. Однако переход на passkeys — это не только способ сделать вход в учётные записи безопаснее. Microsoft вообще задумала полностью отказаться от паролей в своей экосистеме, потому что считает, что если оставить и пароль и passkeys, аккаунт всё равно останется уязвимым для фишинга. Новое обновление, основанное на технологии биометрической аутентификации и двухфакторной проверке, призвано помочь пользователям перейти на беспарольную систему максимально комфортно, а весь процесс будет проходить интуитивно понятно и доступно для всех категорий пользователей, уверяют в Microsoft. В целом, внедрение новой системы UX для входа в учётные записи может стать, по мнению экспертов, переломным моментом в обеспечении цифровой безопасности. И если Microsoft удастся достичь своей цели и полностью убедить людей отказаться от системы паролей, это может стать серьёзным шагом в защите пользовательских данных на глобальном уровне. Огромный ботнет из 130 000 устройств стал взламывать аккаунты Microsoft 365 распылением паролей

24.02.2025 [20:05],

Сергей Сурабекянц

Исследователи безопасности из компании SecurityScorecard обвинили китайских хакеров в проведении массовых скоординированных атак методом распыления паролей на учетные записи Microsoft 365. Обычно распыление паролей блокируется системами безопасности, однако эта кампания нацелена на неинтерактивные входы, используемые для аутентификации между службами, которые не всегда генерируют оповещения безопасности.

Источник изображения: pexels.com Распыление паролей — это один из методов взлома, который предполагает использование списка часто используемых паролей для массовой атаки на множество учётных записей. Такие атаки нередко бывают успешными, поскольку многие пользователи защищают свои аккаунты простыми паролями, которые несложно подобрать, например, «123456», «password» или «qwerty123». Мировой рекордсмен 2024 года среди паролей, строка «123456», был обнаружен в более чем 3 миллионах учётных записей в процессе исследования компании NordPass. Для взлома такого пароля требуется меньше секунды. SecurityScorecard в своих обвинениях ссылаются на использование атакующими инфраструктуры, связанной с CDS Global Cloud и UCLOUD HK — организаций, имеющих операционные связи с Китаем. «Эти выводы нашей команды STRIKE Threat Intelligence подтверждают, что злоумышленники продолжают находить и использовать пробелы в процессах аутентификации, — заявил исследователь безопасности SecurityScorecard Дэвид Маунд (David Mound). — Организации не могут позволить себе предполагать, что MFA (многофакторная аутентификация) сама по себе является достаточной защитой. Понимание нюансов неинтерактивных входов имеет решающее значение для устранения этих пробелов». Хотя распыление паролей — хорошо известная техника, эта кампания отличается своим масштабом, скрытностью и использованием критических слепых зон систем безопасности. В отличие от предыдущих атак, связанных с Solt Typhoon (Китай) и APT33 (Иран), этот ботнет, чтобы избежать обнаружения и блокировки традиционными средствами безопасности, использует неинтерактивные входы, которые применяются для аутентификации между службами и не всегда генерируют оповещения безопасности. Это позволяет злоумышленникам действовать, не активируя защиту MFA или политики условного доступа (CAP), даже в высокозащищённых средах.

Источник изображения: SecurityScorecard Эта атака имеет последствия для многих отраслей, но организации, которые в значительной степени полагаются на Microsoft 365 для электронной почты, хранения документов и совместной работы, могут быть подвержены особому риску. Чтобы не стать жертвой кибератак, следует:

Поскольку Microsoft собирается полностью отказаться от базовой аутентификации к сентябрю 2025 года, эти атаки подчёркивают срочность перехода на более безопасные методы аутентификации, прежде чем они приобретут ещё большие масштабы. Хакеры стали уделять больше внимания взлому менеджеров паролей

12.02.2025 [16:46],

Павел Котов

В попытках взлома учётных записей киберпреступники всё чаще нацеливаются на менеджеры паролей — ПО этого типа является объектом для четверти всех вредоносов, сообщили эксперты по кибербезопасности из компании Picus Security.

Источник изображения: Kevin Ku / unsplash.com Picus Security подробно изложила свои выводы в недавно выпущенном докладе Red Report 2025, основанном на глубоком анализе более миллиона вариантов вредоносных программ, собранных в прошлом году. Четверть вредоносов (25 %) предназначены для кражи учётных данных из хранилищ паролей, и это трёхкратный рост по сравнению с показателями предыдущего года. «Кража учётных впервые вошла в десятку наиболее распространённых методов в базе MITRE ATT&CK Framework. Доклад показывает, что на эти десять распространённых методов пришлись 93 % всей вредоносной активности в 2024 году», — рассказали в Picus Security. Для кражи паролей хакеры прибегают к различным изощрённым средствам: извлекают данные из оперативной памяти и реестра, компрометируют локальные и облачные хранилища. Атаки растут в объёме и становятся сложнее, а вредоносное ПО отличается повышенной скрытностью, настойчивостью и автоматизированными механизмами работы. Большинство образцов такого ПО включает «более десятка вредоносных действий, призванных обойти защиту, повысить привилегии и извлечь данные». Менеджеры паролей — программы, предназначенные для генерации, безопасного хранения и автоматического ввода паролей для сайтов и приложений. Они избавляют пользователя от необходимости запоминать их и считаются основой для гигиены в области кибербезопасности. Браузер Google Chrome научился сам менять скомпрометированные пароли на сайтах

11.02.2025 [15:23],

Павел Котов

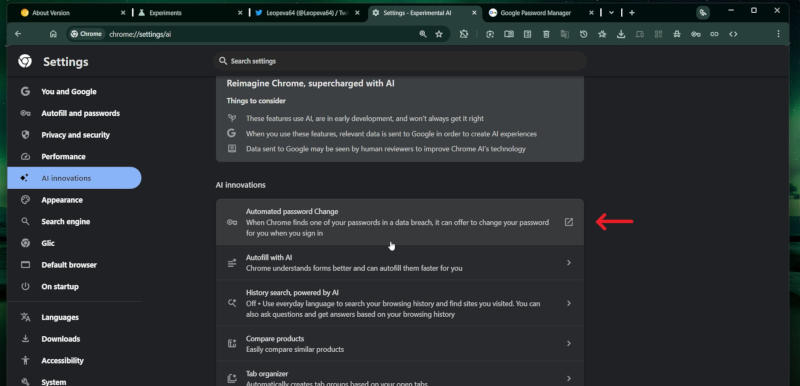

В браузере Google Chrome появилась основанная на искусственном интеллекте функция автоматической смены скомпрометированных паролей на сайтах — пока она доступна только в тестовых сборках на канале Canary.

Источник изображения: Rubaitul Azad / unsplash.com Когда браузер обнаруживает, что пользователь пытается воспользоваться скомпрометированным паролем, он выводит предупреждение и предлагает изменить этот пароль. Если пользователь соглашается, браузер самостоятельно генерирует надёжный пароль, самостоятельно изменяет его на этом сайте и сохраняет в менеджере. Включить эту возможность можно в разделе «Экспериментальные ИИ-функции» (chrome://settings/ai) в настройках браузера.

Источник изображения: x.com/Leopeva64 Приватность обеспечивается за счёт сверки хэш-префикса на стороне пользователя; ни сами пароли, ни их полные хэши на внешние ресурсы не передаются. Алгоритмы ИИ в новой функции применяются для автоматической смены паролей на сайтах: система самостоятельно заполняет и отправляет необходимые для этого формы, и пароль меняется на новый. Около пяти лет назад в Chrome появилась проверка компрометации паролей, которые сохранены в менеджере — она основана на поиске по базе скомпрометированных аккаунтов. Google не раскрывает размер базы данных, которую использует — в одной из известных крупных баз содержится информация о 15 млрд учётных записей. Россияне стали массово отказываться от паролей для интернет-сервисов

16.01.2025 [14:45],

Владимир Мироненко

Всё больше россиян переходит на авторизацию в интернет-сервисах без паролей, отметил ресурс Forbes. По данным VK, в 2024 году число пользователей сервисов компании, предпочитающих беспарольные способы авторизации, включая вход по одноразовому коду, QR-коду, по лицу или же отпечатку пальца, выросло год к году на 30 % до 50 млн. Это составляет порядка 40 % всей аудитории VK ID, увеличившейся за год на 10 % до 126 млн человек.

Источник изображения: Towfiqu barbhuiya/unsplash.com Также выросло число пользователей VK ID, применяющих второй фактор авторизации — на 22 % за год, превысив 21 млн человек. Кроме того, более 20 тыс. партнёров компании интегрировали VK ID в качестве способа авторизации на сайтах и в приложениях. Аналогичная тенденция наблюдается у «Яндекса», сообщившего, что количество пользователей, предпочитающих беспарольные способы входа через «Яндекс ID», выросло в 2024 году в 1,5 раза. В МТС ID по умолчанию используется для входа одноразовый код из SMS, сообщили в компании. Количество зарегистрированных аккаунтов в МТС ID в 2024 году увеличилось на 20 %, превысив 120,6 млн. Как сообщил бизнес-консультант по информационной безопасности Positive Technologies Алексей Лукацкий, несмотря на тренд по переходу на беспарольные способы идентификации, говорить о полном отказе от паролей не приходится, поскольку имеется немало устаревших устройств (например, банкоматы) или технологий (Wi-Fi или Bluetooth), в которых заложена возможность входа только по паролю/PIN-коду. Он также отметил, что вход по биометрии (отпечатку пальца или лицу) нельзя назвать безопасным в долгосрочной перспективе из-за риска утечки баз данных. Руководитель департамента расследований T.Hunter, эксперт рынка НТИ SafeNet (Сейфнет) Игорь Бедеров считает более безопасным способом для входа двухфакторную аутентификацию. А наиболее защищённым на сегодняшний день способом он назвал приложение для аутентификации (генерирует код, который используется в дополнение к электронной почте и паролю для подтверждения личности). «Если использовать специальное приложение, то при перевыпуске SIM-карты злоумышленник не сможет получить личные данные пользователя. А взломать мобильное приложение достаточно сложно. Как раз такие приложения-аутентификаторы и должны в конечном итоге заменить классические методы, приемы двухфакторной аутентификации и подтверждения входа как наиболее надёжные», — считает эксперт. Названы самые популярные пароли в мире — на взлом большинства уходит меньше секунды

14.11.2024 [18:57],

Сергей Сурабекянц

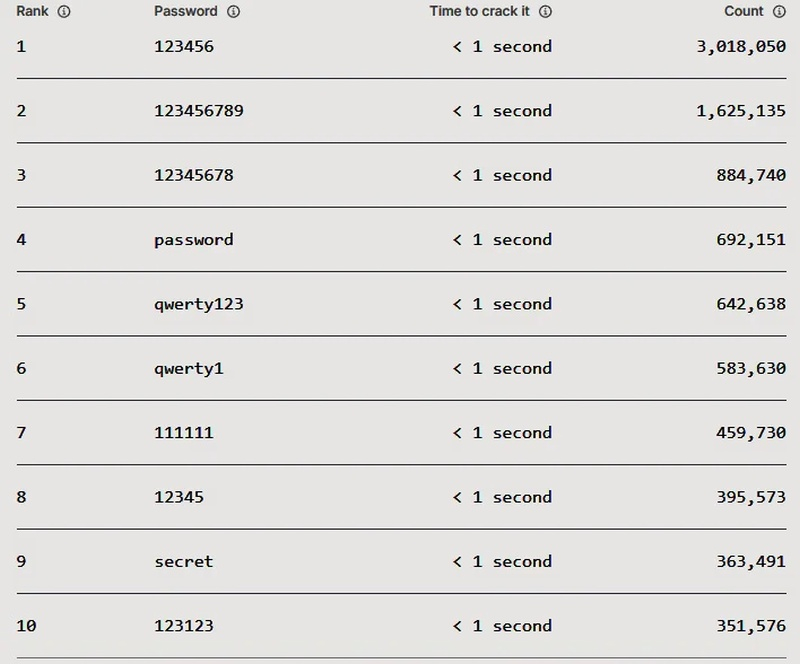

Неужели кто-то ещё использует «123456» для защиты доступа к своей учётной записи? Как ни печально, эта строка цифр по-прежнему возглавляет ежегодный список наиболее используемых паролей, составленный NordPass, заслужив звание «худшего пароля в мире». Шестой ежегодный рейтинг включает список 200 самых распространённых паролей со сведениями о времени, необходимом для взлома каждого из них, и количестве учётных записей, использующих такой пароль.

Источник изображения: unsplash.com Разработчик менеджера паролей NordPass совместно с NordStellar проанализировали базу данных паролей объёмом около 2,5 Тбайт, «извлечённую из различных общедоступных источников», в том числе из даркнета. «Мы проанализировали пароли, украденные вредоносным ПО или раскрытые в результате утечек данных. В большинстве случаев они были украдены с адресами электронной почты, что позволило нам различать корпоративные и личные учётные данные по доменному имени», — пояснили исследователи в своём блоге.

Источник изображения: nordpass.com/most-common-passwords-list Мировой рекордсмен среди паролей, строка «123456» была обнаружена в более чем 3 миллионах учётных записей. Для взлома такого пароля требуется меньше секунды, как, собственно, и для большинства других в списке. Второе и третье места заняли «123456789» и «12345678» соответственно. Некоторые из паролей, вошедших в список, требуют больше времени для взлома — могут потребоваться минуты, часы или даже дни. Например, «g_czechout» занимает 157-е место и на его взлом понадобится 12 дней. Независимо от требующегося для вскрытия пароля времени, использовать пароли из этого списка не следует. Это кажется очевидным, но множество людей продолжают это делать. Одна из основных причин — элементарное удобство, поскольку простой пароль запомнить легче, чем сложный. Очень часто столь примитивные пароли применяются при создании учётной записи для однократного входа на сайт, требующий регистрации. Google упростит работу с менеджерами паролей в Chrome для Android

18.10.2024 [18:25],

Владимир Фетисов

В следующем месяце Google выпустит обновление для Android-версии Chrome, чтобы существенно улучшить работу менеджеров паролей в своём интернет-обозревателе. После его установки будет улучшена совместимость со сторонними менеджерами паролей, такими как 1Password, Dashlane и другими.

Источник изображения: AS Photograpy/Pixabay В браузере Chrome есть собственный менеджер паролей, который можно использовать для хранения конфиденциальных данных и автозаполнения форм авторизации на сайтах. Однако в сравнении с некоторыми аналогами от сторонних разработчиков он выглядит не слишком удобным. Функция автозаполнения использует режим совместимости внутри Chrome, из-за чего использование сторонних менеджеров может приводит к зависаниям. На iOS аналогичная интеграция в Safari выглядит более удачной. Google признаёт, что в нынешнем виде в Android-версии Chrome может возникать прерывистая прокрутка страниц и дублирование данных от собственного менеджера паролей и сторонних аналогов. «С этими предстоящими изменениями Chrome на Android позволит сторонним сервисам осуществлять автозаполнение форм, что сделает процесс взаимодействие с браузером более простым и плавным», — рассказал представитель Google. Тестирование этого нововведения начнётся в Chrome 131 и более поздних версиях обозревателя. После выбора стороннего менеджера паролей в качестве предпочтительной службы автозаполнения потребуется активировать соответствующую опцию на странице экспериментальных функций в Chrome. Все пользователи смогут оценить нововведение 12 ноября, когда Google выпустит стабильную версию Chrome 131. Концепция изменилась: пароли из наборов случайных символов больше не считаются хорошими

05.10.2024 [10:21],

Анжелла Марина

Использование сложных паролей с комбинацией различных типов символов и регулярная смена паролей признана Национальным институтом стандартов и технологий США (NIST) малоэффективной практикой, сообщает Forbes. Хакеры легко взламывают такие пароли. NIST опубликовал новые рекомендации для пользователей и компаний в рамках второго публичного документа NIST SP 800-63-4 по цифровой идентификации.

Источник изображения: Copilot Многие годы считалось, что для надёжности пароли должны быть максимально сложными, включать заглавные и строчные буквы, цифры и специальные символы. Предполагалось, что такие пароли будет сложнее угадать или взломать с помощью специальных программ. Однако со временем эксперты пришли к выводу, что чрезмерная сложность паролей приводит к обратному эффекту. Согласно новому руководству, NIST больше не настаивает на соблюдении строгих правил, касающихся сложности паролей, а вместо этого рекомендует делать их длиннее. Причин для этого оказалось несколько. Во-первых, как показали исследования, пользователям сложно запоминать сложные пароли, что часто приводит к тому, что они начинают использовать один и тот же пароль на разных сайтах или придумывают слишком простую комбинацию символов, лишь бы соответствовать минимальным требованиям. Примером может служить пароль вроде «P@ssw0rd123», который технически соответствует сложным условиям, но легко поддаётся угадыванию. Во-вторых, требование менять пароли каждые 60-90 дней, которое ранее было распространённой практикой во многих организациях, также больше не рекомендуется. Это требование часто только ухудшало ситуацию, так как приводило к созданию менее надёжных паролей из-за необходимости их частой смены. NIST рекомендует отказаться от сложных паролей в пользу длинных и простых, и объясняет почему. Сила пароля часто измеряется понятием энтропии — количеством непредсказуемой комбинации символов. Чем выше энтропия, тем сложнее злоумышленникам взломать пароль методом подбора. Хотя сложность пароля может увеличивать энтропию, длина пароля на основе простых символов, как выяснилось, играет гораздо более важную роль. NIST предлагает использовать длинные пароли, которые легко запомнить, в частности, фразы из нескольких простых слов. Например, пароль в форме фразы «bigdogsmallratfastcatpurplehatjellobat» будет как безопасным, так и удобным для пользователя, хорошо знающим английский язык. Такой пароль сочетает в себе высокую энтропию и лёгкость использования, что помогает избежать небезопасных привычек, таких как записывание паролей или повторное их использование. Хотя современные технологии значительно упростили взлом коротких, но сложных паролей, тем не менее даже самые продвинутые алгоритмы сталкиваются с трудностями при попытке взлома длинных паролей из-за огромного числа возможных комбинаций. В качестве недавнего примера можно привести изменение пароля мэра Нью-Йорка Эрика Адамса (Eric Adams). Он заменил свой четырёхзначный код на шестизначный на личном смартфоне перед тем, как передать его правоохранительным органам. Это изменение увеличило количество возможных комбинаций подбора символов с 10 тысяч до 1 миллиона. На сегодняшний день NIST рекомендует компаниям разрешить пользователям создавать пароли длиной до 64 символов. Такой длинный пароль, даже если он состоит только из строчных букв и знакомых слов, будет чрезвычайно сложен для взлома. А если добавить к нему заглавные буквы и символы, взлом такого пароля станет практически невозможным. Таким образом, в новых рекомендациях NIST сделал акцент на длину пароля как на главный фактор его безопасности. Google вводит кроссплатформенную синхронизацию ключей доступа с помощью PIN-кодов

19.09.2024 [22:57],

Анжелла Марина

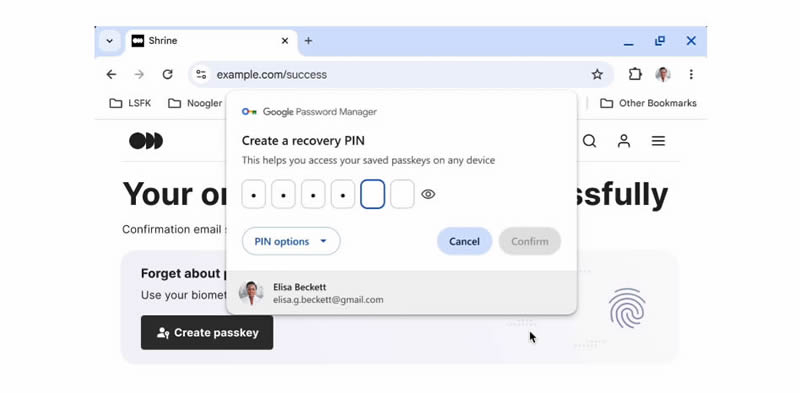

Компания Google представила безопасную синхронизацию ключей доступа (passkeys) с расширенной поддержкой различных платформ. Помимо устройств Android теперь можно сохранять ключи доступа в Google Password Manager из Windows, macOS, Linux и Android с помощью PIN-кода.

Источник изображения: Copilot Одним из главных нововведений, пишет The Verge, стала упрощённая синхронизация ключей доступа между различными устройствами. Ранее для их использования на других платформах требовалось сканирование QR-кода. Теперь этот процесс заменён вводом PIN-кода, что должно значительно упростить сохранение и использование паролей на устройствах, отличных от Android. «Сегодня мы выпускаем обновления, которые ещё больше упростят использование ключей доступа на ваших устройствах. Теперь вы можете сохранять их в Google Password Manager из Windows, macOS, Linux и Android, а также ChromeOS в бета-версии. После сохранения ключи доступа автоматически синхронизируются на всех устройствах, что делает вход в систему таким же простым, как сканирование отпечатка пальца», — говорится в блоге Google.

Источник изображения: Google Новый PIN-код не только делает процесс аутентификации более удобным, но и сохраняет высокий уровень безопасности. Ключи доступа по-прежнему защищены сквозным шифрованием, что гарантирует их недоступность даже для Google. Чтобы их использовать на новом устройстве пользователю достаточно будет разблокировать экран своего Android-устройства или ввести PIN-код для Google Password Manager. Ожидается, что технология PIN-кодов позволит забыть о сложных паролях и сосредоточиться на более простых, но безопасных методах аутентификации. В компании отмечают, что уже с сегодняшнего дня можно создавать пароли для популярных сайтов и приложений, таких как Google, Amazon, PayPal и WhatsApp, так как Google Password Manager встроен в устройства Chrome и Android. В сети опубликована крупнейшая база паролей с 10 млрд уникальных записей

05.07.2024 [19:29],

Владимир Фетисов

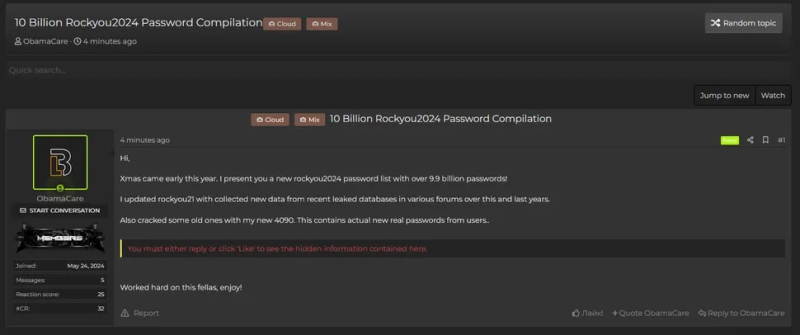

Исследователи из Cybernews обнаружили крупнейшую подборку паролей, состоящую из 9 948 575 739 уникальных комбинаций, хранящихся в открытом виде. Файл с паролями rockyou2024.txt был замечен на одном из хакерских форумов и, по сути, он является желанной целью для злоумышленников, которые используют метод перебора паролей для взлома аккаунтов.

Источник изображения: Shutterstock «По своей сути утечка RockYou2024 представляет собой компиляцию реальных паролей, используемых людьми по всему миру. Раскрытие такого количества паролей существенно повышает риск проведения атак, связанных с подбором паролей», — говорится в сообщении Cybernews. Согласно имеющимся данным, упомянутый файл был опубликован 4 июля пользователем с ником ObamaCare, который с момента регистрации на форуме уже публиковал данные из более ранних утечек. Исследователи отмечают, что база RockYou2024 может быть задействована злоумышленниками для проведения атак методом перебора с целью получения несанкционированного доступа к разным онлайн-аккаунтам, которыми пользуются люди, чьи пароли попали в этот список.

Источник изображения: Cybernews В сообщении сказано, что файл RockYou2024 сформирован на основе нескольких утечек данных, которые произошли за последние два десятилетия. При этом в файл добавлено 1,5 млрд паролей, которые утекли в сеть в период с 2021 по 2024 годы. Эксперты предупреждают, что столь обширная база паролей может использоваться злоумышленниками для проведения разного рода атак, причём в опасности могут оказаться не только онлайн-сервисы, но и промышленное оборудование, камеры видеонаблюдения и др. «Более того, в сочетании с данными из других утечек на хакерских форумах и торговых площадках, которые, например, содержат адреса электронной почты пользователей и другие данные, RockYou2024 может способствовать появлению целого каскада новых утечек данных, случаев финансового мошенничества и краж личной информации», — говорится в сообщении Cybernews. Киберпреступники могут подобрать 45 % паролей менее чем за минуту

20.06.2024 [12:16],

Владимир Фетисов

Специалисты «Лаборатории Касперского» в июне 2024 года проанализировали 193 млн паролей, которые были обнаружены в публичном доступе в даркнете. В результате было установлено, что 45 % из них, или 87 млн паролей, злоумышленники могут подобрать менее чем за минуту.

Источник изображения: Pixabay Большая часть из проанализированных паролей может быть легко скомпрометирована с помощью умных алгоритмов. Для подбора 14 % паролей (27 млн) требуется не более часа, 8 % (15 млн) — не более суток. Отмечается, что умные алгоритмы способны учитывать замену символов, например, «e» на «3», «1» на «!» или «a» на «@», а также знают популярные комбинации вроде «qwerty» или «12345». При этом 23 % паролей оказались достаточно стойкими: на их взлом у злоумышленников ушло бы более года. Отмечается, что 57 % проанализированных паролей содержат существующее словарное слово, а это в значительной степени снижает их устойчивость к взлому. Наиболее часто люди используют в паролях имена, а также некоторые популярные слова, такие как «forever», «hacker», «admin» и «password». Распространены комбинации «qwerty12345» и «12345». «Для подбора паролей злоумышленникам не требуются глубокие знания или дорогостоящее оборудование. Вычислительные мощности можно арендовать в облачных сервисах, для этого не нужны большие бюджеты. Часто для кражи учётных данных киберпреступники используют специальные программы — инфостилеры. По данным исследования нашей команды, за последние пять лет с их помощью были скомпрометированы логины и пароли для входа на 443 тыс. сайтов по всему миру, а в зоне .ru таким же образом были украдены 2,5 млн пар логинов и паролей. Эффективным методом защиты учётных данных от таких атак остаётся использование менеджеров паролей. Такие приложения, во-первых, позволяют создавать наиболее стойкие к взлому, полностью случайные комбинации, а во-вторых обеспечивают их безопасное хранение», — считает Юлия Новикова, руководитель сервиса Kaspersky Digital Footprint Intelligence «Лаборатории Касперского». Apple представила «Пароли» — менеджер паролей, который синхронизирует учётные данные между iOS, iPadOS, macOS и Windows

10.06.2024 [23:43],

Владимир Фетисов

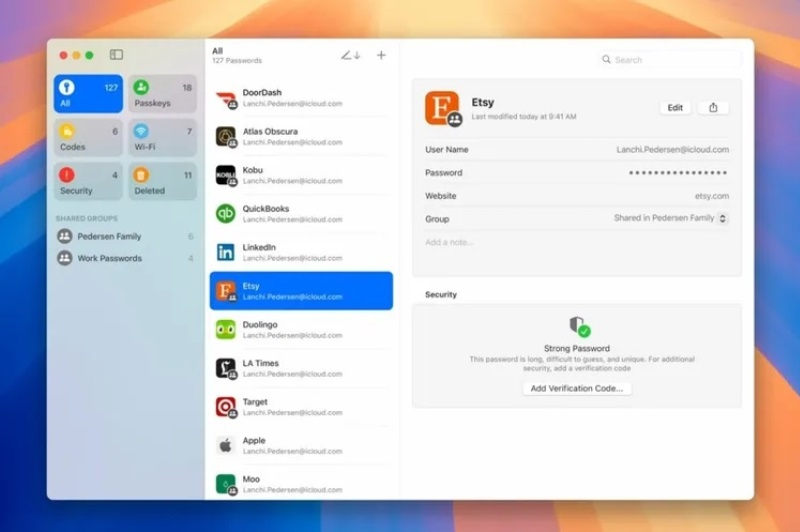

В рамках ежегодно мероприятия WWDC компания Apple анонсировала ряд любопытных новинок, одной из которых стало приложение «Пароли» (Passwords). Данный инструмент расширяет возможности сервиса iCloud Keychain и позволяет синхронизировать учётные данные на большем количестве устройств.

Источник изображения: Apple Приложение «Пароли» будет доступно на различных устройствах Apple, включая гарнитуру смешанной реальности Vision Pro, компьютеры Mac, смартфоны iPhone и планшеты iPad. Приложение также будет доступно на компьютерах с Windows через iCloud для этой ОС. Apple не упомянула, будет ли программный продукт «Пароли» совместим с мобильной ОС Android и браузером Google Chrome. Пользователи смогут хранить и просматривать пароли от сайтов и приложений, разных сетей Wi-Fi в одном месте и делиться учётными данными с доверенными людьми через приложение «Пароли». Одним из главных преимуществ нового продукта Apple может стать более глубокая интеграция с учётными данными от сервисов компании, чем у других аналогов, таких как 1Password или Bitwarden. Кроме того, для многих пользователей, которые обеспокоены вопросами обеспечения конфиденциальности, Apple может оказаться значительно более надёжным поставщиком услуг, чем, например, сервис LastPass, который неоднократно сталкивался с инцидентами, связанными с утечками данных пользователей. Apple выпустит приложение «Пароли» на следующей неделе

07.06.2024 [13:57],

Владимир Фетисов

По сообщениям сетевых источников, компания Apple планирует представить новое приложение под названием «Пароли» (Passwords). Из названия можно понять, что продукт представляет собой менеджер паролей, предназначенный для хранения разных учётных данных. Ожидается, что приложение будет представлено на ежегодной конференции WDC 2024, которая пройдёт на следующей неделе.

Источник изображения: AbsolutVision / Pixabay В настоящее время пользователи устройств Apple могут хранить свои логины и пароли с помощью сервиса iCloud Keychain. Новое приложение «Пароли» будет синхронизироваться аналогичным образом, но данные учётных записей в нём можно будет разделить на категории. По данным источника, это приложение будет доступно на iPhone, iPad, Vision Pro и Windows. Будет ли оно доступно на устройствах с Android, не упоминается. Ожидается, что приложение «Пароли» дебютирует в iOS 18, iPadOS 18 и macOS 15. Пользователи также смогут задействовать новинку для генерации паролей, автозаполнения форм и создания кодов аутентификации, таких как у Google. В дополнение к этому Apple на предстоящем мероприятии анонсирует ряд новых функций, включая инструменты на основе искусственного интеллекта и переработанного голосового помощника Siri. |