|

Опрос

|

реклама

Быстрый переход

Salesforce не будет платить выкуп хакерам, укравшим из её базы данные 39 клиентов, включая Toyota и FedEx

09.10.2025 [13:03],

Владимир Фетисов

Ранее в этом году группа хакеров заявила о краже около 1 млрд записей компаний, хранящих контакты своих клиентов в облачных базах данных Salesforce. Злоумышленники запустили вымогательский веб-сайт с требованиями выкупа и угрозами опубликовать эту информацию в сети. Теперь же Salesforce заявила, что не намерена платить киберпреступникам.

Источник изображений: unsplash.com За этим инцидентом стоит сообщество киберпреступников Scattered LAPSUS$ Hunters. Название представляет собой гибрид трёх известных вымогательских группировок: Scattered Spider, LAPSUS$ и ShinyHunters. По данным принадлежащей Google ИБ-компании Mandiant, хакеры начали вредоносную кампанию в мае этого года. Они обзванивали организации, хранящие данные на платформе Salesforce, и под разными предлогами убеждали жертв установить вредоносное приложение. Mandiant отслеживает эту группировку под идентификатором UNC6040, поскольку исследователям не удалось однозначно идентифицировать принадлежность её членов к конкретным киберпреступным сообществам. В начале месяца хакеры запустили вымогательский веб-сайт, на котором разместили информацию о том, что Toyota, FedEx и 37 других крупных клиентов Salesforce стали жертвами их вредоносной кампании. В заявлении хакеров говорилось, что общее количество похищенных ими записей составило 989,45 млн. На этом же сайте они призвали Salesforce начать переговоры о сумме выкупа, угрожая раскрыть похищенную информацию. На этой неделе представитель Salesforce заявил, что компания не намерена платить выкуп. «Могу подтвердить, что Salesforce не будет вступать в контакт, вести переговоры или платить по какому-либо требованию выкуп», — приводит источник слова представителя компании. Это сообщение появилось на следующий день после того, как стало известно, что Salesforce уведомила клиентов по почте о своём намерении не вступать в контакт с хакерами. Отметим, что Salesforce отказалась платить выкуп хакерам на фоне продолжающегося роста числа атак вымогательского ПО на компании по всему миру. Причина, по которой атаки такого типа всё ещё пользуются большой популярностью среди злоумышленников, в том, что они могут приносить огромные суммы, которые жертвы атак нередко платят за восстановление данных или обещание хакеров не публиковать конфиденциальную информацию. По данным ИБ-компании Deepstrike, разные организации по всему миру в прошлом году выплатили хакерам $813 млн, а годом ранее этот показатель был равен $1,1 млрд. Discord сообщил об утечке удостоверений личности 70 000 пользователей

09.10.2025 [06:15],

Анжелла Марина

Платформа Discord сообщила, что в результате взлома стороннего провайдера технической поддержки персональные данные около семи десятков тысяч пользователей могли быть скомпрометированы, включая фотографии документов, удостоверяющих личность. Инцидент произошёл в системе Zendesk, которую компания использовала для обработки обращений, связанных с подтверждением возраста.

Источник изображения: appshunter.io/Unsplash Представитель Discord Ну Векслер (Nu Wexler) заявил изданию The Verge, что сообщения о якобы утечке 2,1 миллиона фотографий и 1,5 терабайта данных являются неточными и используются злоумышленниками в целях вымогательства. По его словам, речь идёт не о взломе самой платформы Discord, а о компрометации стороннего поставщика услуг поддержки. Из всех пострадавших аккаунтов по всему миру компания идентифицировала примерно 70 000 пользователей, чьи официальные удостоверений личности могли быть раскрыты — эти изображения использовались поставщиком для рассмотрения апелляций, связанных с возрастом. Векслер подчеркнул, что Discord не намерен выплачивать вымогаемые средства и уже прекратил сотрудничество с пострадавшим вендором. Компания заявила, что работает с правоохранительными органами, регуляторами по защите данных и внешними экспертами по кибербезопасности. Кроме того, на прошлой неделе платформа также сообщила, что в ходе инцидента могли быть скомпрометированы имена, логины пользователей, адреса электронной почты, последние четыре цифры номеров кредитных карт и IP-адреса. Все пользователи, которых коснулась проблема, получили уведомления. Discord взломали: хакеры похитили личные данные пользователей и «немного» сканов паспортов

04.10.2025 [12:28],

Владимир Фетисов

Платформа Discord объявила об утечке данных некоторых пользователей сервиса. Инцидент произошёл в результате хакерской атаки на одного из партнёров компании, который занимается предоставлением услуг модерации контента и техподдержки на платформе.

Источник изображения: Discord В сообщении Discord сказано, что один из сторонних поставщиков услуг техподдержки был скомпрометирован «неавторизованной стороной». Злоумышленники получили доступ к информации ограниченного числа пользователей, которые обращались в Discord через «Службу поддержки» и/или команды Trust & Safety. В сообщении также говорится, что злоумышленники пытались вымогать у Discord финансовый выкуп. При этом особо отмечается, что «злоумышленники не получили доступа к системам Discord». Что касается данных, к которым злоумышленники получили доступ, то речь идёт о Ф. И. О. пользователей, адресах их почтовых ящиков и последних четырёх цифрах номеров банковских карт. Вместе с этим «неавторизованная сторона» получила доступ к «небольшому количеству» изображений удостоверений личности, которые предоставлялись пользователями при подтверждении возраста в Discord. По данным компании, полные номера банковских карт и пароли пользователей не попали в руки злоумышленников. В настоящее время Discord уведомляет затронутых инцидентом пользователей по электронной почте. Если изображение удостоверения личности могло попасть в руки злоумышленников, компания сообщит об этом отдельно. В дополнение к этому Discord отозвал доступ к своим системам у поставщика услуг техподдержки, который был скомпрометирован, а также уведомил регуляторов и провёл проверку собственных систем обнаружения угроз и средств безопасности, используемых при взаимодействии со сторонними подрядчиками. FCC случайно слила секретные данные об устройстве iPhone 16e

30.09.2025 [08:42],

Алексей Разин

Федеральная комиссия США по связи (FCC) взаимодействует с поставщиками различных электронных устройств на рынок страны, а потому те постоянно передают ей подробные технические данные. В результате недавнего инцидента достоянием общественности стала конфиденциальная информация об устройстве смартфонов Apple iPhone 16e.

Источник изображения: Apple Чертежи Apple с пометкой «только для служебного пользования» оказались в 163-страничном документе, опубликованном на сайте, где хранится открытая документация, связанная с работой FCC. В понедельник внимание к этой случайной утечке привлёк один из участников обсуждения на страницах Reddit. Обычно комиссия редактирует документацию, содержащую конфиденциальные технические сведения, прежде чем публиковать её на собственном сайте, но в конкретном случае этого сделано не было. В обсуждаемом 163-страничном документе содержались подробные чертежи, описывающие устройство процессора и графической подсистемы смартфона iPhone 16e. Apple была вынуждена обратиться к регуляторам с письмом, в котором требовала удалить конфиденциальную информацию со связанного с деятельностью комиссии стороннего сайта. По мнению производителя, получившие доступ к этим данным конкуренты могли бы использовать их в дальнейшем для получения «несправедливого преимущества» даже с учётом присутствия указанного устройства (iPhone 16e) на рынке. Ссылка на документ с официального сайта FCC исчезла, поэтому можно предположить, что соответствующие меры по защите интересов Apple были приняты. Производитель Peugeot, Opel и Fiat заявил об утечке данных клиентов после хакерской атаки

23.09.2025 [10:55],

Владимир Фетисов

Концерн Stellantis, производящий автомобили Opel, Chrysler, Fiat, Jeep, Dodge, Ram и др., подтвердил факт утечки персональных данных клиентов. В заявлении автогиганта сказано, что инцидент произошёл в результате «взлома платформы стороннего поставщика услуг, которая обеспечивает работу службы поддержки клиентов в Северной Америке».

Источник изображения: Towfiqu barbhuiya / Unsplash В заявлении Stellantis сказано, что в руки злоумышленников попала контактная информация клиентов. При этом представители компании отказались от комментариев относительно того, какие именно типы данных были похищены в рамках инцидента. В компании также отказались от комментариев касательно количества клиентов, которые были уведомлены об утечке данных. По данным источника, утечка данных Stellantis связана со взломом базы данных Salesforce. Эту информацию якобы предоставили хакеры из группировки ShinyHunters, которая взяла на себя ответственность за взлом Stellantis. По их словам, в результате взлома из базы данных удалось извлечь 18 млн записей о пользователях. Отмечается, что Stellantis является частью длинного списка компаний, включая Cloudflare, Google и Proofpoint, чьи данные были похищены в результате недавнего инцидента, затронувшего платформу Salesloft Drift. Жертвы утечки данных Facebook✴ через Cambridge Analytica начали получать выплаты от Цукерберга

17.09.2025 [19:46],

Владимир Фетисов

Вероятно, многие ещё помнят скандал с британской компанией Cambridge Analytica, получившей доступ к данным миллионов пользователей Facebook✴✴ без их согласия во время президентской кампании Дональда Трампа (Donald Trump) в 2016 году и использовавшей их для политической рекламы. Похоже, что компания Meta✴✴ Platforms (в то время Facebook✴✴) начала выплачивать компенсации пострадавшим пользователям платформы в рамках судебного урегулирования.

Источник изображения: Michael Candelori / Shutterstock.com Рассмотрение этого дела закончилось ещё несколько лет назад. Facebook✴✴ выплатила штраф в размере $5 млрд после иска Федеральной торговой комиссии (FTC) в 2019 году. В 2022 года для урегулирования другого коллективного иска компания согласилась выплатить $725 млн пострадавшим пользователям. Теперь же стало известно, что затронутые инцидентом пользователи начали получать компенсацию. В недавнем сообщении одного из участников иска против Facebook✴✴ сказано, что он получил на этой неделе около $38. По сути, все пользователи Facebook✴✴, у которых была учётная запись в социальной сети в период с 7 мая 2007 года по 22 декабря 2022 года, могут претендовать на получение выплаты, поскольку они, вероятно, пострадали от утечки данных. Однако для получения компенсации необходимо было присоединиться к коллективному иску и подать претензию до 25 августа 2023 года. Пользователи платформы, которые не сделали этого, более не имеют права на получение компенсации. Размер выплаты зависит от количества людей, присоединившихся к коллективному иску, а также от продолжительности периода активности в Facebook✴✴. Другими словами, пользователь, который имел аккаунт Facebook✴✴ в течение нескольких лет, получит больше пользователя, активного всего несколько недель. По данным источника, процесс распределения средств продлится в течение следующих двух с половиной месяцев. Денежные средства будут поступать на счёт, который каждый пользователь указал в коллективном иске. Масштабный слив данных «Великого китайского файрвола» раскрыл механизм работы системы

14.09.2025 [05:31],

Анжелла Марина

В Китае произошла крупнейшая утечка данных системы интернет-цензуры, известной как «Великий китайский файрвол». Исследователи подтвердили, что в открытый доступ попало более 500 ГБ внутренних документов, исходного кода, рабочих журналов и сообщений, связанных с этой системой.

Источник изображения: Krzysztof Kowalik/Unsplash Утечка, обнаруженная 11 сентября, включает материалы, предположительно принадлежащие компании Geedge Networks, связанной с Фан Биньсином (Fang Binxing), которого называют «отцом» «Великого китайского файрвола», и лаборатории MESA Института информационной инженерии Китайской академии наук. По сообщению Tom's Hardware со ссылкой на независимую команду исследователей Great Firewall Report (GFW Report), в документах содержатся полные сборочные системы для платформ глубокого анализа пакетов (DPI), а также модули кода, предназначенные для выявления и ограничения работы инструментов обхода цензуры, включая VPN, SSL-фингерпринтинг (метод анализа характеристик SSL/TLS-соединений) и регистрацию сессий. По данным GFW Report, материалы раскрывают архитектуру коммерческой платформы Tiangou, предназначенную для интернет-провайдеров и пограничных шлюзов. Эта система, которую называют «Великим файрволом в коробке», изначально работала на серверах HP и Dell, но позже перешла на китайское оборудование из-за санкций. Документы показывают, что система развёрнута в 26 дата-центрах Мьянмы, где государственная телекоммуникационная компания использует её для мониторинга 81 млн одновременных TCP-соединений и массовой блокировки контента. Технологии компании Geedge Networks также экспортируются в Пакистан, Эфиопию и Казахстан для интеграции в системы законного перехвата данных, включая систему WMS 2.0 в Пакистане, которая обеспечивает слежку за мобильными сетями в реальном времени и перехват незашифрованных HTTP-сессий. Исследователи продолжают анализировать архив, который включает журналы сборки и заметки разработчиков, способные выявить уязвимости протоколов или ошибки в работе системы, которые могут быть использованы для обхода цензуры. Архив уже дублируется хакерскими группами, такими как Enlace Hacktivista, но специалисты рекомендуют использовать изолированные среды для его изучения. Apple случайно сама раскрыла информацию о семёрке готовящихся новинок

17.08.2025 [13:58],

Владимир Фетисов

Похоже, Apple случайно раскрыла информацию о новых аппаратных продуктах разных категорий. Идентификаторы устройств были обнаружены в общедоступном программном коде. Эти данные указывают на чипы нового поколения, предназначенные для использования в iPhone, смарт-часах Apple Watch, компьютерах Mac и гарнитурах смешанной реальности Vision Pro.

Источник изображения: Alireza Khoddam / unsplash.com В программном обеспечении Apple регулярно обнаруживаются строки кода, указывающие на конкретные устройства или чипы. Как правило, сведения о будущих новинках появляются в коде раньше, чем соответствующие аппаратные устройства поступают в продажу. На этот раз были выявлены идентификаторы большого количества устройств, которые Apple ещё не анонсировала. Это означает, что в дальнейшем характеристики новинок и сроки запуска могут быть скорректированы. Новый HomePod mini. В коде упоминается устройство под кодовым названием B525, а также есть ссылки на микроархитектуру Apple T8310, использовавшуюся в смарт-часах компании. Очевидно, речь идёт о существенном обновлении HomePod mini, нынешняя версия которого известна под кодовым именем B520 и работает на базе чипа S5. Ожидается, что новый HomePod mini получит фирменный 64-битный двухъядерный чип Apple A16 с нейронным сопроцессором, что позволит повысить производительность и реализовать поддержку функций на базе искусственного интеллекта. Что касается цены, то модель HomePod mini текущего поколения вышла на рынок по цене $99 и продолжает удерживаться на этом уровне. Вероятно, появление нового чипа в сочетании с ИИ-функциями сделает будущий HomePod mini несколько дороже. Новая ТВ-приставка Apple TV. Обновлённый медиаплеер должен выйти «позднее в этом году». Его основой станет микропроцессор A17 Pro, использовавшийся в iPhone 15 Pro. Такой шаг заметно повысит производительность Apple TV и позволит добавить ИИ-функции Apple Intelligence. Apple TV 4K нынешнего поколения построен на базе чипа A15, поэтому новая модель с A17 Pro станет значительно мощнее. Сейчас ТВ-приставка Apple стоит в диапазоне $129–149. Вероятно, цена устройств нового поколения останется в этих пределах, но она может различаться в зависимости от объёма хранилища, наличия интерфейса Ethernet и других факторов. Новые мониторы Apple Studio Display 2. Согласно сообщению, два новых монитора Apple Studio Display с кодовыми названиями J427 и J527 находятся в разработке. Ожидается, что модель с подсветкой mini-LED будет представлена в начале 2026 года и станет парой для первого компьютера Mac на чипе Apple M5. Выпущенный в 2022 году 27-дюймовый Studio Display оснащается стандартной LED-панелью с частотой обновления 60 Гц. Появление версии с подсветкой mini-LED позволит повысить максимальную яркость, контрастность и качество HDR-изображения. Сейчас Studio Display стоит не менее $1599, и ожидать, что новая версия с mini-LED будет дешевле, вряд ли стоит. Новый iPad mini. Следующий iPad mini (модели J510/J511) получит чип A19 Pro. За счёт этого планшет станет значительно производительнее по сравнению с текущим поколением, где используется чип A17 Pro. Помимо перехода на более мощный процессор, устройство могут оснастить панелью mini-OLED, но сроки выхода пока неизвестны. Ожидается, что чип A19 Pro будет иметь больше графических ядер, чем базовый A19. Apple также может выпустить версии с меньшим количеством ядер для отдельных устройств. Таким образом, iPad mini превратится в компактный планшет премиального уровня, но его цену предсказать пока сложно. Новый iPad начального уровня. Следующая доступная версия iPad (модели J581/J582) получит чип A18, который сменит используемый сейчас A16. Вместе с новым процессором устройство обзаведётся поддержкой ИИ-функций Apple Intelligence. Текущая цена iPad начального уровня стартует с $349. Если главным обновлением станет переход на чип A18, то, вероятно, стоимость нового планшета останется прежней. Гарнитура Vision Pro 2. Новая версия гарнитуры смешанной реальности будет оснащена чипом M5. Остальные изменения окажутся менее значительными: улучшат ременное крепление для повышения комфорта. Дебют устройства может состояться уже в конце нынешнего года. Переход на чип M5 заметно повысит производительность гарнитуры и её подсистемы для ИИ-функций, но дизайн устройства сохранится. Розничная цена обновлённой модели, как ожидается, останется на уровне оригинальной Vision Pro — $3499. Новые Apple Watch. Смарт-часы Series 11, Ultra 3 и Watch SE 3 получат чип S11 SiP на базе архитектуры T8310, использовавшейся в моделях Series 9 и Series 10. В этом году серьёзных изменений не ожидается, однако обновления появятся в моделях Series 12, которые выйдут в следующем году. Цена Apple Watch текущего поколения начинается с $399, и если материалы корпуса и дисплей останутся прежними, то стоимость новых моделей, вероятно, не изменится. То же самое касается и флагманских Watch Ultra, которые с момента дебюта стоят $799. Google признала, что хакеры украли данные её клиентов через взлом базы данных Salesforce

06.08.2025 [16:58],

Николай Хижняк

Google сообщила о взломе одной из её баз данных. По имеющейся информации, злоумышленники получили доступ к данным некоторых клиентов компании.

Источник изображения: Glen Carrie / unsplash.com В сообщении в блоге компании специалисты Google Threat Intelligence Group сообщили, что одна из систем баз данных Salesforce, используемая для хранения контактной информации и сопутствующих заметок для малого и среднего бизнеса, была взломана хакерской группой ShinyHunters, официально обозначенной как UNC6040. «Данные, полученные злоумышленниками, ограничивались базовой и в основном общедоступной деловой информацией, такой как названия организаций и контактная информация», — заявила компания. Google не сообщила, сколько клиентов пострадали от взлома. Представитель компании на запрос TechCrunch не ответил. На данный момент неизвестно, получала ли компания какие-либо сообщения, например, с требованием выкупа. Сообщается, что ShynyHunters известна своими атаками на крупные предприятия и их облачные базы данных. Недавний взлом стал одним из последним в серии атак, нацеленных на облачные системы Salesforce. По данным Bleeping Computer, ранее хакеры похитили данные клиентов у компании Cisco, австралийской авиакомпании Qantas, розничного гиганта Pandora и других. Согласно сообщению в блоге Google, группировка ShinyHunters использует методы голосового фишинга, чтобы обманом заставить сотрудников компании предоставить им доступ к облачным базам данных Salesforce. Google заявила, что группировка ShinyHunters, вероятно, собирается опубликовать украденные данные на одном из сайтов, где публикуется подобная скомпрометированная информация. Обычно это делается с целью получения выкупа от своих корпоративных жертв. Утверждается, что группировка пересекается с другими группами, включая The Com — известное сообщество киберпреступников, которые используют различные тактики взлома сетей. Количество утечек данных в России снизилось на 15 %, но проблем по-прежнему хватает

15.07.2025 [10:43],

Владимир Фетисов

Специалисты центра мониторинга внешних цифровых угроз ГК «Солар» (входит в состав «Ростелекома») в текущем году наблюдают снижение числа инцидентов, связанных с утечками данных. По сравнению с первым полугодием прошлого года количество таких инцидентов сократилось на 15 %, а объём размещённых в открытом доступе строк данных уменьшился почти в 2,5 раза.

Источник изображения: Kevin Ku / Unsplash Информацию о снижении числа утечек данных подтвердили в компании F6. Там сообщили, что в период с января по март текущего года было выявлено лишь 67 случаев публикации баз данных российских компаний на теневых форумах и в тематических каналах мессенджера Telegram. По сравнению с аналогичным периодом прошлого года этот показатель снизился на 29 %. Как и прежде, большая часть украденных данных выкладывается злоумышленниками в открытый доступ бесплатно, чтобы нанести максимальный ущерб компаниям и их клиентам. Данные ГК «Солар» и F6 показывают, что чаще всего инциденты, связанные с кражей данных, по-прежнему фиксируются в сфере ритейла и электронной коммерции. «Ритейл и интернет-магазины уже много лет возглавляют антирейтинги по числу утечек конфиденциальной информации», — сообщили в компании InfoWatch. Там также добавили, что в прошлом году было скомпрометировано более 1,5 млрд пользовательских записей. «Главная причина — концентрация высоколиквидных сведений. Ритейлеры хранят платёжные реквизиты, персональные данные, истории покупок и сведения о предпочтениях клиентов, что может стать золотой жилой для хакеров: такие базы быстро распространяются в даркнете», — рассказала Мария Бар-Бирюкова, партнёр и заместитель генерального директора ГК «КОРУС Консалтинг». По её словам, не менее важную роль играет техническая уязвимость и «лоскутная безопасность» компаний — типичная ситуация при постепенном наращивании ИТ-инфраструктуры без должного анализа и интеграции существующих систем. От излишне оптимистичной реакции на снижение количества утечек предостерегает директор по развитию центра мониторинга Solar AURA ГК «Солар» Александр Вураско. Он напомнил, что атаки на компании продолжаются, и их интенсивность остаётся высокой. «Один-два крупных инцидента вполне способны склонить чашу весов в другую сторону», — отметил господин Вураско. Эту точку зрения разделяет и глава отдела информационной безопасности Linux Cloud Григорий Филатов. По его мнению, наблюдаемая тенденция к снижению числа инцидентов может быть связана не столько с уменьшением реального количества атак, сколько с сокращением числа выявленных случаев. 39 млн записей с персональными данными россиян утекло за первое полугодие

03.07.2025 [17:22],

Алексей Селиванов

Объём утечек персональных данных россиян приблизился к 40 млн записей с начала текущего года, сообщил Роскомнадзор. Причём для этого понадобилось всего лишь 35 инцидентов, то есть за один раз допускалась утечка в среднем более 1 млн записей.

Источник изображения: Arif Riyanto/unsplash.com «За первые шесть месяцев 2025 года Роскомнадзор зафиксировал 35 фактов утечек персональных данных, в результате которых оказались скомпрометированы более 39 млн записей», — передает ТАСС со ссылкой на пресс-службу Роскомнадзора. В ведомстве добавили, что за последние два месяца в Роскомнадзор поступила информация об инцидентах от пяти операторов. В этом году по факту утечек персональных данных было составлено шесть протоколов об административных правонарушениях по статье 13.11 КоАП РФ. Некоторые дела еще находятся в суде, а по некоторым уже вынесены решения о предупреждениях и взыскании штрафов. Напомним, 30 мая вступил в силу Федеральный закон № 420-ФЗ, которым предусмотрено ужесточение административной ответственности за нарушения обработки персональных данных. Штраф за утечку пользовательских данных теперь составляет от 3 до 20 млн рублей. Крупнейшая утечка паролей в истории: скомпрометированы 16 млрд аккаунтов Apple, Google, Facebook✴ и других

19.06.2025 [17:19],

Владимир Фетисов

На этой неделе исследователи обнаружили, вероятно, крупнейшую утечку данных пользователей за всю историю. По данным источника, проблема затрагивает примерно 16 млрд учётных записей пользователей сервисов Apple, Facebook✴✴, Google и других компаний.

Источник изображения: FlyD / Unsplash Утечка паролей — это серьёзный инцидент, поскольку она приводит к компрометации учётных записей и позволяет злоумышленникам использовать эту информацию для разного рода мошеннических действий. Именно поэтому Google рекомендовала миллиардам своих клиентов перестать пользоваться обычными паролями и перейти на более безопасные ключи доступа. Украденные учётные данные в больших количествах продают в даркнете и приобрести их может любой желающий за небольшие деньги. По данным Вилиуса Петкаускаса (Vilius Petkauskas) из Cybernews, «было обнаружено 30 открытых наборов данных, содержащих от десятков миллионов до более чем 3,5 млрд записей». Он подтвердил, что общее количество скомпрометированных данных достигло 16 млрд записей. Всё это указывает на то, что исследователи обнаружили крупнейшую в историю утечку пользовательских данных. В сообщении сказано, что 16 млрд записей содержатся в нескольких сверхмассивных наборах данных. Они включают в себя миллиарды записей для авторизации в социальных сетях, VPN-сервисах, на различных порталах и в сервисах крупнейших технологических компаний. Отмечается, что ранее ни об одном из этих наборов данных не сообщалось публично как об утечке информации. «Это не просто утечка информации — это план массового использования», — говорят исследователи. Они действительно правы, поскольку эти учетные данные являются основой для проведения крупных фишинговых кампаний и кражи чужих аккаунтов. «Это свежая информация, которую можно использовать в качестве оружия в больших масштабах», — подчеркивают исследователи. Большая часть информации в упомянутых наборах данных структурирована таким образом, что после ссылки на ресурс указаны логин и пароль для авторизации в нём. По данным исследователей, эта база открывает доступ к «практически любому онлайн-сервису», который только можно вспомнить, начиная от сервисов Apple и Facebook✴✴, заканчивая аккаунтами Google, GitHub, Telegram, а также разных госслужб. Даррен Гуччионе (Darren Guccione), гендиректор и соучредитель Keeper Security, отметил, что данная утечка указывает на то, «насколько легко конфиденциальные данные могут быть непреднамеренно раскрыты в интернете». Однако он может быть неправ, поскольку происхождение этих данных неизвестно. «Факт того, что учётные данные, о которых идёт речь, имеют большое значение для широко используемых сервисов, имеет далеко идущие последствия», — уверен Гуччионе. С сегодняшнего дня в России выросли штрафы за утечку персональных данных

30.05.2025 [15:21],

Владимир Мироненко

В пятницу, 30 мая вступил в силу Федеральный закон № 420-ФЗ, принятый Госдумой РФ в ноябре 2024 года и подписанный президентом 30 ноября 2024 года, которым предусмотрено ужесточение административной ответственности за нарушения обработки персональных данных. Новые нормы направлены на защиту персональных данных граждан, подчеркнул председатель Госдумы Вячеслав Володин, которого цитирует ТАСС со ссылкой на пресс-службу парламента.

Источник изображения: Arif Riyanto/unsplash.com По словам председателя Госдумы, информационные технологии «касаются каждого человека». Он отметил, что депутаты ведут системную работу по противодействию мошенничеству, но вместе с тем участились случаи, когда злоумышленникам удаётся получить доступ к персональным данным. Володин подчеркнул, что ужесточение ответственности за утечку персональных данных позволит эффективнее бороться с кибермошенничеством. Согласно закону № 420-ФЗ, за нарушение обязанности уведомить об утечке персональных данных коммерческим организациям и индивидуальным предпринимателям грозит штраф от 1 млн до 3 млн руб. Штраф за утечку персональных данных граждан составляет от 3 млн до 5 млн руб., если утечка коснулась данных более 1 тыс. физлиц или 10 тыс. идентификаторов, или же от 5 млн до 10 млн руб., если утечка затронула более 10 тыс. граждан или не менее 100 тыс. идентификаторов. В случае, если произошла утечка данных более 100 тыс. граждан или более 1 млн идентификаторов, штраф составит от 10 млн до 15 млн рублей. Кроме того, за утечку биометрических данных штраф для коммерческих организаций и предпринимателей составляет до 20 млн рублей. В пресс-службе Госдумы также напомнили, что для компаний, допустивших повторную утечку персональных данных любой категории, законом впервые вводятся оборотные штрафы — до 3 % выручки (но не менее 25 млн и не более 500 млн руб.). Криптобиржа Coinbase признала утечку персональных данных не менее 69 000 клиентов

21.05.2025 [20:33],

Сергей Сурабекянц

Coinbase сегодня подтвердила, что личная и финансовая информация по меньшей мере 69 461 клиента криптобиржи стала достоянием преступников в результате многомесячной утечки данных, о которой компания сообщила на прошлой неделе. Хакеры потребовали $20 млн за удаление данных, но Coinbase платить отказалась.

Источник изображения: Pixabay Компания заявила, что хакеры подкупили сотрудников службы поддержки клиентов Coinbase и таким образом смогли получать доступ к внутренним ресурсам компании на протяжении нескольких месяцев. По сообщению Coinbase, активность киберпреступников началась 26 декабря 2024 года и продолжалась до начала этого месяца, когда компания получила «достоверное» сообщение от преступников с требованием выкупа за неразглашение и удаление данных. По имеющейся информации, преступники похитили данные об именах клиентов, адресах электронной почты и почтовых адресах, номерах телефонов, удостоверениях личности, остатках на счетах и истории транзакций. Coinbase утверждает, что пароли, приватные ключи или прямой доступ к средствам клиентов хакерам получить не удалось. Количество пострадавших клиентов подтверждается заявлением от Coinbase генеральному прокурору штата Мэн в соответствии с требованием соответствующего закона штата. Предполагаемая сумма ущерба от действий злоумышленников может составить от $180 млн до $400 млн. Экс-сотрудника SK hynix обвинили в передаче Huawei технологии выпуска памяти HBM

08.05.2025 [15:01],

Геннадий Детинич

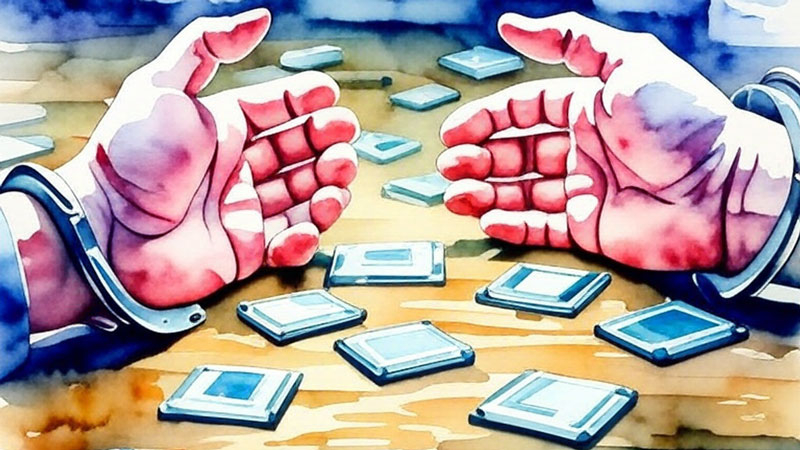

Прокуратура Центрального округа Сеула по расследованию киберпреступлений сообщила, что 51-летний гражданин Республики Корея, обозначенный как «А», был арестован и обвинён в нарушении Закона о предотвращении недобросовестной конкуренции и охране коммерческой тайны. Обвиняемый ранее работал в компании SK hynix и в одном из её китайских филиалов, где, как предполагается, и совершил правонарушение — передал одной из местных компаний секреты производства чипов HBM.

Источник изображения: ИИ-генерация Grok 3/3DNews Как пояснили в правоохранительных органах, «А» обвиняется в утечке конфиденциальных данных компании, которые он передал полупроводниковой компании HiSilicon во время своей работы в дочерней компании SK hynix в Китае в 2022 году. По данным обвинения, обвиняемый сделал и сохранил более 11 000 фотографий технологических документов SK hynix, связанных с производством датчиков изображения CMOS (CIS). К технологии производства памяти HBM относится техпроцесс формирования металлических контактов на пластинах для соединения их в стеки. Это улучшает отвод тепла наружу и обеспечивает сквозное электрическое соединение нескольких слоёв кристаллов, чем производство памяти HBM отличается, например, от DRAM. Датчики изображения также используют схожую технологию, поскольку представляют собой стек из слоя фотодиодов, сигнального процессора и памяти. Сообщается, что «А» удалил пометку «конфиденциально» и логотип компании с некоторых технических документов перед тем, как сделать их фотографии. Также выяснилось, что обвиняемый использовал материалы, составляющие коммерческую тайну, при составлении резюме, которое затем отправил в китайскую компанию. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |