|

Опрос

|

реклама

Быстрый переход

Microsoft придумала временную заплатку для уязвимости YellowKey в BitLocker

22.05.2026 [12:00],

Павел Котов

Ранее эксперт в области кибербезопасности под псевдонимом Nightmare-Eclipse рассказал об уязвимостях, которые обозначил как YellowKey и GreenPlasma и даже создал эксплойты для них. Microsoft предложила временное решение проблемы YellowKey.

Источник изображения: BoliviaInteligente / unsplash.com Схема атаки YellowKey основана на уязвимости в среде восстановления Windows (WinRE), которую можно использовать для обхода средств шифрования BitLocker. В Microsoft эту уязвимость в полной мере пока не закрыли, но предложили способ частично её устранить — это потребует некоторых действий со стороны администраторов систем. Лучший способ защититься от YellowKey, отметили в Microsoft, — это настроить BitLocker так, чтобы он одновременно обращался к TPM и требовал ввести PIN-код; можно также удалить файл AutoFSTX.exe из BootExecute в WinRE. Пользователям BitLocker, чьи системы уже защищены PIN-кодом, можно не беспокоиться о YellowKey; остальным же рекомендовано следовать инструкциям Microsoft и запустить скрипт для решения проблемы. Эксперты в области кибербезопасности компании LevelBlue изучили открытые Nightmare-Eclipse уязвимости и отметили, что большинство проблем Microsoft так и не решила. Компания защитила Windows от эксплойта BlueHammer для Windows Defender, но не от RedSun и UnDefend. Схему атаки YellowKey частично удалось нейтрализовать, но вопрос с эксплойтом GreenPlasma остаётся открытым — к счастью, автор исследования не привёл его целиком. В части YellowKey специалисты LevelBlue порекомендовали отключить в системах загрузку с USB-накопителей, включить механизм ASR в Microsoft Defender и принять иные меры предосторожности. Следует отметить, что для эксплуатации обнаруженных уязвимостей требуется либо прямой доступ к компьютеру, либо удалённый доступ через скомпрометированные учётные данные — например, через украденный аккаунт VPN. Microsoft нашла пару уязвимостей нулевого дня в «Безопасности Windows» и рекомендует срочно обновиться

21.05.2026 [16:28],

Дмитрий Федоров

Microsoft устранила две уязвимости нулевого дня в антивирусной защите «Безопасность Windows» (Windows Defender), которые использовались в реальных кибератаках. Компания выпустила обновления Malware Protection Engine и Antimalware Platform. Накануне Агентство по кибербезопасности и защите инфраструктуры США (CISA) внесло обе угрозы в каталог эксплуатируемых уязвимостей (KEV) и обязало федеральные ведомства устранить их до 3 июня.

Источник изображения: microsoft.com Первая уязвимость, CVE-2026-41091, затрагивает Malware Protection Engine версий 1.1.26030.3008 и старше. Этот модуль защиты от вредоносных программ отвечает за сканирование, обнаружение и удаление угроз в антивирусных и антишпионских продуктах Microsoft. Используя уязвимость злоумышленник, получивший локальный доступ к устройству, может обмануть Defender при работе со ссылками на файлы и выполнить действия с правами администратора. Вторая уязвимость, CVE-2026-45498, касается Antimalware Platform версий 4.18.26030.3011 и старше. Этот набор инструментов безопасности также применяется в System Center Endpoint Protection, System Center 2012 R2 Endpoint Protection, System Center 2012 Endpoint Protection и Security Essentials. Её эксплуатация позволяет вызвать отказ в обслуживании (DoS) на необновлённых устройствах под управлением Windows. Microsoft выпустила обновления, закрывающие уязвимости в Microsoft Malware Protection Engine и Microsoft Defender Antimalware Platform: защищёнными считаются версии Malware Protection Engine 1.1.26040.8 и Defender Antimalware Platform 4.18.26040.7 или новее. Компания отметила, что при стандартной конфигурации действия со стороны пользователей обычно не требуются, поскольку антивирусные базы и платформа Defender обновляются автоматически. Тем не менее пользователям и администраторам стоит убедиться, что автообновления Defender включены, и проверить установленные версии Engine и Platform вручную. Для этого необходимо открыть Windows Security, перейти в Virus & threat protection → Protection Updates → Check for updates, затем в Settings → About и сверить номер версии платформы или пакета сигнатур с актуальной. CISA внесло обе уязвимости в KEV и обязало федеральные гражданские ведомства защитить конечные устройства и серверы Windows за две недели — до 3 июня, как предписывает обязательная операционная директива Binding Operational Directive (BOD) 22-01. «Уязвимости такого типа часто становятся вектором атак для злоумышленников и представляют значительную угрозу для федеральных систем», — предупредило агентство. CISA также рекомендовало применить меры противодействия по инструкциям производителя, следовать указаниям BOD 22-01 для облачных сервисов или прекратить использование продукта, если меры противодействия недоступны. Google случайно опубликовала эксплойт для уязвимости Chromium, которую не исправляет уже 29 месяцев

21.05.2026 [06:17],

Дмитрий Федоров

Google выложила в открытый доступ код эксплойта для уязвимости в браузере Chromium, о которой ей сообщили 29 месяцев назад и которая до сих пор не исправлена. Проблема затрагивает миллионы пользователей Chrome, Microsoft Edge и других браузеров на основе Chromium — включая Brave, Opera, Vivaldi и Arc. Браузеры Firefox и Safari уязвимости не подвержены.

Источник изображения: chromium.org Эксплойт использует API фоновой загрузки (Background Fetch) — механизм для скачивания крупных файлов в фоновом режиме. Через него злоумышленник запускает на устройстве жертвы фоновый процесс (сервис-воркер), который остаётся постоянно активным. Соединение инициируется кодом на вредоносном сайте и в зависимости от браузера либо восстанавливается, либо сохраняется даже после перезагрузки устройства. Фактически устройство превращается в часть ограниченного ботнета (сети заражённых устройств): может заходить на вредоносные сайты, выступать анонимным прокси-сервером, участвовать в DDoS-атаках и отслеживать активность пользователя. Эксплойт способен объединить тысячи, а то и миллионы устройств. Лира Ребейн (Lyra Rebane), независимый исследователь, обнаружившая уязвимость и конфиденциально сообщившая о ней в Google в конце 2022 года, заявила, что воспользоваться эксплойтом, по её словам, довольно просто, хотя его масштабирование потребует усилий. Два разработчика Chromium назвали проблему серьёзной уязвимостью с уровнем критичности S1 — вторым по серьёзности. Уязвимость 29 месяцев оставалась неизвестной за пределами команды Chromium. В среду утром она появилась в открытом баг-трекере проекта. Ребейн сначала решила, что проблему устранили, но выяснила: патч не вышел. Google удалила публикацию, однако она вместе с кодом эксплойта по-прежнему доступна на архивных сайтах. Компания не ответила на запрос о причинах и сроках исправления. По словам Ребейн, долгие задержки с патчами — обычное дело, но в этот раз срок оказался рекордным. Она объяснила это тем, что уязвимость не выходит за привычные границы безопасности и не даёт доступа к почте или компьютеру, из-за чего назначенные сотрудники Google не разобрались в проблеме. Обнаружить эксплойт трудно, и неопытный пользователь, скорее всего, спишет это на мелкий баг. По данным внутренних логов, функция фоновой загрузки используется в Chrome минимально — в среднем около 17 файлов на пользователя в день, что, по мнению разработчиков, подтверждает отсутствие масштабной эксплуатации уязвимости. Ребейн сомневается в эксплуатации за пределами Chrome, но рекомендует пользователям Chromium-браузеров обращать внимание на окна загрузок, появляющиеся без причины. Nvidia призвала пользователей срочно обновить старые драйверы GeForce — в них нашли семёрку опасных уязвимостей

20.05.2026 [00:42],

Николай Хижняк

Компания Nvidia выпустила майский бюллетень безопасности, в котором описаны семь новых уязвимостей в драйверах видеокарт и программном обеспечении vGPU. Эти уязвимости варьируются от средней до высокой степени серьёзности. Некоторые из них могут привести к «изменению данных и выполнению кода», отмечает компания.

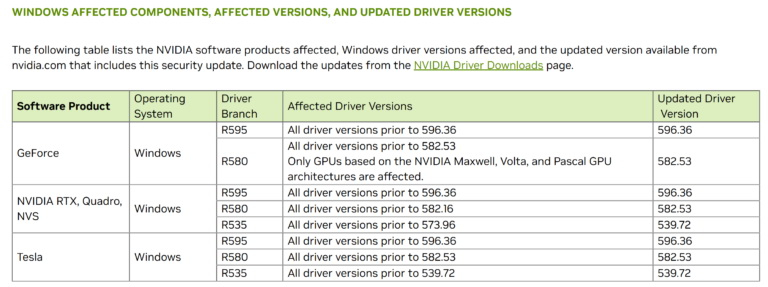

Источник изображения: Overclock3d Уязвимости в драйверах Nvidia затрагивают пользователей видеокарт GeForce, RTX, Quadro, Tesla и NVS в Windows и Linux. Для решения этих проблем Nvidia рекомендует обновить драйверы до последней версии. Ниже приведены официальные рекомендации Nvidia.

Для пользователей Windows следует отметить, что все эти уязвимости устранены в драйвере версии 596.36 и более новых. Последняя публичная версия драйвера — GeForce Game Ready 596.49 — была выпущена 12 мая. «Nvidia выпустила обновление безопасности для драйверов видеокарт Nvidia, чтобы устранить проблемы, описанные в этом бюллетене. Для защиты вашей системы загрузите и установите обновление программного обеспечения через страницу загрузки драйверов Nvidia. Для обновлений программного обеспечения vGPU и Cloud Gaming скачайте его через портал лицензирования Nvidia», — говорится в заявлении компании. Эксплойт Fabricked тайно ломает аппаратную защиту чипов EPYC со 100-% успехом — AMD уже выпустила патч

19.05.2026 [17:29],

Николай Хижняк

В апреле исследователи из Швейцарской высшей технической школа Цюриха раскрыли программную уязвимость, которая незаметно для пользователя компрометирует аппаратную защиту AMD SEV-SNP для конфиденциальных вычислений на платформах AMD EPYC, предоставляя вредоносному облачному хосту полный доступ для чтения и записи в защищённой памяти виртуальной машины.

Источник изображения: AMD Метод, получивший название Fabricked, использует недостатки процесса обработки шиной Infinity Fabric маршрутизации памяти во время загрузки и может подделывать отчёты о криптографической проверке, на которые пользователи полагаются, чтобы убедиться, что их среда не была взломана. Исследователи представили результаты в рамках документа USENIX Security 2026, описав эксплойт как полностью детерминированный со 100-процентной вероятностью успеха, без необходимости физического доступа и выполнения кода внутри виртуальной машины-жертвы. Конфиденциальные вычисления предназначены для решения фундаментальной проблемы доверия в облачной инфраструктуре: у арендаторов вычислительных мощностей часто нет возможности проверить, что облачный провайдер не имеет доступа к их данным. Технология AMD SEV-SNP решает эту проблему, создавая аппаратно-изолированные конфиденциальные виртуальные машины, в которых память шифруется, а доступ контролируется специальным встроенным процессором безопасности под названием PSP. Чтобы обеспечить защиту SEV-SNP использует структуру под названием Reverse Map Table — таблицу управления доступом для каждой страницы, хранящуюся в памяти, — которую PSP безопасно инициализирует во время загрузки. Аттестация, механизм, с помощью которого арендаторы криптографически проверяют, что их среда является подлинной и нетронутой, зависит от наличия этой цепочки. Эксплоит Fabricked предназначен для обхода этого процесса. Метод основан на компоненте, о котором большинство пользователей никогда не задумываются — Infinity Fabric, внутреннем межчиплетном соединении AMD, которое отвечает за маршрутизацию трафика памяти между ядрами процессора, контроллерами памяти и периферийными устройствами. Поскольку конфигурации платформы различаются в зависимости от аппаратного обеспечения, части Infinity Fabric должны настраиваться во время каждой загрузки с помощью встроенного программного обеспечения материнской платы — UEFI. Согласно собственной модели угроз AMD, этой встроенной программе нельзя явно доверять, поскольку её контролируют облачные провайдеры. Исследователи обнаружили, что UEFI отвечает за выполнение двух вызовов PSP API, которые блокируют регистры конфигурации Infinity Fabric после инициализации. Скомпрометированный UEFI может просто пропустить их, оставив Data Fabric (слой маршрутизации памяти в Infinity Fabric) доступным для записи злоумышленником даже после активации SEV-SNP. После этого эксплойт использует второй, едва заметный недостаток. Исследователи обнаружили, что запросы на доступ к памяти PSP некорректно проверялись на соответствие правилам маршрутизации MMIO (правилам, которые обычно используются для взаимодействия с аппаратными устройствами) до применения стандартных правил маршрутизации DRAM. Настроив эти сопоставления MMIO таким образом, чтобы они затеняли область памяти RMP, злоумышленник может добиться того, что записи инициализации PSP будут игнорироваться. RMP не настраивается должным образом, но SEV-SNP всё равно сообщает об успешной инициализации. В результате платформа считает систему безопасной, хотя на самом деле это не так. При наличии неинициализированной RMP, находящейся под контролем злоумышленника, гипервизор может считывать и записывать данные в произвольную область памяти CVM. Исследователи продемонстрировали два конкретных эксплойта: включение режима отладки на работающей CVM после аттестации, что даёт гипервизору возможность расшифровывать произвольную область памяти виртуальной машины, оставаясь незамеченным для гостевой системы; и массовую подмену отчётов об аттестации, что позволяет использовать вредоносный образ в качестве доверенного. Исследователи подтвердили возможность использования этого эксплойта на процессорах AMD EPYC на Zen 5. В рекомендациях AMD также перечислены обновления встроенного ПО для процессоров Zen 3 и Zen 4, что указывает на наличие уязвимостей в процессорах разных поколений. AMD признала наличие уязвимости после того, как в августе 2025 года исследователи сообщили о ней. Компания присвоила ей идентификатор CVE-2025-54510 и опубликовала рекомендации по обеспечению безопасности в рамках бюллетеня AMD-SB-3034 после снятия эмбарго на публикацию отчёта об уязвимости в апреле 2026 года. Организациям, использующим конфиденциальные вычисления на базе процессоров AMD EPYC, следует уточнить у своего облачного провайдера, установлено ли обновлённое встроенное ПО, закрывающее данную уязвимость. AMD выпустила исправления для платформ Zen 3, Zen 4 и Zen 5. Потребительские компьютеры и системы обычных облачных сервисов, не использующие конфиденциальные вычисления SEV-SNP, не подвержены этой уязвимости. «Бессмысленная фиктивная работа»: ИИ завалил разработчиков Linux дублями сообщений об уязвимостях

18.05.2026 [18:51],

Сергей Сурабекянц

Основатель Linux Линус Торвальдс (Linus Torvalds) в своём последнем сообщении о состоянии ядра заявил, что «постоянный поток сообщений об ошибках, генерируемых ИИ, сделал список уязвимостей безопасности практически полностью неуправляемым, с огромным дублированием из-за того, что разные люди обнаруживают одни и те же проблемы с помощью одних и тех же инструментов».

Источник изображения: xAI По мнению Торвальдса, «предельно ясно: если вы обнаружили ошибку с помощью инструментов ИИ, велика вероятность, что кто-то другой тоже её обнаружил». Он назвал дублирующиеся отчёты об ошибках «совершенно бессмысленной рутиной». Торвальдс подчеркнул, что обнаруженные ИИ ошибки по определению не являются секретными, а их обработка в каком-либо закрытом списке — пустая трата времени для всех участников. Более того, это только усугубляет дублирование, потому что авторы сообщений о найденных уязвимостях не видят отчётов других исследователей. «Инструменты ИИ — это здорово, но только если они действительно помогают, а не причиняют ненужную боль и не создают бессмысленную фиктивную работу. Можете использовать их, но используйте продуктивно и для улучшения пользовательского опыта, — продолжил Торвальдс. — Если вы действительно хотите принести пользу, прочитайте документацию, создайте патч и добавьте реальную ценность к тому, что сделал ИИ. Не будьте тем, кто просто отправляет случайный отчёт, не имея реального понимания». Старший инженер по безопасности продуктов GitHub Джаром Браун (Jarom Brown) аналогичным образом отреагировал на волну недавних сообщений об ошибках, связанных с ИИ, заявив, что, хотя у GitHub «нет проблем» с инструментами ИИ в целом, сообщения об ошибках, созданные с помощью ИИ, должны быть проверены, чтобы приносить пользу. «Сообщение об ошибке, созданное с помощью ИИ, которое было проверено, воспроизведено и представлено с рабочим доказательством концепции, — это отличная заявка. Непроверенный результат, представленный как есть без воспроизведения или продемонстрированного влияния, — нет», — отметил он. Браун порекомендовал отдавать приоритет не количеству найденных ошибок, а глубине исследования. По его мнению, одно хорошо исследованное и проверенное сообщение стоит больше, чем десять предположительных — как с точки зрения вознаграждения, так и репутации. Он также обратил внимание, что больше всего на программе GitHub по поиску ошибок зарабатывают те, кто глубоко погружается в проблему и всесторонне её изучает. Хакер опубликовал эксплойт для полного захвата Windows 11 — уязвимость не закрыта с 2020 года

18.05.2026 [10:07],

Дмитрий Федоров

Исследователь по кибербезопасности, известный под псевдонимом Хаотик Эклипс (Chaotic Eclipse), выложил на GitHub экспериментальный эксплойт MiniPlasma для уязвимости нулевого дня в Windows. Эксплойт позволяет получить привилегии SYSTEM — максимальный уровень доступа — на полностью обновлённых системах. Автор опубликовал и исходный код, и скомпилированный файл, заявив, что Microsoft так и не устранила уязвимость, впервые обнаруженную ещё в 2020 году.

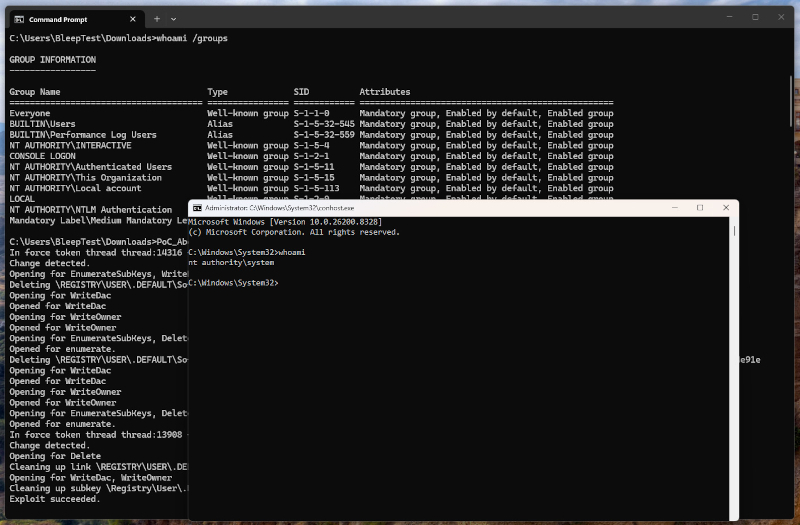

Источник изображения: Imam Fadly / unsplash.com Ресурс BleepingComputer подтвердил работоспособность эксплойта на Windows 11 Pro с обновлениями мая 2026 года: из-под обычной учётной записи открылась командная строка с правами SYSTEM. Ведущий аналитик уязвимостей компании Tharros Уилл Дорманн (Will Dormann) получил тот же результат, но отметил, что в сборке Insider Preview Canary уязвимость не воспроизводится. Эксплойт использует особенности обработки ключей реестра драйвером cldflt.sys через недокументированный API CfAbortHydration. Уязвимость позволяет создавать произвольные ключи в ветке .DEFAULT без проверки прав, что открывает путь к повышению привилегий.

Эксплойт MiniPlasma, запущенный из-под обычного пользователя BleepTest, повысил привилегии до nt authority\system — об этом свидетельствует правое окно командной строки с результатом команды whoami. Источник изображения: bleepingcomputer.com MiniPlasma — последняя в серии публикаций об уязвимостях нулевого дня в Windows, которые исследователь раскрывает на протяжении нескольких недель. Волна началась в апреле с BlueHammer (CVE-2026-33825), затем последовали RedSun и инструмент UnDefend для отказа в обслуживании Windows Defender. Все три уязвимости были замечены в реальных атаках. В мае исследователь дополнительно выпустил YellowKey — обход BitLocker на Windows 11 и Windows Server 2022/2025 — и GreenPlasma. Добро пожаловать в «вулнапокалипсис»: ИИ начал находить уязвимости быстрее, чем их успевают исправлять

14.05.2026 [13:13],

Владимир Фетисов

Калифорнийская Palo Alto Networks, работающая в сфере информационной безопасности, обычно устраняет пять уязвимостей в месяц. Однако в этом месяце компания просканировала всю свою кодовую базу с помощью передовых ИИ-алгоритмов, включая Anthropic Mythos, и обнаружила 75 проблемных мест, охватывающих 23 уязвимости в классификации CVE.

Источник изображения: Sasun Bughdaryan / unsplash.com Это лишь один пример того, как ИИ-технологии ускоряют поиск уязвимостей и их устранение, из-за чего стремительно растёт число выпускаемых патчей. На этом фоне даже появился термин «вулнапокалипсис», первая часть которого означает «уязвимость» (vulnerability). Ранее на этой неделе Microsoft заявила, что новая ИИ-система поиска багов MDASH помогла софтверному гиганту выявить 17 уязвимостей в разных продуктах. Это сообщение появилось вместе с выпуском очередного пакета обновлений безопасности в рамках программы Patch Tuesday. Вместе с этим Microsoft раскрыла информацию сразу о 30 исправленных критических уязвимостях, что стало рекордным показателем для софтверного гиганта. На прошлой неделе Mozilla сообщила, что в апреле разработчики исправили 423 бага в Firefox. Это более чем в пять раз больше 76 исправлений, которые были выпущены в марте, и почти в 20 раз больше среднемесячного показателя за прошлый год, когда Mozilla в среднем исправляла 21,5 ошибки в месяц. Ранее Mozilla сообщала, что ИИ-алгоритм Mythos обнаружил 271 уязвимость в Firefox 150. Сейчас, когда ИИ-модели стали действительно хороши в поиске ошибок в программном коде, специализирующиеся на ИБ-безопасности компании используют их для сканирования собственного ПО, надеясь отыскать и устранить уязвимости до того, как они будут обнаружены злоумышленниками. Эта деятельность сводится к двум вещам: большому количеству патчей и большому объёму работы для администраторов ИТ-систем. «На первых порах да, это означает больше патчей и, следовательно, больше работы для администраторов. Со временем главной целью станет устранение как можно большего количества уязвимостей, и со временем этот ежемесячный показатель пойдёт на спад», — считает Дастин Чайлдс (Dustin Childs), ИБ-специалист и участник проекта Zero Day Initiative. Он также добавил, что весь этот процесс может оказаться весьма «болезненным», поскольку многочисленные патчи не будут работать должным образом или, что ещё хуже, будут нарушать работоспособность других систем. «Многие клиенты и так не доверяют патчам, поэтому если патчи, связанные с ИИ, будут что-то ломать, то со временем клиенты будут реже их устанавливать. Это также справедливо к случаям, когда ИИ только находит баги, но не генерирует патчи», — считает Чайлдс. Это совершенно не значит, что ИБ-компаниям следует избегать использования ИИ-инструментов для поиска и устранения уязвимостей. «Все вендоры должны использовать доступные им инструменты, чтобы находить и устранять баги до того, как их начнут использовать злоумышленники. В идеале нужно обнаруживать баги ещё до выпуска продукта, но я не слишком рассчитываю, что это станет реальностью», — добавил Чайлдс. Microsoft и Palo Alto Networks являются участниками проекта Anthropic Project Glasswing, в рамках которой разрешено использование нашумевшей ИИ-модели Mythos для поиска уязвимостей в собственных продуктах. Palo Alto Networks начала тестировать Mythos в апреле. С тех пор компания продолжает использовать эту ИИ-модель, а также другие продукты, включая Claude Opus 4.7 и OpenAI GPT-5.5-Cyber. ИИ-модели просканировали 130 продуктов и сервисов Palo Alto Networks и, как уже упоминалось, выявили 75 проблемных мест. Компания устранила все уязвимости до того, как их обнаружили злоумышленники. В Palo Alto Networks выразили готовность устранять каждую обнаруженную уязвимость до того, как продвинутые ИИ-алгоритмы станут широко доступны, и их смогут задействовать злоумышленники. По оценкам компании, у организаций есть запас в 3-5 месяцев, после чего эксплойты на основе ИИ начнут становиться нормой. В Windows нашёлся бэкдор для «вскрытия» дисков, зашифрованных BitLocker — доступ к данным можно получить без ввода пароля

14.05.2026 [12:14],

Павел Котов

Исследователь в области кибербезопасности, выступающий под псевдонимом Chaotic Eclipse (или Nightmare Eclipse), демонстративно опубликовал рабочие схемы эксплуатации уязвимостей нулевого дня в Windows — одна позволяет взламывать систему шифрования BitLocker, а вторая — повышать привилегии пользователя до системных.

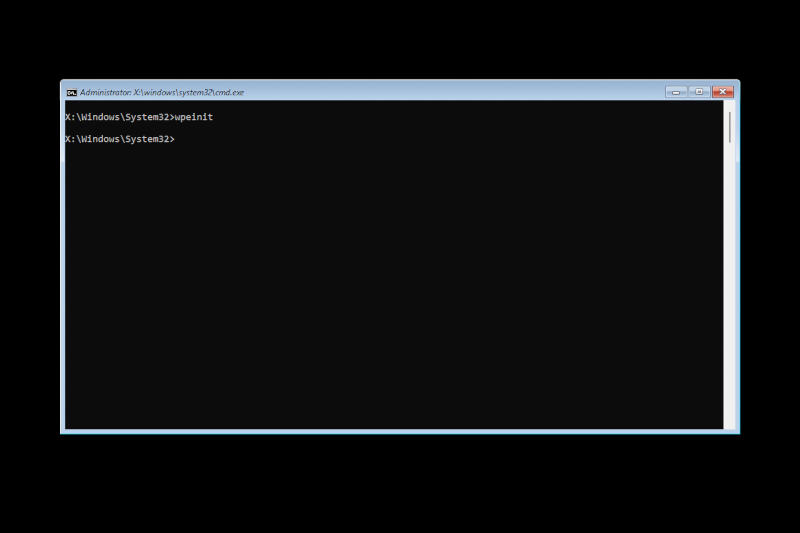

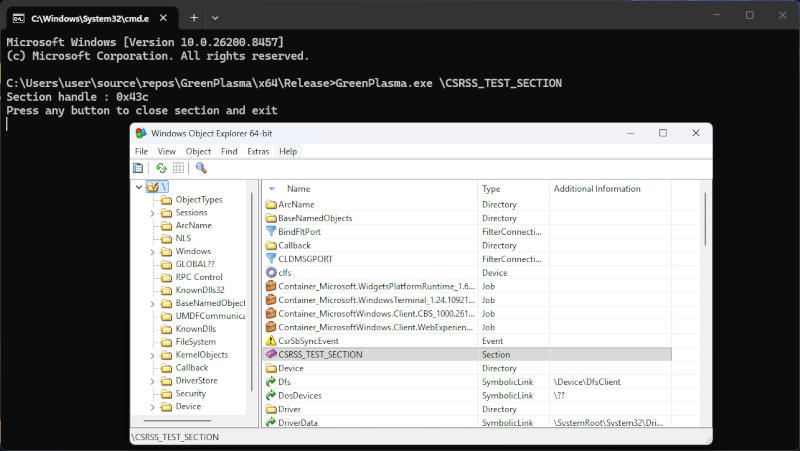

Источник изображений: github.com/Nightmare-Eclipse Chaotic Eclipse решился на публикацию схем атаки в знак протеста против политики Microsoft — софтверный гигант, по его словам, не раскрывает уязвимостей Windows, а просто негласно их исправляет. Первой уязвимости эксперт присвоил название YellowKey — её эксплуатация позволяет обходить защиту BitLocker, работая на Windows 11 и Windows Server 2022/2025. Она восходит к особенности реализации технологии: при работе с TPM система BitLocker автоматически расшифровывает диски, избавляя пользователя от необходимости каждый раз вводить пароль. Чтобы обмануть систему, злоумышленник записывает на флешку или в раздел EFI подменные NTFS-транзакции в файлах FsTx, которые при переходе в режим восстановления системы WinRE и запуске оболочки с удержанием клавиши Ctrl автоматически выполняются. В результате при входе в режим восстановления гипотетический злоумышленник видит не собственно среду восстановления Windows, а интерфейс командной строки при запущенном файле «cmd.exe» — важно, что при этом диск уже расшифрован, и открыт доступ ко всем его данным. Эксперты предположили, что защититься от этой схемы атаки можно, добавив запрос PIN-кода перед входом в режим восстановления Windows — автор эксплойта, однако, утверждает, что существует версия атаки и для такого варианта, но публиковать её не стал. Подчёркивается также, что указанная схема взлома работает только при доступе к целевому компьютеру — выкрасть диск и расшифровать его где-то ещё не получится.  Эксплуатация уязвимости GreenPlasma позволяет любому пользователю повышать привилегии до уровня SYSTEM. Принцип атаки связан с тем, что некоторые компоненты, например, привилегированные службы и драйверы, доверяют объектам в памяти, исходя из их местоположения, и не проверяют при этом владельца этих объектов. Chaotic Eclipse не стал публиковать полную схему атаки, но уточнил, что достаточно подготовленный специалист может доработать её самостоятельно и обеспечить повышение привилегий любого пользователя до уровня SYSTEM. Эксплойт позволяет размещать в этих доверенных областях памяти собственные объекты, манипулируя данными и различными службами, в том числе драйверами в режиме ядра. В Microsoft уже отреагировали на инцидент, пообещав в кратчайшие сроки выпустить обновления, которые закрывают эти уязвимости. «Мы также поддерживаем скоординированное раскрытие информации об уязвимостях, широко распространённую в отрасли практику, которая помогает в проведении тщательных расследований и устранении проблем до их публичного раскрытия, поддерживая как защиту клиентов, так и сообщество исследователей в области безопасности», — заявил представитель компании ресурсу BleepingComputer. Linux снова под ударом: раскрыт эксплойт Fragnesia, который превратит любого пользователя в администратора

13.05.2026 [17:13],

Дмитрий Федоров

Эксперт по кибербезопасности раскрыл подробности универсального эксплойта Fragnesia для локального повышения привилегий в Linux, который позволяет любому непривилегированному пользователю получить полный root-доступ, то есть права суперпользователя. Эксплойт принадлежит к новому классу уязвимостей Dirty Frag и использует логическую ошибку глубоко в сетевой подсистеме ядра Linux. Технические детали вместе с однострочным PoC-кодом (proof of concept — работающий демонстрационный эксплойт) уже находятся в открытом доступе.

Источник изображения: Gabriel Heinzer / unsplash.com Название Fragnesia отсылает к конкретному дефекту в управлении памятью ядра Linux. Как поясняет исследователь Уильям Боулинг (William Bowling) из команды V12 — компании в области кибербезопасности, которая использует агентный ИИ для поиска уязвимостей, — при объединении сетевых буферов внутренняя структура ядра skb (socket buffer) перестаёт учитывать, что фрагмент данных используется совместно с другим процессом. Эта ошибка открывает возможность для злоупотребления подсистемой ESP-in-TCP — протоколом шифрования трафика внутри TCP-соединений. Когда TCP-сокет переводится в определённый режим после того, как данные были переданы из файла через системный вызов splice, ядро ошибочно принимает обычные файловые страницы за зашифрованные данные. В отличие от большинства серьёзных уязвимостей ядра, Fragnesia не требует сложного состояния гонки — ситуации, при которой результат зависит от порядка выполнения параллельных операций. Вместо этого атака нацелена на страничный кэш VFS — область оперативной памяти, в которой операционная система (ОС) хранит недавно прочитанные файлы для ускорения повторного доступа. Подбирая криптографические nonce (одноразовые числа), атакующий применяет побитовую операцию XOR с нужными значениями непосредственно к кэшированным страницам и тем самым получает возможность изменять содержимое файлов, формально доступных только для чтения. Исследователь продемонстрировал атаку на практике, перезаписав первые 192 байта системной утилиты /usr/bin/su небольшим вредоносным кодом. В отчёте отмечается, что модификация затрагивает только страничный кэш и не сохраняется на диск, поэтому двоичный файл на носителе остаётся нетронутым. Однако когда система пытается выполнить кэшированную версию основной утилиты su, вместо штатной программы запускается код атакующего, и пользователь получает root-оболочку — командную строку с правами суперпользователя. После этого система остаётся скомпрометированной: любой, кто вызовет утилиту su на этой машине, также получит права администратора, пока кэш не будет очищен вручную или машина не будет перезагружена. Особую тревогу вызывает простота запуска. Исследователь опубликовал последовательность команд, которая клонирует репозиторий с кодом эксплойта, компилирует его и запускает — всё в одну строку терминала. Уязвимости подвержены все версии ядра Linux, выпущенные до 13 мая 2026 года. Если оперативно установить обновление ядра невозможно, исследователи рекомендуют в качестве временной меры отключить затронутые модули командой rmmod esp4 esp6 rxrpc. Универсальный характер Fragnesia делает немедленную установку патча — исправления программного кода — единственной надёжной мерой защиты для Linux-инфраструктуры. ИИ сломал правила кибербезопасности — 90-дневное окно раскрытия уязвимостей теперь мертво

12.05.2026 [17:33],

Дмитрий Федоров

Исследователь безопасности Химаншу Ананд (Himanshu Anand) заявил, что отраслевой стандарт 90-дневного окна раскрытия уязвимостей фактически мёртв. Сам Ананд с помощью ИИ-инструментов создал рабочий эксплойт для уже исправленной уязвимости за 30 минут, а независимые исследователи массово обнаруживают одни и те же уязвимости за считанные дни.

Источник изображения: Sasun Bughdaryan / unsplash.com Поводом стали две свежие уязвимости повышения привилегий в ядре Linux — Copy Fail и Dirty Frag: обе позволяли получить права администратора через локальную учётную запись. Информацию о Dirty Frag раскрыли чуть больше чем через неделю после её передачи команде разработки ядра Linux, задолго до привычных 90 дней. Предположительно, исследователи поспешили, потому что уязвимость уже активно эксплуатировалась хакерами. Масштаб проблемы Ананд показал на собственном примере: он нашёл уязвимость в неназванном интернет-магазине, позволявшую покупать товары за $0, и отправил отчёт, но выяснилось, что за предшествующие шесть недель о той же ошибке сообщили ещё 10 исследователей. Ананд заключил, что специалисты по кибербезопасности, использующие ИИ, сходились на одних и тех же ошибках практически одновременно. Другой расследователь инцидентов подтвердил, что при появлении новой уязвимости он видит волну дублирующихся отчётов за считанные дни и задаётся вопросом, что мешает злоумышленникам делать то же самое до её устранения. ИИ не умнее человека, но он работает круглосуточно и крайне эффективен в распознавании закономерностей, а большинство эксплойтов коренится именно в повторяющихся ошибках кода. Ананд продемонстрировал это на фреймворке React, собрав эксплойт для уже закрытой уязвимости за 30 минут. По словам Ананда, 90-дневное окно не защищает никого, а ежемесячные циклы обновлений тоже мертвы, поскольку 30-дневный промежуток между обнаружением и исправлением предполагает, что злоумышленники медленнее релизного конвейера. Он призывает относиться к каждой критической уязвимости как к P0 (наивысший приоритет инцидента в системах баг-трекинга), исправлять немедленно и встроить ИИ в процессы проверки кода. Ананд резюмирует, что пока разработчик читает описания CVE, злоумышленник уже изучает git log --diff-filter=M — и выигрывает. Открытое программное обеспечение превращается в обоюдоострое оружие: ИИ используют доступность кода и для защиты, и для атаки. Впрочем, патч может появиться за считанные часы — команда Mozilla выпустила 423 исправления только за апрель. Для закрытого ПО перспектива хуже: ИИ-боты столь же хороши в декомпиляции и сетевом сканировании, и вполне вероятно, что Microsoft, Apple или Google переживут свой момент Copy Fail скорее рано, чем поздно. В Linux предложили встроить экстренный «рубильник» для защиты от уязвимостей CopyFail и Dirty Frag

12.05.2026 [12:22],

Павел Котов

Разработчики ядра Linux рассматривают возможность дать администраторам систем аварийную «красную кнопку», которая поможет в экстренном порядке защитить их от опасных уязвимостей CopyFail и Dirty Frag до того, как выйдут патчи с полноценной защитой.

Источник изображения: Arif Riyanto / unsplash.com Инициативу обозначили как Killswitch («рубильник») — это средство позволит администраторам систем под Linux временно отключить функции, из-за которых возникли данные уязвимости. Если коды эксплойтов для этих уязвимостей начнут распространяться до выхода соответствующих обновлений ядра, отключённые функции просто не дадут вредоносному коду надлежащим образом сработать, потому что вызовы к ним немедленно завершатся с ошибкой. Ранее стало известно о наличии уязвимостей CopyFail и Dirty Frag в Linux и о том, что для них существуют коды эксплойтов, в то время как соответствующие обновления ОС ещё не вышли, но если отключить в ней некоторые функции, то взломать платформу не получится. Средство Killswitch в качестве временного решения позволит сделать это быстро и с минимальными усилиями. Предполагается, что оно будет работать через интерфейс безопасности ядра, предназначаясь для подсистем, без которых компьютеры смогут временно обходиться — временная потеря некоторых сетевых и криптографических функций предпочтительнее, чем наличие известных уязвимостей на общедоступных системах. Идея о создании подобного «рубильника» вызвала положительный отклик не у всех экспертов. Высказываются мнения, что это может навредить стабильности работы Linux, расширить возможности для злоупотреблений; кроме того, на некоторых системах составляющие уязвимости функции всё-таки востребованы. Google впервые обнаружила и заблокировала ИИ-эксплойт нулевого дня для взлома 2FA

11.05.2026 [22:01],

Дмитрий Федоров

Google впервые обнаружила и заблокировала эксплойт нулевого дня (метод атаки через уязвимость, о которой разработчик ещё не знает), созданный с помощью ИИ. По данным Google Threat Intelligence Group (GTIG), известные киберпреступные группировки готовили масштабную атаку на систему двухфакторной аутентификации (2FA) в веб-приложении с открытым исходным кодом для системного администрирования.

Источник изображения: Sasun Bughdaryan / unsplash.com Исследователи Google нашли в коде эксплойта на языке Python характерные следы ИИ-модели — вымышленную оценку по шкале CVSS (стандарт оценки критичности уязвимостей) и типично «учебное» форматирование Оценка CVSS оказалась выдуманной: ИИ-модель сгенерировала её сама, а не взяла из реальной базы уязвимостей. Структура кода тоже указывала на ИИ — она воспроизводила шаблоны, характерные для обучающих данных больших языковых моделей (LLM). Причина уязвимости оказалась не в опечатке и не в сбое, а в ошибке логики веб-приложения. Разработчик платформы запрограммировал в коде допущение, что определённый компонент системы всегда заслуживает доверия, и не стал его перепроверять. Именно через этот непроверяемый компонент злоумышленники и обходили двухфакторную аутентификацию. Какое именно приложение стало мишенью, Google не раскрыла. Исследователи также уточнили, что ИИ Gemini, по их мнению, при создании эксплойта не применяли. Атаку удалось сорвать до начала массового применения. GTIG отмечает ещё одну тенденцию: злоумышленники атакуют не только с помощью ИИ, но и саму инфраструктуру ИИ-систем — автономные функции ИИ-агентов и внешние модули доступа к данным. Хакеры прибегают к так называемому ролевому обману: формулируют запрос, в котором предлагают ИИ-модели представить себя экспертом по безопасности, и таким образом обходят встроенные ограничения. Кроме того, они загружают в модели целые базы данных об уязвимостях и используют инструмент OpenClaw для отладки вредоносных программ в контролируемых средах — прежде чем развёртывать атаки на реальных целях. Dirty Frag превзошла Copy Fail: вторая за месяц критическая уязвимость Linux осталась без исправлений

08.05.2026 [11:16],

Дмитрий Федоров

Критическая уязвимость Dirty Frag позволяет любому локальному пользователю получить права администратора на большинстве популярных дистрибутивов Linux, выпущенных с 2017 года, включая Ubuntu, Arch, RHEL, Fedora и даже подсистему WSL2 в Windows 11. На момент публикации не существует ни одного исправления — ни в одном дистрибутиве, ни в основной ветке ядра Linux.

Источник изображения: Sasun Bughdaryan / unsplash.com Dirty Frag работает по тому же принципу, что и недавняя уязвимость Copy Fail. Атака не зависит от настроек системы и не требует точного момента для запуска — это простая логическая ошибка операционной системы. Достаточно запустить небольшую программу, и обычный пользователь получает права администратора. Затронуты текущие версии Ubuntu (24 и 26), Arch, RHEL, OpenSUSE, CentOS Stream, Fedora, Alma и другие сборки Linux. В отличие от уязвимости Copy Fail, для которой патчи уже выпущены, Dirty Frag остаётся без исправлений, в том числе в основной ветке ядра Linux. Издание Tom's Hardware сообщило, что взлом успешно сработал на CachyOS с ядром 7.0.3-1-cachyos и на обновлённой системе Arch. Однако защититься несложно: достаточно отключить три компонента ядра — esp4, esp6 и rxrpc. Все три отвечают за шифрование сетевого трафика по протоколу IPSec и нужны только машинам, работающим в корпоративных VPN-сетях, поэтому для большинства рабочих станций и серверов их отключение пройдёт незаметно. О проблеме сообщили команде разработчиков ядра Linux ещё 30 апреля, но некая третья сторона нарушила договорённость и раскрыла уязвимость раньше срока. Tom's Hardware полагает, что уязвимость уже активно эксплуатируют злоумышленники, что и спровоцировало досрочную публикацию о ней в Сети. Технически Dirty Frag, как и Copy Fail, использует механизм нулевого копирования в ядре Linux: атакующий внедряет дескриптор страничного кеша в операцию splice, что позволяет записывать данные в файлы, к которым у обычного пользователя нет прав на запись, и через это получать привилегии администратора. Уязвимый код находится в модулях, связанных с шифрованием сетевого трафика IPSec. Исходная ошибка xfrm-ESP Page Cache Write появилась в коммите cac2661c53f3 в 2017 году. Поскольку встроенный механизм защиты AppArmor в Ubuntu закрывает именно эту первую брешь, демонстрационный код (PoC) дополнительно задействует вторую — RxRPC Page-Cache Write из коммита 2dc334f1a63a. Созданные с помощью ИИ сайты кишат уязвимостями — разработчики ИИ-сервисов валят всё на клиентов

07.05.2026 [15:45],

Павел Котов

Платформы Lovable, Base44, Replit и Netlify предлагают всем желающим за считанные секунды создавать при помощи искусственного интеллекта сайты и публиковать их — на тысячах таких ресурсов в общий доступ попадают конфиденциальные данные, пишет Wired со ссылкой на специализирующуюся в области кибербезопасности компанию RedAccess.

Источник изображения: Mohammad Rahmani / unsplash.com Эксперты изучили несколько тысяч сгенерированных ИИ сайтов и обнаружили, что более 5000 из них не имеют какой-либо защиты и даже лишены механизмов аутентификации. При наличии одного лишь адреса сайта во многих случаях оказалось возможным получить доступ к программной части и файлам данных; некоторые открывали эти данные после авторизации с помощью любого адреса электронной почты. Около 40 % ресурсов раскрывали конфиденциальную информацию. Найти такие сайты оказалось несложно: Lovable, Replit, Base44 и Netlify размещают их на собственных поддоменах, а не только по адресам клиентов — достаточно было произвести поиск в Google и Bing с указанием этих поддоменов и других нехитрых запросов. Исследователи обнаружили рабочие планы медицинских учреждений с личной информацией врачей, подробную информацию о закупке рекламы, записи о продажах и грузоперевозках, переписки продавцов с клиентами, содержащие полные имена и контактную информацию последних и многое другое. В ряде случаев исследователи без особого труда получили привилегии администраторов на этих сайтах. На платформе Lovable было обнаружено множество фишинговых ресурсов, выполненных в стиле официальных сайтов Bank of America, Costco, FedEx, Trader Joe’s и McDonald’s. В Netlify комментариев по поводу инцидента не дали; в Replit и Base44 заявили, что пользователи сами выбрали публикацию данных в общем доступе — его можно закрыть в настройках учётных записей клиентов. В Lovable сообщили, что проводят расследование по поводу обнаруженных на платформе поддельных фишинговых ресурсов. Эксперты RedAccess связались с некоторыми клиентами этих платформ и сообщили им о выявленных уязвимостях. Некоторые из них поблагодарили специалистов в области кибербезопасности, после чего либо обеспечили защиту данных, либо удалили эти ресурсы. Выяснить, сколько аналогичных уязвимых сайтов размещаются на собственных доменах компаний, не удалось. Ситуация будет только усугубляться, считают эксперты: ИИ позволяет создавать не только сайты, но и генерирует код любых других приложений — и эти приложения зачастую оказываются не менее уязвимыми. |