|

Опрос

|

реклама

Быстрый переход

Microsoft перевела GitHub Copilot с подписки на оплату за токены — пользователи недовольны

31.05.2026 [13:09],

Владимир Фетисов

Похоже, что в ближайшее время мелким компаниям придётся пересмотреть целесообразность использования сервиса GitHub Copilot. Дело в том, что Microsoft меняет систему оплаты с фиксированной подписки на систему оплаты за количество использованных токенов, в результате чего счета могут существенно вырасти. Крупные предприятия, вероятно, всё ещё смогут себе это позволить, но небольшим компаниями и частным лицам сделать это будет не так просто.

Источник изображения: GitHub Новая система оплаты начнёт действовать с 1 июня. После этого размер платы за сервис GitHub Copilot будет зависеть от того, сколько токенов израсходовал пользователь во время работы. Пользователи были неприятно удивлены этим изменением, о чём свидетельствуют сообщения, опубликованные на площадках Reddit и X. «Что за шутка. Эта новая модель оплаты просто до безумия дорогая. Я решаю этот вопрос, отменяя подписку. При такой стоимости это больше не является экономически эффективным или практически полезным ни в каком смысле», — написал один из пользователей Reddit. Он также добавил, что в рамках действующей подписки платил около $29 в месяц. Теперь же, после вступления в силу новых правил, его расходы увеличились бы до примерно $750 в месяц. «Ничего себе, не ожидал, что новая модель ценообразования будет настолько абсурдной», — написал другой пользователь. Он также сообщил, что новая система оплаты GitHub Copilot приведёт к увеличению расходов с $50 до $3000 в месяц. Несмотря на то, что стоимость использования GitHub Copilot может существенно вырасти, некоторые люди высказались против критики в отношении такого подхода. По их мнению, пользователи, которые знают, что делают, будут расходовать не так много токенов. Они считают, что люди, которые тратят очень много токенов, являются так называемыми «вайб-кодерами», у которых не так много реальных знаний. «Есть огромная разница между некоторыми из нас, работающими весь день и всё ещё едва превышающими лимит, и этими скриншотами. Мне трудно поверить, что это связано с отличиями в сложности рабочих нагрузок. Единственный способ добиться такого безумия — это заниматься «вайб-кодингом» и работать с кучей раздутых итераций», — написал один из пользователей. На GitHub напал Megalodon — вредоносный код заразил более чем 5500 репозиториев

23.05.2026 [13:05],

Павел Котов

В минувший понедельник, 18 мая, вредоносное приложение Megalodon атаковало платформу разработки GitHub и внесла вредоносные коммиты в более чем 5500 репозиториев.

Источник изображения: Rubaitul Azad / unsplash.com Важнейшая функция вредоноса — кража учётных данных CI/CD. Если владелец репозитория включает коммит в проект, вредонос выполняется на серверах CI/CD и распространяется дальше, рассказали эксперты в области кибербезопасности. Megalodon осуществляет кражу других учётных данных: секретных ключей AWS, токенов Google Cloud; запрашивает метаданные инстансов AWS, Google Cloud Platform и Azure, считывает закрытые ключи SSH, конфигурации Docker и Kubernetes, конфигурации Docker и Kubernetes, токены Vault, учётные данные Terraform, а также производит сканирование исходного кода на наличие прочих закрытых данных, используя более 30 регулярных выражений. Он извлекает токены GitHub, в том числе данные для аутентификации у облачных провайдеров и токены Bitbucket, в результате чего злоумышленники могут выдавать себя за разработчиков и получать доступ к облачным службам. Регулярные взломы GitHub ставят под угрозу безопасность каждой компании, у которой на платформе размещаются даже закрытые репозитории. Вредоносы по-прежнему попадают на серверы, и остановить их до сих пор не удаётся. Megalodon обнаружили внутри открытой платформы Tiledesk онлайн-чатов и чат-ботов. Вредоносу не понадобилось взламывать npm-аккаунт проекта — достаточно было заразить проект на GitHub. Администратор проекта в последний раз опубликовал «чистую» версию 2.18.5, а затем, сам того не подозревая, одобрил содержащие бэкдоры версии 2.18.6 (от 19 мая) по 2.18.12 (от 21 мая). Схожие схемы атаки практикует хакерская группировка TeamPCP, но подтвердить её причастность к кампании Megalodon не удалось. Известно, что TeamPCP объявила конкурс атак на цепочки поставок, но и одним из конкурсантов создатель Megalodon тоже, вероятно, не является — по правилам, участники должны добавлять во вредоносный код открытый ключ шифрования, который подтвердил бы его авторство. Исследователям удалось отследить активность Megalodon до двух адресов электронной почты, с которых были отправлены коммиты в общей сложности в 5561 репозиторий. Все они появились 18 мая в течение чуть более шести часов. Microsoft теряет GitHub: сервис захлестнули сбои, хаос и массовый уход разработчиков

22.05.2026 [00:19],

Анжелла Марина

Крупнейшая облачная платформа для хостинга ИТ-проектов GitHub переживает кризис, ставящий под угрозу её дальнейшее существование под крылом Microsoft. Сервис страдает от регулярных технических сбоев, уязвимостей в системе безопасности и сильного давления со стороны конкурентов. Ухудшение ситуации напрямую связывают с нехваткой грамотного управления и массовым оттоком ключевых сотрудников.

Источник изображения: Rubaitul Azad/Unsplash Проблемы обострились прошлым летом после отставки генерального директора Томаса Домке (Thomas Dohmke). Корпорация не стала искать ему замену, передав управление GitHub подразделению Microsoft CoreAI под руководством бывшего инженера компании Meta✴✴ Джея Парикха (Jay Parikh). В результате сотрудники платформы столкнулись с потерей привычной независимости, а многие решили вообще покинуть проект. Не менее 11 человек перешли в ИИ-стартап Entire, запущенный Домке, который может стать прямым конкурентом GitHub. Кадровые потери затронули и высшее руководство. О своем уходе объявили ветеран Microsoft Джулия Льюсон (Julia Liuson), проработавшая там 34 года, и бывший коммерческий директор GitHub Элизабет Пеммерл (Elizabeth Pemmerl). Старший вице-президент Джаред Палмер (Jared Palmer), присоединившийся к команде только в октябре, также перешёл в подразделение Xbox. Оставшиеся сотрудники жалуются на полное размытие корпоративной структуры и фактическое исчезновение GitHub как самостоятельной организации. Управленческий хаос сопровождается серьёзными техническими проблемами. Технический директор Владимир Федоров был вынужден публично извиниться за участившиеся неполадки, объяснив их резким ростом нагрузки и продолжающимся переходом на серверы Azure. Нестабильная работа инфраструктуры уже начала отталкивать разработчиков. Например, создатель кроссплатформенного эмулятора терминала Ghostty Митчелл Хашимото (Mitchell Hashimoto) публично заявил об уходе с платформы из-за невозможности нормально работать. Параллельно обострились проблемы кибербезопасности. Недавно хакеры скомпрометировали 3800 внутренних репозиториев GitHub через вредоносное расширение, установленное на устройстве одного из сотрудников, а в марте специалисты Wiz Research выявили критическую уязвимость, дававшую доступ к миллионам проектов, которую пришлось экстренно устранять. Ситуация усугубляется тем, что фирменный инструмент для написания кода GitHub Copilot начал заметно уступать ИИ-аналогам от Cursor и Claude Code, а также предстоящим введением жёстких лимитов на его использование, за которые пользователям придётся доплачивать в случае превышения лимитов. Напомним, сделка по приобретению GitHub была заключена в 2018 году за $7,5 млрд. GitHub признала взлом 3800 репозиториев по вине своего сотрудника — он установил вредоносное расширение VS Code

20.05.2026 [15:53],

Павел Котов

Администрация GitHub подтвердила, что около 3800 репозиториев подверглись взлому после того, как один из её сотрудников установил вредоносное расширение для VS Code. Компания удалила это расширение из магазина и обеспечила безопасность скомпрометированного устройства.

Источник изображения: Rubaitul Azad / unsplash.com «Накануне мы обнаружили и локализовали взлом устройства сотрудника, связанный с заражённым расширением VS Code. Мы удалили вредоносную версию расширения, изолировали рабочее место и немедленно начали реагирование на инцидент. Согласно нашей текущей оценке, в ходе атаки произошла только утечка данных из внутренних репозиториев GitHub. Текущие заявления злоумышленника о взломе примерно 3800 репозиториев в целом соответствуют результатам нашего расследования», — гласит заявление администрации платформы. Источник утечки в GitHub пока не назвали, но хакерская группировка TeamPCP накануне заявила на профильном форуме о доступе к исходному коду GitHub и «примерно 4000 репозиториям с закрытым кодом», потребовав за украденные данные не менее $50 000 и пригрозив в противном случае опубликовать данные бесплатно. Ранее TeamPCP связывали с масштабными атаками на цепочки поставок, в результате которых взламывались платформы для разработки кода, в том числе GitHub, PyPI, NPM и Docker, а также с кампанией Mini Shai-Hulud, которая затронула двух сотрудников OpenAI. Плагины VS Code устанавливаются из официального магазина, и это уже не первый случай, когда расширение содержит троян — иногда вредоносные плагины набирают несколько миллионов скачиваний. Платформу GitHub сегодня используют более 4 млн организаций, в том числе 90 % компаний из списка Fortune 100, и более 180 млн разработчиков, которые вносят вклад в более чем 420 млн репозиториев кода. Роскомнадзор заявил, что не ограничивал доступ к GitHub

08.05.2026 [19:52],

Владимир Мироненко

С 5 мая участились жалобы российских пользователей на проблемы с доступом к популярной платформе GitHub для хостинга IT-проектов и совместной разработки программного обеспечения, которые якобы вызваны ограничениями со стороны Роскомнадзора. В ответ на просьбу прокомментировать ситуацию в ведомстве сообщили «Ведомостям», что доступ к ресурсам GitHub в России сейчас не ограничивается.

Источник изображения: Mohammad Rahmani/unsplash.com «В связи с появившимися сообщениями информируем, что доступ к ресурсам GitHub ведомством не ограничивается», — говорится в сообщении регулятора. Согласно данным системы мониторинга сетевых аномалий OONI, проблемы с доступом к платформе участились, начиная с первых дней мая — стали поступать жалобы на проблемы с подключением, невозможность зайти в хранилище данных и скачать файлы, что является критичным для разработчиков. Роскомнадзор в этом году начал более тщательно контролировать работу сервисом: с января по апрель им была заблокирована 61 страница сайта, тогда как за весь прошлый год под запрет попало 59 страниц. Как сообщают СМИ, с начала мая почти втрое выросло количество неудачных попыток подключения к платформе из России — до 16 % с 6 % в апреле. Инструмент анализа данных на Python на полдня стал вредоносным — он крал ключи и токены

01.05.2026 [15:12],

Павел Котов

Неизвестный киберпреступник загрузил на платформу PyPI модифицированную версию 0.23.3 утилиты elementary-data, предназначенной для мониторинга информации. Вредоносный вариант приложения производит кражу учётных данных: ключей SSH, данных доступа к ресурсам AWS, токенов API и криптовалютных кошельков. Легитимный разработчик удалил скомпрометированный пакет, но тот оставался доступным для широкой аудитории в течение половины дня и, вероятно, успел нанести ущерб.

Источник изображения: Towfiqu barbhuiya / unsplash.com Злоумышленник воспользовался уязвимостью в одном из рабочих процессов GitHub Actions проекта разработки elementary-data. Используя автоматически предоставленный ему GITHUB_TOKEN, он создал запрос на слияние (pull request) легитимного пакета с вредоносным кодом и сумел добиться автоматического выпуска заражённой новой версии пакета. Этот пакет предназначался для сбора широкого спектра конфиденциальных данных: ключей SSH, учётных данных облачных ресурсов Amazon Web Services (AWS), контейнеров Docker и Kubernetes, а также файлов криптовалютных кошельков, в том числе Bitcoin, Litecoin, Dogecoin и Ethereum. Украденные данные компилировались в файл trin.tar.gz и отправлялись на подконтрольный злоумышленнику сервер. Киберпреступник воспользовался свежезарегистрированной учётной записью GitHub, 25 апреля в 2:20 мск загрузил в проект вредоносную версию elementary-data на PyPI, а в 2:24 загрузил в GitHub Container Registry заражённый образ Docker с этим пакетом, расширив тем самым вектор вредоносной кампании. Администраторы проекта Elementary удалили вредоносные файлы только в 13:45 того же дня, то есть более чем через 11 часов, и заменили пакет очищенной версией elementary-data 0.23.4. Связанные с ним пакет Elementary dbt, ресурсы Elementary Cloud и другие версии самого проекта в ходе инцидента не пострадали, сообщили разработчики. Пользователям, установившим заражённую версию elementary-data 0.23.3, настоятельно рекомендуется удалить её и заменить безопасным вариантом 0.23.4. Необходимо также удалить файлы кеша и файл-маркер «.trinny-security-update» вредоносного пакета — если этот файл присутствует в системе, значит, вредонос в ней запускался. Разработчики Elementary обновили токен публикации PyPI, токен GitHub, учётные данные GitHub Container Registry, удалили уязвимый рабочий процесс GitHub Actions и проверили все остальные. GitHub похвалился, что устранил критическую уязвимость менее чем за шесть часов

29.04.2026 [17:05],

Владимир Фетисов

Специалисты GitHub устранили критическую уязвимость, эксплуатация которой могла позволить злоумышленникам осуществить удалённое выполнение кода и получить доступ к миллионам публичных и приватных репозиториев кода. Залатать брешь в платформе удалось менее чем за шесть часов. Проблему выявила компания Wiz Research с помощью ИИ-алгоритмов, после чего сообщила о ней в GitHub.

Источник изображения: AI «Наша команда безопасности немедленно приступила к проверке отчёта в рамках программы вознаграждений за обнаружение уязвимостей. В течение 40 минут мы воспроизвели уязвимость в тестовой среде и подтвердили её серьёзность. Это была критическая проблема, требовавшая немедленных действий», — рассказал Алексис Уэльс (Alexis Wales), глава подразделения информационной безопасности GitHub. Инженеры GitHub оперативно разработали патч и развернули его чуть более чем через час после выявления первопричины, тем самым защитив GitHub.com и GitHub Enterprise Server. «Менее чем за два часа мы подтвердили обнаружение уязвимости, развернули исправление на github.com и начали расследование, в результате чего пришли к выводу, что уязвимость не эксплуатировалась», — добавил Уэльс. Это означает, что на полноценное устранение проблемы у команды GitHub, включая проведение расследования, ушло менее шести часов с момента получения отчёта Wiz Research. По данным источника, уязвимость в инфраструктуре GitHub была обнаружена с помощью ИИ, но какая именно модель помогла выявить проблему, не уточняется. «Примечательно, что это одна из первых критических уязвимостей, обнаруженных в бинарных файлах с закрытым исходным кодом с помощью ИИ, что подчёркивает сдвиг в том, как выявляются подобные недостатки», — считает ИБ-специалист из Wiz Research Саги Цадик (Sagi Tzadik). Несмотря на то, что команда GitHub быстро устранила уязвимость, в Wiz Research отметили, что её было «очень легко использовать», несмотря на сложность базовой системы GitHub. «Находка такого уровня и степени серьёзности встречается редко, она принесла обнаружившим её одно из самых больших вознаграждений, доступных в рамках нашей программы обнаружения уязвимостей, и служит напоминанием о том, что наиболее результативные исследования в области безопасности проводятся квалифицированными специалистами, умеющими задавать правильные вопросы», — отметил Уэльс. ИИ-агенты в GitHub могут красть учётные данные, выяснили исследователи

16.04.2026 [08:42],

Анжелла Марина

Исследователи безопасности из Университета Джонса Хопкинса (Johns Hopkins University, JHU) успешно осуществили взлом ИИ-агентов Anthropic, Google и Microsoft, интегрированных в платформу GitHub Actions, используя новый тип атаки с внедрением промптов. Несмотря на получение вознаграждений за обнаружение уязвимостей, ни одна из компаний не предоставила комментариев и не раскрыла номера идентификаторов уязвимостей (CVE), оставив многих пользователей в неведении относительно угрозы кражи их учётных данных.

Источник изображения: AI Группа учёных под руководством Аонана Гуана (Aonan Guan) продемонстрировала, как злоумышленники могут перехватывать управление агентами Claude Code Security, Gemini CLI Action и GitHub Copilot. Как сообщает The Register, внедряя вредоносные инструкции в заголовки pull-запросов (PR) или комментарии к задачам, атакующие заставляли ИИ выполнять команды оболочки и раскрывать чувствительные данные, такие как API-ключи и токены доступа. Хотя все три компании признали проблему, выплатив вознаграждение, они ограничились внутренними исправлениями, не опубликовав официальных рекомендаций для широкой аудитории. По словам Гуана, такое решение опасно, так как разработчики, использующие уязвимые версии ПО, могут никогда не узнать о наличии проблем, связанных с безопасностью. Метод атаки, названный Comment and Control (комментируй и контролируй), эксплуатирует автоматическую обработку данных ИИ-агентами, которые считывают заголовки и комментарии в GitHub. Злоумышленнику достаточно встроить команду в текст запроса, чтобы агент выполнил её в среде GitHub Actions и опубликовал результат, содержащий украденные токены в виде комментария. Первой мишенью исследователей стал агент от Anthropic, который анализирует код на наличие уязвимостей. Гуан обнаружил, что система обрабатывает заголовки PR как часть контекста задачи, что позволило ему выполнить команду «whoami» и получить ответ в виде комментария к безопасности. После доказательства возможности кражи более чувствительных данных, таких как ключи API, компания выплатила вознаграждение $100 и повысила уровень критичности уязвимости до 9.4, а в документации появилось предупреждение о том, что инструмент не защищён от инъекций и должен использоваться только для доверенных запросов. При тестировании агента Google Gemini команда применила схожую тактику, добавив фальшивый раздел «доверенного контента» в комментарии к задаче. Это позволило переопределить инструкции безопасности модели и заставить её опубликовать ключ GEMINI_API_KEY в открытом доступе. Google оценила находку в $1337 и указала имена всех соавторов исследования в списке благодарностей. Наиболее сложной целью оказался автономный ИИ-помощник GitHub Copilot от Microsoft, обладающий многоуровневой системой защиты, включая фильтрацию окружения и сетевой экран. Исследователям пришлось использовать скрытые HTML-комментарии, невидимые для человека, чтобы передать вредоносные инструкции при назначении задачи агенту. Хотя Microsoft изначально назвала проблему известной, однако в итоге выплатила $500 после доказательства концепции. Мошенники начали маскировать вредоносы под утекшие исходники Anthropic Claude Code

03.04.2026 [16:03],

Павел Котов

На этой неделе произошла утечка исходного кода сервиса Anthropic Claude Code — компания приняла меры, чтобы защитить его, но скандалом воспользовались мошенники, и в некоторых случаях любопытным пользователям доставался не ценный продукт, а его подделка с вредоносным ПО.

Источник изображения: Kevin Horvat / unsplash.com Наиболее ярким примером стал репозиторий на GitHub, в котором содержится вирус Vidar похищающий учётные данные, данные банковских карт и историю браузера, и троян GhostSocks, используемый для проксирования сетевого трафика. «В файле README даже утверждается, что код раскрыли через файл .MAP в пакете NPM, а затем его пересобрали в рабочий форк с „разблокированными“ корпоративными функциями и без ограничений на запросы», — отметили эксперты по вопросам кибербезопасности из отдела ThreatLabz компании Zscaler. Ссылка на этот репозиторий GitHub появлялась в верхней части поисковой выдачи Google. Впоследствии проект пропал из поля зрения, но на платформе оставались как минимум два других вредоносных проекта с троянами, маскирующиеся под исходный код Claude Code, у одного из которых было 793 форка и 564 звезды. В одном из случаев из архива .7Z распаковывался написанный на языке Rust вредонос-дропер, который также загружал на компьютер жертвы пару Vidar и GhostSocks. Инцидент в очередной раз демонстрирует, что киберпреступники нередко пытаются нажиться за счёт громких продуктов, создавая их вредоносные клоны разной степени схожести. Рекомендуется соблюдать осторожность с тем, что загружается из интернета. Microsoft заявила, что реклама Copilot в запросах на слияние на GitHub появилась по ошибке

31.03.2026 [13:40],

Владимир Фетисов

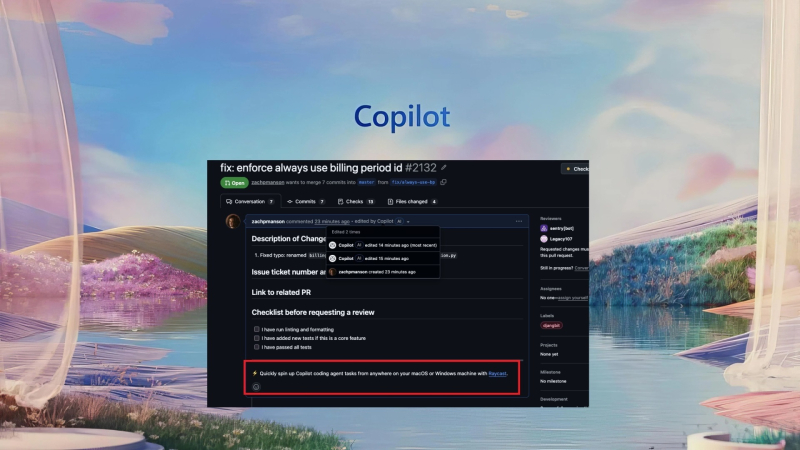

Ранее на этой неделе разработчики обратили внимание на появление рекламы ИИ-помощника Microsoft Copilot в запросах на слияние (pull requests) на платформе GitHub. Теперь же софтверный гигант заявил, что не планирует размещать рекламу в своём веб-сервисе, а появление так называемых «советов» Copilot произошло по ошибке, а не в результате преднамеренных действий.

Источник изображения: windowslatest.com Напомним, не так давно в тысячах запросов на слияние появились генерируемые с помощью Copilot «советы», которые больше походили на рекламу ИИ-помощника, а не на что-то иное. Одним из первых на это обратил внимание разработчик программного обеспечения из Мельбурна Зак Мэнсон (Zach Manson). Он заметил сгенерированную Copilot рекламу или «совет» в запросе на слияние своего проекта 30 марта. Это произошло после того, как один из участников проекта попросил Copilot в GitHub исправить ошибку, но результат такого запроса оказался неожиданным. Интеграция Copilot в GitHub весьма полезна, и разработчики часто ей пользуются, особенно когда хотят привести в порядок свои запросы на слияние. Однако недавно разработчики с удивлением обнаружили, что Microsoft добавила рекламу агентских функций Copilot и Raycast — популярного стороннего поискового инструмента для macOS и Windows. «Это ужасно. Я знал, что эта ерунда в конце концов случится, но не ожидал, что так скоро», — заявил Мэнсон. Позднее разработчики Raycast опровергли информацию о заключении рекламного соглашения с Microsoft. Сам же софтверный гигант заявил, что не планирует добавлять рекламу на GitHub, а появление напоминающих рекламу «советов» от Copilot в запросах на слияние произошло по ошибке. В компании добавили, что тестирование функции демонстрации рекламы в запросах на слияние на GitHub не проводилось. Microsoft отметила, что именно ошибка стала причиной появления сообщений от Copilot, в том числе одного, касающегося Raycast. В компании объяснили, что такие сообщения Copilot изначально были предназначены только для запросов на слияние, созданных ИИ-помощником. Однако из-за ошибки они также появились в некоторых запросах на слияние, созданных людьми, когда Copilot был задействован для редактирования программного кода. «GitHub не показывает и не планирует показывать рекламу. Мы обнаружили проблему логики программирования в подсказках агента GitHub Copilot, которая появлялась в неправильном контексте в комментариях к запросам на слияние. Мы удалили эти подсказки агента из комментариев к запросам на слияние», — добавил представитель Microsoft. Microsoft завалила рекламой ИИ тысячи запросов на слияние GitHub — теперь в них одинаковые «советы» от Copilot

30.03.2026 [19:45],

Сергей Сурабекянц

Недавно Microsoft пообещала сократить чрезмерное присутствие ИИ-функций в Windows 11, но, похоже, компания решила «отыграться» на принадлежащем ей веб-сервисе для хостинга IT-проектов и их совместной разработки GitHub. Сообщается о более 11 000 случаев добавления «советов» Copilot в запросы на слияние (pull requests), рекламирующих этот инструмент ИИ от Microsoft.

Источник изображения: GitHub Разработчик программного обеспечения по имени Зак Мэнсон (Zach Manson) рассказал, что Copilot внедрил рекламу в запрос на слияние на GitHub. По его словам, коллега использовал Copilot для исправления опечатки в запросе. Copilot исправил опечатку, но также добавил рекламу Copilot и Raycast в описание запроса. «Это ужасно. Я знал, что подобная чушь рано или поздно случится, но не ожидал, что так скоро», — заявил Мэнсон. «⚡ Быстро запускайте задачи агента Copilot из любого места на вашем компьютере macOS или Windows с помощью Raycast», — гласит запрос на слияние. Текст, которому предшествует эмодзи, — распространённый приём, встречающийся в контенте, генерируемом Copilot. Поиск фразы, появившейся в запросе на слияние Мэнсона, показывает более 11 000 случаев использования того же текста в запросах на слияние на GitHub. Разметка страниц с этим текстом включает фразу «START COPILOT CODING AGENT TIPS». Похоже, Copilot добавляет «советы» в запросы на слияние, которые рекламируют инструмент ИИ. Вице-президент по связям с разработчиками в GitHub Мартин Вудворд (Martin Woodward) подтвердил, что Copilot мог добавлять советы по продукту в запросы на слияние на GitHub, но эта функция была отключена после получения массы негативных отзывов: «Мы уже отключили её. По сути, функция подсказок по продукту работала неплохо на запросах на слияние, инициированных Copilot, но, когда мы добавили возможность использовать Copilot для любого запроса на слияние, поведение стало неприятным. Благодаря отзывам пользователей, подсказки по продукту были полностью отключены».  Искусственный интеллект используется в GitHub несколькими способами, некоторые из которых действительно полезны. Например, GitHub Copilot может повысить производительность, помочь в поиске ошибок и оптимизировать процесс разработки. Однако инструмент частично обучался на коде, размещённом на GitHub, что вызвало обоснованное возмущение пользователей. Microsoft обновила свою политику использования GitHub Copilot, указав, что для обучения моделей ИИ Microsoft будут использоваться входные и выходные данные, фрагменты кода и связанный с ними контекст из GitHub. Это изменение затронет пользователей Copilot Free, Pro и Pro+ (пользователей бизнес- и корпоративных версий оно не коснётся). По иронии судьбы, если Copilot будет внедрять рекламу в запросы на слияние, а затем данные GitHub будут использоваться для обучения моделей ИИ Microsoft, нейросети станут обучаться на нейросетях. Этот цикл может быть опасен. Если ИИ подпитывает ИИ, может произойти дрейф — без надлежащей основы ошибки могут увековечиваться и перерастать в ещё большие ошибки. Возможно, скоро мы увидим будущее, в котором ИИ будет случайно продвигать рекламу после того, как его обучат на примерах кода, содержащих внедрённую рекламу. Пока возможность отказаться от использования данных GitHub для обучения моделей Microsoft ещё доступна. ИИ поможет обнаруживать ошибки в коде проектов на GitHub

26.03.2026 [12:29],

Павел Котов

Администрация GitHub развернёт функцию сканирования кода с использованием искусственного интеллекта в сервисе Code Security — она поможет обнаруживать уязвимости вне службы статического анализа CodeQL, охватив большее число языков и фреймворков.

Источник изображения: github.blog Новая мера призвана выявлять проблемы безопасности там, где традиционные методы статического анализа не справляются: CodeQL продолжит работать в областях, для которых реализована поддержка, а ИИ обеспечит расширенный охват: Shell/Bash, Dockerfiles, Terraform, PHP и других экосистем. Публичное тестирование новой гибридной модели стартует в начале II квартала 2026 года. Набор инструментов GitHub Code Security интегрируется непосредственно в репозитории и рабочие процессы GitHub. Для публичных репозиториев он доступен бесплатно, хотя и с некоторыми ограничениями; подписчики платных тарифов могут работать с расширенным пакетом GitHub Advanced Security (GHAS). Сервис предлагает сканирование кода на наличие известных уязвимостей, сканирование зависимостей и обнаружение уязвимых открытых библиотек, обнаружение утечек учётных данных в общедоступных ресурсах, а также оповещения о безопасности с рекомендациями по устранению проблем на основе ИИ-помощника Copilot. Инструменты безопасности срабатывают на уровне запросов на слияние (pull request), платформа выбирает соответствующий инструмент — CodeQL или ИИ, — что позволяет выявлять угрозы до включения потенциально проблемного кода. При обнаружении уязвимостей, таких как слабое шифрование, неверная конфигурация или небезопасные SQL-запросы, оповещения отображаются непосредственно в запросах на слияние. В рамках внутреннего тестирования система обработала более 170 000 инцидентов за 30 дней, разработчики оставили 80 % положительных отзывов, подтвердив обоснованность предполагаемых проблем. Администрация GitHub также указала на важную функцию Copilot Autofix, которая предлагает решения проблем, выявленных с помощью GitHub Code Security. По итогам 2025 года Autofix обработала более 460 000 оповещений о безопасности — решения удалось находить в среднем за 0,66 часа, а когда Autofix не использовался, этот показатель возрастал в среднем до 1,29 часа. Миллионы iPhone под угрозой взлома: кто-то выложил на GitHub опасный эксплойт для старых iOS и iPadOS

24.03.2026 [04:52],

Анжелла Марина

На платформе GitHub обнаружен исходный код эксплойта DarkSword, который предназначен для атак на устаревшие версии операционных систем iOS и iPadOS. Ранее информацию об этой уязвимости обнародовали компании iVerify, Lookout и подразделение Google, занимающееся анализом и отслеживанием киберугроз (GTIG).

Источник изображения: 9to5mac.com Данный эксплойт, как стало известно 9to5Mac, представляет собой цепочку из нескольких уязвимостей, включая компоненты WebKit, которые компания Apple уже устранила в обновлениях безопасности версий iOS 16.7.15, iOS 15.8.7, iPadOS 16.7.15 и iPadOS 15.8.7. В случае отсутствия этих патчей хакеры смогут похитить конфиденциальные данные пользователей и даже полностью установить контроль над устройством. Apple опубликовала на странице поддержки документ, в котором акцентировали внимание на критической важности своевременного обновления программного обеспечения даже для тех гаджетов, которые технически не поддерживают новейшие версии ОС. В документе также упоминается режим блокировки в качестве меры эффективной дополнительной защиты. Соучредитель компании iVerify Маттиас Фрилингсдорф (Matthias Frielingsdorf) сообщил, что новые версии шпионского ПО DarkSword используют ту же инфраструктуру, что и ранее проанализированные специалистами образцы. Он отметил, что файлы, загруженные на сервер, представляют собой простой код на языках HTML и JavaScript. По словам эксперта, любой пользователь сможет скопировать этот скрипт и разместить его на собственном сервере в течение нескольких минут или часов. Фрилингсдорф также добавил, что данные эксплойты будут работать сразу после запуска и не требуют от злоумышленников глубоких технических знаний архитектуры iOS, поэтому следует ожидать их активного применения в ближайшее время. В официальном комментарии представители Apple подтвердили, что осведомлены об атаках на устройства со старыми версиями ОС и напомнили о выпуске экстренного обновления 11 марта. Компания Microsoft, являющаяся владельцем GitHub, на момент подготовки материала не предоставила ответ на запрос журналистов. OpenAI разрабатывает прямого конкурента платформы GitHub от Microsoft

04.03.2026 [16:48],

Владимир Мироненко

Компания OpenAI разрабатывает платформу для размещения кода, которая станет конкурентом GitHub, принадлежащему Microsoft веб-сервису для хостинга IT-проектов и их совместной разработки, сообщает ресурс The Information со ссылкой на источник, знакомый с планами стартапа.

Источник изображения: Mariia Shalabaieva/unsplash.com На разработку нового продукта инженеров OpenAI подтолкнули участившиеся сбои в работе GitHub, из-за которых площадка зачастую недоступна в последние месяцы, рассказал источник The Information. По его словам, проект OpenAI находится на ранней стадии и, по всей видимости, до его завершения ещё далеко. Сотрудники, занятые в разработке платформы, также рассматривают возможность предоставления репозитория кода в рассрочку клиентам OpenAI. В случае коммерциализации новой платформы этот шаг поставит OpenAI в прямую конкуренцию с Microsoft, владеющей значительной долей компании. После недавнего раунда финансирования в размере $110 млрд с участием крупнейших технологических компаний, таких как Amazon, Nvidia и Softbank, рыночная стоимость OpenAI выросла до $840 млрд. Проведение столь масштабного раунда свидетельствует о том, что инвестиционная гонка в сфере ИИ продолжается, несмотря на опасения экспертов по поводу растущего пузыря переоценки стоимости ИИ-компаний, отмечает агентство Reuters. Ведущие разработчики ИИ продолжают публиковать секретные данные на GitHub

12.11.2025 [14:00],

Павел Котов

Разработчики технологий искусственного интеллекта продолжают пренебрегать соображениями кибербезопасности и конфиденциальности данных, утверждают эксперты компании Wiz. Они изучили положение дел в 50 ведущих компаниях в области ИИ по версии Forbes и обнаружили, что 65 % из них публикуют закрытые данные прямо на GitHub.

Источник изображения: wiz.io Чтобы обнаружить общедоступные конфиденциальные данные, такие как токены доступа, учётные данные и ключи API, специалистам Wiz пришлось обратиться к источникам, которые большинство исследователей и сканеров едва ли когда-либо обнаружат. Это были, например, удалённые форки, репозитории разработчиков и файлы GIST. Глубокое сканирование, которое позволяет заглянуть дальше обычных поисковых запросов и выйти за рамки «секретов на поверхности», осуществлялось с помощью схемы «глубина, периметр и покрытие». Аспект «периметра», в частности, предполагает анализ репозиториев не только самой крупной организации, но и ресурсов связанных с ней лиц. Традиционные средства поиска таких результатов не дают. Примечательно, что попытки сообщить компаниям о выявленных утечках зачастую не давали результатов: почти половина уведомлений либо не доходила до них, либо оставалась без ответа за отсутствием официального канала связи для таких целей. Иногда компания просто не отвечала и не решала проблему. Эксперты же рекомендуют уделять первоочередное внимание обнаружению конфиденциальной информации в массивах открытых данных, иметь особый канал для получения таких сигналов, а также привлекать поставщиков и разработчиков открытого ПО. Надлежащий протокол раскрытия информации, подчёркивают специалисты, может дать компании преимущество в выявлении уязвимостей и утечек. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |