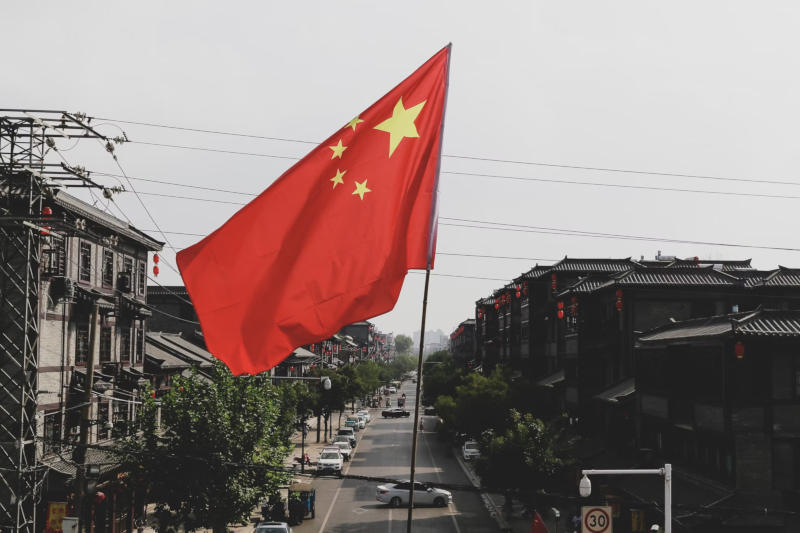

Группа из восьмерых учёных и специалистов в области кибербезопасности обнаружила уязвимость Wallbleed в системе «Золотой щит», также известной как «Великий китайский файрвол». С 2021 года они постоянно эксплуатировали её в стремлении изучить механизмы работы системы, информация о которой практически отсутствует.

Источник изображения: Ricardo / unsplash.com

Своё название Wallbleed уязвимость получила по образцу Heartbleed в OpenSSL, обнаруженной более десяти лет назад. Ошибка связана с утечкой памяти и чтением данных за пределами разрешённого диапазона, но авторам исследования удалось заставить китайское оборудование раскрывать данные порциями всего по 125 байтов. Система «Золотой щит» предназначена для блокирования запрещённой в Китае информации и замедления иностранного трафика. Она начала работу ещё в девяностые годы и с течением лет становилась всё более сложной. Для мониторинга онлайн-активности пользователей и фильтрации информации используются различные методы.

Wallbleed была обнаружена в подсистеме DNS-инъекций, которая отвечает за генерацию поддельных ответов DNS. Когда китайский пользователь пытается зайти на заблокированный сайт, его компьютер запрашивает через DNS IP-адрес, соответствующий домену сайта, чтобы можно было установить с ним соединение. «Золотой щит» обнаруживает и перехватывает этот запрос и отправляет ответ с поддельным IP-адресом, ведущим в никуда. С точки зрения пользователя доступ, таким образом, блокируется.

Источник изображения: aay / unsplash.com

При определённых условиях система возвращала пользователю не только поддельный IP-адрес, но и 125 байтов дополнительных данных. Утечка происходила с любой машины, которая проверяет запрос и в зависимости от его содержания блокирует его. Тщательно подготовив такой запрос, можно было захватить 125 байтов из памяти машины в системе. Для каждого пользователя в системе «Золотой щит» одновременно работают не менее трёх машин с DNS-инъекциями; но существуют и другие подсистемы, которые срабатывают, если пользователь каким-то образом получает правильный IP-адрес.

Wallbleed — не первая уязвимость, обнаруженная в китайской системе блокировки ресурсов. В 2010 году некий аккаунт в Twitter (сейчас X) опубликовал однострочный скрипт, который из-за уязвимости в DNS позволял получать 122 байта дополнительных данных из памяти машин. Открывшие Wallbleed непрерывно эксплуатировали уязвимость с октября 2021 по март 2024 года. До сентября-октября 2023 года это была уязвимость Wallbleed v1, которую китайские эксперты уcтранили, но вскоре была обнаружена Wallbleed v2 — её в марте 2024 года закрыли уже окончательно.

Исследователи эксплуатировали уязвимость, чтобы получить некоторую информацию об оборудовании в системе «Золотой щит», о котором неизвестно практически ничего. В частности, они выяснили, что данные оставались в памяти оборудования от нуля до пяти секунд, а его центральные процессоры имели архитектуру x86_64. Они также установили, что уязвимые промежуточные узлы обрабатывали трафик с сотен миллионов китайских IP-адресов, то есть практически со всей страны.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018