Одиннадцать вредоносных расширений для браузера, скачанных более 1,7 млн раз из магазина Chrome, могли следить за пользователями, перехватывать историю браузера и перенаправлять на небезопасные сайты, выяснили эксперты по кибербезопасности.

Источник изображения: BleepingComputer

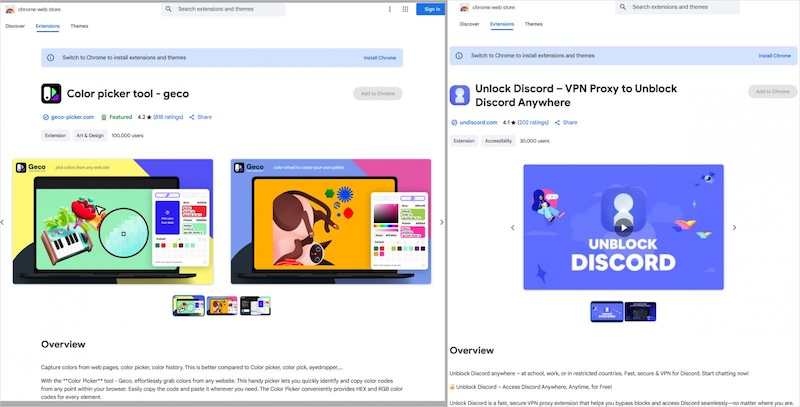

При этом большая часть дополнений выполняет заявленную функциональность — они маскируются под легитимные утилиты вроде прогноза погоды, инструментов для определения цветов или увеличения громкости, средств обхода блокировок сайтов или эмодзи-клавиатуры, пишет Bleeping Computer со ссылкой на исследователей из компании Koi Security. Часть расширений удалили вскоре после жалоб на них, но некоторые по-прежнему доступны.

Некоторые дополнения имеют верификацию, сотни положительных отзывов и продвигаются на главной странице магазина, что вводит пользователей в заблуждение относительно их безопасности. Вот лишь некоторые из опасных расширений, которые стоит удалить из своего браузера: Color Picker, Eyedropper — Geco colorpick, Emoji keyboard online — copy&paste your emoji, Free Weather Forecast, Video Speed Controller — Video manager, Volume Max — Ultimate Sound Booster, а с полным списком можно ознакомиться на сайте Koi Security.

По словам исследователей, вредоносный код скрывается в фоновых службах расширений через Chrome Extensions API. В них регистрируется обработчик, срабатывающий при каждой загрузке новой страницы. Он считывает URL и вместе с уникальным ID пользователя отправляет данные на удалённый сервер.

В ответ сервер может отдавать команды на перенаправление. Таким образом злоумышленники получают возможность перехватить сессии и отправить жертву на фишинговые или заражённые сайты. Хотя в тестах Koi Security фактических редиректов не обнаружили, потенциал для атаки есть.

Важно отметить, что изначальные версии этих расширений были «чистыми» — вредоносный код в них появился позже через автоматические обновления. Пока нет официальных комментариев от разработчиков, но не исключено, что их аккаунты были взломаны сторонними злоумышленниками, вставившими вредоносный код.

Кроме того, Koi Security выявила аналогичную кампанию с теми же расширениями в официальном магазине Microsoft Edge: они суммарно набрали 600 тысяч установок. «В общей сложности эти расширения заразили более 2,3 млн пользователей браузеров, став одной из крупнейших известных операций по перехвату трафика», — отметили эксперты.

Эксперты дают следующие рекомендации на случай обнаружения опасного расширения:

- Удалите все перечисленные расширения из браузера.

- Очистите историю и cookie.

- Проверьте систему антивирусом.

- Следите за подозрительной активностью в онлайн-аккаунтах.

Источник:

MWC 2018

MWC 2018 2018

2018 Computex

Computex

IFA 2018

IFA 2018