|

Опрос

|

реклама

Быстрый переход

Исследователи создали червя на основе ИИ — он может использовать любую известную компьютерную уязвимость

03.06.2026 [16:30],

Владимир Мироненко

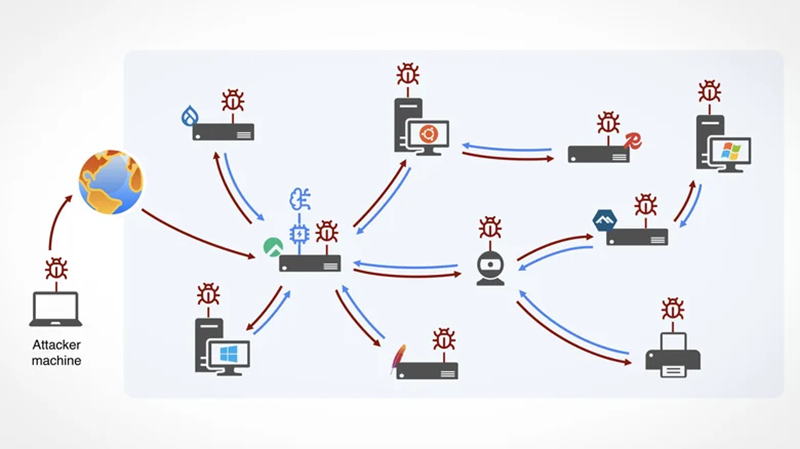

Исследователи из Университета Торонто создали с помощью общедоступных ИИ-моделей прототип червя, способного использовать любую известную компьютерную уязвимость. Такие черви могут распространяться по сетям и вызывать хаос в интернете, пишет Engadget.

Источник изображения: University of Toronto/Engadget Обычно типичный компьютерный червь разрабатывается программистами для использования конкретных сетевых уязвимостей и может быть остановлен путем их исправления. В свою очередь, канадские исследователи, работая в защищённой закрытой среде и принимая обширные меры предосторожности, использовали ИИ-модели с открытым исходным кодом для создания гораздо более сложного прототипа червя, который распространился по тестовой сети команды без вмешательства человека. Этот тип червя способен адаптировать свои действия к различным типам уязвимостей на нескольких платформах, включая Linux, Windows и устройства IoT. Он собирает данные по мере продвижения по сети, перехватывая пароли и обнаруживая новые уязвимости, которые помогают ему захватить контроль над другими машинами. В случае, если на компьютере уязвимость была обнаружена и исправлена, червь может использовать для повторной атаки на него другие уязвимости. Вдобавок ко всему, червь использует вычислительную мощность заражённых машин для продолжения своих действий и выработки стратегии будущих атак. «Хакерам обычно приходилось отдавать приоритет наиболее ценным целям, поскольку время и вычислительные ресурсы были ограничены, — говорит ведущий автор проекта Николас Паперно (Nicolas Papernot). — Но теперь, после запуска червя, стоимость его использования снижается почти до нуля». Созданный исследователями прототип червя может использовать только известные уязвимости и не может находить неизвестные, как разработанная Anthropic модель Mythos. Однако злоумышленники вполне могли бы адаптировать его для поиска и использования новых уязвимостей — что сделало бы его практически неуязвимым в случае распространения. «Во взаимосвязанном мире ни одна система не застрахована от этой угрозы, — сказал Паперно. — Распространение этих результатов — первый шаг к тому, чтобы побудить исследователей, лидеров отрасли и политиков к действиям — и как можно быстрее». Новая статья: Своевременная доставка до последнего байта: как российская сеть Curator CDN совмещает скорость, безопасность и гибкость управления

26.05.2026 [09:02],

3DNews Team

Cisco выяснила, почему безупречные на первый взгляд отчёты ИИ о киберинцидентах нельзя принимать на веру

22.05.2026 [18:39],

Дмитрий Федоров

Команда Cisco Talos Incident Response проверила, насколько точно большие языковые модели (LLM) способны составлять технические отчёты о киберинцидентах. Результаты исследования показали, что внешне безупречные отчёты содержали фактические ошибки, противоречивые выводы и несоответствия.

Источник изображения: KeepCoding / unsplash.com Нейт Порс (Nate Pors), старший руководитель направления реагирования на инциденты в Cisco Talos, описал результаты в корпоративном блоге. Моделям ChatGPT, Claude и Gemini передали сырые заметки с просьбой составить технический отчёт. Все три выдали визуально отполированные документы, однако детальный разбор выявил неточности и нетипичные заключения. По данным Cisco, в основе большинства несоответствий лежит вероятностная природа самих LLM: ИИ-модели генерируют текст, предсказывая следующее слово на основе статистических весов, а не понимания смысла. По словам Порса, LLM искажают отчёты по четырём направлениям. Во-первых, при каждом запросе модель опирается на разные фрагменты данных, из-за чего «сложно полагаться на LLM для получения воспроизводимых и стандартизированных результатов исследования». Во-вторых, одни и те же входные данные приводят к разным выводам: в одном случае ИИ-модель рекомендует принудительную смену паролей во всей организации, а в другом — точечную, причём «часто фиксируется на первой же сгенерированной рекомендации» независимо от её качества. В-третьих, поскольку LLM генерируют текст токен за токеном, при каждом запросе они могут выдавать документы с разной структурой и оформлением, что критично для «профессиональной среды, где стандартизированные шаблоны необходимы для контроля качества». В-четвёртых, когда объём входных данных достигает лимита контекстного окна, ИИ может отбросить информацию, загруженную в начале сеанса, и потерять критически важные сведения, а «засорение контекста» дополнительно ведёт к непредсказуемым или смешанным результатам. Cisco допускает, что проблемы теоретически решаемы — ИИ-моделям можно давать задания на конкретный фрагмент отчёта. Но такой подход сводит на нет выигрыш во времени от использования ИИ. В кибербезопасности цена ошибки особенно высока. Cisco предупреждает, что авторы отчётов обязаны понимать и брать на себя ответственность за каждое слово итогового документа, а рекомендации LLM оказались повторяющимися, нерелевантными или непригодными для практического применения. Microsoft нашла пару уязвимостей нулевого дня в «Безопасности Windows» и рекомендует срочно обновиться

21.05.2026 [16:28],

Дмитрий Федоров

Microsoft устранила две уязвимости нулевого дня в антивирусной защите «Безопасность Windows» (Windows Defender), которые использовались в реальных кибератаках. Компания выпустила обновления Malware Protection Engine и Antimalware Platform. Накануне Агентство по кибербезопасности и защите инфраструктуры США (CISA) внесло обе угрозы в каталог эксплуатируемых уязвимостей (KEV) и обязало федеральные ведомства устранить их до 3 июня.

Источник изображения: microsoft.com Первая уязвимость, CVE-2026-41091, затрагивает Malware Protection Engine версий 1.1.26030.3008 и старше. Этот модуль защиты от вредоносных программ отвечает за сканирование, обнаружение и удаление угроз в антивирусных и антишпионских продуктах Microsoft. Используя уязвимость злоумышленник, получивший локальный доступ к устройству, может обмануть Defender при работе со ссылками на файлы и выполнить действия с правами администратора. Вторая уязвимость, CVE-2026-45498, касается Antimalware Platform версий 4.18.26030.3011 и старше. Этот набор инструментов безопасности также применяется в System Center Endpoint Protection, System Center 2012 R2 Endpoint Protection, System Center 2012 Endpoint Protection и Security Essentials. Её эксплуатация позволяет вызвать отказ в обслуживании (DoS) на необновлённых устройствах под управлением Windows. Microsoft выпустила обновления, закрывающие уязвимости в Microsoft Malware Protection Engine и Microsoft Defender Antimalware Platform: защищёнными считаются версии Malware Protection Engine 1.1.26040.8 и Defender Antimalware Platform 4.18.26040.7 или новее. Компания отметила, что при стандартной конфигурации действия со стороны пользователей обычно не требуются, поскольку антивирусные базы и платформа Defender обновляются автоматически. Тем не менее пользователям и администраторам стоит убедиться, что автообновления Defender включены, и проверить установленные версии Engine и Platform вручную. Для этого необходимо открыть Windows Security, перейти в Virus & threat protection → Protection Updates → Check for updates, затем в Settings → About и сверить номер версии платформы или пакета сигнатур с актуальной. CISA внесло обе уязвимости в KEV и обязало федеральные гражданские ведомства защитить конечные устройства и серверы Windows за две недели — до 3 июня, как предписывает обязательная операционная директива Binding Operational Directive (BOD) 22-01. «Уязвимости такого типа часто становятся вектором атак для злоумышленников и представляют значительную угрозу для федеральных систем», — предупредило агентство. CISA также рекомендовало применить меры противодействия по инструкциям производителя, следовать указаниям BOD 22-01 для облачных сервисов или прекратить использование продукта, если меры противодействия недоступны. Хакер опубликовал эксплойт для полного захвата Windows 11 — уязвимость не закрыта с 2020 года

18.05.2026 [10:07],

Дмитрий Федоров

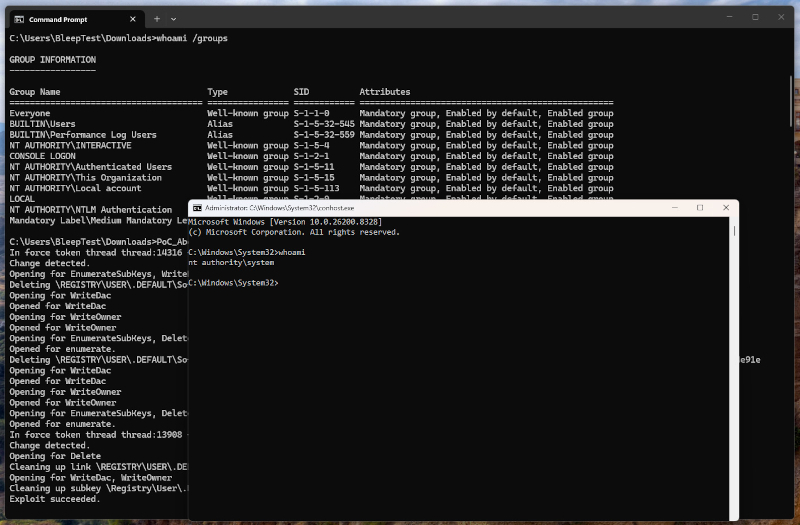

Исследователь по кибербезопасности, известный под псевдонимом Хаотик Эклипс (Chaotic Eclipse), выложил на GitHub экспериментальный эксплойт MiniPlasma для уязвимости нулевого дня в Windows. Эксплойт позволяет получить привилегии SYSTEM — максимальный уровень доступа — на полностью обновлённых системах. Автор опубликовал и исходный код, и скомпилированный файл, заявив, что Microsoft так и не устранила уязвимость, впервые обнаруженную ещё в 2020 году.

Источник изображения: Imam Fadly / unsplash.com Ресурс BleepingComputer подтвердил работоспособность эксплойта на Windows 11 Pro с обновлениями мая 2026 года: из-под обычной учётной записи открылась командная строка с правами SYSTEM. Ведущий аналитик уязвимостей компании Tharros Уилл Дорманн (Will Dormann) получил тот же результат, но отметил, что в сборке Insider Preview Canary уязвимость не воспроизводится. Эксплойт использует особенности обработки ключей реестра драйвером cldflt.sys через недокументированный API CfAbortHydration. Уязвимость позволяет создавать произвольные ключи в ветке .DEFAULT без проверки прав, что открывает путь к повышению привилегий.

Эксплойт MiniPlasma, запущенный из-под обычного пользователя BleepTest, повысил привилегии до nt authority\system — об этом свидетельствует правое окно командной строки с результатом команды whoami. Источник изображения: bleepingcomputer.com MiniPlasma — последняя в серии публикаций об уязвимостях нулевого дня в Windows, которые исследователь раскрывает на протяжении нескольких недель. Волна началась в апреле с BlueHammer (CVE-2026-33825), затем последовали RedSun и инструмент UnDefend для отказа в обслуживании Windows Defender. Все три уязвимости были замечены в реальных атаках. В мае исследователь дополнительно выпустил YellowKey — обход BitLocker на Windows 11 и Windows Server 2022/2025 — и GreenPlasma. Тесты подтвердили: Claude Mythos превосходит конкурентов в поиске уязвимостей, но имеет другие слабые места

17.05.2026 [07:21],

Дмитрий Федоров

ИИ-модель Mythos компании Anthropic подтвердила репутацию лучшего инструмента поиска программных уязвимостей, но в других задачах её результаты оказались неоднозначными. Компания XBOW, которая разрабатывает ИИ-инструменты для проверки защищённости систем, провела серию независимых тестов Mythos Preview.

Источник изображения: anthropic.com XBOW сообщает, что Mythos Preview представляет собой существенный шаг вперёд по сравнению со всеми существующими моделями, независимо от провайдера. Модель отлично находит проблемы при тестировании на работающей системе с доступом к исходному коду, но хуже справляется с анализом кода в изоляции. Ещё 20 лет назад американский учёный в области информатики Гэри Макгроу (Gary McGraw) отметил, что ошибки в работе программ возникают на стыке багов в коде и изъянов архитектуры: найти архитектурные изъяны, просто изучая код построчно, нельзя — для этого требуется понимание системы на более высоком уровне. XBOW при этом подчёркивает: хотя любая ИИ-модель может обнаружить что-то интересное, «что-то» не равнозначно «всему». В оценке результатов — умении отличать реальные уязвимости от ложных — Mythos отсеивала ложные срабатывания лучше предшественников, но иногда пропускала реальные уязвимости, когда свидетельства формально не удовлетворяли её критериям. Лучших результатов модель достигает при точно сформулированных запросах. В реверс-инжиниринге (восстановлении логики программы без доступа к исходному коду) и анализе нативного кода Mythos показала значительную силу. XBOW заключила, что модель способна проводить триаж — приоритизацию и отсев — как собственных результатов, так и находок конкурентов, а также разбираться в нестандартных прошивках. Тесты на взаимодействие с визуальным интерфейсом показали, что модель не всегда попадает в точные координаты элементов на экране, но практически эффективна при выборе действий в браузере: верно определяет нужный элемент и кликает в нужное место. Остаётся вопрос стоимости. XBOW отмечает, что Mythos Preview — не просто очередная модель, а настоящий титан, но титаны велики, а величина означает дороговизну. Anthropic заявила, что Mythos будет в пять раз дороже модели Opus. XBOW проверила, можно ли дать более дешёвой модели больше времени и получить сопоставимую точность, — и ответ оказался утвердительным. При нормализации по стоимости работы Mythos Preview не выглядит расточительной, если требуется высокая точность, но на бенчмарках XBOW не стала лучшей в своём классе. При поиске веб-уязвимостей с фиксированным бюджетом токенов Mythos превосходит Opus 4.6, но уступает GPT5.5. Главные выводы тестирования: Mythos чрезвычайно мощна для аудита исходного кода, хороша, но менее убедительна в подтверждении работоспособности найденных эксплойтов. Модель склонна к буквальности в оценках и преувеличивает практическую значимость находок, при этом сильна в нативном коде и реверс-инжиниринге. XBOW заключает, что Mythos Preview уверенно находит потенциальные уязвимости, особенно в исходном коде, и показывает сильные результаты в задачах, связанных с вебом, нативным кодом и реверс-инжинирингом. ИИ сломал правила кибербезопасности — 90-дневное окно раскрытия уязвимостей теперь мертво

12.05.2026 [17:33],

Дмитрий Федоров

Исследователь безопасности Химаншу Ананд (Himanshu Anand) заявил, что отраслевой стандарт 90-дневного окна раскрытия уязвимостей фактически мёртв. Сам Ананд с помощью ИИ-инструментов создал рабочий эксплойт для уже исправленной уязвимости за 30 минут, а независимые исследователи массово обнаруживают одни и те же уязвимости за считанные дни.

Источник изображения: Sasun Bughdaryan / unsplash.com Поводом стали две свежие уязвимости повышения привилегий в ядре Linux — Copy Fail и Dirty Frag: обе позволяли получить права администратора через локальную учётную запись. Информацию о Dirty Frag раскрыли чуть больше чем через неделю после её передачи команде разработки ядра Linux, задолго до привычных 90 дней. Предположительно, исследователи поспешили, потому что уязвимость уже активно эксплуатировалась хакерами. Масштаб проблемы Ананд показал на собственном примере: он нашёл уязвимость в неназванном интернет-магазине, позволявшую покупать товары за $0, и отправил отчёт, но выяснилось, что за предшествующие шесть недель о той же ошибке сообщили ещё 10 исследователей. Ананд заключил, что специалисты по кибербезопасности, использующие ИИ, сходились на одних и тех же ошибках практически одновременно. Другой расследователь инцидентов подтвердил, что при появлении новой уязвимости он видит волну дублирующихся отчётов за считанные дни и задаётся вопросом, что мешает злоумышленникам делать то же самое до её устранения. ИИ не умнее человека, но он работает круглосуточно и крайне эффективен в распознавании закономерностей, а большинство эксплойтов коренится именно в повторяющихся ошибках кода. Ананд продемонстрировал это на фреймворке React, собрав эксплойт для уже закрытой уязвимости за 30 минут. По словам Ананда, 90-дневное окно не защищает никого, а ежемесячные циклы обновлений тоже мертвы, поскольку 30-дневный промежуток между обнаружением и исправлением предполагает, что злоумышленники медленнее релизного конвейера. Он призывает относиться к каждой критической уязвимости как к P0 (наивысший приоритет инцидента в системах баг-трекинга), исправлять немедленно и встроить ИИ в процессы проверки кода. Ананд резюмирует, что пока разработчик читает описания CVE, злоумышленник уже изучает git log --diff-filter=M — и выигрывает. Открытое программное обеспечение превращается в обоюдоострое оружие: ИИ используют доступность кода и для защиты, и для атаки. Впрочем, патч может появиться за считанные часы — команда Mozilla выпустила 423 исправления только за апрель. Для закрытого ПО перспектива хуже: ИИ-боты столь же хороши в декомпиляции и сетевом сканировании, и вполне вероятно, что Microsoft, Apple или Google переживут свой момент Copy Fail скорее рано, чем поздно. Dirty Frag превзошла Copy Fail: вторая за месяц критическая уязвимость Linux осталась без исправлений

08.05.2026 [11:16],

Дмитрий Федоров

Критическая уязвимость Dirty Frag позволяет любому локальному пользователю получить права администратора на большинстве популярных дистрибутивов Linux, выпущенных с 2017 года, включая Ubuntu, Arch, RHEL, Fedora и даже подсистему WSL2 в Windows 11. На момент публикации не существует ни одного исправления — ни в одном дистрибутиве, ни в основной ветке ядра Linux.

Источник изображения: Sasun Bughdaryan / unsplash.com Dirty Frag работает по тому же принципу, что и недавняя уязвимость Copy Fail. Атака не зависит от настроек системы и не требует точного момента для запуска — это простая логическая ошибка операционной системы. Достаточно запустить небольшую программу, и обычный пользователь получает права администратора. Затронуты текущие версии Ubuntu (24 и 26), Arch, RHEL, OpenSUSE, CentOS Stream, Fedora, Alma и другие сборки Linux. В отличие от уязвимости Copy Fail, для которой патчи уже выпущены, Dirty Frag остаётся без исправлений, в том числе в основной ветке ядра Linux. Издание Tom's Hardware сообщило, что взлом успешно сработал на CachyOS с ядром 7.0.3-1-cachyos и на обновлённой системе Arch. Однако защититься несложно: достаточно отключить три компонента ядра — esp4, esp6 и rxrpc. Все три отвечают за шифрование сетевого трафика по протоколу IPSec и нужны только машинам, работающим в корпоративных VPN-сетях, поэтому для большинства рабочих станций и серверов их отключение пройдёт незаметно. О проблеме сообщили команде разработчиков ядра Linux ещё 30 апреля, но некая третья сторона нарушила договорённость и раскрыла уязвимость раньше срока. Tom's Hardware полагает, что уязвимость уже активно эксплуатируют злоумышленники, что и спровоцировало досрочную публикацию о ней в Сети. Технически Dirty Frag, как и Copy Fail, использует механизм нулевого копирования в ядре Linux: атакующий внедряет дескриптор страничного кеша в операцию splice, что позволяет записывать данные в файлы, к которым у обычного пользователя нет прав на запись, и через это получать привилегии администратора. Уязвимый код находится в модулях, связанных с шифрованием сетевого трафика IPSec. Исходная ошибка xfrm-ESP Page Cache Write появилась в коммите cac2661c53f3 в 2017 году. Поскольку встроенный механизм защиты AppArmor в Ubuntu закрывает именно эту первую брешь, демонстрационный код (PoC) дополнительно задействует вторую — RxRPC Page-Cache Write из коммита 2dc334f1a63a. Хакеры теперь грабят хакеров: новая группировка PCPJack перехватывает заражённые сети

08.05.2026 [10:48],

Дмитрий Федоров

Неизвестная хакерская группировка атакует системы, уже скомпрометированные киберпреступной группой TeamPCP, вытесняет её участников, удаляет их вредоносы и разворачивает собственное ПО для кражи учётных данных. Группировку, получившую название PCPJack, обнаружила ИБ-компания SentinelOne.

Источник изображения: Sasun Bughdaryan / unsplash.com Проникнув в заражённые TeamPCP системы, хакеры PCPJack разворачивают в них собственные вредоносы, способные распространяться по облачной инфраструктуре жертв наподобие сетевого червя, похищать учётные данные и пересылать украденную информацию на серверы злоумышленников. Инструменты хакеров ведут собственный счётчик целей, из которых им удалось вытеснить участников TeamPCP. TeamPCP — киберпреступная группировка, привлёкшая внимание в последние недели серией резонансных атак. Среди них — взлом облачной инфраструктуры Европейской комиссии и масштабная атака на широко используемый сканер уязвимостей Trivy, затронувшая все компании, полагавшиеся на этот инструмент, в том числе LiteLLM и ИИ-стартап по рекрутингу Mercor. Алекс Деламотт (Alex Delamotte), старший исследователь компании SentinelOne, рассказала, что организаторы группировки пока не установлены. Деламотт выдвинула три версии: недовольные бывшие участники TeamPCP, конкурирующая группировка или третья сторона, которая решила создать свои инструменты атаки по образцу TeamPCP. «Сервисы, на которые нацелена PCPJack, во многом совпадают с мишенями декабрьских и январских атак TeamPCP, предшествовавших предполагаемой смене состава группы в феврале-марте», — сообщила Деламотт. Она также отметила, что хакеры атакуют не только системы, скомпрометированные TeamPCP, но и сканируют интернет в поисках открытых сервисов, таких как облачная платформа виртуализации Docker и базы данных MongoDB. Тем не менее в SentinelOne подчеркнули, что группировка сосредоточена преимущественно на вытеснении конкурентов из TeamPCP. Цели участников PCPJack носят исключительно финансовый характер. Они монетизируют украденные учётные данные тремя способами: перепродажей, продажей доступа к скомпрометированным системам и прямым вымогательством у жертв. При этом хакеры не устанавливают программы для майнинга криптовалюты, вероятно потому, что такая стратегия требует больше времени для получения выгоды, считает Деламотт. В ходе некоторых атак злоумышленники используют домены, указывающие на фишинг паролей, а также поддельные сайты технической поддержки, сообщила Деламотт. Даже хакеры устали от нейросетей: их форумы захлестнула ИИ-бурда

07.05.2026 [13:34],

Павел Котов

Хакеры, мошенники и другие киберпреступники стали жаловаться на ИИ-бурду, которая заполонила не только традиционные соцсети, но и закрытые форумы, где они обсуждают кибератаки и другую незаконную деятельность, пишет Wired.

Источник изображения: JC Gellidon / unsplash.com Пользователи хакерских форумов начали жаловаться на то, что администраторы этих ресурсов взимают деньги и пытаются развернуть на платформах функции генеративного искусственного интеллекта. Рядовых пользователей этих ресурсов раздражают вторжение ИИ в их жизнь и огромные объёмы низкокачественных ИИ-материалов, которые публикуются в сообществах. К такому выводу пришли по результатам недавно проведённого исследования (PDF) учёные Эдинбургского университета (Великобритания). Они проанализировали 97 895 посвящённых ИИ переписок с момента запуска ChatGPT в ноябре 2022 до конца минувшего года. Пользователи хакерских ресурсов жалуются на то, что в сообществах публикуются сводки основных концепций кибербезопасности, на количество постов низкого качества и выражают обеспокоенность тем, что ИИ-обзоры в поиске Google снижает число посетителей форумов. На протяжении десятилетий эти форумы и торговые площадки стали платформами для ведения незаконного бизнеса: здесь хакеры обмениваются украденными данными, размещают объявления о своих услугах — и клевещут друг на друга. Несмотря на особую атмосферу этих сообществ и попытки обманывать друг друга, здесь также царит чувство общности. Пользователи нарабатывают себе репутацию, а администрации ресурсов проводят конкурсы. Пользователь одного из таких ресурсов выразил негодование, что другие участники сообщества публикуют сообщения, созданные с помощью ИИ, не тратя времени и сил, чтобы собственными силами написать хотя бы одну или две фразы. Другой указал, что приходит на форум за человеческим общением, а для переписки с ИИ мог бы открыть один из множества других сайтов.

Источник изображения: Philipp Katzenberger / unsplash.com С момента появления ChatGPT интерес к киберпреступной деятельности с использованием ИИ значительно возрос — он оказался востребован как опытными, так и начинающими хакерами. ИИ используется для создания дипфейков, атак с использованием методов социальной инженерии, перевода, написания кода и поиска уязвимостей. Вот только написанные ИИ хакерские продукты вызывают недоверие — у них обнаруживаются слабые места и уязвимости, через которые подчас удаётся раскрыть базовую инфраструктуру хакеров. Одни киберпреступники порой указывают другим, что те только и могут, что пользоваться ИИ. Впрочем, явно негативных эффектов ИИ в хакерском сообществе пока не отмечается: значительного снижения порога входа в «отрасль» пока не произошло, не обнаружено и серьёзных сбоев в работе бизнес-моделей и прочих действий. Чаще всего киберпреступники используют ИИ в областях, которые и без того были в значительной мере автоматизированы: в SEO-мошенничестве, в управлении ботами в соцсетях и в мошеннических схемах на сайтах знакомств. Некоторые хакеры указали, что хотели бы поработать с ИИ, который помогал бы им лучше формулировать мысли и писать грамотнее. Обсуждается идея запуска работающих с помощью ИИ торговых площадок для киберпреступников, но эту идею поддерживают далеко не все — у некоторых сформировалось стойкое предубеждение в отношении ИИ. Браузер Edge выгружает все сохранённые пароли в память в открытом виде — и Microsoft не видит в этом проблемы

06.05.2026 [11:56],

Павел Котов

При запуске браузер Microsoft Edge в открытом виде выгружает в оперативную память все сохранённые пользователем пароли, что значительно упрощает возможность их прочитать или перехватить для хакеров и вредоносного ПО. В Microsoft не стали отрицать существование подобного механизма и не нашли в этом никакой проблемы.

Источник изображения: microsoft.com На нестандартное поведение Microsoft Edge обратил внимание один из пользователей соцсети X. «Edge — единственный из протестированных мной браузеров, который ведёт себя подобным образом. <..> Когда сохраняешь пароли в Edge, браузер расшифровывает все учётные данные при запуске и хранит их в памяти процесса. Это происходит, даже если никогда не посещаешь сайт, на на котором используются эти учётные данные. Если злоумышленник получит административный доступ к серверу удалённых рабочих столов, то сможет получить доступ к памяти всех процессов авторизованных пользователей», — рассказал он. Microsoft Edge основан на платформе Chromium наряду с такими браузерами как Chrome, Brave и Opera — и он единственный из всего семейства, что при запуске выгружает в память все пароли в открытом виде. Chrome, например, делает это только тогда, когда пользователь запрашивает просмотр данных в менеджере паролей или в меню авторизации. В Microsoft, однако, по данному вопросу хранят олимпийское спокойствие. «Безопасность и защита выступают основополагающими принципами Microsoft Edge. Доступ к данным браузера, как описано в сообщении, предполагал бы, что компьютер уже скомпрометирован. При проектировании этой области принимаются решения, учитывающие баланс производительности, удобства в использовании и безопасности, и мы продолжаем проводить проверки на предмет развивающихся угроз. Браузеры получают доступ к данным паролей в памяти, чтобы помочь пользователям быстро и безопасно входить в систему — это ожидаемая функция приложения. Рекомендуем пользователям устанавливать последние обновления безопасности и антивирусное ПО для защиты от угроз», — прокомментировали открытие в Microsoft. Другие словами, софтверный гигант знает об этом механизме работы и не считает его серьёзной проблемой. Компания реализовала его намеренно, чтобы ускорить процесс входа в систему и аутентификацию для конечного пользователя. Исправлять эту схему в Microsoft не намерены — вместо этого компания просто рекомендует устанавливать актуальные средства безопасности. Официальный сайт Daemon Tools уже месяц распространяет заражённый установщик с трояном

06.05.2026 [06:06],

Дмитрий Федоров

«Лаборатория Касперского» обнаружила, что установщики программы DAEMON Tools для монтирования образов дисков заражены вредоносным кодом: пользователи скачивают доверенное программное обеспечение (ПО), а получают скрытую программу удалённого управления системой. Заражённые версии с 12.5.0.2421 по 12.5.0.2434 распространяются с 8 апреля 2026 года и затронули частных лиц и организации более чем в 100 странах.

Источник изображения: blog.daemon-tools.cc Злоумышленники подменили в составе DAEMON Tools три исполняемых файла: DTHelper.exe, DiscSoftBusServiceLite.exe и DTShellHlp.exe. Все три имеют действующую цифровую подпись разработчика — компании AVB Disc Soft, поэтому Windows воспринимает их как доверенные. Файлы запускаются при старте компьютера, и каждый раз активируется скрытый бэкдор — программа удалённого управления. Она обращается к управляющему серверу злоумышленников по доменному имени, которое зарегистрировано за неделю до начала атаки и почти неотличимо от адреса настоящего DAEMON Tools. В ответ сервер передаёт команды для загрузки в систему жертвы дополнительных вредоносных компонентов. Аналитики выявили три типа таких компонентов. На большинстве заражённых машин запускался сборщик информации — программа на платформе .NET, которая отправляет злоумышленникам MAC-адрес сетевой карты, имя хоста, DNS-имя домена, список запущенных процессов, перечень установленного ПО и язык системы. Эти сведения помогают атакующим отобрать наиболее ценные цели. Только на десятке компьютеров затем разворачивался минималистичный бэкдор, который загружает вредоносные файлы, выполняет команды в системной оболочке и запускает дополнительные модули в памяти. Самый сложный вредонос, троян QUIC RAT, был обнаружен лишь у одного российского учебного заведения. Этот вредонос поддерживает семь протоколов связи с управляющим сервером (HTTP, UDP, TCP, WSS, QUIC, DNS и HTTP/3) и способен внедрять вредоносный код в системные процессы notepad.exe и conhost.exe. С 8 апреля специалисты «Лаборатории Касперского» зафиксировали тысячи попыток установки таких вредоносных компонентов. Большинство жертв находилось в России, Бразилии, Турции, Испании, Германии, Франции, Италии и Китае. Около 10 % затронутых систем принадлежат организациям. При этом серьёзный бэкдор обнаружен лишь на десятке компьютеров — в государственных, научных, производственных и розничных организациях России, Беларуси и Таиланда. Такая избирательность подтверждает целевой характер кибератаки, но её цель — кибершпионаж или вымогательство у крупных организаций — пока не ясна. Обнаружение атаки заняло около месяца — это сопоставимо со сроками выявления компрометации приложения 3CX, которую «Лаборатория Касперского» расследовала при участии экспертного сообщества в 2023 году. С начала 2026 года компания расследовала уже четыре подобные атаки: в январе — eScan, в феврале — Notepad++, в апреле — CPU-Z, теперь — DAEMON Tools. Широко используемые и доверенные приложения становятся всё более привлекательным каналом для злоумышленников: одного взлома разработчика достаточно, чтобы вредоносный код одновременно попал на машины тысяч его пользователей. Google повысила вознаграждение за обнаружение эксплойтов в Android до $1,5 млн

05.05.2026 [16:43],

Павел Котов

Google решила пересмотреть программу вознаграждения за обнаружение уязвимостей в ОС Android и браузере Chrome, предложив вознаграждение до $1,5 млн за самые сложные эксплойты. За простые уязвимости, которые теперь обнаруживаются при помощи ИИ, размер вознаграждения решили снизить.

Источник изображения: Denny Müller / unsplash.com Максимальное вознаграждение в размере $1,5 млн компания выплатит за схему атаки с эксплуатацией полной цепочки уязвимостей для чипа безопасности Pixel Titan M2 с сохранением активности — это наиболее сложный сценарий в программе; за те же эксплойты без сохранения активности компания готова заплатить до $750 тыс. За атаку с эксплуатацией цепочки уязвимостей Google Chrome на современных ОС и компьютерах компания выплатит до $250 тыс.; дополнительная премия в $250 тыс. будет выплачена за схему атаки с обходом механизма защиты памяти MiraclePtr. В программе Google Chrome акцент смещается на краткие отчёты с доказательствами ошибок и указанием на важные недоработки — длинные письменные анализы, которые сейчас может генерировать ИИ, компанию не интересуют. В программе для Android приоритетом являются уязвимости ядра Linux применительно к компонентам, которые разрабатывает Google; и прочие уязвимости, если исследователь сможет продемонстрировать работающий эксплойт на Android. В 2025 году Google выплатила 747 обнаружившим уязвимости экспертам $17,1 млн, и это исторический рекорд — общий размер выплат вырос на 40 % по сравнению с 2024 годом. С момента запуска программы в 2010 году сумма премий составила $81,6 млн; в 2026 году, несмотря на сокращение некоторых индивидуальных сумм вознаграждений, компания ожидает дальнейшего увеличения общего размера выплат. Google внедрит «аналог блокчейна» для проверки подлинности приложений и модулей Android

05.05.2026 [16:36],

Павел Котов

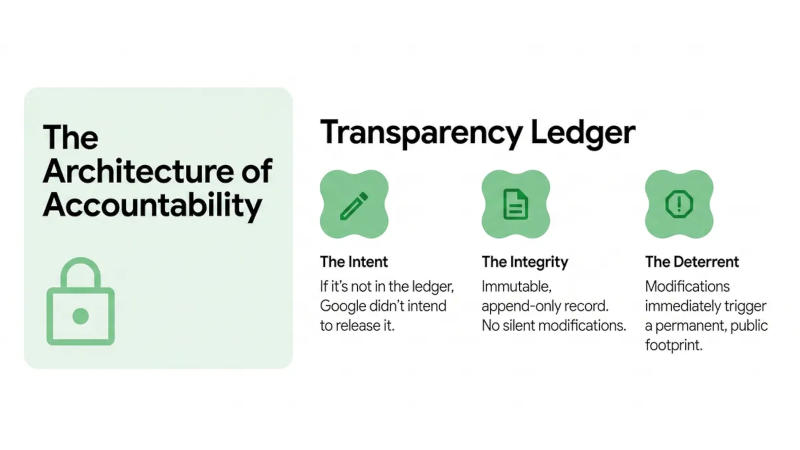

Учитывая, какие объёмы личной информации современный человек доверяет собственному смартфону, приходится прилагать немалые усилия, чтобы обеспечить безопасность данных на устройстве. Один из лучших способов это сделать — устанавливать приложения только из надёжных источников, и в Google решили для этого заручиться поддержкой технологии блокчейна.

Источник изображения: blog.google Традиционно для проверки аутентичности ПО использовались технологии электронной подписи — они призваны гарантировать, что приложения происходят от подлинного источника. Но и это не гарантирует полной защиты: имеющий доступ к ключам подписи злоумышленник теоретически сохраняет возможность нанести ущерб. Поэтому в Google решили прибегнуть к технологии публичного реестра Binary Transparency — своеобразного аналога блокчейна. Технология Binary Transparency дебютировала несколько лет назад и была призвана служить подтверждением подлинности образов прошивки для смартфонов Google Pixel. Идея состоит в создании общедоступных записей об официальных выпусках прошивки Pixel по образцу блокчейна. При загрузке смартфон проверяет цифровую подпись прошивки, а с помощью этой технологии рядовой пользователь может самостоятельно убедиться, что пользуется версией, которую сама Google зарегистрировала как официальную, а не взломанным вариантом, который какой-нибудь злонамеренный разработчик снабдил бэкдором. Это решение будет работать и дальше, и в Google решили добавить два компонента: Binary Transparency для собственных приложений Google и для модулей основной ветки Android. Они обновляются чаще, чем прошивка целиком, и для пользователей не менее важно доверять этим приложениям. Как и раньше, существует общедоступный реестр по образцу блокчейна, в который Google добавляет записи обо всех официальных обновлениях приложений и системных компонентов. После внесения записи в этот реестр отменить её нельзя, что обеспечивает работу журнала одобренных Google выпусков. В реестр попадут только официальные релизы. Это важно, потому что, например, предназначенная для внутреннего употребления альфа-версия приложения может быть подписана обычной цифровой подписью как разработанная Google, но содержать уязвимости, которые можно эксплуатировать. Злоумышленник может попытаться обманом заставить наивного пользователя установить такое приложение, — но теперь его можно проверить и убедиться, что эта версия не получила одобрения, и запускать её не следует. Обновлённая система начала работать с мая, и в дальнейшем Google будет вести учёт каждого официально публикуемого приложения и системного компонента. Инструмент анализа данных на Python на полдня стал вредоносным — он крал ключи и токены

01.05.2026 [15:12],

Павел Котов

Неизвестный киберпреступник загрузил на платформу PyPI модифицированную версию 0.23.3 утилиты elementary-data, предназначенной для мониторинга информации. Вредоносный вариант приложения производит кражу учётных данных: ключей SSH, данных доступа к ресурсам AWS, токенов API и криптовалютных кошельков. Легитимный разработчик удалил скомпрометированный пакет, но тот оставался доступным для широкой аудитории в течение половины дня и, вероятно, успел нанести ущерб.

Источник изображения: Towfiqu barbhuiya / unsplash.com Злоумышленник воспользовался уязвимостью в одном из рабочих процессов GitHub Actions проекта разработки elementary-data. Используя автоматически предоставленный ему GITHUB_TOKEN, он создал запрос на слияние (pull request) легитимного пакета с вредоносным кодом и сумел добиться автоматического выпуска заражённой новой версии пакета. Этот пакет предназначался для сбора широкого спектра конфиденциальных данных: ключей SSH, учётных данных облачных ресурсов Amazon Web Services (AWS), контейнеров Docker и Kubernetes, а также файлов криптовалютных кошельков, в том числе Bitcoin, Litecoin, Dogecoin и Ethereum. Украденные данные компилировались в файл trin.tar.gz и отправлялись на подконтрольный злоумышленнику сервер. Киберпреступник воспользовался свежезарегистрированной учётной записью GitHub, 25 апреля в 2:20 мск загрузил в проект вредоносную версию elementary-data на PyPI, а в 2:24 загрузил в GitHub Container Registry заражённый образ Docker с этим пакетом, расширив тем самым вектор вредоносной кампании. Администраторы проекта Elementary удалили вредоносные файлы только в 13:45 того же дня, то есть более чем через 11 часов, и заменили пакет очищенной версией elementary-data 0.23.4. Связанные с ним пакет Elementary dbt, ресурсы Elementary Cloud и другие версии самого проекта в ходе инцидента не пострадали, сообщили разработчики. Пользователям, установившим заражённую версию elementary-data 0.23.3, настоятельно рекомендуется удалить её и заменить безопасным вариантом 0.23.4. Необходимо также удалить файлы кеша и файл-маркер «.trinny-security-update» вредоносного пакета — если этот файл присутствует в системе, значит, вредонос в ней запускался. Разработчики Elementary обновили токен публикации PyPI, токен GitHub, учётные данные GitHub Container Registry, удалили уязвимый рабочий процесс GitHub Actions и проверили все остальные. |