|

Опрос

|

реклама

Быстрый переход

Опасная уязвимость обнаружена в большинстве дистрибутивов Linux: 732 байта кода откроют любому root-права

30.04.2026 [10:39],

Павел Котов

Разработчики основанного на алгоритмах искусственного интеллекта средства безопасности Xint Code обнаружили в ядре Linux и, соответственно, в большинстве популярных дистрибутивов опасную уязвимость, которая получила название Copy Fail и номер CVE-2026-31431. Эксплуатируя эту уязвимость, любой пользователь без особых привилегий может получить права администратора (root) практически на любом сервере или ПК под управлением Linux. Для этого достаточно кода размером всего 732 байта на Python.

Источник изображения: AltumCode / unsplash.com Уязвимость Copy Fail связана с тем, как Linux работает с файлами — ОС не считывает данные жёсткого или твердотельного диска при каждом обращении к файлу, а записывает его содержимое в особую область оперативной памяти — страничный кеш (Page Cache), который разбивается на фрагменты (страницы) размером по 4 кбайт. Этот кеш является общим для всей системы — даже если речь идёт о процессах внутри контейнеров Docker на серверах, обращение идёт к одному и тому же кешу. Для эксплуатации уязвимости используется программа su (Switch User или Substitute User), которая позволяет обычному пользователю получить права администратора, введя его пароль, поэтому она является излюбленной целью для хакеров. Скрипт, который требует наличия в системе Python 3.10 и более поздних версий и имеет размер всего 732 байта, позволяет изменить всего четыре байта внутри программы su или любой другой, причём обращение он производит не к соответствующему файлу на диске, а к её копии в страничном кеше оперативной памяти — и её выполнение производится с правами root. Это оказалось возможным за счёт трёх особенностей Linux: интерфейса AF_ALG, который позволяет обращаться к криптографическим алгоритмам в ядре Linux; функции splice(), которая позволяет производить обращение к ядру ОС из страничного кеша любого файла, если пользователь имеет право хотя бы читать этот файл; а также алгоритма authencesn в системе защищённых сетевых соединений IPsec, который во время работы использует часть выделенной ему памяти в качестве «черновика» и как раз записывает вышеупомянутые четыре байта прямо в страницы кеша su. Сам файл данной программы на диске остаётся нетронутым, поэтому средства защиты этого изменения не замечают. Опасность предложенной схемы в том, что она не требует особых условий и срабатывает с первого раза; один актуальный для всех дистрибутивов скрипт действует скрытно и остаётся незамеченным; наконец, атакующий имеет возможность выйти за пределы контейнеров Docker или Kubernetes на уровень сервера. Чтобы устранить эту уязвимость, выявившие её специалисты разработали патч, отменяющий одну из оптимизаций Linux, выпущенную ещё в 2017 году. При его установке фрагменты страничного кеша перестают попадать в область памяти, доступную для записи. Администраторам систем под Linux рекомендуется оперативно обновить ядро системы до последней доступной версии; в качестве временного решения можно также отключить опасный модуль algif_aead в интерфейсе AF_ALG. Случайный баг в коде вируса-вымогателя Vect превратил его в истребитель файлов

29.04.2026 [16:17],

Анжелла Марина

Специалисты по кибербезопасности выявили критическую ошибку в новом вирусе-вымогателе Vect, которая делает восстановление данных невозможным. Из-за программного бага вредонос безвозвратно уничтожает файлы размером более 128 кбайт, лишая жертв шанса на расшифровку даже после выплаты выкупа.

Источник изображения: xAI Согласно данным Check Point Research, на которые сослался Tom's Hardware, вирус, запущенный в декабре 2025 года, фактически работает как «вайпер» (необратимое уничтожение данных) из-за некорректного алгоритма шифрования. Программа разбивает крупные файлы на части и сохраняет проверочные значения в единый буфер, где каждое новое значение перезаписывает предыдущее. В итоге у пользователя остаётся ключ только для последнего фрагмента данных, что делает полную дешифровку технически невыполнимой операцией. Низкое качество кода натолкнуло исследователей на мысль, что вымогатель был создан с помощью инструментов искусственного интеллекта или на базе устаревших исходников. В частности, в программе обнаружены неработающие функции маскировки и ошибки в распределении нагрузки на процессор, которые, по мнению экспертов, указывают на использование вайб-кодинга (vibe coding). Подобные ошибки в ПО уже встречались в практике крупных хакерских групп в текущем году. Ранее вирус Nitrogen лишился возможности дешифровки данных из-за случайной замены части публичных ключей нулями. В обоих случаях невнимательность разработчиков привела к ситуации, когда даже при наличии приватного ключа вернуть доступ к информации невозможно. Несмотря на внутренние баги, создатели Vect позиционируют свой продукт как высокотехнологичный инструмент для использования в качестве бизнес-модели «вымогательство как услуга» (Ransomware-as-a-Service, RaaS). Программа обладает кроссплатформенностью и способна атаковать системы на базе Windows, Linux и виртуальные машины ESXi. Группировка уже наладила партнёрские отношения с другими киберпреступниками, включая TeamPCP, и активно расширяет свою сеть аффилиатов через теневые форумы. Специалисты из Check Point Research предупреждают, что текущие ошибки в коде не повод игнорировать угрозу в долгосрочной перспективе хотя бы из-за того, что создатели Vect демонстрируют понимание структуры эффективного вымогателя и обладают готовой системой распространения вируса. В будущем они могут выпустить обновлённую версию ПО, где все выявленные баги будут исправлены, что сделает их атаки значительно более результативными. ИИ стал оружием хакеров: кибератаки стали быстрее и сложнее

20.04.2026 [18:33],

Владимир Мироненко

Стремительное внедрение ИИ расширило возможности киберпреступников для совершения хакерских атак. Согласно исследованию, проведённому по заказу финансовой и риск-консалтинговой компании Kroll, 76 % организаций за последние два года столкнулись с инцидентами безопасности, связанными с использованием ИИ-приложений или ИИ-моделей.

Источник изображения: Kevin Ku/unsplash.com Также использование ИИ упростило злоумышленникам проведение атак и применение методов социальной инженерии, например с помощью поддельных телефонных звонков или дипфейк-видео. Финансовые учреждения, являясь основой современной экономики, стали очевидной целью для злоумышленников. Обладая большими финансовыми резервами и обширными базами данных о клиентах, они являются привлекательной целью для киберпреступников, рассчитывающих на возможность получить выкуп в случае успешных атак с использованием программ-вымогателей. В связи с этим компании в сфере финансовых услуг наращивают усилия по укреплению защиты от растущей угрозы киберпреступности, стремясь обезопасить своих клиентов, клиентов и себя от дорогостоящих взломов и репутационного ущерба. Такие банки, как JPMorgan Chase, Lloyds Banking Group и Santander, принимают меры для обеспечения безопасности своих систем в условиях растущего числа кибератак. «Время, необходимое для обнаружения и использования уязвимостей, резко сокращается», — говорит Патрик Опет (Patrick Opet), директор по информационной безопасности JPMorgan. Согласно индексу угроз IBM X-Force 2025, на финансовый и страховой секторы пришлось 27 % всех инцидентов в сфере безопасности в 2025 году, что является вторым по величине показателем среди всех отраслей. В связи с быстро меняющейся ситуацией финансовые организации укрепляют защиту, чтобы противостоять угрозам безопасности. Например, Томас Харви (Thomas Harvey), главный специалист по информационной безопасности Santander UK, сообщил на саммите FT по киберустойчивости в декабре, что для снижения рисков компания регулярно проводит аудит своих партнёров. «У нас есть множество пунктов, касающихся кибербезопасности, которые мы оговариваем. Мы проводим различные оценки кибербезопасности в процессе внедрения, и у нас есть инструменты мониторинга, которые отслеживают внешнее состояние нашей цепочки поставок на случай изменений», — сказал он. Патрик Опет сообщил, что банк начал изучать, как поставщики защищают свои системы. «По сути, мы собираем информацию обо всех наших поставщиках, чтобы выявить слабые места в их инфраструктуре или признаки потенциальной угрозы», — рассказал он. Тем, кто пренебрегает защитой, банк направил в 2025 году предупреждение, что прекратит с ними сотрудничество, если они не изменят подход. В свою очередь, Lloyds разработал Global Correlation Engine — инструмент на основе ИИ, который помогает выявлять угрозы и уменьшать количество ложных срабатываний — действий, ошибочно идентифицируемых как вредоносные. Регулирующие органы, такие как Банк Англии и Управление по финансовому регулированию и надзору Великобритании (FCA), советуют участникам финансового сектора сосредоточиться на повышении отказоустойчивости, чтобы системы можно было быстро восстановить в случае атаки. В связи с этим некоторые организации обратились за помощью к бывшим хакерам, которые лучше знают ход мыслей атакующих. Есть также компании, такие как группа The Hacking Games, созданная в 2023 году, которые предоставляют услуги белых хакеров, позволяя выявить бреши в безопасности. OpenAI представила GPT-5.4-Cyber — передовую ИИ-модель для защиты от киберугроз

15.04.2026 [12:13],

Владимир Фетисов

Компания OpenAI анонсировала ИИ-модель GPT-5.4-Cyber. Как и в случае Anthropic Claude Mythos, новинка не предназначена для публичного использования. Вместо этого она ориентирована на поиск уязвимостей и защиту от разного рода киберугроз.

Источник изображения: Unsplash, Levart_Photographer OpenAI заявила, что GPT-5.4-Cyber создана для того, чтобы подготовить почву к появлению более мощных ИИ-моделей позднее в этом году. «Готовясь к появлению более мощных моделей OpenAI в ближайшие месяцы, мы дорабатываем наши алгоритмы специально для обеспечения вариантов их использования в сфере кибербезопасности, начиная с сегодняшнего дня с варианта GPT-5.4, обученного для работы в условиях с возможным возникновением киберугроз», — говорится в сообщении OpenAI. Доступ к GPT-5.4-Cyber ограничен «самым высоким уровнем» пользователей, которые готовы сотрудничать с OpenAI для аутентификации в качестве специалистов в сфере кибербезопасности. В компании такие ограничения объяснили тем, что новый алгоритм был доработан специально для применения в сфере информационной безопасности и имеет меньше ограничений в плане функциональности, чем стандартная версия алгоритма. «Разработанная нами версия GPT-5.4 снижает порог отказов для легитимной работы в сфере кибербезопасности и открывает новые возможности для продвинутых защитных рабочих процессов, включая реверс-инжиниринг бинарных файлов, за счёт чего специалисты могут анализировать скомпилированное программное обеспечение на предмет наличия вредоносного кода, уязвимостей и надёжности системы безопасности без необходимости доступа к его исходному коду», — говорится в сообщении OpenAI. Компания уже начала ограниченное развёртывание GPT-5.4-Cyber среди проверенных поставщиков услуг в сфере ИБ-безопасности, организаций и исследователей. Индивидуальные пользователи для доступа к алгоритму должны подтвердить свою личность на сайте OpenAI, тогда как предприятия могут запросить доступ через менеджера OpenAI. Злоумышленники похитили данные о бронированиях клиентов Booking.com — пострадавших уже известили

13.04.2026 [20:15],

Сергей Сурабекянц

В воскресенье вечером платформа онлайн-бронирования Booking.com сообщила, что «неуполномоченные третьи стороны» получили доступ к информации о бронировании клиентов. По словам компании, ситуация «сейчас под контролем», а «пострадавшие гости» проинформированы. Некоторые клиенты Booking.com подтвердили получение электронных писем от компании о возможной утечке данных.

Источник изображений: unsplash.com В опубликованном сообщении говорится, что Booking.com «недавно заметил подозрительную активность», которая «затрагивает ряд бронирований». Начатое расследование возможной утечки показало, что неуполномоченные лица могли просмотреть «данные бронирования, имя или имена, адреса электронной почты и физические адреса», а также «номера телефонов, связанные с бронированием, и любую другую информацию, которой вы могли поделиться с местом размещения». Информация о том, когда произошёл взлом и сколько человек могло пострадать, отсутствует. Сервис Booking.com пока не ответил на журналистские запросы по этому поводу. Google внедрила сквозное шифрование в Gmail на Android и iOS, но не для всех

10.04.2026 [17:51],

Николай Хижняк

Компания Google сообщила, что функция сквозного шифрования Gmail (E2EE) теперь доступна на всех устройствах Android и iOS, что позволяет корпоративным пользователям работать с электронной корреспонденцией без дополнительных инструментов.

Источник изображений: Bleeping Computer Начиная с этой недели зашифрованные сообщения будут доставляться в виде обычных электронных писем в почтовые ящики получателей Gmail, если они используют одноимённое приложение. Получатели, у которых нет мобильного приложения Gmail и которые пользуются другими почтовыми сервисами, могут читать их в веб-браузере, независимо от используемого устройства и сервиса. «Впервые пользователи могут создавать и читать сообщения с E2EE непосредственно в приложении Gmail на Android и iOS. Нет необходимости загружать дополнительные приложения или использовать почтовые порталы. Пользователи с лицензией Gmail E2EE могут отправлять зашифрованные сообщения любому получателю, независимо от того, какой адрес электронной почты у получателя. Этот запуск сочетает высочайший уровень конфиденциальности и шифрования данных с удобством работы для всех пользователей, позволяя использовать простую зашифрованную электронную почту для всех клиентов, от малого бизнеса до предприятий государственного сектора», — сообщила Google. Функция E2EE-шифрования активируется для всех пользователей client-side encryption (CSE) с лицензиями Enterprise Plus и дополнением Assured Controls или Assured Controls Plus после того, как администраторы включат клиенты Android и iOS в интерфейсе администратора CSE через консоль администратора. Чтобы отправить сквозное зашифрованное сообщение, пользователи Gmail должны включить опцию «Дополнительное шифрование», нажав на значок замка при написании сообщения. В октябре прошлого года Google также объявила, что пользователи Gmail Enterprise могут отправлять зашифрованные электронные письма получателям любого почтового сервиса или платформы. Функция сквозного шифрования Gmail (E2EE) основана на техническом управлении client-side encryption (CSE), которое позволяет организациям Google Workspace использовать ключи шифрования, находящиеся под их контролем и хранящиеся за пределами серверов Google, для защиты конфиденциальных документов и электронной почты. Таким образом, сообщения и вложения шифруются на стороне клиента перед отправкой на серверы Google, что помогает соответствовать нормативным требованиям, таким как суверенитет данных, HIPAA и экспортный контроль, гарантируя, что Google и третьи лица не смогут прочитать какие-либо данные. Шифрование Gmail CSE было представлено в веб-версии Gmail в декабре 2022 года и первоначально было развёрнуто в качестве бета-версии для «Google Диска», Google Docs, Sheets, Slides, Google Meet и Google Calendar. В феврале 2023 года CSE стало доступно для клиентов Google Workspace Enterprise Plus, Education Plus и Education Standard. Компания начала внедрять свою новую модель сквозного шифрования (E2EE) в бета-версии для корпоративных пользователей Gmail в апреле 2025 года. Хакеры взломали китайский суперкомпьютер и украли 10 Пбайт секретных данных, включая схемы ракет и военные исследования

09.04.2026 [11:48],

Павел Котов

Некий хакер взломал принадлежащий китайским властям суперкомпьютер и, сохраняя доступ к нему в течение полугода, незаметно для его администраторов похитил из системы 10 петабайтов секретных данных, в том числе документы министерства обороны и схемы ракет.

Источник изображения: Arif Riyanto / unsplash.com Данные были похищены из Национального суперкомпьютерного центра в Тяньцзине, который предлагает услуги более чем 6000 клиентам по всему Китаю, в том числе научным и оборонным ведомствам. Хакер выложил под псевдонимом FlamingChina в Telegram образцы похищенных документов — по его словам, они включают материалы исследований в области аэрокосмической техники, военного направления, биоинформатики, моделирования термоядерного синтеза и многого другого. Информация принадлежит ведущим организациям страны, в том числе Китайской корпорации авиационной промышленности, Китайской корпорации коммерческого самолётостроения и Национальному университету оборонных технологий. За несколько тысяч долларов предлагается ограниченный предварительный обзор набора данных, стоимость полного доступа к ним исчисляется сотнями тысяч долларов — оплата принимается в криптовалюте. В образцах данных приводятся документы на китайском языке с пометкой «секретно», технические файлы, анимированные симуляции, а также изображения военной техники, включая ракеты и бомбы. Материалы в целом соответствуют тому, что предполагается обнаружить в суперкомпьютерном центре — большинству его клиентов нет смысла строить и поддерживать собственную инфраструктуру суперкомпьютера, считают эксперты. Центр в Тяньцзине открылся в 2009 году и был первым в своём роде в Китае, сейчас подобные работают также в Гуанчжоу, Шэньчжэне и Чэнду. Учитывая объём похищенных данных, изучить эти материалы под силу разве что государственным разведслужбам недружественных Китаю государств, потому что только у них могут быть достаточные ресурсы для этого. Хакер сообщил, что получил доступ к суперкомпьютеру в Тяньцзине через скомпрометированный VPN-домен. Осуществив взлом, он развернул ботнет — сеть систем, которые смогли проникнуть в сеть, извлечь, загрузить и сохранить данные. Скачивание 10 Пбайт данных заняло около шести месяцев. Распределив задачу по большому числу систем одновременно, злоумышленник снизил угрозу обнаружения: у администраторов было меньше шансов зафиксировать небольшие объёмы данных, передаваемых из системы одновременно, тогда как большой поток информации, передаваемый в одно место, привлёк бы внимание. Инцидент указывает на уязвимость технологической инфраструктуры Китая, и власти страны признают это проблему, отмечают эксперты. Сейчас Китай стремится повышать надёжность средств киберзащиты. «Скрыть мою почту» не гарантирует анонимность — Apple раскрыла пользователя полиции

28.03.2026 [11:01],

Владимир Мироненко

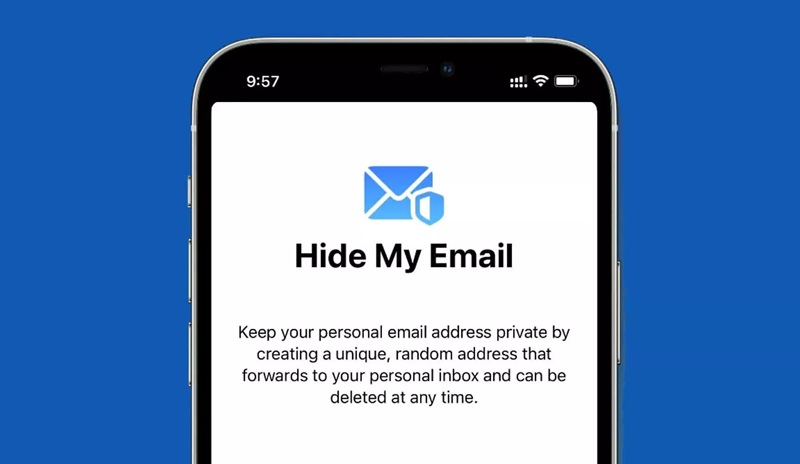

Apple предоставила по запросу следствия информацию, позволившую отследить отправителя угроз кантри-певице Алексис Уилкинс (Alexis Wilkins), использовавшего функцию «Скрыть мою электронную почту» для того, чтобы скрыть свой реальный электронный адрес, сообщил ресурс Techspot.

Источник изображения: Techspot Хотя этот шаг соответствует давней практике Apple в области соблюдения нормативных требований, дело отражает существующие ограничения анонимности в рамках опции iCloud+ «Скрыть мою электронную почту», отметил ресурс. Сообщается, что в ходе допроса Олден Рамл (Alden Ruml) признался в отправке электронного письма с угрозами. По его словам, такую реакцию повлекла за собой статья в прессе о том, что для обеспечения личной безопасности Алексис Уилкинс была выделена охрана ФБР. Предположительно, речь идёт о публикации газеты The New York Times, в которой сообщается о приказе шефа ФБР Каша Пателя (Kash Patel) федеральным агентам сопровождать его девушку по делам и на мероприятия. Функция Apple «Скрыть мою электронную почту» позволяет подписчикам iCloud+ создавать случайные псевдонимы для пересылки электронных писем, обеспечивая конфиденциальность своих адресов электронной почты. С её помощью генерируются случайные, одноразовые адреса электронной почты, с которых сообщения автоматически пересылаются в реальный почтовый ящик. Это позволяет пользователям избегать раскрытия своего e-mail при регистрации в сервисах, подписке на рассылки или отправке сообщений в интернете. Хотя функция «Скрыть мою электронную почту» может защитить личность пользователя в обычных цифровых взаимодействиях, этот случай демонстрирует, что анонимность заканчивается, когда власти направляют действительный юридический запрос, отметил Techspot. «Базис» представляет Basis Dynamix Enterprise с расширенной поддержкой отечественных СХД и новыми возможностями SDN

24.03.2026 [09:00],

Сергей Карасёв

Компания «Базис», лидер российского рынка ПО управления динамической инфраструктурой, объявляет о выпуске версии 4.5 платформы серверной виртуализации Basis Dynamix Enterprise. Обновление расширяет возможности экосистемы «Базиса» за счёт более глубокой интеграции платформы с решением для управления программно-определяемыми сетями Basis SDN, улучшает совместимость Basis Dynamix Enterprise с отечественными системами хранения данных, а также предлагает ряд инструментов для повышения производительности и автоматизации управления динамической ИТ-инфраструктурой. Всего релиз 4.5 включает более 90 улучшений и дополнений, направленных на расширение возможностей платформы и повышение удобства работы с ней. Расширение поддержки отечественных систем хранения данныхОдним из ключевых направлений развития Basis Dynamix версии 4.5.0 стало расширение совместимости с российскими СХД. Появилась поддержка СХД uStor, которая охватывает полный набор операций: создание и управление дисками, работу с образами и снапшотами, презентацию и депрезентацию дисков на вычислительные узлы. Помимо этого, платформа теперь поддерживает работу с СХД YADRO TATLIN.UNIFIED, версия ПО 3.2; обратная совместимость с предыдущими версиями прошивки Tatlin при этом сохранена. В результате заказчики получают большую свободу выбора оборудования при проектировании импортонезависимой инфраструктуры и дополнительный комфорт при работе с этим оборудованием средствами платформы. Эффективное использование дискового пространстваВ релизе 4.5 реализована поддержка unmap для дисков виртуальных машин. Теперь когда виртуальная машина удаляет файлы, освободившееся пространство не просто помечается как свободное внутри гостевой ОС, а возвращается обратно в систему хранения данных. Это позволяет более рационально использовать ёмкость СХД, что особенно актуально для организаций с большим парком виртуальных машин и при работе с тонкими (thin-provisioned) дисками. Развитие интеграции с программно-определяемыми сетямиВерсия 4.5 развивает нативную интеграцию платформы Basis Dynamix Enterprise с решением для организации программно-определяемых сетей Basis SDN и предлагает обновлённый набор сетевых функций. В частности, при создании виртуальных машин теперь можно автоматически подключать сетевые сегменты SDN с созданием логических портов — это упрощает сетевую настройку и сокращает количество ручных операций для администраторов. Автоматизация управления узламиBasis Dynamix 4.5 получила механизм автоматической смены статуса физического узла с «На обслуживании» на «Работает» — соответствующая настройка появилась на странице «Физические узлы» интерфейса платформы. Вместе с хостом автоматически запускаются размещённые на нём виртуальные машины, которые были привязаны к нему в момент получения хостом статуса «На обслуживании». Функция доступна как для отдельных узлов, так и для целых зон, что упрощает обслуживание крупных инсталляций. Другие улучшенияПомимо вышеперечисленного, в Basis Dynamix 4.5.0 реализован ряд небольших, но важных улучшений, которые повышают удобство администрирования платформы. Появился механизм Watchdog для автоматического восстановления зависших виртуальных машин, добавлена поддержка режима Cache Write Through для повышения производительности дисковой подсистемы, упрощена процедура первоначальной установки благодаря минимальному конфигурационному файлу, а спецификация API платформы обновлена до OpenAPI 3.1.0. «Одной из важнейших задач в рамках развития нашей флагманской платформы Basis Dynamix Enterprise является поддержание её совместимости с актуальным инфраструктурным оборудованием и ПО. Это касается в том числе и нашего собственного решения для организации программно-определяемых сетей Basis SDN, которое успешно работает в тестовых средах заказчиков и быстро развивается с учётом их пожеланий. Нашей целью является не просто поддержка отечественных систем хранения данных, инструментов резервного копирования или других решений. Мы хотим дать заказчику возможность построить на базе Basis Dynamix Enterprise полностью импортонезависимую динамическую ИТ-инфраструктуру, не ограничивая его при этом в выборе поставщиков "железа" или программных продуктов», — отметил Дмитрий Сорокин, технический директор компании «Базис». ИИ-модель Anthropic Claude обнаружила 22 уязвимости в Mozilla Firefox за две недели — из них 14 весьма серьёзны

09.03.2026 [11:52],

Владимир Мироненко

Всего за две недели ИИ-модель Claude Opus 4.6 компании Anthropic обнаружила 22 уязвимости в браузере Mozilla Firefox, что больше, чем было выявлено за любой отдельный месяц 2025 года, сообщил The Wall Street Journal. Всего за этот период было выявлено более 100 ошибок, приводящих к сбоям, включая указанные баги. «ИИ позволяет обнаруживать серьёзные уязвимости безопасности с очень высокой скоростью», — отметили исследователи.

Источник изображения: Anthropic Для того, чтобы обнаружить первую уязвимость, ИИ-модели потребовалось всего 20 минут. Из выявленных за две недели уязвимостей 14 были отнесены к уязвимостям высокой степени серьёзности, что составляет почти пятую часть от 73 уязвимостей такого уровня в Firefox, которые Mozilla исправила в 2025 году. Большинство ошибок были исправлены в Firefox 148, версии браузера, вышедшей в феврале этого года, хотя некоторые исправления пришлось отложить до следующего релиза. Сообщается, что команда Anthropic выбрала для проверки Firefox, потому что это «одновременно сложный код и один из самых хорошо протестированных и безопасных проектов с открытым исходным кодом в мире». Оказалось, что ИИ-модель гораздо эффективнее в поиске ошибок, чем в их эксплуатации. Когда исследователи Anthropic предложили Claude разработать эксплойт-код на основе выявленных багов, ИИ-модель создала всего два работающих эксплойта, которые сработали на тестовой версии браузера, но в реальном мире они были бы остановлены другими механизмами безопасности Firefox, сообщил Логан Грэм (Logan Graham), глава подразделения Frontier Red Team Anthropic, занимающегося оценкой рисков Claude. Вместе с тем эксперты по безопасности говорят, что скорость, с которой ИИ-системы находят ошибки в программах и превращают их в код для атак, меняет способы защиты организаций. «Нынешние методы киберзащиты не способны справиться со скоростью и частотой происходящего», — заявил Гади Эврон (Gadi Evron), генеральный директор компании Knostic, занимающейся кибербезопасностью с использованием ИИ. Вирусы научились напрямую обращаться к ИИ в реальном времени во время кибератак

13.02.2026 [15:17],

Павел Котов

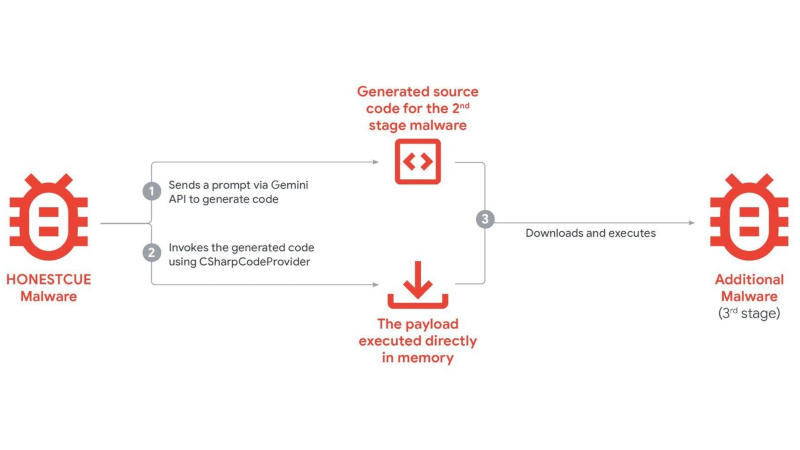

Киберпреступники теперь не просто предаются случайным экспериментам с искусственным интеллектом в ходе кибератак, а используют его в качестве штатного инструмента, к которому регулярно производятся обращения со стороны вредоносного ПО. Об этом предупредили эксперты Google Threat Intelligence Group.

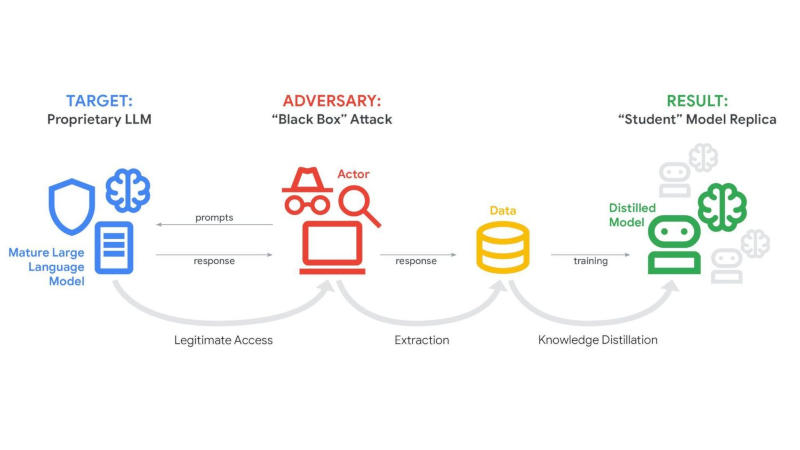

Источник изображений: cloud.google.com/blog Некоторые семейства вредоносного ПО совершают прямые вызовы к ИИ-помощнику Gemini при совершении кибератак, обратили внимание исследователи в области кибербезопасности из Google. Вредоносы динамически направляют запросы на генерацию кода у модели при выполнении определённых задач, что позволяет не включать соответствующие фрагменты в основной код. Так, вредоносы семейства HONESTCUE отправляли запросы на генерацию кода C#, который выполнялся в цепочке атак. Логика выносится за пределы статического бинарного файла, что усложняет традиционные методы обнаружения по сигнатурам или поведенческим индикаторам.  Ещё один тип атак — попытки копирования моделей ИИ через дистилляцию. Злоумышленники отправляют моделям большие объёмы структурированных запросов, чтобы скопировать её поведение, шаблоны ответов и внутреннюю логику. Систематически анализируя выходные данные, злоумышленники с некоторой точностью воспроизводят возможности закрытых моделей ИИ, обучая альтернативные системы и не неся при этом затрат на разработку и инфраструктуру, связанных с разработкой с нуля. Google удалось выявить и пресечь кампании, связанные с большими объёмами запросов, направленных на извлечение знаний из моделей Gemini. Активно повышается частота использования ИИ у хакерских группировок, действующих при поддержке правительств. ИИ используется в разведке, изучении уязвимостей, разработке скриптов и генерации фишингового контента. Модели генеративного ИИ оказываются полезными в создании убедительных приманок, отладке фрагментов вредоносного кода и ускорении технических исследований против целевых систем. Киберпреступники изучают возможности агентного ИИ — он может разрабатываться для выполнения многоэтапных задач с минимальным участием человека, то есть будущие вредоносы, вероятно, получат элементы самостоятельного принятия решений. На практике такие средства пока не используются — они дополняют, но не заменяют живых операторов. Сайт-двойник 7-Zip десять дней заражал пользователей — вредонос подменял ссылки с задержкой

12.02.2026 [18:13],

Павел Котов

При установке ОС большинство пользователей, практически не задумываясь, устанавливает архиваторы, такие как 7-Zip, PeaZip или WinRAR. Но легко попасть в ловушку, по недосмотру загрузив исполняемый файл из неофициального источника — так и происходило в течение десяти дней с сайтом 7-zip.com.

Источник изображения: Xavier Cee / unsplash.com Официальный сайт проекта 7-Zip доступен только по адресу 7-zip.org. К сожалению, проекты бесплатного ПО часто сопровождаются сайтами-подражателями — они занимают достаточно высокие места в поисковиках, получают клики и зарабатывают деньги на рекламе. Так было и с 7-zip.com, но с 12 по 22 января этот сайт предоставлял ссылки для скачивания вредоносных исполняемых файлов. Перенаправление ссылок было реализовано довольно хитрым образом. При переходе на сайт 7-zip.com пользователь видел обычные ссылки на скачивание официальных исполняемых файлов на 7-zip.org. Но примерно через 20–30 секунд срабатывал скрипт, подменяющий ссылки, и пользователи скачивали уже заражённые файлы. Из-за этого базовые автоматизированные утилиты сканирования сайтов видели чистую ссылку, и ресурс не помечался как вредоносный. Устанавливаемый с архиватором вредонос поднимал на компьютере жертвы прокси-сервер, превращая его в звено удалённо управляемого ботнета. В результате киберпреступники могли осуществлять свою деятельность через него и скрывать своё происхождение. Трудно сказать, была ли это осознанная альтернатива владельцев сайта-подражателя — едва ли они рассчитывали и далее зарабатывать на рекламе, когда ресурс помечен как распространяющий вредоносное ПО. Вывод очевиден: всегда рекомендуется загружать ПО из официальных источников, и всегда следует выяснять, какой из источников является официальным. Осенью в Substack произошла утечка данных пользователей — обнаружили её только в феврале

05.02.2026 [17:17],

Владимир Мироненко

В популярном сервисе Substack, позволяющем блогерам и журналистам создавать контент и отправлять его напрямую подписчикам по электронной почте, прошлой осенью произошла утечка данных, которую удалось обнаружить лишь 3 февраля. Глава Substack Крис Бест (Chris Best) заверил пользователей, что их конфиденциальная информация не пострадала.

Источник изображения: Kevin Horvat/unsplash.com «3 февраля мы обнаружили признаки проблемы в наших системах, которая позволила неавторизованной третьей стороне получить доступ к ограниченным данным пользователей без разрешения, включая адреса электронной почты, номера телефонов и другие внутренние метаданные», — сообщил в электронном письме Бест, отметив, что «нет доказательств того, что эта информация используется не по назначению», и призвав пользователей «проявлять особую осторожность с любыми подозрительными электронными письмами или текстовыми сообщениями», которые те получают. Бест выразил сожаление по поводу происшедшего. «Мы серьезно относимся к своей ответственности за защиту ваших данных и вашей конфиденциальности, и в данном случае мы не справились с этой задачей», — отметил он в электронном письме. Вместе с тем Substack утверждает, что проблема безопасности устранена. По словам компании, в настоящее время проводится полное расследование случившегося, а также укрепляются системы, чтобы предотвратить подобные инциденты в дальнейшем. Европа разогнала отказ от американских цифровых сервисов и ПО

04.02.2026 [15:08],

Владимир Мироненко

По всей Европе правительства и учреждения стремятся сократить использование цифровых сервисов американских технологических компаний, переходя на отечественные или бесплатные альтернативы в связи с опасениями по поводу чрезмерной зависимости от неевропейских технологий и стремлением к суверенитету, пишет AP.

Источник изображения: Juanjo Jaramillo/unsplash.com Также существуют опасения, что под давлением администрации Дональда Трампа (Donald Trump) гиганты Кремниевой долины могут быть вынуждены ограничить доступ к своим сервисам. Они усилились после того, как в связи с санкциями администрации Трампа Microsoft заблокировала электронную почту прокурора Международного уголовного суда (МУС) Карима Хана (Karim Khan). Microsoft утверждает, что поддерживала связь с МУС «на протяжении всего процесса, который привёл к отключению ее представителя, находящегося под санкциями, от услуг Microsoft. Компания ни в коем случае не прекращала и не приостанавливала предоставление услуг МУС». Тем не менее, это не развеяло опасения по поводу «аварийного выключателя», который крупные технологические компании могут использовать для отключения услуг по своему усмотрению. В ходе недавнего Всемирного экономического форума в Давосе (Швейцария) представитель Европейской комиссии по вопросам технологического суверенитета Хенна Вирккунен (Henna Virkkunen) заявила, что зависимость Европы от других может быть использована против ЕС. «Именно поэтому так важно, чтобы мы не зависели от одной страны или одной компании, когда речь идёт о важнейших областях нашей экономики или общества», — сказала она, не называя конкретных стран и организаций. В прошлом году федеральная земля Шлезвиг-Гольштейн (Германия) перевела 44 тыс. почтовых ящиков сотрудников с Microsoft на почтовую программу с открытым исходным кодом. Она также перешла с системы обмена файлами SharePoint от Microsoft на Nextcloud, платформу с открытым исходным кодом. Кроме того, обсуждается возможность замены Windows на Linux, а телефонов и видеоконференцсвязи — на системы с открытым исходным кодом. «Мы хотим стать независимыми от крупных технологических компаний и обеспечить цифровой суверенитет», — заявил министр цифровизации Дирк Шрёдтер (Dirk Schrödter). Французский город Лион заявил в прошлом году о переходе на бесплатное офисное программное обеспечение с софта Microsoft. Правительство Дании и города Копенгаген и Орхус также тестируют программное обеспечение с открытым исходным кодом. В Австрии военные перешли на программный пакет LibreOffice, аналог Word, Excel и PowerPoint из Microsoft 365. Они выразили обеспокоенность тем, что Microsoft переносит хранение файлов в облако — стандартная версия LibreOffice не является облачной. Некоторые итальянские города и регионы внедрили упомянутое программное обеспечение несколько лет назад, сообщил представитель Document Foundation. По его словам, тогда это было связано с отсутствием необходимости платить за лицензии на программное обеспечение. Теперь главная причина заключается в том, чтобы избежать привязки к проприетарной системе. «Лаборатория Касперского» показала сценарии потенциальных цифровых угроз будущего

29.01.2026 [20:06],

Андрей Крупин

По мере развития цифровых систем возникают риски, которые выходят за рамки традиционных киберугроз. «Лаборатория Касперского» представила сценарии возможных событий, которые в перспективе могут существенно изменить сферу IT-безопасности и повлиять на жизнь общества.

Источник изображения: Kevin Ku / unsplash.com Атаки на NTP-серверы. Практически все современные цифровые операции — от финансовых транзакций и промышленной автоматизации до мониторинга безопасности и реагирования на инциденты — зависят от точного времени, синхронизацию которого обеспечивают сетевые узлы по протоколу Network Time Protocol (NTP). Массированные атаки на такие серверы и вмешательство в их работу могут привести к расхождениям временных меток транзакций в финансовых системах, сбоям в процессах клиринга и расчётных операций, аннулировать сертификаты шифрования. Кроме того, это может поставить под угрозу целостность логов безопасности. В результате организациям станет сложнее сопоставлять события и анализировать инциденты, поскольку их нельзя будет точно выстроить в хронологическом порядке. Утрата цифровых знаний. Ещё один долгосрочный риск — постепенное устаревание больших объёмов данных, накопленных с 1970-х по 2020-е годы. Значительная часть этой информации содержится в проприетарных базах данных, файлах устаревших форматов и списанных в утиль программных средах, а также на подверженных деградации физических носителях, таких как магнитные ленты, жёсткие и оптические диски. Со временем это может привести к появлению огромных массивов данных, для которых не осталось ни подходящего ПО, ни квалифицированных специалистов, способных с ними работать. Это, в свою очередь, приведёт к необратимой утрате цифровых исторических источников, научных исследований и других знаний. Кризис интеллектуальной собственности в связи с использованием ИИ. Технологии электронного разума на базе нейросетей и машинного обучения ускоряют научные открытия. При этом корпорации всё чаще патентуют не только конкретные аппаратные решения, но и широкие классы методов и алгоритмов, разработанные с помощью ИИ. В некоторых областях, таких как биомедицина, химия, материаловедение, это может создавать множество дублирующих друг друга претензий на право интеллектуальной собственности и привести к правовой неопределённости, связанной со свободой использования подобных разработок. Как следствие, такая ситуация может не только затормозить прогресс, но и в целом сформировать необходимость в пересмотре самой модели интеллектуальной собственности в эпоху ИИ. Пересмотр отношения к ИИ. На искусственный интеллект инвесторы возлагают большие надежды, обусловленные представлениями о скором появлении сильного ИИ (Artificial General Intelligence, AGI) — системы, сравнимой по уровню развития с человеком. Потенциальная проблема заключается в растущем разрыве между ожиданиями и результатами, как это было в случае с другими технологическими пузырями. По мнению «Лаборатории Касперского», это будет не одномоментный крах ИИ, а серия громких разочарований крупных инвесторов в технологиях электронного разума. При этом искусственный интеллект по-прежнему будет интегрироваться в разные отрасли, однако ожидания от него могут стать более сдержанными, фокус сместится на инженерные задачи, а также изменится подход к финансовым вложениям с учётом рисков.

Источник изображения: Roman Budnikov / unsplash.com Коллапс криптографии из-за математического прорыва. Внимание экспертов по кибербезопасности приковано к отдалённой угрозе со стороны квантовых компьютеров, которые потенциально смогут взломать современные алгоритмы шифрования данных. К этому заранее готовятся, разрабатывая и внедряя постквантовую криптографию. Однако угрозой может стать вовсе не это, а внезапное математическое открытие в области теории чисел, которое кардинально упростит решение таких задач, как факторизация или дискретные логарифмы, на обычной классической вычислительной технике. Если такой алгоритм будет опубликован, он может мгновенно подорвать математические основы широко используемых современных криптографических систем. При таком сценарии инфраструктура открытых ключей, лежащая в основе сетевых соединений, цифровых подписей и шифрования, быстро потеряет доверие. Весь защищённый трафик, когда-либо перехваченный и сохранённый, станет потенциально расшифрованным. Киберэкотерроризм. Ещё один потенциальный сценарий будущего, предполагающий возможные атаки злоумышленников на химические или индустриальные предприятия с целью оказания негативного влияния на экологическую ситуацию в том или ином регионе мира. Например, взлом систем управления на промышленном заводе может привести к незаметным, но постоянным выбросам вредных веществ в небольших количествах в природные экосистемы. Это может оставаться незамеченным в течение длительного времени, пока ущерб окружающей среде уже не станет явным и приведёт к тяжёлым, трудноисправимым последствиям. Цифровая изоляция национальных сегментов интернета. На протяжении многих лет фрагментация глобальной сетевой инфраструктуры на национальные и региональные сегменты обсуждалась как постепенный процесс, обусловленный политическими решениями. Однако вероятен и более кардинальный сценарий, когда цифровая изоляция произойдёт целенаправленно, в результате скоординированного внешнего давления. При таком стечении обстоятельств коалиция стран может применить комплекс технических и инфраструктурных мер, включая масштабные манипуляции с маршрутизацией трафика, аннулирование критически важных сертификатов, физический саботаж подводных кабелей в критических точках. Считается, что глобальная сеть слишком децентрализована и устойчива для такого поворота событий. Однако концентрация критической инфраструктуры (корневые серверы DNS, основные сертификационные центры, магистральные кабели) в реальности создаёт уязвимые точки, давление на которые может быть скоординировано в беспрецедентных геополитических условиях. «Большинство отраслевых прогнозов основаны на рациональной экстраполяции — те же угрозы, те же векторы атак, только в большем масштабе. В этом анализе преследовалась другая цель. Перечисленные сценарии — не предсказания того, что произойдёт в следующем году, а структурированные мысленные эксперименты о том, что может произойти, если некоторые из наших основных технических предположений не сбудутся. Они занимают среднее положение между обычными прогнозами и полноценными «чёрными лебедями» — их сложно смоделировать, но они потенциально могут серьёзно повлиять на развитие отрасли», — уверен главный технологический эксперт «Лаборатории Касперского» Александр Гостев. |