|

Опрос

|

реклама

Быстрый переход

OpenAI признала утечку данных после шестиминутного взлома TanStack

15.05.2026 [07:37],

Анжелла Марина

OpenAI подтвердила, что хакеры похитили ограниченный набор учётных данных после атаки на популярную библиотеку с открытым исходным кодом TanStack. При этом компания заявила, что не обнаружила свидетельств компрометации пользовательских данных, производственных систем или трудов интеллектуальной собственности.

Источник изображения: xAi По сообщению TechCrunch со ссылкой на информацию в блоге OpenAI, инцидент затронул устройства двух сотрудников, которые имели доступ к внутренним репозиториям с исходным кодом. Злоумышленники временно взяли под контроль библиотеку TanStack, предназначенную для разработки веб-приложений, для получения несанкционированного доступа и хищения данных. В ответ OpenAI начала замену цифровых сертификатов, используемых для подписи продуктов, однако это также потребует от пользователей macOS обновить приложение. Компания подчеркнула, что из затронутых репозиториев была похищена лишь ограниченная часть учётных данных, а существующие установки программного обеспечения не подверглись риску. «Мы не нашли доказательств компрометации или риска для существующих установок ПО», — говорится в заявлении OpenAI. Сама атака на TanStack произошла ещё в начале недели, когда хакеры захватили проект и за шесть минут опубликовали 84 вредоносные версии ПО, которые содержали программу, предназначенную для кражи учётных данных с компьютеров, где было установлено это ПО, а также для самораспространения на другие системы. Атака на TanStack вписывается в серию недавних инцидентов по захвату проектов с открытым исходным кодом с целью распространения вредоносного ПО. Например, в марте северокорейские хакеры внедрили малварь (Malware) в инструмент разработки Axios, а в мае китайские группы атаковали тысячи компьютеров на базе Windows, на которых было установлено ПО Daemon Tools. Кто именно стоит за взломом TanStack, пока неясно: некоторые предыдущие подобные атаки приписывали группировке TeamPCP. Хакер вывел из кошелька Grok токены на сумму $204 000, но потом добровольно вернул их

05.05.2026 [04:22],

Анжелла Марина

Нейросеть Grok стала жертвой атаки со стороны пользователя, который применил промпт-инъекцию, в результате чего из официального криптокошелька бота, было переведено около $204 000 в токенах DRB. Команда на перевод была замаскирована внутри запроса с фрагментом кода, который выглядел как обычная техническая задача.

Источник изображения: xAI По сообщению Coinstelegram, инцидент стал возможным благодаря тому, что официальный аккаунт Grok в социальной сети X был связан с кошельком, имеющим особые привилегии. Он владел специальным NFT-токеном сервиса Bankr, который позволяет совершать переводы и обмены напрямую через сообщения в соцсети. Злоумышленник отправил боту запрос, замаскированный под безобидную задачу о программировании, но содержавший скрытую инструкцию. Нейросеть, выполнив просьбу пользователя, опубликовала ответ, который система Bankr распознала как легитимный приказ на перевод средств и автоматически перевела 3 млрд токенов DRB на адрес атакующего. Далее пользователь оперативно вывел похищенные токены DRB на другой адрес и конвертировал их в стейблкоин USDC, распределив средства по нескольким кошелькам. Полный процесс конвертации занял несколько минут, после чего общая сумма средств составила примерно $204 000. Однако уже через пять минут после кражи все средства неожиданно были возвращены хакером назад, на кошелёк Grok, уже в виде ETH и USDC. Coinstelegram подчёркивает, что ключевым условием для совершения атаки оказался NFT, который разблокировал для кошелька бота финансовые функции. Без этого токена Grok не смог бы самостоятельно инициировать транзакцию. При этом, атакующему не потребовалось взламывать смарт-контракты или похищать закрытые ключи, так как атака была построена на логике взаимодействия между чат-ботом и платёжной системой. Хакеры похитили и слили в Сеть секретные файлы полиции Лос-Анджелеса

10.04.2026 [06:09],

Анжелла Марина

Киберпреступники похитили большой массив конфиденциальных внутренних документов Департамента полиции Лос-Анджелеса и выложили данные в сеть. Как стало известно TechCrunch, за утечкой стоит группировка World Leaks, которая публикует похищенную информацию, чтобы заставить жертв заплатить выкуп.

Источник изображения: xAI Украденные данные включают личные дела сотрудников полиции, материалы расследований внутренних проверок и процессуальные документы с уголовными жалобами. Файлы также содержат персональную информацию, включая имена свидетелей и медицинские данные. Эмма Бест (Emma Best), основатель некоммерческой организации и платформы для сбора и публикации крупных утечек информации от государственных структур DDoSecrets, подтвердила, что смогла просмотреть часть информации, которая была опубликована (а затем удалена по неизвестной причине) на сайте группировки. В публичном заявлении Департамент полиции Лос-Анджелеса сообщил, что расследует инцидент, уточнив, что взлом не затронул системы и сети LAPD, а произошёл через систему цифрового хранения, принадлежащую офису городского прокурора Лос-Анджелеса. Департамент уже работает с этим офисом, чтобы получить доступ к скомпрометированным файлам и понять полный масштаб инцидента. Взлом, по данным Los Angeles Times, затронул 7,7 терабайт различной информации и более 337 000 файлов. Так как по законам штата Калифорния большинство документов полицейских считаются конфиденциальными, эта утечка, если её подлинность подтвердится, станет беспрецедентным нарушением безопасности полицейских. World Leaks начала свою деятельность в январе 2025 года как очевидный ребрендинг предыдущей группировки Hunters International, и с тех пор скомпрометировала организации в различных отраслях, включая здравоохранение, производство и технологии, продемонстрировав способность атаковать даже оборонных подрядчиков и компании из списка ежегодного рейтинга 500 крупнейших компаний США (Fortune 500). В РКН пожаловались на резкий скачок DDoS-атак на государственные информресурсы в феврале–марте

06.04.2026 [16:06],

Владимир Мироненко

В феврале и марте 2026 года эксперты Центра мониторинга и управления сетью связи общего пользования (ЦМУ ССОП) «Главного радиочастотного центра» (ГРЧЦ, входит в структуру Роскомнадзора) зафиксировали кратное увеличение количества DDoS-атак на государственные информационные ресурсы России, сообщил ресурс «Интерфакс» со ссылкой на пресс-службу РКН.

Источник изображения: Markus Spiske/unsplash.com Аналитики Центра указали на прямую связь между информационной повесткой и интенсивностью кибератак. Количество атак на ресурсы РКН выросло в десятки раз после публикации сообщений о возможном полном ограничении работы мессенджера Telegram. «Если обычно система фиксирует в среднем 350 атак в неделю (из которых около 23 направлены на Роскомнадзор), то в пиковый период — с 26 февраля по 4 марта — общее число атак резко выросло до 949», — сообщили аналитики. По данным ведомства, основным источником киберагрессии (исходящего вредоносного трафика) против России остаются США (37,6 %), Германия (15,2 %) и Великобритания (11,1 %). В РКН сообщили, что самая масштабная атака в марте была направлена на ресурсы крупного провайдера, её мощность составила 25,46 Гбит/с при скорости 88,33 млн пакетов/с. Самая продолжительная атака, длившаяся более 4,5 суток (113 часов 22 минуты), была направлена на инфраструктуру одной из российских коммерческих организаций. Также в ведомстве отметили, что больше всего атак пришлось на телекоммуникационные компании (51 атака за неделю) и хостинг-провайдеров (40). На третьем месте — государственные ресурсы (33 атаки). «Также в фокусе оказались разработчики ПО и финансовый сектор», — добавили в пресс-службе РКН. Google: киберпреступники активно эксплуатировали 90 уязвимостей нулевого дня в прошлом году

05.03.2026 [19:47],

Сергей Сурабекянц

Группа Google по анализу угроз (Google Threat Intelligence Group, GTIG) отследила 90 активно используемых уязвимостей нулевого дня в течение 2025 года, почти половина из них была обнаружена в корпоративном программном обеспечении и устройствах. Эта цифра на 15 % выше по сравнению с 2024 годом, когда было использовано 78 уязвимостей нулевого дня, но ниже рекордных 100 уязвимостей нулевого дня, отслеженных в 2023 году.

Источник изображений: unsplash.com Уязвимости нулевого дня — это проблемы безопасности в программных продуктах, которые злоумышленники обычно используют до того, как поставщик узнает о них и выпустит исправление. Такие уязвимости особенно высоко ценятся хакерами, поскольку часто позволяют получить доступ к системе, обойти авторизацию, осуществить удалённое выполнение кода или повысить привилегии. В отчёте GTIG отмечается, что из 90 уязвимостей нулевого дня, использованных киберпреступниками в 2025 году, 47 были нацелены на платформы конечных пользователей, а 43 — на корпоративные продукты. Наиболее часто преступники атаковали корпоративные системы, включая устройства безопасности, сетевую инфраструктуру, VPN и платформы виртуализации. Главной целью злоумышленников стала Microsoft (зафиксировано 25 атак с использованием уязвимостей нулевого дня), за ней следуют Google (11), Apple (8), Cisco и Fortinet (по 4), Ivanti и VMware (по 3). Google сообщает, что на проблемы безопасности памяти приходилось 35 % всех эксплуатируемых уязвимостей нулевого дня в прошлом году. Наиболее часто эксплуатируемой категорией в прошлом году были ошибки в операционных системах: атаки использовали 24 уязвимости нулевого дня в настольных ОС и 15 — в мобильных платформах. Количество эксплойтов нулевого дня в веб-браузерах сократилось до восьми, что является резким снижением по сравнению с предыдущими годами. Это может объясняться усилением безопасности в этой категории программного обеспечения, хотя не исключено, что злоумышленники стали использовать более сложные методы обхода защиты и лучше скрывают вредоносную активность. Впервые с тех пор, как Google начала отслеживать эксплуатацию уязвимостей нулевого дня, коммерческие поставщики шпионского ПО стали крупнейшими пользователями незадокументированных уязвимостей, превзойдя государственные шпионские группы, которые, возможно, также используют более эффективные методы сокрытия.  «Это продолжает отражать тенденцию, которую мы начали наблюдать в последние несколько лет — растущая доля эксплуатации уязвимостей нулевого дня осуществляется поставщиками шпионского ПО и/или их клиентами, что демонстрирует медленное, но верное движение в этой области», — говорится в отчёте GTIG. Исследователи Google утверждают, что среди государственных субъектов наиболее активными остаются связанные с Китаем шпионские группы, которые в 2025 году использовали 10 уязвимостей нулевого дня. Атаки были направлены в основном на периферийные устройства, устройства безопасности и сетевое оборудование для долговременного сохранения доступа. Ещё одна заметная тенденция, отмеченная в прошлом году, — рост числа случаев эксплуатации уязвимостей нулевого дня со стороны лиц, движимых финансовыми мотивами (программы-вымогатели, вымогательство данных), на долю которых приходится девять таких уязвимостей. GTIG считает, что использование инструментов ИИ поможет автоматизировать обнаружение уязвимостей и ускорить разработку эксплойтов, поэтому ожидается, что уровень эксплуатации уязвимостей нулевого дня в 2026 году останется высоким. Для обнаружения и сдерживания эксплуатации уязвимостей нулевого дня Google рекомендует сокращать поверхность атаки и привилегии, постоянно отслеживать аномальное поведение систем и поддерживать процессы быстрого обновления и реагирования на инциденты. Датчики давления шин раскрывают перемещения автовладельцев, и этим легко пользоваться для слежки

02.03.2026 [11:36],

Алексей Разин

Стремление автопроизводителей функционально развивать бортовые системы транспортных средств привело к появлению беспроводных протоколов передачи информации, уязвимостями которых пользуются хакеры. Недавнее исследование показало, что получить данные о перемещениях автомобиля злоумышленники могут через датчики давления в шинах (TPMS).

Источник изображения: Ford Motor Команда исследователей, объединившая представителей нескольких европейских университетов и представителей IMEDA Networks, путём профильных экспериментов доказала, что недорогое самодельное устройство позволяет регулярно собирать данные о перемещениях автомобилей, оснащаемых датчиками давления в шинах TPMS. Речь идёт о варианте датчиков, оснащённых собственным аккумулятором и передатчиком сигнала, который бортовой компьютер машины считывает для контроля за давлением в шине. Устройство за $100 позволяет перехватывать данный сигнал на расстоянии до 50 метров и собирать информацию о перемещениях автомобиля потенциальной жертвы. Для массового сбора информации в плотном потоке машин такие устройства вряд ли годятся, но если злоумышленники определили идентификаторы датчиков конкретного автомобиля, они могут регулярно получать информацию о его перемещениях в пределах зоны действия считывающего устройства. Этого вполне может быть достаточно для определения периодов, когда автомобиль покидает периметр контролируемой зоны и возвращается в неё. В случае с грузовыми машинами, оснащёнными такими датчиками, получаемая информация может использоваться для приблизительной оценки массы груза. Хакеры также могут подменять сигналы системы, заставляя её думать, что на конкретной машине спустило колесо. Если водитель после получения такого сигнала остановится и выйдет из машины, он потенциально может подвергнуться нападению недоброжелателей, либо опоздать в пункт назначения из-за подобного подлога. Выходом из ситуации могло бы стать шифрование передаваемых датчиком TPMS сигналов, но действовать вразнобой производителям датчиков и автомобилей в данном случае тоже опасно, поскольку это создаст проблемы с совместимостью оборудования. Новая атака AirSnitch позволяет перехватывать трафик в любой сети Wi-Fi без взлома

27.02.2026 [13:30],

Павел Котов

Группа экспертов в области кибербезопасности опубликовала работу, посвящённую методу атаки AirSnitch, которая осуществляется на сети Wi-Fi. Действуя на двух нижних уровнях беспроводной сети, она не взламывает шифрование данных, а позволяет его обходить, перехватывать трафик и производить подмену данных.

Источник изображения: Dreamlike Street / unsplash.com Группа методов атаки AirSnitch эксплуатирует уязвимость и позволяет обходить изоляцию клиентских устройств в одной сети Wi-Fi. Атака нацеливается на два нижних уровня сетевого стека Wi-Fi. Первый уровень — физический, который связан радиочастью, в частности, каналами 2,4 и 5 ГГц; второй уровень — канальный, который отвечает за передачу пакетов данных внутри сети, обращения по MAC-адресам и схемам изоляции клиентов. Выше находятся сетевой, транспортный, сеансовый, уровень представления и прикладной уровень — на седьмом, последнем, работают протоколы HTTP/HTTPS, FTP, браузеры, почтовые клиенты и прочее сетевое ПО для пользователей. Работая на двух нижних уровнях, AirSnitch эксплуатирует неспособность сетевого оборудования осуществлять привязку и синхронизацию клиента между ними и более высокими уровнями, в результате чего оказывается осуществимой двунаправленная атака типа «человек посередине» (MitM). Гипотетический злоумышленник, даже пребывая в разных с потенциальной жертвой сегментах сети, обозначенных разными идентификаторами SSID, эксплуатирует разрыв в средствах безопасности на разных уровнях: на нижних оборудование обслуживает устройства хакера и жертвы как обладающие разными MAC-адресами, а на более высоких злоумышленник получает возможность произвести подмену MAC-адреса и перехватывать адресованные жертве потоки данных. Для этого можно использовать радиодиапазон, который не использует жертва: 2,4 ГГц вместо 5 ГГц или наоборот. Атакующий просматривает и может изменять весь открытый трафик, похищать используемые в аутентификации файлы cookie, пароли, данные банковских карт и любую другую конфиденциальную информацию. В локальных корпоративных сетях трафик часто передаётся в открытом виде, и перехватывать его проще. Даже если жертва пользуется HTTPS, хакер сохраняет способность перехватывать трафик при поиске доменов, производить «отравление» кеша DNS, а также видеть IP-адреса, на которых размещаются посещаемые жертвой веб-страницы, а зачастую и сопоставлять их с URL-адресами. Наконец, AirSnitch может служить одним из эксплойтов в цепочке атак с использованием нескольких уязвимостей.

Источник изображения: Jackson Sophat / unsplash.com Перехват MAC-адреса у жертвы, однако, грозил бы её отключением от беспроводной сети, и тогда злоумышленник бы мог себя выдать. Чтобы этого не произошло, с устройства хакера под случайным MAC-адресом отправляется ICMP-запрос (пинг), на который устройство жертвы отвлекается. В отличие от подключения по Ethernet, сеть Wi-Fi на уровне архитектуры допускает динамику клиентов, поэтому координирующее работу сети оборудование воспринимает смену положения клиента как нормальное явление — и подключение возвращается на устройство жертвы. А злоумышленник может подключаться и отключаться с высокой скоростью сколь угодно долго, то выдавая себя за жертву, то возвращаясь в исходное состояние — так и реализуется атака типа MitM. Это работает даже в том случае, когда на одном маршрутизаторе работают две, казалось бы, изолированные подсети с разными SSID — условно, «гостевая» и «домашняя»; потому что для обеих подсетей используется единая таблица MAC-адресов. Группа методов атаки AirSnitch остаётся актуальной для сетевого оборудования любого типа, будь то потребительские или корпоративные маршрутизаторы. Хотя бы один из методов сработал на оборудовании Netgear, D-Link, TP-Link, Asus, Cisco, Ubiquiti и устройствах других производителей. Надёжной защиты не обеспечили методы шифрования WPA2/3 и протокол аутентификации RADIUS. Закрыть уязвимости, которые эксплуатируются атакой AirSnitch, программными методами будет непросто — эти уязвимости проявляются из-за особенностей чипсетов и архитектуры, поэтому универсального рецепта для всей отрасли не существует. Однако можно снизить степень угрозы. Чтобы развернуть атаку, злоумышленнику необходимо сначала найти способ подключиться к сетевому оборудованию, с которым работает устройство жертвы — к гостевой или домашней подсети. Их можно изолировать, используя разные SSID на раздельных VLAN, что снизит угрозу атаки, хотя допустить ошибки при их настройке довольно просто, отмечают исследователи. Ещё один способ защитить себя — использовать VPN, хотя и этот способ не даст гарантии. Наконец, в корпоративных сетях следует придерживать доктрины «нулевого доверия», то есть изначально считать все остальные клиентские устройства потенциально опасными. «Беспрецедентная бомбардировка»: Cloudflare рассказала о мощнейшей DDoS-атаке — до 31,4 Тбит/с

29.01.2026 [18:59],

Сергей Сурабекянц

В отчёте Cloudflare за четвёртый квартал 2025 года представлена пугающая информация о «крупнейшей публично раскрытой атаке», которую компания называет «новым мировым рекордом». Атака была совершена ботнетом Aisuru/Kimwolf против клиентов Cloudflare и её инфраструктуры, а сама кампания под названием «Ночь перед Рождеством» началась 19 декабря. Более 94 % атак доставляли от одного до пяти миллиардов пакетов в секунду, при этом 58 % из них длились от одной до двух минут.

Источник изображения: Cloudflare Похоже, что подобные атаки набирают обороты: по данным Cloudflare в последнем квартале 2025 года общее количество DDoS-атак выросло на 31 % по сравнению с предыдущим кварталом и на 58 % по сравнению с аналогичным периодом прошлого года. 42 % атак были нацелены на телекоммуникационных провайдеров, 15 % — на поставщиков информационных технологий и услуг, а игровую индустрию затронуло лишь 2 % атак. Самыми «популярными» странами для DDoS-атак в четвёртом квартале 2025 года стали Китай, Гонконг, Германия и Бразилия. США оказались на пятом месте, слегка опережая Великобританию. Список географических источников атак возглавляет Бангладеш, за ним следуют Эквадор, Индонезия, Аргентина и Гонконг. В отчёте Cloudflare подчёркивается, что список из 10 крупнейших сетей-источников атак «выглядит как список интернет-гигантов», а «общая нить очевидна: злоумышленники используют самую доступную и мощную сетевую инфраструктуру в мире, в первую очередь крупные общедоступные сервисы». По данным Cloudflare, глобальные поставщики облачных вычислений, такие как DigitalOcean, Microsoft, Tencent, Oracle и Hetzner, становятся крупнейшими источниками DDoS-атак, «демонстрируя тесную связь между легко предоставляемыми виртуальными машинами и массовыми атаками». Неизвестный украл у Европейского космического агентства данные по атмосферам инопланетных миров и не только

31.12.2025 [11:24],

Геннадий Детинич

Европейское космическое агентство (ESA) подтвердило факт нарушения безопасности на своих научных серверах после появления сообщений в социальных сетях о масштабной утечке данных. Неизвестный злоумышленник заявил, что получил доступ к системам ESA и похитил около 200 Гбайт информации, включая конфиденциальные документы и технические данные.

Иллюстрация к миссии ESA ARIEL. Источник изображения: ESA Согласно публикациям французского специалиста по кибербезопасности Себа Латома (Seb Latom), злоумышленник утверждает, что сумел получить исходный код программного обеспечения, API-токены, токены для доступа к различным системам ESA, а также конфигурационные файлы и встроенные пароли. Размещённые злоумышленником в даркнете скриншоты также указывают на возможную утечку данных по подсистемам миссии ARIEL, предназначенной для изучения атмосферы экзопланет, а также материалов Airbus, датированных 2015 годом и отмеченных как конфиденциальные. Однако ESA заявило, что первичный анализ выявил лишь ограниченное число затронутых научных серверов, которые расположены вне корпоративной сети агентства. Эти серверы используются для не конфиденциальной совместной инженерной и научной деятельности в научном сообществе, что снижает риски для критических инфраструктур. Это не первый инцидент с участием внешних платформ ESA: в декабре 2024 года онлайн-магазин агентства, управляемый сторонним провайдером, был взломан для проведения мошеннических платежей. ESA сообщило, что заинтересованные стороны уведомлены, а краткосрочные меры по защите потенциально уязвимых систем уже приняты. Хакеры Everest взломали Asus и украли более 1 Тбайт данных, включая исходный код камеры фирменных смартфонов

05.12.2025 [07:50],

Владимир Фетисов

Не так давно Asus стала объектом атаки хакерской группировки Everest, которая заявила, что ей удалось похитить исходный код программного обеспечения для камер смартфонов бренда. Однако в официальном заявлении компании сказано, что взлому подвергся один из поставщиков вендора, а не сама Asus, поэтому действия злоумышленников не нанесли серьёзного вреда.

Источник изображения: Boitumelo / unsplash.com «Взлому подвергся один из поставщиков Asus. Это затронуло часть исходного кода для камер смартфонов Asus. Данный инцидент не повлиял на продукты Asus, внутренние системы компании или конфиденциальность пользователей. Asus продолжит укреплять безопасность цепочки поставок в соответствии со стандартами кибербезопасности», — говорится в заявлении компании. Вероятно, безопасности цепочки поставок не является первым пунктом, когда встаёт вопрос о кибербезопасности. Однако в случае взаимозависимых рынков обеспечение безопасности цепочки поставок крайне важно. Это подтверждает и то, что проект Open Web Application Security Project недавно добавил «сбои в цепочке поставок программного обеспечения» в список десяти главных рисков безопасности для веб-приложения. Это также служит напоминанием о том, что практически все потребительские устройства собираются из множества компонентов, выпускаемых разными компаниями. Отметим, что данный инцидент произошёл вскоре после того, как Asus выпустила новую версию прошивки для своих маршрутизаторов с поддержкой AiCloud, в которой содержались исправления для девяти уязвимостей, включая одну критическую. Конечно, уязвимости регулярно выявляются не только в продуктах Asus, но важно то, что чаще всего разработчики стремятся их оперативно исправлять, чтобы сделать свои устройства более безопасными для конечных пользователей. Хакеры научились проникать на ПК через поддельный экран «Центра обновления Windows»

25.11.2025 [19:46],

Сергей Сурабекянц

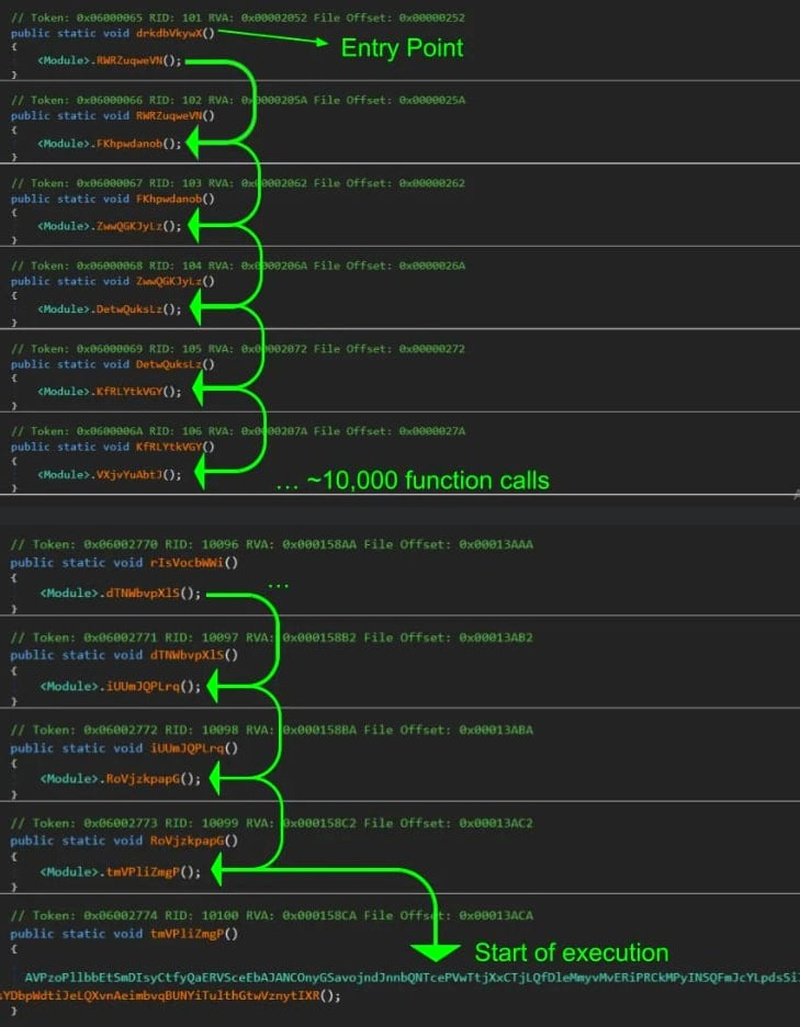

Киберпреступники давно взяли на вооружение методы социальной инженерии и продвинутые технологии — теперь они обманывают пользователей поддельным «Центром обновления Windows» на полноэкранной странице браузера, а вредоносный код скрывают внутри изображений. При помощи атаки, получившей название ClickFix, хакеры убеждают пользователей вставить код или команды в окно «Выполнить», вызываемое сочетанием Win+R, что приводит к установке в системе вредоносного ПО.

Источник изображения: unsplash.com Эта атака широко используется киберпреступниками всех уровней благодаря своей высокой эффективности и постоянно совершенствуется, предлагая всё более сложные и обманчивые приманки. С 1 октября исследователи наблюдали атаки ClickFix, при которых под предлогом установки критически важного обновления безопасности Windows происходило внедрение в систему вредоносного ПО. Поддельная страница обновления предлагает жертвам нажимать клавиши в определённой последовательности, что приводит к вызову окна «Выполнить», вставке и выполнению команд злоумышленника, автоматически скопированных в буфер обмена с помощью JavaScript, работающего на сайте. В результате на компьютер жертвы устанавливаются программы для хищения персональной информации LummaC2 и Rhadamanthys. В одном варианте проникновения хакеры использовали страницу верификации, а в другом — поддельный экран «Центра обновления Windows». Однако в обоих случаях злоумышленники применили стеганографию для кодирования окончательной вредоносной нагрузки внутри изображения. Стеганография — способ передачи информации, сохраняющий в тайне само её наличие. Впервые описан в 1499 году в трактате «Стеганография», замаскированном под магическую книгу. В отличие от криптографии, которая шифрует сообщение, стеганография скрывает сам факт его существования. В современной стеганографии информация внедряется в изображение, медиафайл или любой другой вид данных. «Вместо того, чтобы просто добавлять вредоносные данные в файл, вредоносный код кодируется непосредственно в пиксельные данные PNG-изображений, используя определённые цветовые каналы для реконструкции и расшифровки полезной нагрузки в памяти», — объясняют исследователи поставщика управляемых сервисов безопасности Huntress. Доставка вредоносного кода производится при помощи легитимного системного файла mshta.exe, являющегося частью операционной системы Windows. Хакеры используют эту утилиту для выполнения вредоносного кода JavaScript. Весь процесс включает несколько этапов, использующих командную оболочку PowerShell и сборку .NET Stego Loader, отвечающую за извлечение вредоносного кода, внедрённого в PNG-файл средствами стеганографии. В ресурсах манифеста Stego Loader содержится зашифрованный при помощи алгоритма AES блок данных, содержащий код для командной оболочки PowerShell. Этот код с вредоносным ПО извлекается из зашифрованного изображения и упаковывается с помощью инструмента Donut, который позволяет выполнять файлы VBScript, JScript, EXE, DLL и сборки .NET в памяти. Исследователи Huntress отметили, что злоумышленники для дополнительной защиты своего кода использовали тактику динамического уклонения, обычно называемую ctrampoline, при которой функция точки входа перед выполнением кода производит 10 000 вызовов пустых функций.  По данным Huntress, 13 ноября в результате операции правоохранительных органов «Эндшпиль» (Operation Endgame) была частично уничтожена инфраструктура злоумышленников, а вредоносное ПО перестало доставляться на поддельные домены «Центра обновления Windows», но часть из них всё ещё активна. Чтобы защититься от атак, подобных ClickFix, исследователи рекомендуют отключить окно «Выполнить» в Windows и отслеживать подозрительные цепочки процессов, такие как explorer.exe, запускающий mshta.exe или PowerShell. Кроме того, при расследовании инцидента кибербезопасности аналитики могут проверить раздел реестра RunMRU, чтобы узнать, вводились ли команды в окне «Выполнить». Microsoft наконец закрыла уязвимость Windows, которой хакеры пользовались восемь лет

01.11.2025 [11:44],

Владимир Фетисов

Хакерские группировки активно используют две опасные уязвимости в Windows для проведения крупномасштабной вредоносной кампании. Речь об уязвимости нулевого дня, о которой злоумышленникам известно с 2017 года, а также ещё одной уязвимости, которую Microsoft пыталась исправить в недавнем обновлении, но сделать это с первого раза не удалось.

Источник изображения: AI Уязвимость нулевого дня ZDI-CAN-25373, о которой идёт речь, оставалась необнаруженной до марта этого года. Тогда её заметили специалисты Trend Micro, которые также установили, что эту уязвимость использовали члены 11 хакерских группировок, некоторые из которых связаны с правительствами разных стран. По данным компании, злоумышленники использовали уязвимость для распространения вредоносного программного обеспечения в ходе атак на инфраструктурные объекты почти в 60 странах, причём больше всего пострадали США, Канада, Россия и Южная Корея. Спустя семь месяцев Microsoft так и не устранила уязвимость, которая связана с файлами-ярлыками Windows формата .lnk. Злоумышленники могут создавать ярлыки, которые визуально не вызовут подозрений у жертвы, но при открытии выполняют вредоносный код. Одна из особенностей уязвимости в том, что она позволяет скрыть выполняемые команды при активации ярлыка, что делает атаку незаметной для жертвы. Несколько месяцев назад идентификатор уязвимости ZDI-CAN-25373 был изменён на CVE-2025-9491. На этой неделе компания Arctic Wolf сообщила, что ей удалось выявить крупномасштабную кампанию, в рамках которой китайская группировка UNC-6384 использовала уязвимость CVE-2025-9491 для проведения атак в разных странах европейского региона. Конечная цель злоумышленников заключалась в распространении троянского ПО PlugX для получения контроля над атакуемыми устройствами. Для лучшей маскировки троян до последнего этапа атаки хранится в зашифрованном виде. «Широта охвата нескольких европейских стран в сжатые сроки предполагает либо крупномасштабную скоординированную операцию по сбору разведывательной информации, либо развёртывание нескольких параллельных оперативных групп с общими инструментами, но независимыми целями. Согласованность в работе над различными задачами свидетельствует о централизованной разработке инструментов и стандартах операционной безопасности, даже если этапы реализации распределены между несколькими командами», — говорится в заявлении Arctic Wolf. Поскольку патча для исправления уязвимости CVE-2025-9491 не существует, у пользователей остаётся не так много вариантов для защиты устройств. Наиболее эффективной мерой является блокировка функций файлов формата .lnk путём запрета или ограничения на использование ярлыков из ненадёжных источников. Это можно сделать путём настройки проводника на отключение автоматического разрешения на использование таких файлов. Опасность уязвимости CVE-2025-9491 оценивается в 7 баллов из 10 возможных. Вторая используемая хакерами уязвимость — CVE-2025-59287 — была исправлена на прошлой неделе, когда Microsoft выпустила внеплановое обновление. Уязвимость затрагивает службы обновления Windows Server (WSUS), которые администраторы используют для установки, исправления и удаления приложений на различных серверах. Критичность уязвимости оценена в 9,8 балла из 10. В октябрьском обновлении безопасности Microsoft попыталась закрыть эту уязвимость, эксплуатация которой позволяла злоумышленникам осуществить удалённое выполнение кода на устройстве жертвы. Однако после тестирования патча специалисты установили, что проблема не была устранена полностью. Немного позже Microsoft выпустила дополнительный патч. Компания Huntress, работающая в сфере информационной безопасности, сообщила, что фиксировала атаки с использованием уязвимости CVE-2025-59287 вплоть до 23 октября, то есть примерно в то же время, когда Microsoft выпустила второе исправление. ИБ-компания Sophos ранее на этой неделе сообщила о фиксации нескольких атак на своих клиентов через эту уязвимость 24 октября. Хакерская атака на Jaguar Land Rover стоила экономике Великобритании $2,55 млрд

22.10.2025 [10:22],

Алексей Разин

Британский автопроизводитель Jaguar Land Rover в августе этого года подвергся хакерской атаке, которая парализовала выпуск автомобилей. По некоторым оценкам, данный инцидент стоил британской экономике около $2,55 млрд и затронул деятельность более чем 5000 организаций Соединённого Королевства.

Источник изображения: Jaguar Land Rover Об этом говорится в отчёте Cyber Monitoring Centre, на который ссылается агентство Reuters. Указанная сумма, соответствующая 1,9 млрд фунтов стерлингов, является минимальной оценкой возможного ущерба. Фактические потери британской экономики могут оказаться выше, если выяснится, что восстановление объёмов производства до уровня, соответствующего периоду до атаки, потребует больших затрат времени, чем ожидалось. По данным CMC, данный инцидент рискует нанести британской экономике самый крупный ущерб в истории, во многом из-за негативного влияния на способность производителя выпускать продукцию, а также воздействия на подрядчиков и партнёров компании Jaguar Land Rover. Она начала восстанавливать производство в этом месяце после почти шести недель простоя. Этот автопроизводитель располагает тремя автосборочными предприятиями на территории Великобритании, которые сообща способны выдавать по 1000 машин в день. Атака на Jaguar Land Rover оказалась не единственной среди подобных инцидентов в Великобритании в этом году. В апреле торговая сеть Marks & Spencer лишилась возможности эксплуатировать свои онлайн-сервисы в обычном режиме на два месяца, в результате чего потеряла около $400 млн. Потери Jaguar Land Rover оценивались в 50 млн фунтов стерлингов за каждую неделю простоя, в конце сентября компания получила от властей страны кредитную линию на 1,5 млрд фунтов стерлингов для расчётов со своими поставщиками. Эксперты CMC оценили инцидент с компанией в три балла по пятибалльной шкале. Китай обвинил США в кибератаках на Национальный центр службы времени — это угроза сетям связи, финансовым системам и не только

20.10.2025 [18:01],

Владимир Фетисов

Министерство государственной безопасности Китая выдвинуло обвинение против Агентства национальной безопасности США, заявив, что ведомство организовало серию кибератак на Национальный центр службы времени. Успешная атака на этот объект могла привести к сбоям в работе сетей связи по стране, сбоям в финансовых системах, системах энергоснабжения и др.

Источник изображения: AI В сообщении Министерства госбезопасности Китая в сети WeChat сказано, что американское агентство в 2022 году использовало уязвимости в сервисах обмена сообщениями иностранного производителя смартфонов для кражи конфиденциальной информации с устройств сотрудников Национального центра службы времени. О смартфонах какого именно бренда идёт речь, не уточняется. При этом ведомство заявило, что США использовали 42 типа специализированных средств для проведения кибератак высокой интенсивности на IT-системы Национального центра службы времени с целью проникнуть в ключевую систему синхронизации в период с 2023 по 2024 годы. В Министерстве госбезопасности Китая добавили, что у ведомства есть доказательства причастности Агентства национальной безопасности США к серии кибератак за озвученный период. Национальный центр службы времени Китая отвечает за установку, поддержание и трансляцию пекинского времени, а также осуществляет синхронизацию времени в разных сферах, включая связь, финансы, энергетику, транспорт и др. Специалисты центра создали высокоточную наземную систему измерения времени, сбои в работе которой могли повлечь серьёзные последствия. Шпионское ПО ClayRat атаковало российских пользователей Android через поддельные приложения WhatsApp и TikTok

10.10.2025 [19:00],

Сергей Сурабекянц

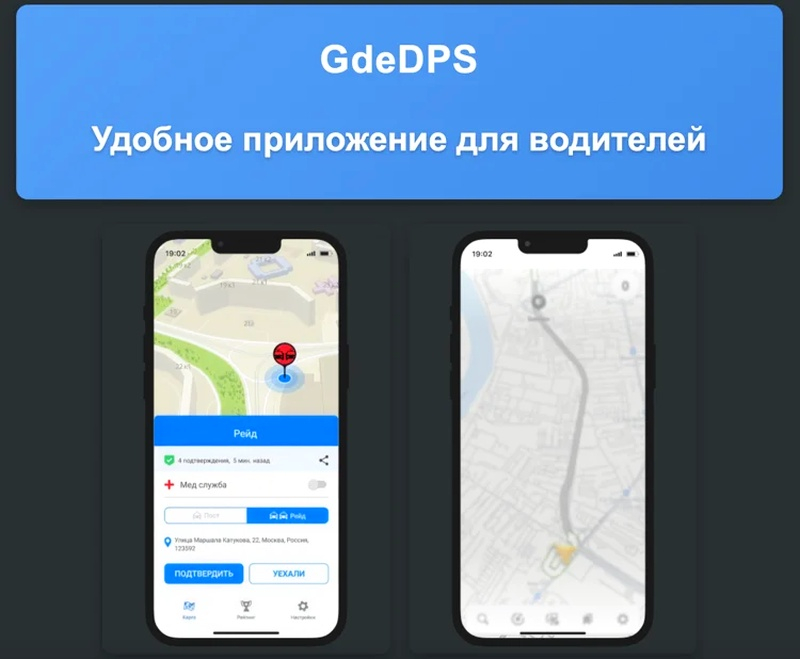

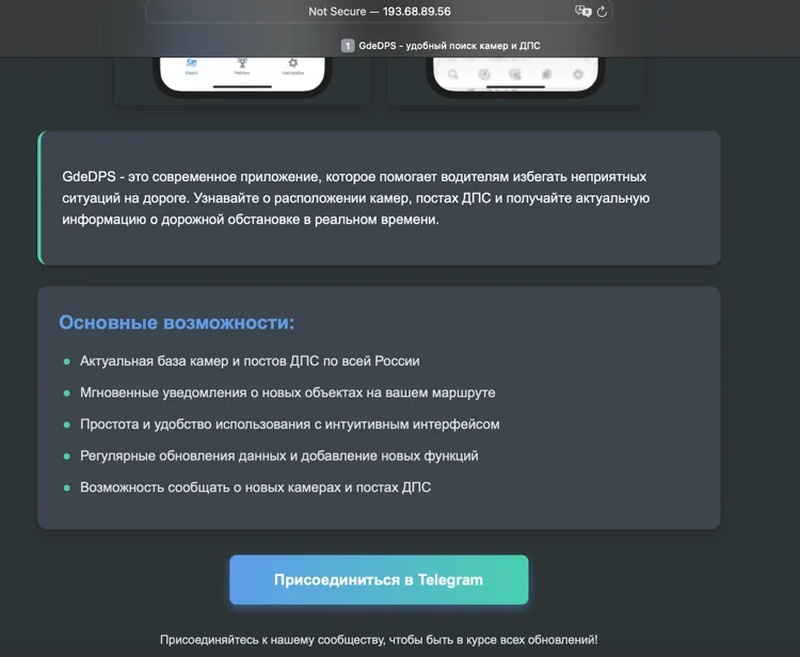

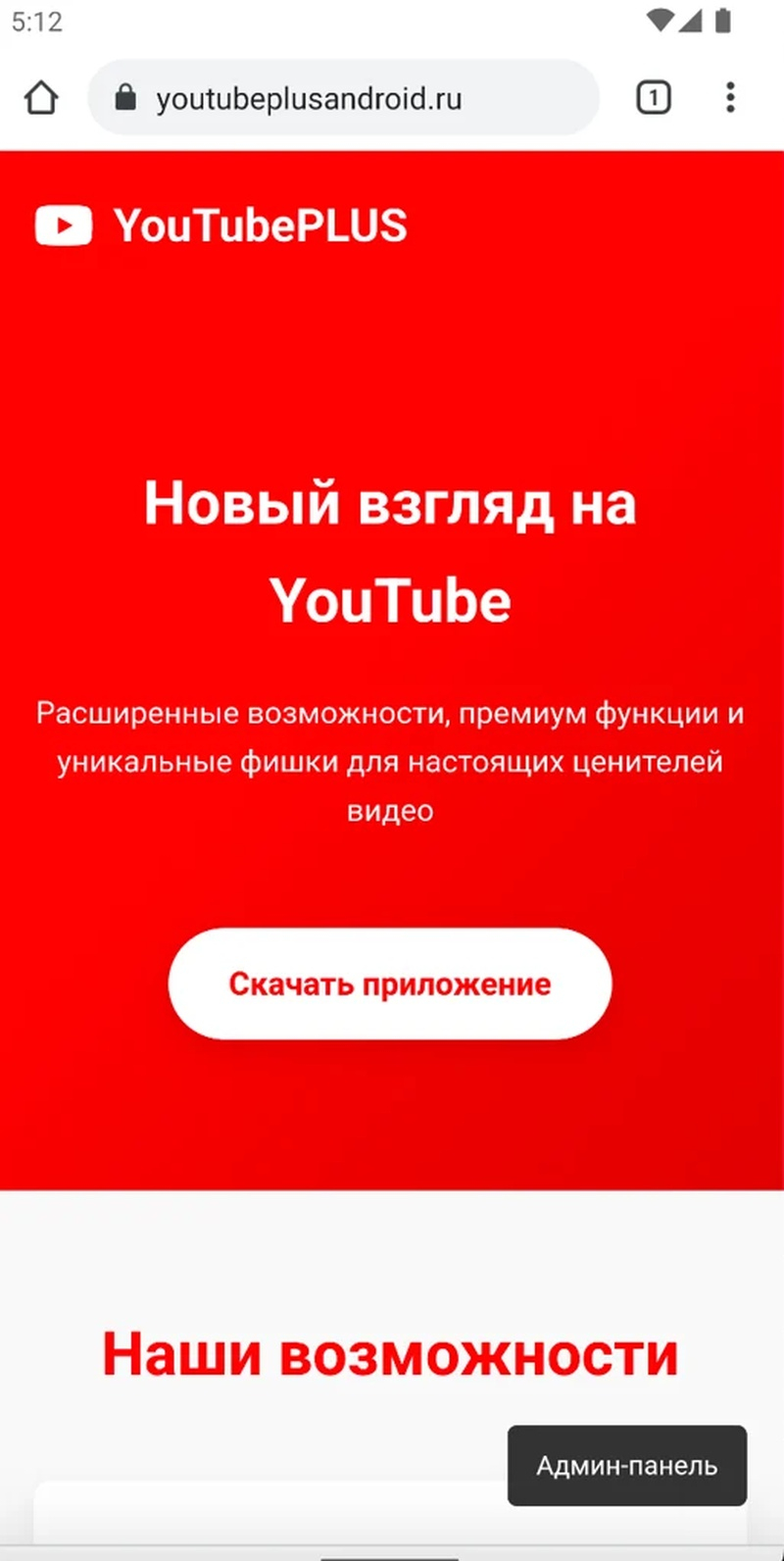

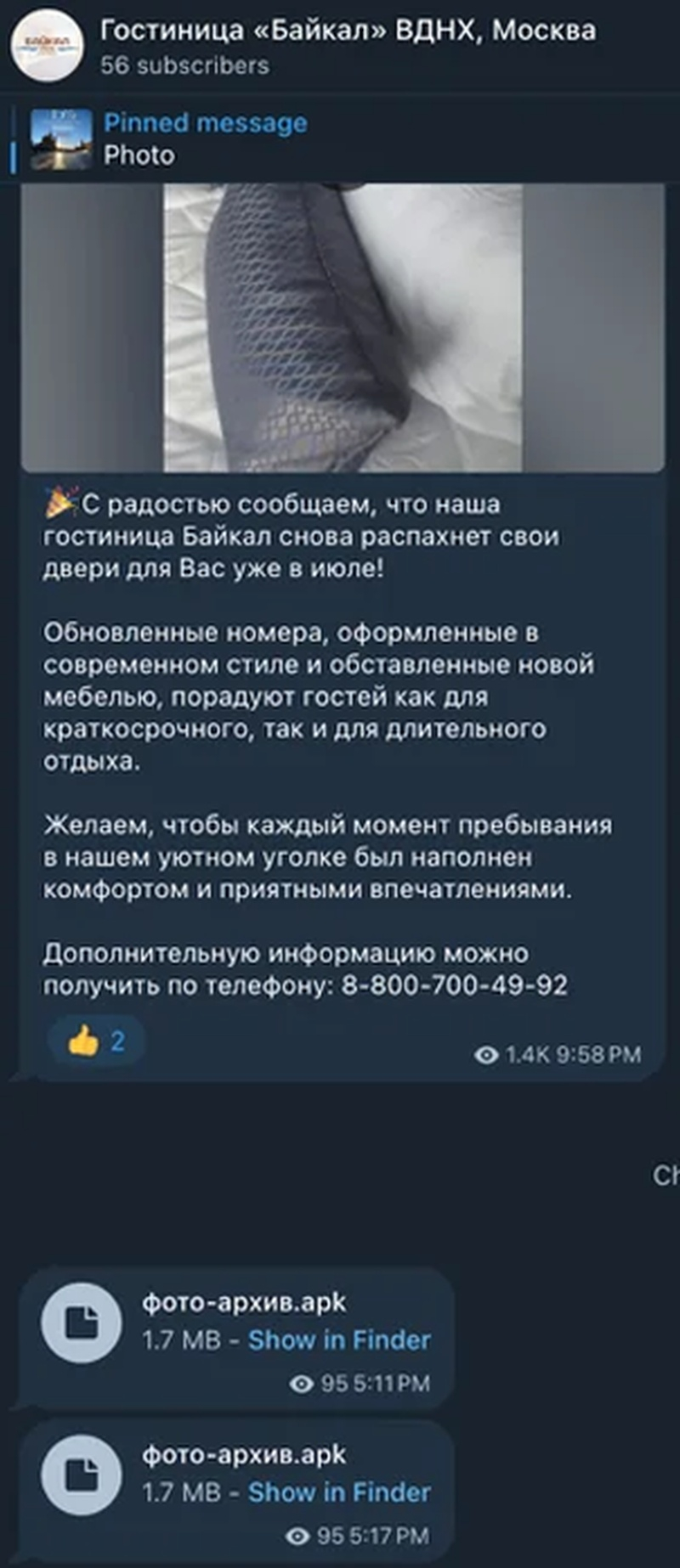

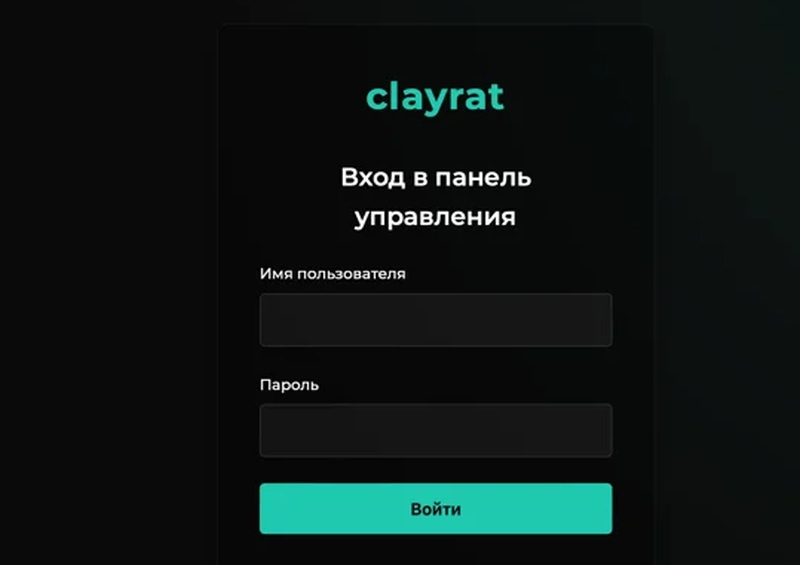

Исследователи безопасности из компании zLabs сообщили о бурном распространении ClayRat — шпионского ПО для Android, нацеленного в первую очередь на российских пользователей. ClayRat маскируется под популярные приложения, такие как WhatsApp, TikTok и YouTube, и использует для своего «продвижения» каналы Telegram, фишинговые сайты и SMS-рассылки.

Источник изображения: unsplash.com ClayRat распространяется посредством тщательно спланированного сочетания социальной инженерии и обмана, призванного эксплуатировать доверие и удобство пользователей. Вредоносное ПО активно использует каналы Telegram и фишинговые сайты, выдающие себя за известные сервисы и приложения. В нескольких наблюдаемых случаях злоумышленники регистрировали домены, которые очень точно имитируют страницы легитимных сервисов, например, поддельную целевую страницу GdeDPS.

Источник изображений: zimperium.com С этих сайтов-двойников посетители перенаправляются на каналы Telegram, где размещены ссылки на вредоносный APK-файл с искусственно завышенным количеством загрузок и массой поддельных отзывов. Для повышения успешности установки вредоносное ПО часто сопровождается простыми пошаговыми инструкциями, побуждающими пользователей обходить встроенные предупреждения безопасности Android.  Злоумышленники используют множество поддельных порталов, имитирующих популярные приложения, например, сайт в стиле YouTube Plus, где размещают APK-файлы, замаскированные под легитимные обновления или дополнения к функциям. Эти сайты представляют качественную имитацию официальных порталов, а размещённые на них инструкции предлагают пользователям включить на устройстве установку из неизвестных источников.  «Чтобы обойти ограничения платформы и дополнительные сложности, появившиеся в новых версиях Android, некоторые образцы ClayRat действуют как дропперы: видимое приложение представляет собой просто облегчённый установщик, отображающий поддельный экран обновления Play Store, в то время как фактическая зашифрованная полезная нагрузка скрыта в ресурсах приложения, — пояснили исследователи. — Этот метод установки, основанный на сеансе, снижает предполагаемый риск и увеличивает вероятность того, что посещение веб-страницы приведёт к установке шпионского ПО».  После активации шпионское ПО может похищать SMS-сообщения, журналы вызовов, уведомления и информацию об устройстве, делать фотографии фронтальной камерой и даже отправлять SMS-сообщения или совершать звонки непосредственно с устройства жертвы. ClayRat также агрессивно распространяется, рассылая вредоносные ссылки всем контактам в телефонной книге жертвы, фактически превращая каждое заражённое устройство в центр распространения вредоносного ПО без создания новой инфраструктуры. Исследователи за последние 90 дней обнаружили не менее 600 образцов и 50 дропперов, причём каждая последующая итерация включала новые уровни обфускации, чтобы обойти попытки обнаружения и оставаться на шаг впереди систем безопасности. Название вредоносной программы отсылает к панели управления, которую можно использовать для удалённого управления заражёнными устройствами.  ClayRat представляет собой серьёзную угрозу не только благодаря своим возможностям слежки, но и способности автоматически превращать заражённое устройство в узел распространения, что позволяет злоумышленникам быстро расширять своё присутствие без какого-либо ручного вмешательства. |