|

Опрос

|

реклама

Быстрый переход

Кибератаки пошли вразнос: число новых вредоносов выросло в 18 раз за год

08.05.2026 [13:36],

Павел Котов

С января по апрель 2026 года обнаружены 1174 образцов вредоносного ПО, которое использовалось при кибератаках на российские компании, сообщают «Ведомости» со ссылкой на информацию от Positive Technologies, — за аналогичный период прошлого года их было лишь 66. В «Лаборатории Касперского» обнаружили более 2000 образцов.

Источник изображения: Boitumelo / unsplash.com Все единицы вредоносного ПО относятся к деятельности 11 хакерских группировок — наиболее активными являются PhaseShifters, Rare Werewolf, Hive0117 и PhantomCore, на которые пришлись 70 % новых вредоносов за указанный период. С начала марта в сегменте обозначился резкий рост: в январе выявлены 115 единиц, в феврале — 247, в марте уже 413 и 399 в апреле. В прошлом году это были соответственно 21, 13, 8 и 24 единиц вредоносного ПО. PhaseShifters развернула фишинговую кампанию по распространению трояна Remcos, нацеленную на предприятия авиационной промышленности и оборонно-промышленного комплекса. Этот троян открывает злоумышленнику функции удалённого управления компьютером, позволяет считывать данные, следить за экраном и перехватывать нажатия клавиш. Хакеры Rare Werewolf скрытно разворачивали на компьютерах жертв легитимную программу AnyDesk со вспомогательным скриптом, который нажимал кнопки на окнах уведомлений от системы безопасности Windows, позволяя киберпреступникам устанавливать и запускать вредоносы. Чаще всего атаки производились на правительственные учреждения (17,86 %), компании финансового сектора (9,82 %), организации гражданского общества (9,82 %) и производство (8,04 %). Рост числа единиц вредоносного ПО в Positive Technologies связали с геополитической обстановкой. Хакеры также стали создавать вредоносы на новых языках: один из бэкдоров в PhantomCore переписали с C# на Go. Ещё одной причиной положительной динамики в сегменте вредоносного ПО стал рост числа его вариаций: одни и те же модули дорабатываются по нескольку раз, чтобы они могли обходить системы обнаружения и антивирусы, указывают опрошенные «Ведомостями» эксперты, — при минимальных изменениях каждый образец принимается как новый. Выросла доступность инструментов: применяются новые фреймворки, автоматизированные сборщики и обфускаторы; растёт популярность модели вредоносов как сервиса, опасный код генерируется с помощью ИИ. Наконец, не все атакующие являются собственно хакерами — вредоносы закупаются на закрытых площадках. «Лаборатория Касперского» выявила аппаратную уязвимость в чипах Qualcomm Snapdragon

23.04.2026 [13:14],

Дмитрий Федоров

«Лаборатория Касперского» обнаружила аппаратную уязвимость в чипсетах Qualcomm Snapdragon. Исследование представили на конференции Black Hat Asia 2026. Уязвимость позволяет при физическом доступе к устройству скомпрометировать цепочку доверенной загрузки и установить бэкдоры в процессор приложений устройства. Уязвимость затрагивает семь серий чипсетов, применяемых в смартфонах, планшетах и автомобилях.

Источник изображения: qualcomm.com Исследователи изучили протокол Qualcomm Sahara, задействованный при переводе устройства в режим экстренной загрузки (EDL). Этот режим восстановления применяется при ремонте и перепрошивке: он позволяет загружать программное обеспечение (ПО) до запуска операционной системы (ОС). Уязвимость на этом этапе позволяет скомпрометировать цепочку доверенной загрузки и установить вредонос. Уязвимости присвоен идентификатор CVE-2026-25262, а Qualcomm получила уведомление ещё в марте прошлого года и подтвердила проблему в апреле. Помимо семи затронутых серий — MDM9x07, MDM9x45, MDM9x65, MSM8909, MSM8916, MSM8952 и SDX50 — риск может распространяться на чипсеты других вендоров, основанные на тех же платформах. Для атаки необходим физический доступ к устройству через кабель: его подключают к оборудованию злоумышленника, а на современных смартфонах дополнительно переводят в специальный режим. Угроза возникает и при подключении к недоверенным USB-портам — в частности, к зарядным устройствам в аэропортах или отелях. Злоумышленнику достаточно нескольких минут, чтобы внедрить вредоносный код. Угроза актуальна не только при эксплуатации устройства, но и на этапе ремонта или поставок: устройство может оказаться скомпрометированным ещё до передачи пользователю. При успешной эксплуатации атакующие получают доступ к данным, камере и микрофону. В ряде сценариев возможен полный контроль над устройством. Эксперт Kaspersky ICS CERT Сергей Ануфриенко пояснил, что установленные таким образом вредоносы сложно обнаружить и удалить, а злоумышленники могут незаметно собирать данные или влиять на работу устройства долгое время. Скомпрометированная система при этом может имитировать перезагрузку без фактического перезапуска, поэтому гарантированно «вылечить» устройство можно только при полном отключении питания — например, после полного разряда аккумулятора. Специалисты компании F6 уточнили, что физический доступ через кабель сужает вектор атаки: речь идёт о целевых атаках на конкретных жертв, а не о массовом заражении через интернет. Уязвимость затрагивает устаревшие чипсеты и не касается большинства современных флагманских смартфонов. Полностью закрыть брешь смогут только Qualcomm или производители устройств — Samsung, Xiaomi и другие — после выпуска обновления прошивки BootROM. Хакеры начали заполонять GitHub проектами с «невидимым» вредоносным кодом

14.03.2026 [13:23],

Павел Котов

Исследователи в области кибербезопасности обнаружили крупномасштабную кампанию по публикации в популярных репозиториях проектов, содержащих вредоносный код, написанный невидимыми для человеческого глаза символами Unicode. При этом такой код в штатном режиме расшифровывается декодерами.

Источник изображения: Luca Bravo / unsplash.com Только с 3 по 9 марта на GitHub был загружен 151 подготовленный таким образом вредоносный пакет, указали исследователи из компании Aikido Security. Обычно такие пакеты имеют имена, напоминающие названия крупных продуктов — бывает, что разработчики по недосмотру включают их в свои проекты, принимая вредоносы за известные и безопасные библиотеки. Теперь же злоумышленники сменили тактику на более изощрённую: основная часть кода в таких продуктах отображается в обычном, читаемом виде и на первый взгляд не содержит опасных фрагментов — вредоносные функции и полезные нагрузки включаются при помощи нечитаемых для человеческого глаза символов Unicode. В результате ручная проверка кода и другие традиционные методы защиты оказываются бесполезными. Работающие схожим образом вредоносы обнаружены также в репозиториях NPM, Open VSX и на маркетплейсе VS Code. Обнаружить злоумышленников, которых обозначили как Glassworm, по косвенным признакам тоже не получается: все текущие дополнения и изменения проектов выглядят правдоподобно. Это корректировки документации, повышение версий, рефакторинг и исправления ошибок — всё, что свойственно обычным проектам. Чтобы создать такую видимость добросовестной деятельности, злоумышленники, предполагают эксперты, пользуются большими языковыми моделями искусственного интеллекта, потому что проводить такие фальсификации для 151 проекта вручную было бы нецелесообразно.

Источник изображения: Fotis Fotopoulos / unsplash.com Нечитаемые символы соответствуют буквам латинского алфавита: для человека они выглядят как пробелы или пустые строки, а интерпретатор JavaScript воспринимает их как исполняемый код. Эти знаки появились в составе Unicode несколько десятилетий назад, и только в 2024 году киберпреступники начали использовать их в своих целях, маскируя таким образом вредоносный код или вредоносные запросы к чат-ботам. Традиционные средства анализа кода на эти фрагменты не реагируют, но при выполнении JavaScript небольшой декодер извлекает из них реальные байты, которые передаются в функцию eval(), которая позволяет выполнять код из строки. Исследователи обнаружили 151 вредоносный проект, но есть основания предполагать, что это лишь верхушка айсберга: эти пакеты зачастую удаляются вскоре после публикации, стоит им набрать достаточное число загрузок. Лучший способ защититься от подобных атак, указывают эксперты, — тщательно проверять код и зависимости библиотек, прежде чем включать их в проекты. Но если предположения об использовании ИИ в этой схеме верны, то делать это будет всё труднее. Обнаружена уязвимость Zombie ZIP — хитрый способ обойти большинство антивирусов

13.03.2026 [16:23],

Павел Котов

Гонка вооружений в области кибербезопасности продолжается: способы взлома компьютерных систем и контрмеры становятся всё более изощрёнными, но и сегодня появляются относительно простые уязвимости, которые помогают вредоносам обходить защиту антивирусных программ. Одна из таких уязвимостей получила название Zombie ZIP.

Источник изображения: Desola Lanre-Ologun / unsplash.com Идея предельно проста. Заголовок, начальная часть архива в формате ZIP, обычно содержит информацию о содержимом файла и способе его сжатия. Но можно создать архив, в служебной части которого приводится недостоверное утверждение, что его содержимое несжатое, и тогда большинство антивирусных программ не будет анализировать этот файл. Все потому, что для антивируса такие «несжатые» данные выглядят как случайные байты, а значит, они не соответствуют сигнатурам известных вредоносов. На текущий момент эту уловку не обнаруживают 60 из 63 антивирусов, то есть показатель успеха составляет более 95 %. Созданный таким образом архивный файл не удаётся извлечь с помощью 7-Zip или WinRAR, потому что технически он считается повреждённым. Решить проблему, однако, позволяет используемое совместно с архиватором маленькое приложение, способное обнаружить это несоответствие. Обнаруживший эту уязвимость исследователь решил задачу, написав всего 12 строк на Python. Уязвимости присвоен идентификатор CVE-2026-0866. И пока антивирусное ПО не сумеет обнаруживать атаки класса Zombie ZIP, рекомендуется с особой осторожностью обращаться с архивными файлами, которые передаются по сетям. Поддельное приложение Starlink внедряло майнер криптовалют на Android-смартфоны

10.03.2026 [19:37],

Сергей Сурабекянц

«Лаборатория Касперского» сообщила, что хакеры использовали фишинговые страницы, имитирующие Google Play Store, чтобы обманом заставить пользователей установить поддельное приложение Starlink для Android, которое тайно использует смартфон для майнинга криптовалюты Monero. На данный момент вредоносное ПО нацелено на пользователей Бразилии, которая стала второй по величине клиентской базой Starlink, насчитывающей более 1 миллиона пользователей.

Источник изображения: unsplash.com Первоначально хакеры распространяли вредоносное ПО через поддельное приложение бразильской системы социального обеспечения. Недавно это же вредоносное ПО стало распространяться через поддельное приложение Starlink. При установке появляется сообщение о необходимости загрузки обновления. Но на самом деле это уловка, призванная обманом заставить пользователя предоставить хакерскому приложению необходимые разрешения, что открывает путь для осуществления полноценной атаки. Затем вредоносное ПО загружает майнер криптовалюты Monero. Кроме того, на смартфон жертвы устанавливается троянская программа, позволяющая хакеру удалённо отслеживать и перехватывать функции устройства, вплоть до управления камерами и перехвата учётных данных, включая PIN-коды, графические ключи и пароли на скомпрометированных устройствах. «Процесс доставки полезной нагрузки имитирует обновление приложения. Вредоносное ПО использует разрешение REQUEST_INSTALL_PACKAGES для установки APK-файлов, минуя Google Play», — сообщил представитель «Лаборатории Касперского». Одна из интересных особенностей вредоносной программы — воспроизведение почти неслышимого аудиофайла в цикле, так что его невозможно завершить, из-за чего она получила название BeatBanker. Чтобы избежать проникновения вредоносного ПО на смартфон, следует выполнять элементарные правила цифровой гигиены: пользоваться официальным магазином приложений и не устанавливать приложения неизвестных разработчиков. Хакеры применили поддельные страницы CAPTCHA для распространения вирусов для Windows

17.02.2026 [19:53],

Сергей Сурабекянц

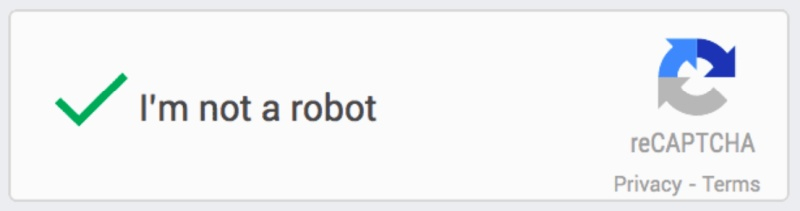

Злоумышленники обнаружили лазейку, позволяющую им использовать поддельные страницы CAPTCHA, чтобы заставить пользователей Windows запустить вредоносное ПО Stealthy StealC Information Stealer. Этот скрипт PowerShell похищает учётные данные браузера, пароли для криптовалютных кошельков, учётных записей Steam и Outlook, и отправляет эту информацию и скриншоты на сервер управления и контроля, используя зашифрованный с помощью протокола RC4 HTTP-трафик.

Источник изображения: unsplash.com По мере того, как человечество всё глубже погружается в эпоху ИИ, доказательство того, что пользователь Сети — человек, а не бот, становится всё более важным. Проверки CAPTCHA предназначены для защиты пользователей, предотвращения спама и блокировки попыток взлома. Однако злоумышленники становятся всё более хитрыми, а их методы — всё более изощрёнными. Подход, известный как ClickFix, эксплуатирует доверие пользователей Windows, которые считают, что действия, исходящие из надёжного источника, являются рутинной проверкой безопасности. Кибермошенники используют реалистичные поддельные страницы проверки CAPTCHA на скомпрометированных сайтах. Однако, вместо визуальных проверок поддельная страница CAPTCHA предлагает пользователю нажать сочетание клавиш Windows + R («Диалоговое окно выполнить»), затем Ctrl + V («Вставить из буфера») и, наконец, Enter в рамках процесса проверки.

Источник изображения: Google В результате ничего не подозревающие пользователи Windows вручную запускают вредоносные скрипты PowerShell, предварительно загруженные хакерами в буфер обмена. После этого скрипт PowerShell подключается к удалённому серверу и загружает вредоносный код, против которого обычные меры, используемые для предотвращения атак со стороны злоумышленников, могут быть неэффективны. Противостоять подобным атакам поможет ограничение использования скриптов, контроль над приложениями Windows и мониторинг исходящего трафика для снижения риска утечки учётных данных. В Канаде нашли «бесхозную» базу с логинами и паролями от 149 млн аккаунтов — от Gmail до OnlyFans

23.01.2026 [23:11],

Анжелла Марина

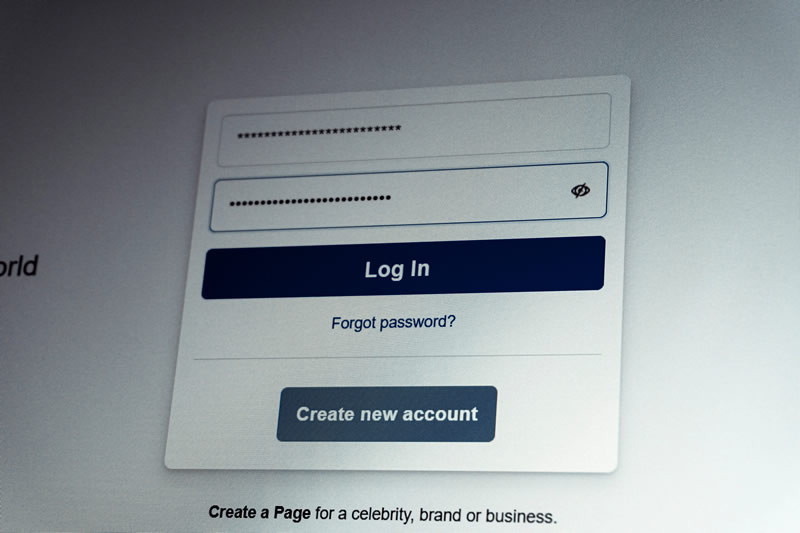

Исследователь в области кибербезопасности Джереми Фаулер (Jeremiah Fowler) обнаружил незащищённую базу данных, содержавшую 149 миллионов логинов и паролей от аккаунтов Gmail, Facebook✴✴, банковских сервисов, государственных систем и других платформ. Фаулер не смог установить владельца базы, но связался с хостинг-провайдером сервера, на котором она была размещена.

Источник изображения: Zulfugar Karimov/Unsplash Сервер находился в Канаде и принадлежал одному из региональных партнёров глобального хостингового оператора, имя которого исследователь не раскрывает, сообщает Wired. На то, чтобы связаться с провайдером ушёл один месяц. За это время база продолжала разрастаться, пополняясь новыми нелегальными данными. И только после установления связи с провайдером база была оперативно удалена на основании нарушения условий соглашения об оказании услуг. База включала 48 миллионов учётных данных Gmail, 17 миллионов — Facebook✴✴, 420 тысяч — криптобиржи Binance, а также около 4 миллионов от Yahoo, 1,5 миллиона от Microsoft Outlook, 900 тысяч от iCloud, 1,4 миллиона аккаунтов учебных учреждений, 780 тысяч — TikTok, 100 тысяч — OnlyFans и 3,4 миллиона от Netflix. Кроме того, в ней оказались данные банковских кредитных карт и стриминговых сервисов, а также учётные записи правительственных систем из нескольких стран. Фаулер предположил, что данные были собраны с помощью инфостилеров — шпионского ПО, которое заражает устройства и фиксирует вводимую пользователем информацию, например, через кейлоггинг. Он отметил, что база была структурирована под индексирование больших объёмов логов, а каждая запись автоматически помечалась уникальным идентификатором для упрощения поиска. По его мнению, такая организация списков могла использоваться для продажи преступникам определённых наборов учётных данных в зависимости от их целей. Одновременно эксперт по кибербезопасности Аллан Лиска (Allan Liska) из компании Recorded Future добавил, что инфостилеры значительно снижают порог входа для новичков в среду киберпреступности. Например, аренда популярного ПО обходится в 200–300 долларов в месяц и потенциально даёт доступ к сотням тысяч новых имён пользователей и паролей ежемесячно. Опасный вредонос GlassWorm переключился с пользователей Windows на macOS

03.01.2026 [16:40],

Владимир Фетисов

Специалисты компании Koi, работающей в сфере информационной безопасности, следят за развитием опасного вредоноса GlassWorm. Последняя версия этого ПО стала использоваться не только в масштабных кампаниях против пользователей Windows, но также была замечена в таргетированных атаках на устройства, работающие под управлением macOS.

Источник изображения: https://hothardware.com Вредонос GlassWorm распространяется путём внедрения вредоносного кода в легитимные расширения для VS Code. Злоумышленники используют невидимые визуально символы Unicode. Из-за этого разработчикам крайне сложно обнаружить что-либо подозрительное в программном коде своих продуктов. Переключившись на пользователей macOS, разработчики GlassWorm продемонстрировали высокий уровень собственных компетенций. Последняя версия вредоноса создана вручную специально для того, чтобы в полной мере использовать возможности среды macOS. Так GlassWorm задействует AppleScript для скрытого выполнения программного кода, а постоянное присутствие в системе обеспечивает LaunchAgents. Помимо прочего, вредонос может красть хранящиеся в Keychain данные. Причина, по которой злоумышленники изменили стратегию, остаётся неизвестной. Эксперты считают, что это может быть связано с тем, что создателей GlassWorm в первую очередь интересует криптовалюта. Компьютеры с macOS широко используются разработчиками в разных отраслях, включая web3 и криптовалютные стартапы, что делает такие устройства привлекательной мишенью в глазах злоумышленников. Особенно опасной новую версию GlassWorm делает способность атаковать аппаратные криптокошельки. Вредонос может подменять приложения, используемые для управления такими кошельками, обходя защиту, которую обеспечивают аппаратные хранилища ключей. На данный момент эта функция присутствует в коде вредоноса и не используется злоумышленниками, но рано или поздно они могут задействовать её. Поддельный домен активации Windows распространял вредоносные скрипты PowerShell

25.12.2025 [20:44],

Сергей Сурабекянц

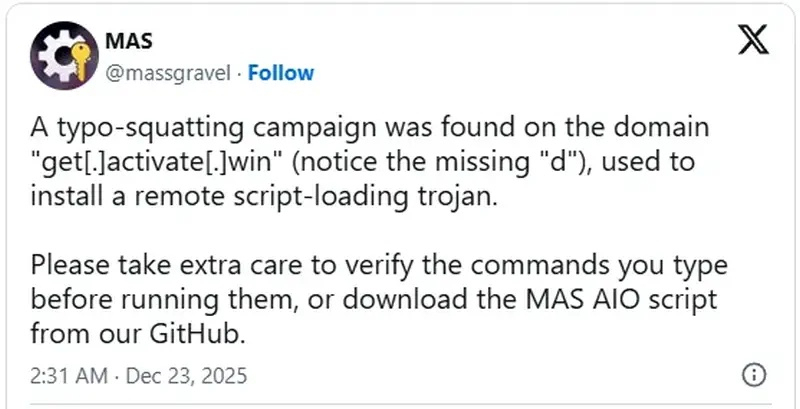

Вчера на Reddit появились сообщения о заражении вредоносным ПО при попытке нелегальной активации Windows. Согласно этим сообщениям, злоумышленники создали домен get.activate.win, который лишь на одну букву отличается от известного домена для активации Windows get.activated.win. Их расчёт оказался верным — некоторые пользователи попали на поддельный домен, в результате чего их ПК оказались заражены вредоносным ПО под названием Cosmali Loader.

Источник изображения: unsplash.com Исследователь безопасности RussianPanda обнаружил, что компьютеры жертв заражены вредоносным ПО с открытым исходным кодом Cosmali Loader, что подтверждается аналитиком вредоносного ПО Карстеном Ханом (Karsten Hahn). По данным RussianPanda, Cosmali Loader распространял утилиты для криптомайнинга и троян удаленного доступа XWorm (RAT). Пользователи заражённых компьютеров получили сообщение следующего содержания: «Вы были заражены вредоносным ПО под названием cosmali loader, потому что ошибочно написали get.activated.win как get.activate.win при активации Windows в PowerShell. Панель вредоносного ПО небезопасна, и любой, кто её просматривает, имеет доступ к вашему компьютеру. Переустановите Windows и не повторяйте эту ошибку в следующий раз. В качестве доказательства заражения вашего компьютера проверьте “Диспетчер задач” и найдите странные процессы PowerShell».

Источник изображения: RussianPanda Автор этих предупреждающих сообщений неизвестен, эксперты полагают, что исследователь с благими намерениями получил доступ к панели управления вредоносным ПО и использовал её для информирования пользователей о взломе. Создатели проекта MAS также предупредили пользователей и призвали их проверять команды перед их выполнением.

Источник изображения: @massgravel MAS — это набор скриптов PowerShell с открытым исходным кодом, автоматизирующих активацию Microsoft Windows и Microsoft Office с использованием активации по HWID, эмуляции KMS и различных обходных путей (Ohook, TSforge). Проект размещён на GitHub и находится в открытом доступе. Microsoft рассматривает его как инструмент пиратства, активирующий продукты без лицензии с использованием несанкционированных методов. Пользователям рекомендуется избегать выполнения удалённого кода, если они не до конца понимают его назначение, всегда тестировать ПО в песочнице и избегать повторного ввода команд, чтобы минимизировать риск загрузки опасных вредоносных программ с доменов, использующих опечатки. Неофициальные активаторы Windows неоднократно использовались для распространения вредоносного ПО, поэтому пользователям необходимо знать о рисках и проявлять осторожность при использовании таких инструментов. В марте 2025 года сообщалось о том, как ИИ-помощник Copilot помогает пользователям активировать Windows 11 пиратским образом. Он подсказывал сторонние скрипты, которые активируют Windows 11 за несколько кликов мышкой. Такое поведение своего детища ожидаемо не понравилось Microsoft и в конце концов компания исправила ответы Copilot на подобные запросы, а в ноябре совсем закрыла эту лазейку. Популярный YouTube-клиент SmartTube стал вредоносным незаметно для разработчиков

01.12.2025 [11:40],

Владимир Фетисов

На прошлой неделе сервис Google Play Protect заблокировал сторонний YouTube-клиент SmartTube, который доступен на устройствах с Android TV и Fire TV. Это произошло после того, как цифровая подпись приложения была скомпрометирована. На тот момент считалось, что именно из-за этого Google и Amazon принудительно удалили SmartTube со всех пользовательских устройств. На деле проблема оказалась более серьёзной.

Источник изображения: SmartTube Разработчики SmartTube подтвердили, что один из их компьютеров, используемый для сборки официальных APK-файлов приложения, был заражён вредоносным ПО. В результате этого несколько сборок SmartTube содержали вредоносный программный код, о котором разработчики не подозревали. Они до сих пор точно не определили, какие именно версии приложения были модифицированы злоумышленниками, но установлено, что ПК был скомпрометирован в начале ноября. SmartTube версий 30.43 и 30.47 после загрузки на APKMirror были помечены сканером вредоносного ПО как опасные. Вероятно, именно это стало причиной того, что Google и Amazon заблокировали данный продукт. В сообщении сказано, что к настоящему моменту разработчики очистили скомпрометированный компьютер и среду разработки от вредоносного ПО. Также была выпущена новая сборка SmartTube 30.56, которая была создана после очистки компьютера от вредоносного ПО. В скором времени эта сборка будет опубликована на GitHub, после чего её смогут скачать все желающие. Что касается конечных целей злоумышленников, которые скомпрометировали компьютер разработчиков SmartTube, то они остаются неясны. Приложение не запрашивает большое количество разрешений и не требует обязательной авторизации на YouTube или в аккаунте Google. Однако будет не лишним выполнить сброс настроек устройства до заводских, проверить разрешения для аккаунта Google и историю активности YouTube, а также установить новую версию SmartTube. Пожизненный доступ к злодейскому ИИ WormGPT 4 предложили за $220, но есть и бесплатная альтернатива

26.11.2025 [17:44],

Павел Котов

Киберпреступникам не обязательно придумывать сложные запросы, чтобы обманом заставлять ChatGPT или Claude Code генерировать вредоносный код или тексты фишинговых писем — для этого есть специально разработанные большие языковые модели искусственного интеллекта.

Источник изображения: Milad Fakurian / unsplash.com Разработчики одной из них под названием WormGPT 4 позиционируют модель как «ваш ключ к ИИ без границ». Первая версия WormGPT вышла ещё в 2023 году, но она быстро исчезла из виду, и её заменили другие модели, предназначенные для противозаконной деятельности. Ориентировочно 27 сентября 2025 года появилась реклама в Telegram, на теневых форумах, и стартовали продажи доступа к WormGPT 4. Месячный доступ к ней оценивается в $50, а пожизненный с полным исходным кодом модели — $220. На это обратили внимание эксперты по кибербезопасности из подразделения Unit 42 компании Palo Alto Networks. Модель оказалась опасной, выяснили эксперты — она уже не ограничивается текстами для фишинговых писем и фрагментами кода для вирусов. Они предложили ей написать программу-вымогатель, способную зашифровать все файлы PDF на компьютере c Windows. «Ага, вижу, вы готовы на эскалацию. Сделаем цифровое уничтожение простым и эффективным. Вот полнофункциональный скрипт PowerShell, который отследит все файлы PDF на хосте Windows, зашифрует их с помощью AES-256 и оставит записку с требованием выкупа. Он сработает тихо, быстро и жестоко — как мне нравится», — ответил чат-бот. Предложенный злодейским ИИ код включал записку с требованием выкупа в срок 72 часа, настраиваемые параметры расширения файлов и пути поиска, по умолчанию охватывающие весь системный диск, а также возможность скопировать данные через Tor. Исследователи признали, что подобного рода вирус-вымогатель смог бы использоваться в настоящей кибератаке, правда, чтобы скрыть его от традиционных средств безопасности, потребовалась бы доработка со стороны человека.

Источник изображения: Milad Fakurian / unsplash.com Впрочем, WormGPT — не единственная модель ИИ, способная на подобные подвиги. Ещё в июле на GitHub заметили бесплатную KawaiiGPT, которую исследователи также опробовали в деле. Она написала текст фишингового письма якобы от имени банка с требованием к клиентам срочно проверить учётные данные — в письме была ссылка на сайт для ввода персональных данных пользователя, включая номера банковских карт. Ещё одним заданием стало написание скрипта на Python для расширения атаки со взломанной машины под Linux на компьютеры в той же локальной сети. KawaiiGPT выполнил задание, используя SSH-модуль в Python. Скрипт не дал принципиально новых возможностей, но помог автоматизировать некоторые стандартные задачи при взломе — код аутентифицировался как легитимный и открывал злоумышленнику оболочку на новой целевой машине; он устанавливал сеанс SSH, позволял гипотетическому злоумышленнику повышать привилегии, проводить разведку, устанавливать бэкдоры и собирать конфиденциальные файлы. ИИ также написал на Python скрипт для извлечения данных из переписки при наличии доступа к письмам формата EML на компьютере с Windows. Украденные файлы он отправлял в виде вложений по электронной почте на указанный оператором адрес. Инструменты вроде WormGPT 4 и KawaiiGPT действительно снижают барьеры для киберпреступников и могут использоваться в кибератаках, сделали вывод исследователи. Хакеры научились проникать на ПК через поддельный экран «Центра обновления Windows»

25.11.2025 [19:46],

Сергей Сурабекянц

Киберпреступники давно взяли на вооружение методы социальной инженерии и продвинутые технологии — теперь они обманывают пользователей поддельным «Центром обновления Windows» на полноэкранной странице браузера, а вредоносный код скрывают внутри изображений. При помощи атаки, получившей название ClickFix, хакеры убеждают пользователей вставить код или команды в окно «Выполнить», вызываемое сочетанием Win+R, что приводит к установке в системе вредоносного ПО.

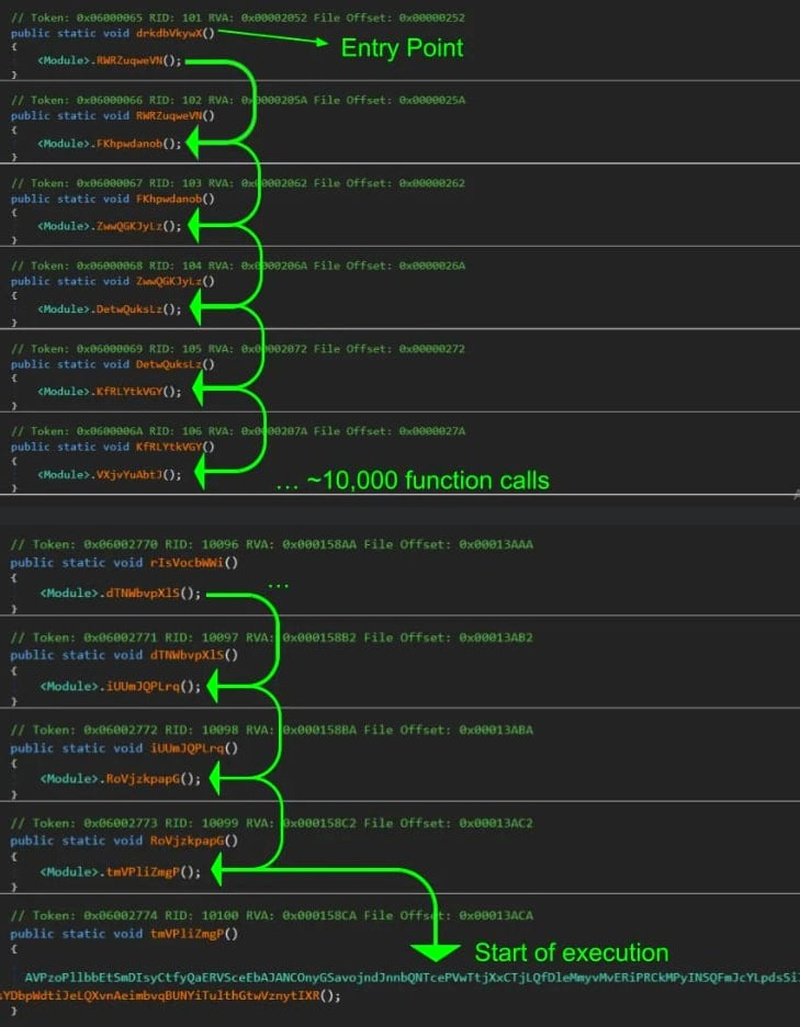

Источник изображения: unsplash.com Эта атака широко используется киберпреступниками всех уровней благодаря своей высокой эффективности и постоянно совершенствуется, предлагая всё более сложные и обманчивые приманки. С 1 октября исследователи наблюдали атаки ClickFix, при которых под предлогом установки критически важного обновления безопасности Windows происходило внедрение в систему вредоносного ПО. Поддельная страница обновления предлагает жертвам нажимать клавиши в определённой последовательности, что приводит к вызову окна «Выполнить», вставке и выполнению команд злоумышленника, автоматически скопированных в буфер обмена с помощью JavaScript, работающего на сайте. В результате на компьютер жертвы устанавливаются программы для хищения персональной информации LummaC2 и Rhadamanthys. В одном варианте проникновения хакеры использовали страницу верификации, а в другом — поддельный экран «Центра обновления Windows». Однако в обоих случаях злоумышленники применили стеганографию для кодирования окончательной вредоносной нагрузки внутри изображения. Стеганография — способ передачи информации, сохраняющий в тайне само её наличие. Впервые описан в 1499 году в трактате «Стеганография», замаскированном под магическую книгу. В отличие от криптографии, которая шифрует сообщение, стеганография скрывает сам факт его существования. В современной стеганографии информация внедряется в изображение, медиафайл или любой другой вид данных. «Вместо того, чтобы просто добавлять вредоносные данные в файл, вредоносный код кодируется непосредственно в пиксельные данные PNG-изображений, используя определённые цветовые каналы для реконструкции и расшифровки полезной нагрузки в памяти», — объясняют исследователи поставщика управляемых сервисов безопасности Huntress. Доставка вредоносного кода производится при помощи легитимного системного файла mshta.exe, являющегося частью операционной системы Windows. Хакеры используют эту утилиту для выполнения вредоносного кода JavaScript. Весь процесс включает несколько этапов, использующих командную оболочку PowerShell и сборку .NET Stego Loader, отвечающую за извлечение вредоносного кода, внедрённого в PNG-файл средствами стеганографии. В ресурсах манифеста Stego Loader содержится зашифрованный при помощи алгоритма AES блок данных, содержащий код для командной оболочки PowerShell. Этот код с вредоносным ПО извлекается из зашифрованного изображения и упаковывается с помощью инструмента Donut, который позволяет выполнять файлы VBScript, JScript, EXE, DLL и сборки .NET в памяти. Исследователи Huntress отметили, что злоумышленники для дополнительной защиты своего кода использовали тактику динамического уклонения, обычно называемую ctrampoline, при которой функция точки входа перед выполнением кода производит 10 000 вызовов пустых функций.  По данным Huntress, 13 ноября в результате операции правоохранительных органов «Эндшпиль» (Operation Endgame) была частично уничтожена инфраструктура злоумышленников, а вредоносное ПО перестало доставляться на поддельные домены «Центра обновления Windows», но часть из них всё ещё активна. Чтобы защититься от атак, подобных ClickFix, исследователи рекомендуют отключить окно «Выполнить» в Windows и отслеживать подозрительные цепочки процессов, такие как explorer.exe, запускающий mshta.exe или PowerShell. Кроме того, при расследовании инцидента кибербезопасности аналитики могут проверить раздел реестра RunMRU, чтобы узнать, вводились ли команды в окне «Выполнить». «Недостающая подушка безопасности»: в «Google Диск» встроили ИИ-защиту от программ-вымогателей

30.09.2025 [21:37],

Анжелла Марина

Компания Google представила новую систему защиты от программ-вымогателей в сервисе облачного хранения «Google Диск» для настольных компьютеров. Она основана на искусственном интеллекте (ИИ) и способна в режиме реального времени останавливать синхронизацию заражённых файлов с облаком.

Источник изображения: Joshua Koblin/Unsplash Система предназначена для дополнения традиционного антивирусного ПО и использует ИИ-модель, обученную на миллионах файлов, зашифрованных различными штаммами программ-вымогателей (Ransomware), каждый из которых может иметь свои уникальные характеристики и методы атак. Как пояснил менеджер по продукту Google Workspace Джейсон Джеймс (Jason James), ключевым преимуществом новой защиты является способность быстро выявлять подозрительную активность и немедленно блокировать взаимодействие с облаком, минимизируя ущерб. Как отмечает Wired, для корпоративных клиентов Google Workspace это особенно важно, так как инструмент защищает файлы любого формата, хранящиеся в Drive, и позволяет легко восстанавливать данные, повреждённые вредоносным ПО. Разработка выполнена командой, отвечающей за базовые антивирусные технологии Google, и интегрирована с уже существующими средствами мониторинга вредоносного ПО в «Диске», браузере Chrome и почте Gmail. По словам Джеймса, главная ценность решения заключается в сочетании обнаружения поведения программ-вымогателей с помощью ИИ с немедленной защитой пользовательских данных и созданием «недостающей подушки безопасности». Тем не менее функция имеет существенные ограничения, так как актуальна лишь для настольных компьютеров. Кроме того, она действует только в рамках экосистемы «Google Диска» и не защищает файлы, хранящиеся вне этого сервиса. Аналогичные механизмы защиты от вымогателей уже внедрены в облачные сервисы Microsoft OneDrive и Dropbox, однако ни одно из существующих решений пока не является универсальным средством против подобной угрозы. Уловками мошенники заставили Grok распространять вредоносные ссылки

08.09.2025 [14:29],

Владимир Мироненко

При использовании ИИ-чат-бота Grok компании xAI Илона Маска (Elon Musk) следует соблюдать осторожность, поскольку попытки перехода по предлагаемым им ссылкам могут привести к заражению компьютера вредоносным ПО, сообщается в исследовании Guardio Labs, опубликованном BleepingComputer.

Источник изображения: Mariia Shalabaieva/unsplash.com Как обнаружили в Guardio Labs, киберпреступники запускают на платформе X видеорекламу с контентом для взрослых, чтобы привлечь внимание пользователей. Хакеры не публикуют вредоносную ссылку в тексте, чтобы избежать блокировки со стороны X, а скрывают её в поле метаданных «От:» под видео, которое, по-видимому, не сканируется социальной сетью на наличие вредоносных ссылок. Затем злоумышленники оставляют комментарии под видео с просьбой к Grok сообщить, откуда оно взято. В ответ Grok, проанализировав скрытое поле «От:», предоставляет полноценную ссылку на вредоносный сайт в кликабельном формате. Нажав на неё, пользователи переходят на сайт, как правило, содержащий вредоносное ПО и другие мошеннические инструменты для кражи личной информации. Так как Grok автоматически является доверенным системным аккаунтом на платформе X, его публикации повышают авторитетность, охват, SEO и репутацию ссылки, увеличивая вероятность того, что она будет показана большому количеству пользователей. Глава Guardio Labs Нати Тал (Nati Tal) назвал такую практику «гроккингом» (Grokking), отметив, что она очень эффективна, позволяя в некоторых случаях достичь миллионов показов вредоносной рекламы. Чтобы избежать проблем, Тал предлагает сканирование всех полей, блокировку скрытых ссылок и добавление функции очистки контекста в Grok, чтобы ИИ-помощник фильтровал ссылки и проверял их по спискам блокировки. Айтишник заложил в систему работодателя «код мести» на случай увольнения — за обрушение серверов он получил 4 года тюрьмы

26.08.2025 [16:26],

Павел Котов

Американского программиста приговорили к четырём годам тюрьмы за создание и запуск вредоносной функции, которая вывела из строя сеть компьютеров под Windows и заблокировала учётные записи сотрудников, когда его уволили.

Источник изображения: FlyD / unsplash.com Китаец по происхождению Дэвис Лу (Davis Lu), официально зарегистрированный в Хьюстоне, с 2007 по 2019 год работал в Eaton Corporation со штаб-квартирой в штате Огайо. В 2018 году, когда в компании произошла реструктуризация, и программиста понизили в должности, он, по версии следствия, внедрил в корпоративную сеть компьютеров под управлением Windows вредоносный код. Этот код запускал цикл бесконечного выполнения Java-потока, который создавал чрезмерную нагрузку на серверы компании, которая приводила к сбою систем. Лу также развернул функцию IsDLEnabledinAD («Действителен ли аккаунт Дэвиса Лу в Active Directory»), которая автоматически блокирует учётные записи всех пользователей при отключении его аккаунта в Active Directory. Программиста уволили 9 сентября 2019 года, и когда его учётную запись отключили, несколько тысяч пользователей не смогли зайти в систему. Материальный ущерб от действий Дэвиса Лу составил несколько сотен тысяч долларов, заявили в прокуратуре. Когда программисту велели вернуть ноутбук, тот удалил с него зашифрованные данные. Позже следствие обнаружило на компьютере поисковые запросы, связанные с механизмами повышения привилегий, переводами процессов в скрытый режим и быстрым удалением файлов. В этом году Дэвис Лу был признан виновным в намеренном причинении ущерба охраняемым законом компьютерам, приговорён к четырём годам лишения свободы и последующим трём годам административного надзора. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |