|

Опрос

|

реклама

Быстрый переход

Хакеры из Nitrogen заявили о краже 8 Тбайт данных у партнёра Apple — заводы Foxconn перешли на бумажные табели

13.05.2026 [12:46],

Дмитрий Федоров

Хакерская группировка Nitrogen заявила о краже 8 Тбайт данных у Foxconn — одного из ключевых производственных партнёров Apple. Среди похищенного, по утверждению хакеров, — конструкторская документация клиентов, среди которых Dell, Google, Nvidia. Помимо кражи данных, злоумышленники развернули на предприятиях шифровальщик, парализовавший заводскую инфраструктуру. Foxconn подтвердила, что несколько её североамериканских заводов подверглись кибератаке, и сообщила, что пострадавшие предприятия возобновляют штатное производство.

Источник изображения: Keming Tan / unsplash.com По данным ресурса The Cybersec Guru, сбой впервые проявился в пятницу, 1 мая, на предприятии в Маунт-Плезанте (штат Висконсин, США). Сначала пропал Wi-Fi, затем отключение распространилось на основную заводскую инфраструктуру. «Нам сказали выключить компьютеры и ни при каких обстоятельствах не входить в систему, — рассказал один из работников на условиях анонимности. — Терминалы учёта рабочего времени не работали. Мы заполняли бумажные табели, просто чтобы фиксировать отработанные часы». По информации ресурса AppleInsider, помимо висконсинского предприятия пострадал завод в Хьюстоне (Техас). Nitrogen опубликовала образцы файлов, якобы украденных из систем Foxconn, однако материалов, связанных с Apple, среди них не оказалось — завод в Маунт-Плезанте выпускает телевизоры и серверное оборудование. «Группировки вымогателей всё чаще выбирают жертв, способных повлиять на цепочку поставок — физическую или программную, — отметил Аллан Лиска (Allan Liska), аналитик киберугроз компании Recorded Future. — Неудивительно, что мишенью стала Foxconn: компания занимается контрактным производством и хранит конфиденциальные данные множества заказчиков по всему миру». Nitrogen организована в 2023 году, хотя, по словам Яна Грея (Ian Gray), вице-президента по аналитике угроз компании Flashpoint, первую активность группировки аналитики зафиксировали лишь в 2024 году. С тех пор у неё насчитывается около 50 жертв, преимущественно из сфер производства, технологий и ритейла. Группировка действует главным образом в Северной Америке и Западной Европе и связана с ALPHV/BlackCat. Её шифровальщик построен на основе широко растиражированного кода Conti 2, однако содержит конструктивный дефект: ошибка в механизме шифрования делает расшифровку данных невозможной даже для самих злоумышленников. Хакеры теперь грабят хакеров: новая группировка PCPJack перехватывает заражённые сети

08.05.2026 [10:48],

Дмитрий Федоров

Неизвестная хакерская группировка атакует системы, уже скомпрометированные киберпреступной группой TeamPCP, вытесняет её участников, удаляет их вредоносы и разворачивает собственное ПО для кражи учётных данных. Группировку, получившую название PCPJack, обнаружила ИБ-компания SentinelOne.

Источник изображения: Sasun Bughdaryan / unsplash.com Проникнув в заражённые TeamPCP системы, хакеры PCPJack разворачивают в них собственные вредоносы, способные распространяться по облачной инфраструктуре жертв наподобие сетевого червя, похищать учётные данные и пересылать украденную информацию на серверы злоумышленников. Инструменты хакеров ведут собственный счётчик целей, из которых им удалось вытеснить участников TeamPCP. TeamPCP — киберпреступная группировка, привлёкшая внимание в последние недели серией резонансных атак. Среди них — взлом облачной инфраструктуры Европейской комиссии и масштабная атака на широко используемый сканер уязвимостей Trivy, затронувшая все компании, полагавшиеся на этот инструмент, в том числе LiteLLM и ИИ-стартап по рекрутингу Mercor. Алекс Деламотт (Alex Delamotte), старший исследователь компании SentinelOne, рассказала, что организаторы группировки пока не установлены. Деламотт выдвинула три версии: недовольные бывшие участники TeamPCP, конкурирующая группировка или третья сторона, которая решила создать свои инструменты атаки по образцу TeamPCP. «Сервисы, на которые нацелена PCPJack, во многом совпадают с мишенями декабрьских и январских атак TeamPCP, предшествовавших предполагаемой смене состава группы в феврале-марте», — сообщила Деламотт. Она также отметила, что хакеры атакуют не только системы, скомпрометированные TeamPCP, но и сканируют интернет в поисках открытых сервисов, таких как облачная платформа виртуализации Docker и базы данных MongoDB. Тем не менее в SentinelOne подчеркнули, что группировка сосредоточена преимущественно на вытеснении конкурентов из TeamPCP. Цели участников PCPJack носят исключительно финансовый характер. Они монетизируют украденные учётные данные тремя способами: перепродажей, продажей доступа к скомпрометированным системам и прямым вымогательством у жертв. При этом хакеры не устанавливают программы для майнинга криптовалюты, вероятно потому, что такая стратегия требует больше времени для получения выгоды, считает Деламотт. В ходе некоторых атак злоумышленники используют домены, указывающие на фишинг паролей, а также поддельные сайты технической поддержки, сообщила Деламотт. Официальный сайт Daemon Tools уже месяц распространяет заражённый установщик с трояном

06.05.2026 [06:06],

Дмитрий Федоров

«Лаборатория Касперского» обнаружила, что установщики программы DAEMON Tools для монтирования образов дисков заражены вредоносным кодом: пользователи скачивают доверенное программное обеспечение (ПО), а получают скрытую программу удалённого управления системой. Заражённые версии с 12.5.0.2421 по 12.5.0.2434 распространяются с 8 апреля 2026 года и затронули частных лиц и организации более чем в 100 странах.

Источник изображения: blog.daemon-tools.cc Злоумышленники подменили в составе DAEMON Tools три исполняемых файла: DTHelper.exe, DiscSoftBusServiceLite.exe и DTShellHlp.exe. Все три имеют действующую цифровую подпись разработчика — компании AVB Disc Soft, поэтому Windows воспринимает их как доверенные. Файлы запускаются при старте компьютера, и каждый раз активируется скрытый бэкдор — программа удалённого управления. Она обращается к управляющему серверу злоумышленников по доменному имени, которое зарегистрировано за неделю до начала атаки и почти неотличимо от адреса настоящего DAEMON Tools. В ответ сервер передаёт команды для загрузки в систему жертвы дополнительных вредоносных компонентов. Аналитики выявили три типа таких компонентов. На большинстве заражённых машин запускался сборщик информации — программа на платформе .NET, которая отправляет злоумышленникам MAC-адрес сетевой карты, имя хоста, DNS-имя домена, список запущенных процессов, перечень установленного ПО и язык системы. Эти сведения помогают атакующим отобрать наиболее ценные цели. Только на десятке компьютеров затем разворачивался минималистичный бэкдор, который загружает вредоносные файлы, выполняет команды в системной оболочке и запускает дополнительные модули в памяти. Самый сложный вредонос, троян QUIC RAT, был обнаружен лишь у одного российского учебного заведения. Этот вредонос поддерживает семь протоколов связи с управляющим сервером (HTTP, UDP, TCP, WSS, QUIC, DNS и HTTP/3) и способен внедрять вредоносный код в системные процессы notepad.exe и conhost.exe. С 8 апреля специалисты «Лаборатории Касперского» зафиксировали тысячи попыток установки таких вредоносных компонентов. Большинство жертв находилось в России, Бразилии, Турции, Испании, Германии, Франции, Италии и Китае. Около 10 % затронутых систем принадлежат организациям. При этом серьёзный бэкдор обнаружен лишь на десятке компьютеров — в государственных, научных, производственных и розничных организациях России, Беларуси и Таиланда. Такая избирательность подтверждает целевой характер кибератаки, но её цель — кибершпионаж или вымогательство у крупных организаций — пока не ясна. Обнаружение атаки заняло около месяца — это сопоставимо со сроками выявления компрометации приложения 3CX, которую «Лаборатория Касперского» расследовала при участии экспертного сообщества в 2023 году. С начала 2026 года компания расследовала уже четыре подобные атаки: в январе — eScan, в феврале — Notepad++, в апреле — CPU-Z, теперь — DAEMON Tools. Широко используемые и доверенные приложения становятся всё более привлекательным каналом для злоумышленников: одного взлома разработчика достаточно, чтобы вредоносный код одновременно попал на машины тысяч его пользователей. Незнакомые QR-коды опасны: Microsoft зафиксировала рост фишинга через такие метки на 146 %

02.05.2026 [15:10],

Дмитрий Федоров

Microsoft зафиксировала рост числа фишинговых атак через QR-коды (квишинг) на 146 % за I квартал 2026 года. Эти данные были получены после анализа 8,3 млрд фишинговых писем, которые средства защиты Microsoft обнаружили за квартал. Помимо квишинга, выросло число атак с компрометацией корпоративной электронной почты (BEC), попыток обойти средства обнаружения через CAPTCHA-страницы и фишинговых писем с вложениями и ссылками для кражи учётных данных.

Источник изображения: ChatGPT / 3DNews Общий ежемесячный объём QR-фишинговых атак с января по март колебался, однако Microsoft отметила отчётливый сдвинг в этом направлении в тактике злоумышленников на протяжении всего I квартала. Атакующие адаптировались к усилению защитных мер и увеличили число атак через QR-коды, поэтому за последний год квишинг (англ. — quishing) достиг максимального значения. Средства защиты на основе сканирования быстро распознают обычные текстовые фишинговые письма, но с трудом обрабатывают встроенные в них QR-коды. Получатель такого письма, как правило, сканирует код с мобильного устройства и тем самым выходит за пределы защищённой среды рабочего компьютера, минуя корпоративные средства информационной безопасности. Риск возрастает ещё больше, если жертва сканирует QR-код с личного смартфона.

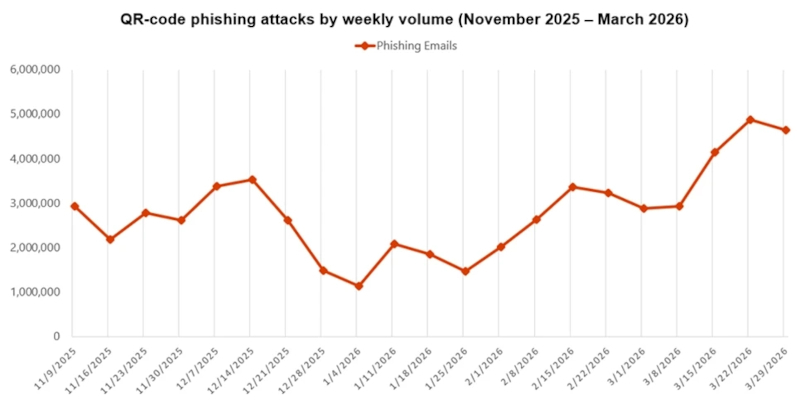

График показывает резкий рост QR-фишинга к концу марта 2026 года, когда недельный объём атак приблизился к 5 млн писем. Источник изображения: Microsoft Threat Intelligence На протяжении I квартала основным способом доставки вредоносных QR-кодов оставались PDF-файлы, однако в марте число кодов, размещаемых прямо в тексте письма без вложений, выросло на 336 %. Одновременно Microsoft зафиксировала резкий рост атак с CAPTCHA-страницами: после нисходящего тренда в январе и феврале их число в марте подскочило более чем на 125 %. CAPTCHA-страницы помогают злоумышленникам уйти от обнаружения, заставляя жертву взаимодействовать со страницей перед получением вредоноса. В отдельных случаях атакующие используют саму CAPTCHA как инструмент доставки вредоносного ПО. Жертва уверена, что проходит обычную проверку, а на деле копирует и выполняет вредоносные команды прямо на своём устройстве.

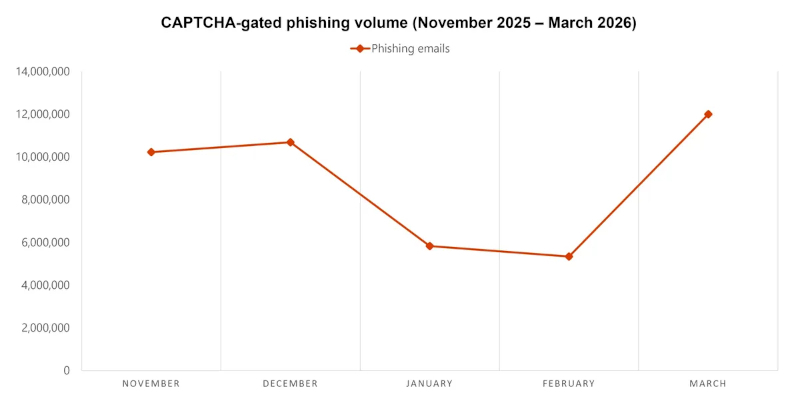

График показывает, что после январско-февральского снижения CAPTCHA-фишинг резко вырос в марте, превысив 12 млн писем. Источник изображения: Microsoft Threat Intelligence По наблюдениям Microsoft, злоумышленники, использующие CAPTCHA-метод, по-видимому, не отдают предпочтения какому-либо одному способу доставки и экспериментируют с HTML-вложениями, SVG-файлами, PDF-файлами, файлами DOC/DOCX и встроенными в письма фишинговыми ссылками. В марте Microsoft и Европол совместно ликвидировали инфраструктуру фишинговой платформы Tycoon2FA, работавшей по модели «фишинг как услуга» (PhaaS). Это снизило число связанных с группировкой атак на 15 %. Эффект, однако, вряд ли будет долговременным, потому что группировка перестраивает инфраструктуру и регистрирует домены в новых зонах верхнего уровня, в том числе в .RU. По данным Microsoft, с последней недели марта на зону .RU приходится 41 % всех доменов Tycoon2FA.

Источник изображения: ChatGPT / 3DNews Microsoft обнаружила 10,7 млн фишинговых писем, нацеленных на корпоративную почту. По наблюдениям компании, злоумышленники явно предпочитают письма с приманкой. Такое письмо обычно содержит шаблонную реплику вроде «Вы на месте?», которая помогает завязать переписку с получателем, а вредонос приходит жертве уже отдельным сообщением. Злоумышленники отходят и от прежней схемы с просьбами о подарочных сертификатах. В налоговый сезон они рассылают запросы на обновление платёжных реквизитов для начисления заработной платы. В феврале число таких атак выросло на 15 %. Для защиты от фишинговых атак Microsoft рекомендует проверить параметры Exchange Online Protection и Microsoft Defender для Office 365, убедиться, что рекомендуемые настройки безопасности включены, и проводить для сотрудников учебные симуляции фишинговых рассылок. В Defender для Office 365 компания советует включить функции Zero-hour auto purge (ZAP) и Safe Links, а в Microsoft Defender для конечных точек — функцию Network Protection. Наконец, Microsoft предлагает защитить учётные записи устойчивой к фишингу многофакторной аутентификацией (2FA), ключами FIDO2 или биометрией. В cPanel нашли дыру, позволяющую войти в админку миллионов сайтов без пароля

01.05.2026 [11:23],

Дмитрий Федоров

Злоумышленники активно эксплуатируют критическую уязвимость CVE-2026-41940 в cPanel и WebHost Manager (WHM) — серверном ПО для управления веб-хостингом, которым пользуются десятки миллионов владельцев сайтов по всему миру. Ошибка позволяет удалённо обойти экран авторизации и получить полный доступ к панели администрирования, а вместе с ней — ко всем сайтам, почте, базам данных и конфигурациям на сервере. Крупные хостинг-провайдеры уже установили обновления.

Источник изображения: Wesley Tingey / unsplash.com Уязвимость затрагивает все поддерживаемые версии cPanel и WHM. Оба пакета обеспечивают глубокий доступ к серверам: управляют размещёнными сайтами, электронной почтой и критически важными настройками доменов. Компрометация такого ПО даёт атакующему потенциально неограниченный доступ ко всем обрабатываемым данным. Разработчик cPanel призвал клиентов самостоятельно убедиться в установке обновлений, даже если их хостинг-провайдер уже применил исправления. Канадский центр кибербезопасности (Canadian Centre for Cyber Security) предупредил в бюллетене, что уязвимость позволяет скомпрометировать сайты на серверах общего хостинга, в том числе у крупных провайдеров. Ведомство заявило, что «эксплуатация весьма вероятна», и потребовало от клиентов cPanel и их хостинг-провайдеров незамедлительных действий для предотвращения несанкционированного доступа. Хостинг-провайдер Namecheap сообщил, что заблокировал доступ к панелям cPanel сразу после того, как узнал об уязвимости, — мера позволила предотвратить эксплуатацию и выиграть время на установку обновлений. HostGator также установил обновления и охарактеризовал проблему как «критическую уязвимость обхода аутентификации». Один из хостинг-провайдеров обнаружил, что злоумышленники использовали уязвимость за несколько месяцев до её публичного раскрытия. Генеральный директор KnownHost Дэниел Пирсон (Daniel Pearson) написал на Reddit, что компания зафиксировала попытки эксплуатации ещё 23 февраля. KnownHost тоже ненадолго заблокировал доступ к клиентским системам перед установкой обновлений. По словам Пирсона, примерно 30 серверов в сети компании сигнализировали о попытках несанкционированного доступа. Пирсон подчеркнул, что речь идёт именно о попытках, а признаков успешного взлома обнаружено не было. Разработчик cPanel также выпустил обновление безопасности для WP Squared — аналогичного инструмента для управления сайтами на WordPress. Хакеры похитили и слили в Сеть секретные файлы полиции Лос-Анджелеса

10.04.2026 [06:09],

Анжелла Марина

Киберпреступники похитили большой массив конфиденциальных внутренних документов Департамента полиции Лос-Анджелеса и выложили данные в сеть. Как стало известно TechCrunch, за утечкой стоит группировка World Leaks, которая публикует похищенную информацию, чтобы заставить жертв заплатить выкуп.

Источник изображения: xAI Украденные данные включают личные дела сотрудников полиции, материалы расследований внутренних проверок и процессуальные документы с уголовными жалобами. Файлы также содержат персональную информацию, включая имена свидетелей и медицинские данные. Эмма Бест (Emma Best), основатель некоммерческой организации и платформы для сбора и публикации крупных утечек информации от государственных структур DDoSecrets, подтвердила, что смогла просмотреть часть информации, которая была опубликована (а затем удалена по неизвестной причине) на сайте группировки. В публичном заявлении Департамент полиции Лос-Анджелеса сообщил, что расследует инцидент, уточнив, что взлом не затронул системы и сети LAPD, а произошёл через систему цифрового хранения, принадлежащую офису городского прокурора Лос-Анджелеса. Департамент уже работает с этим офисом, чтобы получить доступ к скомпрометированным файлам и понять полный масштаб инцидента. Взлом, по данным Los Angeles Times, затронул 7,7 терабайт различной информации и более 337 000 файлов. Так как по законам штата Калифорния большинство документов полицейских считаются конфиденциальными, эта утечка, если её подлинность подтвердится, станет беспрецедентным нарушением безопасности полицейских. World Leaks начала свою деятельность в январе 2025 года как очевидный ребрендинг предыдущей группировки Hunters International, и с тех пор скомпрометировала организации в различных отраслях, включая здравоохранение, производство и технологии, продемонстрировав способность атаковать даже оборонных подрядчиков и компании из списка ежегодного рейтинга 500 крупнейших компаний США (Fortune 500). Злоумышленники спрятали вирус для кражи данных кредиток в SVG-изображении размером 1 пиксель

09.04.2026 [12:54],

Дмитрий Федоров

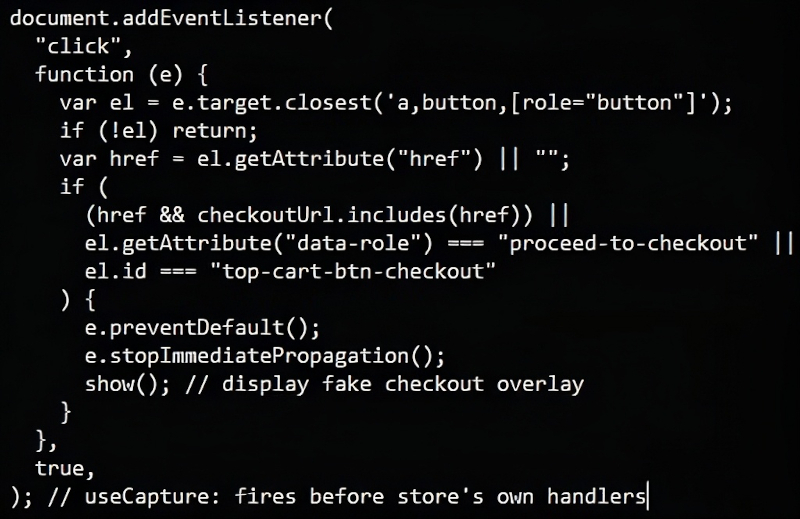

Почти 100 интернет-магазинов, работающих на платформе электронной коммерции Magento, стали целью кампании по краже данных кредитных карт. Злоумышленники прячут вредоносный код в SVG-изображении размером 1 × 1 пиксель и запускают его при переходе жертвы к оплате заказа. Исследователи Sansec связывают атаку с уязвимостью PolyShell, обнаруженной в середине марта и затронувшей все установки Magento Open Source и Adobe Commerce стабильных версий ветки 2.

Источник изображения: Wesley Tingey / unsplash.com При переходе к оплате на скомпрометированном сайте вредоносный код перехватывает нажатие кнопки оформления заказа и выводит правдоподобную поддельную форму Secure Checkout с полями для реквизитов карты и данных плательщика. Сведения, введённые в эту форму, проверяются, после чего отправляются злоумышленнику в формате JSON-данных, зашифрованных с помощью XOR и дополнительно замаскированных кодированием base64. Злоумышленники внедряют вредоносный код непосредственно в HTML-код сайта в виде SVG-элемента размером 1 × 1 пиксель с обработчиком события onload. «Обработчик onload содержит всю вредоносную нагрузку: она закодирована в base64 внутри вызова atob() и запускается через setTimeout», — пояснила Sansec. Такой способ позволяет не подключать внешние сценарии, на которые защитные сканеры обычно реагируют как на подозрительные: весь вредоносный код остаётся встроенным в страницу и помещается в значении одного строкового атрибута.

Источник изображения: sansec.io Sansec полагает, что злоумышленники получили доступ, эксплуатируя уязвимость PolyShell. Она позволяет выполнять код без прохождения проверки подлинности и получать контроль над учётными записями. Ранее компания предупреждала, что атакам с использованием PolyShell подверглись более половины всех уязвимых магазинов. В части случаев злоумышленники внедряли перехватчики данных платёжных карт и использовали WebRTC для скрытой передачи похищенных сведений. Sansec выявила шесть доменов, на которые выводятся похищенные данные. Все они размещены у IncogNet LLC (AS40663) в Нидерландах, причём на каждый из них поступает информация от 10 до 15 подтверждённых жертв. Для защиты от взлома компания рекомендует проверить файлы сайта на наличие скрытых SVG-элементов с атрибутом onload, использующим atob(), убедиться, что в локальном хранилище браузера localStorage отсутствует ключ _mgx_cv, отслеживать и блокировать обращения к fb_metrics.php и незнакомым доменам, маскирующимся под аналитические службы, а также полностью блокировать трафик к IP-адресу 23.137.249.67 и связанным с ним доменам. Adobe к моменту публикации не выпустила обновление безопасности для устранения PolyShell в рабочих версиях Magento. Исправление доступно только в предварительной версии 2.4.9-alpha3+. Владельцам и администраторам сайтов Sansec рекомендует применить все доступные меры защиты и по возможности перейти на последний бета-выпуск Magento. ФБР: интернет-преступники лишили американцев рекордных $21 млрд за прошлый год

08.04.2026 [11:56],

Дмитрий Федоров

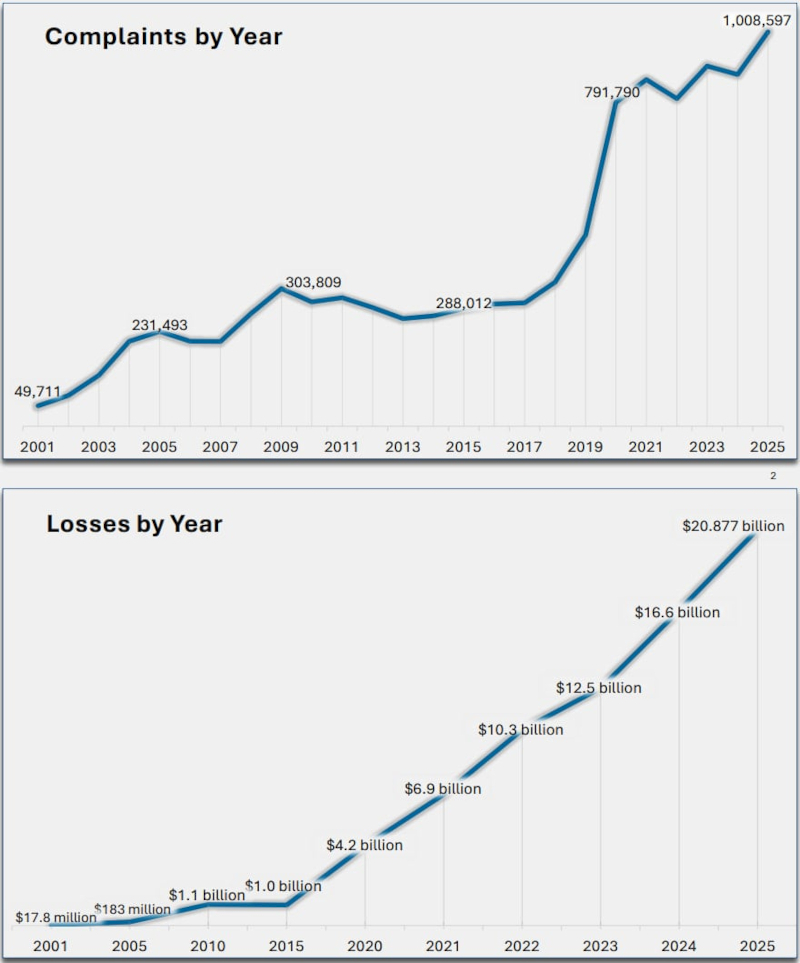

Американцы потеряли почти $21 млрд из-за преступлений в интернете в 2025 году — это рекордный показатель и он на 26 % больше, чем годом ранее, следует из отчёта Федерального бюро расследований США (FBI). Основной ущерб в стране за год пришёлся на инвестиционное мошенничество, перехват деловой переписки, мошенничество под видом технической поддержки и нарушения защищённости данных.

Источник изображения: Kanchanara / unsplash.com Центр жалоб на интернет-преступления (IC3) получил более 1 млн обращений против 859 тысяч годом ранее. Чаще всего пострадавшие жаловались на выманивание сведений через поддельные письма, сообщения и сайты — 191000 случаев, на вымогательство — 89000 и на инвестиционный обман — 72000. Мошенничество с использованием электронных средств фигурировало в 453000 обращений и составило $17,7 млрд из общей суммы ущерба, заявленной в IC3 за 2025 год.

Источник изображения: fbi.gov На инвестиционное мошенничество пришлось 49 % всех зарегистрированных за год случаев, а ущерб от него достиг $8,6 млрд. Ещё большие потери принесли преступления, связанные с цифровой валютой: в 181565 случаях ущерб превысил $11 млрд. Сильнее всего пострадали американцы старше 60 лет — их заявленный ущерб составил $7,7 млрд, что на 37 % больше, чем годом ранее. Впервые отчёт FBI включил схемы обмана с применением ИИ: по ним поступили 22300 обращений, а потери достигли $893 млн. К ним относится подделка голоса, фейковые профили, поддельные документы и видеозаписи с искусственно подменённым изображением или голосом.

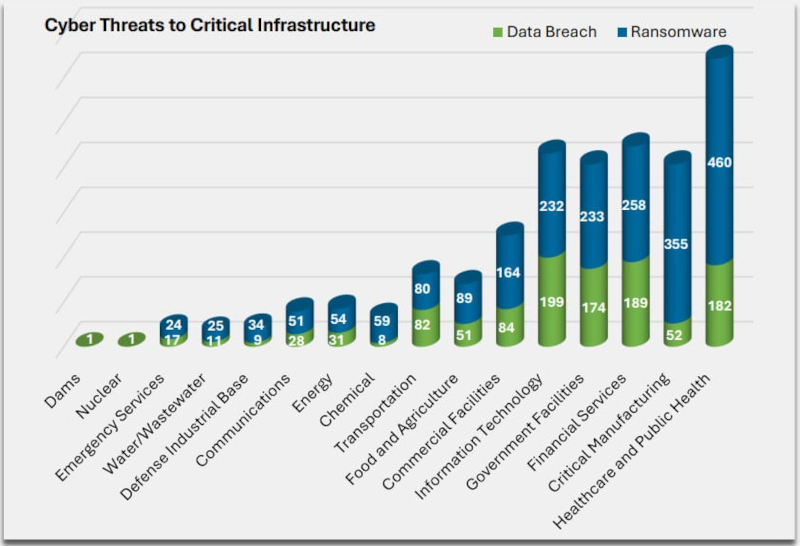

Источник изображения: fbi.gov При меньшем числе обращений FBI отдельно выделило тяжёлые виды посягательств: захват или подмену деловой электронной переписки — 24700 случаев, нарушения защищённости данных — 3900, атаки с использованием вредоносных программ, блокирующих доступ и требующих выкуп, — 3600, незаконную замену SIM-карты для перехвата телефонного номера — 971. В двух эпизодах, затронувших плотины и ядерные объекты, ведомство отнесло происшествия к случаям нарушения защищённости данных. Чаще всего злоумышленники атаковали здравоохранение, обрабатывающую промышленность, финансовые услуги, IT-сферу и государственные объекты. FBI сообщило, что усилило работу по блокированию кибератак, уведомлению пострадавших и замораживанию похищенных средств, а в ряде случаев деньги удавалось вернуть. В 2025 году ведомство провело 3900 срочных вмешательств по механизму Financial Fraud Kill Chain (FFKC) и остановило часть мошеннических денежных переводов. Из $1,16 млрд, на которые посягали злоумышленники, FBI заморозило $679 млн. В начале года бюро запустило Operation Level Up для раннего выявления жертв инвестиционного обмана, связанного с цифровой валютой, и их предупреждения. Из 3780 уведомлённых человек 78 % не знали, что их обманывают. Ведомство рекомендует не поддаваться на срочные требования и давление, проверять подлинность сообщений до отправки денег или данных. Число доменов-угонщиков аккаунтов в Telegram сократилось вдвое, но мошенники запустили новые схемы

06.04.2026 [10:13],

Дмитрий Федоров

В первом квартале 2026 года количество доменов, через которые мошенники угоняли аккаунты в Telegram, сократилось более чем вдвое — до 3500 против не менее 7500 годом ранее. Эксперты связывают это с замедлением работы мессенджера и ухудшением доступности средств обхода блокировок.

Источник изображения: lonely blue / unsplash.com Снижение затронуло весь сегмент фишинговых ресурсов. BI.Zone, компания по управлению цифровыми рисками, входящая в экосистему «Сбера», обнаружила в I квартале 2026 года 12500 мошеннических сайтов во всех доменных зонах, включая российскую, против 17500 за аналогичный период 2025 года. Positive Technologies также зафиксировала сокращение доли атак с использованием сайтов как одного из основных каналов: в I квартале 2026 года этот показатель составил 55 % против 60 % годом ранее и 77 % в IV квартале 2025 года. Директор по развитию центра мониторинга внешних цифровых угроз Solar Aura ГК «Солар» Александр Вураско уточнил, что чаще всего аккаунты в Telegram угоняют через фишинг: пользователю отправляют ссылку на поддельный сайт под видом голосования, подарка или проверки безопасности, где просят ввести номер телефона и код подтверждения. Доступ к аккаунту получают и через социальную инженерию, когда мошенники пишут от имени знакомого или службы поддержки и убеждают переслать код либо перейти по ссылке. Ещё один сценарий связан с вредоносными приложениями и ботами, которые запрашивают авторизацию и получают доступ к аккаунту или сессии. Руководитель BI.Zone Digital Risk Protection Дмитрий Кирюшкин отметил, что злоумышленников интересуют чувствительные данные пользователей, а также финансовые и криптовалютные функции Telegram.

Источник изображения: Kevin Horvat / unsplash.com Вураско допускает, что часть активности злоумышленников могла сместиться на другие сервисы, где сценарии кражи аккаунтов сейчас дают более высокий результат. Одновременно компания F6 в сфере кибербезопасности в марте-апреле зафиксировала новые мошеннические схемы, построенные на обходе замедления Telegram. Ведущий аналитик Digital Risk Protection F6 Евгений Егоров сообщил, что одна из них использует приманку в виде «официального прокси». По этой схеме компания обнаружила 150 сайтов, домены которых применяются для угона аккаунтов в мессенджере. Снижение числа вредоносных доменов эксперты связывают прежде всего с ужесточением законодательства в разных странах и с более тщательным мониторингом фишинговых ресурсов со стороны регистраторов, хостинг-провайдеров и команд реагирования. С 1 сентября 2026 года регистрация и продление доменов в зонах .RU, .РФ и .SU в России будут возможны только после обязательной идентификации владельца через ЕСИА, портал «Госуслуги». Кирюшкин считает, что это существенно затруднит создание новых мошеннических сайтов в российской доменной зоне и может подтолкнуть злоумышленников к захвату старых, плохо защищённых ресурсов для размещения фишинговых страниц, онлайн-казино и других игровых механик, используемых для кражи средств пользователей. Данные компании T2, входящей в Ростелеком, указывают на изменение пользовательской активности. Президент Ростелекома Михаил Осеевский 2 апреля на конференции «Телеком 2026» сообщил, что за последнюю неделю трафик Telegram в сети оператора сократился в 10 раз. Если в феврале на одного пользователя приходилось 500 Мбайт трафика в месяц, то за последнюю неделю — 50 Мбайт. По словам Осеевского, трафик WhatsApp в сети оператора отсутствует, тогда как трафик Max растёт. США сломали четыре ботнета, заразившие более 3 млн устройств и атаковавшие ресурсы Пентагона

20.03.2026 [12:12],

Дмитрий Федоров

США, Германия и Канада провели совместную операцию против инфраструктуры четырёх ботнетов — Aisuru, KimWolf, JackSkid и Mossad, заразивших более 3 млн устройств по всему миру, включая сотни тысяч в США. По данным Министерства юстиции США (DOJ), сети использовались для сотен тысяч DDoS-атак на компьютеры и серверы, в том числе на ресурсы Министерства обороны США, а также для вымогательства денег у жертв.

Источник изображения: Wesley Tingey / Unsplash.com Большинство заражённых устройств относилось к интернету вещей (IoT): веб-камеры, цифровые видеорегистраторы и Wi-Fi-роутеры. Операторы ботнетов провели сотни тысяч DDoS-атак. В отдельных случаях от жертв требовали деньги. Операция прошла одновременно в США, Германии и Канаде и была нацелена на лиц, стоящих за этими ботнетами. Руководитель направления в Следственной службе DoW Кеннет ДеКеллис (Kenneth DeChellis) заявил: «Сегодняшний вывод из строя четырёх мощных ботнетов подчёркивает нашу приверженность устранению возникающих киберугроз для Министерства войны и его военнослужащих». В операции участвовали почти два десятка технологических компаний, включая Amazon Web Services, Google, PayPal и Nokia. Помощь также оказала команда PowerOFF Европола — правоохранительного агентства Европейского союза. Операция PowerOFF против киберпреступников, специализирующихся на DDoS-атаках, ведётся с 2017 года. Мошенники с ИИ зарабатывают до 4,5 раза больше обычных, сообщили в Интерполе

17.03.2026 [14:52],

Алексей Разин

Как и многие изобретения человечества, так называемый искусственный интеллект поставлен на службу не только добропорядочным гражданам, но и мошенникам. Последние с помощью ИИ получают прибыль в 4,5 раза выше, чем при использовании классических приёмов обмана своих жертв, подсчитали представители Интерпола.

Источник изображения: Unsplash, Joshua Koblin ИИ не только повышает эффективность мошеннических действий, он привлекает к новым схемам всё большее количество злоумышленников. Чаще всего, по словам экспертов Интерпола, мошенники используют ИИ для устранения небольших просчётов, которые в противном случае выдали бы их истинную сущность. Например, при обращении к носителям других языков мошенники используют ИИ для устранения ошибок и погрешностей в тексте сообщений, которые могли бы насторожить потенциальных жертв. Подражание голосу кого-то из ближайшего окружения жертвы теперь тоже доверено ИИ-инструментам. Мошенникам достаточно голосового сообщения продолжительностью 10 секунд, чтобы правдоподобно сымитировать голос человека и попытаться с помощью такой подмены обмануть кого-то из его окружения. На чёрном рынке уже предлагаются целые комплексные услуги по имитации внешности и голоса людей из окружения потенциальной жертвы, поэтому мошенникам не требуется лично владеть соответствующими методами подлога для реализации своих преступных навыков. Такие услуги становятся всё более доступными, позволяя мошенникам чаще применять новые технологии в своих схемах обмана граждан. Соответственно, снижая затраты на реализацию преступного замысла, мошенник получает более высокую прибыль в случае успеха. Кроме того, количество обрабатываемых жертв также возрастает благодаря повышению производительности такого рода преступной деятельности. Сбор данных о потенциальных жертвах также поставлен на поток с помощью ИИ. Собрав всю доступную информацию о человеке из открытых источников, мошенники более ловко расставляют свои сети, чем это происходило ранее. Использование криптовалют для анонимных финансовых транзакций также позволяет преступникам избегать законного возмездия. В будущем, как считают представители Интерпола, преступники смогут ещё сильнее автоматизировать свои атаки на жертв. Сумму выкупа за похищенные данные такие преступные ИИ-агенты смогут назначать самостоятельно, а информационные ресурсы жертв будут постоянно мониториться на предмет наличия уязвимостей в системах защиты. Эксперты также выражают озабоченность растущим количеством схем вымогательства, связанных с генерацией компрометирующих жертву видео и фото деликатного характера. На реализацию таких схем работают целые организованные группы по всему миру, их количество только растёт. Организаторы буквально похищают людей в разных странах, чтобы заставлять их заниматься подобным преступным ремеслом под угрозой физической расправы. Органам правопорядка становится всё сложнее бороться с подобными группировками. Считается, что по всему миру в подобную деятельность могут быть вовлечены сотни тысяч людей. По итогам прошлого года финансовые потери от мошенничества достигли $442 млрд, по данным Интерпола, и в ближайшие несколько лет сумма будет только расти, во многом благодаря распространению ИИ. Одним только материальным ущербом жертвы мошенников не отделываются, часто страдает их репутация, социальные связи, а иногда даже речь идёт об утрате самой жизни. Microsoft заявила, что хакеры теперь используют ИИ на всех этапах кибератак

08.03.2026 [00:45],

Владимир Фетисов

Microsoft заявила, что киберпреступники всё чаще задействуют искусственный интеллект в своих операциях для ускорения атак, масштабирования вредоносной деятельности и снижения технических барьеров на всех этапах. В опубликованном недавно отчёте Microsoft Threat Intelligence сказано, что хакеры применяют генеративный ИИ для выполнения широкого круга задач, включая разведку, фишинг, развитие инфраструктуры и создание вредоносного программного обеспечения.

Источник изображений: bleepingcomputer.com Отмечается, что всё чаще злоумышленники используют ИИ-инструменты для составления фишинговых писем, перевода контента, обобщения украденных данных, отладки вредоносного программного обеспечения, а также написания скриптов и настройки инфраструктуры. «<…> большинство случаев злонамеренного применения ИИ связано с использованием языковых моделей для генерации текста, кода или медиа. Злоумышленники задействуют генеративный ИИ для составления фишинговых приманок, перевода контента, обобщения украденных данных, создания и отладки вредоносного ПО, а также написания скриптов и настройки инфраструктуры. В этих сценариях ИИ выступает в качестве усилителя возможностей, который уменьшает технические сложности и ускоряет выполнение, в то время как человек-оператор сохраняет контроль над целями, выбором мишеней и решениями по развёртыванию», — говорится в сообщении Microsoft. Специалисты софтверного гиганта выявили множество случаев, когда разные киберпреступные группировки задействовали ИИ в своих атаках. Речь в том числе о северокорейских группировках Jasper Sleet (Storm-0287) и Coral Sleet (Storm-1877), которые используют ИИ в рамках схем с привлечением находящихся удалённо ИТ-сотрудников. В таких операциях ИИ-инструменты помогают в создании реалистичных личностей, резюме и коммуникациях для трудоустройства в западные компании. «Jasper Sleet использует платформы генеративного ИИ для оптимизации создания поддельных цифровых личностей. Например, члены Jasper Sleet дают команды ИИ-платформам для генерации списков имен, соответствующих культуре, и форматов адресов электронной почты, подходящих под определённые профили личности <…> Jasper Sleet также использует генеративный ИИ для анализа вакансий на должности, связанные с разработкой ПО и IT на профессиональных платформах, давая алгоритмам команды по извлечению и обобщению востребованных навыков. Затем собранные таким образом данные используются для адаптации поддельных личностей под конкретные роли», — сказано в отчёте Microsoft. Там также описывается, как ИИ применяется для разработки вредоносного ПО и создания инфраструктуры. Злоумышленники задействуют языковые модели для написания программного кода, его оптимизации и устранения ошибок, а также переноса отдельных компонентов на разные языки программирования. В некоторых случаях фиксировались признаки использования ИИ для динамической генерации скриптов или изменения поведения в процессе их выполнения. Специалисты Microsoft зафиксировали, как члены группировки Coral Sleet использовали ИИ для быстрого создания поддельных корпоративных сайтов, развёртывания вредоносной инфраструктуры, а также тестирования и устранения неисправностей в работе разных инструментов. Когда ИИ-системы пытаются задействовать механизмы защиты от злонамеренного использования хакеры задействуют особым образом сформированные запросы, позволяющие их обходить. Поскольку многие вредоносные кампании, нацеленные на IT-специалистов, полагаются на злоупотребление легитимным доступом, Microsoft рекомендует организациям рассматривать подобные схемы как инсайдерские риски. Поскольку атаки с использованием ИИ повторяют привычные кибератаки, специалистам по ИБ-безопасности рекомендуется сосредоточиться на выявлении аномального использования учетных данных, усилении защиты систем идентификации от фишинга и обеспечении безопасности самих ИИ-систем, которые могут стать целями в будущих атаках. Сайт-двойник 7-Zip десять дней заражал пользователей — вредонос подменял ссылки с задержкой

12.02.2026 [18:13],

Павел Котов

При установке ОС большинство пользователей, практически не задумываясь, устанавливает архиваторы, такие как 7-Zip, PeaZip или WinRAR. Но легко попасть в ловушку, по недосмотру загрузив исполняемый файл из неофициального источника — так и происходило в течение десяти дней с сайтом 7-zip.com.

Источник изображения: Xavier Cee / unsplash.com Официальный сайт проекта 7-Zip доступен только по адресу 7-zip.org. К сожалению, проекты бесплатного ПО часто сопровождаются сайтами-подражателями — они занимают достаточно высокие места в поисковиках, получают клики и зарабатывают деньги на рекламе. Так было и с 7-zip.com, но с 12 по 22 января этот сайт предоставлял ссылки для скачивания вредоносных исполняемых файлов. Перенаправление ссылок было реализовано довольно хитрым образом. При переходе на сайт 7-zip.com пользователь видел обычные ссылки на скачивание официальных исполняемых файлов на 7-zip.org. Но примерно через 20–30 секунд срабатывал скрипт, подменяющий ссылки, и пользователи скачивали уже заражённые файлы. Из-за этого базовые автоматизированные утилиты сканирования сайтов видели чистую ссылку, и ресурс не помечался как вредоносный. Устанавливаемый с архиватором вредонос поднимал на компьютере жертвы прокси-сервер, превращая его в звено удалённо управляемого ботнета. В результате киберпреступники могли осуществлять свою деятельность через него и скрывать своё происхождение. Трудно сказать, была ли это осознанная альтернатива владельцев сайта-подражателя — едва ли они рассчитывали и далее зарабатывать на рекламе, когда ресурс помечен как распространяющий вредоносное ПО. Вывод очевиден: всегда рекомендуется загружать ПО из официальных источников, и всегда следует выяснять, какой из источников является официальным. «Лаборатория Касперского» показала сценарии потенциальных цифровых угроз будущего

29.01.2026 [20:06],

Андрей Крупин

По мере развития цифровых систем возникают риски, которые выходят за рамки традиционных киберугроз. «Лаборатория Касперского» представила сценарии возможных событий, которые в перспективе могут существенно изменить сферу IT-безопасности и повлиять на жизнь общества.

Источник изображения: Kevin Ku / unsplash.com Атаки на NTP-серверы. Практически все современные цифровые операции — от финансовых транзакций и промышленной автоматизации до мониторинга безопасности и реагирования на инциденты — зависят от точного времени, синхронизацию которого обеспечивают сетевые узлы по протоколу Network Time Protocol (NTP). Массированные атаки на такие серверы и вмешательство в их работу могут привести к расхождениям временных меток транзакций в финансовых системах, сбоям в процессах клиринга и расчётных операций, аннулировать сертификаты шифрования. Кроме того, это может поставить под угрозу целостность логов безопасности. В результате организациям станет сложнее сопоставлять события и анализировать инциденты, поскольку их нельзя будет точно выстроить в хронологическом порядке. Утрата цифровых знаний. Ещё один долгосрочный риск — постепенное устаревание больших объёмов данных, накопленных с 1970-х по 2020-е годы. Значительная часть этой информации содержится в проприетарных базах данных, файлах устаревших форматов и списанных в утиль программных средах, а также на подверженных деградации физических носителях, таких как магнитные ленты, жёсткие и оптические диски. Со временем это может привести к появлению огромных массивов данных, для которых не осталось ни подходящего ПО, ни квалифицированных специалистов, способных с ними работать. Это, в свою очередь, приведёт к необратимой утрате цифровых исторических источников, научных исследований и других знаний. Кризис интеллектуальной собственности в связи с использованием ИИ. Технологии электронного разума на базе нейросетей и машинного обучения ускоряют научные открытия. При этом корпорации всё чаще патентуют не только конкретные аппаратные решения, но и широкие классы методов и алгоритмов, разработанные с помощью ИИ. В некоторых областях, таких как биомедицина, химия, материаловедение, это может создавать множество дублирующих друг друга претензий на право интеллектуальной собственности и привести к правовой неопределённости, связанной со свободой использования подобных разработок. Как следствие, такая ситуация может не только затормозить прогресс, но и в целом сформировать необходимость в пересмотре самой модели интеллектуальной собственности в эпоху ИИ. Пересмотр отношения к ИИ. На искусственный интеллект инвесторы возлагают большие надежды, обусловленные представлениями о скором появлении сильного ИИ (Artificial General Intelligence, AGI) — системы, сравнимой по уровню развития с человеком. Потенциальная проблема заключается в растущем разрыве между ожиданиями и результатами, как это было в случае с другими технологическими пузырями. По мнению «Лаборатории Касперского», это будет не одномоментный крах ИИ, а серия громких разочарований крупных инвесторов в технологиях электронного разума. При этом искусственный интеллект по-прежнему будет интегрироваться в разные отрасли, однако ожидания от него могут стать более сдержанными, фокус сместится на инженерные задачи, а также изменится подход к финансовым вложениям с учётом рисков.

Источник изображения: Roman Budnikov / unsplash.com Коллапс криптографии из-за математического прорыва. Внимание экспертов по кибербезопасности приковано к отдалённой угрозе со стороны квантовых компьютеров, которые потенциально смогут взломать современные алгоритмы шифрования данных. К этому заранее готовятся, разрабатывая и внедряя постквантовую криптографию. Однако угрозой может стать вовсе не это, а внезапное математическое открытие в области теории чисел, которое кардинально упростит решение таких задач, как факторизация или дискретные логарифмы, на обычной классической вычислительной технике. Если такой алгоритм будет опубликован, он может мгновенно подорвать математические основы широко используемых современных криптографических систем. При таком сценарии инфраструктура открытых ключей, лежащая в основе сетевых соединений, цифровых подписей и шифрования, быстро потеряет доверие. Весь защищённый трафик, когда-либо перехваченный и сохранённый, станет потенциально расшифрованным. Киберэкотерроризм. Ещё один потенциальный сценарий будущего, предполагающий возможные атаки злоумышленников на химические или индустриальные предприятия с целью оказания негативного влияния на экологическую ситуацию в том или ином регионе мира. Например, взлом систем управления на промышленном заводе может привести к незаметным, но постоянным выбросам вредных веществ в небольших количествах в природные экосистемы. Это может оставаться незамеченным в течение длительного времени, пока ущерб окружающей среде уже не станет явным и приведёт к тяжёлым, трудноисправимым последствиям. Цифровая изоляция национальных сегментов интернета. На протяжении многих лет фрагментация глобальной сетевой инфраструктуры на национальные и региональные сегменты обсуждалась как постепенный процесс, обусловленный политическими решениями. Однако вероятен и более кардинальный сценарий, когда цифровая изоляция произойдёт целенаправленно, в результате скоординированного внешнего давления. При таком стечении обстоятельств коалиция стран может применить комплекс технических и инфраструктурных мер, включая масштабные манипуляции с маршрутизацией трафика, аннулирование критически важных сертификатов, физический саботаж подводных кабелей в критических точках. Считается, что глобальная сеть слишком децентрализована и устойчива для такого поворота событий. Однако концентрация критической инфраструктуры (корневые серверы DNS, основные сертификационные центры, магистральные кабели) в реальности создаёт уязвимые точки, давление на которые может быть скоординировано в беспрецедентных геополитических условиях. «Большинство отраслевых прогнозов основаны на рациональной экстраполяции — те же угрозы, те же векторы атак, только в большем масштабе. В этом анализе преследовалась другая цель. Перечисленные сценарии — не предсказания того, что произойдёт в следующем году, а структурированные мысленные эксперименты о том, что может произойти, если некоторые из наших основных технических предположений не сбудутся. Они занимают среднее положение между обычными прогнозами и полноценными «чёрными лебедями» — их сложно смоделировать, но они потенциально могут серьёзно повлиять на развитие отрасли», — уверен главный технологический эксперт «Лаборатории Касперского» Александр Гостев. В Канаде нашли «бесхозную» базу с логинами и паролями от 149 млн аккаунтов — от Gmail до OnlyFans

23.01.2026 [23:11],

Анжелла Марина

Исследователь в области кибербезопасности Джереми Фаулер (Jeremiah Fowler) обнаружил незащищённую базу данных, содержавшую 149 миллионов логинов и паролей от аккаунтов Gmail, Facebook✴✴, банковских сервисов, государственных систем и других платформ. Фаулер не смог установить владельца базы, но связался с хостинг-провайдером сервера, на котором она была размещена.

Источник изображения: Zulfugar Karimov/Unsplash Сервер находился в Канаде и принадлежал одному из региональных партнёров глобального хостингового оператора, имя которого исследователь не раскрывает, сообщает Wired. На то, чтобы связаться с провайдером ушёл один месяц. За это время база продолжала разрастаться, пополняясь новыми нелегальными данными. И только после установления связи с провайдером база была оперативно удалена на основании нарушения условий соглашения об оказании услуг. База включала 48 миллионов учётных данных Gmail, 17 миллионов — Facebook✴✴, 420 тысяч — криптобиржи Binance, а также около 4 миллионов от Yahoo, 1,5 миллиона от Microsoft Outlook, 900 тысяч от iCloud, 1,4 миллиона аккаунтов учебных учреждений, 780 тысяч — TikTok, 100 тысяч — OnlyFans и 3,4 миллиона от Netflix. Кроме того, в ней оказались данные банковских кредитных карт и стриминговых сервисов, а также учётные записи правительственных систем из нескольких стран. Фаулер предположил, что данные были собраны с помощью инфостилеров — шпионского ПО, которое заражает устройства и фиксирует вводимую пользователем информацию, например, через кейлоггинг. Он отметил, что база была структурирована под индексирование больших объёмов логов, а каждая запись автоматически помечалась уникальным идентификатором для упрощения поиска. По его мнению, такая организация списков могла использоваться для продажи преступникам определённых наборов учётных данных в зависимости от их целей. Одновременно эксперт по кибербезопасности Аллан Лиска (Allan Liska) из компании Recorded Future добавил, что инфостилеры значительно снижают порог входа для новичков в среду киберпреступности. Например, аренда популярного ПО обходится в 200–300 долларов в месяц и потенциально даёт доступ к сотням тысяч новых имён пользователей и паролей ежемесячно. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |