|

Опрос

|

реклама

Быстрый переход

Sony неожиданно обновила двадцатилетнюю PlayStation 3 — чтобы та не разучилась воспроизводить диски Blu-ray

19.03.2026 [18:04],

Сергей Сурабекянц

Прошло почти 20 лет с момента выпуска Sony PlayStation 3, которая в то время стоила $500 за модель с 20 Гбайт памяти и $600 за модель с 60 Гбайт. Несмотря на возраст консоли, затраты владельцев продолжают окупаться, поскольку Sony по-прежнему выпускает обновления для устройства. На днях вышло обновление версии 4.93, которое улучшает производительность системы и обновляет ключ шифрования Blu-ray плеера, что позволит по-прежнему воспроизводить диски Blu-ray (как фильмы, так и игры).

Источник изображения: Eurogamer «Обратите внимание, что для воспроизведения дисков Blu-ray вашей системе PS3 необходим обновлённый ключ шифрования Blu-ray плеера. Пожалуйста, обновите программное обеспечение вашей системы PS3 до последней версии, чтобы обновить ключ шифрования Blu-ray плеера», — говорится в сообщении Sony для владельцев консоли. По словам Sony, это обновление также «улучшает производительность системы», что является стандартной формулировкой, которую компания использует на протяжении нескольких последних ежегодных обновлений программного обеспечения. Обновления такого рода происходят ежегодно, поскольку срок актуальности ключа шифрования Advanced Access Content System (AACS), используемого для защиты авторских прав, регулярно истекает. Эта технология защиты авторских прав требует наличия соответствующего ключа как на диске, так и на консоли для воспроизведения новых фильмов. На более «свежих» консолях PS4 и PS5 применяется та же технология, но эти устройства умеют получать новый ключ автоматически, в то время как на PS3 это можно сделать лишь при обновлении прошивки. Компания прекратила производство PS3 ещё в 2017 году, примерно через десять лет после её первого запуска. По состоянию на март 2017 года было продано более 87,4 млн консолей PS3. С другой стороны, текущие обновления — это попытка Sony бороться с пиратством. Хотя они, по-видимому, призваны улучшить производительность и поддержать популярность Blu-ray, эти обновления также устраняют уязвимости, которые можно использовать для взлома PS3, ведь целеустремлённые моддеры продолжают находить способы взломать ключи шифрования. Любопытно, как долго Sony будет продолжать участвовать в этой борьбе. Тем временем PlayStation 3 близка к окончательному получению статуса «ретро-консоли». Именно такое обозначение получила приставка в американской розничной сети по продаже игровых приставок, компьютерных игр и игровых аксессуаров GameStop. Это же почётное звание получили игровые консоли Wii U и Xbox 360, что может оказаться плюсом для желающих продать свою старую приставку. В «Google Сообщениях» появилась проверка сквозного шифрования по QR-коду

25.08.2025 [17:46],

Сергей Сурабекянц

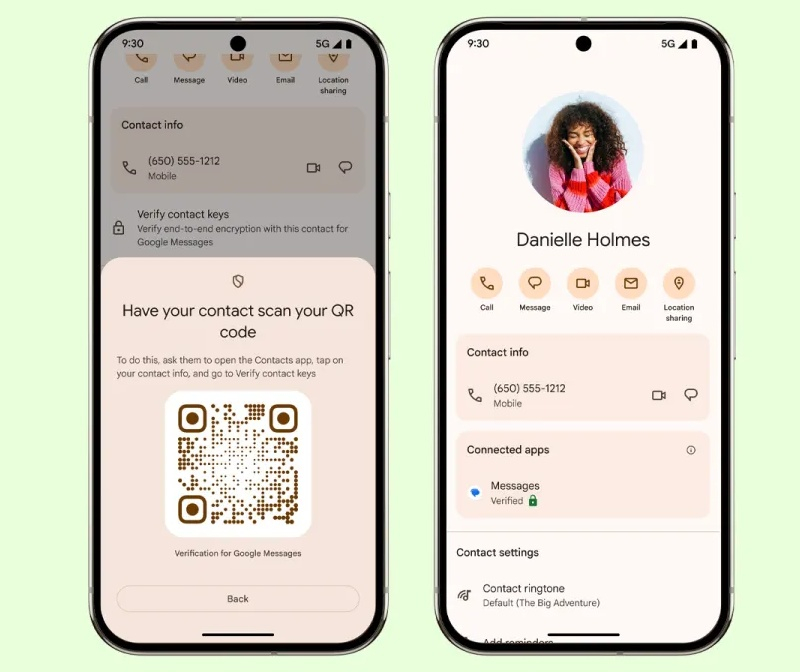

В бета-версии «Google Сообщений» стала доступна анонсированная в прошлом году функция проверки ключей шифрования по QR-коду. Она поможет убедиться, по словам компании, что «вы общаетесь с тем человеком, с которым собирались общаться». Проверка ключей сквозного шифрования гарантирует, что только вы и ваш собеседник сможете читать RCS-сообщения, которые вы отправляете друг другу.

Источник изображений: Google Карточка сквозного шифрования существует в «Google Сообщениях» уже некоторое время, но раньше нажатие «Проверить шифрование» открывало страницу с 80-значным кодом, что отнюдь не добавляло удобства для пользователей. Теперь, если открыть страницу «Подробности», нажав на имя получателя в панели приложения, пользователь сможет открыть страницу «Безопасность и конфиденциальность» для «Проверки ключей для этого контакта».  «Как проверить ключи: отсканируйте QR-код на устройстве получателя. Затем попросите его отсканировать QR-код на вашем устройстве. Статус проверки: вы можете увидеть статус проверенных вами ключей, перейдя в раздел “Подключённые приложения” в приложении “Контакты”», — говорится в поясняющем сообщении Google. Нажатие на «Ваш QR-код» открывает раздел «Проверка для Google Сообщений». На данный момент вышеупомянутая интеграция с приложением «Google Контакты» ещё не реализована. Однако в таблице есть отдельная опция «Сканировать QR-код контакта», которая открывает приложение «Проверка системного ключа Android», установленное на устройстве. Старый 80-значный вариант остаётся доступным, если нажать «Сравнить коды проверки» в таблице. Пока проверка ключа шифрования по QR-коду доступна лишь в бета-версии «Google Сообщений». В дальнейшем, после выхода из стадии бета-тестирования эта единая система проверки открытого ключа также будет доступна для сторонних приложений, для всех версий ОС Android, начиная с девятой. Входить в Facebook✴ можно будет с помощью ключей доступа

19.06.2025 [12:54],

Владимир Фетисов

Facebook✴✴ внедряет поддержку авторизации с помощью ключей доступа (Passkey). Это означает, что пользователи смогут отказаться от обычных паролей, выбрав для авторизации более надёжный вариант, например, идентификацию по отпечаткам пальцев или лицу. За счёт этого злоумышленникам будет труднее получить несанкционированный доступ к аккаунтам в социальной сети.

Источник изображения: Towfiqu barbhuiya / Unsplash Технологию Passkey принято считать более безопасной альтернативой стандартным паролям, поскольку ключ доступа невозможно подобрать или передать третьим лицам. Технология также обеспечивает защиту от фишинговых атак, когда злоумышленники вынуждают жертву переходить на поддельные сайты и вводить там данные для авторизации. Поскольку ключ доступа привязан к определённому домену, браузер попросту не будет пытаться авторизоваться с ним на других сайтах, в том числе используемых для фишинга. Meta✴✴ не сообщила конкретных сроков появления поддержки ключей доступа, сообщив лишь, что она будет реализована в приложениях для Android и iOS в ближайшее время. В дополнение к этому компания планирует добавить поддержку ключей доступа в своё приложения для обмена сообщениями Messenger, благодаря чему пользователи смогут использовать в нём тот же ключ доступа, что и в Facebook✴✴. Для авторизации на платформе также можно будет задействовать физический ключ или технологию двухфакторной аутентификации. Менеджер паролей Google наконец научится переносить ключи доступа на новый смартфон

02.04.2025 [17:21],

Павел Котов

Менеджер паролей Google вскоре предложит новую возможность — перенос ключей доступа на новый смартфон, благодаря чему новый механизм авторизации станет ещё проще. Об этом сообщил ресурс Android Authority, авторы которого изучили APK-файл Google Play Services 25.13.31 beta.

Источник изображения: Lukenn Sabellano / unsplash.com Ключ доступа — это современная альтернатива традиционному способу авторизации, который предусматривает ввод логина и пароля. Ключи доступа хранятся, например, на мобильных устройствах и используются совместно со средствами аутентификации. Так, при наличии iPhone можно войти на совместимый сайт через FaceID или сканирование отпечатка пальца. Экспорт и импорт учётных данных стал ключевой функцией для программ — менеджеров паролей; аналогичная возможность для ключей доступа представляется большим шагом вперёд. В 2024 году ответственная за развитие технологии организация FIDO Alliance объявила, что работает над протоколом, позволяющим экспортировать и импортировать их; теперь, видимо, такую возможность решила реализовать и Google. В коде приложения обнаружены многочисленные ссылки на импорт и экспорт ключей доступа; есть также указания, что разрабатывается механизм, который не позволит выгружать их в потенциально опасные приложения. Официальной даты выхода этой функции в общий доступ пока нет, и Google пока не подтвердила, что такая возможность вообще появится. Олды тут? Sony обновила прошивку PlayStation 3, несмотря на то, что устройству почти 20 лет

06.03.2025 [19:02],

Сергей Сурабекянц

Компания Sony только что выпустила обновление системного программного обеспечения для своей игровой консоли PS3, которой в этом году исполняется 19 лет. Компания сообщила, что это обновление с номером версии 4.92 улучшает производительность системы, а также обновляет ключ шифрования проигрывателя Blu-ray, чтобы обеспечить воспроизведение дисков с фильмами.

Источник изображения: Eurogamer Обновления такого рода происходят ежегодно, поскольку срок актуальности ключа шифрования Advanced Access Content System (AACS), используемого для защиты авторских прав, регулярно истекает. Эта технология защиты авторских прав требует наличия соответствующего ключа как на диске, так и на консоли для воспроизведения новых фильмов. На более «свежих» консолях PS4 и PS5 применяется та же технология, но эти устройства умеют получать новый ключ автоматически, в то время как на PS3 это можно сделать лишь при обновлении прошивки. Компания прекратила производство PS3 ещё в 2017 году, примерно через десять лет после её первого запуска. По состоянию на март 2017 года было продано более 87,4 млн консолей PS3. PS5 продалась в количестве 75 млн единиц, показатели продаж PS4 примерно такие же. Судя по всему, Sony продолжит выпускать обновления ключа шифрования AACS для PS3, пока полностью не прекратит поддержку консоли. Для ключей доступа предложен защищённый механизм перемещения между платформами

15.10.2024 [14:07],

Павел Котов

В настоящее время технология ключей доступа (passkeys) ограничивает их присутствие в экосистеме ПО только одного разработчика — в результате пользователи вынуждены создавать их дубликаты для входа в одну систему.

Источник изображения: Pete Linforth / pixabay.com Ключи доступа — наиболее успешная на сегодняшний день попытка избавить человечество от традиционных паролей; и теперь технологическая индустрия стремится исправить один недостаток данного решения, обеспечив возможность экспорта и импорта ключей доступа при их переносе с одной платформы на другую. Ответственная за эту технологию организация FIDO Alliance объявила о новой инициативе по «безопасному перемещению ключей доступа» между поставщиками услуг и представила проект спецификаций обновлённого протокола и обмена данными ключей доступа. «Безопасный обмен учётными данными является приоритетом для альянса, поскольку он способен улучшить работу пользователей, но безопасного способа передачи этой информации между поставщиками не было до сих пор», — говорится в заявлении организации. Сейчас пользователи могут создавать ключи доступа с помощью программных решений Apple, Google и Microsoft, а также платформ — менеджеров паролей. В идеале можно было бы синхронизировать один и тот же набор ключей на разных платформах, но пока они ограничены экосистемой ПО каждой компании, а значит, для входа в одну и ту же учётную запись приходится создавать дубликаты ключей.

Источник изображения: Gerd Altmann / pixabay.com Сейчас это ограничение обходится при помощи QR-кодов, но FIDO Alliance стремится обеспечить полноценную совместимость, «устранив любые технические барьеры», связанные с технологией ключей доступа. «Критически важно, чтобы пользователи могли выбирать предпочтительную платформу управления учётными данными и безопасно без ограничений менять поставщиков [систем] учётных данных», — говорится в заявлении организации. Проект спецификации обещает экспорт и импорт ключей доступа в зашифрованном виде, хотя в теперешнем виде для этого используется незащищённый файл CSV с открытым текстом; предполагается и развёртывание средств, которые пресекут злоупотребления механизмами переноса ключей доступа хакерами. FIDO Alliance потребуется какое-то время, чтобы закрепить спецификации и впоследствии обеспечить их коммерческое развёртывание, но впоследствии они будут открыты и доступны для внедрения поставщиками систем учётных данных, чтобы пользователи имели возможность менять их безопасно и просто. Отзывы о проекте спецификаций ассоциация принимает на платформе GitHub — свой вклад в проект уже внесли 1Password, Bitwarden и Google. В Windows 11 станет удобнее работать с ключами доступа — ОС получит облачную синхронизацию и интеграцию с 1Password

10.10.2024 [17:42],

Павел Котов

Microsoft вскоре улучшит поддержку ключей доступа (passkeys) в Windows 11 — эта технология предлагает удобную беспарольную авторизацию. Обновлённый интерфейс Windows Hello предложит выбор, куда сохранять ключи, например, синхронизировать с учётной записью Microsoft, хранить в 1Password, Bitwarden или у других поставщиков услуг авторизации.

Источник изображения: blogs.windows.com Новый API для сторонних менеджеров паролей и ключей доступа поможет разработчикам напрямую подключаться к интерфейсу Windows 11 — это значит, что для авторизации на ПК можно будет пользоваться ключами доступа на мобильном устройстве. Сейчас кроссплатформенная интеграция доступна лишь частично — с помощью QR-кодов и других вспомогательных средств, но в обновлённом варианте прямой беспарольный вход станет удобнее. Переработан механизм настройки Windows Hello: ключи доступа можно синхронизировать с учётной записью Microsoft или сохранить их в другом месте. Завершив процедуру первичной настройки, для аутентификации с помощью ключа доступа можно будет использовать систему распознавания лиц, сканер отпечатков пальцев или просто PIN-код на нескольких устройствах под Windows 11. «В ближайшие месяцы» новый механизм работы с ключами доступа станет доступным для участников программы тестирования предварительных версий Windows 11, а значит, в общедоступном варианте ОС он появится некоторое время спустя. Более подробно Microsoft расскажет о нём на конференции Authenticate 2024 на предстоящей неделе. Secure Boot оказалась скомпрометирована на более чем 200 моделях ПК крупных производителей, и это только начало

26.07.2024 [16:38],

Павел Котов

Эксперты по вопросам кибербезопасности компании Binarly обнаружили, что используемый в прошивках UEFI протокол Secure Boot скомпрометирован на более чем 200 моделей ПК и серверов крупнейших мировых производителей. Причиной проблемы называется безответственное отношение производителей к управлению криптографическими ключами, обеспечивающими защиту Secure Boot.

Источник изображения: Pete Linforth / pixabay.com Технология Secure Boot стала отраслевым стандартом в 2012 году, когда сформировалось понимание, что может появиться вредоносное ПО, способное заражать BIOS —набор низкоуровневых микропрограмм, которые выполняются до загрузки операционной системы. Накануне исследователи из компании Binarly объявили, что протокол Secure Boot полностью скомпрометирован на более чем 200 моделях компьютеров, выпускаемых под марками Acer, Dell, Gigabyte, Intel и Supermicro, потому что в 2022 году в одном из репозиториев GitHub был скомпрометирован криптографический ключ, обеспечивающий доверие между аппаратной частью компьютера и работающей на ней прошивкой. Исследователи Binarly обнаружили утечку в январе 2023 года. Вскоре стало ясно, что под угрозой ещё более 300 моделей компьютеров от практически всех крупных производителей — был обнаружен ещё 21 ключ с пометками «DO NOT SHIP» («не отгружать») и «DO NOT TRUST» («не доверять»). Эти ключи созданы компанией AMI (American Megatrends Incorporated) — одним из трёх крупнейших разработчиков ПО, с помощью которого производители оборудования создают собственные прошивки UEFI для конкретных конфигураций. Пометки указывают, что эти ключи не предназначались для использования в серийно выпускаемой продукции — они поставлялись AMI актуальным или потенциальным клиентам для тестирования, но в действительности использовались на продукции в серийном производстве. Проблема коснулась Aopen, Foremelife, Fujitsu, HP, Lenovo и Supermicro.

Источник изображения: Gerd Altmann / pixabay.com Эксперты по безопасности рекомендуют, чтобы эти криптографические ключи были уникальными для каждой линейки продукции или как минимум для каждого производителя. А в идеале их следует даже время от времени менять. В реальности обнаруженные Binarly ключи использовались более чем десятком различных производителей более десяти лет. Идентичные тестовые ключи обнаруживались как в потребительских ПК, так и в серверах; и по меньшей мере один использовался тремя разными производителями. Компания озаглавила своё открытие PKfail, чтобы подчеркнуть неспособность всей отрасли обеспечить должное управление ключами шифрования, в результате чего возникла угроза для всей цепочки поставок. Обход защиты Secure Boot означает возможность запускать любые исполняемые файлы на уязвимой машине ещё до загрузки ОС. Инциденты меньших масштабов отмечались и раньше. В 2016 году в продукции Lenovo был обнаружен ключ AMI с пометкой «DO NOT TRUST» — тогда была зарегистрирована уязвимость CVE-2016-5242. В прошлом году хакеры группировки Money Message похитили два ключа MSI, из-за чего под угрозой оказались 57 моделей ноутбуков компании. Ресурс Ars Technica направил в упомянутые в связи с PKfail компании запросы и получил ответы не от всех. Только в Supermicro заявили, что решили проблему, выпустив обновления BIOS. В Intel, HP, Lenovo и Fujitsu дали очень похожие ответы, отметив, что потенциально уязвимая продукция уже снята с производства, продаж и больше не поддерживается. Полный список уязвимой продукции Binarly опубликовала на GitHub. Преступники могут открыть миллионы дверей в отелях по всему миру из-за уязвимостей Unsaflok

22.03.2024 [20:05],

Сергей Сурабекянц

Исследователи в сфере кибербезопасности рассказали об уязвимостях в 3 млн электронных RFID-замков Saflok, установленных в 13 000 отелей и домов по всему миру. Серия уязвимостей, названных Unsaflok, была обнаружена в сентябре 2022 года. Производитель замков, компания Dormakaba, получила эту информацию в ноябре 2022 года. Она сразу же начала работу над решением проблемы и информированием клиентов. Из-за масштабности проблемы 64 % замков ещё остаются уязвимыми.

Источник изображений: Unsaflok В 2022 году исследователей пригласили на частное хакерское мероприятие в Лас-Вегасе, где они соревновались с другими командами в поиске уязвимостей в гостиничном номере и всех находящихся в нём устройствах. Команда сосредоточилась на электронном замке Saflok для гостиничных номеров, обнаружив бреши в системе безопасности, которые могли открыть любую дверь в отеле при помощи поддельной пары карт-ключей. Для использования Unsaflok злоумышленнику достаточно получить доступ к любой карте-ключу от объекта недвижимости. Поддельные карты-ключи можно создать с помощью любой карты MIFARE Classic и любого имеющегося в продаже инструмента, способного записывать данные на эти карты, включая Poxmark3, Flipper Zero или Android-смартфона с поддержкой NFC. Оборудование, необходимое для создания двух карт, использованных в атаке, стоит менее нескольких сотен долларов США. Исследователи провели реверс-инжиниринг программного обеспечения стойки регистрации Dormakaba и устройства программирования замков, научившись подделывать работающий мастер-ключ, который может открыть любую комнату в отеле. Чтобы клонировать карты, им пришлось взломать функцию получения ключей Dormakaba. При эксплуатации уязвимости первая карта перезаписывает данные замка, а вторая открывает замок, как показано на видео ниже. Сегодня исследователи впервые публично раскрыли уязвимости Unsaflok, предупредив, что они затрагивают почти 3 миллиона дверей, использующих систему Saflok. Они отметили, что уязвимости были доступны уже более 36 месяцев, и, хотя подтверждённых случаев использования этой бреши в безопасности не имеется, столь длительный период существования уязвимости увеличивает такую возможность. «Хотя нам неизвестно о каких-либо реальных атаках, использующих эти уязвимости, не исключено, что эти уязвимости известны и использовались другими» , — объясняет команда Unsaflok. Недостатки Unsaflok затрагивают несколько моделей Saflok, включая Saflok MT, Quantum, RT, Saffire и Confidant, управляемые программным обеспечением System 6000 или Ambiance. Затронутые модели используются в трех миллионах дверей на 13 000 объектах недвижимости в 131 стране. Dormakaba начала модернизацию оборудования в ноябре 2023 года, что требует перевыпуска всех карт и обновления их кодеров. По состоянию на март 2024 года 64 % замков остаются уязвимыми.

Два самых распространённых замка, подверженных уязвимости «Сейчас мы раскрываем ограниченную информацию об уязвимости, чтобы персонал отеля и гости знали о потенциальной угрозе безопасности», — говорится в сообщении исследователей. На данный момент они не предоставили никаких дополнительных технических подробностей. Исследователи пообещали поделиться всеми подробностями атаки Unsaflok в будущем, когда усилия по восстановлению достигнут удовлетворительного уровня. Персонал отеля может обнаружить случаи активного взлома путём мониторинга журналов входа/выхода. Однако этих данных порою недостаточно для точного обнаружения несанкционированного доступа. Гости могут определить, уязвимы ли замки в их номерах, используя приложение NFC Taginfo (Android, iOS), чтобы проверить тип карты-ключа со своего телефона. Карты MIFARE Classic указывают на вероятную уязвимость. В связи с публичным раскрытием информации об Unsaflok, 21 марта 2024 года компания Dormakaba опубликовала заявление о бреши в безопасности, затрагивающей продукты System 6000, Ambiance и Community: «Как только нам стало известно об уязвимости, мы начали всестороннее расследование, уделили приоритетное внимание разработке и внедрению решения по смягчению последствий и начали систематически оповещать клиентов. На сегодняшний день нам не известно о случаях использования этой проблемы. [Мы стремимся] оповестить, как развиваются риски, связанные с устаревшей технологией RFID, чтобы другие могли принять меры предосторожности». |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |