|

Опрос

|

реклама

Быстрый переход

Жертвы перестали платить хакерам: уровень выплат упал до исторического минимума, хотя атак стало намного больше

26.02.2026 [20:54],

Сергей Сурабекянц

Число жертв программ-вымогателей, оплативших выкуп злоумышленникам, в прошлом году снизилось почти в четыре раза до 28 %, что является историческим минимумом, несмотря на значительное увеличение числа заявленных атак. По данным платформы анализа блокчейна Chainalysis, такая тенденция к снижению выплат наблюдается последние четыре года подряд.

Источник изображения: unsplash.com В настоящее время общая сумма средств, выплаченных жертвами программ-вымогателей в блокчейне в 2025 году, составляет $820 млн, но компания ожидает, что «общая сумма в 2025 году, вероятно, приблизится к $900 млн или превысит их, поскольку мы учитываем больше событий и платежей». Chainalysis сообщает об относительной стабильности общего числа платежей, несмотря на 50-процентный рост числа атак программ-вымогателей по сравнению с предыдущим годом. Данные Chainalysis также согласуются с предыдущими отчётами Coveware, которые показали устойчивое снижение уровня выплат выкупа в течение 2025 года. Среди факторов, повлиявших на экономику программ-вымогателей, можно выделить улучшение реагирования на инциденты, усиление контроля со стороны регулирующих органов, действия международных правоохранительных органов и фрагментацию рынка. Текущие данные Chainalysis показывают, что, хотя совокупный доход от деятельности программ-вымогателей снизился, медианная сумма выкупа значительно выросла, увеличившись на 368 % с $12 738 в 2024 году до $59 556 в 2025 году. Эксперты объясняют это тем, что жертвы программ-вымогателей платят большие суммы в надежде, что киберпреступники удалят украденные данные и не продадут их другим злоумышленникам или не будут обменивать их на другие ресурсы. В 2025 году аналитики зафиксировали 85 активных групп вымогателей, что значительно выше по сравнению с предыдущими годами, когда на рынке программ-вымогателей доминировало небольшое количество групп и платформ RaaS. В отчёте Chainalysis выделены несколько наиболее значимых инцидентов, включая атаку на Jaguar Land Rover, причинившую ущерб на сумму около $2,5 млрд, взлом Marks & Spencer, осуществлённый группой злоумышленников Scattered Spider, и взлом DaVita в результате которого были скомпрометированы 2,7 млн медицинских карт пациентов. Который год подряд наиболее атакуемой страной остаются США, за которыми следуют Канада, Германия и Великобритания, что свидетельствует о предпочтении злоумышленников концентрировать свои усилия в развитых странах. Брокеры первичного доступа (Initial Access Brokers, IAB), хакеры, продающие доступ к скомпрометированным конечным точкам операторам программ-вымогателей, заработали в 2025 году $14 млн, примерно столько же, сколько и в 2024 году. Это сумма составляет всего лишь 1,7 % от общего дохода злоумышленников от программ-вымогателей, хотя первичный доступ является ключевым фактором для успешного взлома. Анализ показывает, что за всплесками платежей IAB следует увеличение выплат выкупа и публикаций жертв примерно через 30 дней, что позволяет предположить, что активность IAB может выступать в качестве опережающего индикатора. Средняя цена за доступ к сети снизилась с примерно $1427 в первом квартале 2023 года до всего лишь $439 в первом квартале 2026 года, что указывает на то, что автоматизация, инструменты с поддержкой ИИ и избыток данных из журналов кражи информации сформировали отрасль. Chainalysis утверждает, что, хотя выплаты выкупа в прошлом году снизились, масштабы, изощрённость и реальное воздействие атак программ-вымогателей продолжают расти, затрагивая организации всех размеров и направлений. Исследователи считают, что программы-вымогатели проходят фазу адаптации, а не проигрывают борьбу, развивая тактику для извлечения большей выгоды из постоянно уменьшающегося числа жертв, согласившихся заплатить выкуп. Россияне подали иск к Роскомнадзору и Минцифры за блокировку звонков в Telegram и WhatsApp

23.12.2025 [19:07],

Сергей Сурабекянц

Сорок два гражданина России подали в суд на Роскомнадзор и Минцифры, обвинив ведомства в нарушении своих конституционных прав. Истцы просят признать незаконными и необоснованными действия Роскомнадзора и Минцифры по частичному ограничению звонков в WhatsApp и Telegram. Они утверждают, что основными каналами для мошенников выступают звонки по мобильной связи и СМС, а не голосовая связь в мессенджерах, как утверждает РКН.

Источник изображений: Роскомнадзор В августе 2025 года Роскомнадзор начал ограничивать голосовые и видеовызовы в иностранных мессенджерах под предлогом борьбы с мошенниками. Мессенджер WhatsApp также обвинялся в неисполнении требований российского законодательства. По утверждению представителя РКН, эти платформы стали «основными голосовыми сервисами, используемыми для обмана и вымогательства денег, вовлечения в диверсионную и террористическую деятельность российских граждан». Истцы, со своей стороны, заявляют, что существуют альтернативные способы защиты от мошенничества, не требующие ограничения прав граждан. Они ссылаются на статистику Центрального банка России, из которой следует, что мошенники значительно активнее используют звонки по мобильной связи и СМС, а не мессенджеры. Авторы иска утверждают, что блокировка мессенджеров нарушает конституционные права граждан, а именно свободу получения и передачи информации, тайну связи и частной жизни, принцип прямого действия прав человека, недопустимость произвольных ограничений прав и приоритет прав человека.  По мнению начальника управления президента по общественным проектам Сергея Новикова, частичное ограничение звонков в иностранных мессенджерах помогло снизить число случаев кибермошенничества в России. По его словам, «статистика этих преступлений кибермошенничества, — она снижается». В Сингапуре телефонных и интернет-мошенников начнут бить розгами

06.11.2025 [14:58],

Алексей Разин

Финансовые аферы в Сингапуре довольно распространены, жители этого крохотного государства с 2020 года потеряли из-за них около $2,9 млрд в совокупности, из которых более четверти пришлось на прошлый год. Власти Сингапура решили ввести «хорошо забытый старый» метод борьбы с преступниками в виде телесных наказаний. Мошенников здесь будут сечь розгами в буквальном смысле.

Источник изображения: Unsplash, Mike Enerio Технически недавно принятый закон предусматривает несколько ударов тонкими прутьями для каждого провинившегося. Мошенники и их сообщники, завлекающие новых членов в банды, в обязательном порядке будут подвергаться минимум шестью ударам, а в особо серьёзных случаях наказание может быть усилено до 24 ударов. В первой половине текущего года в Сингапуре было зарегистрировано почти 20 000 случаев мошенничества, которые стоили жертвам $350 млн потерянных средств. Обвиняемых в отмывании денег, полученных преступным путём, в Сингапуре будут подвергать телесному наказанию в виде до 12 ударов. Именно мошенничество в городе-государстве является доминирующим видом преступлений, его доля достигает 60 % всех правонарушений. Ранее власти Сингапура разрешали применять телесные наказания в отношении обвиняемых в прочих видах правонарушений типа вандализма, преступлений сексуального характера или грабежа. Теперь эти меры борьбы с преступностью распространяются и на мошенников. Технические средства противодействия тоже применяются, поскольку уличённых в мошенничестве граждан пытаются лишить доступа к связи и банковским услугам. Местная полиция также имеет полномочия ограничить банковские операции по счетам граждан, которые считаются предполагаемыми жертвами мошенников. Банковская система Сингапура в этой сфере плотно сотрудничает с правоохранителями, помогая отслеживать и блокировать финансовые потоки подозрительного происхождения. Роскомнадзор заявил, что каждый день выявляет 1,2 млн звонков с подменой номера

09.07.2025 [10:07],

Владимир Фетисов

Роскомнадзор ежедневно выявляет среди 455 млн звонков 1,2 млн вызовов с подменой номера, используемых мошенниками. Об этом сообщил зампредседателя правительства, руководитель аппарата правительства Дмитрий Григоренко.

Источник изображения: NordWood Themes / Unsplash «Правительство ведёт системную работу по повышению уровня безопасности граждан в цифровой среде, и Роскомнадзор играет в ней ключевую роль. Ведомство оперативно выявляет и блокирует схемы злоумышленников», — добавил господин Григоренко во время выступления на рабочем совещании в ведомстве. Он также рассказал, что среди мер, направленных на борьбу с мошенниками, в Роскомнадзоре используют блокировку используемых злоумышленниками ресурсов. В прошлом году ведомство заблокировало около 44 тыс. веб-сайтов, которые использовались преступниками для кражи личных данных и денежных средств граждан. Григоренко напомнил, что в начале текущего года был принят и уже начал действовать пакет из 30 мер, направленных на защиту граждан от киберпреступников. В числе прочего в пакет вошел запрет на использование мессенджеров для сотрудников госорганов, банков и операторов связи при общении с клиентами. На этой неделе в МВД РФ напомнили, что преступники во время общения в мессенджерах или в телефонных разговорах с жертвами часто представляются сотрудниками операторов связи, банков или госорганов, правоохранителями, знакомыми и коллегами. Злоумышленники используют разные уловки в зависимости от выбранной роли, чтобы заставить жертву установить на свой смартфон вредоносное ПО или иным образом попытаться украсть личные данные или денежные средства. Telegram обвинили в пособничестве криптомошенникам — чёрный рынок быстро возродился после волны блокировок

26.06.2025 [10:17],

Сергей Сурабекянц

Месяц назад крупнейшие мошеннические криптовалютные рынки были заблокированы благодаря активному сотрудничеству исследователей криптопреступности и администрации мессенджера Telegram. Казалось, что криминальная онлайн-индустрия обезглавлена, но всего через пару недель дельцы чёрного рынка перестроились и восстановили свой преступный бизнес на платформе Telegram.

Источник изображений: unsplash.com Компания Elliptic опубликовала новый отчёт, показывающий, как индустрия китайских чёрных рынков на базе Telegram восстановилась после блокировки крупнейших из них, известных как Haowang Guarantee и Xinbi Guarantee. До блокировки они совершили незаконные транзакции на $35 млрд. Elliptic обнаружила, что другие более мелкие чёрные рынки выросли и почти полностью заполнили создавшийся вакуум. В частности, Tudou Guarantee, частично принадлежащий Huione Group, материнской компании ныне несуществующего Haowang Guarantee, увеличился более чем вдвое, снова позволив мошенникам получать миллиарды долларов незаконного дохода. По подсчётам Elliptic, на канале сейчас зарегистрированы 289 тысяч пользователей, что близко к аудитории, которая была у Haowang Guarantee на момент его блокировки. Tudou проводит криптовалютные платежи на $15 млн в день, что близко к $16,4 млн ежедневного оборота Haowang. Xinbi Guarantee также перезапустился на новых каналах и вернул практически всех своих пользователей, утверждает Elliptic. «Telegram удалил каналы и заблокировал связанные с ними имена пользователей. Но было ясно, что эти люди просто так не сдадутся, что они перейдут на другие торговые площадки, — говорит соучредитель Elliptic Том Робинсон (Tom Robinson). — Эти мошенники причинили страдания миллионам жертв по всему миру, украв миллиарды долларов. Если эти рынки не будут активно преследоваться, они продолжат процветать».  Тем не менее, по словам Elliptic, Telegram не удалил ни один из обнаруженных исследователями новых аккаунтов, связанных с черными рынками. Представитель Telegram так обосновал это решение: «Рассматриваемые каналы в основном связаны с пользователями из Китая, где жёсткий контроль за движением капитала часто не оставляет гражданам иного выбора, кроме как искать альтернативные пути для перемещения средств за границу. Мы оцениваем каждый конкретный случай и категорически отвергаем общие запреты, особенно когда пользователи пытаются обойти жёсткие ограничения, налагаемые авторитарными режимами. Мы по-прежнему непоколебимы в своей приверженности защите конфиденциальности пользователей и основных свобод, включая право на финансовую независимость». Робинсон категорически не согласен с этим заявлением. «Мы изучаем эти рынки уже почти два года, и они не помогают людям достичь финансовой независимости, — говорит он. — Это торговые площадки, которые в первую очередь способствуют отмыванию денег, полученных от мошенничества и другой незаконной деятельности». К обвинениям Робинсона присоединилась экс-прокурор Эрин Уэст (Erin West), глава некоммерческой организации Operation Shamrock, занимающейся пресечением незаконных операций с криптовалютами. «Это плохие парни, которые позволяют плохим парням вести бизнес на своей платформе, — утверждает она. — У них есть возможность закрыть мошенническую экономику. Вместо этого они обеспечивают площадку онлайн-объявлений для криптомошенников». Кажущийся непоследовательным подход Telegram к запрету чёрных рынков криптовалютных мошенничеств может быть связан не столько с его принципами «финансовой автономии», сколько с попыткой не конфликтовать с правительством США, утверждает сотрудник Азиатского центра Гарвардского университета Джейкоб Симс (Jacob Sims). В начале мая на решение о блокировке криминальных рынков в Telegram могло повлиять решение Министерства финансов США о включении Huione Group, Huione Guarantee и Haowang Guarantee в список известных операторов по отмыванию денег. Симс считает, что может потребоваться ещё один аналогичный шаг на уровне правительства США, чтобы заставить Telegram снова действовать: «У технологических компаний нет реальной юридической ответственности за то, что происходит на их платформе, если только правоохранительные органы не привлекут их внимание к конкретному делу. И поэтому, пока это не изменится, я просто не знаю, какой у них стимул проявлять инициативу». Производитель гигантских ИИ-чипов Cerebras оказался втянут в скандал с криптомошенничеством

19.06.2025 [18:31],

Сергей Сурабекянц

Cerebras, занимающаяся разработкой чипов для систем машинного обучения и других ресурсоёмких задач, сообщила, что её аккаунт в соцсети X был взломан и использован для продвижения выпущенной киберпреступниками фальшивой криптовалюты. Монета Cerebras, стартовавшая 15 июня с токеном $CEREBRAS, сразу же вызвала подозрения у отраслевых аналитиков. Руководители компании опровергли выпуск каких-бы то ни было криптотокенов, подтвердив взлом аккаунта Cerebras.

Источник изображения: unsplash.com «Официальный аккаунт Cerebras Systems в соцсети X был захвачен злоумышленниками для продвижения мошеннической криптовалютной схемы, — сообщила компания. — Обратите внимание: Cerebras не запускает и никогда не будет запускать или поддерживать какую-либо криптовалюту или токен. Мы работаем над тем, чтобы вернуть себе контроль над аккаунтом. Будьте бдительны и защитите себя от мошенничества». На данный момент Cerebras, похоже, восстановила контроль над своим аккаунтом X, не зафиксировав никаких подозрительных действий за последние 24 часа.

Источник изображения: Cerebras Cerebras является ведущим производителем крупнейших чипов ИИ и утверждает, что является единственной компанией в мире, создающей аппаратное обеспечение ИИ в масштабе полупроводниковых пластин. Она удерживает мировой рекорд по скорости инференса большой языковой модели Llama 4 Maverick с 400 млрд параметров — более 2500 транзакций/с, что в два с лишним раза превышает производительность флагманского решения Nvidia. Cerebras также может похвастаться такими поразительными аппаратными средствами, как процессор ИИ с 900 тыс. ядер, эквивалентный 62 графическим процессорам Nvidia H100. По миру распространился вирус Crocodilus — он ворует деньги, выдавая себя за банковские приложения

04.06.2025 [18:35],

Сергей Сурабекянц

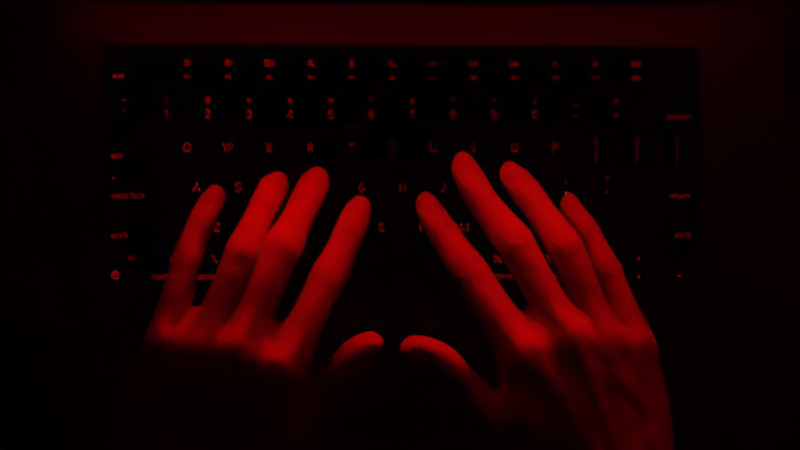

Вредоносное ПО для Android непрерывно совершенствуется, использует инновационные тактики и становится всё более изощрённым. Троян Crocodilus выдаёт себя за банковские и криптовалютные приложения, чтобы получить доступ к счетам пользователя. Троян распространяется через рекламу в Facebook✴✴, фальшивые онлайн-казино и поддельные обновления для браузера. На данный момент его география включает Аргентину, Бразилию, США, Индонезию и Индию.

Источник изображения: unsplash.com После проникновения в систему и установки вредоносное ПО начинает контролировать банковские приложения и может обходить механизмы безопасности в Android 13 и более поздних версиях. Когда пользователи запускают легитимное приложение, Crocodilus отображает мошеннический оверлей входа, получая доступ к учётным данным. Многие пользователи научились игнорировать мошеннические звонки с незнакомых номеров, а встроенные в ОС механизмы безопасности предупреждают при подозрительных вызовах. После недавнего обновления Crocodilus научился добавлять поддельный контакт на телефон пользователя, помечая мошеннические вызовы такими именами, как «Служба поддержки банка», чтобы ввести владельца устройства в заблуждение и обойти защиту.

Источник изображения: techspot.com Crocodilus также применяет несколько методов обфускации кода, чтобы избежать обнаружения и анализа. Он использует упаковку с дополнительным слоем шифрования XOR и противостоит реверс-инжинирингу с помощью намеренно запутанного кода. Киберпреступники используют множество способов внедрения вредоносного ПО в телефоны Android. Мошеннические приложения, которые выглядят и функционируют как легитимное ПО, но при этом крадут данные, часто скрываются в Google Play Store, а некоторые устройства могут содержать предустановленное вредоносное ПО. Звонки пользователей в финансовые учреждения могут перехватываться и перенаправляться в мошеннические колл-центры, а списки контактов используются в качестве нового вектора атак. Крупнейший чёрный рынок в интернете закрылся стараниями Telegram

15.05.2025 [18:31],

Сергей Сурабекянц

В течение многих лет китайский криптовалютный криминальный рынок Haowang Guarantee — крупнейший чёрный рынок в интернете — использовал сервис обмена сообщениями Telegram, позволяя преступникам зарабатывать десятки миллиардов долларов. Теперь он закрыт благодаря активной деятельности исследователей криптопреступности и блокировке тысяч учётных записей Telegram, которые служили инфраструктурой для отмывания денег и другой незаконной деятельности.

Источник изображений: unsplash.com Криптовалютный криминальный рынок Haowang Guarantee (ранее Huione Guarantee) объявил о своём закрытии. «Telegram заблокировал все наши NFT, каналы и группу 13 мая 2025 года, Haowang Guarantee прекратит работу с этого момента», — говорится на сайте компании. Под NFT авторы объявления, по-видимому, подразумевают невзаимозаменяемые токены на основе блокчейна, которые служили доказательством права собственности на имена пользователей Telegram. Несмотря на смену названия, Haowang Guarantee всё ещё частично принадлежит Huione Guarantee и её материнской компании Huione Group из Камбоджи. До своего внезапного закрытия компания предоставляла криптомошенникам широкий спектр незаконных услуг через Telegram, используя системы депозитов и эскроу для «гарантирования» транзакций. Основным направлением преступной деятельности было отмывание денег через криптовалюту Tether. Также предлагались другие компоненты индустрии криптомошенничества — от баз данных потенциальных жертв до телекоммуникационной инфраструктуры, программного обеспечения для дипфейков и даже ошейников с поддержкой GPS и электрошокеров, используемых для контроля над рабами на подпольных предприятиях в Мьянме, Камбодже и на Филиппинах.  Шаги, предпринятые Telegram по блокировке учётных записей торговой площадки, по-видимому, были вызваны расследованием, проведённым исследователями из фирмы по отслеживанию криптовалют Elliptic. Согласно их январскому отчёту, криминальный рынок Haowang Guarantee сгенерировал нелегальных транзакций на сумму более $24 млрд. К настоящему моменту эта цифра выросла до $27 млрд. Компания Elliptic также раскрыла деятельность ещё одной нелегальной торговой площадки на базе Telegram — Xinbi Guarantee, которая предлагала аналогичную модель транзакций и с 2022 года обеспечила проведение сделок на сумму $8,4 млрд. Среди этих сделок — не только отмывание денег, но и кража данных, преследование и торговля людьми с целью сексуальной эксплуатации. «Это огромная победа. Самый большой рынок даркнета, который когда-либо существовал, закрыт, — говорит соучредитель Elliptic Том Робинсон (Tom Robinson). — Это меняет правила игры для всех онлайн-криминальных рынков, и это очень важно для жертв интернет-мошенничества. Этот рынок был ключевым фактором глобальной эпидемии мошенничества, и я думаю, что это нанесёт реальный удар по возможностям онлайн-преступников».  На блокировку криминальных рынков в Telegram также могло повлиять решение Министерства финансов США о включении Huione Group, Huione Guarantee и Haowang Guarantee в список известных операторов по отмыванию денег. В то время как Haowang Guarantee отреагировала на запрет в Telegram почти немедленным закрытием, Xinbi Guarantee, по-видимому, пытается перезапуститься на новых каналах мессенджера, говорит Робинсон. Elliptic сообщает, что владельцы Haowang Guarantee также имеют долю в другом аналогичном рынке на базе Telegram — Tudou Guarantee, и могут попытаться восстановить свой бизнес там. Робинсон уже отмечает значительный приток новых пользователей на эту площадку. Робинсон считает, что успех перезапуска этих двух рынков во многом будет зависеть от того, насколько серьёзно Telegram относится к предотвращению использования своих сервисов в незаконных целях. «Собираются ли они преследовать все эти торговые площадки и продолжать делать это по мере появления новых? — спрашивает Робинсон. — Если да, то Telegram больше не является реалистичной платформой для этих торговых площадок, и им придётся искать другое место для работы». Он предполагает, что операторы криптомошеннических рынков, скорее всего, попытаются перейти на другой мессенджер с меньшим уровнем контроля или даже на децентрализованную платформу, где их невозможно будет эффективно заблокировать. Поэтому закрытие этих площадок в Telegram ни в коем случае не означает конца этой криминальной индустрии.  «Онлайн-преступность — это игра в кошки-мышки. Но это очень крупные мыши, — говорит Робинсон. — Это серьёзный удар по криминальной экосистеме, на восстановление которой уйдёт немало времени». Мошенники наводнили десятки тысяч сайтов спамом с помощью OpenAI GPT-4o-mini

14.04.2025 [11:38],

Дмитрий Федоров

Спам-бот AkiraBot использовал ИИ-модель GPT-4o-mini через API OpenAI для создания спам-комментариев, продвигающих фиктивные SEO-услуги. Разнообразие содержания этих комментариев позволяло обходить системы фильтрации на тысячах сайтов по всему миру, говорится в исследовании компании SentinelOne.

Источник изображения: Wesley Tingey / Unsplash Согласно отчёту компании SentinelOne, специализирующейся на кибербезопасности, AkiraBot атаковал не менее 80 000 веб-сайтов, большинство из которых принадлежат малому и среднему бизнесу, использующему платформы электронной торговли, такие как Shopify, GoDaddy, Wix и Squarespace. Как сообщает издание 404 Media, бот направлял в API OpenAI запрос: «Вы — полезный помощник, который создаёт маркетинговые сообщения», — после чего ИИ генерировал спам-комментарии, адаптированные под тематику конкретных сайтов. Так, для сайта строительной компании создавался один вариант спам-сообщений, а для салона красоты — другой. Затем эти комментарии размещались в чатах и формах обратной связи на сайтах, с целью побудить их владельцев приобрести SEO-услуги. Поздние версии спам-бота начали использовать для этих целей также онлайновые чат-виджеты, встроенные в большинство современных сайтов. «Поиск сайтов, ссылающихся на домены AkiraBot, показывает, что ранее этот бот размещал сообщения таким образом, что они индексировались поисковыми системами», — говорится в сообщении SentinelOne. Упомянутый спам-бот появился в сентябре 2024 года и не имеет отношения к группе Akira, занимающейся распространением вымогательского программного обеспечения. Помимо GPT-4o-mini, AkiraBot использовал прокси-сервисы для обхода CAPTCHA и маскировки сетевой активности. OpenAI заблокировала соответствующий API-ключ и заявила, что продолжает расследование, пообещав отключить все активы, связанные с инцидентом. «Мы серьёзно относимся к злоупотреблениям и постоянно совершенствуем наши системы для их выявления», — говорится в заявлении OpenAI. Случаи неправомерного использования инструментов OpenAI уже отмечались ранее — в том числе при создании пропагандистских материалов государственными структурами. Однако зачастую киберпреступники предпочитают использовать собственные ИИ-системы. Так, в 2023 году была выявлена ИИ-модель WormGPT, позволявшая мошенникам вести переписку от имени банка и автоматизировать процесс обмана пользователей. Более $12,5 млрд мошенники похитили у жителей США за 2024 год

11.03.2025 [20:24],

Владимир Фетисов

По данным Федеральной торговой комиссии (FTC) США, в 2024 году около 2,6 млн жителей США подали заявление о том, что стали жертвами мошенничества. При этом общая сумма денежных средств, которые были похищены в результате мошеннической деятельности, составила $12,5 млрд.

Источник изображения: Resume Genius/unsplash.com Это существенно выше $2,5 млрд, которые попали в руки мошенников в 2023 году, хотя тогда регулятор принял примерно такое же количество заявлений от потерпевших. Чаще всего жители США теряли деньги от действий злоумышленников в социальных сетях, хотя FTC не публикует более детальную информацию с упоминанием конкретных платформ. Что касается наиболее популярных способов мошенничества, то чаще всего люди теряли деньги, когда злоумышленники выдавали себя за близких людей или членов семьи жертвы, которые попали в беду. Также мошенники нередко втирались в доверие, выдавая себя за представителей государственных структур или специалистов технической поддержки. Отмечается, что нередко злоумышленники действуют весьма изобретательно. Так, у одной француженки мошенник, выдававший себя за актёра Брэда Питта, выманил $800 тыс. Но значительно чаще мошенники стараются выбить жертв из психологического равновесия, заставляют их тревожиться, сбивают с толку и торопят с переводом средств, пока человек не понял, что общается с мошенником. Отмечается, что не всегда жертвами мошенников становятся те, кто, как принято думать в обществе, более уязвим. Считается, что пожилые люди менее знакомы с современными технологиями, поэтому они более уязвимы перед онлайн-мошенничеством. Однако данные FTC указывают на то, что люди в возрасте от 20 до 29 лет чаще теряли деньги в результате действий мошенников, чем люди старше 70 лет. Если же пожилые люди теряли деньги, то зачастую речь шла о значительно более крупных суммах по сравнению с молодыми людьми. Некоторые виды мошенничества остаются популярными более десяти лет, тогда как другие быстро набирают обороты. Третий по популярности вид мошенничества в прошлом году был связан со схемами найма сотрудников и извлечением прибыли для бизнеса. В период с 2020 по 2024 год количество сообщений о случаях мошенничества такого рода выросло втрое. Потери от мошенничества с трудоустройством в 2020 году составили $90 млн, тогда как в 2024 году этот показатель вырос до $511 млн. Традиционные банковские переводы были самым распространённым способом передачи средств мошенникам. В общей сложности люди перевели злоумышленникам около $2 млрд. Ещё $1,4 млрд попали в руки мошенников в виде криптовалюты. Мошенники используют не только соцсети, но и телефонную связь, электронную почту, мессенджеры. По мере развития технологий на базе искусственного интеллекта может существенно вырасти количество случаев мошенничества по телефону, поскольку генеративные ИИ-алгоритмы всё лучше справляются с имитацией голоса разных людей. Угнанные аккаунты Telegram подорожали до 160 руб. за штуку, а число краж заметно выросло

05.03.2025 [12:55],

Владимир Мироненко

Во втором полугодии 2024 года в России заметно увеличилось число краж интернет-мошенниками аккаунтов Telegram, пишет «Коммерсантъ» со ссылкой на исследование компании F6 (ранее Group-IB). Одновременно с этим на теневом рынке выросла и средняя цена учётных записей, зарегистрированных на российские номера, которая теперь на 6 % больше, чем в начале 2024 года, и составляет около 160 руб.

Источник изображения: Hack Capital / unsplash.com По данным F6, только одна из семи обнаруженных компанией групп злоумышленников похитила во втором полугодии 2024 года 1,2 млн учётных записей пользователей из России и других стран, что на 25,5 % больше, чем ей удалось похитить за такой же период 2023 года. Доход злоумышленников от кражи аккаунта складывается из его стоимости, зависящей от наличия премиум-подписки, административных прав или владения каналами, количества диалогов и т.д., а также «звёзд» в мессенджере по цене 1 руб. за штуку. Одним из распространённых способов кражи в «Лаборатории Касперского» назвали фальшивые голосования, когда пользователя Telegram просят проголосовать за того или иного человека в конкурсе, перейдя по ссылке, где нужно авторизоваться через мессенджер. При это преступники всё чаще применяют автоматизированные методы, такие как фишинговые панели и шаблоны, используя их и при дальнейшем распространении мошеннической ссылки через заражённый аккаунт. Также мошенники стали создавать фальшивые сети Wi-Fi с доступом с помощью Telegram без надобности в вводе номера телефона и кода из SMS, сообщил замдиректора по трансферу технологий ЦК НТИ Тимофей Воронин. При входе в аккаунт с помощью такой сети, доступ к нему сразу получат злоумышленники. С таким способом «угона» аккаунта Telegram пользователи сталкивались в феврале в аэропорту Шереметьево. В Solar AURA рассказали, что злоумышленники применяют самые различные способы заработка на информации из чужих аккаунтов: выгружают переписки, фотографии, файлы, пробуют шантажировать жертв, рассылают ссылки на фишинговые сайты по списку контактов, пытаясь «занять» деньги, и т. д. Интерпол арестовал более 5500 подозреваемых в киберпреступлениях и онлайн-мошенничестве

03.12.2024 [14:20],

Дмитрий Федоров

Международная операция Haechi V, проводимая Интерполом с июля по ноябрь 2024 года, завершилась арестом более чем 5500 подозреваемых в киберпреступлениях, в том числе инвестиционных аферах, компрометации электронной почты и вымогательствах. В ходе операции было изъято свыше $400 млн как в криптовалюте, так и в фиатных деньгах. Кроме того, правоохранительным органам удалось ликвидировать крупнейшую сеть телефонных мошенников, ущерб от деятельности которой составил $1,1 млрд.

Источник изображений: Interpol В операции приняли участие правоохранительные органы из 40 стран, включая США, Канаду и Китай. Финансирование операции обеспечивалось правительством Южной Кореи. Главными задачами стали не только выявление и задержание преступников, но и возврат похищенных активов. В ходе одной из крупнейших операций полиция Южной Кореи и Китая ликвидировала китайский синдикат телефонных мошенников. Преступники звонили жертвам, представляясь сотрудниками полиции и убеждали перевести деньги на «безопасные» счета, ссылаясь на мнимые уголовные обвинения. Для усиления доверия использовались поддельные удостоверения личности и ордера на арест. По данным следствия, в сеть мошенников попало около 1 900 жертв, что привело к финансовым потерям на сумму $1,1 млрд. В рамках операции были арестованы 27 подозреваемых, 19 из которых предстали перед судом.  Разоблачение схем компрометации деловой электронной почты стало ещё одной важной частью операции. Преступники проникали в корпоративные почтовые аккаунты и рассылали фейковые просьбы на перевод средств от имени руководства компании. В одном из таких случаев фирма из Сингапура перевела $42,3 млн на счёт подставного поставщика. Однако благодаря оперативным действиям Интерпола удалось перехватить $39,3 млн и задержать семерых подозреваемых. Дополнительно были возвращены ещё $2,6 млн, которые были переведены мошенниками из Восточного Тимора в Индонезию. Интернет позволяет преступникам эффективно скрывать следы своей деятельности и перемещать финансовые средства между странами, оставаясь вне досягаемости правоохранительных органов. Интерпол в рамках операции Haechi V добился значительных успехов в упрощении взаимодействия между различными юрисдикциями. Благодаря оперативному обмену информацией и унификации процедур стало возможным не только задержание преступников, но и эффективная блокировка их активов.  Итоги операции Haechi V впечатляют. За пять месяцев были арестованы более чем 5500 подозреваемых, а число раскрытых дел достигло 8309 — это почти в два раза больше, чем в ходе предыдущих операций за 4 года. Это подчёркивает важность международной кооперации в борьбе с киберпреступлениями, а также необходимость дальнейшего развития взаимодействия между странами. Роскомнадзор собирается блокировать звонки в иностранных мессенджерах — для борьбы с мошенниками

23.10.2024 [19:29],

Сергей Сурабекянц

Глава Роскомнадзора Андрей Липов сообщил в кулуарах конференции «Спектр-2024», что в России могут разработать комплекс требований к иностранным мессенджерам для защиты граждан от мошенников. В результате ведомство получит возможность блокировать в мессенджерах голосовой трафик, сохранив остальные возможности общения. «Это жёсткий вариант, который возможен как одна из мер», — отметил Липов.

Источник изображений: Роскомнадзор По мнению Липова «мессенджер должен будет дать возможность гражданину самостоятельно ограничить принятие тех или иных звонков: из-за границы или не из его записной книжки». Пока эти требования не будут выполнены, Роскомнадзор установит временный запрет на все звонки через платформу. «Условно говоря — пока не выполнил, звонить через тебя не смогут. Это отдельное регулирование, которое нужно продумывать. Оно на полях форума будет дополнительно обсуждаться», — пояснил глава РКН.  Первые предложения об ограничении голосового трафика в мессенджерах, не проверяющих достоверность номеров телефона, появились в начале лета. Начальник управления контроля и надзора в сфере связи Роскомнадзора Максим Прыткин счёл необходимым разработку механизма взаимодействия операторов связи с любыми платформами, использующими номер телефона в качестве идентификатора. Он полагает, что «для мессенджеров, которые откажутся от проверки достоверности номеров совместно с операторами связи, возможно применение мер по запрету совершения через них голосовых вызовов на территории России».  Роскомнадзор и операторы связи много лет с переменным успехом борются с мошенническими звонками. В частности, массовая миграция мошеннических звонков в мессенджеры произошла после внедрения летом 2024 года системы «Антифрод», созданной для противодействия телефонным злоумышленникам. К настоящему времени к этой системе подключено 1167 операторов, что составляет 99,5 % от всех провайдеров услуг телефонии, располагающих номерами в России.  По информации от замглавы Роскомнадзора Олега Терлякова, «Антифрод» не может проверять вызовы с зарубежных телефонных номеров, в связи с чем планируется дать абонентам возможность полной блокировки вызовов из-за рубежа, либо ограничение их номерами из специального списка.  По сообщению РКН, сохраняется актуальность дальнейшей идентификации владельцев сим-карт, также планируется усилить контроль за распространением «симок». С 2025 года будет ограничено количество сим-карт на одного владельца — для граждан России лимит составит 20 сим-карт, для иностранцев — 10. Телефонные мошенники переместились в мессенджеры

11.10.2024 [15:26],

Владимир Фетисов

Подавляющее большинство случаев дистанционного мошенничества теперь происходит в мессенджерах. Об этом во время обсуждения в Общественной палате РФ закона о деанонимизации рассказал заместитель начальника управления по организации борьбы с противоправным использованием информационно-коммуникационных технологий МВД РФ Максим Толкачев.

Источник изображения: TheDigitalArtist/Pixabay «Спектр преступлений, совершаемых с использованием мессенджеров и социальных сетей, достаточно широк. В первую очередь — это так называемые дистанционные мошенничества и телефонные мошенничества, которые в настоящее время почти полностью перешли в мессенджеры», — приводит источник слова господина Толкачева. Он также добавил, что мошенники звонят через мессенджеры своим жертвам и пытаются обманом получить от них деньги или «какую-то информацию». Генеральный прокурор России Игорь Краснов сообщил, что в прошлом году удалось предотвратить хищение мошенниками с помощью информационно-телекоммуникационных сетей порядка 6 млрд рублей. За весь 2023 год разные ведомства сумели отразить 34 млн попыток совершения операций без добровольного согласия клиентов. В дополнение к этому было заблокировано более 620 млн нежелательных звонков. Несмотря на это раскрываемость преступлений в этой сфере остаётся на низком уровне. Последние годы этот показатель не превышает 27 %. В текущем году раскрываемость в сфере ИКТ-преступлений составила 25,9 %. В России создадут госплатформу для борьбы с интернет-мошенниками — она заработает в 2025 году

01.10.2024 [14:55],

Владимир Фетисов

На создание «ТелекомЦерта» — общей платформы обмена информацией между банками, операторами связи и цифровыми системами для борьбы с мошенничеством — планируется выделить 6,1 млрд рублей. Об этом пишет «Коммерсантъ» со ссылкой на предварительную версию федерального проекта «Инфраструктура безопасности», который станет частью национального проекта «Экономика данных».

Источник изображения: B_A / pixabay.com Из проекта следует, что платформа должна быть сформирована в 2025 году для «автоматизации взаимодействия уполномоченных органов и организаций, в том числе для мониторинга утечек персональных данных». К 2030 году к платформе должны подключиться все финансовые организации, операторы связи и цифровые платформы. В их число войдут владельцы соцсетей, маркетплейсов и разработчиков мобильных приложений. В «ТелекомЦерте» планируется реализовать «единое окно» для приёма обращений граждан и компаний о случаях мошенничества. Авторы проекта считают, что система ускорит процесс блокировки фишинговых сайтов и мошеннических ресурсов с восьми до четырёх часов. В аппарате профильного вице-премьера Дмитрия Григоренко сообщили, что проработка параметров федерального проекта ещё продолжается, поэтому говорить о предусмотренных им планах пока преждевременно. Представитель Минцифры подтвердил планы по созданию единой антифрод-платформы, добавив, что её параметры находятся на стадии межведомственного согласования. По данным источника на телеком-рынке, оператором «ТелекомЦерта» будет Минцифры, но исполнитель системы ещё не определён. Отмечается, что данная инициатива обсуждается с 2018 года, но она до сих пор не была реализована «из-за столкновения интересов операторов связи, банков и госорганов». В «Вымпелкоме» считают, что при создании подобной платформы необходимо учитывать все имеющиеся наработки и продукты. В «Мегафоне» добавили, что в настоящее время Минцифры занимается разработкой концепции платформы. В t2 (бывший Tele2) сообщили, что проект архитектуры системы операторам не предоставляли. В «Т-банке »(бывший «Тинькофф-банк ») считают, что оперативный обмен информацией между участниками рынка и силовыми ведомствами «поможет эффективнее предотвращать мошенничество по всем фронтам». |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |