|

Опрос

|

реклама

Быстрый переход

Meta✴, Microsoft, SpaceX и спецслужбы разгромили международную сеть интернет-мошенников

03.06.2026 [17:05],

Павел Котов

Компания Meta✴✴, которую нередко обвиняют в попустительстве мошенникам, бесчинствующим на её платформах, помогла ликвидировать крупную группу мошеннических сетей при поддержке Microsoft, Coinbase, Starlink, а также правоохранительных органов США и других стран.

Источник изображения: Glenn Carstens-Peters / unsplash.com В рамках операции были нейтрализованы несколько сетей мошенников, действовавших в Юго-Восточной Азии. Их жертвами становились американцы; в качестве сценариев использовались романтические отношения, а также схемы, при которых мошенники выдавали себя за сотрудников правоохранительных органов. Преступники также втягивали в свои схемы собственных соотечественников. В рамках операции Meta✴✴ оказывала помощь Министерству юстиции США, затем к ней подключились Microsoft, Coinbase, Starlink, а также правоохранительные органы Таиланда, Великобритании, Австралии, Канады и Новой Зеландии. Совместными усилиями участники операции «связали воедино разрозненные данные с нескольких платформ». Это была первая в своём роде операция, в рамках которой сотрудничали представители разных отраслей. Meta✴✴ удалось выявить и заблокировать более 1,4 млн учётных записей, страниц и групп в Facebook✴✴ и Instagram✴✴. Microsoft заблокировала 20 тыс. использовавшихся мошенниками аккаунтов, а Coinbase заморозила криптовалюту на сумму более $3 млн, предположительно связанную с преступными сетями. Спутниковый провайдер Starlink отключил несколько тысяч комплектов оборудования, которые, как было установлено, использовались мошенниками. Обмен информацией помог установить местонахождение мошеннических центров — к настоящему моменту правоохранительные органы арестовали 63 человека. «Компании-участницы по-прежнему привержены продолжению этого важного сотрудничества для защиты людей в интернете», — заявили в Meta✴✴. Европейцы обвинили Google, Meta✴ и TikTok в неспособности противостоять мошенникам

21.05.2026 [16:35],

Сергей Сурабекянц

Группа защиты прав потребителей ЕС подала жалобы на Google, Meta✴✴ и TikTok, обвинив компании в неспособности защитить пользователей от финансовых мошеннических схем на своих платформах, размещении незаконной рекламы и вредоносного контента. Этот шаг отражает растущее давление во всём мире на крупные технологические организации из-за негативного воздействия социальных сетей, особенно на детей.  Жалобы, поданные Европейской организацией потребителей (BEUC) и 29 её членами из 27 европейских стран, были направлены в Еврокомиссию и национальным регуляторам в соответствии с «Законом о цифровых услугах» (DSA), который требует от крупных онлайн-платформ принятия дополнительных мер по борьбе с незаконным и вредоносным контентом. «Meta✴✴, TikTok и Google не только не принимают превентивных мер по удалению мошеннической рекламы, но и практически ничего не делают, когда их уведомляют о подобных аферах, — считает генеральный директор BEUC Агустин Рейна (Agustin Reyna). — Если они не будут бороться с финансовыми схемами, циркулирующими на их платформах, мошенники смогут продолжать ежедневно обманывать миллионы европейских потребителей, подвергая людей риску потери сотен и тысяч евро из-за мошенничества». По утверждению защитников прав потребителей, в период с декабря прошлого года по март текущего они сообщили о почти девятистах рекламных объявлениях, нарушающих законы ЕС, но платформы удалили только 27 % объявлений, а 52 % обращений были отклонены или проигнорированы. Эксперты призвали регулирующие органы ЕС расследовать, соблюдают ли компании правила, и оштрафовать их за выявленные нарушения. Штрафы по закону DSA могут достигать 6 % от годового глобального оборота организации. Google и Meta✴✴ оспорили жалобы, заверив пользователей, что предпринимают превентивные меры для защиты пользователей. TikTok воздержалась от комментариев. «Мы строго соблюдаем нашу рекламную политику, блокируя более 99 % нарушающих её объявлений ещё до их показа. Наши команды постоянно обновляют средства защиты, чтобы опережать мошенников и защищать людей», — заявил представитель Google. Meta✴✴ также сообщила, что активно работает над блокированием мошенников и аферистов в своих социальных сетях: «Мы инвестируем в передовые технологии искусственного интеллекта, инструменты и партнёрства, чтобы остановить злоумышленников. В прошлом году мы обнаружили и удалили более 159 млн мошеннических рекламных объявлений, 92 % из которых были удалены до того, как кто-либо сообщил нам о них». Apple похвалилась, что пресекла мошеннические транзакции на $11,2 млрд за шесть лет и на этом не остановится

20.05.2026 [19:14],

Сергей Сурабекянц

По мере расширения цифрового пространства злоумышленники совершенствуют свои методы воздействия на потребителей и бизнес. Используя экспертный анализ и искусственный интеллект, Apple в 2025 году отклонила более 2 млн проблемных заявок на приложения и заблокировала более 1,1 млрд попыток создания мошеннических учётных записей. В 2025 году предотвращено потенциально мошеннических транзакций на сумму более $2,2 млрд, а за последние шесть лет — на более чем $11,2 млрд.  App Store — это глобальная платформа, которую еженедельно посещают более 850 млн пользователей. За последние годы злоумышленники усовершенствовали свои методы обмана пользователей, используя такие тактики, как внедрение бот-сетей для создания поддельных учётных записей, рассылки спама пользователям, манипулирования графиками или создания поддельных отзывов. В прошлом году системы безопасности Apple деактивировали 40,4 млн учётных записей клиентов за мошенничество и злоупотребления. также были заблокированы 193 тыс. учётных записей разработчиков из-за опасений по поводу мошенничества и отклонено более 138 000 заявок на регистрацию разработчиков. Apple в 2025 году обнаружила и заблокировала 28 тыс. нелегальных приложений в пиратских магазинах, включая вредоносное ПО, порнографические приложения, приложения для азартных игр и пиратские версии легальных приложений из App Store. Только за последний месяц Apple предотвратила 2,9 млн попыток установить или запустить приложения, распространяемые незаконно вне App Store или одобренных альтернативных магазинов приложений. Поскольку инструменты разработки на основе ИИ приводят к резкому увеличению количества приложений, процесс проверки Apple плавно масштабируется, чтобы гарантировать, что каждое новое приложение и обновление приложения соответствуют высоким стандартам App Store в отношении конфиденциальности, безопасности и качества. В 2025 году команда проверки приложений оценила более 9,1 млн заявок на приложения, что помогло привлечь на платформу более 306 000 новых разработчиков. Кроме того, за несоответствие рекомендациям App Store было отклонено более 2 млн заявок, включая более 1,2 млн новых приложений и почти 800 тыс. обновлений.

Источник изображений: unsplash.com Система проверки приложений Apple сочетает человеческий опыт и машинное обучение и постоянно совершенствуется. Для поддержания безопасности и доверия к App Store компания использует сочетание ручной проверки и передового ИИ для выявления проблемных отзывов и завышенных оценок. ИИ также используется для выявления сложных вредоносных шаблонов, анализа сходства приложений и выявления потенциально проблемных изменений в обновлениях. Apple предоставляет разработчикам сервис TestFlight, позволяющий тестировать продукты и получать отзывы от реальных пользователей. Apple проверяет предварительные версии ПО, прежде чем оно станет доступно пользователям на TestFlight, чтобы гарантировать соответствие приложений стандартам безопасности компании. Только в 2025 году Apple заблокировала более 2,5 миллионов заявок в TestFlight из-за мошенничества или проблем с безопасностью. В 2025 году Apple обработала более 1,3 млрд оценок и отзывов. Используя инструменты проактивного обнаружения, компания выявила и заблокировала около 195 млн мошеннических оценок и отзывов. Для дальнейшей защиты целостности поиска приложений Apple заблокировала почти 7800 мошеннических приложений в результатах поиска App Store и ещё 11 500 приложений в чартах App Store. Более 680 000 приложений используют платёжные технологии Apple для безопасной продажи товаров и услуг. В прошлом году Apple предотвратила мошеннические транзакции на сумму более $2,2 млрд, заблокировала использование более 5,4 млн украденных кредитных карт и отменила доступ к транзакциям для почти 2 млн учётных записей. Категория «Дети» в App Store содержит приложения, которые соответствуют строгим ограничениям по возрастным рейтингам и внутриигровой рекламе. В 2025 году Apple отклонила более 5000 приложений из категории «Дети» за несоответствие правилам App Store. Apple предоставляет разработчикам множество бесплатных инструментов, которые помогают создавать приложения, соответствующие возрасту пользователей, включая API Declared Age Range и PermissionKit.  Apple также предлагает помощь родителям в контроле использования устройств детьми, включая возможность устанавливать ограничения на приложения, расписание перерывов и ограничения на контент и конфиденциальность. Родители могут одобрять каждую загрузку и внутриигровую покупку на устройствах своих детей. В «Play Маркете» всплыла группа мошеннических приложений CallPhantom — их скачали 7,3 млн раз

09.05.2026 [16:51],

Павел Котов

Магазин Google «Play Маркет» считается относительно безопасной платформой для загрузки приложений под Android, но не все из них заслуживают доверия, особенно если человек пытается найти нечто сомнительное. На этом пытаются нажиться мошенники — в рамках кампании CallPhantom группа из 28 приложений набрала 7,3 млн загрузок.

Источник изображения: welivesecurity.com Об инциденте рассказали эксперты ESET, которые озаглавили эту группу приложений как CallPhantom. Они отличались внешним видом, но уловка была одна и та же: доверчивым потребителям обещали за деньги раскрыть записи SMS, журналы телефонных и WhatsApp-звонков по любому введённому номеру телефона. На самом деле за эти деньги им присылали вымышленную информацию. Некоторые из приложений генерировали случайные номера телефонов и сопоставляли их с данными о звонках, встроенными в код. Одни приложения из этой группы принимали оплату прямо через «Play Маркет», что даёт жертвам надежду вернуть свои средства. Другие направляли жертв на сторонние платёжные системы или показывали формы прямой оплатой картой прямо внутри приложения. Когда жертва пыталась закрыть это приложение, ей присылалось поддельное уведомление о получении электронного письма о том, что отчёт якобы пришёл на почту — а затем её возвращали на экран подписки. По состоянию на 16 декабря специалисты ESET обнаружили 28 приложений группы CallPhantom, и к моменту публикации материала об инциденте все они были удалены из «Play Маркета». Инцидент показал, что даже платформа от Google способна обеспечить мошенникам огромную аудиторию. Twitch ужесточит борьбу с накрутками просмотров

08.05.2026 [11:58],

Павел Котов

Стриминговая платформа Twitch предупредила авторов о намерении вплотную заняться решением проблемы накруток просмотров. Компания примет новые меры для борьбы со стримерами, уличёнными в искусственном завышении статистики, сообщил её гендиректор Дэн Клэнси (Dan Clancy).

Источник изображения: ilgmyzin / unsplash.com «С сегодняшнего для вводим новый тип обеспечительных мер, которые планируем развернуть в ближайшие недели. Каналам, которые постоянно используют искусственное завышение количества просмотров, будем устанавливать ограничение на число одновременных просмотров на фиксированный период времени во всех разделах Twitch», — заявил он и добавил, что ограничения будут основываться на «исторических данных о трафике этого автора, не использовавшего искусственное завышение количества просмотров». При повторных нарушениях срок действия ограничений будет увеличиваться. Это одна из наиболее активных мер, на которую решилась администрация платформы для решения указанной проблемы. Она не намерена раскрывать, как именно собирается выявлять недобросовестных стримеров. «Эффективная борьба с ботами для накрутки просмотров — задача непростая. По мере того, как мы обновляем алгоритмы обнаружения в реальном времени, компании, которые занимаются ботами для накрутки просмотров, быстро реагируют обновлениями, чтобы избежать обнаружения», — пояснил господин Клэнси. Это не первая попытка Twitch бороться с ботами для накрутки просмотров: в 2021 году она удалила 7,5 млн бот-аккаунтов. Пользователи соцсетей уже вызвали опасения, что из-за новой политики малоизвестные стримеры смогут подвергаться злонамеренным атакам ботов в угоду недобросовестных конкурентов. Возникнут и вопросы о том, как платформа будет отличать накрутки от естественных всплесков активности. «Яндекс» стал сообщать пользователям, когда их близким звонят мошенники

24.04.2026 [17:28],

Павел Котов

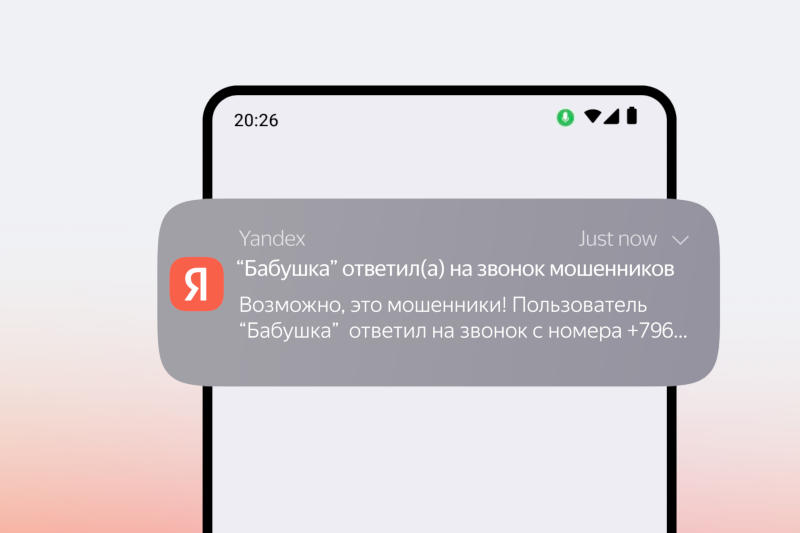

В функции определителя номера у «Яндекса» появилась новая возможность: когда человеку звонят с подозрительного номера, или он сам совершает звонок на такой номер, его близкие получают соответствующее уведомление. Эта мера поможет уберечь детей, пожилых и прочих незащищённых людей от действий преступников.

Источник изображений: yandex.ru/company Платформа учитывает звонки с неизвестных номеров и на них не только во время вызова, но и в течение суток после его совершения — если до истечения этого срока номер получит статус подозрительного, пользователь немедленно получит уведомление, что с его близком человеком связывались мошенники. Это также поможет защитить их от нежелательного влияния и оперативно принять необходимые меры. «Яндекс» предусмотрел несколько способов отправки таких уведомлений: через приложения из своей экосистемы, через SMS и через мессенджеры — можно выбрать один или несколько вариантов. Чтобы настроить эту функцию, необходимо открыть настройки определителя номера в приложениях «Яндекс с Алисой AI» или «Яндекс Браузер» для Google Android, выбрать получателя оповещения и способ его передачи. Ответственному лицу, в свою очередь, требуется подтвердить согласие принимать такие уведомления. Пользователь может выбрать до трёх доверенных лиц, которые будут получать уведомления о возможных его контактах с мошенниками. Meta✴ ответит в суде за попустительство мошеннической рекламе в Facebook✴ и Instagram✴

22.04.2026 [09:29],

Владимир Мироненко

Некоммерческая организация «Федерация потребителей Америки» (CFA) подала коллективный иск против Meta✴✴, в котором обвинила компанию в ведении пользователей в заблуждение и неспособности защитить их от мошеннической рекламы в Facebook✴✴ и Instagram✴✴.

Источник изображения: Wesley Tingey/unsplash.com В иске CFA утверждается, что Meta✴✴ нарушила законы о защите прав потребителей в Вашингтоне (округ Колумбия), вводя в заблуждение пользователей Facebook✴✴ и Instagram✴✴ относительно мошенничества в своих приложениях, и что компания «гналась за прибылью, а не за защитой своих пользователей». В подтверждение обвинений организация привела многочисленные примеры предполагаемой мошеннической рекламы, обнаруженной в рекламной библиотеке Meta✴✴, которая представляет собой известные мошеннические схемы, включая объявления, рекламирующие «бесплатный государственный iPhone», а также объявления, предлагающие чеки на $1400 тем, кто родился в определённые годы. По данным CFA, во многих объявлениях размещаются видеоролики, созданные с использованием искусственного интеллекта. «Meta✴✴ утверждает, что делает всё возможное для борьбы с мошеннической рекламой на своих платформах. Но в действительности компания сознательно предпринимает шаги и принимает политику, которая увеличивает её прибыль за счёт безопасности и благополучия пользователей», — говорится в иске CFA. Организация отметила, что вместо того, чтобы запрещать рекламодателей, которых компания сама определила как представляющих высокий риск для своих пользователей, Meta✴✴ просто взимает с них более высокую плату. «Парадоксальный результат заключается в том, что чем рискованнее рекламодатель, тем больше денег зарабатывает Meta✴✴», — подчеркнула CFA. Комментируя предъявленные CFA обвинения, представитель Meta✴✴ заявил, что они «искажают реальность нашей работы, и мы будем бороться с ними»: «Мы активно боремся с мошенничеством на всех наших платформах, чтобы защитить людей и бизнес — только в прошлом году мы удалили более 159 млн мошеннических объявлений, 92 % из которых были сняты до того, как кто-либо сообщил о них, и заблокировали 10,9 млн аккаунтов в Facebook✴✴ и Instagram✴✴, связанных с преступными мошенническими центрами. Мы боремся с мошенничеством, потому что оно вредит бизнесу — люди не хотят его, рекламодатели не хотят его, и мы тоже». Рекламная практика Meta✴✴ находится в центре внимания общественности с прошлого года, когда агентство Reuters сообщило о внутренних документах компании, указывающих на то, что она зарабатывает миллиарды долларов на рекламе, продвигающей мошеннические схемы и запрещённые товары. В одном из документов Meta✴✴ за 2024 год оценивалось, что компания получила 10,1 % своей выручки в том году — около $16 млрд — от рекламы, которая на самом деле являлась мошенничеством или содержала другой запрещённый контент. CFA добивается возмещения убытков и возврата незаконно полученной прибыли от Meta✴✴, а также проведения бизнес-реформ, включая дополнительные меры для борьбы с неоднократными нарушителями и тщательную проверку рекламы, обещающей, например, бесплатные государственные программы, которых не существует, прежде чем она будет показана потребителям. ФБР: интернет-преступники лишили американцев рекордных $21 млрд за прошлый год

08.04.2026 [11:56],

Дмитрий Федоров

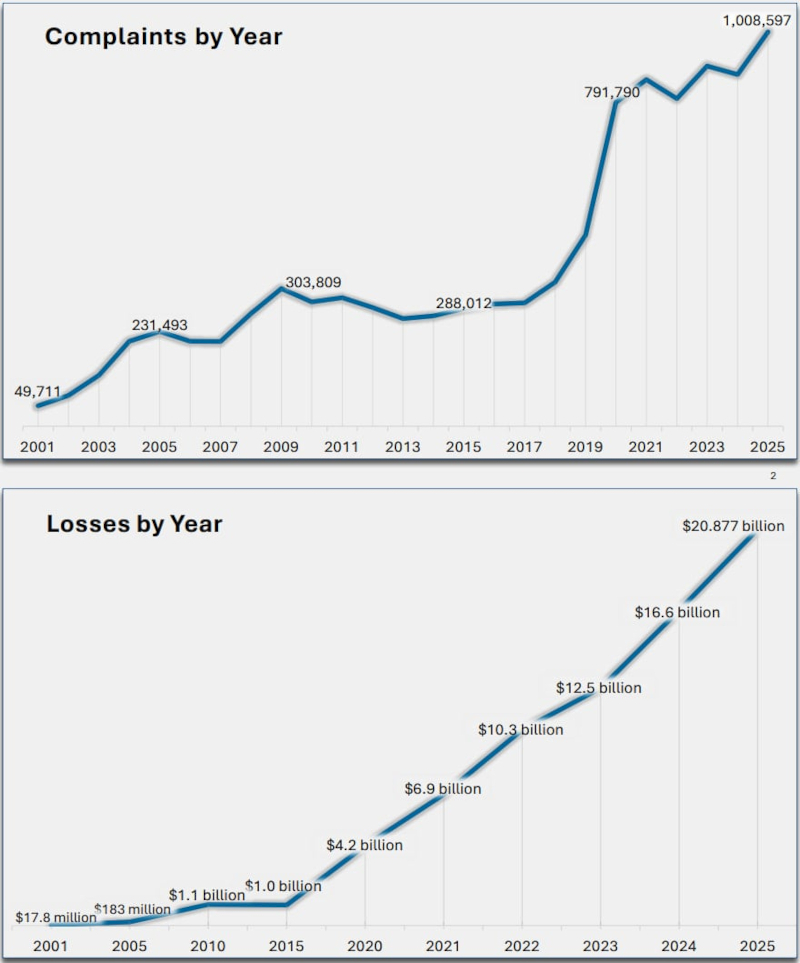

Американцы потеряли почти $21 млрд из-за преступлений в интернете в 2025 году — это рекордный показатель и он на 26 % больше, чем годом ранее, следует из отчёта Федерального бюро расследований США (FBI). Основной ущерб в стране за год пришёлся на инвестиционное мошенничество, перехват деловой переписки, мошенничество под видом технической поддержки и нарушения защищённости данных.

Источник изображения: Kanchanara / unsplash.com Центр жалоб на интернет-преступления (IC3) получил более 1 млн обращений против 859 тысяч годом ранее. Чаще всего пострадавшие жаловались на выманивание сведений через поддельные письма, сообщения и сайты — 191000 случаев, на вымогательство — 89000 и на инвестиционный обман — 72000. Мошенничество с использованием электронных средств фигурировало в 453000 обращений и составило $17,7 млрд из общей суммы ущерба, заявленной в IC3 за 2025 год.

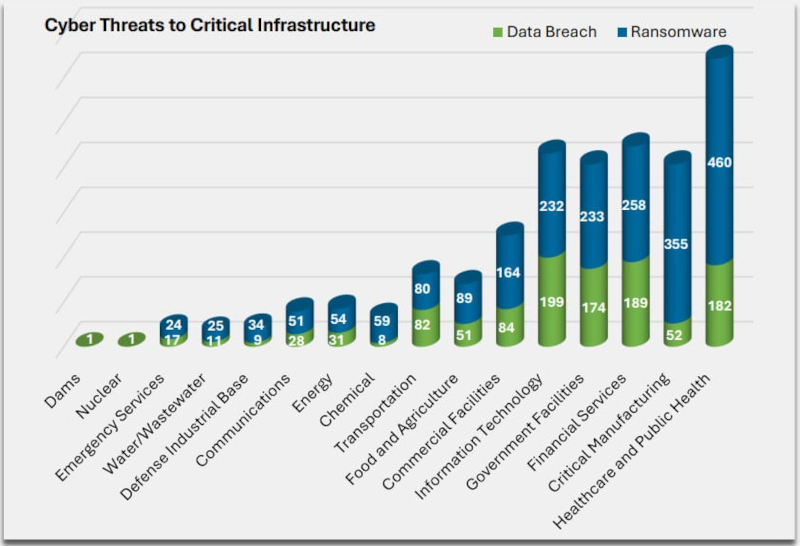

Источник изображения: fbi.gov На инвестиционное мошенничество пришлось 49 % всех зарегистрированных за год случаев, а ущерб от него достиг $8,6 млрд. Ещё большие потери принесли преступления, связанные с цифровой валютой: в 181565 случаях ущерб превысил $11 млрд. Сильнее всего пострадали американцы старше 60 лет — их заявленный ущерб составил $7,7 млрд, что на 37 % больше, чем годом ранее. Впервые отчёт FBI включил схемы обмана с применением ИИ: по ним поступили 22300 обращений, а потери достигли $893 млн. К ним относится подделка голоса, фейковые профили, поддельные документы и видеозаписи с искусственно подменённым изображением или голосом.

Источник изображения: fbi.gov При меньшем числе обращений FBI отдельно выделило тяжёлые виды посягательств: захват или подмену деловой электронной переписки — 24700 случаев, нарушения защищённости данных — 3900, атаки с использованием вредоносных программ, блокирующих доступ и требующих выкуп, — 3600, незаконную замену SIM-карты для перехвата телефонного номера — 971. В двух эпизодах, затронувших плотины и ядерные объекты, ведомство отнесло происшествия к случаям нарушения защищённости данных. Чаще всего злоумышленники атаковали здравоохранение, обрабатывающую промышленность, финансовые услуги, IT-сферу и государственные объекты. FBI сообщило, что усилило работу по блокированию кибератак, уведомлению пострадавших и замораживанию похищенных средств, а в ряде случаев деньги удавалось вернуть. В 2025 году ведомство провело 3900 срочных вмешательств по механизму Financial Fraud Kill Chain (FFKC) и остановило часть мошеннических денежных переводов. Из $1,16 млрд, на которые посягали злоумышленники, FBI заморозило $679 млн. В начале года бюро запустило Operation Level Up для раннего выявления жертв инвестиционного обмана, связанного с цифровой валютой, и их предупреждения. Из 3780 уведомлённых человек 78 % не знали, что их обманывают. Ведомство рекомендует не поддаваться на срочные требования и давление, проверять подлинность сообщений до отправки денег или данных. В России разрешат искать экстремистские материалы в интернете, но только учёным и правоохранителям

23.03.2026 [14:11],

Владимир Мироненко

Минцифры предложило сделать исключение из действующих положений Кодекса об административных нарушениях в новой версии пакета антимошеннических мер и разрешить искать в интернете экстремистские материалы в научных целях и в рамках правоохранительной деятельности. Из-за существующей правовой коллизии сами правоохранительные органы не могут бороться с такими материалами, отмечает Forbes.

Источник изображения: Towfiqu barbhuiya/unsplash.com Новая версия второго пакета антимошеннических мер с соответствующей поправкой в закон «О противодействии экстремистской деятельности» готовится к принятию в Госдуме во втором чтении. В первом чтении этот пакет мер был одобрен 10 февраля. Согласно поправкам в Кодекс об административных нарушениях, вступившим в силу с 1 сентября 2025 года, предусматривается штраф за умышленный поиск в интернете заведомо экстремистских материалов и получение доступа к ним на сумму от 3 до 5 тыс. руб. После принятия поправок поиск экстремизма в интернете может трактоваться как правонарушение, отметил председатель совета по противодействию технологическим правонарушениям КС НСБ (Координационного совета негосударственной сферы безопасности) России Игорь Бедеров. «Возникла абсурдная ситуация: чтобы найти запрещённый материал и передать его в правоохранительные органы, нужно было формально этот материал найти и идентифицировать, что автоматически подпадало под признаки состава административного правонарушения. Сейчас эту коллизию исправляют», — пояснил он. Эксперт рассказал, что поиском экстремистского контента занимаются не только правоохранители, но и такие организации, как Центры управления регионами (ЦУР). По его словам, эти структуры, созданные в каждом регионе для мониторинга информационного поля, работают в тесной связке с антитеррористическими комиссиями и силовыми ведомствами и занимаются поиском запрещённого контента. Эти действия автоматически попадали под определение состава правонарушения, поэтому и потребовалось добавить в поправках формулировки «в рамках правоохранительной деятельности» и «в исследовательских целях». С критикой штрафов за запросы по поводу экстремистских материалов в поисковиках выступала также глава Лиги безопасного интернета Екатерина Мизулина, отметившая, что после принятия поправок у её организации нет возможности передавать МВД информацию об экстремистских сообществах. Мошенники с ИИ зарабатывают до 4,5 раза больше обычных, сообщили в Интерполе

17.03.2026 [14:52],

Алексей Разин

Как и многие изобретения человечества, так называемый искусственный интеллект поставлен на службу не только добропорядочным гражданам, но и мошенникам. Последние с помощью ИИ получают прибыль в 4,5 раза выше, чем при использовании классических приёмов обмана своих жертв, подсчитали представители Интерпола.

Источник изображения: Unsplash, Joshua Koblin ИИ не только повышает эффективность мошеннических действий, он привлекает к новым схемам всё большее количество злоумышленников. Чаще всего, по словам экспертов Интерпола, мошенники используют ИИ для устранения небольших просчётов, которые в противном случае выдали бы их истинную сущность. Например, при обращении к носителям других языков мошенники используют ИИ для устранения ошибок и погрешностей в тексте сообщений, которые могли бы насторожить потенциальных жертв. Подражание голосу кого-то из ближайшего окружения жертвы теперь тоже доверено ИИ-инструментам. Мошенникам достаточно голосового сообщения продолжительностью 10 секунд, чтобы правдоподобно сымитировать голос человека и попытаться с помощью такой подмены обмануть кого-то из его окружения. На чёрном рынке уже предлагаются целые комплексные услуги по имитации внешности и голоса людей из окружения потенциальной жертвы, поэтому мошенникам не требуется лично владеть соответствующими методами подлога для реализации своих преступных навыков. Такие услуги становятся всё более доступными, позволяя мошенникам чаще применять новые технологии в своих схемах обмана граждан. Соответственно, снижая затраты на реализацию преступного замысла, мошенник получает более высокую прибыль в случае успеха. Кроме того, количество обрабатываемых жертв также возрастает благодаря повышению производительности такого рода преступной деятельности. Сбор данных о потенциальных жертвах также поставлен на поток с помощью ИИ. Собрав всю доступную информацию о человеке из открытых источников, мошенники более ловко расставляют свои сети, чем это происходило ранее. Использование криптовалют для анонимных финансовых транзакций также позволяет преступникам избегать законного возмездия. В будущем, как считают представители Интерпола, преступники смогут ещё сильнее автоматизировать свои атаки на жертв. Сумму выкупа за похищенные данные такие преступные ИИ-агенты смогут назначать самостоятельно, а информационные ресурсы жертв будут постоянно мониториться на предмет наличия уязвимостей в системах защиты. Эксперты также выражают озабоченность растущим количеством схем вымогательства, связанных с генерацией компрометирующих жертву видео и фото деликатного характера. На реализацию таких схем работают целые организованные группы по всему миру, их количество только растёт. Организаторы буквально похищают людей в разных странах, чтобы заставлять их заниматься подобным преступным ремеслом под угрозой физической расправы. Органам правопорядка становится всё сложнее бороться с подобными группировками. Считается, что по всему миру в подобную деятельность могут быть вовлечены сотни тысяч людей. По итогам прошлого года финансовые потери от мошенничества достигли $442 млрд, по данным Интерпола, и в ближайшие несколько лет сумма будет только расти, во многом благодаря распространению ИИ. Одним только материальным ущербом жертвы мошенников не отделываются, часто страдает их репутация, социальные связи, а иногда даже речь идёт об утрате самой жизни. Archer Aviation подала ответный иск к Joby Aviation, обвинив её в мошенничестве

10.03.2026 [15:24],

Владимир Мироненко

Разработчик электрических аэротакси Archer Aviation подал в суд встречный иск к конкуренту Joby Aviation, обвинив её в мошенничестве в отношении правительства США в связи с её утверждениями о том, что она производит продукцию в Америке.

Источник изображения: Archer Aviation В иске утверждается, что Joby использует китайское производственное подразделение для закупки критически важных компонентов у китайских поставщиков при поддержке китайского правительства. Archer также утверждает, что Joby пыталась скрыть свои «тесные связи» с Китаем, классифицируя компоненты для своих электролётов, поступающие из Китая, как потребительские товары — маркируя их как заколки для волос, носки и фотоальбомы — чтобы избежать американских ввозных пошлин и контроля за иностранным влиянием. Встречный иск Archer подан через четыре месяца после того, как Joby подала на неё в суд в связи кражей коммерческой тайны. В том иске, поданном в Верховный суд Калифорнии в округе Санта-Круз, Joby утверждает, что её бывший сотрудник Джордж Киворк (George Kivork) похитил её коммерческие секреты перед переходом в Archer, которая затем ими воспользовалась. Обе компании разрабатывают электрические аэротакси, а также приложения для своих технологий, имеющие военное применение. В иске есть ссылка на недавний указ президента Дональда Трампа (Donald Trump), который предписывает Министерству транспорта США и Федеральному управлению гражданской авиации запустить пилотную программу для ускорения разработки и коммерциализации электрических летательных аппаратов с вертикальным взлётом и посадкой. Обе компании недавно подали заявки на участие в этой программе, ранее известной как «Пилотная программа интеграции передовых систем воздушной мобильности и электрических систем вертикального взлёта и посадки» (Advanced Air Mobility and Electric Vertical Takeoff and Landing Integration Pilot Program). «Прикрываясь американским флагом и позиционируя свои летательные аппараты как “приверженные американским инновациям”, компания Joby получила сотни миллионов долларов финансирования от правительства США, включая контракты с ВВС США, и позиционирует себя как ключевого игрока в усилиях президента Трампа по ускорению интеграции аэротакси в США в рамках его указа 2025 года “Об установлении американского доминирования в сфере беспилотных летательных аппаратов”», — говорится в иске Archer. Иск Archer был подан в нынешний понедельник, по всей видимости, не случайно, поскольку в этот же день Министерство транспорта и Федеральное управление гражданской авиации США одобрили восемь предложений по пилотной программе, охватывающей 26 штатов. Компания Archer получила разрешение на участие в трёх из них, а Joby — в пяти. Мошенники пробрались в ИИ-поиск Google — пользователям подсовывают фальшивые телефоны банков

17.02.2026 [16:10],

Павел Котов

С развитием технологий искусственного интеллекта основной сервис Google меняет механизмы работы, продвигаясь от классической поисковой выдачи со ссылками на сайты к обзорам материалов, подготовленным ИИ. В этих обзорах не всегда даётся достоверная информация — теперь же выяснилось, что сюда пробрались даже мошенники.

Источник изображения: Shutter Speed / unsplash.com В обзорах ИИ из поиска Google обнаружены случаи появления мошеннических номеров телефонов, принадлежащих якобы службам поддержки крупных компаний, передаёт Wired со ссылкой на журналистские расследования других изданий и сообщения в соцсетях; соответствующие предупреждения стали публиковать банки и иные кредитные организации. Схема работает следующим образом. Потенциальная жертва пытается найти в Google номер телефона интересующей её компании и, не проверив информацию из выдачи, сразу звонит по предложенному в обзоре ИИ номеру. В действительности человек попадает не на сотрудника искомой компании, а на злоумышленника, который пытается выведать у позвонившего платёжную информацию или другие конфиденциальные данные. Достоверно установить, как эти поддельные номера оказываются в обзорах от ИИ, не удалось. По одной из версий, они появляются на малоизвестных сайтах рядом с названиями крупных компаний, а бот Google собирает эти данные, не проводя надлежащих проверок для подтверждения информации.

Источник изображения: BoliviaInteligente / unsplash.com Комбинация с размещением поддельных телефонных номеров существует давно, но сервис обзоров от ИИ усиливает её эффект, представляя эти сведения как факт, и люди оказываются более восприимчивыми к мошенничеству. «Наша защита от спама очень эффективна в предотвращении проникновения мошеннических схем в „Обзоры от ИИ“ и, по возможности, [в поиске] отображаются официальные номера служб поддержки клиентов», — заверили в Google. Но одним только поисковым сервисом проблема не ограничивается — злоумышленники могут скрытно внедрить вредоносный запрос в текст электронной почты, чтобы обрабатывающая его модель ИИ приняла это содержимое за точную и достоверную информацию. Чтобы защититься от подобных схем, следует придерживаться традиционных мер предосторожности. Не следует верить всему, что написано в обзоре от ИИ; лучше помнить, что ИИ-сервисы подвержены влиянию устаревшей и сомнительной информации из интернета наравне с точным данными, и они с трудом отличают одно от другого. Контакты следует искать только на официальном сайте интересующей компании — лучше сделать один или два лишних клика, чтобы убедиться в достоверности данных. Следует проявлять осторожность везде, где производится обмен информацией; в идеале проверять каждый номер телефона через тот же поиск Google — это советует и сам поисковый гигант. Отключить обзоры от ИИ невозможно. Их приходится проматывать, или можно вообще отказаться от услуг Google в пользу другой системы. Обзоры от ИИ формально облегчают задачу пользователя, но в некоторых случаях, возможно, следует обратиться к традиционным поисковым инструментам. Минцифры предложило заменить тотальную блокировку зарубежных звонков режимом «самозапрета»

10.02.2026 [07:27],

Анжелла Марина

В Минцифры сообщили о намерении скорректировать законодательную инициативу, направленную на борьбу с телефонным мошенничеством. Как передаёт РБК, власти решили смягчить изначально жёсткое требование о полном запрете входящих международных вызовов, чтобы граждане не потеряли возможность поддерживать связь с друзьями и родственниками, находящимися за границей.

Источник изображения: Kelli McClintock/Unsplash О грядущих изменениях рассказал заместитель главы ведомства Иван Лебедев в ходе заседания профильного IT-комитета Государственной думы. По его словам, соответствующие поправки, смягчающие ряд ограничений, будут подготовлены и внесены ко второму чтению второго пакета антифрод-мер. Лебедев заверил, что текущее предложение будет доработано с учётом интересов пользователей. В качестве альтернативы полному запрету сейчас рассматриваются более гибкие инструменты. Одним из вероятных вариантов является механизм «самозапрета», при котором абонент сможет самостоятельно включать и отключать приём зарубежных звонков в настройках. Другой обсуждаемый вариант — обязательное СМС-информирование, которое предупредит абонента о том, что поступающий вызов является международным. Кроме того, Лебедев прояснил ситуацию с созданием единой базы кодов IMEI. Он подчеркнул, что рядовым пользователям опасаться нечего: если гражданин приобрёл смартфон за границей для личных нужд, никаких санкций к нему применяться не будет. Ограничительные меры и контроль будут сфокусированы исключительно на пресечении «серых» схем по ввозу крупных партий электроники. Ранее МВД предложило россиянам несколько способов противодействия телефонным аферистам, например, «не начинать разговор, если нет уверенности в важности входящего звонка» или перекладывать первичный ответ на голосовых ассистентов. Эти рекомендации дополняют уже действующую законодательную, позволяющую маркировать звонки из-за рубежа или блокировать их по желанию абонента. Кроме того, гражданам предоставили более широкий набор инструментов, позволяющих привлекать доверенных лиц для подтверждения финансовых операций, устанавливать запреты на рекламные вызовы, а также ограничивать дистанционное оформление сим-карт через портал «Госуслуги». Криптомошенники похитили $17 млрд за 2025 год — благодаря ИИ «средний чек» вырос на 253 %

14.01.2026 [15:53],

Анжелла Марина

2025 год стал периодом самого масштабного роста доходов криптовалютных мошенников. Аналитики подсчитали, что за год злоумышленники похитили активы на сумму около $17 млрд, что на 34 % больше по сравнению с 2024 годом. При этом основными драйверами этого всплеска стали использование искусственного интеллекта (ИИ) для создания дипфейков, фишинг, сложные схемы эмоционального манипулирования, а также участившиеся случаи выдачи себя за других лиц, включая представителей государственных органов.

Источник изображения: AI Если в 2024 году средний платёж жертвы мошенникам составлял $782, то в 2025 году эта сумма уже составляла $2764, согласно отчёту компании Chainalysis. Ключевым фактором экспоненциального роста стала активная интеграция технологий искусственного интеллекта в мошеннические схемы. Аферы, связанные с использованием ИИ, оказались в 4,5 раза эффективнее традиционных методов социальной инженерии по объёму извлечённых средств. В среднем одна такая операция приносила злоумышленникам $3,2 млн, тогда как схемы без признаков использования ИИ — менее $1 млн, около $719 000. Ежедневный доход от ИИ-мошенничества также был существенно выше — $4838 против $518. Особенно резко — на 1400 % — выросло количество случаев, когда преступники выдавали себя за чиновников, работающих в государственных структурах. Средняя сумма похищенного в каждой такой афере увеличилась более чем на 600 %. В качестве примера аналитики привели мошенничество с E-ZPass — американской системой электронного сбора платы за проезд. С помощью поддельных SMS-сообщений от имени этой службы аферисты похитили около миллиарда долларов за три года. Отмечается, что проблема носит глобальный характер и подтверждается данными других ведомств. ФБР предупредило граждан, что мошенничество с использованием криптобанкоматов продолжает набирать обороты, принеся убытки в размере $333 млн только за 2025 год. Одновременно Министерство юстиции США провело крупнейшую в истории конфискацию, изъяв $15 млрд в биткоинах у камбоджийского организатора мошеннической схемы, использовавшего принудительный труд. Эксперты полагают, что ситуация будет только ухудшаться, поскольку государственные структуры технически не готовы к сложностям отслеживания криптовалют, архитектура которых изначально ориентирована на анонимность. Meta✴ заработала миллиарды на рекламе мошенников — борьбу с ней свернули по решению Цукерберга

18.12.2025 [17:19],

Павел Котов

В минувшем году Meta✴✴ заработала в Китае более $3 млрд на рекламе мошенников, связанной с незаконными азартными играми, материалами для взрослых и другим неприемлемым контентом, узнало Reuters. Всего рекламная выручка компании в Китае составила $18 млрд, то есть на недобросовестных рекламодателей пришлась доля почти в 19 %. Доля мошеннической рекламы в мировом доходе Meta✴✴ составила 10 %, узнало агентство ранее.

Источник изображения: Mark Zuckerberg Почти 25 % рекламы, которая показывается на платформах Meta✴✴, заказывалась в Китае, показало внутреннее расследование компании; многие из мошеннических объявлений были адресованы пользователям на Тайване, в США и Канаде. Авторы расследования рекомендовали потратить средства, чтобы сократить «растущий вред», наносимый детям и молодёжи в принадлежащих Meta✴✴ соцсетях. Сначала действительно была сформирована рабочая группа по борьбе с недобросовестной рекламой в Facebook✴✴, Instagram✴✴ и WhatsApp; к концу 2024 года её усилиями удалось сократить присутствие этого явления почти на 50 %. Но после вмешательства главы компании Марка Цукерберга (Mark Zuckerberg) отдел был распущен, и в последующие месяцы число мошеннических рекламных объявлений заметно выросло. Meta✴✴ знала о масштабах проблемы с рекламой на своих платформах, показали результаты расследования Reuters, но предпочла не предпринимать никаких действий, потому что это повлияло бы на её доходы. Бывший старший директор по управлению продуктами в Facebook✴✴ Роб Летерн (Rob Leathern) назвал объём мошеннической рекламы на платформах Meta✴✴ недопустимым и заявил, что компания должна решить эту проблему в экстренном порядке. Представитель Meta✴✴ Энди Стоун (Andy Stone) заявил Reuters, что рабочая группа по борьбе с мошенничеством с самого начала задумывалась как временная, и никаких указаний о её роспуске Марк Цукерберг не давал. Гендиректор компании, по словам Стоуна, напротив, поручил отделам, которые занимаются мошенничеством и другими угрозами высокого риска, «удвоить усилия» по сокращению всех форм противоправной деятельности в Facebook✴✴, Instagram✴✴ и в других сервисах Meta✴✴. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |