|

Опрос

|

реклама

Быстрый переход

Cloudflare перестала маркировать мессенджер Max как шпионское ПО

01.05.2026 [17:54],

Павел Котов

Платформа Cloudflare сняла с сайта по адресу «max.ru» отметку «шпионского ПО», о которой стало известно накануне. Об этом сообщил «Коммерсантъ» со ссылкой на пресс-службу национального российского мессенджера.

Источник изображения: max.ru Статус шпионского приложения сервис Cloudflare присвоил мессенджеру Max накануне, 30 апреля. Тогда в администрации службы мгновенных сообщение назвали это технической ошибкой и связали действия платформы с «неверной интерпретацией заголовков запросов к сервисам обыкновенной веб-аналитики сайта „max.ru“». Случай привлёк внимание после инцидента с альтернативным клиентом Telega для мессенджера Telegram. После того, как Cloudflare присвоил ему статус «шпионского ПО», Apple удалила приложение из App Store и заблокировала аккаунт разработчика. В Google «Play Маркете» приложение Telega остаётся доступным. В случае с Max радикальных решений не было — приложение мессенджера не исчезло ни из Apple App Store, ни из Google «Play Маркета». Оно также размещено в альтернативных магазинах приложений, включая национальный RuStore; скачать его можно и напрямую с сайта разработчика. Провайдер Cloudflare назвал мессенджер Max шпионским и вредоносным — разработчики ответили

30.04.2026 [15:45],

Павел Котов

На платформе Cloudflare Radar, принадлежащей одному из крупнейших в мире провайдеров сетевых услуг Cloudflare, у домена «web.max.ru» появилась отметка «шпионское ПО»; по результатам публичного сканирования от 30 апреля 2026 года сервис также имеет статус «вредоносного», обратил внимание vc.ru.

Источник изображения: max.ru Указывается, однако, что у сервиса мгновенных сообщений имеется действующий TLS-сертификат, необходимый для защищённого соединения по протоколу HTTPS. Крупные платформы радикальных мер в отношении Max принимать пока не стали — приложение Max остаётся доступным для установки в Google «Play Маркете» и Apple App Store. В пресс-службе Max уже прокомментировали инцидент — по версии администрации мессенджера, действия Cloudflare объясняются «неверной интерпретацией заголовков запросов к сервисам обыкновенной веб-аналитики сайта „max.ru“». Ранее схожий инцидент произошёл с приложением Telega – альтернативным клиентом мессенджера Telegram. Cloudflare также присвоила ему статус шпионского ПО. Из-за этого Apple удалила его из App Store, а разработчиков лишила соответствующего статуса. Разработчики Telega заявили 11 апреля, что эту классификацию платформа уже сняла, но по состоянию на 30 апреля соответствующая пометка на Cloudflare Radar остаётся действующей. «Лаборатория Касперского» выявила аппаратную уязвимость в чипах Qualcomm Snapdragon

23.04.2026 [13:14],

Дмитрий Федоров

«Лаборатория Касперского» обнаружила аппаратную уязвимость в чипсетах Qualcomm Snapdragon. Исследование представили на конференции Black Hat Asia 2026. Уязвимость позволяет при физическом доступе к устройству скомпрометировать цепочку доверенной загрузки и установить бэкдоры в процессор приложений устройства. Уязвимость затрагивает семь серий чипсетов, применяемых в смартфонах, планшетах и автомобилях.

Источник изображения: qualcomm.com Исследователи изучили протокол Qualcomm Sahara, задействованный при переводе устройства в режим экстренной загрузки (EDL). Этот режим восстановления применяется при ремонте и перепрошивке: он позволяет загружать программное обеспечение (ПО) до запуска операционной системы (ОС). Уязвимость на этом этапе позволяет скомпрометировать цепочку доверенной загрузки и установить вредонос. Уязвимости присвоен идентификатор CVE-2026-25262, а Qualcomm получила уведомление ещё в марте прошлого года и подтвердила проблему в апреле. Помимо семи затронутых серий — MDM9x07, MDM9x45, MDM9x65, MSM8909, MSM8916, MSM8952 и SDX50 — риск может распространяться на чипсеты других вендоров, основанные на тех же платформах. Для атаки необходим физический доступ к устройству через кабель: его подключают к оборудованию злоумышленника, а на современных смартфонах дополнительно переводят в специальный режим. Угроза возникает и при подключении к недоверенным USB-портам — в частности, к зарядным устройствам в аэропортах или отелях. Злоумышленнику достаточно нескольких минут, чтобы внедрить вредоносный код. Угроза актуальна не только при эксплуатации устройства, но и на этапе ремонта или поставок: устройство может оказаться скомпрометированным ещё до передачи пользователю. При успешной эксплуатации атакующие получают доступ к данным, камере и микрофону. В ряде сценариев возможен полный контроль над устройством. Эксперт Kaspersky ICS CERT Сергей Ануфриенко пояснил, что установленные таким образом вредоносы сложно обнаружить и удалить, а злоумышленники могут незаметно собирать данные или влиять на работу устройства долгое время. Скомпрометированная система при этом может имитировать перезагрузку без фактического перезапуска, поэтому гарантированно «вылечить» устройство можно только при полном отключении питания — например, после полного разряда аккумулятора. Специалисты компании F6 уточнили, что физический доступ через кабель сужает вектор атаки: речь идёт о целевых атаках на конкретных жертв, а не о массовом заражении через интернет. Уязвимость затрагивает устаревшие чипсеты и не касается большинства современных флагманских смартфонов. Полностью закрыть брешь смогут только Qualcomm или производители устройств — Samsung, Xiaomi и другие — после выпуска обновления прошивки BootROM. Qwen закрывается: Alibaba сосредоточится на переводе ИИ на коммерческие рельсы

10.04.2026 [13:02],

Алексей Разин

Похоже, что эйфория первых лет бурной экспансии генеративного искусственного интеллекта начинает уступать здоровому прагматизму, и крупные игроки рынка прилагают всё больше усилий по монетизации своих разработок в этой сфере. Для китайского гиганта Alibaba осуществить такой стратегический разворот будет сделать сложнее, с учётом текущей концентрации на моделях с открытым исходным кодом.

Источник изображения: Unsplash, Markus Winkler Как отмечает Financial Times, изменения в рыночной стратегии Alibaba в ближайшее время будут связаны с кадровыми перестановками среди руководителей, отвечающих за развитие фирменной экосистемы генеративного ИИ. Команда разработчиков флагманской модели Qwen недавно лишилась двух значимых фигур, которые определяли прежний вектор развития Alibaba в сфере ИИ: Линь Цзюньяна (Lin Junyang) — бывшего технического директора Qwen и Хуэй Биньюаня (Hui Binyuan) — исследователя, специализировавшегося на написании программного кода. Популярность моделей с открытым исходным кодом помогла Alibaba получить множество сторонников среди разработчиков по всему миру, но теперь нужно как-то научиться зарабатывать с помощью имеющегося у китайского гиганта потенциала. Глава Alibaba Эдди У (Eddie Wu) в прошлом месяце заявил, что в текущих рыночных условиях важно уделять больше внимания концепции «модель как услуга» (MaaS), которая позволяет разработчикам брать с клиентов оплату пропорционально интенсивности использования их моделей. Пока подобный бизнес приносит Alibaba не так много денег. В прошлом месяце Alibaba образовала подразделение Token Hub, которое будет ускорять коммерциализацию разработок в сфере ИИ. Сам Эдди У возглавил новый комитет по ИИ-стратегии, чтобы держать руку на пульсе преобразований. По мнению сторонних экспертов, развитие ИИ-агентов позволило бы Alibaba увеличить свои доходы в профильной сфере. Руководить стратегией Alibaba в сфере ИИ теперь будет Чжоу Цзинжэнь (Zhou Jingren), который ранее работал техническим директором облачного подразделения Alibaba Cloud. При Цзюньяне команда ИИ-разработчиков Alibaba была слишком сосредоточена на достижении более высокого быстродействия ИИ-моделей в отраслевых бенчмарках, сохраняя приверженность принципу открытого исходного кода, но денег это компании не приносило. Чжоу теперь должен лучше увязать стратегию развития ИИ с целевыми показателями Alibaba в области облачного бизнеса. В этом месяце компания уже представила несколько ИИ-моделей с закрытым исходным кодом. Клиенты смогут работать с этими моделями через облачную инфраструктуру Alibaba. При этом компания продолжит выпускать модели с открытым исходным кодом для некоторых сфер применения. Коллеги характеризуют Чжоу как грамотного технического руководителя, которому вполне по силам будет провести смену вектора в развитии ИИ-бизнеса Alibaba. Microsoft без объяснений заблокировала аккаунт VeraCrypt — выпуск обновлений популярного шифровальщика под Windows сорван

08.04.2026 [19:52],

Сергей Сурабекянц

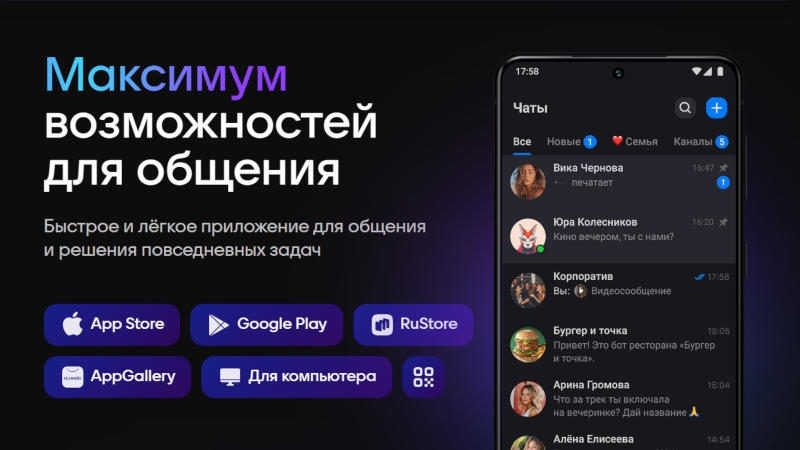

Microsoft заблокировала учётную запись, связанную с VeraCrypt, популярным и давно используемым программным обеспечением для шифрования, что ставит под сомнение будущие обновления этого ПО для Windows, сообщил разработчик VeraCrypt Мунир Идрасси (Mounir Idrassi). Он утверждает, что не получал никаких писем и предварительных предупреждений от Microsoft, а ответы техподдержки компании, по его мнению, сгенерированы нейросетью.  Программное обеспечение для шифрования дисков VeraCrypt, разработанное компанией IDRIX, основано на TrueCrypt 7.1a. Оно добавляет улучшенную безопасность к алгоритмам, используемым для шифрования системы и разделов, что делает его невосприимчивым к новым разработкам в области атак методом перебора. Оно также устраняет многие уязвимости и проблемы безопасности, обнаруженные в TrueCrypt. VeraCrypt может монтировать тома TrueCrypt, а также преобразовывать их в формат VeraCrypt. VeraCrypt — это инструмент с открытым исходным кодом для шифрования данных, который позволяет пользователям создавать зашифрованные разделы или отдельные зашифрованные тома на своих дисках. Это ПО также умеет создавать дополнительный ложный том с реалистичным содержимым, который будет имитировать реальные данные, если придётся под давлением предоставить свои учётные данные силовым структурам или злоумышленникам. На прошлой неделе Идрасси на форуме SourceForge сообщил, что «Microsoft заблокировала учётную запись, которую я использовал годами для подписи драйверов Windows и загрузчика». Идрасси пояснил, что была заблокирована учётная запись его компании IDRIX. «Как вы можете прочитать в их сообщении, они говорят, что организация (IDRIX) не соответствует их требованиям, но я не вижу, какому именно требованию IDRIX внезапно перестала соответствовать», — добавил он. Блокировка произошла в середине января. Идрасси поделился, по его словам, единственным сообщением, полученным им в связи с закрытием аккаунта. «На основании предоставленной вами информации мы определили, что ваша организация в настоящее время не соответствует требованиям для прохождения проверки. Апелляции не предусмотрены, мы закрыли вашу заявку», — говорится в сообщении от Microsoft.

Источник изображения: Mounir Idrassi «Что касается VeraCrypt, я не могу публиковать обновления Windows. Обновления Linux и macOS по-прежнему возможны, но Windows — это платформа, используемая большинством пользователей, поэтому невозможность выпускать обновления Windows — это серьёзный удар по проекту, — заявил Идрасси. — В настоящее время у меня нет других вариантов». Он добавил, что при попытках связаться со службой поддержки Microsoft он получал автоматические ответы, которые, по его мнению, содержат текст, сгенерированный искусственным интеллектом. «Отсутствие коммуникации со стороны Microsoft при принятии таких решений добавляет неопределённости в будущее, а в сочетании с автоматической обратной связью от ИИ это придаёт таким решениям бесчеловечный характер», — считает Идрасси.

Источник изображения: SourceForge Популярный VPN-клиент WireGuard столкнулся с аналогичной проблемой. «Никакого предупреждения, никакого уведомления. Однажды я зашёл, чтобы опубликовать обновление, и, ужас, мой аккаунт заблокирован», — написал Джейсон Доненфельд (Jason Donenfeld), создатель WireGuard. Подобные действия Microsoft подчёркивают сложную цепочку поставок, связанную с публикацией программного обеспечения с открытым исходным кодом, особенно ПО, которое хотя бы косвенно зависит от крупных технологических компаний. В Европе создали Euro-Office — пакет офисных приложений на базе кода OnlyOffice

05.04.2026 [23:08],

Владимир Фетисов

Консорциум европейских компаний, в который входят Nextcloud, Ionos и Proton, создал пакет офисных приложений Euro-Office, основой которого стала открытая кодовая база OnlyOffice. Этот проект уже вызвал широкую дискуссию о программном суверенитете, лицензировании и доверии к экосистеме продуктов с открытым исходным кодом.

Источник изображений: techspot.com В состав Euro-Office входит текстовый редактор, приложение для работы с электронными таблицами, инструмент для создания презентаций и редактор PDF-файлов. Все эти приложения поддерживают работу с документами Microsoft Office (docx, xlsx, pptx) и открытыми стандартами, такими как ODF. Предварительная версия продукта уже доступна на GitHub, а стабильная версия Euro-Office 1.0 должна выйти летом. Новый офисный пакет отражает стремление Европы снизить зависимость от американских поставщиков программного обеспечения. Он вписывается в более широкие усилия по обеспечению цифрового суверенитета, направленные на то, чтобы критически важная инфраструктура, чувствительные данные и основные инструменты для повышения производительности оставались под юрисдикцией Европы. Для многих госучреждений и предприятий контроль над программным кодом и процессом развития продукта становится таким же важным, как соответствие функциям, предлагаемым американскими поставщиками.  Появление Euro-Office также вызвало споры о лицензировании продуктов с открытым исходным кодом и соблюдении лицензионных требований. Разработчики OnlyOffice, являющегося основой Euro-Office, резко раскритиковали форк, заявив о нарушении условий лицензии GNU Affero General Public License v3 (AGPLv3). «Любой аргумент в пользу того, что модифицированная или производная версия программного обеспечения может распространяться под «чистой» лицензией AGPLv3, исключая дополнительные условия, налагаемые в соответствии с «Разделом 7», является юридически необоснованным <…> Любая производная работа, основанная на оригинальном коде OnlyOffice, может быть создана и распространена только в соответствии со всеми применимыми условиями лицензии, включая дополнительные условия», — заявил представитель OnlyOffice.  Появление форка также поднимает вопросы доверия и прозрачности. Разработчики Euro-Office утверждают, что происхождение OnlyOffice и команда разработчиков из России делают сотрудничество сложным в условиях текущей геополитической напряженности. В репозитории Euro-Office на GitHub сказано, что OnlyOffice имеет российские корни, а большая часть разработчиков продукта находится в России, что делает взаимодействие проблематичным. По их мнению, проекты на базе открытого кода зависят от глобального сотрудничества и доверия, но соответствовать этому сложно в условиях высокой политической напряжённости. Они также утверждают, что отсутствие прозрачности в том, как разрабатывается проект, ещё больше подрывает доверие. Ещё разработчики Euro-Office заявили, что вносить вклад в разработку OnlyOffice «невозможно или крайне не рекомендуется», а «инструкции по сборке ненадёжны, устарели или не работают». Разработчики OnlyOffice, которые перенесли свою деятельность в Латвию, оспаривают эти утверждения. Они также признают, что Euro-Office может повлиять на их бизнес, особенно с учётом его зависимости от корпоративных клиентов. Этот спор обнажает центральное противоречие в разработке продуктов с открытым исходным кодом: право на форк кода против коммерческих и политических реалий, которые могут подталкивать к появлению таких проектов. Для разработчиков Euro-Office продукт является путём к программной независимости под лозунгом «Сделано в Европе». Для OnlyOffice — это напоминание о том, как недоверие на фоне геополитической обстановки и интерпретация условий лицензирования могут привести к спорам вокруг открытой кодовой базы. Не мытьём, так катаньем: Microsoft Edge начнёт автоматически открываться при каждом входе в Windows 11

02.04.2026 [18:12],

Сергей Сурабекянц

Microsoft тестирует новую модель поведение браузера Edge в Windows 11. Участники программы предварительного тестирования Windows сообщают, что в верхней части веб-обозревателя появляется баннер с сообщением о том, что приложение «теперь запускается при входе в Windows, поэтому оно готово к работе, когда вы захотите просмотреть веб-страницы. Вы можете изменить это в любое время в настройках».

Источник изображения: Microsoft Журналисты ресурса Windows Central подтвердили, что в последней бета-версии Microsoft Edge этот баннер действительно появляется в верхней части интерфейса, и если пользователь не нажмёт кнопку «Нет, спасибо», браузер будет автоматически запускаться при входе в систему. Пока неясно, включается ли это поведение только в том случае, если Edge установлен в качестве браузера по умолчанию. Бета-тестеры утверждают, что возможность автоматического открытия Edge не исчезает и не отключается, если в системе выбран другой браузер по умолчанию. Возможно, существуют настройки, которые предотвращают автоматическое включение этой функции Edge. Вероятно, для пользователей, которые проводят большую часть времени в Edge, его автоматический запуск не вызовет отторжения. Windows и так уже автоматически предварительно загружает свой браузер в фоновом режиме для повышения производительности, поэтому автоматическое отображение самого приложения выглядит логичным продолжением этой политики Microsoft. Наряду с этим навязчивым поведением встроенного в Windows браузера, Microsoft тестирует новый дизайн пользовательского интерфейса для Edge, который больше напоминает Copilot. Похоже, что Edge и Copilot становятся одним целым: в последнем обновлении разработчики Copilot отказались от собственного приложения для Windows в пользу веб-интерфейса на базе Edge. Meta✴ предупредила о поддельном приложении WhatsApp от разработчика шпионского ПО

02.04.2026 [13:28],

Владимир Мироненко

Примерно 200 владельцев iPhone и Android-устройств, большей частью проживающих в Италии, стали жертвами атаки с использованием методов социальной инженерии, в результате которой их обманом вынудили установить вредоносную поддельную версию WhatsApp, начинённую шпионским ПО. Этот подлог выявила команда по безопасности Meta✴✴, уведомившая об этом пострадавших, сообщает ресурс 9to5mac.com со ссылкой на заявление Итальянского национального агентства печати (ANSA).

Источник изображения: Dima Solomin/unsplash.com «Мы вывели учётные записи из системы, предупредили пользователей о рисках конфиденциальности и безопасности, связанных с загрузкой поддельных неофициальных клиентов, призвали их удалить вредоносный софт и загрузить официальную сборку IM-клиента», — сообщили в WhatsApp. Как полагают в компании, за атакой стоит итальянская компания Asigint, занимающаяся разработкой шпионского ПО для правительства, которая контролируется Sio Spa. Meta✴✴ сообщила, что предпримет соответствующие меры для недопущения подобных случаев в будущем, в частности, «направит официальное юридическое требование этой компании, занимающейся шпионским ПО, прекратить любую подобную вредоносную деятельность».

Источник изображения: 9to5mac.com По данным La Repubblica, распространение фейкового приложения WhatsApp происходило «не через официальные каналы, такие как Google Play Store или App Store от Apple, а через менее контролируемые сторонние каналы». Поскольку La Repubblica не уточняет, что это были за сторонние каналы, сейчас невозможно определить, использовались ли старые методы, такие как установка на основе сертификатов, или новые возможности, такие как сайдлоадинг (sideloading), позволяющие обойти официальные каналы распространения программного обеспечения. При этом WhatsApp подчеркнул, что инцидент не связан с уязвимостью в коммуникационной платформе, а скорее, с использованием неофициального IM-клиента. «Google Диск» научился выявлять программы-вымогатели и автоматически восстанавливать файлы пользователя

31.03.2026 [20:42],

Сергей Сурабекянц

В сентябре прошлого года Google начала бета-тестирование новой функции «Google Диска», которая проверяет файлы пользователя на наличие программ-вымогателей. Сегодня компания сообщила в блоге Google Workspace Updates, что функции «обнаружения программ-вымогателей» и «восстановления файлов» доступны всем пользователям. По словам Google, теперь файлы пользователя, хранящиеся в облаке, будут надёжно защищены от программ-вымогателей. В дополнение к защите от программ-вымогателей, Google также внедряет функцию восстановления файлов, которая позволит восстановить файлы пользователей, ставших жертвами программы-вымогателя, до их первоначального состояния. Если на ПК установлена настольная версия «Google Диска», приложение автоматически приостановит синхронизацию файлов в облаке, как только обнаружит программу-вымогатель. Обычные пользователи увидят предупреждение о программе-вымогателе и инструкции с дальнейшими действиями, ИТ-администраторы также получат уведомление по электронной почте. Хакеры начали заполонять GitHub проектами с «невидимым» вредоносным кодом

14.03.2026 [13:23],

Павел Котов

Исследователи в области кибербезопасности обнаружили крупномасштабную кампанию по публикации в популярных репозиториях проектов, содержащих вредоносный код, написанный невидимыми для человеческого глаза символами Unicode. При этом такой код в штатном режиме расшифровывается декодерами.

Источник изображения: Luca Bravo / unsplash.com Только с 3 по 9 марта на GitHub был загружен 151 подготовленный таким образом вредоносный пакет, указали исследователи из компании Aikido Security. Обычно такие пакеты имеют имена, напоминающие названия крупных продуктов — бывает, что разработчики по недосмотру включают их в свои проекты, принимая вредоносы за известные и безопасные библиотеки. Теперь же злоумышленники сменили тактику на более изощрённую: основная часть кода в таких продуктах отображается в обычном, читаемом виде и на первый взгляд не содержит опасных фрагментов — вредоносные функции и полезные нагрузки включаются при помощи нечитаемых для человеческого глаза символов Unicode. В результате ручная проверка кода и другие традиционные методы защиты оказываются бесполезными. Работающие схожим образом вредоносы обнаружены также в репозиториях NPM, Open VSX и на маркетплейсе VS Code. Обнаружить злоумышленников, которых обозначили как Glassworm, по косвенным признакам тоже не получается: все текущие дополнения и изменения проектов выглядят правдоподобно. Это корректировки документации, повышение версий, рефакторинг и исправления ошибок — всё, что свойственно обычным проектам. Чтобы создать такую видимость добросовестной деятельности, злоумышленники, предполагают эксперты, пользуются большими языковыми моделями искусственного интеллекта, потому что проводить такие фальсификации для 151 проекта вручную было бы нецелесообразно.

Источник изображения: Fotis Fotopoulos / unsplash.com Нечитаемые символы соответствуют буквам латинского алфавита: для человека они выглядят как пробелы или пустые строки, а интерпретатор JavaScript воспринимает их как исполняемый код. Эти знаки появились в составе Unicode несколько десятилетий назад, и только в 2024 году киберпреступники начали использовать их в своих целях, маскируя таким образом вредоносный код или вредоносные запросы к чат-ботам. Традиционные средства анализа кода на эти фрагменты не реагируют, но при выполнении JavaScript небольшой декодер извлекает из них реальные байты, которые передаются в функцию eval(), которая позволяет выполнять код из строки. Исследователи обнаружили 151 вредоносный проект, но есть основания предполагать, что это лишь верхушка айсберга: эти пакеты зачастую удаляются вскоре после публикации, стоит им набрать достаточное число загрузок. Лучший способ защититься от подобных атак, указывают эксперты, — тщательно проверять код и зависимости библиотек, прежде чем включать их в проекты. Но если предположения об использовании ИИ в этой схеме верны, то делать это будет всё труднее. Обнаружена уязвимость Zombie ZIP — хитрый способ обойти большинство антивирусов

13.03.2026 [16:23],

Павел Котов

Гонка вооружений в области кибербезопасности продолжается: способы взлома компьютерных систем и контрмеры становятся всё более изощрёнными, но и сегодня появляются относительно простые уязвимости, которые помогают вредоносам обходить защиту антивирусных программ. Одна из таких уязвимостей получила название Zombie ZIP.

Источник изображения: Desola Lanre-Ologun / unsplash.com Идея предельно проста. Заголовок, начальная часть архива в формате ZIP, обычно содержит информацию о содержимом файла и способе его сжатия. Но можно создать архив, в служебной части которого приводится недостоверное утверждение, что его содержимое несжатое, и тогда большинство антивирусных программ не будет анализировать этот файл. Все потому, что для антивируса такие «несжатые» данные выглядят как случайные байты, а значит, они не соответствуют сигнатурам известных вредоносов. На текущий момент эту уловку не обнаруживают 60 из 63 антивирусов, то есть показатель успеха составляет более 95 %. Созданный таким образом архивный файл не удаётся извлечь с помощью 7-Zip или WinRAR, потому что технически он считается повреждённым. Решить проблему, однако, позволяет используемое совместно с архиватором маленькое приложение, способное обнаружить это несоответствие. Обнаруживший эту уязвимость исследователь решил задачу, написав всего 12 строк на Python. Уязвимости присвоен идентификатор CVE-2026-0866. И пока антивирусное ПО не сумеет обнаруживать атаки класса Zombie ZIP, рекомендуется с особой осторожностью обращаться с архивными файлами, которые передаются по сетям. Поддельное приложение Starlink внедряло майнер криптовалют на Android-смартфоны

10.03.2026 [19:37],

Сергей Сурабекянц

«Лаборатория Касперского» сообщила, что хакеры использовали фишинговые страницы, имитирующие Google Play Store, чтобы обманом заставить пользователей установить поддельное приложение Starlink для Android, которое тайно использует смартфон для майнинга криптовалюты Monero. На данный момент вредоносное ПО нацелено на пользователей Бразилии, которая стала второй по величине клиентской базой Starlink, насчитывающей более 1 миллиона пользователей.

Источник изображения: unsplash.com Первоначально хакеры распространяли вредоносное ПО через поддельное приложение бразильской системы социального обеспечения. Недавно это же вредоносное ПО стало распространяться через поддельное приложение Starlink. При установке появляется сообщение о необходимости загрузки обновления. Но на самом деле это уловка, призванная обманом заставить пользователя предоставить хакерскому приложению необходимые разрешения, что открывает путь для осуществления полноценной атаки. Затем вредоносное ПО загружает майнер криптовалюты Monero. Кроме того, на смартфон жертвы устанавливается троянская программа, позволяющая хакеру удалённо отслеживать и перехватывать функции устройства, вплоть до управления камерами и перехвата учётных данных, включая PIN-коды, графические ключи и пароли на скомпрометированных устройствах. «Процесс доставки полезной нагрузки имитирует обновление приложения. Вредоносное ПО использует разрешение REQUEST_INSTALL_PACKAGES для установки APK-файлов, минуя Google Play», — сообщил представитель «Лаборатории Касперского». Одна из интересных особенностей вредоносной программы — воспроизведение почти неслышимого аудиофайла в цикле, так что его невозможно завершить, из-за чего она получила название BeatBanker. Чтобы избежать проникновения вредоносного ПО на смартфон, следует выполнять элементарные правила цифровой гигиены: пользоваться официальным магазином приложений и не устанавливать приложения неизвестных разработчиков. Хакеры применили поддельные страницы CAPTCHA для распространения вирусов для Windows

17.02.2026 [19:53],

Сергей Сурабекянц

Злоумышленники обнаружили лазейку, позволяющую им использовать поддельные страницы CAPTCHA, чтобы заставить пользователей Windows запустить вредоносное ПО Stealthy StealC Information Stealer. Этот скрипт PowerShell похищает учётные данные браузера, пароли для криптовалютных кошельков, учётных записей Steam и Outlook, и отправляет эту информацию и скриншоты на сервер управления и контроля, используя зашифрованный с помощью протокола RC4 HTTP-трафик.

Источник изображения: unsplash.com По мере того, как человечество всё глубже погружается в эпоху ИИ, доказательство того, что пользователь Сети — человек, а не бот, становится всё более важным. Проверки CAPTCHA предназначены для защиты пользователей, предотвращения спама и блокировки попыток взлома. Однако злоумышленники становятся всё более хитрыми, а их методы — всё более изощрёнными. Подход, известный как ClickFix, эксплуатирует доверие пользователей Windows, которые считают, что действия, исходящие из надёжного источника, являются рутинной проверкой безопасности. Кибермошенники используют реалистичные поддельные страницы проверки CAPTCHA на скомпрометированных сайтах. Однако, вместо визуальных проверок поддельная страница CAPTCHA предлагает пользователю нажать сочетание клавиш Windows + R («Диалоговое окно выполнить»), затем Ctrl + V («Вставить из буфера») и, наконец, Enter в рамках процесса проверки.

Источник изображения: Google В результате ничего не подозревающие пользователи Windows вручную запускают вредоносные скрипты PowerShell, предварительно загруженные хакерами в буфер обмена. После этого скрипт PowerShell подключается к удалённому серверу и загружает вредоносный код, против которого обычные меры, используемые для предотвращения атак со стороны злоумышленников, могут быть неэффективны. Противостоять подобным атакам поможет ограничение использования скриптов, контроль над приложениями Windows и мониторинг исходящего трафика для снижения риска утечки учётных данных. Распространение вайб-кодинга подорвало экосистему Open Source и это может привести к катастрофе

09.02.2026 [01:29],

Анжелла Марина

Исследователи из Центрально-Европейского университета в Вене пришли к выводу, что практика написания кода с помощью ИИ-моделей подрывает экономическую модель открытого программного обеспечения (Open Source). Явление, получившее название «вайб-кодинг» (Vibe coding), позволяет даже малоопытным разработчикам быстро создавать приложения, не вникая в детали сгенерированного кода и не взаимодействуя с сообществом проекта.

Источник изображения: Chris Ried/Unsplash Проблема заключается в том, что пользователи нейросетей выступают исключительно потребителями ресурсов и перестают вносить свой вклад в развитие бесплатных библиотек, баз данных и инструментов, которые создавались десятилетиями. Авторы исследования установили, что вайб-кодеры почти никогда не участвуют в жизни проектов, от которых по сути сами и зависят. При этом падение вовлечённости напрямую влияет на доходы разработчиков, так как они монетизируют свои проекты через рекламу в документации или продажу коммерческих расширений. Но ИИ-агенты не читают документацию и не переходят по рекламным ссылкам, отмечает издание 404 Media. Наглядное подтверждение гипотезы пришло от создателя фреймворка Tailwind CSS Адама Ватана (Adam Wathan), который сообщил о сокращении трёх из четырёх инженеров в проекте. Несмотря на рост популярности инструмента, трафик заходов на страницы официальной документации упал на 40 % с начала 2023 года, а значит, сократился приток клиентов на коммерческие продукты. Профессор экономики Миклош Корен (Miklós Koren), один из авторов исследования, отметил, что ситуация уже становится нормой. Эксперты предупреждают о рисках долгосрочного коллапса всей инфраструктуры разработки. Открытое ПО требует постоянного обслуживания, исправления ошибок и устранения уязвимостей безопасности, которыми занимаются люди. Если поток финансирования и волонтёрской помощи иссякнет, качество базовых библиотек упадёт, что повлечёт за собой деградацию и самих инструментов ИИ-генерации кода. При этом наибольшему риску подвержены небольшие нишевые проекты, которые часто становятся основой для глобальных инноваций. Корен подчеркнул, что коллапс «опенсорса» рано или поздно уничтожит и сам вайб-кодинг, поскольку ИИ-модели обучаются на открытых репозиториях и требуют их постоянного обновления. Исследователи убеждены, что такие крупные компании, как Anthropic и OpenAI больше не должны бесплатно эксплуатировать чужой труд. В качестве решения учёные предлагают внедрить модель разделения доходов, основанную на реальных данных об использовании открытого кода при обучении и работе нейросетей. Китайские ИИ-модели с открытым исходным кодом уже заняли 15 % мирового рынка

26.01.2026 [08:27],

Алексей Разин

Прошлогодний успех первой ИИ-модели DeepSeek в целом привлёк внимание общественности к китайским разработкам в этой сфере, которые чаще всего сохраняют исходный код открытым, позволяя сторонним разработчикам использовать соответствующее ПО для своих нужд. Доступность китайских решений способствовала быстрому росту их популярности в мире.

Источник изображения: Unsplash, Solen Feyissa По данным Nikkei, на которые ссылается TrendForce, в ноябре прошлого года китайские ИИ-модели благодаря использованию открытого исходного кода смогли увеличить своё присутствие на мировом рынке с 1 до 15 %. По статистике, более 40 % создаваемых китайскими компаниями ИИ-моделей используются в достаточно сложных задачах типа разработки ПО. Самой популярной в мире ИИ-платформой с открытым исходным кодом остаётся Qwen компании Alibaba, поскольку пользователи по состоянию на текущий месяц скачали её более 700 млн раз. Alibaba в целом предлагает клиентам широкий выбор ИИ-моделей с открытым исходным кодом, количество параметров у них варьируется от 600 млн до десятков миллиардов. Если говорить о DeepSeek, то она готовится в ближайшее время представить свою ИИ-модель нового поколения, а в рейтинге Nikkei её выпущенная в декабре модель при работе с японским языком демонстрирует быстродействие, соответствующее девятому месту из 92. Среди моделей с открытым исходным кодом DeepSeek предлагает самую быструю, за ней следует Alibaba Qwen, а версии моделей Google и OpenAI с открытым исходным кодом уступают им обеим. В Японии шесть из десяти разрабатываемых местными компаниями ИИ-моделей построены на DeepSeek и Qwen. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |