|

Опрос

|

реклама

Быстрый переход

ФБР удалённо сбросило настройки на домашних роутерах в США, чтобы доказать их взлом

13.05.2026 [13:27],

Павел Котов

ФБР и АНБ заявили, что хакерская группировка APT28, известная также как Fancy Bear, минимум с 2024 года систематически осуществляет массовый взлом домашних и офисных маршрутизаторов в США.  Оба ведомства получили разрешение суда на удалённый сброс настроек у нескольких тысяч взломанных устройств в США — владельцам оборудования, которое подверглось этому воздействию, рекомендуется оперативно его заменить. Представители ФБР и АНБ 7 апреля заявили, что группировка APT28 как минимум с 2024 года систематически осуществляет взлом домашних и офисных роутеров. Доступ к ним используется для перехвата учётных данных, токенов аутентификации и конфиденциальной связи. Чтобы подтвердить факт наличия проблемы, правоохранительные органы предприняли необычный шаг и удалённо сбросили настройки нескольких тысяч устройств в США. Они также предупредили, что без действий со стороны владельцев этого оборудования решить проблему не получится: все модели маршрутизаторов перестали получать обновления безопасности, и их следует заменить. Ведомства привели список этих устройств — все они носят марку TP-Link. Владельцам роутеров рекомендовали выбрать в настройках автоматическое получение обновлений и изменить установленные по умолчанию имя пользователя и пароль для входа в систему. Если удалённый доступ к маршрутизатору не требуется, рекомендуется его отключить. Наконец, тем, кто работает по удалёнке, в ФБР посоветовали пользоваться VPN при пересылке конфиденциальных данных. Пентагон рассекретил первую партию файлов об НЛО — впечатлить скептиков не удалось

08.05.2026 [19:49],

Дмитрий Федоров

Пентагон по поручению президента Дональда Трампа (Donald Trump) начал рассекречивание материалов о неопознанных аномальных явлениях (НАЯ), или НЛО. В первую партию вошли фотографии, видеозаписи и документы из Пентагона, министерства энергетики (DOE), NASA, Управления директора национальной разведки (ODNI), Белого дома и ФБР. Опрошенные изданием Scientific American эксперты считают, что в материалах нет ничего неожиданного и они скорее подогреют домыслы, чем закроют тему.

Источник изображения: DoW, INDOPACOM Министерство войны США (DoW) преподносит публикацию как шаг к прозрачности. Однако физик и бывший директор Управления по анализу аномалий во всех средах (AARO) Шон Кирпатрик (Sean Kirkpatrick) заявил обратное: «В самом этом рассекречивании нет ничего неожиданного, и без анализа и контекста оно лишь будет подпитывать новые спекуляции, конспирологию и кабинетную псевдонауку — особенно со стороны труппы политического балагана».

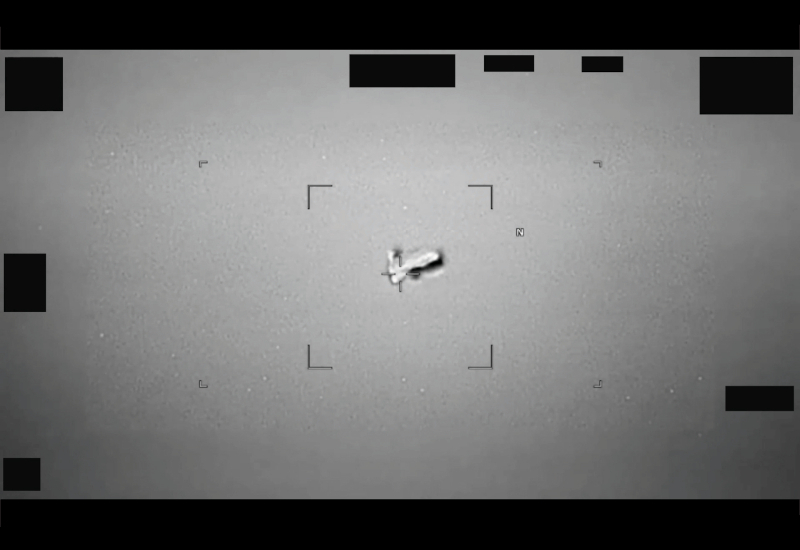

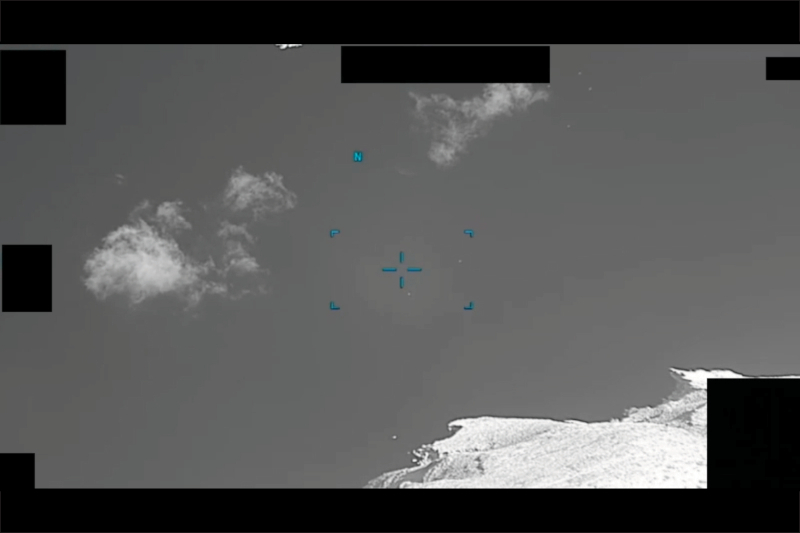

Тепловизионный стоп-кадр (инверсная палитра Black Hot — горячее тёмным, холодное светлым) с зафиксированным одним или несколькими неопознанными объектами в небе над западной частью США, сентябрь 2025 года. Источник изображения: DoW, FBI Поводом стало февральское распоряжение Трампа Пентагону и другим федеральным ведомствам найти и опубликовать материалы об «инопланетной и внеземной жизни, неопознанных воздушных явлениях и неопознанных летающих объектах». В 2021 году Пентагон уже публиковал отчёт о расследовании НЛО и не нашёл доказательств их связи с инопланетянами или внеземной деятельностью. NASA ведёт собственные исследования НЛО десятилетиями и в 2023 году в независимом научном отчёте также не нашло никаких следов внеземного происхождения наблюдений.

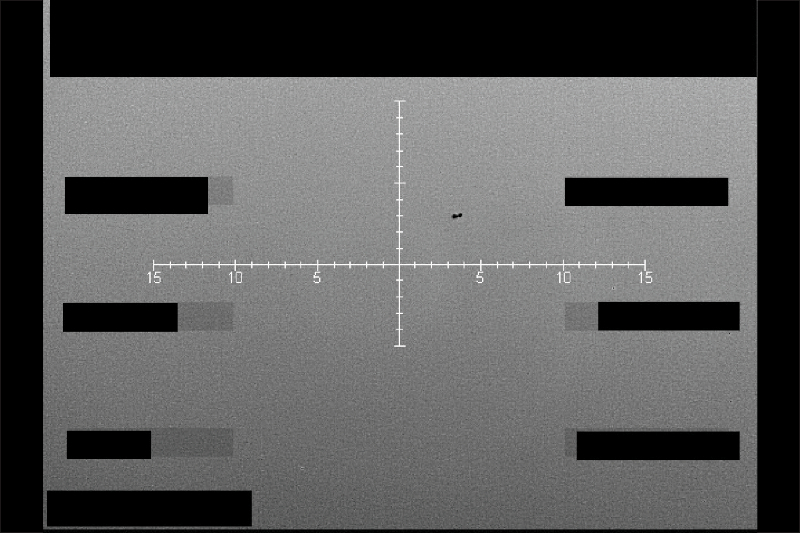

Архивный кадр из нерасследованного рапорта оператора ВС США о НЛО, зафиксированном в районе Греции в октябре 2023 года. По донесению, объект двигался горизонтально низко над поверхностью моря в направлении береговой линии. Источник изображения: DoW Часть фотографий повторяет ранее обнародованные кадры с борта американских военных самолётов, на которых видны размытые точки. На других снимках, сделанных астронавтами миссии «Аполлон», над поверхностью Луны заметны неопознанные пятна. В подборку вошли и записи бесед с астронавтами той эпохи, в том числе с Баззом Олдрином (Buzz Aldrin): в одной из них астронавт рассказывает о наблюдении объекта, который мог быть фрагментом ракеты-носителя Saturn V — той самой, что выводила экспедиции «Аполлона» в космос.

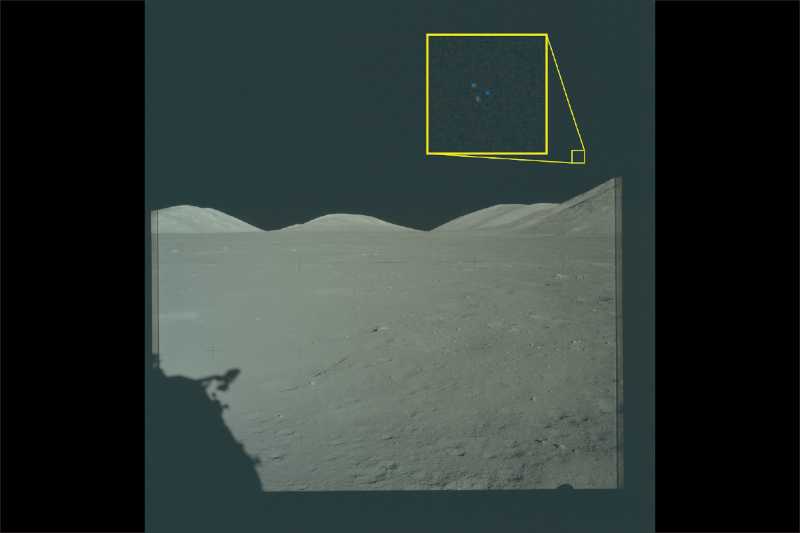

Архивный кадр с миссии «Аполлон-17» к Луне. В жёлтой рамке — увеличенный фрагмент исходного снимка, на котором над лунной поверхностью видны три светящиеся точки. Источник изображения: DoW, NASA Министр войны Пит Хегсет (Pete Hegseth) в опубликованном в пятницу сообщении в социальных сетях заявил, что эти материалы, скрытые за грифами секретности, давно подпитывали обоснованные домыслы и что американцам пора увидеть всё своими глазами. Публикацию рассекреченных документов он назвал доказательством искренней приверженности администрации Трампа беспрецедентной прозрачности. Независимый исследователь и НЛО-скептик Мик Уэст (Mick West) отметил, что в рассекреченной подборке есть новые видеозаписи и рапорты пилотов, но ничего по-настоящему интересного в них пока не видно. Apple исправила уязвимость iOS 26, позволившую ФБР читать удалённые сообщения

23.04.2026 [05:09],

Дмитрий Федоров

Apple выпустила внеплановые обновления iOS 26.4.2 и iOS 18.7.8 для iPhone и iPad, устранив уязвимость CVE-2026-28950 в службе уведомлений: удалённые уведомления неожиданно оставались в памяти устройства. Обновления вышли 22 апреля вне штатного цикла — вскоре после публикации о том, что ФБР извлекло переписку мессенджера Signal с iPhone подозреваемой именно через хранилище уведомлений Apple.

Источник изображения: Yingchih / unsplash.com Уязвимость затрагивала службу уведомлений iOS и iPadOS. Компания устранила проблему с помощью улучшенного механизма скрытия данных, однако не раскрыла ни технических подробностей о том, как долго данные уведомлений хранились, ни того, как их можно было восстановить. Экстренное обновление вышло после того, как ФБР восстановило копии входящих сообщений Signal со смартфона подозреваемой Линетт Шарп (Lynette Sharp), хотя само приложение было удалено с устройства. Согласно записям судебного процесса, опубликованным сторонниками обвиняемой, переписка поступила не из зашифрованного хранилища Signal, а из системы уведомлений iPhone. «Сообщения были восстановлены с телефона Шарп через внутреннее хранилище уведомлений Apple — Signal был удалён, однако входящие уведомления сохранились во внутренней памяти», — говорится в этих записях. Apple не прокомментировала связь обновления с этим делом и не сообщила ни о том, использовалась ли уязвимость в реальных атаках, ни о том, почему выпуск обновления не вошёл в штатный цикл. Бюллетень компании не ссылается на случай с Шарп, однако описание в нём совпадает с тем, о чём сообщила сторона защиты. ФБР научилось читать удалённые сообщения в Signal

11.04.2026 [12:08],

Дмитрий Федоров

Федеральное бюро расследований США (FBI) извлекло из iPhone одной из обвиняемых копии входящих сообщений Signal уже после удаления приложения. Apple сохраняла уведомления во внутренней памяти устройства каждый раз, когда они появлялись на экране блокировки. Суду показали сообщения, которые к тому моменту уже исчезли в самом Signal, причём восстановить удалось только входящую переписку.

Источник изображения: Dimitri Karastelev / unsplash.com Источник, присутствовавший в зале суда, утверждает, что обвинение представило подробные сообщения, настроенные на автоматическое исчезновение и уже удалённые из самого Signal. Часть этих сообщений поступила с телефона одной из свидетельниц, сотрудничающих со следствием. Следствие получило эти данные не из приложения, а из системной памяти iPhone. Если настройки Signal разрешали выводить на экран блокировки уведомления с именем отправителя и фрагментом текста, iPhone сохранял эти сведения во внутренней памяти даже после удаления мессенджера. В обычном режиме Signal выводит уведомление о новом сообщении, имя отправителя и часть текста. В разделе Settings → Notifications пользователь может выбрать, что именно будет видно в уведомлении: Name, Content, and Actions, Name Only или No Name or Content. ФБР: интернет-преступники лишили американцев рекордных $21 млрд за прошлый год

08.04.2026 [11:56],

Дмитрий Федоров

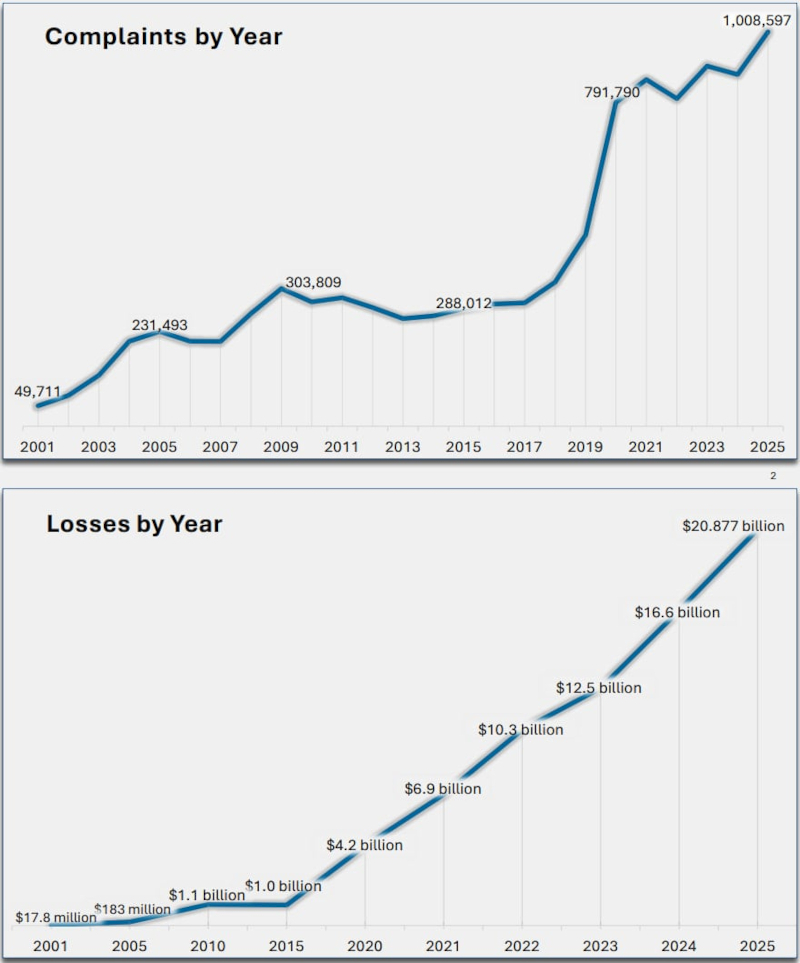

Американцы потеряли почти $21 млрд из-за преступлений в интернете в 2025 году — это рекордный показатель и он на 26 % больше, чем годом ранее, следует из отчёта Федерального бюро расследований США (FBI). Основной ущерб в стране за год пришёлся на инвестиционное мошенничество, перехват деловой переписки, мошенничество под видом технической поддержки и нарушения защищённости данных.

Источник изображения: Kanchanara / unsplash.com Центр жалоб на интернет-преступления (IC3) получил более 1 млн обращений против 859 тысяч годом ранее. Чаще всего пострадавшие жаловались на выманивание сведений через поддельные письма, сообщения и сайты — 191000 случаев, на вымогательство — 89000 и на инвестиционный обман — 72000. Мошенничество с использованием электронных средств фигурировало в 453000 обращений и составило $17,7 млрд из общей суммы ущерба, заявленной в IC3 за 2025 год.

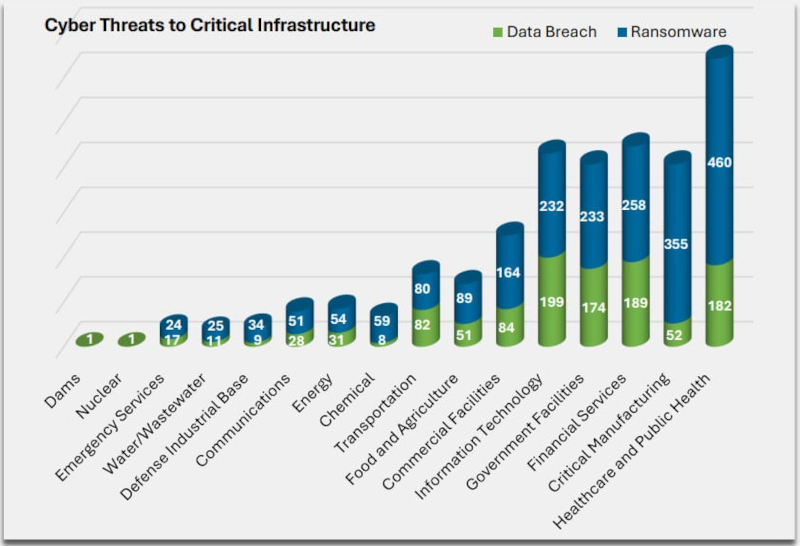

Источник изображения: fbi.gov На инвестиционное мошенничество пришлось 49 % всех зарегистрированных за год случаев, а ущерб от него достиг $8,6 млрд. Ещё большие потери принесли преступления, связанные с цифровой валютой: в 181565 случаях ущерб превысил $11 млрд. Сильнее всего пострадали американцы старше 60 лет — их заявленный ущерб составил $7,7 млрд, что на 37 % больше, чем годом ранее. Впервые отчёт FBI включил схемы обмана с применением ИИ: по ним поступили 22300 обращений, а потери достигли $893 млн. К ним относится подделка голоса, фейковые профили, поддельные документы и видеозаписи с искусственно подменённым изображением или голосом.

Источник изображения: fbi.gov При меньшем числе обращений FBI отдельно выделило тяжёлые виды посягательств: захват или подмену деловой электронной переписки — 24700 случаев, нарушения защищённости данных — 3900, атаки с использованием вредоносных программ, блокирующих доступ и требующих выкуп, — 3600, незаконную замену SIM-карты для перехвата телефонного номера — 971. В двух эпизодах, затронувших плотины и ядерные объекты, ведомство отнесло происшествия к случаям нарушения защищённости данных. Чаще всего злоумышленники атаковали здравоохранение, обрабатывающую промышленность, финансовые услуги, IT-сферу и государственные объекты. FBI сообщило, что усилило работу по блокированию кибератак, уведомлению пострадавших и замораживанию похищенных средств, а в ряде случаев деньги удавалось вернуть. В 2025 году ведомство провело 3900 срочных вмешательств по механизму Financial Fraud Kill Chain (FFKC) и остановило часть мошеннических денежных переводов. Из $1,16 млрд, на которые посягали злоумышленники, FBI заморозило $679 млн. В начале года бюро запустило Operation Level Up для раннего выявления жертв инвестиционного обмана, связанного с цифровой валютой, и их предупреждения. Из 3780 уведомлённых человек 78 % не знали, что их обманывают. Ведомство рекомендует не поддаваться на срочные требования и давление, проверять подлинность сообщений до отправки денег или данных. ФБР ищет жертв троянских игр, распространявшихся в Steam

13.03.2026 [18:53],

Сергей Сурабекянц

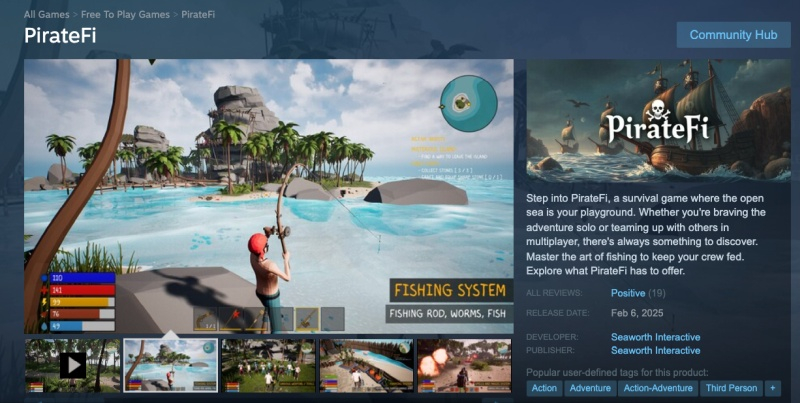

ФБР разместило заявление о поиске возможных жертв злоумышленника, в течение последних двух лет распространявшего вредоносный код через разработанные им компьютерные игры. В предварительном списке таких игр, опубликованных в игровом сервисе Steam оказались: BlockBlasters, Chemia, Dashverse/DashFPS, Lampy, Lunara, PirateFi и Tokenova.

Источник изображений: Valve Это уже не первый случай, когда хакерам удаётся размещать вредоносное ПО на принадлежащей Valve игровой площадке. В прошлом году хакеры опубликовали в Steam несколько таких «троянских» игр. Они были вполне функциональными, хотя и довольно примитивными, а после их добавления в библиотеку и запуска на ПК жертвы устанавливался вредоносный код. Steam удалил игры, но количество пострадавших пользователей осталось неизвестным.

Пример игры, содержащей вредоносное ПО, из списка ФБР В частности, в феврале 2025 года Valve удалила из своего цифрового магазина Steam игру PirateFi. Тогда запустившим игру пользователям компания рекомендовала «рассмотреть возможность полной переустановки своей операционной системы». Теперь эта игра вновь всплыла в списке ФБР. Конец приватности Windows 11: Microsoft согласилась отдавать ключи шифрования пользователей властям

24.01.2026 [11:38],

Павел Котов

Windows 11 требует, чтобы пользователи использовали операционную систему со своей учёной записью Microsoft, подключив её онлайн. Помимо прочего в таком случае ПК автоматически создаёт в облаке копию ключа встроенного в ОС инструмента шифрования дисков BitLocker. И теперь Microsoft заявила, что будет передавать эти ключи по требованию ФБР.

Источник изображения: Growtika / unsplash.com Microsoft подтвердила Forbes, что готова предоставлять ФБР США доступ к ключам шифрования BitLocker, если ведомство предъявит соответствующий ордер. С этими ключами правоохранительные органы смогут расшифровывать данные на накопителях с компьютеров под управлением Windows. Информация стала достоянием общественности, когда Forbes сообщил, что Microsoft в начале 2025 года выдала ФБР ключи шифрования BitLocker для доступа к компьютеру на Гуаме (принадлежит США), связанному с преступной деятельностью. Это оказалось возможным, потому что ключ хранился в облаке — так делается по умолчанию, чтобы пользователи имели возможность восстанавливать свои данные при блокировке доступа. Функция отключается вручную, и тогда ключи хранятся локально на ПК. Microsoft получает от ФБР около 20 запросов в год на выдачу ключей шифрования, но в большинстве случаев удовлетворить их не получается, потому что соответствующие ключи отсутствуют в облачных ресурсах компании. Это примечательно, потому что другие технологические гиганты действуют иначе. Apple, например, открыто отказывается предоставлять правоохранительным органам доступ к данным клиентов; Meta✴✴ держит ключи шифрования в облаке, но они сами хранятся в зашифрованном виде, и доступ к ним есть только у пользователей. Тот факт, что ключи шифрования пользователей служб Microsoft хранятся на серверах компании в открытом виде, некоторым образом шокирует — это настоящий кошмар для конфиденциальности клиентов. И то, что компания готова предоставлять к ним доступ правоохранительным органам, заставляет задуматься, следует ли вообще включать их передачу в облако. Хакеры слили данные сотен сотрудников ФБР, Минюста и Министерства внутренней безопасности США

17.10.2025 [18:13],

Сергей Сурабекянц

Группа Scattered LAPSUS$ Hunters из хакерского сообщества Com, стоящего за крупными утечками данных в последние годы, опубликовала имена и личные данные сотен государственных служащих, включая сотрудников ФБР, Министерства юстиции США, Министерства внутренней безопасности США, Иммиграционной и таможенной полиции США. Хакеры публично обратились к мексиканским наркокартелям, требуя вознаграждения за доксинг (раскрытие персональных данных) агентов США.

Источник изображения: unsplash.com «Я хочу свои деньги, Мексика», — написал пользователь Telegram-канала Scattered LAPSUS$ Hunters, объединяющего несколько хакерских групп, связанных с киберпреступным сообществом Com. «Мексиканские картели, мы сбрасываем все документы, где мой миллион долларов?» — говорится в другом сообщении. Хакеры имеют в виду заявление Министерства внутренней безопасности США о том, что мексиканские картели начали предлагать вознаграждение за доксинг агентов. Правительство США не подтвердило и не опровергло это утверждение, несмотря на угрозы хакеров в следующий раз раскрыть данные работников налогового управления. Издание 404 Media изучило несколько таблиц с данными, опубликованных в Telegram-канале группы. Одна содержала якобы персональные данные 680 сотрудников Министерства внутренней безопасности, другая — сведения о более чем 170 адресах электронной почты ФБР и их владельцах; а третья — персональные данные более 190 сотрудников Министерства юстиции. При содействии компании District 4 Labs, специализирующейся на кибербезопасности, сотрудники 404 Media подтвердили достоверность некоторых опубликованных данных. Исследование показало, что многие части документов действительно относились к государственным служащим с тем же именем, названием агентства, адресом или номером телефона. В некоторых случаях адреса, опубликованные хакерами, по-видимому, относились к жилым, а не к офисным помещениям. Неясно, как хакеры собрали или иным образом получили эти данные, будь то объединение предыдущих разрозненных утечек данных или получение их из конкретного государственного органа. Министерство внутренней безопасности заявило, что его чиновники «сталкиваются с более чем 1000 % ростом числа нападений на них и их семьи, подвергающихся доксингу и угрозам в интернете». Остаётся неясным, как именно Министерство рассчитало этот рост и какие данные использовало. Правительство США принимает меры в отношении приложений, веб-сайтов и страниц в социальных сетях, которые, по его мнению, раскрывают персональную информацию или иным образом угрожают государственным служащим. Во многих случаях эти источники информации действовали в соответствии с первой поправкой к Конституции США и не занимались доксингом, но всё равно вынуждены были подчиниться. Так, Apple была вынуждена удалить приложение Eyes Up, которое собирало видеозаписи действий и злоупотреблений иммиграционных и таможенных служащих. Также Apple пришлось запретить ряд приложений, которые демонстрировали незаконные действия государственных чиновников, после прямого давления со стороны Министерства юстиции. Хакерская группа Scattered LAPSUS$ Hunters приобрела известность после угрозы опубликовать большой объём данных клиентов Salesforce, включая Disney/Hulu, FedEx, Toyota, UPS и других. В 2016 году другая хакерская группа под названием Crackas With Attitude опубликовала личные данные около 20 000 агентов ФБР и 9000 сотрудников Министерства внутренней безопасности. Крупнейшие сайты с пиратскими играми изъяты и перешли под контроль ФБР

13.07.2025 [05:37],

Анжелла Марина

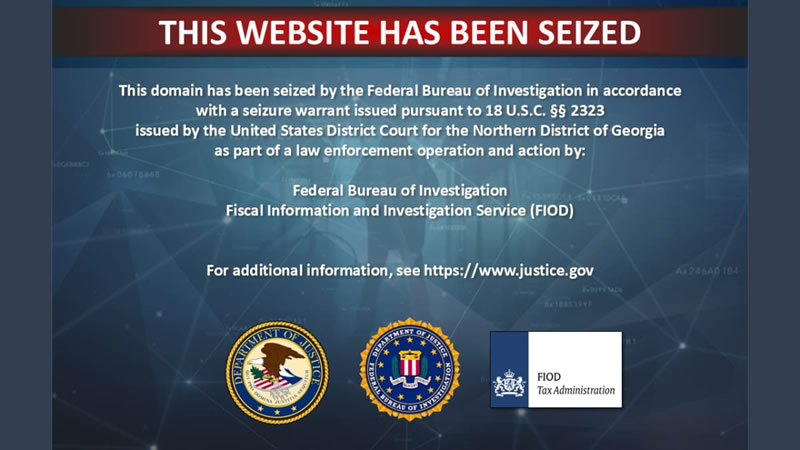

ФБР при поддержке Министерства юстиции США и голландского агентства FIOD провело масштабную операцию против пиратских платформ, распространявших ещё не вышедшие или нелегальные копии видеоигр. В результате были конфискованы доменные имена нескольких известных ресурсов, которые годами предоставляли пользователям доступ к украденному контенту.

Источник изображения: ELLA DON/Unsplash Среди закрытых сайтов оказались Nswdl.com, Nsw2u.com, Ps4pkg.com, Ps4pkg.net, Mgnetu.com, Game-2u.com и Bigngame.com, сообщает издание Hackread. Теперь при попытке зайти на эти адреса вместо каталогов с играми появляется уведомление о конфискации с пометкой «Этот сайт изъят Федеральным бюро расследований». По данным ФБР, только с конца февраля по май через одну из связанных с этими платформами служб было скачано около 3,2 млн пиратских копий, а общий ущерб для издателей и разработчиков оценивается в $170 млн.

Источник изображения: hackread.com Как отмечают в ведомстве, данные ресурсы активно работали более четырёх лет, регулярно публикуя утечки самых ожидаемых игр за несколько дней или даже недель до их официального релиза. Это не только наносило финансовый урон компаниям, но и подрывало моральный дух разработчиков, годами работавших над проектами. Представители ФБР подчеркнули, что пиратство вредит не только крупным студиям, но и отдельным специалистам, чей труд обесценивается из-за нелегального распространения их продуктов.

Источник изображения: hackread.com Хотя основные домены теперь находятся под контролем властей, борьба с онлайн-пиратством продолжается. Расследование ещё не завершено, а организаторам этих площадок грозит уголовное преследование. Пока же миллионы пользователей по всему миру лишились доступа к загрузке пиратских игр. ФБР объявило награду $10 млн за данные о хакерах Salt Typhoon

26.04.2025 [10:43],

Дмитрий Федоров

Федеральное бюро расследований США (FBI) объявило о вознаграждении до $10 млн за любую информацию о китайской хакерской группировке «Соляной тайфун» (Salt Typhoon), взломавшей сети ведущих телекоммуникационных компаний США в 2024 году. Бюро также упростило приём анонимных сообщений через даркнет и мессенджер Signal, рассчитывая привлечь информаторов в условиях жёсткой интернет-цензуры в Китае.

Источник изображения: Wesley Tingey / Unsplash Эта группировка, предположительно действующая в интересах китайского правительства, осуществила масштабную кибершпионскую операцию, атаковав сети нескольких американских телекоммуникационных компаний. Помимо денежного вознаграждения, ФБР предлагает информаторам помощь в переезде, а также иные меры обеспечения безопасности. Для приёма сведений агентство открыло сайт в даркнете и организовало специальную линию связи через Signal. Salt Typhoon, известная также под именами RedMike, Ghost Emperor, FamousSparrow, Earth Estries и UNC2286, активно занимается кибершпионажем с 2019 года. Основная цель её операций — сбор стратегически важной информации, в том числе с целью подготовки к возможным будущим военным конфликтам. В ходе своей деятельности Salt Typhoon осуществила множество атак против телекоммуникационных компаний по всему миру, включая США. Одной из наиболее масштабных стала кибератака 2024 года, когда хакеры проникли в сети Verizon, AT&T и Lumen/CenturyLink, получив доступ к огромным массивам интернет-трафика. Целями атаки стали сети интернет-провайдеров, обслуживающих как бизнес-клиентов, так и миллионы частных пользователей в США. По данным The Washington Post, в результате атак злоумышленники, вероятно, получили доступ к системам санкционированной судом прослушки коммуникаций, хотя прямых доказательств этого обнаружено не было. Факт возможного проникновения в указанные системы подтверждается заявлением ФБР. Расследование показало, что хакеры похитили журналы звонков, ограниченный объём частной переписки, а также данные, находившиеся под контролем американских правоохранительных органов в рамках судебных запросов. Полученная информация могла быть использована как для проведения шпионской деятельности, так и для подготовки к осуществлению киберопераций против США и их союзников. В декабре 2024 года представители администрации предыдущего президента США Джо Байдена (Joe Biden) сообщили журналистам, что атаки Salt Typhoon затронули телекоммуникационные компании в десятках стран, включая восемь американских операторов связи, что вдвое превышало ранее известные масштабы. Чиновники отметили, что атаки могли продолжаться в течение одного-двух лет. При этом, по их словам, полной уверенности в полном устранении злоумышленников из скомпрометированных сетей не было. По данным аналитиков Insikt Group, подразделения Recorded Future, опубликованным в феврале 2025 года, активность Salt Typhoon продолжилась. Злоумышленники сосредоточили внимание на атаках сетевых устройств Cisco, подключённых к интернету. Они использовали две уязвимости — CVE-2023-20198 и CVE-2023-20273, что свидетельствует о серьёзных проблемах в области своевременного обновления оборудования у операторов связи. ФБР создало подставную криптовалюту для разоблачения криптомошенников

11.10.2024 [00:32],

Анжелла Марина

Федеральное бюро расследований (ФБР) разработало собственный криптовалютный токен NEXF для выявления компаний, подозреваемых в манипулировании криптовалютным рынком. Вчера Министерство юстиции США объявило о завершении «операции под прикрытием» и предъявлении обвинений 18 лицам и компаниям, которые использовали различные тактики для искусственного завышения стоимости криптовалют, включая автоматизированных ботов.

Источник изображения: Traxer/Unsplash По информации PCMag, операция была проведена для «отлова» так называемых wash trading (отмывочная торговля) — незаконных сделок, проводимых с целью создания видимости высокой рыночной активности. Такие действия искусственно поднимают цену актива, создавая видимость его привлекательности в глазах инвесторов. В реальности же это часто является частью схемы «pump and dump», при которой манипуляторы сначала взвинчивают стоимость актива, а затем продают его по завышенной цене, оставляя неосведомлённых инвесторов с убытками. Для выявления мошенников ФБР создало фиктивную криптовалютную компанию NexFundAI, которая разработала собственный токен под названием NEXF и создало веб-сайт для привлечения внимания потенциально подозреваемых лиц. В результате чётко скоординированных действий были предъявлены обвинения компаниям Gotbit, ZM Quant, CLS Global FZC и MyTrade MM, а также некоторым их сотрудникам. В итоге служба ФБР изъяла более 25 миллионов долларов в криптовалюте и остановила работу нескольких торговых ботов, ответственных за манипуляции с примерно 60 различными видами монет. Также был арестован генеральный директор компании Gotbit за участие в отмывочной торговле и манипуляциях на рынке с 2018 по 2024 год. А на сайте NexFundAI теперь размещено сообщение, что он был создан ФБР «в рамках расследования мошенничества и манипуляций на криптовалютном рынке». ФБР: криптовалютные мошенники похитили рекордные $5,6 млрд в 2023 году

13.09.2024 [11:03],

Анжелла Марина

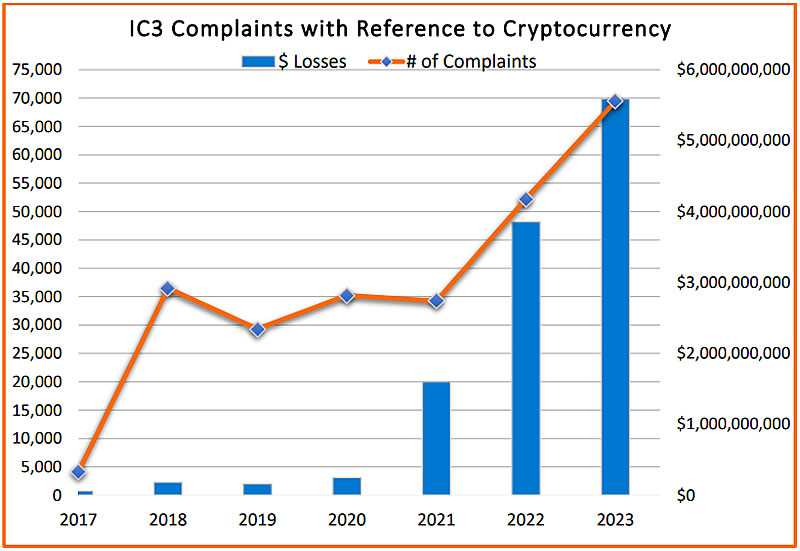

Федеральное бюро расследований США (FBI) опубликовало отчёт, согласно которому 2023 год стал рекордным по количеству случаев криптовалютного мошенничества, а также по объёму потерь. В общей сложности, почти 70 000 сообщений, поступивших в Центр жалоб на интернет-преступления (IC3), свидетельствуют о потерях более $5,6 млрд. Это на 45 % больше, чем в предыдущем году.

Источник изображения: Copilot Как сообщает BleepingComputer, основной причиной роста потерь стало инвестиционное мошенничество, на которое пришлось 71 % от общего объёма потерь криптовалюты. Мошенники использовали различные схемы, включая схему Big Butchering, при которой жертвы заманиваются на фальшивые инвестиционные платформы через приложения для знакомств и через профессиональные соцсети. Также оказались широко распространены мошенничества с майнингом ликвидности, когда за размещение активов в пуле инвесторам обещали сверхвысокую доходность. Помимо инвестиционных схем активно использовались и другие методы обмана. Среди них — мошенничество с использованием колл-центров, выдача себя за представителей государственных органов или техническую поддержку. Также злоумышленники создавали поддельные игровые приложения, якобы основанные на технологии блокчейн, обещая игрокам вознаграждения в криптовалюте, при этом просто получая доступ к их кошелькам. Большая часть потерь ($4,8 млрд) пришлась на граждан США. Далее в списке пострадавших стран следуют Каймановы острова ($196 млн), Мексика ($127 млн), Канада ($72 млн), Великобритания ($59 млн), Индия ($44 млн) и Австралия ($25 млн). Внутри США штат Калифорния пострадал больше всего, зафиксировав потери в размере $1,155 млрд. Далее следуют Техас ($412 млн), Флорида ($390 млн) и Нью-Йорк ($317 млн).

График зарегистрированных потерь криптовалюты. Источник изображения: FBI В отчёте IC3 объясняется, что киберпреступники выбирают криптовалюту в качестве мишени из-за её децентрализованной природы и существования механизмов, которые помогают скрыть следы денежных переводов, а также технической невозможности отмены пострадавшими пользователями своих транзакций. FBI призывает быть бдительными и «скептически относиться к инвестиционным обещаниям, которые кажутся слишком хороши, чтобы быть правдой». Также агентство рекомендует проверять легитимность инвестиционных платформ, прежде чем вкладывать средства, и стараться использовать для игр и инвестиций независимые криптовалютные кошельки. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |