|

Опрос

|

реклама

Быстрый переход

BitLocker взломали за 5 минут — даже на обновлённой Windows 11

12.05.2026 [17:44],

Дмитрий Федоров

Новый инструмент BitUnlocker позволяет расшифровать тома с шифрованием BitLocker на пропатченных машинах с Windows 11 менее чем за пять минут. Исследователи из компании Intrinsec разработали рабочий PoC — действующий прототип — downgrade-атаки (атаки с откатом на старую уязвимую версию загрузчика), которая эксплуатирует разрыв между установкой патча и отзывом старого сертификата подписи. Атакующему достаточно физического доступа к рабочей станции и USB-накопителя.

Источник изображения: microsoft.com В основе атаки лежит уязвимость CVE-2025-48804 — одна из четырёх критических уязвимостей нулевого дня, обнаруженных внутренней командой Microsoft STORM и исправленных в рамках Patch Tuesday в июле 2025 года. По данным Intrinsec, уязвимость находится в среде восстановления Windows (WinRE) и связана с обработкой SDI-файлов (System Deployment Image). Загрузчик принимает настоящий WIM-образ для проверки целостности, но одновременно позволяет добавить в таблицу данных SDI второй образ, контролируемый атакующим. В итоге загрузчик проверяет один WIM, а загружается с другого — содержащего модифицированный WinRE, который открывает командную строку при уже расшифрованном и смонтированном томе. Microsoft выпустила исправленный bootmgfw.efi через Windows Update в июле 2025 года, однако одного патча недостаточно. Проблема в том, что Secure Boot проверяет сертификат подписи двоичного файла, а не его номер версии. Устаревший сертификат Microsoft Windows PCA 2011, которым были подписаны все загрузчики до июля 2025 года, по-прежнему считается доверенным в базах Secure Boot практически всех работающих машин — за исключением тех, на которых выполнена чистая установка Windows после начала 2026 года. Массово отзывать PCA 2011 Microsoft не может: это затронет широкий спектр легитимных подписанных файлов. В результате уязвимый bootmgfw.efi с подписью PCA 2011 остаётся полностью действительным с точки зрения Secure Boot. Злоумышленник подготавливает модифицированный файл BCD, указывающий на подменённый SDI, и загружает старый уязвимый загрузчик с подписью PCA 2011 через USB или PXE. Целевая машина принимает его без отклонений, и доверенный платформенный модуль (TPM) выдаёт мастер-ключ тома BitLocker (VMK) без срабатывания каких-либо предупреждений: измерения регистров PCR 7 и 11 остаются действительными при доверенном сертификате PCA 2011. Системный том открывается полностью расшифрованным. Полностью уязвимы машины, на которых BitLocker работает только с TPM без ПИН-кода, а Secure Boot по-прежнему содержит в списке доверенных сертификат PCA 2011. Машины с настройкой TPM + ПИН-код защищены, поскольку TPM не раскроет VMK без взаимодействия с пользователем на этапе предзагрузочной аутентификации. Защищены и системы, завершившие миграцию по обновлению KB5025885 на сертификат Windows UEFI CA 2023. Службам информационной безопасности следует немедленно включить предзагрузочную аутентификацию TPM + ПИН-код, а также установить обновление KB5025885, которое переводит подпись загрузчика на CA 2023 и вводит механизмы отзыва, блокирующие downgrade-атаку. С помощью утилиты sigcheck рекомендуется убедиться, что загрузчик подписан сертификатом CA 2023, а не устаревшим PCA 2011. На критически важных рабочих местах, где предзагрузочная аутентификация невозможна, стоит удалить раздел восстановления WinRE. Защитникам корпоративных сетей необходимо ускорить миграцию на CA 2023, прежде чем злоумышленники начнут применять эту технику в целевых атаках. На iPhone появилось сквозное шифрования для кроссплатформенных RCS-сообщений

12.05.2026 [05:14],

Анжелла Марина

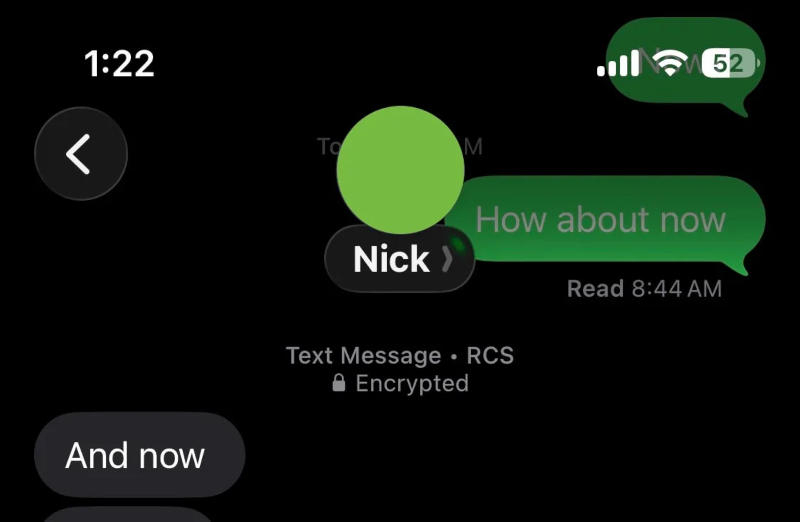

Apple выпустила публичную версию операционной системы iOS 26.5 после шести недель бета-тестирования. Самым заметным изменением стало добавление поддержки сквозного шифрования для RCS-сообщений, однако полное развёртывание этой функции займёт несколько месяцев.

Источник изображения: Apple Впервые Apple добавила поддержку RCS на iPhone в iOS 18.1, что позволило расширить возможности обмена сообщениями между пользователями iPhone и Android. В прошлом году компания начала тестировать функцию в iOS 26.4. Теперь, с выходом iOS 26.5, кроссплатформенное RCS-шифрование запускается для всех, но с пометкой «бета». Функция включена по умолчанию, однако пользователи могут отключить её через «Настройки» — «Сообщения» — «RCS Сообщения» — далее новый переключатель «Сквозное шифрование (бета-версия)». Apple также обновила интерфейс приложения «Сообщения». Теперь при переписке с шифрованием RCS в верхней части диалога появляется значок замка — точно такой же, как в чатах iMessage, где шифрование действует с 2011 года. Этот же замок будут видеть и пользователи Android. Сквозное шифрование работает не у всех операторов, полный список которых опубликован на специальной веб-странице Apple. Так как функция будет разворачиваться в течение нескольких месяцев, то, даже если оператор указан в списке, опция может быть доступна не всем абонентам одновременно. Пользователей Instagram✴ лишили сквозного шифрования в личных сообщениях

09.05.2026 [16:51],

Павел Котов

С 8 мая на платформе Instagram✴✴ прекратила работать сквозное шифрование личных сообщений. Функция была невостребованной, пояснили в администрации соцсети, против неё выступали правоохранительные органы и защитники детей.

Источник изображения: freestocks / unsplash.com С отключённой функцией сквозного шифрования личных сообщений администрация Instagram✴✴ получит доступ к содержанию переписок всех пользователей. Отключить её решили по причине низкой востребованности, пояснили в руководстве соцсети. «Сквозное шифрование в личных сообщениях включали очень немногие, поэтому в ближайшие месяцы мы удалим эту функцию Instagram✴✴. Любой, кто хочет продолжать обмениваться сообщениями со сквозным шифрованием, может свободно делать это в WhatsApp», — пояснил представитель владеющей платформой компании Meta✴✴ изданию Guardian ещё в марте. Первыми шифрования в личной переписке Instagram✴✴ лишились пользователи из Австралии. Отключению функции также предшествовали несколько лет критики со стороны правоохранительных органов и защитников детей. По их мнению, она препятствовала борьбе с преступлениями в интернете. Мессенджер WhatsApp, однако, также вызывает некоторые нарекания экспертов. Создатель Telegram Павел Дуров, в частности, обвинил мессенджер в «масштабном обмане пользователей» и пояснил, что именно с ним не так — в первую очередь это незашифрованные резервные копии переписок в облачных хранилищах. Найден новый способ обхода шифрования Google Chrome для кражи паролей

07.05.2026 [11:07],

Павел Котов

Создатели трояна VoidStealer обнаружили способ обходить шифрование Google App-Bound Encryption (ABE) для кражи учётных данных из браузера Chrome и его производных под Windows, обратили внимание эксперты «Лаборатории Касперского».

Источник изображения: kaspersky.ru В июле 2024 года Google представила технологию ABE для защиты данных в Chrome и других браузерах на той же платформе, в том числе Microsoft Edge, Opera, Vivaldi и Brave. При работе Chrome в Apple macOS за защиту данных отвечает системная служба Keychain, в Linux также есть аналогичные средства, а вот в Windows инструменты Data Protection API (DPAPI) не обеспечивают достаточной защиты файлов cookie и паролей от доступа вредоносных приложений, маскирующихся под запросы легитимных пользователей. Технология ABE была призвана решить эту проблему — она позволяет производить расшифровку только самому приложению Chrome, а не любому другому процессу, даже если он запущен от имени пользователя. В действительности эту защиту взломали довольно быстро — так появились трояны Meduza Stealer, Whitesnake, Lumma Stealer и Lumar, которые успешно собирали файлы cookie и другие данные из Chrome. Собственные способы делать это выработали и исследователи в области кибербезопасности. Алекс Хагена (Alex Hagenah), например, предложил схему, в которой сочетаются бесфайловое выполнение кода напрямую в памяти, внедрение процессов, прямые системные вызовы и другие скрытые способы; в минувшем году была разработана техника атаки C4, позволяющая добиться того же результата даже пользователю с низкими привилегиями. Разработчики трояна VoidStealer предложили новую схему. Ключевым этапом является момент, в который Chrome для расшифровки данных извлекает ключ шифрования в открытом виде в памяти браузера. Вредоносная программа подключается к нему под видом отладчика — легитимного механизма для устранения неполадок — определяет момент, когда начинает производиться расшифровка, и приостанавливает процесс. В результате злоумышленник извлекает ключ шифрования непосредственно из памяти, обходя тем самым средства защиты. Возникновение этой схемы подтверждает, что браузеры становятся популярной целью атак у киберпреступников. Предприятия всё чаще переносят свои рабочие процессы в веб-приложения, и взлом браузеров открывает доступ к токенам аутентификации, учётным данным, финансовой информации и другим сведениям конфиденциального характера. iOS 26.5 добавит в iPhone кроссплатформенное шифрование RCS-сообщений

05.05.2026 [11:20],

Павел Котов

В последней тестовой версии мобильной платформы Apple iOS 26.5 появилось новое средство защиты переписки — сквозное шифрование при обмене RCS-сообщениями между iPhone и Android-смартфонами, обратил внимание ресурс 9to5mac.  «Сквозное шифрование RCS-сообщений (бета-версия) в „Сообщениях“ доступно у поддерживаемых операторов связи и будет развёртываться постепенно», — гласит пояснение Apple. Соответствующая опция включена по умолчанию, и владельцы устройств Apple могут проверить её в настройках устройства после установки iOS 26.5.

Источник изображения: 9to5google.com При начале переписки с Android-устройством, которое поддерживает шифрование, в приложении «Сообщения» появится значок с изображением замка. На стороне Android переписка в «Google Сообщениях» с устройствами под iOS будет выглядеть так же, как и с любым другим гаджетом, который поддерживает шифрование в RCS. Поддержка протокола RCS на iPhone дебютировала с выходом iOS 18. Сквозное шифрование ответственная за новый стандарт организация GSM Association добавила в минувшем году — тогда Apple пообещала добавить эту функцию в собственную реализацию протокола, и только сейчас, очевидно, начала выполнять обещание. Тестирование функций шифрования началось ещё в предварительных версиях iOS 26.4, но тогда производитель подчеркнул, что общедоступный вариант этой версии данную функцию не получит. Павел Дуров объяснил, что не так с защитой данных в WhatsApp

13.04.2026 [07:03],

Алексей Разин

Когда владеющая мессенджером WhatsApp компания Meta✴✴ столкнулась с групповым иском пользователей относительно нарушения приватности переписки, создатель Telegram Павел Дуров выступил с критикой конкурирующей платформы, упрекнув WhatsApp в «масштабном обмане пользователей». Позже он пояснил более подробно, что не так с шифрованием данных в WhatsApp.

Источник изображения: Unsplash, Christian Wiediger По словам Дурова, на которые ссылается РБК, резервные копии сообщений WhatsApp хранятся на серверах Apple и Google в незашифрованном текстовом виде. Как он считает, до 95 % всех личных сообщений в WhatsApp хранится именно в такой форме, если говорить о резервных копиях. «Шифрование резервных копий является необязательным, и мало кто его включает, не говоря уже об использовании надёжных паролей. Даже если вы зашифруете резервные копии WhatsApp надёжным паролем, ваши сообщения всё равно окажутся в незашифрованных облачных хранилищах — потому что более 90% людей, с которыми вы переписываетесь, этого не сделали», — написал Дуров. Он также добавил, что WhatsApp сам хранит и раскрывает информацию о том, с кем общаются пользователи, назвав ситуацию «ужасающей». По его словам, поиск баланса между удобством использования и безопасностью является крайне сложной задачей, и многие разработчики просто вынуждены идти на «неприятные компромиссы». Заявления WhatsApp об использовании шифрования в своём сервисе Дуров недавно назвал «крупнейшим случаем обмана потребителей». Сквозное шифрование для звонков, личных и групповых чатов WhatsApp внедрил в апреле 2016 года. Подразумевается, что сообщение шифруется на устройстве отправителя и может быть расшифровано только на устройстве получателя. Если же речь идёт о бизнес-аккаунтах, то сообщения обрабатываются в той инфраструктуре, которую выбрал владеющий аккаунтом корпоративный пользователь. Обязанность шифрования в этом случае ложится уже на владельца инфраструктуры. На обвинения Дурова в WhatsApp ответили, что мессенджер предлагает сквозное шифрование резервных копий сообщений, хотя и не стали уточнять, какую именно часть этих копий оно покрывает. WhatsApp столкнулся с иском пользователей и критикой Маска и Дурова из- за проблем со сквозным шифрованием

12.04.2026 [06:47],

Анжелла Марина

WhatsApp, его владелец Meta✴✴ и консалтинговая компания Accenture стали ответчиками по коллективному иску в федеральном суде Калифорнии, сообщает Cybernews. Истцы обвиняют компании в перехвате и передаче приватных сообщений третьим лицам, несмотря на заявления о сквозном шифровании чатов. На фоне скандала конкуренты Илон Маск (Elon Musk) и Павел Дуров публично раскритиковали политику безопасности мессенджера.

Источник изображения: Jonas Leupe/Unsplash В иске утверждается, что WhatsApp и Meta✴✴, позиционируя мессенджер как защищённую платформу со сквозным шифрованием, на самом деле перехватывают, хранят и просматривают приватные сообщения пользователей. Истцы в лице Брайана Ширази (Brian Y. Shirazi) и Ниды Самсон (Nida Samson) считают это серьёзным вторжением в частную жизнь и нарушением законов о конфиденциальности. Согласно документам, сотрудники Meta✴✴ и субподрядчики имели широкий доступ к сообщениям, которые должны были быть зашифрованы и недоступны. В иске также утверждается, что компании позволяли третьим лицам просматривать сообщения пользователей WhatsApp без их согласия. Маск, имеющий свою историю разногласий с главой Meta✴✴ Марком Цукербергом (Mark Zuckerberg), отреагировал на иск публикацией в своей социальной сети X словами «Нельзя доверять WhatsApp». Ранее он уже критиковал мессенджер, называя его небезопасным. Дуров, в свою очередь, заявил, что шифрование WhatsApp «может быть крупнейшим обманом потребителей в истории». Он обвинил WhatsApp в «обмане миллиардов пользователей» и подчеркнул, что «Telegram никогда этого не делал и не будет делать». WhatsApp категорически отверг обвинения, назвав их ложными и абсурдными. В заявлении компания подчеркнула, что мессенджер использует сквозное шифрование по протоколу Signal уже десять лет, поэтому сообщения не могут быть прочитаны никем, кроме отправителя и получателя. Google внедрила сквозное шифрование в Gmail на Android и iOS, но не для всех

10.04.2026 [17:51],

Николай Хижняк

Компания Google сообщила, что функция сквозного шифрования Gmail (E2EE) теперь доступна на всех устройствах Android и iOS, что позволяет корпоративным пользователям работать с электронной корреспонденцией без дополнительных инструментов.

Источник изображений: Bleeping Computer Начиная с этой недели зашифрованные сообщения будут доставляться в виде обычных электронных писем в почтовые ящики получателей Gmail, если они используют одноимённое приложение. Получатели, у которых нет мобильного приложения Gmail и которые пользуются другими почтовыми сервисами, могут читать их в веб-браузере, независимо от используемого устройства и сервиса. «Впервые пользователи могут создавать и читать сообщения с E2EE непосредственно в приложении Gmail на Android и iOS. Нет необходимости загружать дополнительные приложения или использовать почтовые порталы. Пользователи с лицензией Gmail E2EE могут отправлять зашифрованные сообщения любому получателю, независимо от того, какой адрес электронной почты у получателя. Этот запуск сочетает высочайший уровень конфиденциальности и шифрования данных с удобством работы для всех пользователей, позволяя использовать простую зашифрованную электронную почту для всех клиентов, от малого бизнеса до предприятий государственного сектора», — сообщила Google. Функция E2EE-шифрования активируется для всех пользователей client-side encryption (CSE) с лицензиями Enterprise Plus и дополнением Assured Controls или Assured Controls Plus после того, как администраторы включат клиенты Android и iOS в интерфейсе администратора CSE через консоль администратора. Чтобы отправить сквозное зашифрованное сообщение, пользователи Gmail должны включить опцию «Дополнительное шифрование», нажав на значок замка при написании сообщения. В октябре прошлого года Google также объявила, что пользователи Gmail Enterprise могут отправлять зашифрованные электронные письма получателям любого почтового сервиса или платформы. Функция сквозного шифрования Gmail (E2EE) основана на техническом управлении client-side encryption (CSE), которое позволяет организациям Google Workspace использовать ключи шифрования, находящиеся под их контролем и хранящиеся за пределами серверов Google, для защиты конфиденциальных документов и электронной почты. Таким образом, сообщения и вложения шифруются на стороне клиента перед отправкой на серверы Google, что помогает соответствовать нормативным требованиям, таким как суверенитет данных, HIPAA и экспортный контроль, гарантируя, что Google и третьи лица не смогут прочитать какие-либо данные. Шифрование Gmail CSE было представлено в веб-версии Gmail в декабре 2022 года и первоначально было развёрнуто в качестве бета-версии для «Google Диска», Google Docs, Sheets, Slides, Google Meet и Google Calendar. В феврале 2023 года CSE стало доступно для клиентов Google Workspace Enterprise Plus, Education Plus и Education Standard. Компания начала внедрять свою новую модель сквозного шифрования (E2EE) в бета-версии для корпоративных пользователей Gmail в апреле 2025 года. Microsoft без объяснений заблокировала аккаунт VeraCrypt — выпуск обновлений популярного шифровальщика под Windows сорван

08.04.2026 [19:52],

Сергей Сурабекянц

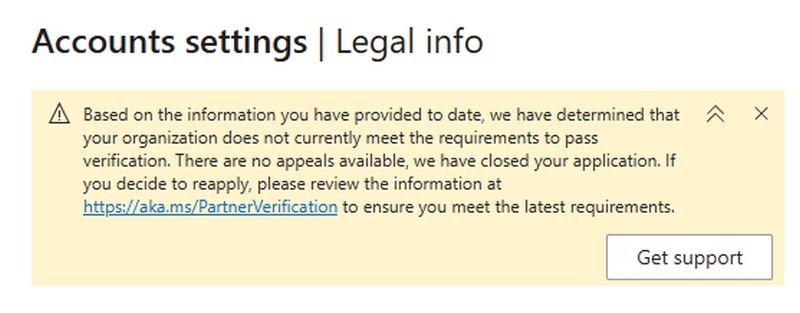

Microsoft заблокировала учётную запись, связанную с VeraCrypt, популярным и давно используемым программным обеспечением для шифрования, что ставит под сомнение будущие обновления этого ПО для Windows, сообщил разработчик VeraCrypt Мунир Идрасси (Mounir Idrassi). Он утверждает, что не получал никаких писем и предварительных предупреждений от Microsoft, а ответы техподдержки компании, по его мнению, сгенерированы нейросетью.  Программное обеспечение для шифрования дисков VeraCrypt, разработанное компанией IDRIX, основано на TrueCrypt 7.1a. Оно добавляет улучшенную безопасность к алгоритмам, используемым для шифрования системы и разделов, что делает его невосприимчивым к новым разработкам в области атак методом перебора. Оно также устраняет многие уязвимости и проблемы безопасности, обнаруженные в TrueCrypt. VeraCrypt может монтировать тома TrueCrypt, а также преобразовывать их в формат VeraCrypt. VeraCrypt — это инструмент с открытым исходным кодом для шифрования данных, который позволяет пользователям создавать зашифрованные разделы или отдельные зашифрованные тома на своих дисках. Это ПО также умеет создавать дополнительный ложный том с реалистичным содержимым, который будет имитировать реальные данные, если придётся под давлением предоставить свои учётные данные силовым структурам или злоумышленникам. На прошлой неделе Идрасси на форуме SourceForge сообщил, что «Microsoft заблокировала учётную запись, которую я использовал годами для подписи драйверов Windows и загрузчика». Идрасси пояснил, что была заблокирована учётная запись его компании IDRIX. «Как вы можете прочитать в их сообщении, они говорят, что организация (IDRIX) не соответствует их требованиям, но я не вижу, какому именно требованию IDRIX внезапно перестала соответствовать», — добавил он. Блокировка произошла в середине января. Идрасси поделился, по его словам, единственным сообщением, полученным им в связи с закрытием аккаунта. «На основании предоставленной вами информации мы определили, что ваша организация в настоящее время не соответствует требованиям для прохождения проверки. Апелляции не предусмотрены, мы закрыли вашу заявку», — говорится в сообщении от Microsoft.

Источник изображения: Mounir Idrassi «Что касается VeraCrypt, я не могу публиковать обновления Windows. Обновления Linux и macOS по-прежнему возможны, но Windows — это платформа, используемая большинством пользователей, поэтому невозможность выпускать обновления Windows — это серьёзный удар по проекту, — заявил Идрасси. — В настоящее время у меня нет других вариантов». Он добавил, что при попытках связаться со службой поддержки Microsoft он получал автоматические ответы, которые, по его мнению, содержат текст, сгенерированный искусственным интеллектом. «Отсутствие коммуникации со стороны Microsoft при принятии таких решений добавляет неопределённости в будущее, а в сочетании с автоматической обратной связью от ИИ это придаёт таким решениям бесчеловечный характер», — считает Идрасси.

Источник изображения: SourceForge Популярный VPN-клиент WireGuard столкнулся с аналогичной проблемой. «Никакого предупреждения, никакого уведомления. Однажды я зашёл, чтобы опубликовать обновление, и, ужас, мой аккаунт заблокирован», — написал Джейсон Доненфельд (Jason Donenfeld), создатель WireGuard. Подобные действия Microsoft подчёркивают сложную цепочку поставок, связанную с публикацией программного обеспечения с открытым исходным кодом, особенно ПО, которое хотя бы косвенно зависит от крупных технологических компаний. Cloudflare ускорила переход на постквантовую криптографию из-за роста угроз

07.04.2026 [23:03],

Анжелла Марина

Компания Cloudflare объявила об ускорении своей дорожной карты в области постквантовой безопасности. К 2029 году вся платформа компании, включая системы аутентификации, будет полностью защищена от угроз, связанных с развитием квантовых компьютеров.

Источник изображения: siliconangle.com Пересмотр сроков связан с новыми исследованиями, которые указывают на то, что текущие стандарты шифрования могут быть взломаны гораздо раньше, чем ожидалось. В частности, недавние работы Google и исследователей из Oratomic продемонстрировали значительный прогресс в создании алгоритмов и оборудования, способных обойти широко используемые методы защиты, такие как RSA-2048. В связи с этим Cloudflare готовится к более скорому наступлению так называемого «Q-дня» — момента, когда квантовые системы смогут массово взламывать современные криптографические протоколы. По некоторым прогнозам, этот рубеж может быть пройден уже к концу текущего десятилетия. Фокус отрасли смещается с долгосрочной защиты зашифрованных данных на обеспечение безопасности текущих систем аутентификации. Злоумышленники с доступом к квантовым мощностям смогут подделывать учётные данные для прямого проникновения в корпоративные сети. Однако внедрение постквантовой аутентификации технически сложнее обычного шифрования из-за зависимости от долгоживущих ключей и сторонних сертификатов и для надёжной защиты компаниям придётся не только внедрить новые стандарты, но и полностью отключить устаревшие криптографические системы. На данный момент более половины пользовательского трафика в сети Cloudflare уже использует постквантовое согласование ключей. В 2026 году компания планирует расширить поддержку постквантовой аутентификации, а к 2028 году развернуть её в большинстве своих продуктов. К 2029 году все сервисы платформы станут постквантово-защищенными по умолчанию и без дополнительных затрат для клиентов. Новость об этих изменениях была опубликована изданием SiliconANGLE, у истоков которого стоят технологические предприниматели Джон Фарриер (John Furrier) и Дейв Велланте (Dave Vellante). Новая архитектура квантовых платформ резко приблизила взлом биткоина и ключей шифрования, и это не шутка

01.04.2026 [11:45],

Геннадий Детинич

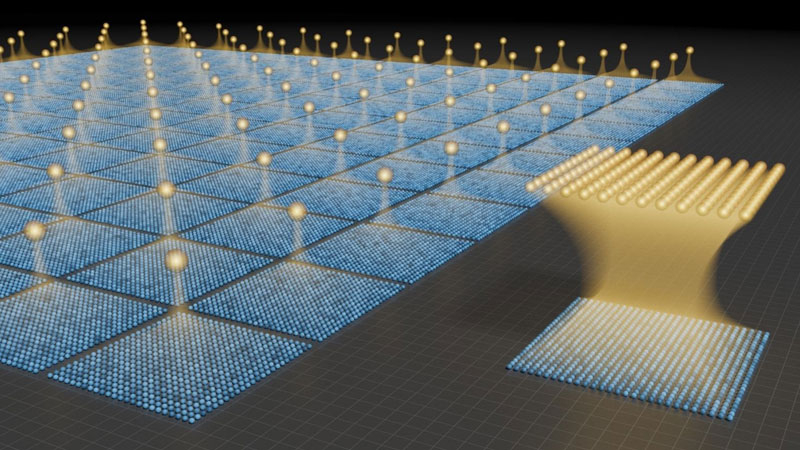

Похоже, что компания Google не зря на днях включила «режим паники» в вопросе приближающегося «Дня-Q» (Q-Day), когда большинство современных алгоритмов шифрования окажутся под угрозой взлома со стороны квантовых компьютеров. Новая работа международного коллектива учёных под руководством исследователей из Калтеха (Caltech) показала, что взлом будет возможен уже с использованием 10 тыс. кубитов, что кратно меньше предыдущих ожиданий.

Источник изображения: Caltech В частности, на платформе arXiv был опубликован препринт под названием «Shor's algorithm is possible with as few as 10,000 reconfigurable atomic qubits» (30 марта 2026). Авторы — группа исследователей из Caltech и связанных проектов, включая Маделин Кейн, Цянь Сюй, Робби Кинга, Льюиса Пикарда, Харри Левина, Мануэля Эндреса, Джона Прескилла, Хсин-Юань Хуана и Долева Блувштейна. Работа демонстрирует принципиальную возможность выполнения алгоритма Шора для факторизации целых чисел и дискретного логарифма на «криптографически значимых масштабах» с использованием всего 10 000–26 000 перестраиваемых атомных кубитов. Это радикально снижает ранее принятые оценки, которые требовали миллионов физических кубитов из-за высоких накладных расходов на коррекцию ошибок. Ключевой вклад исследования заключается в оптимизации высокоскоростных квантовых кодов коррекции ошибок, эффективных наборов логических инструкций и дизайна квантовых схем. Авторы показывают, что на платформе нейтральных атомов можно достичь устойчивых к отказам вычислений при значительно меньшем количестве кубитов. Благодаря параллелизму и улучшенным алгоритмам время выполнения дискретного логарифма для эллиптической кривой P-256 может составить всего несколько дней на системе с 26 000 кубитов, в то время как факторизация RSA-2048 потребует в 10–100 раз больше времени, в зависимости от конфигурации. Недавние эксперименты с нейтральными атомами уже подтвердили универсальные отказоустойчивые операции ниже порога коррекции ошибок и работу с массивами в сотни и тысячи кубитов. Результаты имеют прямые последствия для современной криптографии. Алгоритм Шора, способный взламывать RSA и ECC (включая защиту Bitcoin и Ethereum), ранее считался практически нереализуемым в ближайшие десятилетия из-за огромных ресурсных требований. Теперь же порог имеющих практическую ценность квантовых компьютеров существенно снижен, что ускоряет появление систем для расчётов, а также взлома алгоритмов шифрования, подчёркивая необходимость срочного перехода на постквантовые алгоритмы шифрования во всём мире. Компания Google, например, планирует полностью подготовиться к этому событию уже к 2029 году — на годы раньше ожидаемого. Кубиты на нейтральных атомах оказались более перспективными для имеющих практическую ценность квантовых вычислителей. Нейтральные атомы относительно просто расставляются оптическими (лазерными) пинцетами в нужные положения, необходимые для работы алгоритма. Такая технология подготовки к вычислениям допускает запутывание и перемещение запутанных атомов на относительно большие расстояния для создания масштабных схем. В том же Калтехе учёные успешно создавали массивы из более чем 6000 нейтральных атомов. Если для взлома ключей понадобится всего 10 000 атомов, то до краха основ современной криптографии осталось совсем немного. Кстати, Google внезапно объявила, что также будет делать ставку на нейтральные атомы, хотя более 15 лет развивала преимущественно сверхпроводящие кубиты. К чему бы это? Q-Day ближе, чем все думали: Google резко приблизила сроки взлома почти всей современной криптографии

25.03.2026 [23:39],

Геннадий Детинич

Неожиданно для всех специалистов в сфере кибербезопасности компания Google сообщила о существенном ускорении сроков наступления Q-Day — момента, когда квантовые компьютеры смогут взламывать современную криптографию с открытым ключом. В опубликованном 25 марта 2026 года материале компания заявила, что теперь планирует полностью подготовиться к этому событию уже к 2029 году, а не в более отдалённой перспективе, как считалось ранее.

Источник изображения: ИИ-генерация Grok 4/3DNews Вице-президент Google по инженерной безопасности Хизер Эдкинс (Heather Adkins) и старший криптограф Софи Шмиг (Sophie Schmieg) подчеркнули, что компания берёт на себя ответственность лидера и призывает всю отрасль ускорить переход на постквантовую криптографию (PQC), чтобы защитить данные военных, банков, правительств и обычных пользователей. «Как первопроходцы в области квантовых вычислений и квантовых компьютеров, мы обязаны подавать пример и делиться амбициозными планами, — написали они. — Мы надеемся, что это внесет ясность и придаст импульс, необходимый для ускорения цифрового перехода не только в Google, но и во всей отрасли». «Q-Day» представляет собой рубеж, после перехода которого достаточно мощный квантовый компьютер сможет за разумное время решить задачи факторизации целых чисел (алгоритм Шора) и дискретного логарифмирования, на которых основаны RSA и эллиптические кривые (эллиптическая криптография). По мере развития квантовых систем и алгоритмов считалось, что для достижения «Дня Q» нужны сначала миллиарды физических кубитов, потом — 20 млн физических кубитов и, наконец, в мае прошлого года вышла работа, которая сообщила, что для взлома современной криптографии хватит «всего» одного млн зашумлённых кубитов и недели работы квантового компьютера, что заставило пересмотреть долгосрочные прогнозы. Причём за последние недели произошло что-то ещё, о чём Google пока не говорит и что, возможно, привело к резкому пересмотру сроков наступления угрозы. В принципе, переход на постквантовую криптографию уже начался: новые алгоритмы на основе решёток и хэш-функций (например, CRYSTALS-Kyber) внедряются в протоколы Signal, сервисы Google, Apple и Cloudflare. Тем не менее внедрение остаётся отрывочным и неполным. Google отмечает две основные опасности: текущую атаку «сохрани сейчас — расшифруй позже» для зашифрованных данных и будущую угрозу для цифровых подписей. Именно поэтому компания приоритетно переводит на PQC собственные системы аутентификации, включая Android. Компания призывает все инженерные команды последовать её примеру и ускорить миграцию на постквантовую криптографию. По её мнению, только скоординированные действия отрасли позволят предотвратить криптографический апокалипсис и сохранить безопасность интернета в эпоху квантовых вычислений. Интересно, что власти США и АНБ в частности готовятся встретить «День Q» не раньше 2031 года, а скорее всего — после 2033 года. Отчего Google включила режим паники, можно только догадываться. Пока специалисты пытаются осмыслить предупреждение компании, разработчики ожидают рост нагрузки в связи со срочным внедрением новых протоколов безопасности в подписи и приложения. Sony неожиданно обновила двадцатилетнюю PlayStation 3 — чтобы та не разучилась воспроизводить диски Blu-ray

19.03.2026 [18:04],

Сергей Сурабекянц

Прошло почти 20 лет с момента выпуска Sony PlayStation 3, которая в то время стоила $500 за модель с 20 Гбайт памяти и $600 за модель с 60 Гбайт. Несмотря на возраст консоли, затраты владельцев продолжают окупаться, поскольку Sony по-прежнему выпускает обновления для устройства. На днях вышло обновление версии 4.93, которое улучшает производительность системы и обновляет ключ шифрования Blu-ray плеера, что позволит по-прежнему воспроизводить диски Blu-ray (как фильмы, так и игры).

Источник изображения: Eurogamer «Обратите внимание, что для воспроизведения дисков Blu-ray вашей системе PS3 необходим обновлённый ключ шифрования Blu-ray плеера. Пожалуйста, обновите программное обеспечение вашей системы PS3 до последней версии, чтобы обновить ключ шифрования Blu-ray плеера», — говорится в сообщении Sony для владельцев консоли. По словам Sony, это обновление также «улучшает производительность системы», что является стандартной формулировкой, которую компания использует на протяжении нескольких последних ежегодных обновлений программного обеспечения. Обновления такого рода происходят ежегодно, поскольку срок актуальности ключа шифрования Advanced Access Content System (AACS), используемого для защиты авторских прав, регулярно истекает. Эта технология защиты авторских прав требует наличия соответствующего ключа как на диске, так и на консоли для воспроизведения новых фильмов. На более «свежих» консолях PS4 и PS5 применяется та же технология, но эти устройства умеют получать новый ключ автоматически, в то время как на PS3 это можно сделать лишь при обновлении прошивки. Компания прекратила производство PS3 ещё в 2017 году, примерно через десять лет после её первого запуска. По состоянию на март 2017 года было продано более 87,4 млн консолей PS3. С другой стороны, текущие обновления — это попытка Sony бороться с пиратством. Хотя они, по-видимому, призваны улучшить производительность и поддержать популярность Blu-ray, эти обновления также устраняют уязвимости, которые можно использовать для взлома PS3, ведь целеустремлённые моддеры продолжают находить способы взломать ключи шифрования. Любопытно, как долго Sony будет продолжать участвовать в этой борьбе. Тем временем PlayStation 3 близка к окончательному получению статуса «ретро-консоли». Именно такое обозначение получила приставка в американской розничной сети по продаже игровых приставок, компьютерных игр и игровых аксессуаров GameStop. Это же почётное звание получили игровые консоли Wii U и Xbox 360, что может оказаться плюсом для желающих продать свою старую приставку. Meta✴ скоро отключит сквозное шифрование для личных сообщений в Instagram✴

14.03.2026 [10:18],

Владимир Фетисов

Компания Meta✴✴ Platforms подтвердила, что в ближайшее время прекратит поддержку сквозного шифрования для личных сообщений в соцсети Instagram✴✴. Эта функция перестанет работать 8 мая 2026 года, о чём пользователи будут заранее уведомлены посредством всплывающего сообщения.

Источник изображения: Jonas Leupe/Unsplash «Поддержка сквозного шифрования сообщений в Instagram✴✴ будет прекращена после 8 мая 2026 года. Если у вас есть чаты, которые затронет это изменение, вы получите инструкции о том, как можно скачать медиафайлы или сообщения, которые вы, возможно, захотите сохранить. Если вы используете старую версию Instagram✴✴, вероятно, вам потребуется обновить приложение, прежде чем вы сможете скачать свои чаты, попадающие под это изменение», — говорится в сообщении на странице поддержки Meta✴✴. Представитель Meta✴✴, комментируя данный вопрос, отметил, что очень небольшое количество людей пользовались функцией сквозного шифрования в личных сообщениях. На основании этого компания приняла решение об отказе от неё в ближайшие месяцы. Пользователям, которые хотят сохранить свои чаты максимально защищёнными, придётся последовать совету компании и перенести своё общение в WhatsApp или вовсе отказаться от сервисов Meta✴✴ в пользу другой платформы. Intel представила мечту анонимов — чип Heracles для работы с зашифрованными данными без дешифровки

11.03.2026 [22:19],

Геннадий Детинич

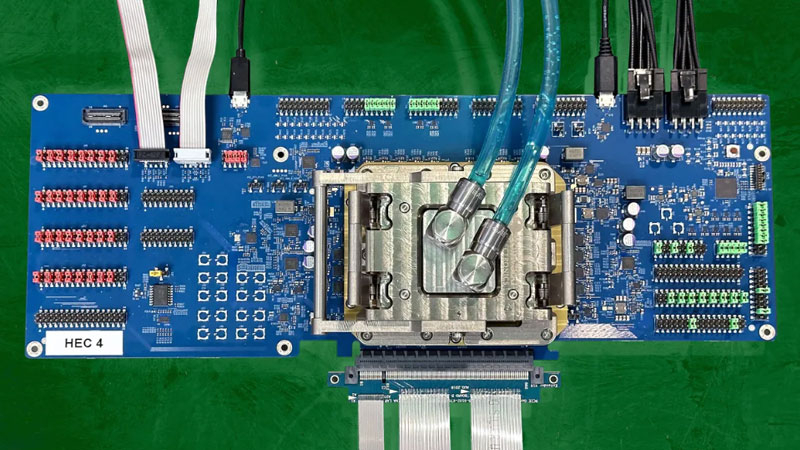

Intel впервые показала чип для полностью гомоморфного шифрования (Fully Homomorphic Encryption, FHE), который справляется с задачами в 5000 раз быстрее классических серверных процессоров. Это ускоритель Heracles («Геракл»), созданный по заказу военных США для противодействия взлому со стороны квантовых компьютеров. «Геракл» ускоряет обработку полностью зашифрованной информации без какого-либо декодирования, сохраняя конфиденциальность на всех этапах.

Источник изображения: Intel Полностью гомоморфное шифрование (Fully Homomorphic Encryption, FHE) представляет собой перспективную криптографическую технологию, позволяющую выполнять произвольные вычисления над зашифрованными данными без необходимости их расшифровки. Это решает фундаментальную проблему доверия к облачным сервисам и ИИ-системам: данные остаются полностью закрытыми для платформ даже во время обработки. Однако главным препятствием для практического применения FHE остаётся крайне низкая производительность обычных процессоров и видеокарт. Более подробно о «головоломной» математике полностью гомоморфного шифрования можно прочесть в статье «Полная гомоморфность — и никакого доверия!» из нашего архива. Не углубляясь, отметим, что на обычных CPU и GPU такие операции могут быть в тысячи–десятки тысяч раз медленнее, чем работа с открытыми данными. Именно поэтому ведущие компании и стартапы активно разрабатывают специализированные ускорители для FHE. Как ни крути, анонимность всегда будет востребована. Чип, получивший имя «Геракл», компания Intel начала разрабатывать пять лет назад. До конференции ISSCC в прошлом месяце о нём было мало что известно. Теперь Intel готова дозированно делиться информацией о нём, поскольку конкуренты не дремлют и важно оставаться на слуху. По словам представителей компании, Heracles ускоряет FHE-вычисления до 5000 раз по сравнению с лучшими серверными процессорами Intel Xeon (например, 24-ядерным Sapphire Rapids). Чип изготовлен по самому передовому 3-нм FinFET-техпроцессу компании, имеет площадь примерно в 20 раз больше конкурирующих разработок в сфере FHE (более 200 мм² вместо примерно 10 мм² у конкурентов) и работает в тесной связке с двумя модулями HBM по 24 Гбайт каждый. Чип и память упрятаны под общий водоблок и охлаждаются жидким хладагентом. В целом исполнение напоминает топовый GPU, но решает иные задачи. Архитектура «Геркулеса» представляет собой ячеистую структуру, связывающую парные плитки-вычислители шиной с пропускной способностью 9,6 Тбайт/с. Внешняя память HBM общей ёмкостью 48 Гбайт буферизируется общей для всех парных плиток кеш-памятью ёмкостью 64 Мбайт. Канал доступа к внешней памяти обеспечивает 819 Гбайт/с. Подобные характеристики даже не снились самым мощным на сегодня графическим ускорителям. В компании утверждают, что Heracles — это первый чип FHE, работающий «в масштабе». Иначе говоря, это не лабораторная демонстрация, а решение, способное к выполнению реальных крупномасштабных задач. В живой демонстрации на ISSCC чип обработал анонимный запрос к зашифрованной базе данных избирателей (функция проверки регистрации голоса) за 14 мкс вместо 15 мс на Xeon — разница, которая при проверке 100 млн бюллетеней сокращается с 17 дней до 23 минут. Публичное представление «Геркулеса» можно расценить как важный шаг в гонке за коммерциализацией аппаратных FHE-платформ. Стартапы Duality Technologies, Optalysys, Niobium Microsystems и другие тоже активно продвигают свои решения, но Intel рассчитывает на собственные лидирующие позиции в отрасли, которые поддержат перспективную разработку. Если технология получит широкое распространение, это радикально изменит подход к приватности в облачных вычислениях, анализе данных, машинном обучении и многих других областях, где сейчас приходится жертвовать конфиденциальностью ради скорости обработки. |

|

✴ Входит в перечень общественных объединений и религиозных организаций, в отношении которых судом принято вступившее в законную силу решение о ликвидации или запрете деятельности по основаниям, предусмотренным Федеральным законом от 25.07.2002 № 114-ФЗ «О противодействии экстремистской деятельности»; |