|

Опрос

|

реклама

Быстрый переход

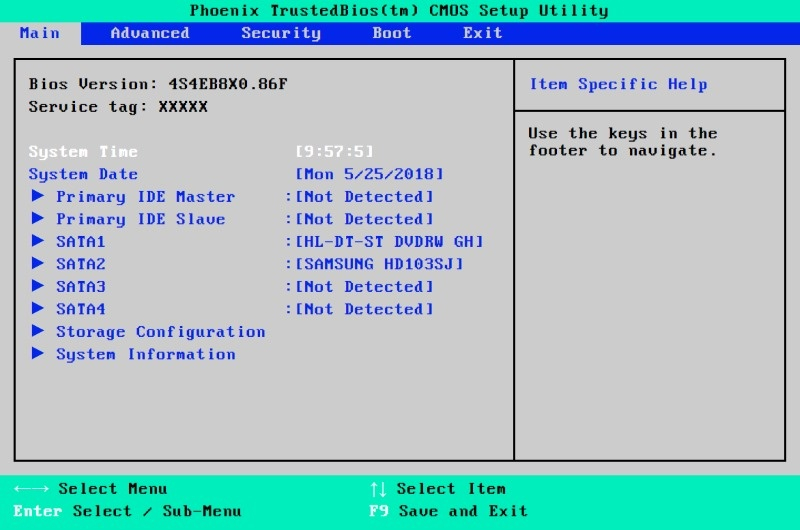

Lenovo купила разработчика, чей BIOS установлен в миллионы ПК по всему миру

28.04.2026 [20:18],

Сергей Сурабекянц

Любому компьютерному энтузиасту хотя бы раз в жизни приходилось иметь дело с Phoenix BIOS в процессе работы с ПК. Теперь этот бренд и сама компания по разработке микропрограммного обеспечения будут принадлежать Lenovo. По словам компании, это приобретение даст ей «прямой контроль над микропрограммным обеспечением во всём портфеле ПК, а позже и в других устройствах с поддержкой ИИ».

Источник изображений: videocardz.com Lenovo завершила приобретение подразделения Phoenix Technologies по разработке микропрограммного обеспечения. Сделка охватывает подразделение Phoenix по разработке BIOS, зарегистрированное в Дублине, Ирландия, включая соответствующую интеллектуальную собственность и опыт в области микропрограммного обеспечения. Микропрограммное обеспечение BIOS/UEFI запускается ещё до старта операционной системы и обрабатывает такие процессы, как инициализация оборудования, функции безопасности, настройки платформы и обновления. «Переводя разработку микропрограммного обеспечения в собственное подразделение, мы укрепляем наши основные инженерные возможности и получаем больший контроль над одним из наиболее важных уровней вычислительной работы. Это позволит нам ускорить инновации, повысить безопасность и углубить вертикальную интеграцию, а также добиться значительной экономии затрат. Благодаря своему богатому опыту и лидерству в области микропрограммного обеспечения, Phoenix Technologies привносит уникальный опыт, который ещё больше укрепит наш портфель», — заявил представитель Lenovo. Компания Phoenix Technologies более 20 лет является одним из поставщиков BIOS для Lenovo. Многие годы она разрабатывала базовую систему ввода-вывода для ноутбуков ThinkPad, поэтому эта сделка является скорее продолжением существующих отношений с поставщиком, а не новым техническим партнёрством. Компания была основана в 1979 году и все эти годы занималась разработкой микропрограммного обеспечения для компьютеров, планшетов, ноутбуков, серверов, встроенных систем и других вычислительных платформ. В список её продуктов входят Phoenix SecureCore, Phoenix SecureCore for Servers, ServerBMC, Phoenix OmniCore, FirmCare и утилиты UEFI/BIOS.  Кроме инженерных знаний, приобретение Phoenix Technologies предоставит Lenovo доступ к существующим связям этого разработчика микропрограммного обеспечения с крупными поставщиками микросхем. Новый BIOS не помог: процессоры AMD Ryzen 7 9800X3D так и гибнут на платах ASRock

24.03.2026 [10:27],

Павел Котов

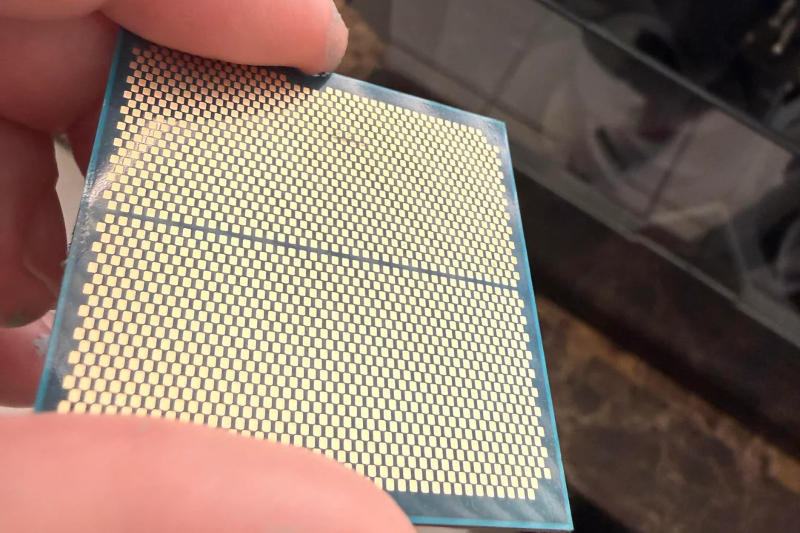

ASRock ранее выпустила обновление BIOS 4.10 для материнских плат с сокетом AM5, включив в него микрокод AGESA ComboAM5 PI 1.3.0.0a — эта мера была призвана исправить ошибки, из-за которых системы на некоторых процессорах со временем переставали загружаться. От владельцев этих систем, однако, продолжили поступать сообщения о сбоях — обновление либо не решило проблему, либо как минимум не предотвратило повторные инциденты.

Источник изображения: reddit.com Один из владельцев AMD Ryzen 7 9800X3D сообщил, что его система на материнской плате ASRock X870 Pro RS WiFi зависла, показав чёрный экран при работе с обычными десктопными задачами и не стала работать дальше при попытках перезагрузки. Было установлено обновление BIOS 4.10, использовались настройки по умолчанию за исключением активированного профиля Другой владелец материнской платы ASRock X870 Riptide WiFi рассказал, что его система зависла при просмотре веб-страниц и прослушивании музыки — загорелся немигающий красный светодиодный индикатор процессора. Обновление BIOS 4.10 он установил в день его выхода; система работала со стандартными настройками, а после замены процессора AMD Ryzen 7 9800X3D на новый проверка POST снова стала проходить успешно. О третьем инциденте поведал владелец материнской платы ASRock B850 Riptide WiFi — его AMD Ryzen 7 9800X3D перестал запускаться после обновления до BIOS 4.10. Он регулярно обновлял BIOS до каждой новой версии по мере их выхода, но процессор всё равно вышел из строя, и это уже второй случай поломки чипа этой модели на данной плате. На самом процессоре также появился некий видимый след. Перепрошивка BIOS через Flashback и различные конфигурации памяти не помогли вернуть системе работоспособность. Новая прошивка, по заверениям ASRock, должна исправлять проблемы со сбоями при загрузке на системах AM5 — она даже помогла вернуть некоторые процессоры в рабочее состояние, но новых инцидентов она, очевидно, не предотвращает. Valorant начал массово блокировать игроков за устаревшие BIOS в их ПК

19.12.2025 [19:29],

Сергей Сурабекянц

Компания Riot Games, разработчик нескольких популярных киберспортивных игр, таких как Valorant и League of Legends, обнаружила уязвимость, затрагивающую ряд материнских плат от Asus, Gigabyte, MSI и ASRock, которую могут использовать читеры для обхода проверок безопасности оборудования. Riot Games пришлось начать блокировку игроков в Valorant, которые не обновляют BIOS, указав, что соответствующие патчи выпущены всеми основными производителями материнских плат

Источник изображения: Riot Games По данным Riot Games, блок управления памятью для операций ввода-вывода (Input-Output Memory Management Unit, IOMMU), который защищает системную оперативную память от устройств прямого доступа к памяти (Direct Memory Access, DMA), не полностью инициализируется при загрузке в некоторых моделях материнских плат. Это означает, что даже если BIOS указывает на активность защиты Pre-Boot DMA Protection, на самом деле он не защищает всю систему. Устройства DMA, используемые читерами — это аппаратные средства, которые подключаются непосредственно к слоту PCIe и обходят процессор и операционную систему. Как следует из названия, они взаимодействуют напрямую с памятью компьютера, позволяя ему считывать и записывать код непосредственно в системную оперативную память. IOMMU проверяет идентификатор любого модуля, пытающегося получить доступ к памяти, и разрешает доступ к ней только зарегистрированным компонентам. Однако, если IOMMU не инициализируется сразу после загрузки компьютера, читерское устройство DMA может загрузиться раньше и позволить нарушителю манипулировать игрой, оставаясь незамеченным античитерскими системами. Устройства DMA — одни из самых продвинутых методов читерства, и большинство из них дороги и сложны в реализации. Такие модификации не используются обычными игроками, зато их часто применяют хардкорные геймеры, стремящиеся получить преимущество в киберспортивных матчах, особенно с крупным призовым фондом. Команда безопасности Riot Games, обнаружившая уязвимость, немедленно уведомила производителей оборудования, которые подтвердили наличие проблемы и выпустили обновления для BIOS своих материнских плат. Владельцы ПК со старыми версиями BIOS при попытке запуска Valorant будут заблокированы. Для разблокировки достаточно обновить BIOS материнской платы до последней версии и убедиться, что все функции безопасности, такие как Secure Boot, VBS и IOMMU, активированы и работают должным образом. «Обновления BIOS не так уж и захватывающи, как просмотр количества банов, но это необходимый шаг в нашей гонке вооружений против аппаратных читеров, — говорится в блоге Riot Games по этому поводу. — Закрывая эту лазейку перед загрузкой, мы нейтрализуем целый класс ранее неприкасаемых читеров и значительно повышаем цену нечестной игры». Huawei и ещё 12 китайских компаний представили UBIOS — альтернативу UEFI

23.10.2025 [18:24],

Павел Котов

Китай продемонстрировал очередное достижение на пути обретения независимости от США и их технологических компаний: Международный компьютерный консорциум (GCC) представил стандарт UBIOS — китайскую альтернативу UEFI и BIOS.

Источник изображения: Christin Hume / unsplash.com BIOS (Basic Input/Output System) — это прошивка материнской платы, выступающая посредником между процессором и операционной системой. Она сообщает ОС об объёме оперативной памяти, количестве установленных накопителей, о скорости работы процессора и других важных параметрах. За последние годы UEFI (Unified Extensible Firmware Interface) практически вытеснил BIOS — новая технология разрабатывается многопрофильной рабочей группой, в которой доминируют Intel и AMD как разработчики процессоров на архитектуре x86. UBIOS (Unified Basic Input/Output System) — стандарт прошивки, призванный стать заменой BIOS и UEFI. Его разработали 13 китайских технологических компаний и организаций, в том числе Huawei, CESI (Китайский институт стандартизации электроники), Byosoft и Kunlun Tech. UBIOS построен на основе оригинальной спецификации BIOS без учёта того, что появилось в UEFI — этот стандарт и его эталонную реализацию TianoCore EDK II от Intel китайские инженеры сочли чрезвычайно раздутыми. В отличие от UEFI стандарт UBIOS предлагает расширенную поддержку чиплетов и прочих гетерогенных вычислительных конфигураций, в том числе позволяет устанавливать разные процессоры на одну материнскую плату — UEFI такие сценарии поддерживает с трудом, а часто не поддерживает вовсе. Улучшена также поддержка отличных от x86 архитектур, в том числе Arm, RISC-V и разработанной в Китае LoongArch. Более подробно о UBIOS организация GCC расскажет на Всемирной компьютерной конференции, которая пройдёт в Шэньчжэне в ноябре. Asus признала подтормаживания геймерских ноутбуков ROG и пообещала скоро всё исправить

27.09.2025 [17:55],

Павел Котов

На минувшей неделе стало известно, что сообщество владельцев игровых ноутбуков Asus ROG нашло причины сбоев в их работе. Производитель отмалчиваться не стал и заявил, что сумел собственными силами установить причину проблем, и в скором времени начнут выпуск обновления BIOS, которые решат проблемы.  Подробное исследование провёл специалист под псевдонимом ZephKek, который опубликовал свои выводы на GitHub. Он выяснил, что потрескивания звука и подтормаживания в работе ноутбуков Asus ROG стали результатом «цепочки ошибок в разработке прошивки». Официальный аккаунт североамериканского подразделения Asus ROG в соцсети X заверил потребителей, что проблема не останется без внимания, и специалисты компании «активно изучают» ситуацию. Накануне компания заявила, что проблему удалось установить. «По итогам внутреннего тестирования наша команда установила проблему, вызывающую подтормаживания и сбои в работе некоторых моделей наших ноутбуков ROG. Зная, что сообщество с нетерпением ждёт решения, на следующей неделе мы опубликуем бета-версию BIOS для определённых моделей Strix Scar 15 (G533ZW) 2023 года и Zephyrus M16 (GU604VI) 2023 года на нашем сайте поддержки», — заявила компания. Бета-версии прошивок BIOS обычно рекомендуется ставить с особой осторожностью, поскольку они не так хорошо проработаны, как финальные версии, и могут вызывать некоторые проблемы. Но в данном случае некоторые пользователи могут решить, что стоит рискнуть, и для них Asus пообещала сохранение всех действующих гарантий. «Для остального сообщества финальные обновления BIOS для всех затронутых моделей начнут распространяться в начале октября, а прочие будут включаться в каждую последующую волну», — добавил производитель. Radeon RX 9070 перепрошили BIOS'ом от RX 9070 XT — карта ускорилась на 8–25 %

22.09.2025 [04:27],

Анжелла Марина

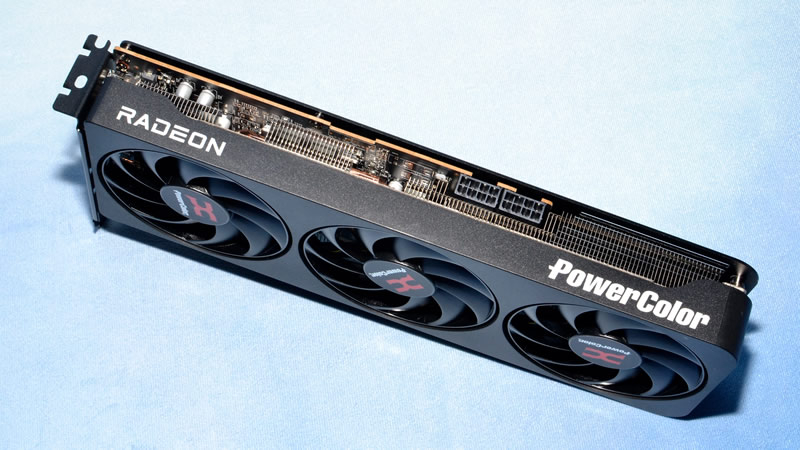

Энтузиаст успешно установил на видеокарту Radeon RX 9070 прошивку BIOS от модели Radeon RX 9070 XT, добившись значительного прироста производительности в синтетических тестах на 25 %, и в играх на 8–12 %. Процедура была выполнена с помощью Open Source-инструмента, опубликованного на форуме Overclock.net пользователем Benik3.

Источник изображения: tomshardware.com Тестирование, которое провёл пользователь Reddit под ником u/noVa_realiZ, показало, что прирост производительности сразу стал заметен в «синтетике». В тесте 3DMark Steel Nomad карта в заводской конфигурации набрала около 5821 балла, после установки XT-прошивки — 6461 балл. После дополнительной тонкой настройки параметров питания и частот памяти результат и вовсе достиг 7277 баллов, значительно превысив изначальные показатели. В реальных игровых сценариях прирост оказался менее выраженным, но всё же ощутимым. В Cyberpunk 2077 при разрешении 1440 пикселей и включённых настройках трассировки лучей средний показатель FPS вырос с 70 кадров в секунду до 78, с заметным улучшением в самых сложных моментах (1 % и 0,1 % минимального FPS), где обычно возникают фризы и статтеринг. Как отмечает Tom's Hardware, основной причиной роста производительности стало увеличение доступной мощности, подаваемой на GPU после замены прошивки, так как BIOS от версии XT разблокировал более высокие лимиты энергопотребления и частот. Аналогичный эксперимент уже проводился в апреле, когда участник сообщества немецкого портала PC Games Hardware успешно прошил видеокарту Asus Prime RX 9070 BIOSом от Asus Prime RX 9070 XT, подняв энергопотребление с 220 до 317 Вт и повысив частоты до 3,1 ГГц со стабильным приростом в 15–20 % в синтетических тестах. При этом после дополнительного ручного разгона карта даже превзошла по производительности штатную RX 9070 XT. Видеокарта Radeon RX 9070 действительно обладает запасом производительности, заложенным производителем, однако как отмечают эксперты, реализация этого потенциала связана с рядом компромиссов: ростом энергопотребления, тепловыделения и риском нестабильной работы или физического повреждения — особенно если система охлаждения и подсистема питания не рассчитаны на повышенную нагрузку. Энтузиасты докопались до причин лагов и статтеров на ноутбуках Asus ROG — виноваты ошибки в BIOS

18.09.2025 [16:27],

Павел Котов

Игровые ноутбуки серии Asus ROG изобилуют ошибками в BIOS, которые приводят к сбоям в работе системы: подтормаживаниям при просмотре YouTube, зависаниям во время звонков Discord, подвисаниям при движении мыши и другим раздражающим явлениям. Таковы результаты исследования, проведённого энтузиастом под псевдонимом Zephkek — специалистом по низкоуровневому программированию.  Он установил, что проблема игровых ноутбуков Asus не в «раздутом» предустановленном ПО, не в старых драйверах или ОС — она находится глубоко в BIOS, где осуществляются системные операции и производится управление компонентами. Чтобы установить причину, исследователь воспользовался программой LatencyMon, которая измеряет задержку прерываний процессора. Задержка прерываний процессора — важный показатель. Это время, необходимое, чтобы процессор переключился с текущей задачи на другую, более важную. На ноутбуках серии Asus ROG, в том числе на модели Zephyrus M16, одно из ядер процессора — обычно первое, которое наиболее часто используется программами, — «зависает» при обработке прерываний более чем на 90 секунд. На это время оно блокируется и не выполняет никаких задач, что приводит к подтормаживанию, если на машине запущена чувствительная ко времени реакции рабочая нагрузка. Проблема оказалась в реализации ACPI.sys стандарта Advanced Configuration and Power Interface (ACPI), который выступает связующим звеном между ОС и BIOS, помогая им управлять функциями питания: спящим режимом, гибернацией, зарядом аккумулятора и данными о температуре. Он же отвечает за обнаружение устройств Plug-and-Play и настройку ресурсов. В реализации ACPI.sys производится интерпретация машинного языка ACPI (AML) — её код создаёт разработчик BIOS, в данном случае, Asus.  Ноутбуки Asus ROG часто комплектуются двумя видеокартами: дискретными, например, Nvidia GeForce RTX 30/40, и встроенными в процессоры Intel. При реализации различных сценариев питания, например, от сети или аккумулятора управление ими осуществляет мультиплексорный переключатель (MUX), который работает некорректно — он запускает циклы циклического включения и выключения, в которых нет логического смысла. Так, при подключении ноутбука к внешнему дисплею должна работать только дискретная видеокарта — например, Nvidia, а встроенная Intel должна быть полностью отключена. Но на деле система постоянно, каждые 15–30 секунд включает и выключает дискретную, хотя только она и должна функционировать. Автор исследования приводит несколько причин возникших аномалий. Во-первых, система неправильно воспринимает контекст прерывания, то есть информацию о том, что вызвало прерывание, и как его следует обрабатывать. Во-вторых, есть недостатки в обработке прерываний — BIOS не умеет быстро справляться со срочными сигналами, что вызывает зависания процессора. В-третьих, BIOS не осуществляет проверок, в каком режиме действует система — например, включена ли дискретная или встроенная видеокарта, из-за чего, например, BIOS может циклически включать и выключать дискретную видеокарту, когда нужна именно она. Проблема обнаружена на ноутбуках Asus модельного ряда с 2021 по 2024 годы — она затрагивает модели серии ROG в линейках Strix, Scar и Zephyrus. Asus не стала отмалчиваться и отреагировала на инцидент. «Мы видели недавние сообщения о сбоях в работе некоторых ноутбуков ROG и хотим сообщить, что наша команда активно расследует эти случаи. Понимаем, что стабильная и бесперебойная работа критически важна для таких высокопроизводительных машин как эти, и выделили ресурсы на решение проблемы. Ваши отзывы и подробные сообщения неоценимы, и далее мы будем держать вас в курсе и оказывать поддержку по нашим официальным каналам», — заявили в компании и поблагодарили потребителей за терпение. Материнские платы ASRock наконец перестанут портить процессоры Ryzen 9000X3D, но это не точно

28.08.2025 [20:37],

Николай Хижняк

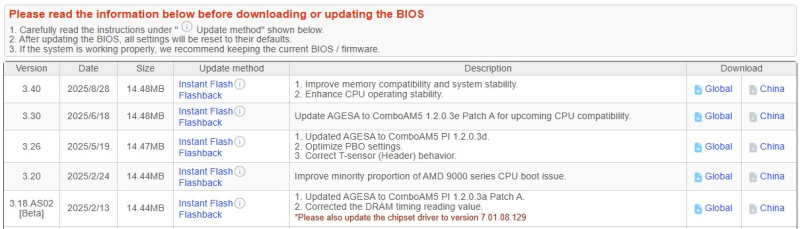

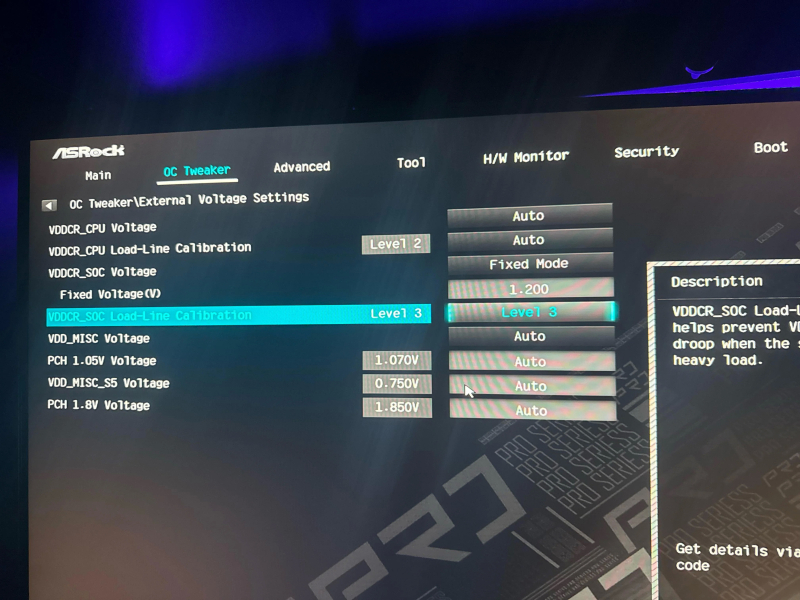

Компания ASRock выпустила новую версию BIOS 3.40 для своих материнских плат AMD 800-й серии. Обновление появилось более чем через два месяца после предыдущего релиза и почти через три месяца после того, как ASRock начала серьёзнее относиться к жалобам пользователей на перегревающиеся и выходящие из строя процессоры AMD.  Материнские платы ASRock AMD 800-й серии оказались связаны с повышенной частотой выхода из строя процессоров Ryzen 9000X3D. AMD недавно заявила, что проблема не в её процессорах, а в том, что некоторые производители материнских плат выпускают для них прошивки BIOS, которые не соответствуют её рекомендованным техническим параметрам. Компания ASRock не брала на себя полную ответственность за повреждение процессоров Ryzen, до этого часто преуменьшая значение жалоб пользователей. Однако в одном из своих комментариев она заявила, что проблемы действительно могли быть вызваны настройками BIOS. На форуме Reddit практически ежедневно появляются сообщения о том, что предыдущее обновление BIOS для плат ASRock не решило проблему. В примечании к последней версии BIOS 3.40 производитель сообщает, что прошивка призвана повысить стабильность работы центрального процессора и оперативной памяти. Однако более подробных данных о том, какие именно изменения внесены, компания не приводит.

Источник изображения: ASRock Первые пользователи, установившие новую версию BIOS, сообщают, что свежая изменяет настройки LLC (Load Line Calibration), которые стабилизируют напряжение, подаваемое на процессор под нагрузкой, со значения «Авто» на «3». Кроме того, обновление фиксирует напряжение для SoC на уровне 1,2 В в качестве стандартного.

Источник изображения: Reddit Пользователям обычно рекомендуется не перепрошивать BIOS материнских плат, если их система работает стабильно, поскольку эта операция может закончиться плачевно при определённых условиях (например, при неожиданном отключении электричества). Однако, учитывая сохраняющиеся риски выхода из строя процессоров Ryzen на платах ASRock, оставлять всё без изменений тоже может быть небезопасно. Портал VideoCardz рекомендует обновить BIOS или, как минимум, дождаться отзывов других пользователей, чтобы убедиться, что новая версия прошивки действительно содержит необходимые исправления. Ошибка в прошивке UEFI ставит под угрозу безопасную загрузку Windows, но уже вышло обновление

12.06.2025 [06:40],

Анжелла Марина

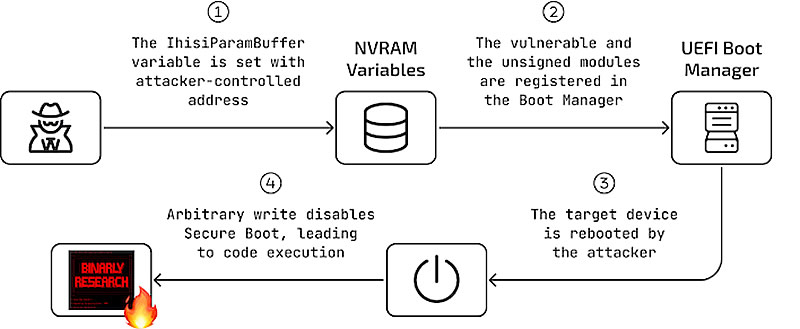

Исследователи из компании Binarly обнаружили опасную уязвимость в механизме безопасной загрузки (Secure Boot), которая позволяет злоумышленникам отключать защиту и запускать вредоносный код до загрузки операционной системы. Проблема, получившая идентификатор CVE-2025-3052, связана с подписанным UEFI-модулем, используемым для обновления BIOS.

Источник изображения: Muha Ajjan / Unsplash Уязвимость затрагивает модуль, изначально разработанный для защищённых устройств DT Research, но подписанный доверенным сертификатом Microsoft UEFI CA 2011. Поскольку этот сертификат используется в большинстве современных систем, включая загрузчик Linux shim (маленький, но важный компонент загрузочного процесса), уязвимый код может выполняться на огромном количестве компьютеров, отмечает HotHardware. Проблема возникает из-за некорректной обработки переменной NVRAM с именем IhisiParamBuffer. Модуль использует её содержимое как указатель памяти без проверки, позволяя атакующему получить контроль над памятью и полностью отключить протокол Secure Boot. Это открывает путь для скрытых буткитов (вредоносные программы, модифицирующие загрузочный сектор), которые работают на уровне прошивки и остаются невидимыми для антивирусов и систем мониторинга.

Источник изображения: Binarly По данным Binarly, уязвимость затронула не только один модуль. Microsoft в ходе совместного исследования выявила как минимум 14 проблемных компонентов. Однако всё не так плохо, ибо уже вышло исправление в рамках июньского обновления Patch Tuesday 2025 года, которое включает обновлённый список отзыва (dbx), блокирующий выполнение опасных модулей. Специалисты рекомендуют установить последние обновления Windows, поскольку именно через них осуществляется актуализация списка dbx. Без этого хакер, получивший административные права, может отключить Secure Boot и установить вредоносное ПО, удаление которого потребует полного форматирования диска и сброса параметров UEFI. ASRock объявила о поддержке «процессоров AMD следующего поколения» платами с AM5 — но никто не знает каких

05.06.2025 [16:57],

Николай Хижняк

Корейский офис компании ASRock опубликовал официальное заявление, в котором говорится, что AMD уже реализует поддержку процессоров Ryzen следующего поколения на своих материнских платах AM5.

Источник изображения: Overclock3d Хотя заявление ASRock в основном касается последних обновлений BIOS компании, которые позволяют предотвратить сбои процессоров Ryzen 9000, в нём также упоминается поддержка «процессоров следующего поколения». По словам ASRock, эта поддержка обеспечивается обновлением библиотек AGESA 1.2.0.3d от AMD. Портал VideoCardz предполагает, что речь может идти об APU Ryzen 9000G (Gorgon Point), информация о которых ранее появилась на сайте компании Gigabyte. Ожидается, что эти чипы станут обновлёнными версиями процессоров серии Strix Point на архитектуре Zen 5 и предложат улучшенную встроенную графику на базе архитектуры RDNA 3.5. Текущие модели процессоров Ryzen 9000 оснащены встроенной графикой на архитектуре RDNA 2. Не исключено также, что речь может идти о совершенно новой серии процессоров Ryzen на архитектуре Zen 6. «ASRock Korea очень серьёзно относится к недавним проблемам с материнскими платами AMD серии 800, с которыми столкнулись некоторые пользователи, и хотела бы проинформировать вас о последующих мерах по защите доверия наших клиентов. Прежде всего, ASRock выпустила новую версию BIOS 3.25. Эта версия прошивки основана на библиотеках AMD AGESA 1.2.0.3d, обеспечивает совместимость с процессорами следующего поколения, а также содержит оптимизации настроек PBO (Precision Boost Overdrive) для обеспечения более стабильной работы системы. BIOS можно загрузить с официального сайта ASRock. ASRock постоянно отслеживает производительность и стабильность платформы и будет оперативно предоставлять обновления прошивки в случае обнаружения каких-либо проблем. Кроме того, если из-за этой проблемы в вашей системе возникнет повреждение, мы обещаем принять ответственные меры как в отношении процессоров, так и материнских плат, распространяемых через официальных внутренних импортёров. Пожалуйста, свяжитесь с официальным дистрибьютором ASRock Korea для оценки проблем и решения вопросов», — говорится в заявлении компании, которое приводит портал Quasar Zone. GeForce RTX 5060 и 5060 Ti оказались несовместимы с некоторыми материнскими платами, но Nvidia всё починила

24.05.2025 [16:10],

Николай Хижняк

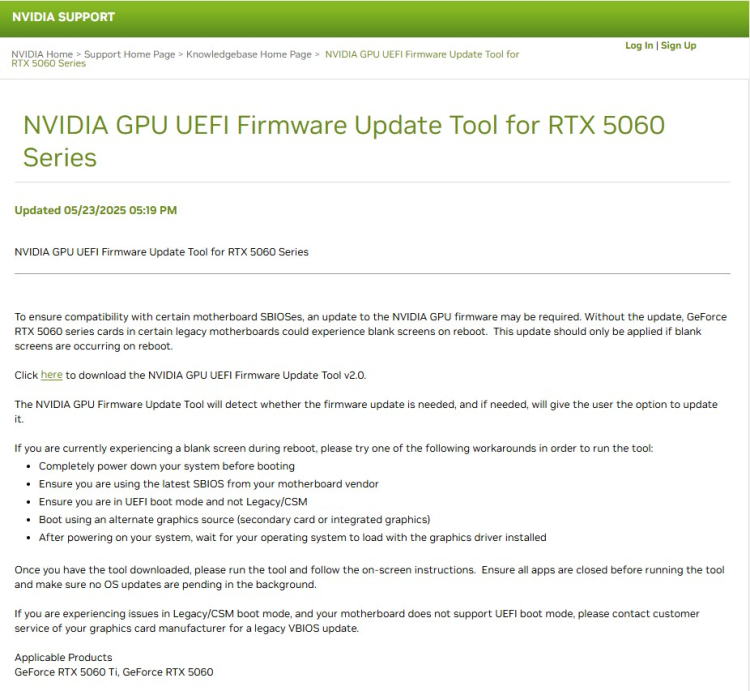

В сочетании с некоторыми материнскими платами видеокарты GeForce RTX 5060 и RTX 5060 Ti могут демонстрировать чёрный экран или вызывать перезагрузку ПК. Nvidia выпустила новую прошивку (vBIOS) для ускорителей, которая должна исправить эти проблемы. Как отмечает VideoCardz, неизвестно, насколько распространена эта проблема, но жалоб от пользователей пока не наблюдается.

Источник изображения: VideoCardz По данным Nvidia, проблема кроется в несовместимости указанных моделей карт с некоторыми версиями прошивок (BIOS) материнских плат. Nvidia отмечает, что установить новый vBIOS рекомендуется только тем пользователям, которые столкнулись с этой проблемой. Если система работает стабильно и без проблем — обновление vBIOS не требуется.

Источник изображения: Nvidia Отмечается, что проблема также может проявляться с теми платами, которые используют версии BIOS в режимах Legacy и CSM, то есть не в режиме UEFI. В данном случае компания рекомендует обратиться в техподдержку производителя материнской платы. Nvidia не поясняет, кто будет нести ответственность за потенциально возможное повреждение GPU в случае неудачного обновления vBIOS, например, из-за отключения электричества во время перепрошивки. Хотя процесс обновления прошивки видеокарт максимально упрощён, он может быть незнаком каждому пользователю. А многие вообще могут не знать о существовании данной проблемы. За дополнительными деталями можно обратиться на сайт Nvidia. Уязвимость EntrySign в Ryzen 9000 наконец-то будет закрыта — свежие версии BIOS получили заплатку

26.04.2025 [17:44],

Павел Котов

Производители материнских плат начали развёртывать обновления BIOS на основе прошивки AGESA 1.2.0.3C с исправлением критической уязвимости EntrySign процессоров AMD Zen 5. Эта уязвимость затронула процессоры на архитектуре Zen всех поколений — обновления для моделей от Zen 1 до Zen 4 вышли ранее.

Источник изображения: amd.com AMD начала рассылать обновление прошивки производителям материнских плат в конце марта. Каждому требуется какое-то время для её интеграции в свой код BIOS, поэтому обновления BIOS начали выходить только сейчас — в частности, MSI уже выпустила его для некоторых материнских плат серии 800. Обнаруженная экспертами Google уязвимость EntrySign позволяет выполнять на процессоре неподписанный, в том числе вредоносный код — она возникла из-за некорректной работы процесса проверки подписи AMD, в котором использовался слабый алгоритм хеширования AES-CMAC. Для эксплуатации уязвимости требуется доступ к ядру операционной системы (кольцо 0), то есть в большинстве случаев потенциальным злоумышленникам понадобится воспользоваться несколькими другими ошибками, чтобы выйти на этот уровень доступа. Кроме того, такой микрокод с «горячей» загрузкой не сохраняется при перезагрузке. При выключении и перезагрузке компьютера микрокод сбрасывается до встроенного в процессор с завода и позже может изменяться средствами BIOS и ОС, что служит ещё одним защитным барьером. Помимо ПК, эта уязвимость представляет угрозу для серверных процессоров, в том числе семейства AMD Turin (EPYC 9005), позволяет обходить такие средства защиты как SEV и SEV-SNP — и открывать доступ к закрытым данным с виртуальных машин. На данный момент ошибка исправлена для всех процессоров на архитектуре AMD Zen 5, включая Granite Ridge, Turin, Strix Point, Krackan Point и Strix Halo, но не Fire Range (Ryzen 9000HX). В случае обычного пользователя для эксплуатации данной уязвимости потребуется провести атаку иного рода, например, по схеме BYOVD (Bring Your Own Vulnerable Driver) — когда эксплуатируются уязвимости в доверенных и подписанных драйверах на уровне ядра, чтобы выйти на доступ к кольцу 0. Одну из таких уязвимостей ранее обнаружили в античите Genshin Impact — её эксплуатация позволяла получать привилегии на уровне ядра. Поэтому рекомендуется отслеживать обновления BIOS у производителей с указанием использования прошивки AGESA 1.2.0.3C. На Radeon RX 9070 получилось установить прошивку RX 9070 XT — это почти уравняло их производительность

07.04.2025 [13:59],

Николай Хижняк

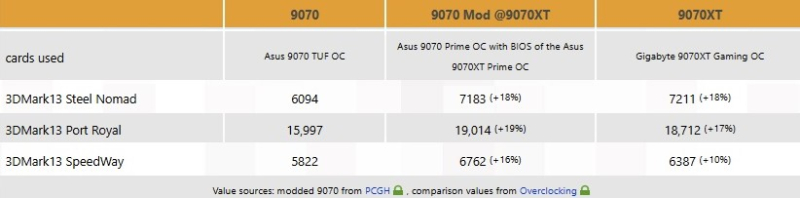

Один из читателей портала PC Games Hardware рассказал об эксперименте, в рамках которого успешно установил прошивку видеокарты Radeon RX 9070 XT на более доступную модель Radeon RX 9070. Благодаря этому у младшей видеокарты повысился предел мощности и выросли тактовые частоты GPU.

Источник изображения: Asus Хотя подобная модификация не разблокировала у Radeon RX 9070 вычислительные блоки, повышение предела потребляемой мощности и рабочих частот оказало значительное влияние на её производительность. С новой прошивкой Radeon RX 9070 обеспечивает уровень быстродействия, практически соответствующий модели RX 9070 XT, оснащённой графическим процессором с большим количеством исполнительных блоков. Однако старшая модель всё равно может быть быстрее за счёт наличия дополнительных 512 потоковых процессоров и дополнительного разгона. Использование на видеокарте RX 9070 прошивки от модели RX 9070 XT позволило увеличить производительность младшей карты на 18 %, 19 % и 16 % в тестах 3DMark Steel Nomad, Port Royal и SpeedWay соответственно.  Тесты модифицированной Asus Radeon RX 9070 Prime OC с BIOS от RX 9070 XT Prime OC

Смотреть все изображения (3)

Смотреть все изображения (3) Отмечается, что хотя модифицированная карта показывает себя стабильно в играх, в простое её работу пока нельзя назвать ровной, вероятно, из-за высоких тактовых частот GPU. Однако эту проблему могут исправить будущие обновления и оптимизации. ASRock исправила проблемы в работе Ryzen 9000 на своих платах, экстренно выпустив свежие BIOS

25.02.2025 [17:55],

Николай Хижняк

Компания ASRock экстренно выпустила свежие версии BIOS для своих материнских плат, призванные исправить проблемы в работе процессоров Ryzen 9000. Производитель поясняет, что новые прошивки предназначены для исправления проблем с загрузкой ПК и нестабильной работой систем на базе этих процессоров, о которых сообщают пользователи.

Источник изображения: ASRock Некоторые пользователи обратили внимание на аномально высокий уровень проблем в работе процессоров Ryzen 7 9800X3D. В большинстве таких случаев фигурируют материнские платы от ASRock. Сама компания выступила с заявлением, в котором указала, что большинство случаев связано с нестабильной работой или проблемами с запуском ПК. Новые бета-версии BIOS 3.20 должны исправить эти проблемы. В своём официальном пресс-релизе ASRock Global не упоминает конкретно процессоры Ryzen 7 9800X3D, однако японский офис компании подтвердил, что обновления BIOS призваны решить проблемы именно с этими чипами. По словам ASRock Japan, причина нестабильной работы и проблем с запуском ПК связана с несовместимостью некоторых модулей оперативной памяти, а не с возможной поломкой Ryzen 7 9800X3D. «Мы опубликуем более детальное официальное заявление позже, но поскольку сейчас распространяется много дезинформации, отметим следующее: проблема не в процессорах. Некоторые чипы не могут запуститься из-за проблем совместимости с ОЗУ. Появилось много сообщений о неожиданно выходящих из строя Ryzen 7 9800X3D. Как минимум известно о 40 подобных случаях. В большинстве из них отмечается, что чипы запускались на платах ASRock», — заявила ASRock Japan. Компания выпустила бета-версии BIOS для своих материнских плат на чипсетах AMD A620, B850 и X870. Также новая прошивка доступна для двух плат с чипсетом AMD B650. С полным списком доступных обновлений прошивок можно ознакомиться на сайте ASRock. Asus, ASRock и MSI выпустили BIOS с финальным исправлением нестабильности Raptor Lake

30.09.2024 [20:33],

Николай Хижняк

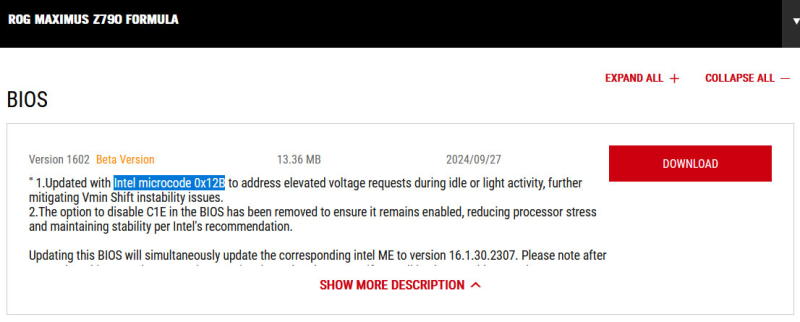

Партнёры Intel среди производителей материнских плат начали выпуск обновлений BIOS для решения проблемы нестабильной работы процессоров Raptor Lake и Raptor Lake Refresh, известной как Vmin Shift Instability. Сама Intel рассказала об окончательно установленном источнике проблемы и её последствиях на прошлой неделе, а также сообщила о выпуске нового микрокода 0x12B, который должен её исправить.

Источник изображения: MSI Как было ранее установлено, материнские платы подавали на процессоры Intel напряжение выше безопасных лимитов. Новый микрокод 0x12B, как утверждается, должен исправить эту ситуацию и в целом решить проблему нестабильной работы процессоров Core 13-го и 14-го поколений. Компании Asus, ASRock и MSI уже начали оперативный выпуск новых версий BIOS на основе нового микрокода Intel, хотя с момента последних заявлений Intel прошло всего несколько дней, а сама компания говорила, что нужных обновлений, возможно, «придётся ждать ещё несколько недель».

Источник изображения: Asus Как пишет портал Tom’s Hardware, проанализировавший выпуски новых версий BIOS производителями материнских плат, все модели плат Asus Z790, похоже, получили «обновление микрокода Intel 0x12B для решения проблемы завышенного напряжения в режиме простоя или лёгкой активности», призванные устранить нестабильность процессоров. Однако эти версии BIOS выпущены в формате бета-релизов. Для плат на чипсетах Intel B760 и Z690 новые версии BIOS производитель пока не выпустил. Последние обновления для моделей этих плат основаны на микрокоде 0x129, выпущенном ещё в августе, когда Intel пыталась исправить нестабильность работы своих процессоров в прошлый раз. Компания ASRock тоже выпустила новые версии BIOS на микрокоде 0x12B для материнских плат Z790. Обновление доступно для моделей плат Taichi, Riptide, Steel Legend и других. Для плат на основе младшего чипсета B760 и чипсета предыдущего поколения Z690 новых версий BIOS пока нет. Из этого следует, что производители стараются как можно быстрее выпустить сперва обновления для своих флагманских решений, а затем уже для всех остальных. MSI выпустила новые версии BIOS пока только для избранных моделей плат на чипсете Z790. Новые прошивки тоже имеют статус «беты». Для плат на чипсете B760 обновлений пока нет, как и для плат на чипсетах Intel 600-й серии. Gigabyte, а также Biostar на момент публикации данного текста не выпускали новых прошивок BIOS. |